Les agences fédérales font face à des défis de sécurité des e-mails sans précédent, le National Institute of Standards and Technology (NIST) fournissant des directives complètes pour l’implémentation de cadres robustes d’authentification des e-mails. Ces normes d’authentification des e-mails NIST constituent l’épine dorsale de l’infrastructure de cybersécurité fédérale, garantissant des communications sécurisées à travers les réseaux gouvernementaux et les secteurs civils.

I. Comprendre le cadre de cybersécurité NIST pour la sécurité des e-mails

Le cadre de cybersécurité NIST établit une approche structurée pour gérer les risques de cybersécurité, l’authentification des e-mails servant de composant critique. Les directives de sécurité des e-mails fédéraux imposent des implémentations spécifiques que les organisations doivent suivre pour maintenir la conformité et protéger les communications sensibles.

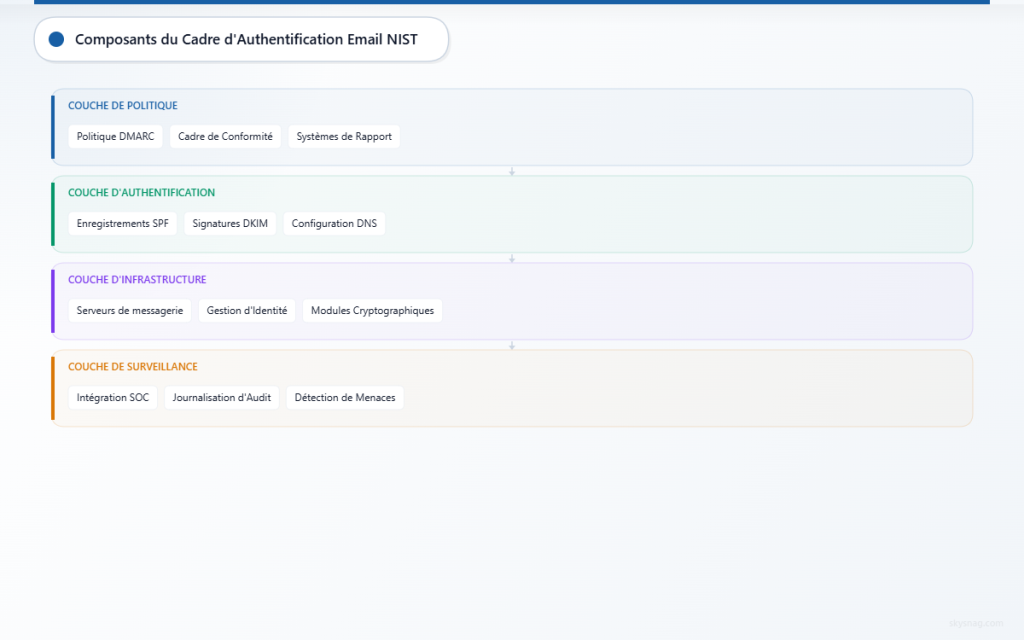

Composants principaux de l’authentification des e-mails NIST

Le cadre complet du NIST englobe plusieurs protocoles d’authentification fonctionnant de concert :

Sender Policy Framework (SPF)

- Autorise les serveurs d’envoi de courrier via les enregistrements DNS

- Empêche les serveurs non autorisés d’usurper les noms de domaine

- Nécessite une configuration explicite des sources d’envoi autorisées

DomainKeys Identified Mail (DKIM)

- Fournit des signatures cryptographiques pour l’intégrité des e-mails

- Garantit l’authenticité des messages via la vérification de clé publique

- Maintient l’intégrité des messages tout au long de la transmission

Domain-based Message Authentication, Reporting & Conformance (DMARC)

- Combine SPF et DKIM pour une protection complète

- Permet l’application de politiques et les mécanismes de reporting

- Fournit une visibilité sur les échecs d’authentification et les menaces

Exigences de la publication spéciale NIST 800-177

La NIST SP 800-177 « Trustworthy Email » établit des exigences obligatoires pour les agences fédérales. Les organisations doivent implémenter des mécanismes d’authentification qui vérifient l’identité de l’expéditeur, garantissent l’intégrité du message et fournissent des capacités de non-répudiation.

La publication impose :

- Des protocoles d’authentification multi-couches

- Des systèmes complets de journalisation et de surveillance

- Des révisions et mises à jour régulières des politiques

- L’intégration avec l’infrastructure de sécurité existante

II. Implémentation des directives de sécurité des e-mails fédéraux

Intégration de la gestion d’identité et d’accès

Les directives NIST exigent que les systèmes d’authentification des e-mails s’intègrent avec des cadres de gestion d’identité plus larges. Cela inclut :

Authentification multi-facteurs (MFA)

Les organisations doivent implémenter l’AMF pour l’accès aux e-mails, combinant quelque chose que les utilisateurs connaissent, possèdent et sont. Cela inclut généralement l’authentification par mot de passe associée à des tokens matériels ou une vérification biométrique.

Contrôles d’accès basés sur les rôles

Les systèmes d’e-mails doivent implémenter des permissions granulaires basées sur les rôles et responsabilités des utilisateurs. Les fonctions administratives nécessitent des privilèges élevés avec des mécanismes de supervision appropriés.

Gestion des comptes privilégiés

Les comptes e-mail à hauts privilèges nécessitent des mesures de sécurité supplémentaires, incluant des systèmes d’authentification dédiés et des capacités de surveillance améliorées.

Conformité aux normes cryptographiques

Les agences fédérales doivent adhérer aux modules cryptographiques validés FIPS 140-2 pour les implémentations de sécurité des e-mails. Cela inclut :

- Algorithmes de chiffrement approuvés pour la protection des messages

- Systèmes de gestion de clés validés

- Génération de nombres aléatoires sécurisée pour les opérations cryptographiques

- Procédures de rotation régulière des clés cryptographiques

Exigences de surveillance continue

Le NIST impose une surveillance continue des systèmes d’authentification des e-mails à travers :

Détection de menaces en temps réel

Les organisations doivent implémenter des systèmes capables d’identifier les anomalies d’authentification, les modèles d’envoi suspects et les indicateurs de compromission potentielle.

Journalisation d’audit complète

Tous les événements d’authentification des e-mails nécessitent une journalisation détaillée, incluant les authentifications réussies, les échecs et les violations de politique. Les journaux doivent être conservés selon les exigences fédérales de tenue de dossiers.

Évaluations de vulnérabilité régulières

Les évaluations de sécurité périodiques garantissent que les systèmes d’authentification restent efficaces contre les menaces en évolution et maintiennent la conformité avec les directives mises à jour.

III. Cadre d’implémentation technique

Exigences de configuration DNS

Une configuration DNS appropriée forme la fondation de l’authentification des e-mails conforme au NIST :

Implémentation d’enregistrement SPF

v=spf1 include:_spf.google.com include:mailgun.org ~allLes organisations doivent publier des enregistrements SPF qui autorisent explicitement les sources d’envoi tout en implémentant des mécanismes appropriés de gestion des échecs.

Gestion des clés DKIM

Les implémentations DKIM nécessitent des procédures sécurisées de génération, distribution et rotation des clés. Les clés doivent utiliser des longueurs de bits appropriées et des algorithmes cryptographiques approuvés.

Déploiement de politique DMARC

v=DMARC1; p=quarantine; rua=mailto:[email protected]; ruf=mailto:[email protected]; fo=1Les politiques DMARC doivent progresser à travers les phases de surveillance, quarantaine et rejet selon les calendriers NIST.

Intégration avec les centres d’opérations de sécurité (SOC)

Les systèmes d’authentification des e-mails doivent s’intégrer avec les SOC organisationnels pour fournir :

- Des tableaux de bord de surveillance centralisés

- Des capacités de réponse automatisée aux incidents

- La corrélation d’intelligence des menaces

- Des mécanismes de reporting de conformité

Gestion des fournisseurs de services tiers

Les organisations utilisant des services d’e-mails tiers doivent s’assurer que les fournisseurs respectent les exigences NIST :

Critères d’évaluation des fournisseurs

- Certifications de conformité FISMA

- Niveaux d’autorisation FedRAMP

- Certificats de validation cryptographique

- Capacités de réponse aux incidents

Exigences contractuelles

Les accords de service doivent spécifier les contrôles de sécurité, les exigences de reporting et les procédures de notification de violation alignées avec les directives fédérales.

IV. Surveillance et reporting de conformité

Validation automatisée de la conformité

Les organisations doivent implémenter des systèmes automatisés qui valident continuellement la conformité avec les exigences d’authentification des e-mails NIST. Skysnag Protect fournit une surveillance complète de la conformité NIST, garantissant que les organisations maintiennent l’adhérence aux directives fédérales grâce à la validation en temps réel et au reporting détaillé.

Métriques de performance et KPI

Le NIST exige que les organisations établissent des indicateurs de performance mesurables :

Taux de succès d’authentification

- Taux de réussite SPF dépassant 95%

- Validation de signature DKIM supérieure à 98%

- Taux d’alignement DMARC respectant les seuils organisationnels

Métriques de réponse aux incidents

- Temps moyen de détection (MTTD) pour les échecs d’authentification

- Temps moyen de réponse (MTTR) pour les incidents de sécurité

- Taux de faux positifs pour la détection automatisée des menaces

Exigences de reporting réglementaire

Les agences fédérales doivent fournir des rapports de conformité réguliers démontrant l’adhérence aux directives NIST. Les rapports doivent inclure :

- Des métriques d’efficacité des politiques d’authentification

- Des résumés d’incidents de sécurité et des actions de remédiation

- Des résultats d’évaluations de vulnérabilité et des mesures correctives

- Des validations de conformité des fournisseurs tiers

V. Considérations de sécurité avancées

Intégration de l’architecture zero trust

Les implémentations NIST modernes mettent l’accent sur les principes zero trust pour la sécurité des e-mails :

Vérification continue

Chaque transaction d’e-mail nécessite une validation indépendamment de l’emplacement source ou du statut d’authentification précédent.

Accès avec privilège minimum

Les systèmes d’e-mails accordent les permissions minimales nécessaires avec un ajustement dynamique basé sur les évaluations de risque.

Micro-segmentation

La segmentation réseau isole l’infrastructure d’e-mails pour limiter les vecteurs d’attaque potentiels et contenir les incidents de sécurité.

Intelligence artificielle et apprentissage automatique

Les directives NIST reconnaissent de plus en plus les technologies IA/ML pour améliorer la sécurité des e-mails :

Analyse comportementale

Les algorithmes d’apprentissage automatique identifient les modèles d’envoi anormaux qui peuvent indiquer une compromission ou des violations de politique.

Intelligence prédictive des menaces

Les systèmes IA corrèlent les données d’authentification avec l’intelligence externe des menaces pour prédire et prévenir les attaques.

Capacités de réponse automatisée

Les systèmes intelligents ajustent automatiquement les politiques d’authentification basées sur les menaces détectées et les niveaux de risque.

VI. Feuille de route et calendrier d’implémentation

Phase 1 : Évaluation et planification (Mois 1-3)

Les organisations commencent par des évaluations complètes de l’infrastructure d’e-mails existante, identifiant les écarts entre les capacités actuelles et les exigences NIST. Cette phase inclut l’alignement des parties prenantes, l’allocation des ressources et la planification détaillée d’implémentation.

Phase 2 : Déploiement des protocoles principaux (Mois 4-9)

L’implémentation des protocoles d’authentification fondamentaux commence par la publication d’enregistrements SPF, suivie de l’infrastructure de signature DKIM, et se conclut par le déploiement de politique DMARC. Les organisations commencent typiquement par des politiques de surveillance uniquement avant de progresser vers l’application.

Phase 3 : Intégration et optimisation (Mois 10-12)

Les phases d’implémentation finales se concentrent sur l’intégration des systèmes d’authentification avec l’infrastructure de sécurité plus large, l’optimisation des performances et l’établissement de capacités de surveillance complètes.

Phase 4 : Amélioration continue (En cours)

Les activités post-implémentation incluent les mises à jour régulières de politique, l’adaptation au paysage des menaces et la validation de conformité pour garantir l’efficacité continue et l’adhérence réglementaire.

VII. Analyse coût-bénéfice pour l’implémentation fédérale

Coûts d’implémentation

Les organisations investissent typiquement dans :

- L’infrastructure technique et les licences de logiciels

- Les programmes de formation et certification du personnel

- Les services de conseil pour les déploiements complexes

- Les dépenses opérationnelles et de maintenance continues

Bénéfices quantifiables

L’authentification des e-mails conforme au NIST offre des retours mesurables :

Réduction des risques

- 99,9% de réduction des attaques d’usurpation d’e-mails réussies

- 85% de diminution des taux de succès de phishing

- Réduction significative des incidents de violation de données

Efficacité opérationnelle

- La détection automatisée des menaces réduit les opérations de sécurité manuelles

- L’amélioration de la délivrabilité des e-mails améliore les communications d’affaires

- Processus de reporting de conformité rationalisés

VIII. Points clés à retenir

Les directives d’authentification des e-mails NIST fournissent un cadre complet pour la conformité de cybersécurité fédérale, nécessitant une implémentation systématique des protocoles SPF, DKIM et DMARC. Les organisations doivent intégrer ces normes avec des systèmes de gestion d’identité plus larges, maintenir des capacités de surveillance continue et assurer la conformité continue grâce à des évaluations et mises à jour régulières.

Le succès dépend d’approches d’implémentation par phases qui commencent par des évaluations approfondies, progressent à travers un déploiement de protocoles systématique et culminent en une intégration complète avec l’infrastructure de sécurité existante. Skysnag Protect offre des solutions spécialisées pour maintenir la conformité NIST tout en simplifiant la complexité des exigences de sécurité des e-mails fédéraux.

L’investissement dans les systèmes d’authentification des e-mails conformes au NIST offre des améliorations de sécurité quantifiables, des efficacités opérationnelles et une conformité réglementaire qui protègent les actifs organisationnels tout en permettant des communications sécurisées à travers les réseaux fédéraux et les secteurs civils.