連邦政府機関は前例のないメールセキュリティの課題に直面しており、米国国立標準技術研究所(NIST)は堅牢なメール認証フレームワークの実装に関する包括的なガイドラインを提供しています。これらのNISTメール認証標準は、連邦政府のサイバーセキュリティインフラの基盤を形成し、政府ネットワークおよび民間部門全体での安全な通信を確保しています。

I. メールセキュリティのためのNISTサイバーセキュリティフレームワークの理解

NISTサイバーセキュリティフレームワークは、メール認証を重要なコンポーネントとして、サイバーセキュリティリスク管理に対する構造化されたアプローチを確立しています。連邦政府のメールセキュリティガイドラインは、組織がコンプライアンスを維持し、機密通信を保護するために従うべき特定の実装を義務付けています。

NISTメール認証の中核コンポーネント

NISTの包括的フレームワークは、連携して動作する複数の認証プロトコルを包含しています:

Sender Policy Framework (SPF)

- DNSレコードを通じて送信メールサーバーを認可

- 不正サーバーによるドメイン名のなりすましを防止

- 許可された送信元の明示的な設定を要求

DomainKeys Identified Mail (DKIM)

- メールの整合性に暗号化署名を提供

- 公開鍵検証を通じてメッセージの真正性を確保

- 送信中のメッセージ整合性を維持

Domain-based Message Authentication, Reporting & Conformance (DMARC)

- SPFとDKIMを組み合わせて包括的保護を実現

- ポリシー実施およびレポート機能を有効化

- 認証失敗と脅威に対する可視性を提供

NIST特別刊行物800-177要件

NIST SP 800-177「信頼できるメール」は、連邦政府機関の必須要件を確立しています。組織は、送信者の身元確認、メッセージ整合性の確保、否認防止機能の提供を行う認証メカニズムを実装する必要があります。

この刊行物では以下を義務付けています:

- 多層認証プロトコル

- 包括的ログ記録および監視システム

- 定期的なポリシーレビューと更新

- 既存のセキュリティインフラとの統合

II. 連邦政府メールセキュリティガイドラインの実装

ID・アクセス管理統合

NISTガイドラインでは、メール認証システムをより広範なアイデンティティ管理フレームワークと統合することを要求しています。これには以下が含まれます:

多要素認証(MFA)

組織は、ユーザーが知っているもの、持っているもの、身体的特徴を組み合わせて、メールアクセス用のMFAを実装する必要があります。これには通常、ハードウェアトークンまたは生体認証と組み合わせたパスワード認証が含まれます。

役割ベースアクセス制御

メールシステムは、ユーザーの役割と責任に基づいて詳細な権限を実装する必要があります。管理機能には、適切な監視メカニズムを備えた昇格された権限が必要です。

特権アカウント管理

高権限メールアカウントには、専用認証システムと強化された監視機能を含む追加のセキュリティ対策が必要です。

暗号化標準コンプライアンス

連邦政府機関は、メールセキュリティ実装においてFIPS 140-2認証済み暗号化モジュールに準拠する必要があります。これには以下が含まれます:

- メッセージ保護のための承認された暗号化アルゴリズム

- 検証済みキー管理システム

- 暗号化操作のための安全な乱数生成

- 定期的な暗号化キーローテーション手順

継続監視要件

NISTは、以下を通じてメール認証システムの継続的監視を義務付けています:

リアルタイム脅威検知

組織は、認証異常、疑わしい送信パターン、潜在的な侵害指標を識別できるシステムを実装する必要があります。

包括的監査ログ

すべてのメール認証イベントには、成功した認証、失敗、ポリシー違反を含む詳細なログが必要です。ログは連邦記録保持要件に従って保持される必要があります。

定期的脆弱性評価

定期的なセキュリティ評価により、認証システムが進化する脅威に対して効果的であり続け、更新されたガイドラインへのコンプライアンスを維持することを確保します。

III. 技術実装フレームワーク

DNS設定要件

適切なDNS設定は、NIST準拠のメール認証の基盤を形成します:

SPFレコード実装

v=spf1 include:_spf.google.com include:mailgun.org ~all組織は、適切な失敗処理メカニズムを実装しながら、送信元を明示的に認可するSPFレコードを公開する必要があります。

DKIMキー管理

DKIM実装には、安全なキー生成、配布、ローテーション手順が必要です。キーは適切なビット長と承認された暗号化アルゴリズムを使用する必要があります。

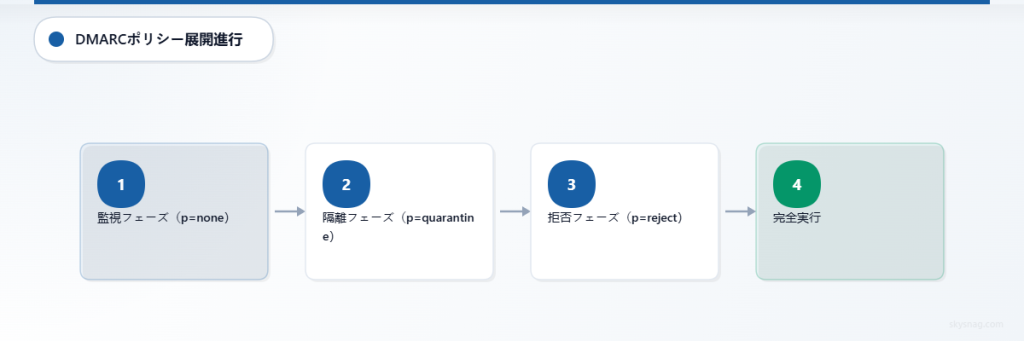

DMARCポリシー展開

v=DMARC1; p=quarantine; rua=mailto:[email protected]; ruf=mailto:[email protected]; fo=1DMARCポリシーは、NISTタイムラインに従って監視、隔離、拒否段階を経て進行する必要があります。

セキュリティオペレーションセンター(SOC)との統合

メール認証システムは、組織のSOCと統合して以下を提供する必要があります:

- 集中監視ダッシュボード

- 自動化されたインシデント対応機能

- 脅威インテリジェンス相関

- コンプライアンスレポート機能

サードパーティサービスプロバイダ管理

サードパーティメールサービスを使用する組織は、プロバイダがNIST要件を満たすことを確保する必要があります:

ベンダー評価基準

- FISMA コンプライアンス認証

- FedRAMP認証レベル

- 暗号化検証証明書

- インシデント対応機能

契約要件

サービス契約では、連邦ガイドラインと整合したセキュリティ制御、レポート要件、侵害通知手順を指定する必要があります。

IV. コンプライアンス監視およびレポート

自動化されたコンプライアンス検証

組織は、NISTメール認証要件への準拠を継続的に検証する自動化システムを実装する必要があります。Skysnag Protectは、リアルタイム検証と詳細レポートを通じて、組織が連邦ガイドラインへの準拠を維持することを確保する包括的なNISTコンプライアンス監視を提供します。

パフォーマンス指標とKPI

NISTでは、組織が測定可能なパフォーマンス指標を確立することを要求しています:

認証成功率

- 95%を超えるSPFパス率

- 98%を超えるDKIM署名検証

- 組織閾値を満たすDMARCアライメント率

インシデント対応メトリクス

- 認証失敗に対する平均検知時間(MTTD)

- セキュリティインシデントに対する平均対応時間(MTTR)

- 自動脅威検知の偽陽性率

規制レポート要件

連邦政府機関は、NISTガイドラインへの準拠を実証する定期的なコンプライアンスレポートを提供する必要があります。レポートには以下を含める必要があります:

- 認証ポリシー有効性メトリクス

- セキュリティインシデントの概要と修復措置

- 脆弱性評価結果と是正措置

- サードパーティベンダーコンプライアンス検証

V. 高度なセキュリティ考慮事項

ゼロトラストアーキテクチャ統合

現代のNIST実装では、メールセキュリティにおけるゼロトラスト原則が強調されています:

継続的検証

すべてのメールトランザクションは、送信元の場所や以前の認証状況に関係なく検証を要求します。

最小権限アクセス

メールシステムは、リスク評価に基づく動的調整を伴う最小限必要な権限を付与します。

マイクロセグメンテーション

ネットワークセグメンテーションによりメールインフラを分離し、潜在的な攻撃ベクターを制限し、セキュリティインシデントを封じ込めます。

人工知能と機械学習

NISTガイドラインは、メールセキュリティ強化のためのAI/ML技術を益々認識しています:

行動分析

機械学習アルゴリズムは、侵害やポリシー違反を示す可能性がある異常な送信パターンを識別します。

予測脅威インテリジェンス

AIシステムは、認証データを外部脅威インテリジェンスと関連付けて攻撃を予測し防止します。

自動応答機能

インテリジェントシステムは、検知された脅威とリスクレベルに基づいて認証ポリシーを自動的に調整します。

VI. 実装ロードマップとタイムライン

フェーズ1:評価と計画(1-3ヶ月)

組織は既存のメールインフラの包括的評価から開始し、現在の機能とNIST要件間のギャップを特定します。このフェーズには、利害関係者の整合、リソース配分、詳細な実装計画が含まれます。

フェーズ2:中核プロトコル展開(4-9ヶ月)

基本的な認証プロトコルの実装は、SPFレコード公開から始まり、DKIM署名インフラが続き、DMARCポリシー展開で完了します。組織は通常、強制実行に進む前に監視のみのポリシーから始めます。

フェーズ3:統合と最適化(10-12ヶ月)

最終実装フェーズでは、認証システムをより広範なセキュリティインフラと統合し、パフォーマンスを最適化し、包括的な監視機能を確立することに焦点を当てます。

フェーズ4:継続的改善(継続中)

実装後の活動には、定期的なポリシー更新、脅威状況への適応、継続的な有効性と規制準拠を確保するためのコンプライアンス検証が含まれます。

VII. 連邦実装のための費用対効果分析

実装コスト

組織は通常以下に投資します:

- 技術インフラとソフトウェアライセンス

- 人材トレーニングと認定プログラム

- 複雑な展開のためのコンサルティングサービス

- 継続的な運用と保守費用

定量化可能な利益

NIST準拠のメール認証は測定可能な収益を提供します:

リスク削減

- 成功したメールなりすまし攻撃の99.9%削減

- フィッシング成功率の85%減少

- データ侵害インシデントの大幅な削減

運用効率

- 自動脅威検知により手動セキュリティ操作が削減

- メール配信性の向上により事業通信が強化

- コンプライアンスレポートプロセスの合理化

VIII. 要点

NISTメール認証ガイドラインは、連邦政府のサイバーセキュリティコンプライアンスのための包括的フレームワークを提供し、SPF、DKIM、DMARCプロトコルの体系的な実装を要求します。組織はこれらの標準をより広範なアイデンティティ管理システムと統合し、継続的な監視機能を維持し、定期的な評価と更新を通じて継続的なコンプライアンスを確保する必要があります。

成功は、徹底的な評価から始まり、体系的なプロトコル展開を経て、既存のセキュリティインフラとの包括的統合で頂点に達する段階的実装アプローチに依存します。Skysnag Protectは、連邦政府のメールセキュリティ要件の複雑性を簡素化しながら、NISTコンプライアンスを維持するための専門ソリューションを提供します。

NIST準拠のメール認証システムへの投資は、定量化可能なセキュリティ改善、運用効率、および規制コンプライアンスを提供し、組織資産を保護しながら連邦政府ネットワークと民間部門全体での安全な通信を可能にします。