MTA-STS vs DANE: Comparaison complète de la sécurité email pour les organisations modernes

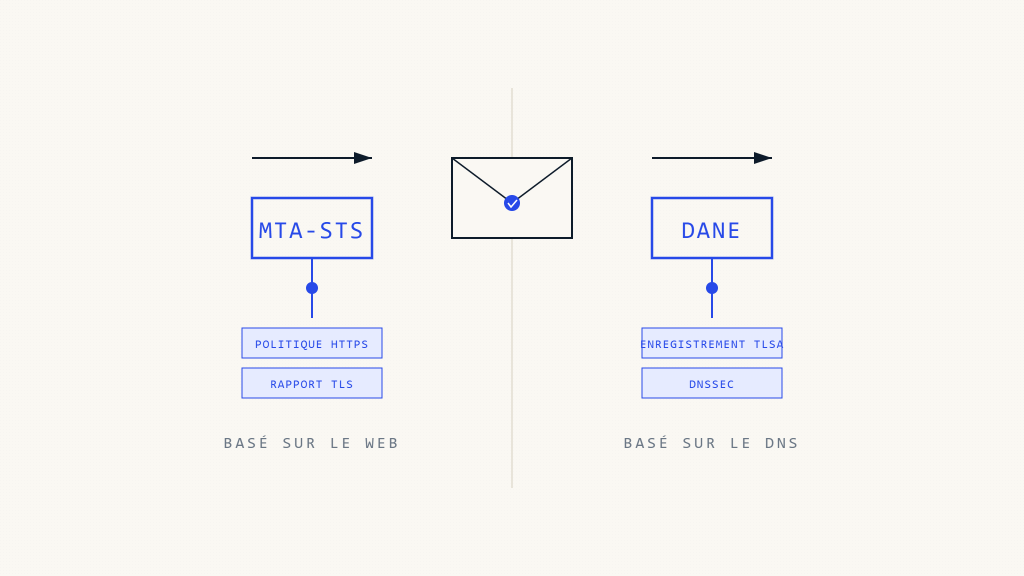

La sécurité du transport des emails reste un champ de bataille critique en cybersécurité, les organisations faisant face à des attaques de plus en plus sophistiquées ciblant les communications SMTP. Deux standards importants ont émergé pour sécuriser les emails en transit : MTA-STS (Mail Transfer Agent Strict Transport Security) et DANE (DNS-based Authentication of Named Entities). Comprendre les différences entre ces protocoles est essentiel pour implémenter des stratégies de sécurité email efficaces.

MTA-STS et DANE adressent tous deux les vulnérabilités fondamentales dans la transmission d’emails, mais ils adoptent des approches distinctement différentes pour résoudre les défis de sécurité de la couche transport. Cette comparaison exhaustive examine leurs implémentations techniques, bénéfices sécuritaires, et considérations pratiques de déploiement pour aider les organisations à choisir la solution la plus appropriée pour leur infrastructure email.

Comprendre MTA-STS : Sécurité email basée sur HTTPS

MTA-STS exploite les principes familiers de sécurité web pour protéger les communications email. Introduit comme RFC 8461, ce standard utilise HTTPS pour publier des politiques de sécurité qui dictent comment les emails doivent être transmis vers un domaine.

Comment fonctionne MTA-STS

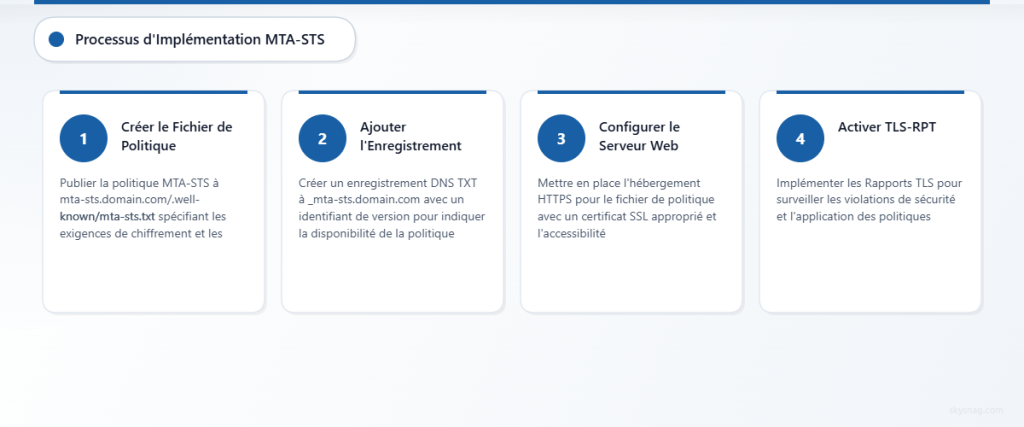

Le processus d’implémentation MTA-STS implique plusieurs composants clés :

Publication de politique : Les organisations publient les politiques MTA-STS via HTTPS à une URL bien connue (mta-sts.domain.com/.well-known/mta-sts.txt). Ce fichier de politique spécifie quels serveurs de messagerie sont autorisés à recevoir des emails et impose des exigences de chiffrement.

Enregistrement DNS TXT : Un simple enregistrement DNS TXT à _mta-sts.domain.com indique la disponibilité de la politique et inclut un identifiant de version pour les mises à jour de politique.

Application de politique : Les serveurs d’envoi d’emails récupèrent et mettent en cache la politique MTA-STS, puis appliquent les exigences de sécurité spécifiées lors de la livraison d’emails vers le domaine.

Fonctionnalités clés de MTA-STS

- Application du chiffrement : Exige le chiffrement TLS pour toutes les communications email

- Validation de certificat : Impose une vérification appropriée des certificats SSL/TLS

- Enregistrements MX autorisés : Spécifie quels serveurs de messagerie peuvent légitimement recevoir des emails

- Flexibilité de politique : Supporte les modes de test et d’application pour un déploiement graduel

- Rapport d’échecs : Inclut l’intégration TLS-RPT pour surveiller les violations de sécurité

Explorer DANE : Authentification de certificat alimentée par DNS

DANE adopte une approche fondamentalement différente en exploitant les Extensions de Sécurité DNS (DNSSEC) pour publier les informations de certificat directement dans les enregistrements DNS. Standardisé dans RFC 6698, DANE crée une relation de confiance directe entre les noms de domaine et leurs certificats associés.

Architecture d’implémentation DANE

Enregistrements TLSA : DANE utilise les enregistrements TLSA (Transport Layer Security Authentication) dans DNS pour spécifier quels certificats ou autorités de certification sont autorisés pour un service.

Dépendance DNSSEC : DANE nécessite une implémentation DNSSEC entièrement fonctionnelle pour assurer l’authenticité et l’intégrité des informations de certificat publiées dans DNS.

Correspondance de certificat : DANE supporte plusieurs méthodes de correspondance de certificat, incluant les correspondances exactes de certificat, les correspondances de clé publique, et la validation d’autorité de certification.

Mécanismes de sécurité DANE

- Épinglage de certificat : Lie des certificats spécifiques aux noms de domaine via DNS

- Indépendance CA : Réduit la dépendance à l’infrastructure traditionnelle d’autorité de certification

- Validation cryptographique : Utilise les signatures DNSSEC pour vérifier l’authenticité des certificats

- Options de validation multiples : Supporte diverses méthodes de validation de certificat

- Intégration de protocole : Fonctionne avec plusieurs protocoles au-delà de SMTP, incluant HTTPS et autres services compatibles TLS

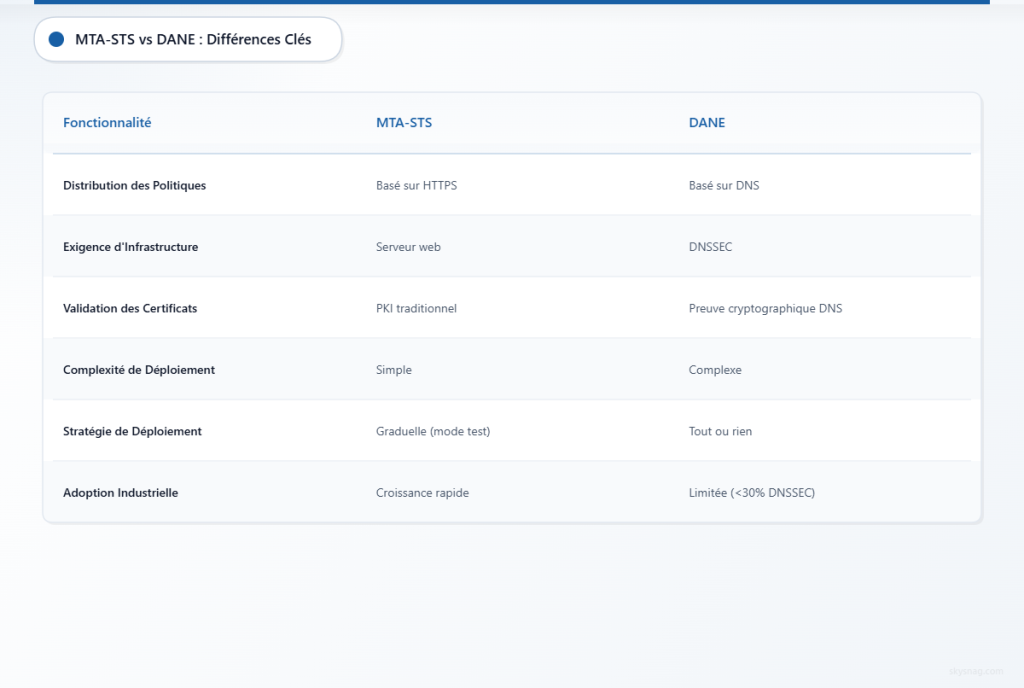

Comparaison d’implémentation technique

Complexité de déploiement

Implémentation MTA-STS :

- Nécessite la configuration d’un serveur web pour l’hébergement de politique

- Création simple d’enregistrement DNS TXT

- Gestion directe du fichier de politique

- Compatible avec l’infrastructure PKI existante

- Déploiement graduel via le mode test

Implémentation DANE :

- Exige un déploiement DNSSEC complet

- Configuration complexe d’enregistrement TLSA

- Nécessite la gestion du cycle de vie des certificats dans DNS

- Peut nécessiter un hébergement DNS spécialisé

- Approche de déploiement tout-ou-rien

Exigences d’infrastructure

Les organisations considérant MTA-STS vs DANE font face à différentes demandes d’infrastructure. MTA-STS nécessite une infrastructure supplémentaire minimale au-delà d’un serveur web capable de servir des fichiers de politique via HTTPS. La plupart des organisations possèdent déjà cette capacité via leur présence web existante.

L’implémentation DANE présente des défis d’infrastructure plus significatifs. Le déploiement DNSSEC nécessite un hébergement DNS spécialisé ou des mises à niveau significatives de l’infrastructure DNS interne. Selon les données récentes de l’industrie, moins de 30% des domaines ont implémenté DNSSEC, créant un obstacle substantiel à l’adoption de DANE.

Maintenance et opérations

Maintenance MTA-STS :

- Mises à jour de politique via des modifications simples de fichier

- Surveillance standard de serveur web

- Gestion de certificat via les processus PKI existants

- Rapport d’erreurs clair via TLS-RPT

Maintenance DANE :

- Mises à jour d’enregistrements DNS pour les changements de certificat

- Gestion et rotation des clés DNSSEC

- Dépannage complexe pour les problèmes liés à DNSSEC

- Visibilité limitée sur les échecs de validation

Analyse de sécurité et efficacité

Atténuation de la surface d’attaque

Les deux protocoles adressent différents vecteurs d’attaque dans la sécurité email. MTA-STS protège principalement contre les attaques man-in-the-middle pendant la transmission SMTP en appliquant le chiffrement et la validation de certificat. Cette approche prévient efficacement les attaquants d’intercepter ou modifier les communications email via des attaques de dégradation de connexion.

DANE fournit une validation de certificat plus complète en établissant une preuve cryptographique de l’authenticité du certificat via DNSSEC. Ce mécanisme protège contre les attaques de certificats malveillants et réduit la dépendance aux autorités de certification potentiellement compromises.

Différences de modèle de confiance

Les modèles de confiance sous-jacents à MTA-STS et DANE représentent des approches fondamentalement différentes de validation de certificat :

Modèle de confiance MTA-STS : S’appuie sur l’infrastructure PKI traditionnelle et les autorités de certification, renforcé avec une application basée sur des politiques. Cette approche maintient la compatibilité avec les pratiques de gestion de certificat existantes tout en ajoutant des couches de sécurité.

Modèle de confiance DANE : Crée une relation de confiance cryptographique directe entre les propriétaires de domaine et leurs certificats via DNSSEC. Ce modèle réduit la dépendance aux autorités de certification mais nécessite une infrastructure DNSSEC robuste.

Taux d’adoption et support de l’industrie

Pénétration actuelle du marché

MTA-STS a atteint une adoption plus large parmi les principaux fournisseurs d’email et les entreprises grâce à ses exigences d’implémentation plus simples. Les principaux fournisseurs incluant Gmail, Yahoo, et Microsoft ont implémenté le support MTA-STS, créant un effet de réseau qui encourage une adoption supplémentaire.

L’adoption de DANE reste limitée principalement à cause des défis d’implémentation DNSSEC. Bien que techniquement supérieur dans certains aspects, les barrières pratiques au déploiement DANE ont restreint son adoption généralisée.

Support des fournisseurs

Les fournisseurs de sécurité email ont généralement fourni un support plus fort pour l’implémentation MTA-STS à cause de la demande client et des exigences d’intégration plus simples. Skysnag Protect inclut des capacités complètes de surveillance et gestion de politique MTA-STS, aidant les organisations à implémenter et maintenir des politiques de sécurité de transport efficaces.

Le support DANE varie significativement parmi les fournisseurs, beaucoup se concentrant sur des cas d’usage de niche ou des exigences de sécurité spécialisées plutôt que sur un déploiement d’entreprise large.

Cadre de décision d’implémentation

Quand choisir MTA-STS

Les organisations devraient prioriser l’implémentation MTA-STS quand :

- Cherchant un déploiement rapide de sécurité de transport

- Travaillant dans les contraintes d’infrastructure PKI existante

- Nécessitant une large compatibilité avec les partenaires email

- Ayant besoin de rapports et surveillance de politique clairs

- Opérant sans infrastructure DNSSEC complète

Quand considérer DANE

L’implémentation DANE a du sens pour les organisations qui :

- Ont une infrastructure DNSSEC robuste déjà déployée

- Nécessitent une sécurité de validation de certificat maximale

- Ont besoin de réduire les dépendances d’autorité de certification

- Opèrent dans des environnements haute sécurité

- Peuvent gérer des processus complexes de cycle de vie de certificat basés sur DNS

Considérations d’approche hybride

Certaines organisations implémentent à la fois MTA-STS et DANE pour maximiser la couverture de sécurité. Cette approche fournit des mécanismes de protection redondants mais nécessite une coordination soigneuse pour prévenir les conflits de politique et la complexité opérationnelle.

Stratégies de déploiement pratiques

Approche d’implémentation par phases

Phase 1 : Évaluation

- Évaluer l’infrastructure email actuelle et les exigences de sécurité

- Évaluer la préparation DNSSEC pour la considération DANE

- Identifier les partenaires email clés et leurs capacités de sécurité

Phase 2 : Tests

- Déployer MTA-STS en mode test pour une validation graduelle

- Surveiller les rapports TLS-RPT pour les problèmes d’implémentation

- Valider les processus de gestion de certificat

Phase 3 : Application

- Activer le mode d’application après une période de test réussie

- Surveiller la conformité continue et les métriques de sécurité

- Étendre l’implémentation à tous les domaines compatibles email

Pièges d’implémentation courants

Les organisations rencontrent fréquemment des défis pendant le déploiement de sécurité de transport :

Problèmes de gestion de certificat : L’échec de coordonner les politiques de sécurité de transport avec les processus de renouvellement de certificat peut créer des échecs de livraison.

Synchronisation de politique : Des politiques mal alignées entre différents mécanismes de sécurité peuvent causer confusion et problèmes opérationnels.

Lacunes de surveillance : Une surveillance inadéquate de l’efficacité de la sécurité de transport limite la capacité à détecter et répondre aux problèmes de sécurité.

Impact sur les performances et opérationnel

Considérations de latence

MTA-STS introduit un surcoût de latence minimal via la récupération et mise en cache de politique HTTPS. L’impact sur les performances de livraison d’email est négligeable pour la plupart des organisations, car les politiques sont mises en cache pour des périodes étendues.

DANE peut introduire une latence de recherche DNS supplémentaire, particulièrement dans les environnements avec des chaînes de validation DNSSEC complexes. Cependant, une mise en cache DNS appropriée et une optimisation peuvent minimiser l’impact sur les performances.

Surveillance et dépannage

Les capacités de surveillance efficaces diffèrent significativement entre les deux approches :

Surveillance MTA-STS : TLS-RPT fournit des rapports détaillés sur les violations de sécurité de transport, échecs de validation de certificat, et problèmes d’application de politique. Ce rapport standardisé permet une surveillance de sécurité proactive et une résolution rapide des problèmes.

Surveillance DANE : Le dépannage DANE s’appuie fortement sur les outils d’analyse DNS et la surveillance de validation DNSSEC. La complexité du débogage DNSSEC peut rendre la résolution de problèmes plus difficile pour de nombreuses équipes IT.

Considérations futures et évolution

Tendances de développement de protocole

MTA-STS et DANE continuent d’évoluer pour adresser les défis de sécurité émergents et améliorer la simplicité de déploiement. Les développements récents incluent une flexibilité de politique améliorée pour MTA-STS et des outils de déploiement DANE simplifiés.

Le paysage de sécurité email favorise de plus en plus les solutions qui équilibrent l’efficacité sécuritaire avec les exigences de déploiement pratiques, suggérant une croissance forte continue pour l’adoption MTA-STS.

Intégration avec des cadres de sécurité plus larges

Les protocoles de sécurité de transport sont de plus en plus intégrés avec des plateformes de sécurité email complètes qui fournissent une gestion de politique unifiée et une surveillance à travers plusieurs standards de sécurité incluant DMARC, SPF, et DKIM.

Points clés à retenir

MTA-STS émerge comme le gagnant clair pour la plupart des organisations cherchant à implémenter la sécurité de transport email. Ses exigences de déploiement plus simples, son large support de fournisseur, et ses protections de sécurité efficaces en font le choix pratique pour les stratégies de sécurité email d’entreprise. L’intégration du protocole avec l’infrastructure PKI existante et les capacités de rapport complètes via TLS-RPT fournissent des avantages opérationnels qui facilitent la maintenance à long terme et la surveillance de sécurité.

DANE offre une sécurité théorique supérieure via son approche de validation de certificat cryptographique, mais la complexité d’implémentation et les dépendances DNSSEC limitent son applicabilité pratique pour la plupart des organisations. DANE reste précieux pour les environnements haute sécurité avec une infrastructure DNSSEC existante et des exigences de sécurité spécialisées.

Les organisations devraient prioriser l’implémentation MTA-STS comme leur stratégie principale de sécurité de transport email tout en considérant DANE pour des cas d’usage spécifiques qui justifient sa complexité supplémentaire. La combinaison de MTA-STS avec des protocoles d’authentification email complets fournit une protection robuste contre les menaces modernes basées sur l’email tout en maintenant la simplicité opérationnelle et une large compatibilité.

Pour les organisations prêtes à implémenter une sécurité de transport email efficace, Skysnag Protect offre des capacités complètes de gestion et surveillance de politique MTA-STS qui simplifient le déploiement et assurent une efficacité de sécurité continue à travers toute votre infrastructure email.

Prêt à sécuriser votre identité d’envoi et à protéger la réputation de votre domaine ? Inscrivez-vous dès aujourd’hui.

Commencer