Órgãos federais enfrentam desafios de segurança de email sem precedentes, com o Instituto Nacional de Padrões e Tecnologia (NIST) fornecendo diretrizes abrangentes para implementar estruturas robustas de autenticação de email. Esses padrões de autenticação de email do NIST formam a base da infraestrutura de segurança cibernética federal, garantindo comunicações seguras em redes governamentais e setores civis.

I. Compreendendo a Estrutura de Segurança Cibernética do NIST para Segurança de Email

A Estrutura de Segurança Cibernética do NIST estabelece uma abordagem estruturada para gerenciar riscos de segurança cibernética, com a autenticação de email servindo como um componente crítico. As diretrizes federais de segurança de email exigem implementações específicas que as organizações devem seguir para manter a conformidade e proteger comunicações sensíveis.

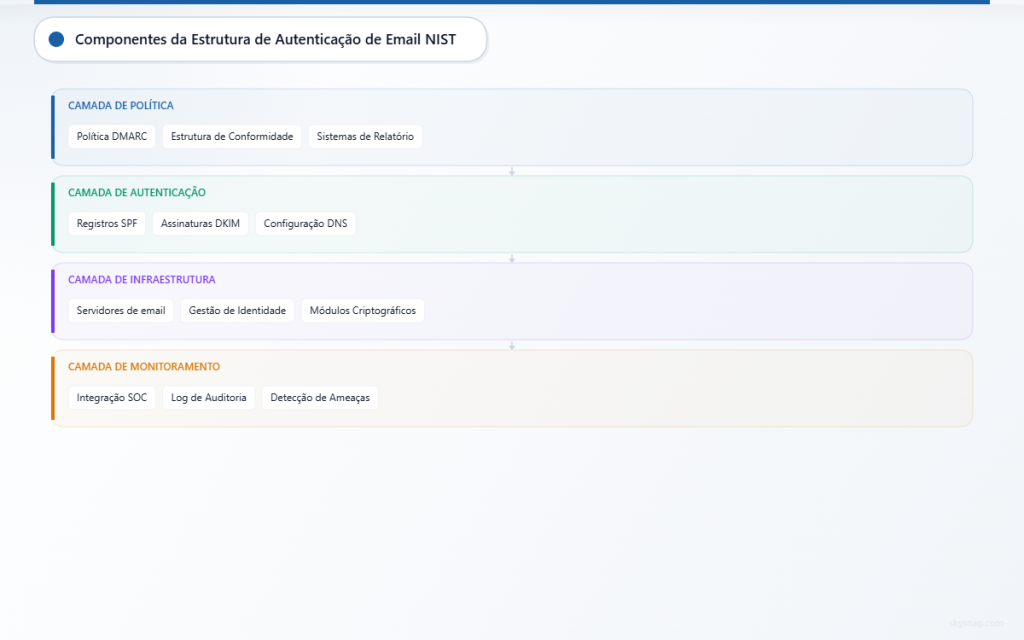

Componentes Centrais de Autenticação de Email do NIST

A estrutura abrangente do NIST engloba múltiplos protocolos de autenticação trabalhando em conjunto:

Sender Policy Framework (SPF)

- Autoriza servidores de envio de email através de registros DNS

- Previne que servidores não autorizados falsifiquem nomes de domínio

- Requer configuração explícita de fontes de envio permitidas

DomainKeys Identified Mail (DKIM)

- Fornece assinaturas criptográficas para integridade de email

- Garante autenticidade de mensagem através de verificação de chave pública

- Mantém integridade da mensagem durante toda a transmissão

Domain-based Message Authentication, Reporting & Conformance (DMARC)

- Combina SPF e DKIM para proteção abrangente

- Permite aplicação de políticas e mecanismos de relatório

- Fornece visibilidade sobre falhas de autenticação e ameaças

Requisitos da Publicação Especial NIST 800-177

O NIST SP 800-177 “Email Confiável” estabelece requisitos obrigatórios para órgãos federais. As organizações devem implementar mecanismos de autenticação que verifiquem a identidade do remetente, garantam a integridade da mensagem e forneçam capacidades de não-repúdio.

A publicação exige:

- Protocolos de autenticação multicamadas

- Sistemas abrangentes de registro e monitoramento

- Revisões e atualizações regulares de políticas

- Integração com infraestrutura de segurança existente

II. Implementação de Diretrizes Federais de Segurança de Email

Integração com Gerenciamento de Identidade e Acesso

As diretrizes do NIST exigem que sistemas de autenticação de email se integrem com estruturas mais amplas de gerenciamento de identidade. Isso inclui:

Autenticação Multifator (MFA)

As organizações devem implementar MFA para acesso a email, combinando algo que os usuários sabem, têm e são. Isso tipicamente inclui autenticação por senha pareada com tokens de hardware ou verificação biométrica.

Controles de Acesso Baseados em Função

Sistemas de email devem implementar permissões granulares baseadas em funções e responsabilidades do usuário. Funções administrativas requerem privilégios elevados com mecanismos de supervisão apropriados.

Gerenciamento de Contas Privilegiadas

Contas de email com altos privilégios requerem medidas de segurança adicionais, incluindo sistemas de autenticação dedicados e capacidades de monitoramento aprimoradas.

Conformidade com Padrões Criptográficos

Órgãos federais devem aderir a módulos criptográficos validados pelo FIPS 140-2 para implementações de segurança de email. Isso inclui:

- Algoritmos de criptografia aprovados para proteção de mensagens

- Sistemas de gerenciamento de chaves validados

- Geração segura de números aleatórios para operações criptográficas

- Procedimentos regulares de rotação de chaves criptográficas

Requisitos de Monitoramento Contínuo

O NIST exige monitoramento contínuo de sistemas de autenticação de email através de:

Detecção de Ameaças em Tempo Real

As organizações devem implementar sistemas capazes de identificar anomalias de autenticação, padrões de envio suspeitos e indicadores de comprometimento potencial.

Registro Abrangente de Auditoria

Todos os eventos de autenticação de email requerem registro detalhado, incluindo autenticações bem-sucedidas, falhas e violações de política. Os registros devem ser mantidos de acordo com os requisitos federais de manutenção de registros.

Avaliações Regulares de Vulnerabilidade

Avaliações periódicas de segurança garantem que os sistemas de autenticação permaneçam eficazes contra ameaças em evolução e mantenham conformidade com diretrizes atualizadas.

III. Estrutura de Implementação Técnica

Requisitos de Configuração DNS

A configuração adequada do DNS forma a base da autenticação de email compatível com NIST:

Implementação de Registro SPF

v=spf1 include:_spf.google.com include:mailgun.org ~allAs organizações devem publicar registros SPF que autorizem explicitamente fontes de envio enquanto implementam mecanismos apropriados de tratamento de falhas.

Gerenciamento de Chaves DKIM

Implementações DKIM requerem procedimentos seguros de geração, distribuição e rotação de chaves. As chaves devem usar comprimentos de bits apropriados e algoritmos criptográficos aprovados.

Implantação de Política DMARC

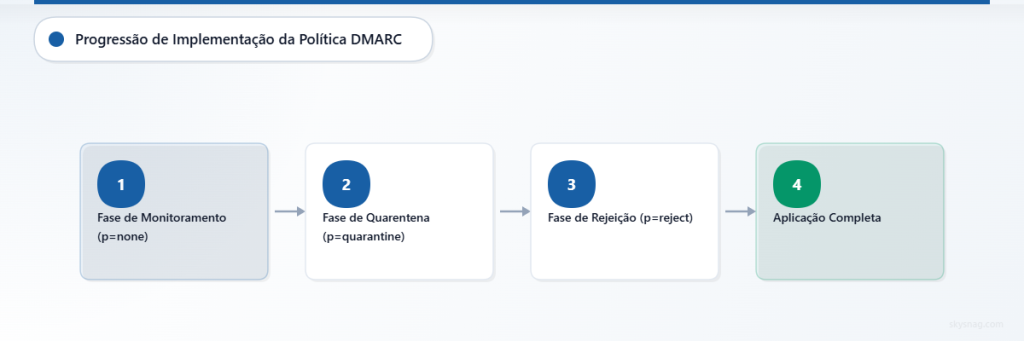

v=DMARC1; p=quarantine; rua=mailto:[email protected]; ruf=mailto:[email protected]; fo=1As políticas DMARC devem progredir através das fases de monitoramento, quarentena e rejeição de acordo com os cronogramas do NIST.

Integração com Centros de Operações de Segurança (SOC)

Sistemas de autenticação de email devem se integrar com SOCs organizacionais para fornecer:

- Painéis de monitoramento centralizados

- Capacidades automatizadas de resposta a incidentes

- Correlação de inteligência de ameaças

- Mecanismos de relatório de conformidade

Gerenciamento de Provedores de Serviço de Terceiros

Organizações usando serviços de email de terceiros devem garantir que os provedores atendam aos requisitos do NIST:

Critérios de Avaliação de Fornecedores

- Certificações de conformidade FISMA

- Níveis de autorização FedRAMP

- Certificados de validação criptográfica

- Capacidades de resposta a incidentes

Requisitos de Contrato

Acordos de serviço devem especificar controles de segurança, requisitos de relatório e procedimentos de notificação de violação alinhados com diretrizes federais.

IV. Monitoramento e Relatório de Conformidade

Validação Automatizada de Conformidade

As organizações devem implementar sistemas automatizados que validem continuamente a conformidade com os requisitos de autenticação de email do NIST. Skysnag Protect fornece monitoramento abrangente de conformidade NIST, garantindo que as organizações mantenham aderência às diretrizes federais através de validação em tempo real e relatórios detalhados.

Métricas de Desempenho e KPIs

O NIST exige que as organizações estabeleçam indicadores de desempenho mensuráveis:

Taxas de Sucesso de Autenticação

- Taxas de aprovação SPF superiores a 95%

- Validação de assinatura DKIM acima de 98%

- Taxas de alinhamento DMARC atendendo limites organizacionais

Métricas de Resposta a Incidentes

- Tempo médio de detecção (MTTD) para falhas de autenticação

- Tempo médio de resposta (MTTR) para incidentes de segurança

- Taxas de falso positivo para detecção automatizada de ameaças

Requisitos de Relatório Regulatório

Órgãos federais devem fornecer relatórios regulares de conformidade demonstrando aderência às diretrizes do NIST. Os relatórios devem incluir:

- Métricas de eficácia de políticas de autenticação

- Resumos de incidentes de segurança e ações de remediação

- Achados de avaliação de vulnerabilidade e medidas corretivas

- Validações de conformidade de fornecedores terceirizados

V. Considerações Avançadas de Segurança

Integração com Arquitetura Zero Trust

Implementações modernas do NIST enfatizam princípios zero trust para segurança de email:

Verificação Contínua

Cada transação de email requer validação independentemente da localização da fonte ou status de autenticação anterior.

Acesso de Menor Privilégio

Sistemas de email concedem permissões mínimas necessárias com ajuste dinâmico baseado em avaliações de risco.

Micro-segmentação

Segmentação de rede isola infraestrutura de email para limitar vetores de ataque potenciais e conter incidentes de segurança.

Inteligência Artificial e Machine Learning

As diretrizes do NIST reconhecem cada vez mais tecnologias de IA/ML para aprimorar a segurança de email:

Análise Comportamental

Algoritmos de machine learning identificam padrões de envio anômalos que podem indicar comprometimento ou violações de política.

Inteligência de Ameaças Preditiva

Sistemas de IA correlacionam dados de autenticação com inteligência de ameaças externa para prever e prevenir ataques.

Capacidades de Resposta Automatizada

Sistemas inteligentes ajustam automaticamente políticas de autenticação baseadas em ameaças detectadas e níveis de risco.

VI. Roteiro de Implementação e Cronograma

Fase 1: Avaliação e Planejamento (Meses 1-3)

As organizações começam com avaliações abrangentes da infraestrutura de email existente, identificando lacunas entre capacidades atuais e requisitos do NIST. Esta fase inclui alinhamento de partes interessadas, alocação de recursos e planejamento detalhado de implementação.

Fase 2: Implantação de Protocolos Centrais (Meses 4-9)

A implementação de protocolos de autenticação fundamentais começa com publicação de registros SPF, seguida por infraestrutura de assinatura DKIM, e concluindo com implantação de política DMARC. As organizações tipicamente começam com políticas apenas de monitoramento antes de progredir para aplicação.

Fase 3: Integração e Otimização (Meses 10-12)

As fases finais de implementação focam na integração de sistemas de autenticação com infraestrutura de segurança mais ampla, otimizando desempenho e estabelecendo capacidades abrangentes de monitoramento.

Fase 4: Melhoria Contínua (Contínua)

Atividades pós-implementação incluem atualizações regulares de políticas, adaptação ao cenário de ameaças e validação de conformidade para garantir eficácia contínua e aderência regulatória.

VII. Análise Custo-Benefício para Implementação Federal

Custos de Implementação

As organizações tipicamente investem em:

- Infraestrutura técnica e licenciamento de software

- Programas de treinamento e certificação de pessoal

- Serviços de consultoria para implantações complexas

- Despesas operacionais e de manutenção contínuas

Benefícios Quantificáveis

A autenticação de email compatível com NIST oferece retornos mensuráveis:

Redução de Risco

- 99,9% de redução em ataques de falsificação de email bem-sucedidos

- 85% de diminuição nas taxas de sucesso de phishing

- Redução significativa em incidentes de violação de dados

Eficiência Operacional

- Detecção automatizada de ameaças reduz operações manuais de segurança

- Melhora na capacidade de entrega de email aprimora comunicações empresariais

- Processos simplificados de relatório de conformidade

VIII. Principais Conclusões

As diretrizes de autenticação de email do NIST fornecem uma estrutura abrangente para conformidade de segurança cibernética federal, exigindo implementação sistemática de protocolos SPF, DKIM e DMARC. As organizações devem integrar esses padrões com sistemas mais amplos de gerenciamento de identidade, manter capacidades de monitoramento contínuo e garantir conformidade contínua através de avaliações e atualizações regulares.

O sucesso depende de abordagens de implementação em fases que começam com avaliações minuciosas, progridem através de implantação sistemática de protocolos e culminam em integração abrangente com infraestrutura de segurança existente. Skysnag Protect oferece soluções especializadas para manter conformidade NIST enquanto simplifica a complexidade dos requisitos federais de segurança de email.

O investimento em sistemas de autenticação de email compatíveis com NIST oferece melhorias quantificáveis de segurança, eficiências operacionais e conformidade regulatória que protegem ativos organizacionais enquanto permitem comunicações seguras em redes federais e setores civis.