Le Payment Card Industry Data Security Standard (PCI DSS) 4.0 a introduit de nouvelles exigences significatives en matière de sécurité email que les organisations traitant des données de cartes de paiement doivent mettre en œuvre. Avec les attaques basées sur l’email représentant plus de 90% des violations cyber réussies, ces contrôles renforcés sont critiques pour protéger les informations de paiement sensibles et maintenir la conformité.

Comprendre les Exigences de Sécurité Email PCI DSS 4.0

PCI DSS 4.0, qui est entré en vigueur en mars 2022 avec une conformité obligatoire d’ici mars 2025, introduit plusieurs nouvelles approches personnalisées et des exigences renforcées pour la sécurité email. Ces changements reflètent l’évolution du paysage des menaces où les cybercriminels ciblent de plus en plus les environnements de cartes de paiement à travers des attaques email sophistiquées.

Nouveaux Contrôles Clés de Sécurité Email

Le standard mis à jour met l’accent sur les mesures de sécurité basées sur l’authentification, incluant :

L’authentification multi-facteurs pour tous les accès aux environnements de données de porteurs de cartes, y compris les systèmes email qui traitent ou transmettent des informations de paiement.

Des exigences renforcées de journalisation et de surveillance pour les systèmes email qui gèrent des données d’authentification sensibles.

Des options d’approche personnalisée qui permettent aux organisations d’implémenter des mesures de sécurité alternatives, à condition qu’elles répondent à l’intention de l’exigence originale.

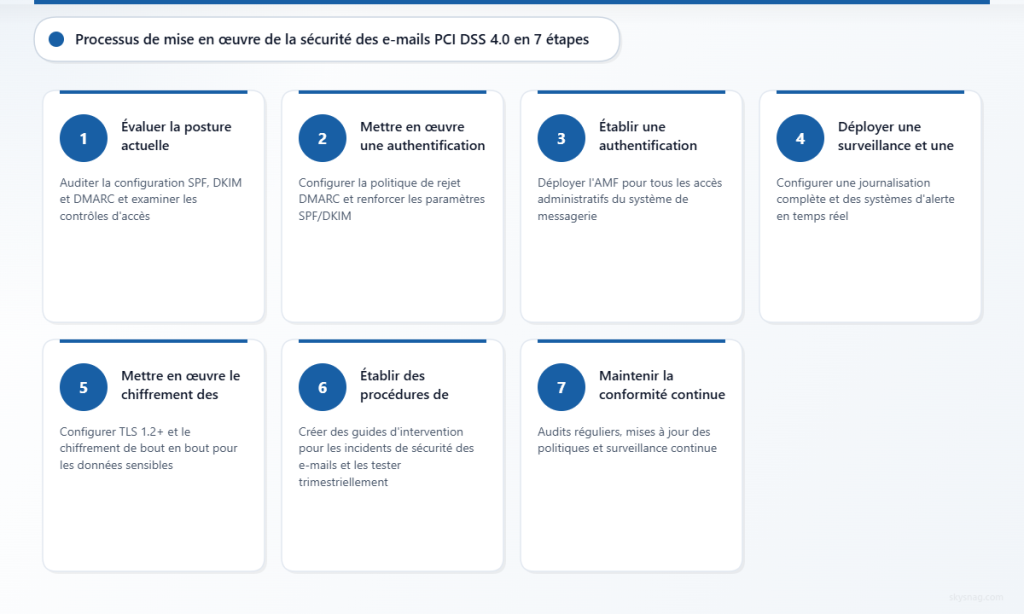

Étape 1 : Évaluer la Posture Actuelle d’Authentification Email

Avant d’implémenter de nouveaux contrôles, effectuez une évaluation complète de votre infrastructure de sécurité email existante.

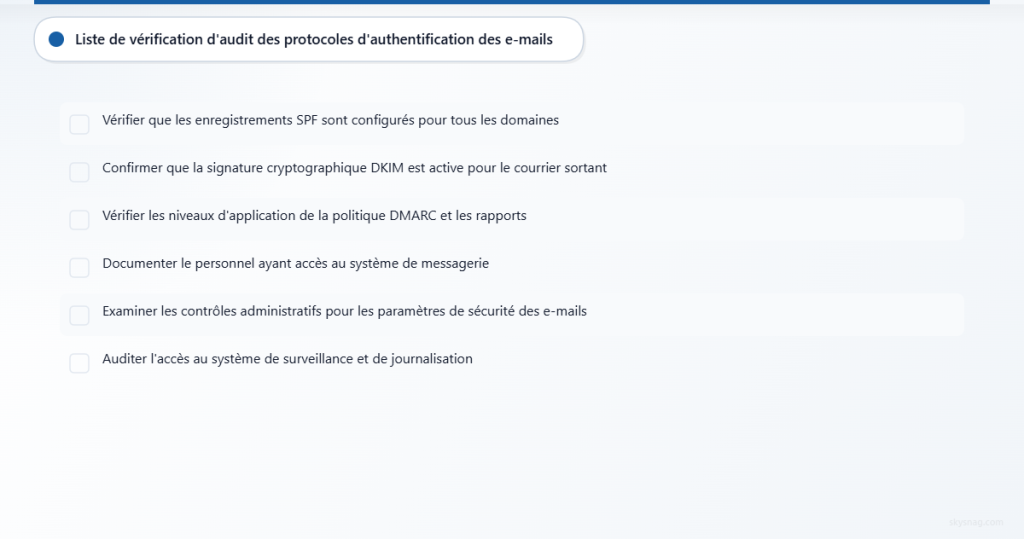

Audit des Protocoles d’Authentification Email

Évaluez votre implémentation actuelle des standards critiques d’authentification email :

- SPF (Sender Policy Framework) : Vérifiez que tous les domaines ont des enregistrements SPF correctement configurés

- DKIM (DomainKeys Identified Mail) : Assurez-vous que la signature cryptographique est active pour tous les mails sortants

- DMARC (Domain-based Message Authentication, Reporting and Conformance) : Vérifiez les niveaux d’application des politiques et les mécanismes de rapport

Utilisez des outils comme Skysnag Protect pour effectuer des évaluations automatisées et identifier les lacunes dans votre configuration d’authentification email.

Révision du Contrôle d’Accès

Documentez tout le personnel ayant accès à :

- Les systèmes email traitant des données de cartes de paiement

- Les contrôles administratifs pour les paramètres de sécurité email

- Les systèmes de surveillance et de journalisation pour les activités liées à l’email

Étape 2 : Implémenter une Authentification Email Renforcée

L’accent de PCI DSS 4.0 sur l’authentification s’étend aux systèmes email gérant les informations de cartes de paiement.

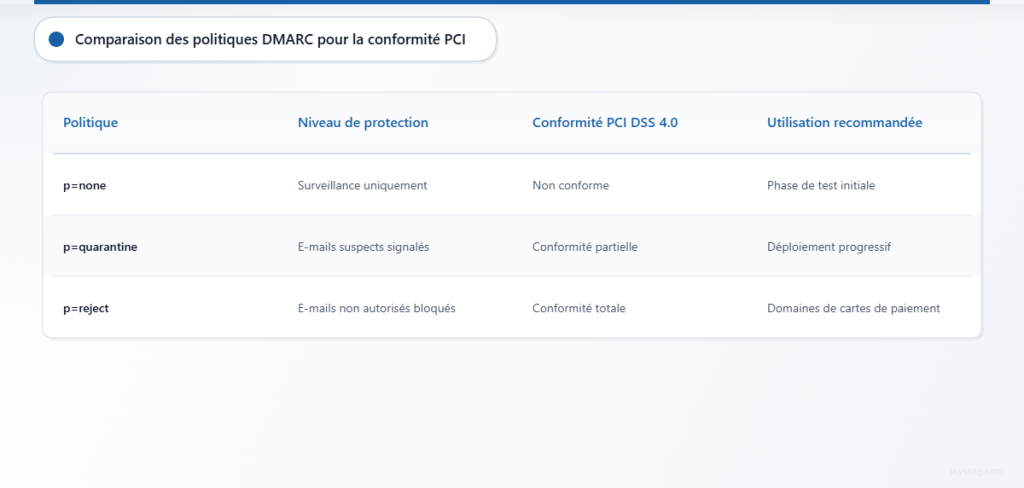

Configurer DMARC pour une Protection Maximale

Configurez DMARC avec une politique de « reject » pour les domaines gérant les communications de cartes de paiement :

v=DMARC1; p=reject; rua=mailto:[email protected]; ruf=mailto:[email protected]; fo=1Cette configuration garantit que tout email échouant à l’authentification SPF ou DKIM est rejeté, empêchant les tentatives d’usurpation ciblant vos communications de traitement de cartes de paiement.

Renforcer les Enregistrements SPF

Créez des enregistrements SPF complets qui incluent toutes les sources d’envoi légitimes :

v=spf1 include:_spf.google.com include:mailgun.org include:votredomaine.com -allLe qualificateur « -all » est crucial pour la conformité PCI car il crée un échec dur pour les expéditeurs non autorisés.

Déployer la Signature DKIM

Implémentez la signature DKIM pour tous les domaines impliqués dans la transmission de données de cartes de paiement :

- Générez des paires de clés DKIM avec au moins un chiffrement de 2048 bits

- Publiez les clés publiques dans les enregistrements DNS TXT

- Configurez les serveurs de mail pour signer tous les messages sortants

- Effectuez une rotation des clés annuellement ou en cas de compromission

Étape 3 : Établir l’Authentification Multi-Facteurs

PCI DSS 4.0 exige l’AMF pour tout le personnel accédant aux environnements de données de porteurs de cartes, y compris les administrateurs email.

Contrôles d’Accès aux Systèmes Email

Implémentez l’AMF pour :

- L’accès administratif aux serveurs email

- La gestion de la console de sécurité email

- Les systèmes de configuration des politiques DMARC

- Les plateformes de surveillance et de rapport email

Gestion des Accès Utilisateur

Créez des contrôles d’accès basés sur les rôles qui limitent les privilèges des systèmes email selon les fonctions de travail et le principe du moindre privilège.

Étape 4 : Déployer une Surveillance et Journalisation Avancées

Les exigences de journalisation renforcées dans PCI DSS 4.0 s’étendent aux systèmes email gérant les données de cartes de paiement.

Surveillance des Événements de Sécurité Email

Configurez une journalisation complète pour :

- Les échecs et succès d’authentification

- Les violations de politique (échecs SPF, DKIM, DMARC)

- Les changements administratifs aux paramètres de sécurité email

- Les patterns d’email suspects ou anomalies de volume

Systèmes d’Alerte Automatisée

Configurez des alertes en temps réel pour :

- Les violations de politique DMARC

- Les patterns de trafic email inhabituels

- Les tentatives d’authentification échouées

- Les changements aux enregistrements DNS affectant l’authentification email

Des outils comme Skysnag Protect fournissent des capacités de surveillance et d’alerte automatisées spécifiquement conçues pour la conformité d’authentification email.

Étape 5 : Implémenter le Chiffrement Email et la Transmission Sécurisée

Protégez les données de cartes de paiement en transit à travers les communications email.

Configuration TLS

Assurez-vous que tous les serveurs email supportent :

- TLS 1.2 ou supérieur pour la transmission email

- Des suites de chiffrement fortes avec confidentialité parfaite vers l’avant

- La validation de certificat et la vérification appropriée du nom d’hôte

Standards de Chiffrement Email

Pour les emails contenant des données de cartes de paiement :

- Utilisez le chiffrement de bout en bout (S/MIME ou PGP)

- Implémentez la prévention de perte de données (DLP) pour empêcher la transmission non chiffrée

- Configurez le chiffrement automatique pour les messages contenant des patterns sensibles

Étape 6 : Établir des Procédures de Réponse aux Incidents

PCI DSS 4.0 met l’accent sur la réponse rapide aux incidents de sécurité affectant les données de cartes de paiement.

Playbooks d’Incidents de Sécurité Email

Développez des procédures spécifiques pour :

- Les violations de politique DMARC indiquant une potentielle usurpation

- Les tentatives de phishing suspectées ciblant les données de cartes de paiement

- L’accès non autorisé aux systèmes email

- Les comptes email compromis avec accès aux cartes de paiement

Tests Réguliers et Mises à Jour

Effectuez des exercices de simulation trimestriels axés sur les scénarios d’attaque basés sur l’email et mettez à jour les procédures basées sur les leçons apprises.

Étape 7 : Maintenir la Conformité Continue

La conformité PCI DSS 4.0 nécessite une surveillance continue et des évaluations régulières.

Révisions de Sécurité Trimestrielles

Planifiez des révisions régulières de :

- L’efficacité des politiques d’authentification email

- L’analyse des rapports DMARC et les ajustements de politique

- Les audits de contrôle d’accès et révisions de privilèges

- Les tests et validation des contrôles de sécurité

Évaluations de Conformité Annuelles

Travaillez avec des évaluateurs de sécurité qualifiés (QSA) pour valider que les contrôles de sécurité email répondent aux exigences PCI DSS 4.0 et documentez toutes les approches personnalisées implémentées.

Défis d’Implémentation Courants et Solutions

Défi : Intégration de Systèmes Hérités

De nombreux environnements de cartes de paiement incluent des systèmes email hérités qui ne supportent pas nativement les protocoles d’authentification modernes.

Solution : Implémentez des passerelles de sécurité email ou des services basés sur le cloud qui ajoutent des capacités d’authentification à l’infrastructure existante sans nécessiter un remplacement complet du système.

Défi : Impact de la Politique DMARC sur l’Email Légitime

Les organisations s’inquiètent souvent que des politiques DMARC strictes bloqueront les communications commerciales légitimes.

Solution : Implémentez une approche progressive commençant par « p=none » pour la surveillance, passant graduellement à « p=quarantine » et finalement « p=reject » à mesure que les problèmes d’authentification sont résolus.

Défi : Environnements Multi-Domaines Complexes

Les processeurs de paiement gèrent souvent plusieurs domaines et sous-domaines, compliquant la configuration d’authentification.

Solution : Utilisez des plateformes centralisées de gestion d’authentification email qui peuvent gérer des hiérarchies de domaines complexes et fournir une gestion de politique unifiée.

Points Clés à Retenir

L’implémentation de la sécurité email PCI DSS 4.0 nécessite une approche systématique se concentrant sur l’authentification, le contrôle d’accès et la surveillance continue. Les organisations doivent implémenter des protocoles SPF, DKIM et DMARC robustes tout en établissant des procédures complètes de journalisation et de réponse aux incidents.

Le succès dépend d’une évaluation approfondie, d’une implémentation progressive et d’une surveillance de conformité continue. Les plateformes modernes de sécurité email comme Skysnag Protect peuvent considérablement rationaliser le processus d’implémentation et assurer une conformité continue avec les exigences PCI DSS 4.0.

L’investissement dans une sécurité email complète assure non seulement la conformité PCI DSS 4.0 mais fournit également une couche de défense critique contre les attaques basées sur l’email qui posent le plus grand risque à la sécurité des données de cartes de paiement.

Prêt à sécuriser votre identité d’envoi et à protéger la réputation de votre domaine ? Inscrivez-vous dès aujourd’hui.

Commencer