Bundesbehörden stehen vor beispiellosen E-Mail-Sicherheitsherausforderungen, wobei das National Institute of Standards and Technology (NIST) umfassende Richtlinien für die Implementierung robuster E-Mail-Authentifizierungsrahmen bereitstellt. Diese NIST E-Mail-Authentifizierungsstandards bilden das Rückgrat der föderalen Cybersicherheitsinfrastruktur und gewährleisten sichere Kommunikation in Regierungsnetzwerken und zivilen Sektoren.

I. Das NIST Cybersecurity Framework für E-Mail-Sicherheit verstehen

Das NIST Cybersecurity Framework etabliert einen strukturierten Ansatz für das Management von Cybersicherheitsrisiken, wobei die E-Mail-Authentifizierung als kritische Komponente dient. Bundesrichtlinien für E-Mail-Sicherheit schreiben spezifische Implementierungen vor, die Organisationen befolgen müssen, um Compliance zu gewährleisten und sensible Kommunikation zu schützen.

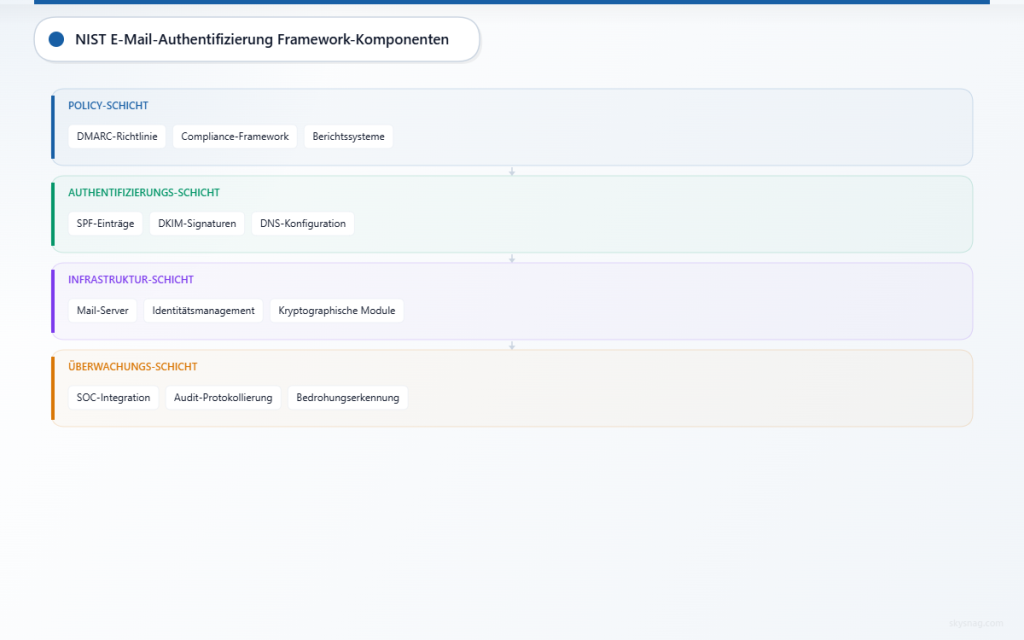

Kernkomponenten der NIST E-Mail-Authentifizierung

NISTSs umfassender Rahmen umfasst mehrere Authentifizierungsprotokolle, die zusammenwirken:

Sender Policy Framework (SPF)

- Autorisiert sendende Mail-Server über DNS-Einträge

- Verhindert, dass nicht autorisierte Server Domain-Namen fälschen

- Erfordert explizite Konfiguration zugelassener Sendequellen

DomainKeys Identified Mail (DKIM)

- Bietet kryptographische Signaturen für E-Mail-Integrität

- Gewährleistet Nachrichtenauthentizität durch Public-Key-Verifikation

- Erhält Nachrichtenintegrität während der gesamten Übertragung

Domain-based Message Authentication, Reporting & Conformance (DMARC)

- Kombiniert SPF und DKIM für umfassenden Schutz

- Ermöglicht Richtliniendurchsetzung und Berichtsmechanismen

- Bietet Einblicke in Authentifizierungsfehlschläge und Bedrohungen

NIST Special Publication 800-177 Anforderungen

NIST SP 800-177 „Trustworthy Email“ legt verbindliche Anforderungen für Bundesbehörden fest. Organisationen müssen Authentifizierungsmechanismen implementieren, die die Absenderidentität verifizieren, Nachrichtenintegrität gewährleisten und Nicht-Abstreitbarkeits-Fähigkeiten bieten.

Die Publikation schreibt vor:

- Mehrebenen-Authentifizierungsprotokolle

- Umfassende Protokollierungs- und Überwachungssysteme

- Regelmäßige Richtlinienüberprüfung und -aktualisierungen

- Integration in bestehende Sicherheitsinfrastruktur

II. Implementierung der Bundesrichtlinien für E-Mail-Sicherheit

Integration von Identitäts- und Zugangsmanagement

NIST-Richtlinien erfordern, dass E-Mail-Authentifizierungssysteme in breitere Identitätsmanagement-Frameworks integriert werden. Dies umfasst:

Multi-Faktor-Authentifizierung (MFA)

Organisationen müssen MFA für E-Mail-Zugang implementieren und dabei etwas kombinieren, was Benutzer wissen, haben und sind. Dies umfasst typischerweise Passwort-Authentifizierung gepaart mit Hardware-Tokens oder biometrischer Verifikation.

Rollenbasierte Zugangskontrollen

E-Mail-Systeme müssen granulare Berechtigungen basierend auf Benutzerrollen und -verantwortlichkeiten implementieren. Verwaltungsfunktionen erfordern erhöhte Privilegien mit angemessenen Aufsichtsmechanismen.

Verwaltung privilegierter Konten

Hochprivilegierte E-Mail-Konten erfordern zusätzliche Sicherheitsmaßnahmen, einschließlich dedizierter Authentifizierungssysteme und verbesserter Überwachungsfähigkeiten.

Kryptographische Standards-Compliance

Bundesbehörden müssen FIPS 140-2 validierte kryptographische Module für E-Mail-Sicherheitsimplementierungen einhalten. Dies umfasst:

- Genehmigte Verschlüsselungsalgorithmen für Nachrichtenschutz

- Validierte Schlüsselverwaltungssysteme

- Sichere Zufallszahlengenerierung für kryptographische Operationen

- Regelmäßige kryptographische Schlüsselrotationsverfahren

Kontinuierliche Überwachungsanforderungen

NIST schreibt kontinuierliche Überwachung von E-Mail-Authentifizierungssystemen vor durch:

Echtzeit-Bedrohungserkennung

Organisationen müssen Systeme implementieren, die Authentifizierungsanomalien, verdächtige Sendemuster und potenzielle Kompromittierungsindikatoren identifizieren können.

Umfassende Audit-Protokollierung

Alle E-Mail-Authentifizierungsereignisse erfordern detaillierte Protokollierung, einschließlich erfolgreicher Authentifizierungen, Fehlschläge und Richtlinienverletzungen. Protokolle müssen gemäß föderalen Aufbewahrungsanforderungen gespeichert werden.

Regelmäßige Schwachstellenbewertungen

Periodische Sicherheitsbewertungen stellen sicher, dass Authentifizierungssysteme gegen sich entwickelnde Bedrohungen wirksam bleiben und Compliance mit aktualisierten Richtlinien aufrechterhalten.

III. Technischer Implementierungsrahmen

DNS-Konfigurationsanforderungen

Ordnungsgemäße DNS-Konfiguration bildet das Fundament NIST-konformer E-Mail-Authentifizierung:

SPF-Datensatz-Implementierung

v=spf1 include:_spf.google.com include:mailgun.org ~allOrganisationen müssen SPF-Datensätze veröffentlichen, die explizit Sendequellen autorisieren und dabei angemessene Fehlerbehandlungsmechanismen implementieren.

DKIM-Schlüsselverwaltung

DKIM-Implementierungen erfordern sichere Schlüsselgenerierung, -verteilung und -rotationsverfahren. Schlüssel müssen angemessene Bitlängen und genehmigte kryptographische Algorithmen verwenden.

DMARC-Richtlinien-Bereitstellung

v=DMARC1; p=quarantine; rua=mailto:[email protected]; ruf=mailto:[email protected]; fo=1DMARC-Richtlinien müssen gemäß NIST-Zeitplänen durch Überwachungs-, Quarantäne- und Ablehnungsphasen voranschreiten.

Integration mit Security Operations Centers (SOC)

E-Mail-Authentifizierungssysteme müssen in organisatorische SOCs integriert werden, um bereitzustellen:

- Zentralisierte Überwachungs-Dashboards

- Automatisierte Incident-Response-Fähigkeiten

- Bedrohungsintelligenz-Korrelation

- Compliance-Berichtsmechanismen

Verwaltung von Drittanbieter-Servicedienstleistern

Organisationen, die Drittanbieter-E-Mail-Dienste nutzen, müssen sicherstellen, dass Anbieter NIST-Anforderungen erfüllen:

Anbieter-Bewertungskriterien

- FISMA-Compliance-Zertifizierungen

- FedRAMP-Autorisierungsebenen

- Kryptographische Validierungszertifikate

- Incident-Response-Fähigkeiten

Vertragsanforderungen

Serviceverträge müssen Sicherheitskontrollen, Berichtsanforderungen und Verletzungsmeldeverfahren spezifizieren, die mit föderalen Richtlinien übereinstimmen.

IV. Compliance-Überwachung und -Berichterstattung

Automatisierte Compliance-Validierung

Organisationen müssen automatisierte Systeme implementieren, die kontinuierlich die Compliance mit NIST E-Mail-Authentifizierungsanforderungen validieren. Skysnag Protect bietet umfassende NIST-Compliance-Überwachung und stellt sicher, dass Organisationen die Einhaltung föderaler Richtlinien durch Echtzeitvalidierung und detaillierte Berichterstattung aufrechterhalten.

Leistungsmetriken und KPIs

NIST verlangt von Organisationen, messbare Leistungsindikatoren zu etablieren:

Authentifizierungs-Erfolgsraten

- SPF-Pass-Raten über 95%

- DKIM-Signaturvalidierung über 98%

- DMARC-Ausrichtungsraten, die organisatorische Schwellenwerte erfüllen

Incident-Response-Metriken

- Mittlere Erkennungszeit (MTTD) für Authentifizierungsfehlschläge

- Mittlere Reaktionszeit (MTTR) für Sicherheitsvorfälle

- Falsch-Positiv-Raten für automatisierte Bedrohungserkennung

Regulatorische Berichtsanforderungen

Bundesbehörden müssen regelmäßige Compliance-Berichte erstellen, die die Einhaltung von NIST-Richtlinien demonstrieren. Berichte müssen enthalten:

- Metriken zur Wirksamkeit von Authentifizierungsrichtlinien

- Sicherheitsvorfalls-Zusammenfassungen und Abhilfemaßnahmen

- Schwachstellenbewertungsergebnisse und Korrekturmaßnahmen

- Drittanbieter-Vendor-Compliance-Validierungen

V. Erweiterte Sicherheitsüberlegungen

Zero Trust Architecture Integration

Moderne NIST-Implementierungen betonen Zero Trust-Prinzipien für E-Mail-Sicherheit:

Kontinuierliche Verifikation

Jede E-Mail-Transaktion erfordert Validierung unabhängig vom Quellort oder vorherigen Authentifizierungsstatus.

Least Privilege Access

E-Mail-Systeme gewähren minimal notwendige Berechtigungen mit dynamischer Anpassung basierend auf Risikobewertungen.

Mikrosegmentierung

Netzwerksegmentierung isoliert E-Mail-Infrastruktur, um potenzielle Angriffsvektoren zu begrenzen und Sicherheitsvorfälle einzudämmen.

Künstliche Intelligenz und Maschinelles Lernen

NIST-Richtlinien erkennen zunehmend KI/ML-Technologien zur Verbesserung der E-Mail-Sicherheit an:

Verhaltensanalyse

Maschinelles Lernen-Algorithmen identifizieren anomale Sendemuster, die auf Kompromittierung oder Richtlinienverletzungen hinweisen können.

Prädiktive Bedrohungsintelligenz

KI-Systeme korrelieren Authentifizierungsdaten mit externer Bedrohungsintelligenz, um Angriffe vorherzusagen und zu verhindern.

Automatisierte Reaktionsfähigkeiten

Intelligente Systeme passen automatisch Authentifizierungsrichtlinien basierend auf erkannten Bedrohungen und Risikoebenen an.

VI. Implementierungsfahrplan und Zeitplan

Phase 1: Bewertung und Planung (Monate 1-3)

Organisationen beginnen mit umfassenden Bewertungen bestehender E-Mail-Infrastruktur und identifizieren Lücken zwischen aktuellen Fähigkeiten und NIST-Anforderungen. Diese Phase umfasst Stakeholder-Ausrichtung, Ressourcenzuteilung und detaillierte Implementierungsplanung.

Phase 2: Kernprotokoll-Bereitstellung (Monate 4-9)

Die Implementierung grundlegender Authentifizierungsprotokolle beginnt mit SPF-Datensatz-Veröffentlichung, gefolgt von DKIM-Signierungsinfrastruktur und schließt mit DMARC-Richtlinien-Bereitstellung ab. Organisationen beginnen typischerweise mit reinen Überwachungsrichtlinien bevor sie zur Durchsetzung übergehen.

Phase 3: Integration und Optimierung (Monate 10-12)

Finale Implementierungsphasen fokussieren auf die Integration von Authentifizierungssystemen mit breiterer Sicherheitsinfrastruktur, Leistungsoptimierung und Etablierung umfassender Überwachungsfähigkeiten.

Phase 4: Kontinuierliche Verbesserung (Laufend)

Post-Implementierungsaktivitäten umfassen regelmäßige Richtlinien-Updates, Anpassung an die Bedrohungslandschaft und Compliance-Validierung zur Gewährleistung anhaltender Wirksamkeit und regulatorischer Einhaltung.

VII. Kosten-Nutzen-Analyse für Bundesimplementierung

Implementierungskosten

Organisationen investieren typischerweise in:

- Technische Infrastruktur und Software-Lizenzierung

- Personal-Schulungs- und Zertifizierungsprogramme

- Beratungsdienstleistungen für komplexe Bereitstellungen

- Laufende Betriebs- und Wartungskosten

Quantifizierbare Vorteile

NIST-konforme E-Mail-Authentifizierung liefert messbare Erträge:

Risikoreduktion

- 99,9% Reduktion erfolgreicher E-Mail-Spoofing-Angriffe

- 85% Rückgang der Phishing-Erfolgsraten

- Signifikante Reduktion von Datenschutzverletzungen

Betriebseffizienz

- Automatisierte Bedrohungserkennung reduziert manuelle Sicherheitsoperationen

- Verbesserte E-Mail-Zustellbarkeit enhances Geschäftskommunikation

- Optimierte Compliance-Berichtsprozesse

VIII. Wichtige Erkenntnisse

NIST E-Mail-Authentifizierungsrichtlinien bieten einen umfassenden Rahmen für föderale Cybersicherheits-Compliance und erfordern systematische Implementierung von SPF-, DKIM- und DMARC-Protokollen. Organisationen müssen diese Standards mit breiteren Identitätsmanagementsystemen integrieren, kontinuierliche Überwachungsfähigkeiten aufrechterhalten und laufende Compliance durch regelmäßige Bewertungen und Updates gewährleisten.

Erfolg hängt von phasenweisen Implementierungsansätzen ab, die mit gründlichen Bewertungen beginnen, durch systematische Protokoll-Bereitstellung voranschreiten und in umfassender Integration mit bestehender Sicherheitsinfrastruktur kulminieren. Skysnag Protect bietet spezialisierte Lösungen für die Aufrechterhaltung der NIST-Compliance und vereinfacht dabei die Komplexität föderaler E-Mail-Sicherheitsanforderungen.

Die Investition in NIST-konforme E-Mail-Authentifizierungssysteme liefert quantifizierbare Sicherheitsverbesserungen, Betriebseffizienzen und regulatorische Compliance, die organisatorische Assets schützen und dabei sichere Kommunikation in föderalen Netzwerken und zivilen Sektoren ermöglichen.