Las agencias federales enfrentan desafíos de seguridad de email sin precedentes, con el Instituto Nacional de Estándares y Tecnología (NIST) proporcionando directrices comprensivas para implementar marcos robustos de autenticación de email. Estos estándares de autenticación de email NIST forman la columna vertebral de la infraestructura de ciberseguridad federal, asegurando comunicaciones seguras a través de redes gubernamentales y sectores civiles.

I. Comprendiendo el Marco de Ciberseguridad NIST para la Seguridad de Email

El Marco de Ciberseguridad NIST establece un enfoque estructurado para gestionar el riesgo de ciberseguridad, con la autenticación de email sirviendo como componente crítico. Las directrices federales de seguridad de email exigen implementaciones específicas que las organizaciones deben seguir para mantener el cumplimiento y proteger las comunicaciones sensibles.

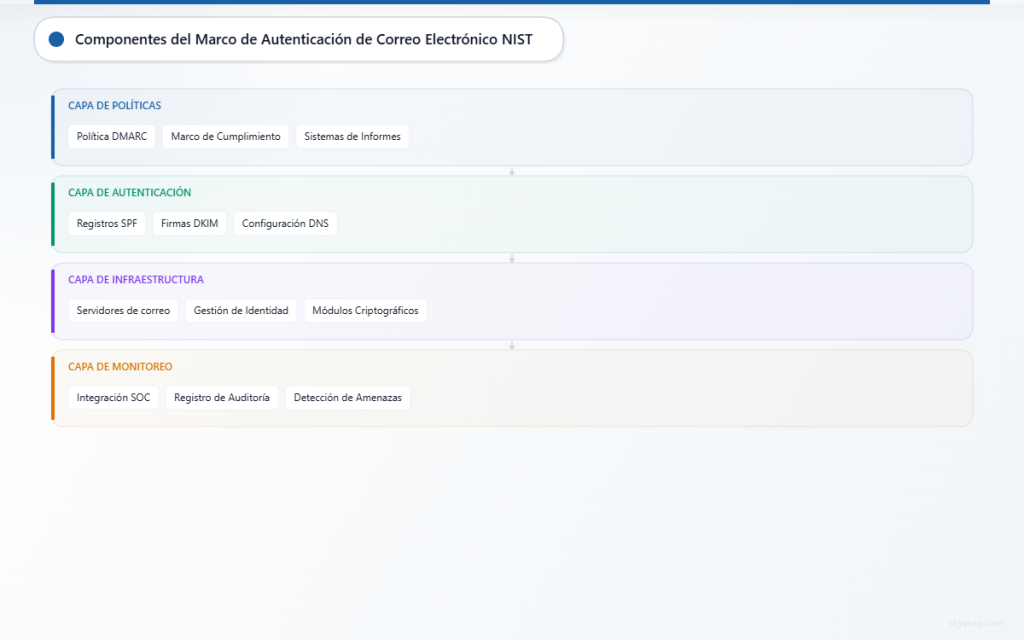

Componentes Centrales de Autenticación de Email NIST

El marco comprensivo de NIST abarca múltiples protocolos de autenticación trabajando en conjunto:

Marco de Política del Remitente (SPF)

- Autoriza servidores de envío de correo a través de registros DNS

- Previene que servidores no autorizados suplanten nombres de dominio

- Requiere configuración explícita de fuentes de envío permitidas

Correo Identificado con Claves de Dominio (DKIM)

- Proporciona firmas criptográficas para la integridad del email

- Asegura la autenticidad del mensaje a través de verificación de clave pública

- Mantiene la integridad del mensaje durante la transmisión

Autenticación de Mensajes Basada en Dominio, Reporte y Conformidad (DMARC)

- Combina SPF y DKIM para protección comprensiva

- Habilita mecanismos de aplicación de políticas y reportes

- Proporciona visibilidad sobre fallas de autenticación y amenazas

Requisitos de la Publicación Especial NIST 800-177

NIST SP 800-177 «Email Confiable» establece requisitos obligatorios para agencias federales. Las organizaciones deben implementar mecanismos de autenticación que verifiquen la identidad del remitente, aseguren la integridad del mensaje y proporcionen capacidades de no repudio.

La publicación exige:

- Protocolos de autenticación multicapa

- Sistemas comprensivos de registro y monitoreo

- Revisión y actualizaciones regulares de políticas

- Integración con infraestructura de seguridad existente

II. Implementación de Directrices Federales de Seguridad de Email

Integración de Gestión de Identidad y Acceso

Las directrices NIST requieren que los sistemas de autenticación de email se integren con marcos más amplios de gestión de identidad. Esto incluye:

Autenticación Multifactor (MFA)

Las organizaciones deben implementar MFA para el acceso al email, combinando algo que los usuarios conocen, tienen y son. Esto típicamente incluye autenticación de contraseña emparejada con tokens de hardware o verificación biométrica.

Controles de Acceso Basados en Roles

Los sistemas de email deben implementar permisos granulares basados en roles y responsabilidades de usuarios. Las funciones administrativas requieren privilegios elevados con mecanismos apropiados de supervisión.

Gestión de Cuentas Privilegiadas

Las cuentas de email de alto privilegio requieren medidas de seguridad adicionales, incluyendo sistemas de autenticación dedicados y capacidades de monitoreo mejoradas.

Cumplimiento de Estándares Criptográficos

Las agencias federales deben adherirse a módulos criptográficos validados FIPS 140-2 para implementaciones de seguridad de email. Esto incluye:

- Algoritmos de cifrado aprobados para protección de mensajes

- Sistemas de gestión de claves validados

- Generación segura de números aleatorios para operaciones criptográficas

- Procedimientos regulares de rotación de claves criptográficas

Requisitos de Monitoreo Continuo

NIST exige monitoreo continuo de sistemas de autenticación de email a través de:

Detección de Amenazas en Tiempo Real

Las organizaciones deben implementar sistemas capaces de identificar anomalías de autenticación, patrones de envío sospechosos e indicadores de compromiso potencial.

Registro Comprensivo de Auditorías

Todos los eventos de autenticación de email requieren registro detallado, incluyendo autenticaciones exitosas, fallas y violaciones de políticas. Los registros deben conservarse según los requisitos federales de mantenimiento de registros.

Evaluaciones Regulares de Vulnerabilidades

Las evaluaciones periódicas de seguridad aseguran que los sistemas de autenticación permanezcan efectivos contra amenazas en evolución y mantengan el cumplimiento con directrices actualizadas.

III. Marco de Implementación Técnica

Requisitos de Configuración DNS

La configuración DNS apropiada forma la base de la autenticación de email compatible con NIST:

Implementación de Registro SPF

v=spf1 include:_spf.google.com include:mailgun.org ~allLas organizaciones deben publicar registros SPF que autoricen explícitamente fuentes de envío mientras implementan mecanismos apropiados de manejo de fallas.

Gestión de Claves DKIM

Las implementaciones DKIM requieren procedimientos seguros de generación, distribución y rotación de claves. Las claves deben usar longitudes de bit apropiadas y algoritmos criptográficos aprobados.

Despliegue de Política DMARC

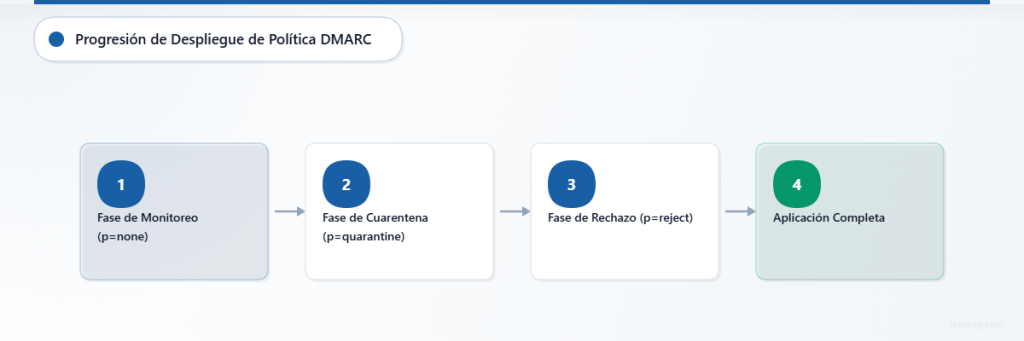

v=DMARC1; p=quarantine; rua=mailto:[email protected]; ruf=mailto:[email protected]; fo=1Las políticas DMARC deben progresar a través de fases de monitoreo, cuarentena y rechazo según cronogramas NIST.

Integración con Centros de Operaciones de Seguridad (SOC)

Los sistemas de autenticación de email deben integrarse con SOCs organizacionales para proporcionar:

- Tableros de monitoreo centralizados

- Capacidades automatizadas de respuesta a incidentes

- Correlación de inteligencia de amenazas

- Mecanismos de reporte de cumplimiento

Gestión de Proveedores de Servicios Terceros

Las organizaciones que usan servicios de email de terceros deben asegurar que los proveedores cumplan con los requisitos NIST:

Criterios de Evaluación de Proveedores

- Certificaciones de cumplimiento FISMA

- Niveles de autorización FedRAMP

- Certificados de validación criptográfica

- Capacidades de respuesta a incidentes

Requisitos Contractuales

Los acuerdos de servicio deben especificar controles de seguridad, requisitos de reporte y procedimientos de notificación de brechas alineados con directrices federales.

IV. Monitoreo y Reporte de Cumplimiento

Validación Automatizada de Cumplimiento

Las organizaciones deben implementar sistemas automatizados que validen continuamente el cumplimiento con los requisitos de autenticación de email NIST. Skysnag Protect proporciona monitoreo comprensivo de cumplimiento NIST, asegurando que las organizaciones mantengan adherencia a las directrices federales a través de validación en tiempo real y reporte detallado.

Métricas de Rendimiento y KPIs

NIST requiere que las organizaciones establezcan indicadores de rendimiento medibles:

Tasas de Éxito de Autenticación

- Tasas de aprobación SPF superiores al 95%

- Validación de firma DKIM por encima del 98%

- Tasas de alineación DMARC que cumplan umbrales organizacionales

Métricas de Respuesta a Incidentes

- Tiempo medio de detección (MTTD) para fallas de autenticación

- Tiempo medio de respuesta (MTTR) para incidentes de seguridad

- Tasas de falsos positivos para detección automatizada de amenazas

Requisitos de Reporte Regulatorio

Las agencias federales deben proporcionar reportes regulares de cumplimiento demostrando adherencia a las directrices NIST. Los reportes deben incluir:

- Métricas de efectividad de políticas de autenticación

- Resúmenes de incidentes de seguridad y acciones de remediación

- Hallazgos de evaluación de vulnerabilidades y medidas correctivas

- Validaciones de cumplimiento de proveedores terceros

V. Consideraciones Avanzadas de Seguridad

Integración de Arquitectura de Confianza Cero

Las implementaciones NIST modernas enfatizan principios de confianza cero para seguridad de email:

Verificación Continua

Cada transacción de email requiere validación independientemente de la ubicación de origen o estado de autenticación previo.

Acceso de Mínimo Privilegio

Los sistemas de email otorgan permisos mínimos necesarios con ajuste dinámico basado en evaluaciones de riesgo.

Microsegmentación

La segmentación de red aísla la infraestructura de email para limitar vectores de ataque potenciales y contener incidentes de seguridad.

Inteligencia Artificial y Aprendizaje Automático

Las directrices NIST reconocen cada vez más las tecnologías IA/ML para mejorar la seguridad de email:

Análisis Conductual

Los algoritmos de aprendizaje automático identifican patrones de envío anómalos que pueden indicar compromiso o violaciones de políticas.

Inteligencia Predictiva de Amenazas

Los sistemas de IA correlacionan datos de autenticación con inteligencia externa de amenazas para predecir y prevenir ataques.

Capacidades de Respuesta Automatizada

Los sistemas inteligentes ajustan automáticamente las políticas de autenticación basándose en amenazas detectadas y niveles de riesgo.

VI. Hoja de Ruta y Cronograma de Implementación

Fase 1: Evaluación y Planificación (Meses 1-3)

Las organizaciones comienzan con evaluaciones comprensivas de la infraestructura de email existente, identificando brechas entre capacidades actuales y requisitos NIST. Esta fase incluye alineación de partes interesadas, asignación de recursos y planificación detallada de implementación.

Fase 2: Despliegue de Protocolos Centrales (Meses 4-9)

La implementación de protocolos de autenticación fundamentales comienza con la publicación de registros SPF, seguida por infraestructura de firma DKIM, y concluyendo con el despliegue de política DMARC. Las organizaciones típicamente comienzan con políticas de solo monitoreo antes de progresar a la aplicación.

Fase 3: Integración y Optimización (Meses 10-12)

Las fases finales de implementación se enfocan en integrar sistemas de autenticación con infraestructura de seguridad más amplia, optimizando rendimiento y estableciendo capacidades comprensivas de monitoreo.

Fase 4: Mejora Continua (Continua)

Las actividades post-implementación incluyen actualizaciones regulares de políticas, adaptación al panorama de amenazas y validación de cumplimiento para asegurar efectividad continua y adherencia regulatoria.

VII. Análisis Costo-Beneficio para Implementación Federal

Costos de Implementación

Las organizaciones típicamente invierten en:

- Infraestructura técnica y licenciamiento de software

- Programas de capacitación y certificación de personal

- Servicios de consultoría para despliegues complejos

- Gastos operacionales y de mantenimiento continuos

Beneficios Cuantificables

La autenticación de email compatible con NIST entrega retornos medibles:

Reducción de Riesgo

- 99.9% de reducción en ataques exitosos de suplantación de email

- 85% de disminución en tasas de éxito de phishing

- Reducción significativa en incidentes de brechas de datos

Eficiencia Operacional

- La detección automatizada de amenazas reduce operaciones manuales de seguridad

- Mejor entregabilidad de email mejora las comunicaciones empresariales

- Procesos simplificados de reporte de cumplimiento

VIII. Conclusiones Clave

Las directrices de autenticación de email NIST proporcionan un marco comprensivo para el cumplimiento de ciberseguridad federal, requiriendo implementación sistemática de protocolos SPF, DKIM y DMARC. Las organizaciones deben integrar estos estándares con sistemas más amplios de gestión de identidad, mantener capacidades de monitoreo continuo y asegurar cumplimiento continuo a través de evaluaciones y actualizaciones regulares.

El éxito depende de enfoques de implementación por fases que comienzan con evaluaciones exhaustivas, progresan a través de despliegue sistemático de protocolos y culminan en integración comprensiva con infraestructura de seguridad existente. Skysnag Protect ofrece soluciones especializadas para mantener el cumplimiento NIST mientras simplifica la complejidad de los requisitos federales de seguridad de email.

La inversión en sistemas de autenticación de email compatibles con NIST entrega mejoras de seguridad cuantificables, eficiencias operacionales y cumplimiento regulatorio que protegen activos organizacionales mientras habilitan comunicaciones seguras a través de redes federales y sectores civiles.