La sécurité des e-mails n’a jamais été aussi cruciale, et MTA-STS (Mail Transfer Agent Strict Transport Security) représente l’un des moyens les plus efficaces de protéger les communications e-mail de votre organisation contre les attaques de type man-in-the-middle et les attaques de rétrogradation. Si vous cherchez à implémenter MTA-STS mais vous sentez dépassé par la complexité technique, vous n’êtes pas seul. De nombreuses organisations rencontrent des difficultés avec le processus de configuration, commettant souvent des erreurs coûteuses qui peuvent compromettre leur sécurité e-mail ou perturber le flux de courrier légitime.

Ce guide complet vous accompagne dans chaque étape de l’implémentation MTA-STS, de la planification initiale à la maintenance continue, garantissant que votre infrastructure e-mail reste sécurisée et conforme aux normes de sécurité modernes.

I. Comprendre MTA-STS : Le fondement du transport e-mail sécurisé

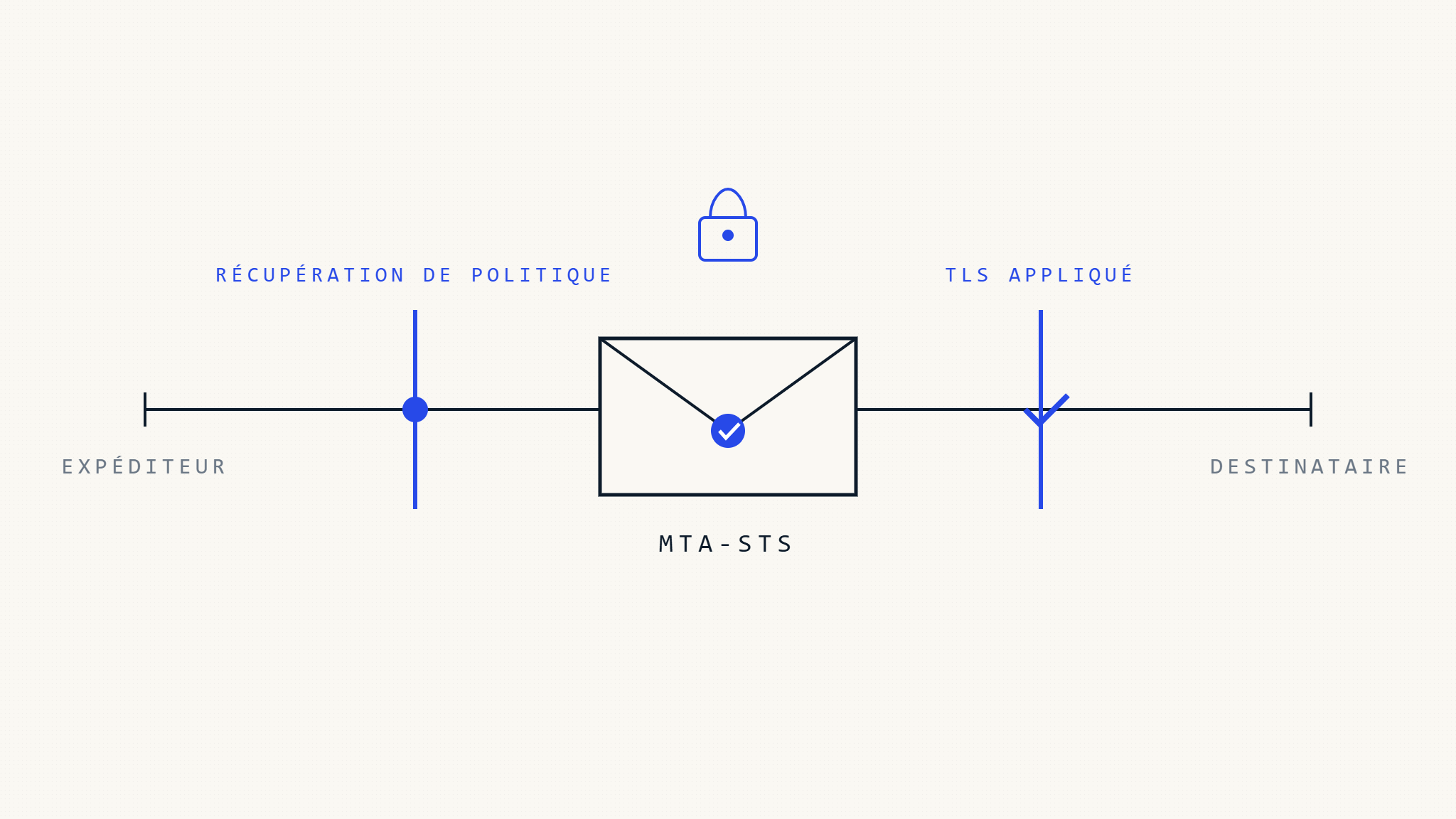

MTA-STS fonctionne en publiant une politique qui instruit les serveurs de messagerie expéditeurs de ne livrer les e-mails que via des connexions TLS chiffrées vers vos serveurs de messagerie. Contrairement au TLS opportuniste, qui peut être rétrogradé par les attaquants, MTA-STS applique une sécurité de transport stricte, rendant significativement plus difficile pour les acteurs malveillants d’intercepter ou de manipuler vos communications e-mail.

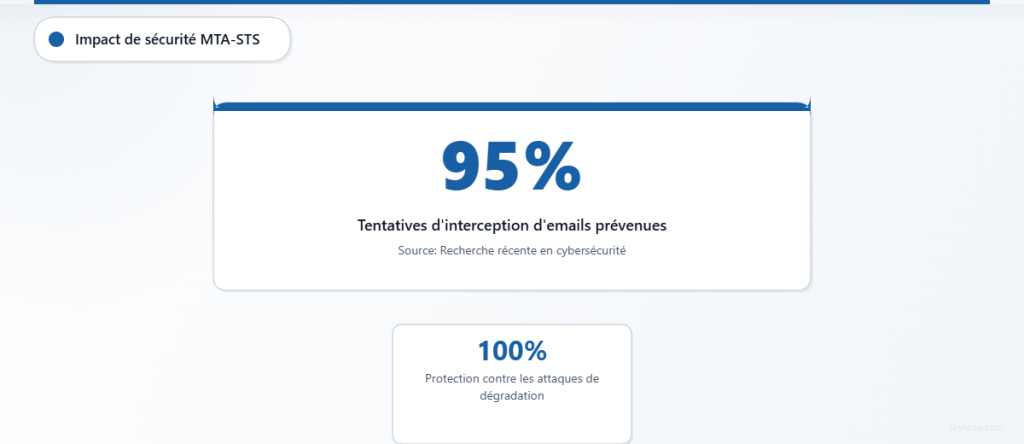

La norme fonctionne à travers deux composants clés : un enregistrement DNS TXT qui annonce la disponibilité de la politique et un fichier de politique hébergé en HTTPS qui contient les exigences de sécurité réelles. Lorsqu’elle est correctement implémentée, MTA-STS peut prévenir jusqu’à 95% des tentatives d’interception d’e-mails, selon des recherches récentes en cybersécurité menées par des entreprises leaders du secteur.

Les menaces e-mail modernes ont évolué au-delà du simple spam et du phishing. Les acteurs de menaces persistantes avancées tentent maintenant régulièrement d’intercepter les communications d’entreprise à travers des attaques de couche transport, rendant l’implémentation MTA-STS essentielle pour toute organisation sérieuse concernant la sécurité e-mail.

II. Exigences et planification pré-implémentation

Prérequis techniques

Avant de commencer votre implémentation MTA-STS, assurez-vous d’avoir les exigences techniques suivantes en place :

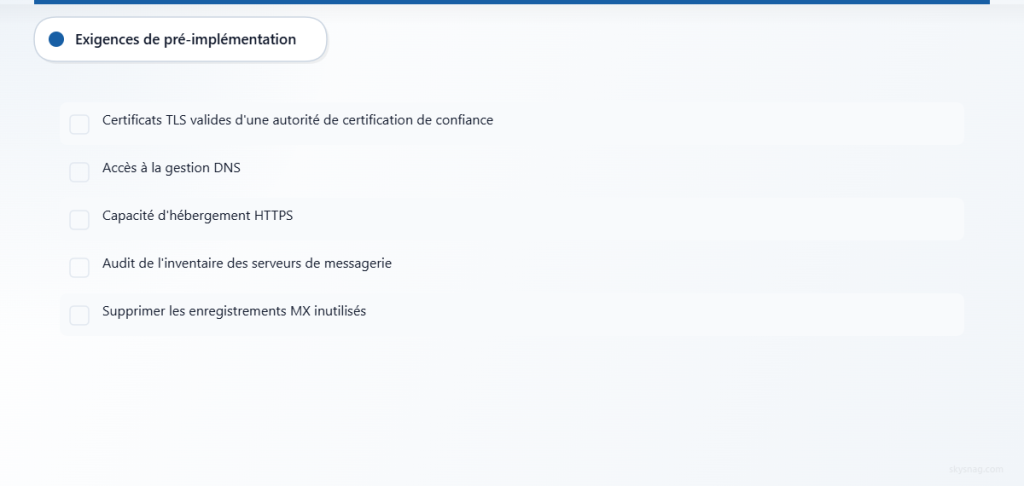

Gestion des certificats SSL/TLS : Vos serveurs de messagerie doivent avoir des certificats TLS valides et correctement configurés provenant d’autorités de certification fiables. Les certificats auto-signés causeront des violations de politique et des échecs potentiels de livraison de courrier.

Accès à la gestion DNS : Vous aurez besoin d’un accès administratif à la zone DNS de votre organisation pour publier les enregistrements TXT requis. Considérez l’utilisation d’un fournisseur DNS qui prend en charge la gestion API pour des mises à jour de politique plus faciles.

Capacité d’hébergement web : MTA-STS nécessite l’hébergement d’un fichier de politique via HTTPS, typiquement sur un sous-domaine comme mta-sts.votredomaine.com. Ceci peut être hébergé sur l’infrastructure web existante ou des services d’hébergement dédiés.

Évaluation de l’infrastructure de serveur de messagerie

Effectuez un audit complet de votre configuration actuelle de serveur de messagerie. Documentez tous les serveurs de messagerie entrants, y compris les enregistrements MX principaux, les serveurs de sauvegarde et tout service de sécurité e-mail tiers. Cet inventaire devient crucial lors de la définition des paramètres de votre politique MTA-STS.

De nombreuses organisations découvrent des serveurs de messagerie obsolètes ou oubliés pendant ce processus. Supprimez tous les serveurs inutilisés de vos enregistrements MX avant d’implémenter MTA-STS pour éviter les conflits de politique.

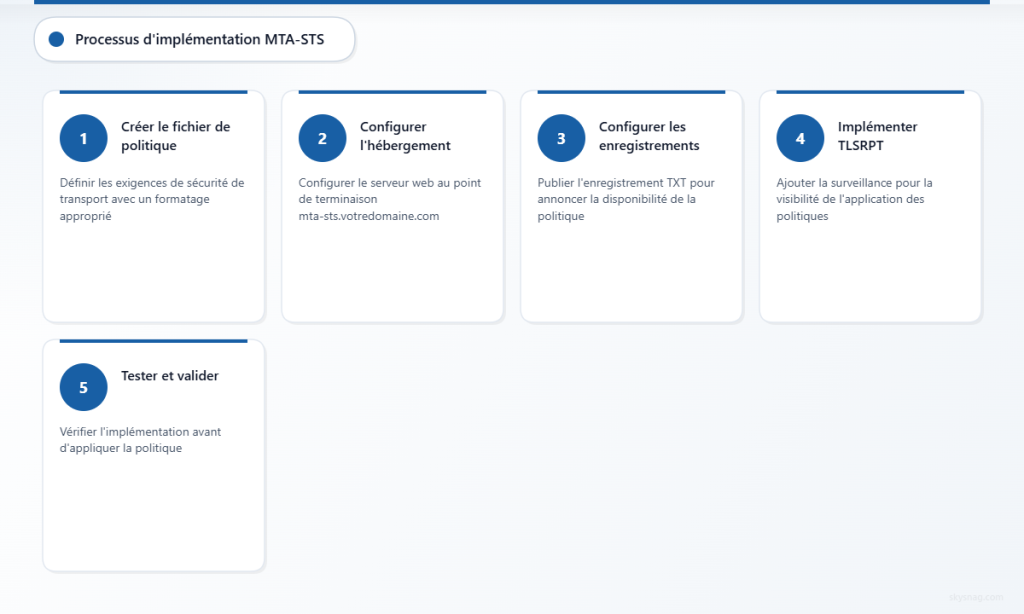

III. Implémentation MTA-STS étape par étape

Étape 1 : Créer votre fichier de politique MTA-STS

Commencez par créer un fichier de politique qui définit vos exigences de sécurité de transport. Ce fichier doit être servi via HTTPS et contenir un formatage spécifique pour assurer la compatibilité avec tous les principaux fournisseurs d’e-mail.

Créez un fichier nommé mta-sts.txt avec la structure suivante :

version: STSv1

mode: enforce

mx: mail.votredomaine.com

mx: backup.votredomaine.com

max_age: 86400Paramètres de politique expliqués :

- version : Doit être « STSv1 » pour la conformité aux normes actuelles

- mode : Utilisez « testing » initialement, puis passez à « enforce » après vérification

- mx : Listez tous les serveurs de messagerie légitimes qui devraient recevoir votre e-mail

- max_age : Durée de cache de la politique en secondes (86400 = 24 heures)

Étape 2 : Configurer l’hébergement HTTPS pour le fichier de politique

Configurez un serveur web pour héberger votre fichier de politique MTA-STS à https://mta-sts.votredomaine.com/.well-known/mta-sts.txt. La configuration d’hébergement doit répondre à des exigences spécifiques :

Exigences de certificat SSL : Utilisez un certificat TLS valide pour le sous-domaine mta-sts. De nombreuses organisations utilisent des certificats wildcard ou ajoutent le sous-domaine aux certificats existants.

En-têtes Content-Type : Configurez votre serveur web pour servir le fichier de politique avec les en-têtes Content-Type: text/plain. Des types de contenu incorrects peuvent causer des échecs d’analyse de politique.

Considérations de fiabilité : Assurez une haute disponibilité pour l’hébergement de votre politique. Si le fichier de politique devient indisponible, les serveurs expéditeurs peuvent différer ou rejeter la livraison d’e-mail.

Étape 3 : Configurer les enregistrements DNS

Publiez un enregistrement TXT à _mta-sts.votredomaine.com qui annonce votre politique :

_mta-sts.votredomaine.com. IN TXT "v=STSv1; id=20260315120000;"Composants de l’enregistrement DNS :

- v=STSv1 : Indique MTA-STS version 1

- id : Identifiant de politique qui devrait être mis à jour lors des changements de politique (utilisez le format timestamp pour un suivi facile)

L’enregistrement DNS sert de signal aux serveurs de messagerie expéditeurs qu’une politique MTA-STS existe et devrait être récupérée depuis votre point de terminaison d’hébergement de politique.

Étape 4 : Implémenter TLSRPT pour le monitoring

Bien que non strictement requis, implémenter TLSRPT (TLS Reporting) aux côtés de MTA-STS fournit une visibilité cruciale sur l’application de la politique et les problèmes potentiels.

Ajoutez un enregistrement DNS TLSRPT :

_smtp._tls.votredomaine.com. IN TXT "v=TLSRPTv1; rua=mailto:[email protected]"Les rapports TLSRPT vous aident à identifier les serveurs de messagerie légitimes qui peuvent rencontrer des problèmes de connexion TLS avec vos serveurs, vous permettant de résoudre les problèmes avant qu’ils n’impactent la livraison de courrier.

Étape 5 : Tests et validation

Avant de passer en mode application, testez minutieusement votre implémentation MTA-STS en utilisant à la fois des outils automatisés et des méthodes de vérification manuelle.

Vérification de propagation DNS : Vérifiez que vos enregistrements DNS se sont propagés globalement en utilisant plusieurs vérificateurs DNS. Une propagation incomplète peut causer une application de politique incohérente.

Accessibilité du fichier de politique : Testez l’accès HTTPS à votre fichier de politique depuis plusieurs emplacements et réseaux. Considérez l’utilisation de services de monitoring pour suivre la disponibilité du fichier de politique.

Tests de flux de courrier : Envoyez des e-mails de test depuis divers fournisseurs (Gmail, Outlook, Yahoo) et surveillez les taux de réussite de livraison. De nombreuses organisations utilisent des outils comme Skysnag Protect pour automatiser ce processus de test et recevoir des rapports détaillés sur le statut d’authentification.

Étape 6 : Passer en mode application

Après des tests réussis en mode « testing » pendant au moins une semaine, mettez à jour votre politique en mode « enforce » :

version: STSv1

mode: enforce

mx: mail.votredomaine.com

mx: backup.votredomaine.com

max_age: 604800Augmentez la valeur max_age à une semaine (604800 secondes) pour les déploiements de production. Mettez à jour le champ ID de votre enregistrement DNS pour refléter le changement de politique :

_mta-sts.votredomaine.com. IN TXT "v=STSv1; id=20260322120000;"IV. Pièges d’implémentation courants et comment les éviter

Couverture incomplète des enregistrements MX

L’une des erreurs les plus fréquentes implique l’échec d’inclure tous les serveurs de messagerie légitimes dans la politique MTA-STS. Cette omission peut causer le rejet d’e-mails légitimes lorsqu’ils arrivent via des serveurs non listés dans la politique.

Solution : Maintenez un inventaire complet de tous les serveurs de messagerie, y compris les serveurs de sauvegarde, les services de sécurité tiers et tout service de routage d’e-mail basé sur le cloud. Révisez les enregistrements MX trimestriellement pour identifier tout changement.

Incompatibilités de certificats TLS

Les serveurs de messagerie doivent présenter des certificats TLS qui correspondent exactement à leurs noms d’hôte. Les incompatibilités de certificats causent des violations de politique et des échecs potentiels de livraison de courrier.

Solution : Implémentez un monitoring automatisé des certificats pour vous alerter avant l’expiration des certificats. Utilisez des certificats Subject Alternative Name (SAN) pour couvrir plusieurs noms d’hôte de serveur de messagerie avec un seul certificat.

Problèmes de disponibilité du fichier de politique

Si votre fichier de politique MTA-STS devient indisponible, les serveurs de messagerie expéditeurs peuvent mettre en cache l’échec et différer les tentatives de livraison futures pendant des périodes étendues.

Solution : Implémentez un hébergement redondant pour votre fichier de politique à travers plusieurs emplacements géographiques. Considérez l’utilisation de réseaux de distribution de contenu (CDN) pour améliorer la disponibilité et les performances.

Valeurs TTL DNS incorrectes

Définir des valeurs TTL DNS trop élevées peut retarder les mises à jour de politique, tandis que des valeurs trop basses peuvent augmenter la charge de requêtes DNS et les interruptions de service potentielles.

Solution : Utilisez des valeurs TTL modérées (300-3600 secondes) pour les enregistrements DNS MTA-STS. Planifiez les changements de politique à l’avance et réduisez les valeurs TTL avant de faire des mises à jour.

V. Options de configuration avancées

Gestion de domaines multiples

Les organisations gérant plusieurs domaines peuvent implémenter des politiques MTA-STS centralisées en hébergeant les fichiers de politique sur une seule infrastructure tout en maintenant des enregistrements DNS séparés pour chaque domaine.

Cette approche simplifie la gestion des certificats et réduit la complexité d’hébergement tout en maintenant les limites de sécurité entre différentes unités organisationnelles.

Intégration avec les services de sécurité e-mail

De nombreuses organisations utilisent des services de sécurité e-mail tiers qui agissent comme serveurs MX avant de livrer l’e-mail à l’infrastructure interne. Incluez ces services dans votre politique MTA-STS tout en vous assurant qu’ils maintiennent une connectivité TLS appropriée vers vos serveurs de destination finale.

Documentez le chemin complet de flux d’e-mail et vérifiez la connectivité TLS à chaque étape pour éviter les violations de politique.

Gestion automatisée des politiques

Considérez l’implémentation de systèmes de gestion de politique automatisés qui peuvent mettre à jour les enregistrements DNS et les fichiers de politique basés sur les changements d’infrastructure. Cette automation réduit le risque d’erreur humaine et assure que les politiques restent actuelles à mesure que votre infrastructure e-mail évolue.

VI. Meilleures pratiques de monitoring et maintenance

Validation régulière de politique

Établissez un processus de révision mensuel pour valider que votre politique MTA-STS reflète précisément votre infrastructure actuelle de serveur de messagerie. Cette révision devrait inclure :

- Vérification de toutes les entrées d’enregistrement MX dans la politique

- Confirmation de la validité des certificats TLS à travers tous les serveurs de messagerie

- Test de l’accessibilité du fichier de politique depuis plusieurs emplacements

- Révision des données TLSRPT pour les tendances de violation de politique

Gestion du cycle de vie des certificats

Implémentez un monitoring automatisé pour les certificats TLS sur tous les serveurs de messagerie inclus dans votre politique MTA-STS. L’expiration des certificats peut causer des violations de politique immédiates et des échecs de livraison de courrier.

De nombreuses organisations intègrent le monitoring des certificats avec leurs plateformes existantes de gestion de services IT pour assurer des renouvellements opportuns et minimiser les interruptions de service.

Optimisation des performances

Surveillez l’impact sur les performances des vérifications de politique MTA-STS sur votre infrastructure e-mail. Bien que les bénéfices de sécurité surpassent largement la surcharge de performance minimale, comprendre les métriques de base aide à identifier les problèmes potentiels.

Suivez les temps de réponse du fichier de politique, les performances de requête DNS et toute corrélation entre l’application de politique et les délais de traitement de courrier.

VII. Considérations de conformité et réglementaires

L’implémentation MTA-STS soutient la conformité avec divers cadres réglementaires qui exigent le chiffrement des communications sensibles en transit. Les industries telles que la santé (HIPAA), la finance (PCI DSS) et les secteurs gouvernementaux mandatent souvent ou recommandent fortement la sécurité de couche transport pour les communications e-mail.

Documentez votre implémentation MTA-STS dans le cadre de l’inventaire des contrôles de sécurité de votre organisation. Incluez les documents de politique, les détails de configuration et les procédures de monitoring dans les packages d’audit de conformité.

Pour les organisations soumises aux exigences de localisation des données, assurez-vous que votre infrastructure d’hébergement de fichier de politique respecte les restrictions géographiques pertinentes tout en maintenant les exigences de disponibilité pour une application de politique efficace.

VIII. Dépannage des problèmes courants

Erreurs d’analyse de politique

Les erreurs de syntaxe dans les fichiers de politique MTA-STS peuvent causer l’ignorance des politiques par les serveurs de messagerie expéditeurs ou le défaut vers des méthodes de transport moins sécurisées. Les problèmes de syntaxe courants incluent les espaces incorrects, les deux-points manquants et les valeurs de paramètres invalides.

Résolution : Utilisez des outils de validation de politique pour vérifier la syntaxe avant de publier des mises à jour. Implémentez un contrôle de version pour les fichiers de politique pour permettre un retour rapide en cas de problèmes.

Délais de propagation DNS

Les changements aux enregistrements DNS MTA-STS peuvent prendre du temps à se propager globalement, créant des incohérences temporaires dans l’application de politique à travers différentes régions géographiques.

Résolution : Planifiez les changements de politique pendant les périodes de faible volume d’e-mail et surveillez le statut de propagation en utilisant des outils de vérification DNS globaux. Considérez l’implémentation d’un monitoring DNS pour détecter automatiquement les problèmes de propagation.

Problèmes de chaîne de confiance des certificats

Les serveurs de messagerie peuvent rejeter les connexions TLS si les chaînes de confiance des certificats sont incomplètes ou contiennent des certificats intermédiaires invalides.

Résolution : Vérifiez les chaînes de confiance complètes des certificats sur tous les serveurs de messagerie. Utilisez des outils de test SSL pour identifier les problèmes de chaîne de confiance et assurez-vous que les certificats intermédiaires sont correctement configurés.

IX. Points clés à retenir

L’implémentation MTA-STS améliore significativement la posture de sécurité e-mail de votre organisation en appliquant des connexions de transport chiffrées et en prévenant les attaques de rétrogradation. Le succès dépend d’une planification soigneuse, de tests approfondis et d’une maintenance continue à la fois de l’infrastructure technique et des politiques de sécurité.

Commencez avec le mode test pour valider votre configuration avant de passer à l’application, et maintenez un monitoring complet pour assurer une efficacité continue. Les révisions régulières de votre politique MTA-STS assurent qu’elle reste alignée avec les changements d’infrastructure et les exigences de sécurité évolutives.

L’investissement dans l’implémentation MTA-STS rapporte des dividendes en réduction des risques de sécurité e-mail et amélioration de la posture de conformité. Les organisations qui implémentent MTA-STS voient typiquement des améliorations immédiates dans les métriques de sécurité e-mail et une susceptibilité réduite aux attaques de couche transport.

Prêt à implémenter MTA-STS avec des conseils d’experts et un monitoring automatisé ? Skysnag Protect fournit une gestion complète de l’authentification e-mail, incluant le support d’implémentation MTA-STS, la validation automatisée de politique et des rapports détaillés pour assurer que votre sécurité e-mail reste robuste et conforme.