Comment MTA-STS Prévient les Attaques de Rétrogradation Email: Mécanismes de Défense Techniques

Les attaques de rétrogradation email représentent l’une des menaces les plus sophistiquées pour l’infrastructure email moderne, exploitant la nature opportuniste du SMTP pour forcer les communications vers des canaux vulnérables et non chiffrés. MTA-STS (Mail Transfer Agent Strict Transport Security) sert de mécanisme de défense critique contre ces attaques, fournissant des politiques de chiffrement obligatoires qui empêchent les acteurs malveillants d’intercepter et de manipuler le trafic email.

Comprendre les Vecteurs d’Attaque de Rétrogradation Email

La Vulnérabilité du Chiffrement Opportuniste SMTP

La conception inhérente du SMTP permet le chiffrement opportuniste via STARTTLS, où les serveurs de messagerie expéditeurs tentent d’établir des connexions chiffrées mais reviennent à la transmission en texte clair si le chiffrement échoue. Cette flexibilité crée une surface d’attaque que les acteurs de menace exploitent à travers plusieurs méthodes sophistiquées :

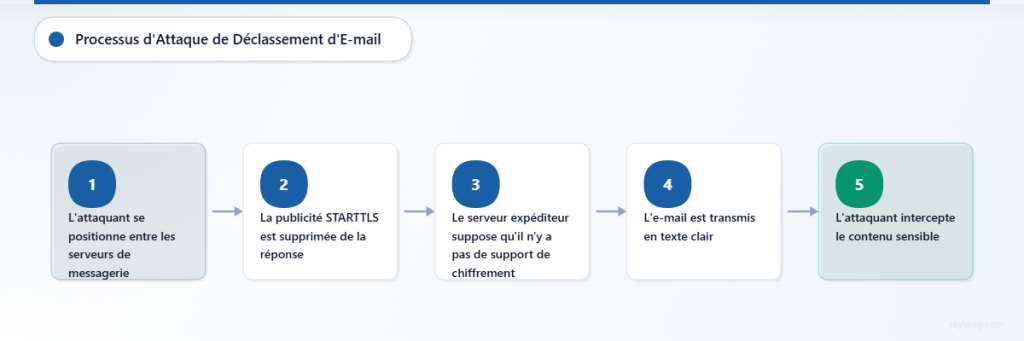

Manipulation Active Man-in-the-Middle : Les attaquants se positionnent entre les serveurs de messagerie communicants et suppriment activement les annonces STARTTLS des réponses SMTP. Lorsque le serveur expéditeur reçoit une réponse sans capacité STARTTLS, il suppose que le serveur récepteur ne prend pas en charge le chiffrement et transmet les emails en texte clair.

Empoisonnement DNS pour le Routage Email : Les acteurs malveillants compromettent les réponses DNS pour les recherches d’enregistrements MX, redirigeant le trafic email vers des serveurs contrôlés par l’attaquant qui n’annoncent pas de capacités de chiffrement. Le serveur expéditeur légitime, suivant le comportement SMTP standard, livre les emails sans chiffrement au point d’extrémité malveillant.

Détournement BGP pour l’Interception Email : Les attaquants avancés exploitent les vulnérabilités du Border Gateway Protocol pour rediriger le trafic email à travers leur infrastructure, où ils peuvent manipuler les négociations SMTP et forcer la transmission en texte clair tout en maintenant l’apparence d’une livraison réussie.

Scénarios d’Attaque du Monde Réel

Les acteurs d’État-nation ont démontré une sophistication particulière dans le déploiement de ces techniques. Dans des cas documentés, les attaquants ont établi une infrastructure qui imite les serveurs de messagerie légitimes mais supprime systématiquement les capacités de chiffrement. Les communications d’entreprise, la correspondance gouvernementale et les transactions financières deviennent vulnérables à l’interception et à l’analyse de contenu.

La chronologie d’attaque suit généralement ce schéma : la reconnaissance identifie les communications email à haute valeur, le positionnement réseau établit la capacité man-in-the-middle, la rétrogradation active force la transmission en texte clair, et l’exfiltration de données se produit sans détection par l’expéditeur ou le destinataire.

Architecture Technique MTA-STS et Implémentation

Cadre de Politique et Mécanismes d’Application

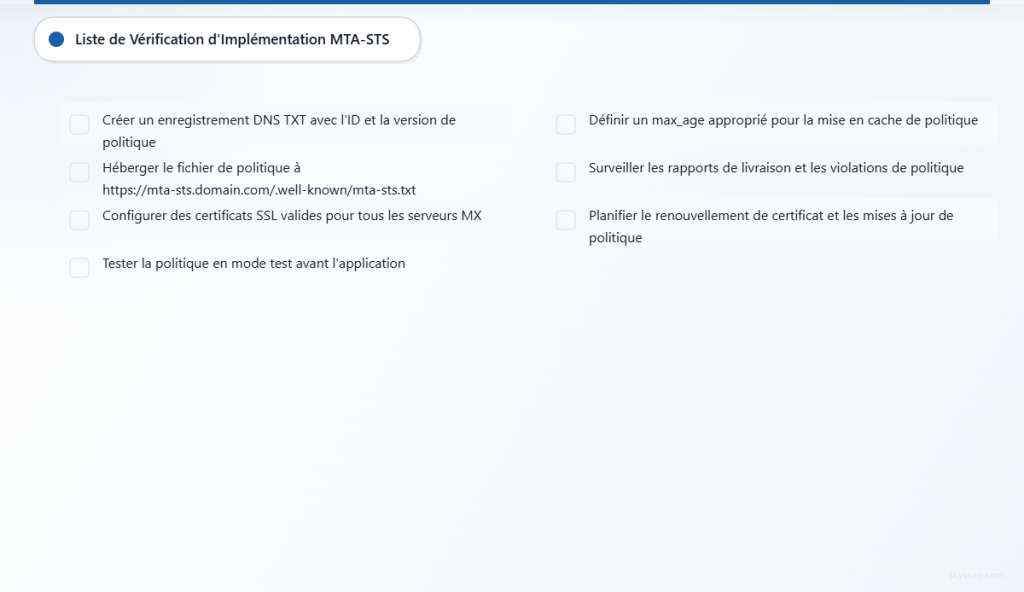

MTA-STS fonctionne à travers un système à double composant qui établit et applique des politiques de chiffrement strictes. L’enregistrement DNS TXT sert de mécanisme de découverte, annonçant la disponibilité de la politique et les informations de version. Cet enregistrement suit le format v=STSv1; id=identifiant_politique; et permet aux serveurs expéditeurs de localiser la spécification complète de la politique.

Le fichier de politique, hébergé à https://mta-sts.domain.com/.well-known/mta-sts.txt, contient des exigences de sécurité complètes :

version: STSv1

mode: enforce

mx: mail.example.com

mx: backup-mail.example.com

max_age: 604800Le paramètre mode définit le comportement d’application avec trois options distinctes. Le mode test permet la surveillance de la politique sans bloquer la livraison d’email, permettant aux administrateurs d’identifier les problèmes de compatibilité potentiels. Le mode application exige strictement des connexions chiffrées et rejette les emails qui ne peuvent pas établir un transport sécurisé. Le mode aucun désactive efficacement la protection MTA-STS tout en maintenant l’infrastructure de politique.

Validation de Certificat et Établissement de Confiance

MTA-STS va au-delà des exigences de chiffrement de base en mandatant une validation de certificat appropriée. Le protocole exige que les serveurs de messagerie récepteurs présentent des certificats SSL/TLS valides qui correspondent à leur nom d’hôte et se chaînent à des autorités de certification de confiance. Cela empêche les attaquants d’utiliser des certificats auto-signés ou frauduleux pour établir des connexions apparemment chiffrées mais en fait compromises.

Le processus de validation de certificat inclut plusieurs étapes de vérification : correspondance du nom d’hôte avec l’enregistrement MX, validation de la chaîne de certificats vers les autorités racines de confiance, vérification de l’expiration du certificat, et vérification du statut de révocation via les mécanismes CRL ou OCSP.

Prévention d’Attaque par Application de Politique

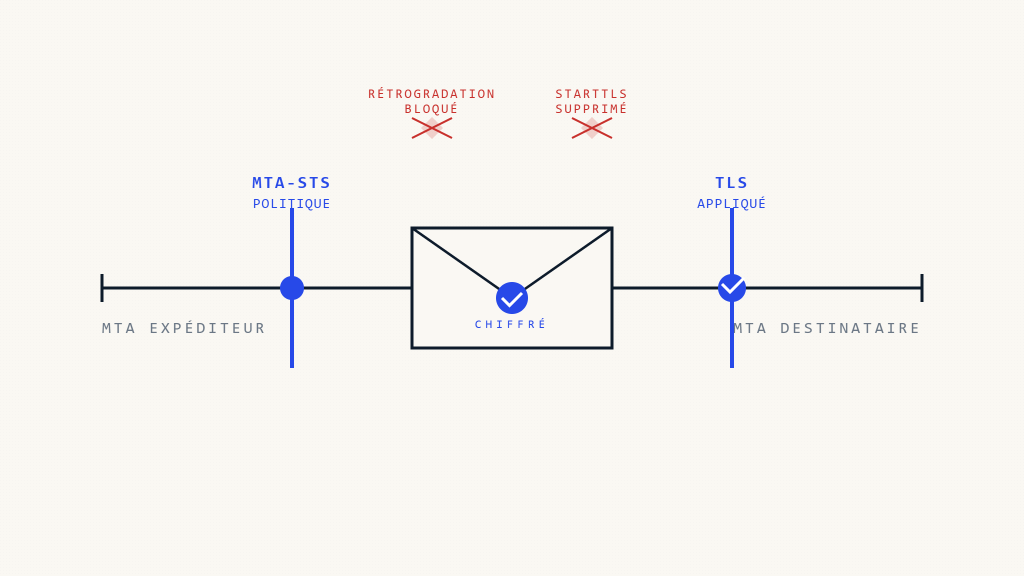

Protection contre la Suppression STARTTLS

Lorsque les politiques MTA-STS sont actives, les serveurs de messagerie expéditeurs ne peuvent plus revenir à la transmission en texte clair même si la négociation STARTTLS échoue. La politique exige explicitement le chiffrement, forçant le serveur expéditeur à soit établir une connexion sécurisée soit différer la livraison. Cela élimine le vecteur d’attaque principal pour les attaques de rétrogradation.

Considérez ce scénario technique : un attaquant intercepte le trafic SMTP et supprime les annonces STARTTLS des réponses serveur. Sans MTA-STS, le serveur expéditeur procéderait à la transmission en texte clair. Avec l’application MTA-STS, le serveur expéditeur reconnaît l’exigence de politique pour le chiffrement et soit réessaie la connexion soit met le message en file d’attente pour une livraison ultérieure, prévenant l’attaque de rétrogradation.

Résistance à la Manipulation DNS

Les politiques MTA-STS incluent des déclarations de serveur MX spécifiques qui limitent quels serveurs de messagerie peuvent recevoir des emails pour un domaine. Même si les attaquants manipulent avec succès les enregistrements DNS MX pour rediriger le trafic, la politique MTA-STS restreint l’acceptation aux serveurs explicitement autorisés. Cela crée une couche de validation secondaire qui empêche les attaques de redirection basées sur DNS réussies.

Le processus de validation de politique exige que les serveurs récepteurs non seulement prennent en charge le chiffrement mais apparaissent également dans la liste MX autorisée dans la politique MTA-STS. Les attaquants ne peuvent pas simplement établir des points d’extrémité chiffrés ; ils doivent compromettre l’infrastructure de politique elle-même, augmentant significativement la complexité d’attaque.

Validation de Sécurité de Connexion

L’application MTA-STS inclut une validation de sécurité de connexion complète qui s’étend au-delà du chiffrement de base. Le protocole vérifie la force de la suite de chiffrement, les exigences de version de protocole, et l’intégrité de la chaîne de certificats. Cette validation multicouche empêche les attaques qui tentent d’établir des connexions chiffrées mais cryptographiquement faibles.

Les implémentations modernes rejettent les connexions utilisant des suites de chiffrement dépréciées, des échanges de clés faibles, ou des versions TLS obsolètes. Cela garantit que même si les attaquants établissent des connexions chiffrées, la force cryptographique répond aux standards de sécurité actuels et résiste aux méthodes d’attaque connues.

Intégration avec l’Infrastructure de Sécurité Email

Implémentation Skysnag Protect

Skysnag Protect fournit une implémentation MTA-STS complète qui simplifie le déploiement et la gestion de politiques à travers des infrastructures email complexes. La plateforme automatise la génération de politiques, gère les exigences de validation de certificats, et fournit une surveillance détaillée de l’application du chiffrement à travers toutes les communications email.

Le service inclut des capacités de détection de menaces avancées qui identifient les tentatives d’attaque de rétrogradation et fournissent des informations forensiques détaillées sur les modèles d’attaque. Cela permet aux équipes de sécurité de comprendre les méthodologies des acteurs de menace et d’implémenter des mesures défensives supplémentaires où nécessaire.

Intégration TLSRPT pour la Visibilité d’Attaque

MTA-STS fonctionne en conjonction avec TLSRPT (TLS Reporting) pour fournir une visibilité complète sur l’application du chiffrement et les tentatives d’attaque. TLSRPT génère des rapports détaillés sur les échecs de connexion, les violations de politique, et les modèles de négociation de chiffrement qui permettent aux équipes de sécurité d’identifier les campagnes d’attaque systématiques.

Le cadre de rapportage capture les tentatives d’attaque de rétrogradation, les échecs de validation de certificats, et les anomalies de modèles de connexion. Ces données fournissent une intelligence cruciale sur les capacités des acteurs de menace et aident les organisations à ajuster les politiques de sécurité basées sur les méthodes d’attaque observées.

Considérations de Déploiement et Cas Limites

L’implémentation MTA-STS nécessite une considération attentive des modèles d’infrastructure email légitimes. Les organisations avec un routage de messagerie complexe, des services email tiers, et des serveurs de messagerie de sauvegarde doivent s’assurer que les politiques accommodent tous les chemins de communication légitimes tout en maintenant l’application de sécurité.

Stratégie de Déploiement Graduel : Les organisations devraient implémenter MTA-STS en utilisant le mode test initialement pour identifier les problèmes de compatibilité potentiels avec les serveurs de messagerie légitimes. La période de test permet le raffinement de la politique et s’assure que l’application de sécurité ne bloque pas par inadvertance les communications légitimes.

Intégration de Services Tiers : Les infrastructures email modernes incluent souvent des services de sécurité basés sur le cloud, des systèmes de filtrage de spam, et des fournisseurs de messagerie de sauvegarde. Les politiques MTA-STS doivent explicitement inclure ces services dans les listes MX autorisées tout en s’assurant qu’ils répondent aux exigences de chiffrement et de certificat.

Procédures de Communication d’Urgence : Les systèmes de communications critiques nécessitent des procédures de sauvegarde pour les scénarios où l’application MTA-STS empêche la livraison d’email due aux problèmes d’infrastructure. Les organisations devraient établir des canaux de communication alternatifs et des procédures de contournement de politique pour les situations d’urgence.

Surveillance et Intelligence de Menace

Reconnaissance de Modèles d’Attaque

Le déploiement MTA-STS efficace inclut des systèmes de surveillance complets qui identifient les modèles d’attaque et fournissent une intelligence de menace actionnable. Les attaques modernes impliquent souvent un sondage systématique de multiples domaines pour identifier les vulnérabilités et les lacunes de politique.

Les systèmes de surveillance devraient suivre les modèles d’échec de connexion, les anomalies de validation de certificats, et les distributions géographiques des tentatives de connexion. Ces modèles aident à identifier les campagnes d’attaque coordonnées et permettent des ajustements de défense proactifs.

Évaluation de l’Impact sur les Performances

L’application MTA-STS inclut des étapes de validation supplémentaires qui peuvent impacter les performances de livraison d’email. Les organisations doivent équilibrer les exigences de sécurité avec l’efficacité opérationnelle, particulièrement pour les systèmes email à haut volume.

La mise en cache de connexion, l’optimisation de validation de politique, et la mise en cache de chaîne de certificats peuvent réduire significativement les impacts sur les performances tout en maintenant l’efficacité de sécurité. La surveillance régulière des performances s’assure que l’application de sécurité ne crée pas de délais de livraison inacceptables.

Évolution Future d’Attaque et Adaptation de Défense

Vecteurs de Menace Émergents

Alors que l’adoption MTA-STS augmente, les acteurs de menace développent des méthodes d’attaque plus sophistiquées qui tentent de contourner l’application de politique. Celles-ci incluent les attaques d’infrastructure de politique, les tentatives de compromission d’autorité de certification, et les campagnes de menace persistante avancée qui ciblent les systèmes de gestion de politique.

Les organisations doivent maintenir une intelligence de menace mise à jour et adapter les implémentations MTA-STS pour adresser les méthodes d’attaque émergentes. Cela inclut des revues de politique régulières, la surveillance d’autorité de certification, et les évaluations de sécurité d’infrastructure.

Évolution des Standards et Compatibilité

Les standards de sécurité email continuent d’évoluer pour adresser les nouveaux vecteurs de menace et améliorer l’interopérabilité. Les implémentations MTA-STS doivent rester compatibles avec les standards émergents tout en maintenant la compatibilité arrière avec l’infrastructure existante.

Le développement continu des protocoles de sécurité email inclut des méthodes de validation de certificat améliorées, des mécanismes de distribution de politique améliorés, et l’intégration avec les standards d’authentification émergents. Les organisations devraient planifier l’évolution des standards dans leurs stratégies de sécurité à long terme.

Points Clés à Retenir

MTA-STS fournit une protection robuste contre les attaques de rétrogradation email à travers des politiques de chiffrement obligatoires et une validation de certificat complète. Le protocole empêche les attaques de suppression STARTTLS, résiste à la manipulation DNS, et assure des connexions cryptographiquement fortes pour toutes les communications email.

L’implémentation réussie nécessite une planification attentive, un déploiement graduel, et des systèmes de surveillance complets. Les organisations doivent équilibrer l’application de sécurité avec les exigences opérationnelles tout en maintenant la compatibilité avec l’infrastructure email légitime.

L’intégration de MTA-STS avec des cadres de sécurité email plus larges crée des systèmes de défense en couches qui augmentent significativement le coût et la complexité des attaques réussies. La surveillance régulière, la maintenance de politique, et l’intégration d’intelligence de menace assurent une efficacité continue contre les méthodes d’attaque évolutives.

Prêt à implémenter une protection de sécurité email complète ? Skysnag Protect fournit un déploiement et une gestion MTA-STS de niveau entreprise avec des capacités de détection de menaces avancées.

Prêt à sécuriser votre identité d’envoi et à protéger la réputation de votre domaine ? Inscrivez-vous dès aujourd’hui.

Commencer