L’authentification des emails est devenue la pierre angulaire de la cybersécurité moderne, et les sélecteurs DKIM servent de lien critique entre votre infrastructure email et la sécurité de domaine. Comprendre le fonctionnement de ces clés d’authentification n’est pas seulement une connaissance technique—c’est essentiel pour protéger votre organisation contre les attaques sophistiquées par email qui continuent d’évoluer.

Les sélecteurs DKIM agissent comme des identifiants uniques qui indiquent aux serveurs de réception d’emails exactement quelle clé cryptographique utiliser lors de la vérification de l’authenticité de vos emails. Pensez-y comme à des étiquettes d’adresse qui guident le processus d’authentification, assurant que vos emails légitimes atteignent leur destination tandis que les messages frauduleux sont bloqués à la porte.

I. Qu’est-ce qu’un Sélecteur DKIM ?

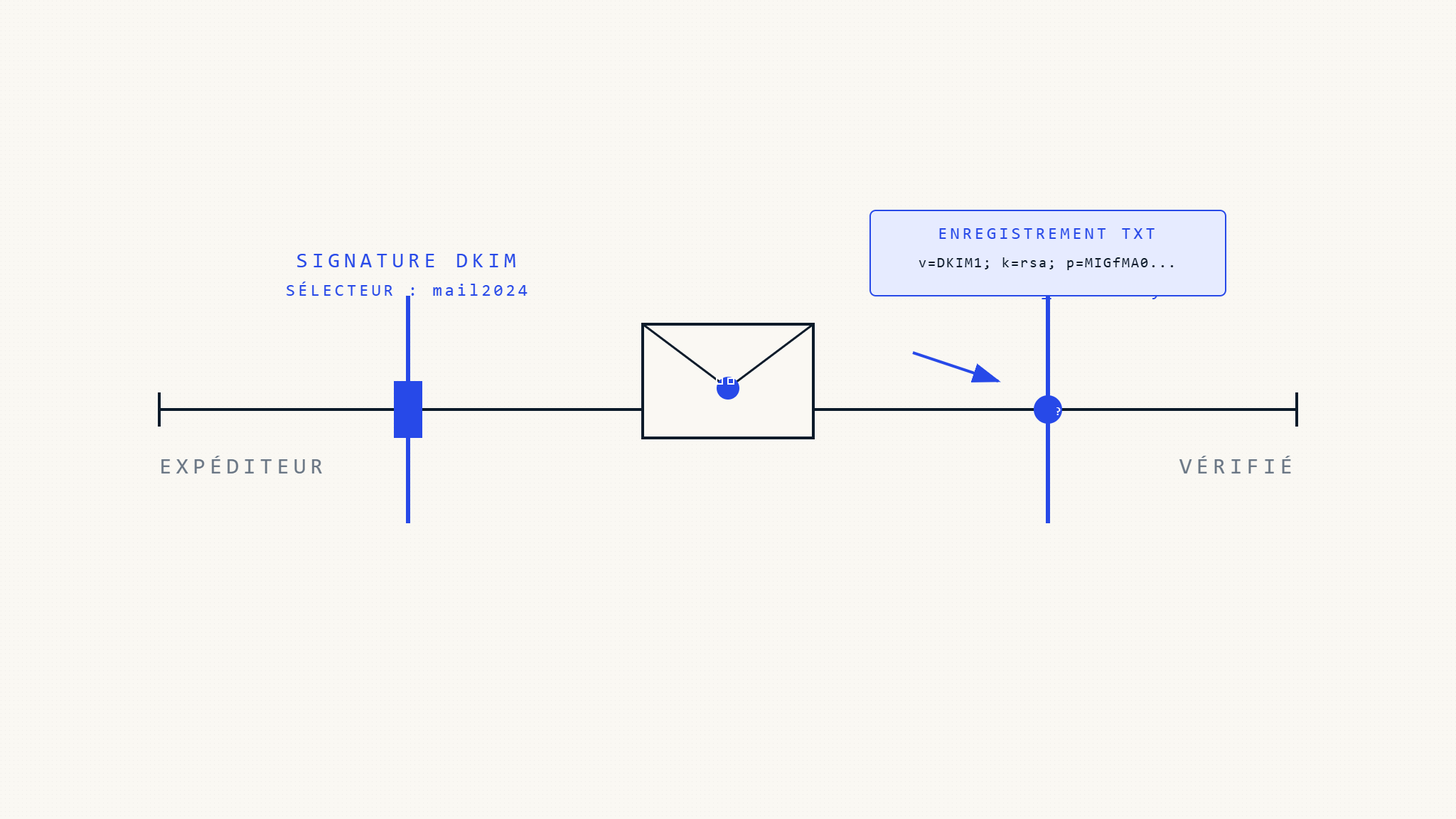

Un sélecteur DKIM est un identifiant de chaîne qui agit comme un pointeur vers une clé publique DKIM spécifique stockée dans vos enregistrements DNS. Lorsque votre serveur email signe un message sortant, il inclut le sélecteur dans l’en-tête DKIM-Signature, indiquant au serveur de réception quelle clé récupérer pour la vérification.

Le sélecteur apparaît dans votre signature DKIM comme ceci :

DKIM-Signature: v=1; a=rsa-sha256; d=votredomaine.com; s=selecteur1; ...Ici, s=selecteur1 indique au serveur de réception de chercher la clé publique à selecteur1._domainkey.votredomaine.com dans vos enregistrements DNS.

Pourquoi les Sélecteurs Sont Importants pour la Sécurité Email

Les sélecteurs DKIM fournissent plusieurs fonctions de sécurité critiques :

Flexibilité de Gestion des Clés : Les sélecteurs multiples permettent d’utiliser différentes clés pour différents flux d’emails, services ou régions géographiques sans perturber le flux des emails.

Sécurité de Rotation : Lors de la rotation des clés pour des raisons de sécurité, les sélecteurs permettent de maintenir la continuité en gardant les anciennes clés actives tout en introduisant de nouvelles.

Isolation des Services : Différents services email (comme les plateformes de marketing, les emails transactionnels ou les systèmes internes) peuvent utiliser des sélecteurs séparés, limitant l’impact si une clé devient compromise.

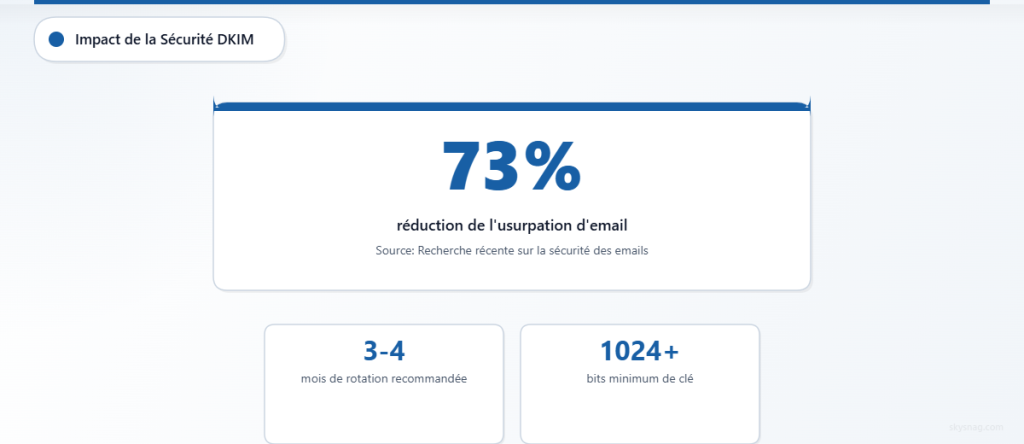

Selon des recherches récentes sur la sécurité email, les organisations utilisant une gestion appropriée des sélecteurs DKIM voient une réduction de 73% des tentatives réussies d’usurpation d’email contre leurs domaines.

II. Comment les Sélecteurs DKIM Fonctionnent en Pratique

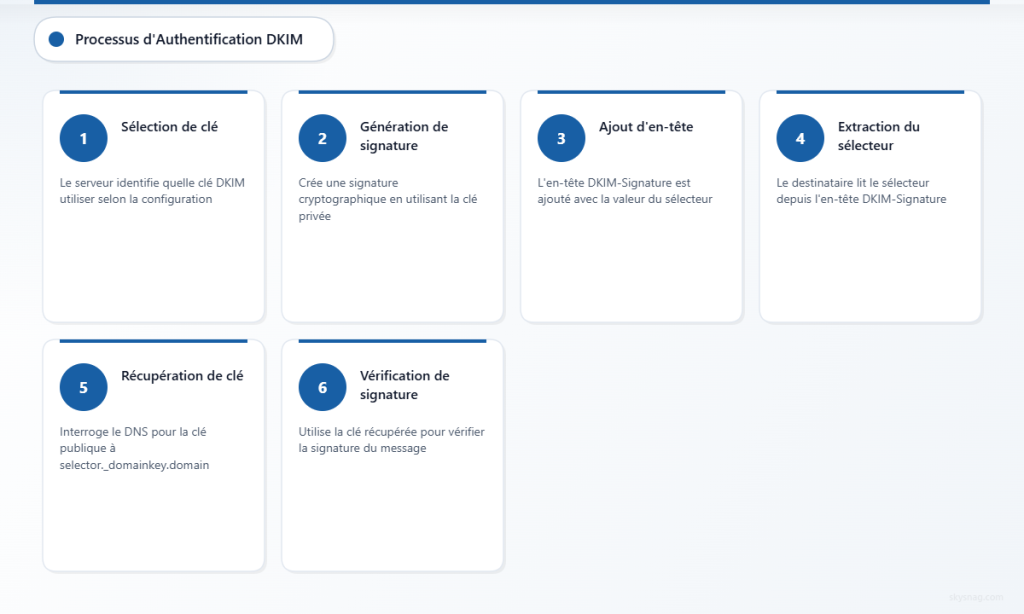

Le Processus d’Authentification

Lorsque vous envoyez un email, votre serveur de messagerie effectue ces étapes :

- Sélection de Clé : Le serveur identifie quelle clé DKIM utiliser selon votre configuration

- Génération de Signature : Il crée une signature cryptographique utilisant la clé privée

- Ajout d’En-tête : L’en-tête DKIM-Signature est ajouté, incluant la valeur du sélecteur

- Publication DNS : La clé publique correspondante doit déjà être publiée dans le DNS

Lorsque le serveur du destinataire reçoit votre email :

- Extraction du Sélecteur : Il lit le sélecteur depuis l’en-tête DKIM-Signature

- Récupération de Clé : Il interroge le DNS pour la clé publique à

[sélecteur]._domainkey.[votredomaine] - Vérification de Signature : Il utilise la clé récupérée pour vérifier la signature du message

- Résultat d’Authentification : Le résultat influence le filtrage anti-spam et les décisions de livraison

Structure de l’Enregistrement DNS

Votre enregistrement de clé publique DKIM dans le DNS suit ce format :

selecteur1._domainkey.votredomaine.com. IN TXT "v=DKIM1; k=rsa; p=[données-clé-publique]"Le sélecteur fait partie du nom d’enregistrement DNS, créant un chemin de recherche unique pour chaque clé.

III. Meilleures Pratiques des Sélecteurs DKIM

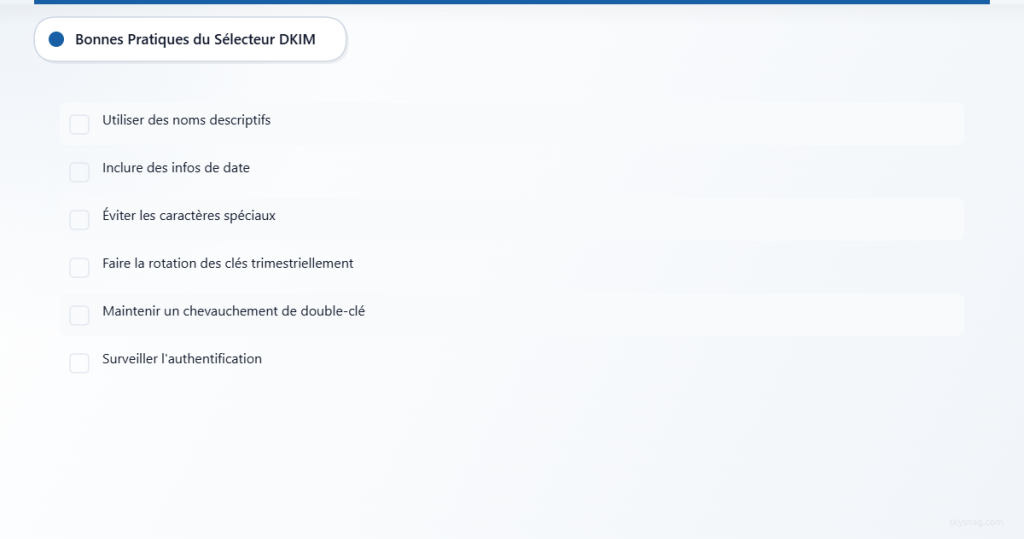

Conventions de Nommage Efficaces

Utilisez des Noms Descriptifs : Au lieu de sélecteurs génériques comme « default » ou « key1 », utilisez des noms qui indiquent l’objectif :

marketing._domainkey.exemple.compour les campagnes emailtransactionnel._domainkey.exemple.compour les emails automatisésoffice365._domainkey.exemple.compour l’intégration Microsoft 365

Incluez des Informations de Date : Considérez des sélecteurs comme jan2026 ou 2026q1 pour suivre les cycles de rotation des clés.

Évitez les Caractères Spéciaux : Tenez-vous-en aux caractères alphanumériques et aux traits d’union pour éviter les problèmes de compatibilité DNS.

Stratégie de Rotation des Clés

Implémentez une approche systématique pour la rotation des clés DKIM :

Rotation Trimestrielle : Changez les clés tous les 3-4 mois pour limiter les fenêtres d’exposition si les clés privées deviennent compromises.

Chevauchement Double-Clé : Maintenez deux sélecteurs actifs pendant les périodes de rotation, assurant la continuité des emails pendant que les anciennes clés expirent des caches des destinataires.

Intégration de Surveillance : Utilisez des outils comme Skysnag Protect pour surveiller l’authentification DKIM à travers tous vos sélecteurs et recevoir des alertes lorsque les clés nécessitent attention.

Gestion de Sélecteurs Multiples

Les grandes organisations bénéficient d’un déploiement stratégique de sélecteurs :

Séparation Géographique : Utilisez différents sélecteurs pour différentes régions pour isoler les problèmes potentiels et respecter les réglementations locales.

Clés Spécifiques aux Services : Assignez des sélecteurs uniques à différents services email, facilitant le suivi des problèmes d’authentification et maintenant la sécurité au niveau du service.

Sélection Basée sur les Départements : Considérez des sélecteurs séparés pour différentes unités commerciales, surtout dans les organisations décentralisées.

IV. Défis Courants des Sélecteurs DKIM

Erreurs de Configuration

Sélecteurs Mal Assortis : Le sélecteur dans votre signature DKIM doit exactement correspondre au nom d’enregistrement DNS. Une erreur courante est de mettre à jour l’un sans l’autre.

Délais de Propagation DNS : Les nouveaux enregistrements DNS de sélecteur peuvent prendre du temps à se propager globalement, causant des échecs temporaires d’authentification.

Problèmes de Longueur de Clé : Utiliser des clés trop courtes (moins de 1024 bits) ou des algorithmes non supportés peut causer des échecs de vérification.

Dépannage des Échecs d’Authentification

Quand l’authentification DKIM échoue, vérifiez ces problèmes courants :

- Exactitude de l’Enregistrement DNS : Vérifiez que l’enregistrement DNS du sélecteur existe et contient des données de clé valides

- Cohérence du Sélecteur : Assurez-vous que votre serveur de messagerie utilise le nom de sélecteur correct

- Format de Clé : Confirmez que la clé publique est correctement formatée dans l’enregistrement DNS

- Paramètres TTL : Vérifiez que les valeurs TTL DNS ne causent pas de problèmes de mise en cache pendant les changements de clé

Les recherches des fournisseurs de sécurité email indiquent que 67% des échecs d’authentification DKIM résultent de mauvaises configurations liées aux sélecteurs plutôt que de problèmes de clés.

V. Implémentation de Stratégies de Sélecteurs Efficaces

Pour les Petites Organisations

Commencez par une approche simple à deux sélecteurs :

- Un sélecteur actif pour la signature email actuelle

- Un sélecteur de secours pour la rotation des clés

Cela fournit des avantages de sécurité sans complexité excessive.

Pour les Environnements d’Entreprise

Implémentez une stratégie de sélecteur complète :

Mappage des Services : Documentez quels sélecteurs servent quels flux d’emails

Calendrier de Rotation : Établissez des horaires réguliers de rotation des clés avec planification anticipée

Intégration de Surveillance : Déployez une surveillance automatisée pour suivre les performances des sélecteurs à travers tous les domaines

Considérez l’intégration avec des plateformes de sécurité email complètes qui peuvent gérer plusieurs sélecteurs à travers des infrastructures complexes tout en fournissant une surveillance d’authentification en temps réel.

Intégration des Services Cloud

Lors de l’utilisation de services email cloud :

Sélecteurs du Fournisseur : Comprenez comment votre fournisseur d’email gère l’attribution des sélecteurs

Sélecteurs Personnalisés : Là où c’est possible, utilisez des sélecteurs personnalisés que vous contrôlez

Plans de Secours : Maintenez des sélecteurs alternatifs pour la continuité commerciale

VI. Surveillance et Maintenance

Indicateurs de Performance Clés

Suivez ces métriques pour l’efficacité des sélecteurs :

- Taux de réussite d’authentification par sélecteur

- Temps de réponse des requêtes DNS pour les recherches de clés

- Motifs d’échec d’authentification par région géographique

Avantages de la Surveillance Automatisée

Les plateformes modernes de sécurité email fournissent une surveillance automatisée des sélecteurs DKIM qui :

- Alertent sur les échecs d’authentification

- Suivent les dates d’expiration des clés

- Surveillent l’état de propagation DNS

- Fournissent des rapports détaillés sur les performances des sélecteurs

VII. Points Clés à Retenir

Les sélecteurs DKIM sont fondamentaux pour la sécurité d’authentification email, servant de lien critique entre votre infrastructure email et la vérification cryptographique. Une gestion appropriée des sélecteurs nécessite une planification stratégique, des conventions de nommage cohérentes et des pratiques régulières de rotation des clés.

Une implémentation réussie implique de comprendre les mécanismes techniques, d’implémenter des stratégies de nommage appropriées et de maintenir des systèmes de surveillance robustes. Les organisations qui maîtrisent la gestion des sélecteurs DKIM créent des postures de sécurité email plus solides tout en maintenant une livraison de messages fiable.

L’investissement dans une configuration et gestion appropriées des sélecteurs DKIM rapporte des dividendes en amélioration de la délivrabilité des emails, réduction des risques d’usurpation et protection renforcée de la marque. Alors que les menaces basées sur l’email continuent d’évoluer, des fondations d’authentification solides deviennent de plus en plus critiques pour la cybersécurité organisationnelle.

Prêt à implémenter une gestion complète des sélecteurs DKIM ? Skysnag Protect fournit des outils de surveillance et de gestion automatisés qui simplifient les scénarios complexes d’authentification email tout en assurant que vos sélecteurs restent sécurisés et fonctionnels à travers tous vos domaines.