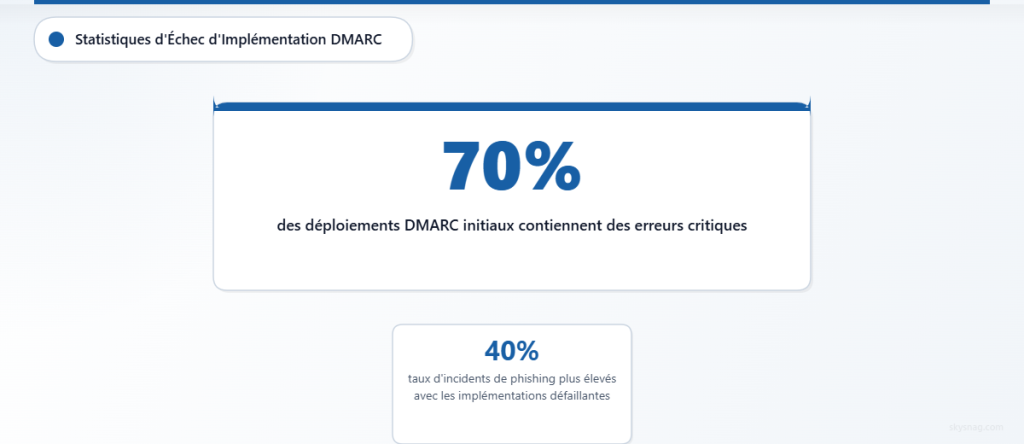

Les échecs d’implémentation DMARC affligent les organisations dans le monde entier, avec des études montrant que plus de 70% des déploiements DMARC initiaux contiennent des erreurs critiques qui compromettent l’efficacité de l’authentification email. Ces erreurs n’impactent pas seulement la délivrabilité—elles créent des vulnérabilités de sécurité que les cybercriminels exploitent activement.

Comprendre pourquoi les implémentations DMARC échouent est crucial pour les équipes IT et les professionnels de la sécurité qui ont besoin d’une authentification email fiable. La différence entre un déploiement DMARC réussi et un échec se résume souvent à éviter des erreurs de configuration communes mais coûteuses.

I. Évaluation : Les Coûts Cachés des Échecs d’Implémentation DMARC

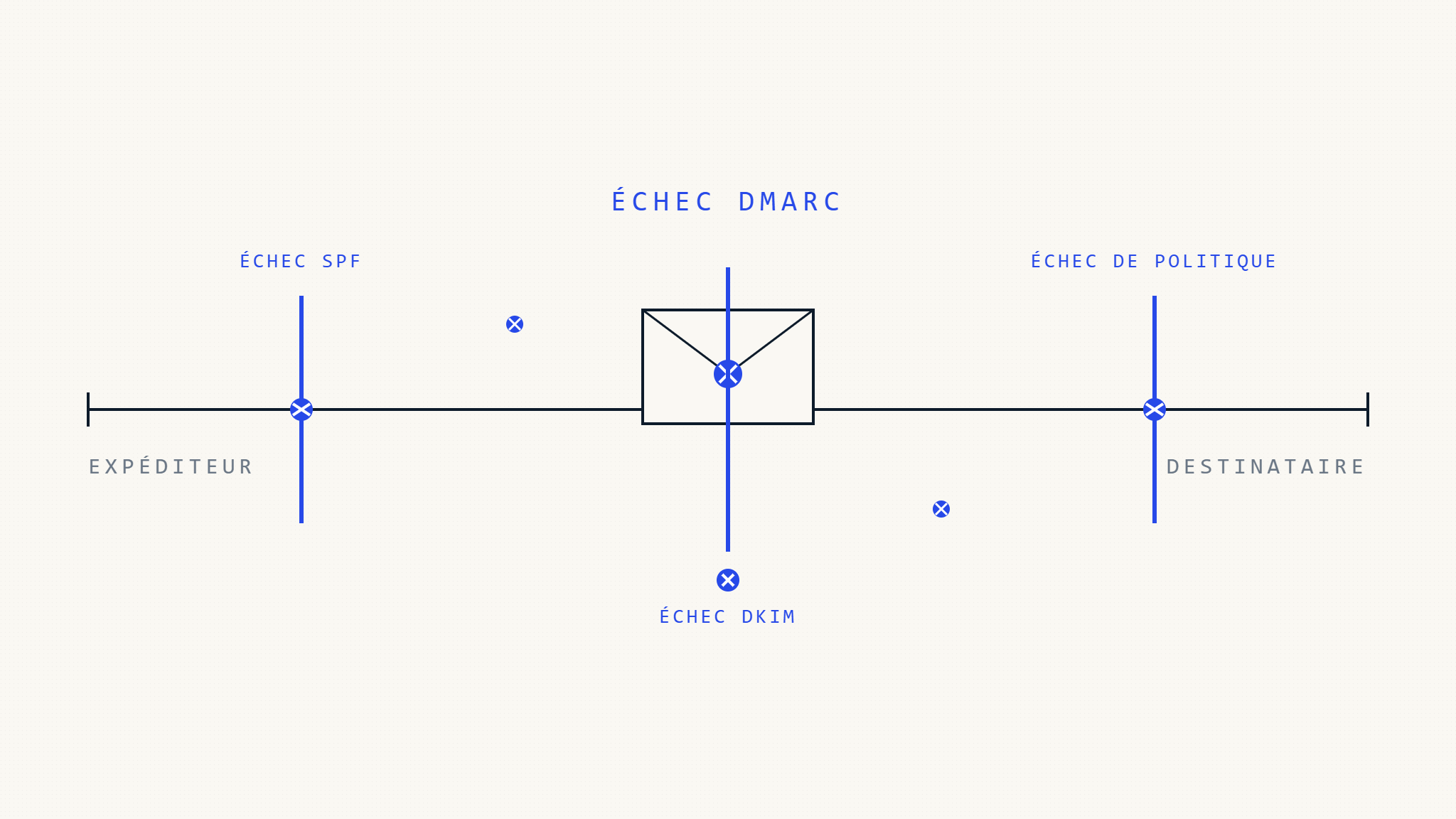

Les erreurs de déploiement DMARC créent des problèmes en cascade dans tout votre écosystème email. Les échecs d’authentification signifient que les emails légitimes sont rejetés ou marqués comme spam, tandis que les messages malveillants passent inaperçus. Les organisations avec des implémentations DMARC défaillantes rapportent des taux d’incidents de phishing 40% plus élevés et des problèmes significatifs de délivrabilité email.

L’aspect le plus dangereux des échecs DMARC ? Ils passent souvent inaperçus pendant des mois. Les équipes IT supposent que leur authentification email fonctionne tandis que les failles de sécurité restent béantes, donnant aux attaquants libre cours pour usurper leurs domaines.

II. Actions : 10 Erreurs d’Implémentation DMARC Critiques et Comment les Corriger

1. Commencer avec la Politique « p=reject » au Lieu de « p=none »

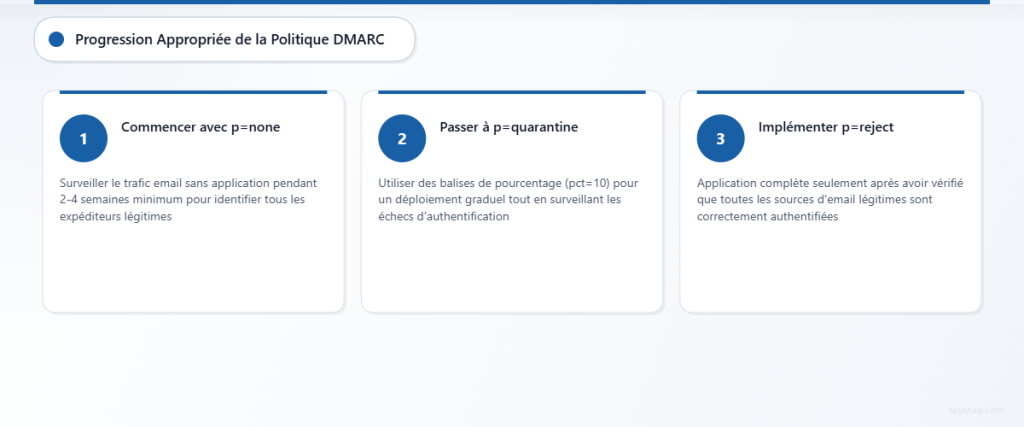

L’Erreur : Passer directement à une politique DMARC restrictive sans comprendre votre écosystème email.

Pourquoi Ça Échoue : Les emails légitimes provenant de sources non alignées sont rejetés, causant des perturbations business avant que vous n’identifiiez tous les expéditeurs autorisés.

Solution :

- Toujours commencer avec

p=nonepour surveiller sans enforcement - Collecter des données pendant 2-4 semaines minimum avant les changements de politique

- Progresser graduellement vers

p=quarantine, puisp=reject - Utiliser les balises de pourcentage (pct=10) pour des déploiements graduels

2. Couverture Incomplète des Enregistrements SPF

L’Erreur : Oublier des sources email dans les enregistrements SPF, causant des échecs d’alignement DMARC.

Pourquoi Ça Échoue : Quand l’authentification SPF échoue, DMARC ne peut compter que sur l’alignement DKIM, réduisant l’efficacité globale de l’authentification.

Solution :

- Auditer toutes les sources email : plateformes marketing, systèmes CRM, services tiers

- Inclure les adresses IP et domaines pour chaque expéditeur autorisé

- Utiliser des outils de vérification d’enregistrement SPF pour valider la syntaxe et la couverture

- Documenter les sources email pour prévenir les gaps futurs

3. Signatures DKIM Manquantes ou Cassées

L’Erreur : Implémenter DMARC sans signature DKIM correctement configurée pour toutes les sources email.

Pourquoi Ça Échoue : Sans alignement DKIM, les emails doivent s’appuyer uniquement sur SPF pour l’authentification DMARC, créant des points de défaillance uniques.

Solution :

- Activer la signature DKIM sur toutes les plateformes et services email

- Vérifier que les clés DKIM sont publiées correctement dans le DNS

- Tester les signatures DKIM en utilisant des outils d’authentification email

- Configurer DKIM pour les services email tiers et fournisseurs

4. Erreurs de Configuration d’Alignement de Domaine

L’Erreur : Mal comprendre les exigences d’alignement strict vs. relâché pour SPF et DKIM.

Pourquoi Ça Échoue : Les emails échouent l’authentification DMARC même quand ils sont correctement signés et autorisés à cause de désalignements.

Solution :

- Utiliser l’alignement relâché (

aspf=r,adkim=r) initialement pour les environnements email complexes - Comprendre quand l’alignement de sous-domaine fonctionne vs. quand la correspondance exacte de domaine est requise

- Tester l’alignement avec différentes sources email avant d’appliquer les politiques

- Documenter les exigences d’alignement pour chaque service email

5. Surveillance et Analyse Inadéquates des Enregistrements DMARC

L’Erreur : Configurer des enregistrements DMARC sans implémenter une surveillance appropriée et une analyse de rapports.

Pourquoi Ça Échoue : Les problèmes d’authentification passent inaperçus, et les ajustements de politique ne peuvent pas être faits basés sur les données réelles de trafic email.

Solution :

- Implémenter des rapports et analyses DMARC complets

- Configurer des alertes automatisées pour les échecs d’authentification

- Révision régulière des rapports agrégés et forensiques DMARC

- Utiliser des outils comme Skysnag Protect pour la surveillance DMARC centralisée

6. Gaps de Politique de Sous-domaine

L’Erreur : Ne pas adresser les politiques DMARC de sous-domaine, laissant des vecteurs d’attaque ouverts.

Pourquoi Ça Échoue : Les cybercriminels exploitent les sous-domaines non protégés pour contourner les protections DMARC du domaine principal.

Solution :

- Implémenter des politiques de sous-domaine utilisant

sp=quarantineousp=reject - Auditer tous les sous-domaines pour un usage email potentiel

- Configurer des enregistrements DMARC séparés pour les sous-domaines actifs

- Utiliser les politiques wildcard avec précaution pour éviter de bloquer le trafic légitime

7. Mauvaises Configurations de Services Email Tiers

L’Erreur : Échouer à configurer correctement l’authentification DMARC pour les services email externes comme les plateformes marketing ou les outils de support client.

Pourquoi Ça Échoue : Les services tiers ne peuvent pas s’authentifier correctement, causant des échecs de livraison ou des gaps de sécurité.

Solution :

- Travailler avec les fournisseurs pour implémenter une signature DKIM appropriée et une inclusion SPF

- Vérifier la configuration d’authentification avec chaque service email tiers

- Utiliser des sous-domaines dédiés pour les services tiers quand nécessaire

- Tester le flux d’authentification de bout en bout pour tous les services externes

8. Problèmes de Propagation et Cache DNS

L’Erreur : Ne pas tenir compte des délais de propagation DNS et de la mise en cache lors de l’implémentation ou de la mise à jour des enregistrements DMARC.

Pourquoi Ça Échoue : Les réponses DNS incohérentes causent des échecs d’authentification intermittents et des gaps de surveillance.

Solution :

- Planifier des périodes de propagation DNS de 24-48 heures

- Utiliser des valeurs TTL plus basses pendant l’implémentation et les tests initiaux

- Vérifier la propagation d’enregistrement DMARC sur plusieurs serveurs DNS

- Coordonner les changements avec les horaires d’envoi email pour minimiser l’impact

9. Configuration Insuffisante de Rapports Forensiques

L’Erreur : Ne pas activer les rapports forensiques DMARC ou les configurer incorrectement.

Pourquoi Ça Échoue : L’analyse détaillée des échecs n’est pas disponible, rendant le dépannage et la détection de menaces beaucoup plus difficiles.

Solution :

- Activer les rapports forensiques avec les balises

rufpour des données d’échec détaillées - Configurer des points de collecte sécurisés pour les rapports forensiques

- Équilibrer la fréquence des rapports forensiques avec les capacités de gestion des données

- Utiliser les données forensiques pour identifier les problèmes d’authentification spécifiques

10. Manque de Maintenance et Mises à Jour Continues

L’Erreur : Traiter DMARC comme un contrôle de sécurité « configurer et oublier » sans maintenance régulière.

Pourquoi Ça Échoue : Les environnements email changent constamment, et les configurations DMARC statiques deviennent obsolètes et inefficaces.

Solution :

- Planifier des révisions régulières de politique et configuration DMARC

- Surveiller les nouvelles sources email et échecs d’authentification

- Mettre à jour les enregistrements SPF et DKIM quand l’infrastructure email change

- Maintenir la documentation des exigences d’authentification email

III. Automatiser : Prévenir les Échecs d’Implémentation DMARC

La gestion DMARC manuelle devient accablante à mesure que les environnements email deviennent complexes. Les plateformes automatisées de surveillance et gestion DMARC éliminent l’erreur humaine et fournissent une visibilité temps réel sur les performances d’authentification.

Skysnag Protect automatise la validation d’implémentation DMARC, surveille continuellement les performances d’authentification, et fournit des insights actionnables pour l’optimisation de politique. Les systèmes automatisés détectent immédiatement les erreurs de configuration, préviennent les échecs d’authentification, et maintiennent une protection cohérente à mesure que votre infrastructure email évolue.

IV. Points Clés à Retenir

Les échecs d’implémentation DMARC proviennent d’erreurs de configuration évitables et d’une gestion continue inadéquate. Les erreurs les plus critiques impliquent de se précipiter vers des politiques restrictives, une couverture incomplète des sources email, et une surveillance insuffisante.

Le succès nécessite une implémentation systématique commençant par des politiques de surveillance, un audit complet des sources email, et une maintenance continue. Les organisations qui traitent DMARC comme un contrôle de sécurité dynamique plutôt qu’une configuration statique obtiennent des taux d’authentification et des résultats de sécurité significativement meilleurs.

Un dépannage DMARC approprié et la prévention d’erreurs de déploiement protègent à la fois la délivrabilité email et la sécurité du domaine, rendant l’investissement dans une implémentation correcte essentiel pour les organisations modernes.