La autenticación de email se ha convertido en la piedra angular de la ciberseguridad moderna, y los selectores DKIM sirven como el enlace crítico entre tu infraestructura de email y la seguridad del dominio. Entender cómo funcionan estas claves de autenticación no es solo conocimiento técnico—es esencial para proteger tu organización de ataques sofisticados basados en email que continúan evolucionando.

Los selectores DKIM actúan como identificadores únicos que le dicen a los servidores de email receptores exactamente qué clave criptográfica usar al verificar la autenticidad de tu email. Piensa en ellos como etiquetas de dirección que guían el proceso de autenticación, asegurando que tus emails legítimos lleguen a su destino mientras los mensajes fraudulentos se bloquean en la entrada.

I. ¿Qué Es un Selector DKIM?

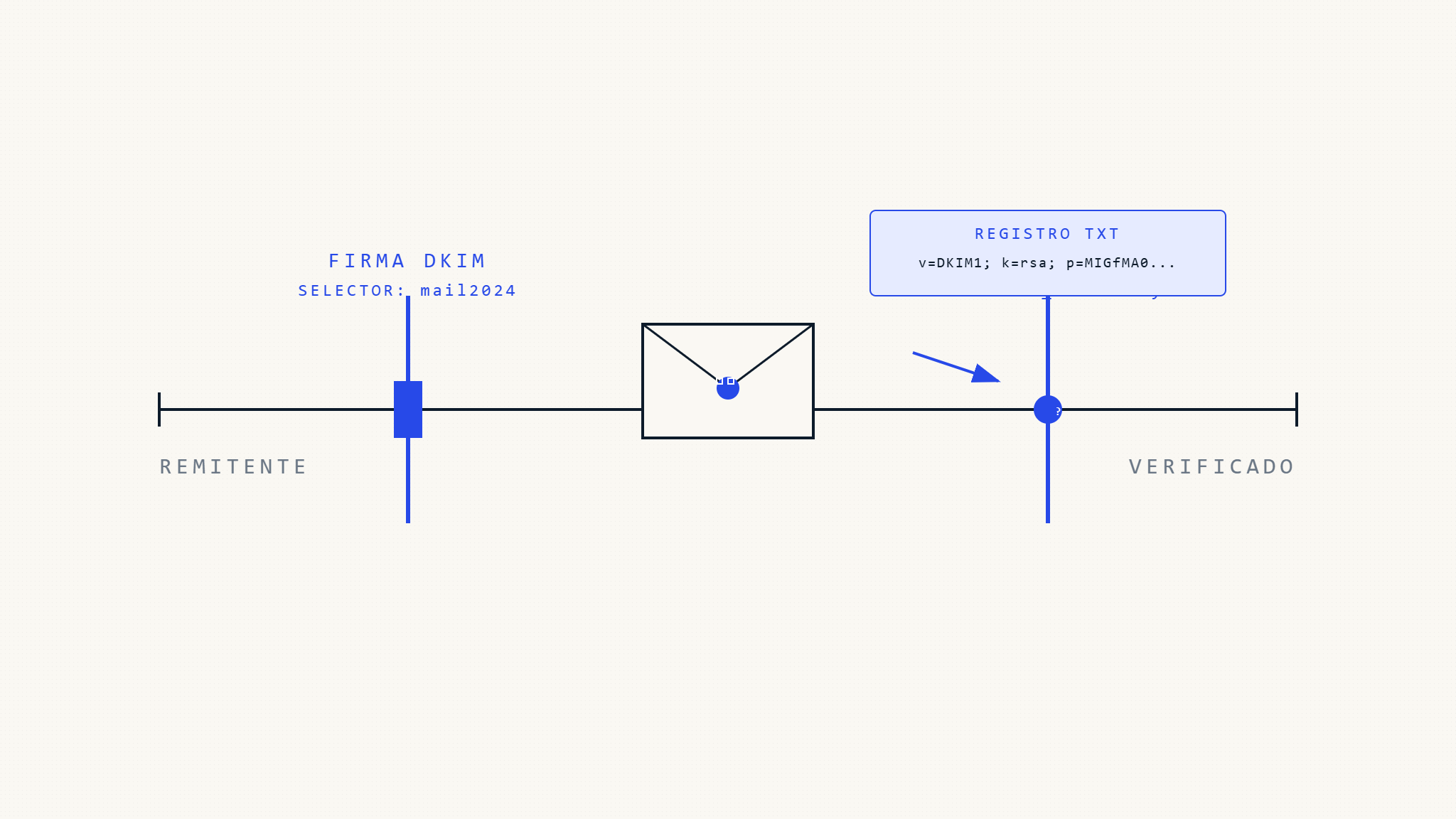

Un selector DKIM es un identificador de cadena que actúa como un puntero a una clave pública DKIM específica almacenada en tus registros DNS. Cuando tu servidor de email firma un mensaje saliente, incluye el selector en el encabezado DKIM-Signature, indicándole al servidor receptor qué clave recuperar para la verificación.

El selector aparece en tu firma DKIM así:

DKIM-Signature: v=1; a=rsa-sha256; d=tudominio.com; s=selector1; ...Aquí, s=selector1 le dice al servidor receptor que busque la clave pública en selector1._domainkey.tudominio.com en tus registros DNS.

Por Qué los Selectores Importan para la Seguridad del Email

Los selectores DKIM proporcionan varias funciones críticas de seguridad:

Flexibilidad en la Gestión de Claves: Múltiples selectores te permiten usar diferentes claves para diferentes flujos de correo, servicios, o regiones geográficas sin interrumpir el flujo de email.

Seguridad de Rotación: Al rotar claves por propósitos de seguridad, los selectores te permiten mantener continuidad manteniendo las claves antiguas activas mientras introduces nuevas.

Aislamiento de Servicios: Diferentes servicios de email (como plataformas de marketing, emails transaccionales, o sistemas internos) pueden usar selectores separados, limitando el impacto si una clave se ve comprometida.

Según investigaciones recientes de seguridad de email, las organizaciones que usan gestión adecuada de selectores DKIM ven una reducción del 73% en intentos exitosos de suplantación de email contra sus dominios.

II. Cómo Funcionan los Selectores DKIM en la Práctica

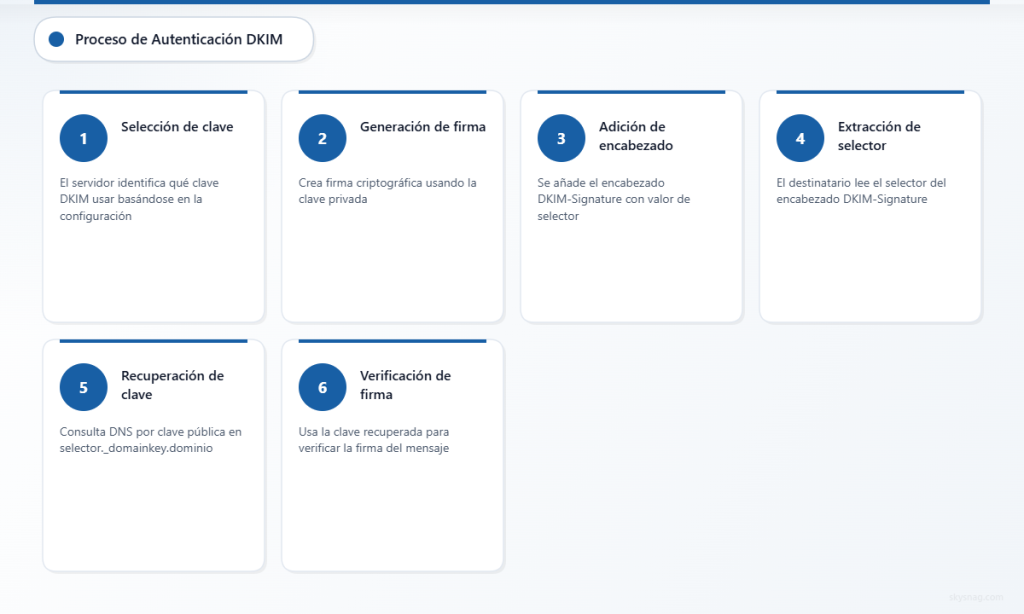

El Proceso de Autenticación

Cuando envías un email, tu servidor de correo realiza estos pasos:

- Selección de Clave: El servidor identifica qué clave DKIM usar basándose en tu configuración

- Generación de Firma: Crea una firma criptográfica usando la clave privada

- Adición de Encabezado: Se agrega el encabezado DKIM-Signature, incluyendo el valor del selector

- Publicación DNS: La clave pública correspondiente ya debe estar publicada en DNS

Cuando el servidor del destinatario recibe tu email:

- Extracción de Selector: Lee el selector del encabezado DKIM-Signature

- Recuperación de Clave: Consulta DNS por la clave pública en

[selector]._domainkey.[tudominio] - Verificación de Firma: Usa la clave recuperada para verificar la firma del mensaje

- Resultado de Autenticación: El resultado influye en el filtrado de spam y las decisiones de entrega

Estructura del Registro DNS

Tu registro de clave pública DKIM en DNS sigue este formato:

selector1._domainkey.tudominio.com. IN TXT "v=DKIM1; k=rsa; p=[datos-clave-publica]"El selector se convierte en parte del nombre del registro DNS, creando una ruta de búsqueda única para cada clave.

III. Mejores Prácticas para Selectores DKIM

Convenciones de Nomenclatura que Funcionan

Usa Nombres Descriptivos: En lugar de selectores genéricos como «default» o «key1,» usa nombres que indiquen propósito:

marketing._domainkey.ejemplo.compara campañas de emailtransaccional._domainkey.ejemplo.compara emails automatizadosoffice365._domainkey.ejemplo.compara integración con Microsoft 365

Incluye Información de Fecha: Considera selectores como ene2026 o 2026q1 para rastrear ciclos de rotación de claves.

Evita Caracteres Especiales: Quédate con caracteres alfanuméricos y guiones para prevenir problemas de compatibilidad DNS.

Estrategia de Rotación de Claves

Implementa un enfoque sistemático para la rotación de claves DKIM:

Rotación Trimestral: Cambia las claves cada 3-4 meses para limitar las ventanas de exposición si las claves privadas se ven comprometidas.

Superposición de Clave Dual: Mantén dos selectores activos durante períodos de rotación, asegurando continuidad de email mientras las claves antiguas expiran de las cachés de destinatarios.

Integración de Monitoreo: Usa herramientas como Skysnag Protect para monitorear la autenticación DKIM a través de todos tus selectores y recibir alertas cuando las claves necesiten atención.

Gestión de Múltiples Selectores

Las organizaciones grandes se benefician del despliegue estratégico de selectores:

Separación Geográfica: Usa diferentes selectores para diferentes regiones para aislar problemas potenciales y cumplir con regulaciones locales.

Claves Específicas por Servicio: Asigna selectores únicos a diferentes servicios de email, facilitando el rastreo de problemas de autenticación y mantener seguridad a nivel de servicio.

Selección Basada en Departamento: Considera selectores separados para diferentes unidades de negocio, especialmente en organizaciones descentralizadas.

IV. Desafíos Comunes de Selectores DKIM

Errores de Configuración

Selectores No Coincidentes: El selector en tu firma DKIM debe coincidir exactamente con el nombre del registro DNS. Un error común es actualizar uno sin el otro.

Retrasos de Propagación DNS: Los nuevos registros DNS de selectores pueden tomar tiempo en propagarse globalmente, causando fallas temporales de autenticación.

Problemas de Longitud de Clave: Usar claves que son muy cortas (menos de 1024 bits) o algoritmos no soportados puede causar fallas de verificación.

Solución de Problemas de Fallas de Autenticación

Cuando la autenticación DKIM falla, verifica estos problemas comunes:

- Precisión del Registro DNS: Verifica que el registro DNS del selector existe y contiene datos de clave válidos

- Consistencia del Selector: Asegúrate de que tu servidor de correo usa el nombre correcto del selector

- Formato de Clave: Confirma que la clave pública está correctamente formateada en el registro DNS

- Configuraciones TTL: Verifica que los valores TTL de DNS no estén causando problemas de cache durante cambios de clave

La investigación de proveedores de seguridad de email indica que el 67% de las fallas de autenticación DKIM resultan de configuraciones erróneas relacionadas con selectores en lugar de problemas de claves.

V. Implementando Estrategias Efectivas de Selectores

Para Organizaciones Pequeñas

Comienza con un enfoque simple de dos selectores:

- Un selector activo para el firmado actual de email

- Un selector de respaldo para rotación de claves

Esto proporciona beneficios de seguridad sin sobrecarga de complejidad.

Para Entornos Empresariales

Implementa una estrategia comprensiva de selectores:

Mapeo de Servicios: Documenta qué selectores sirven qué flujos de email

Calendario de Rotación: Establece horarios regulares de rotación de claves con planificación anticipada

Integración de Monitoreo: Despliega monitoreo automatizado para rastrear el rendimiento de selectores a través de todos los dominios

Considera integrar con plataformas comprensivas de seguridad de email que pueden gestionar múltiples selectores a través de infraestructuras complejas mientras proporcionan monitoreo de autenticación en tiempo real.

Integración con Servicios en la Nube

Al usar servicios de email en la nube:

Selectores de Proveedor: Entiende cómo tu proveedor de email maneja la asignación de selectores

Selectores Personalizados: Donde sea posible, usa selectores personalizados que controles

Planes de Respaldo: Mantén selectores alternativos para continuidad del negocio

VI. Monitoreo y Mantenimiento

Indicadores Clave de Rendimiento

Rastrea estas métricas para la efectividad del selector:

- Tasas de éxito de autenticación por selector

- Tiempos de respuesta de consultas DNS para búsquedas de claves

- Patrones de autenticación fallida por región geográfica

Beneficios del Monitoreo Automatizado

Las plataformas modernas de seguridad de email proporcionan monitoreo automatizado de selectores DKIM que:

- Alerta sobre fallas de autenticación

- Rastrea fechas de expiración de claves

- Monitorea el estado de propagación DNS

- Proporciona reportes detallados sobre el rendimiento de selectores

VII. Puntos Clave

Los selectores DKIM son fundamentales para la seguridad de autenticación de email, sirviendo como el enlace crítico entre tu infraestructura de email y la verificación criptográfica. La gestión adecuada de selectores requiere planificación estratégica, convenciones de nomenclatura consistentes, y prácticas regulares de rotación de claves.

La implementación exitosa involucra entender la mecánica técnica, implementar estrategias apropiadas de nomenclatura, y mantener sistemas robustos de monitoreo. Las organizaciones que dominan la gestión de selectores DKIM crean posturas de seguridad de email más fuertes mientras mantienen entrega confiable de mensajes.

La inversión en configuración y gestión adecuada de selectores DKIM paga dividendos en mejor capacidad de entrega de email, riesgos reducidos de suplantación, y protección de marca mejorada. Mientras las amenazas basadas en email continúan evolucionando, las bases sólidas de autenticación se vuelven cada vez más críticas para la ciberseguridad organizacional.

¿Listo para implementar gestión comprensiva de selectores DKIM? Skysnag Protect proporciona herramientas automatizadas de monitoreo y gestión que simplifican escenarios complejos de autenticación de email mientras aseguran que tus selectores permanezcan seguros y funcionales a través de todos tus dominios.