メール認証は現代のサイバーセキュリティの基盤となり、DKIMセレクターはメールインフラとドメインセキュリティを結ぶ重要な役割を果たしています。これらの認証キーの仕組みを理解することは、単なる技術知識ではありません。進化し続ける洗練されたメールベースの攻撃から組織を保護するために不可欠なのです。

DKIMセレクターは、受信メールサーバーにメールの真正性を検証する際にどの暗号化キーを使用するかを正確に伝える一意の識別子として機能します。認証プロセスを導くアドレスラベルのように考えてください。正当なメールが目的地に到達し、偽造メッセージがゲートでブロックされることを保証します。

I. DKIMセレクターとは?

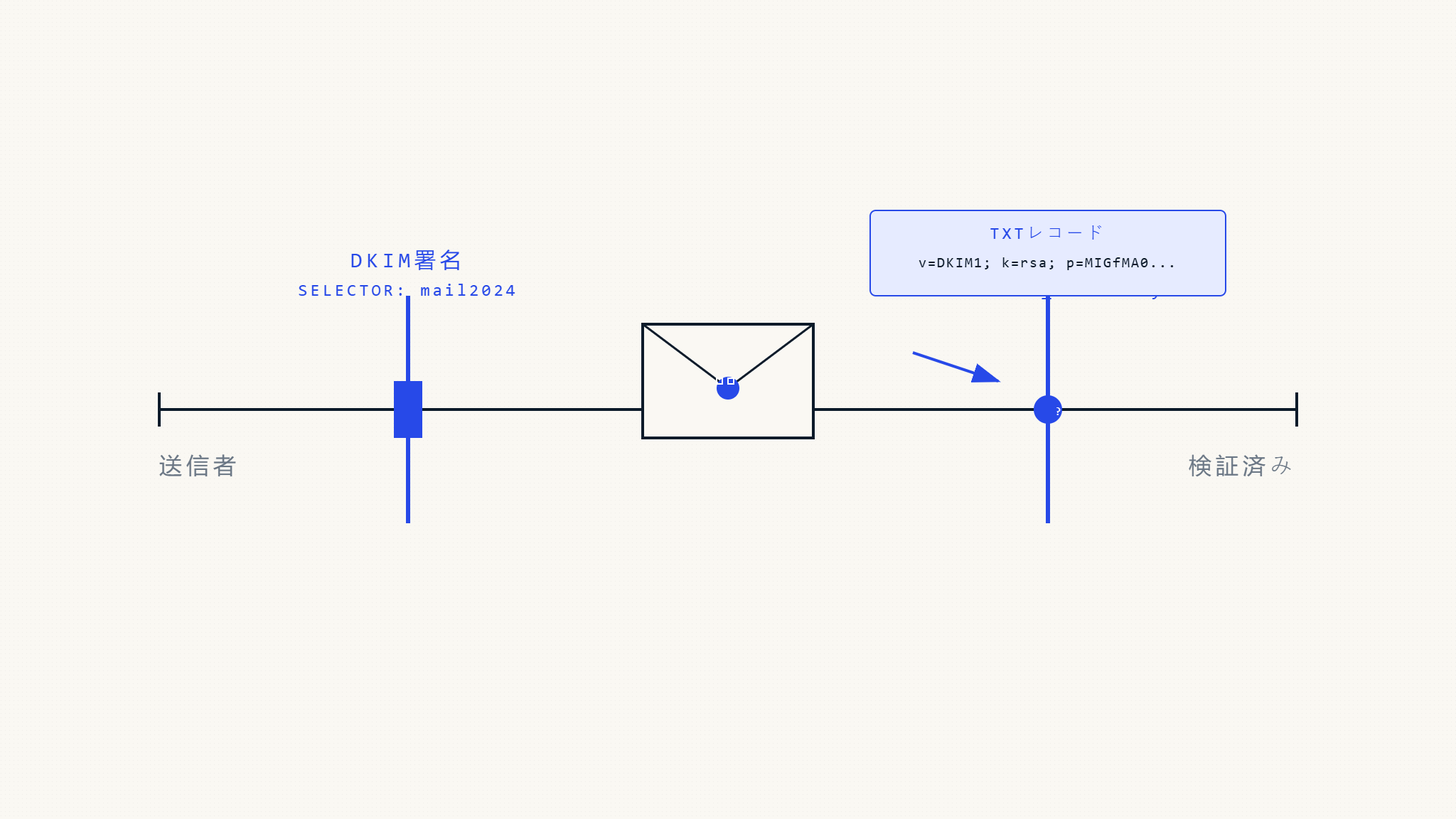

DKIMセレクターは、DNSレコードに保存された特定のDKIM公開キーを指すポインターとして機能する文字列識別子です。メールサーバーが送信メッセージに署名する際、DKIM-Signatureヘッダーにセレクターを含め、受信サーバーに検証用のキーを取得する場所を指示します。

セレクターは次のようにDKIM署名に表示されます:

DKIM-Signature: v=1; a=rsa-sha256; d=yourdomain.com; s=selector1; ...ここで、s=selector1は受信サーバーにselector1._domainkey.yourdomain.comのDNSレコードで公開キーを探すよう指示します。

メールセキュリティにおけるセレクターの重要性

DKIMセレクターは以下の重要なセキュリティ機能を提供します:

キー管理の柔軟性:複数のセレクターにより、メールフローを中断することなく、異なるメールストリーム、サービス、または地理的地域に対して異なるキーを使用できます。

ローテーションセキュリティ:セキュリティ目的でキーをローテーションする際、セレクターは新しいキーを導入しながら古いキーをアクティブに保つことで継続性を維持できます。

サービス分離:異なるメールサービス(マーケティングプラットフォーム、トランザクションメール、内部システムなど)が別々のセレクターを使用でき、1つのキーが侵害された場合の影響を限定できます。

最近のメールセキュリティ研究によると、適切なDKIMセレクター管理を使用している組織では、ドメインに対する成功したメールスプーフィング攻撃が73%減少しています。

II. DKIMセレクターの実際の動作

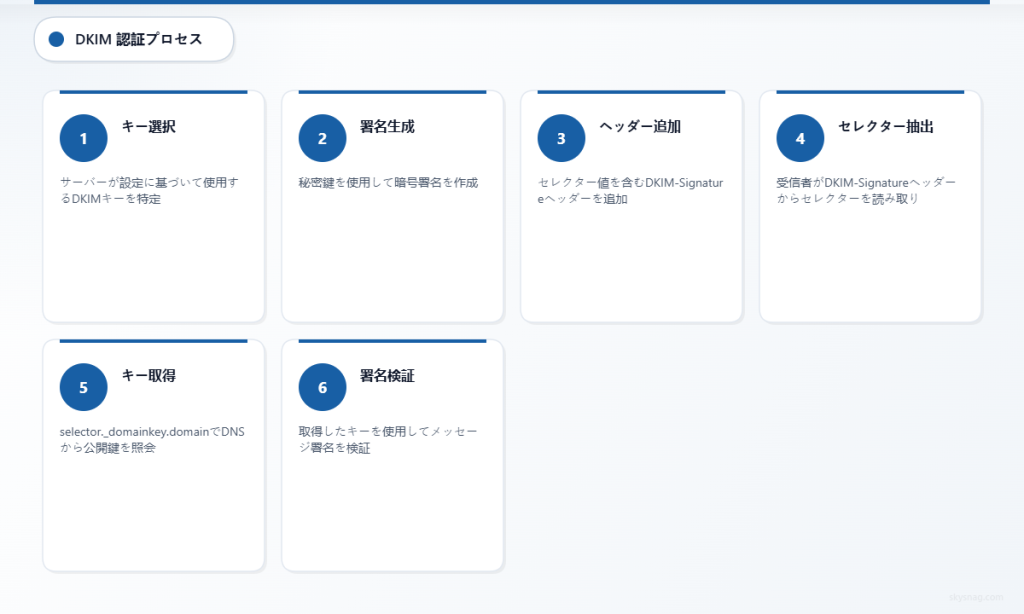

認証プロセス

メールを送信する際、メールサーバーは以下のステップを実行します:

- キー選択:サーバーは設定に基づいて使用するDKIMキーを識別

- 署名生成:秘密キーを使用して暗号化署名を作成

- ヘッダー追加:セレクター値を含むDKIM-Signatureヘッダーを追加

- DNS公開:対応する公開キーがすでにDNSに公開されている必要がある

受信者のサーバーがメールを受信すると:

- セレクター抽出:DKIM-Signatureヘッダーからセレクターを読み取り

- キー取得:

[selector]._domainkey.[yourdomain]でDNSから公開キーを照会 - 署名検証:取得したキーを使用してメッセージ署名を検証

- 認証結果:結果がスパムフィルタリングと配信の判断に影響

DNSレコード構造

DNSのDKIM公開キーレコードは以下の形式に従います:

selector1._domainkey.yourdomain.com. IN TXT "v=DKIM1; k=rsa; p=[public-key-data]"セレクターがDNSレコード名の一部となり、各キーに対して一意のルックアップパスを作成します。

III. DKIMセレクターのベストプラクティス

効果的な命名規則

説明的な名前を使用:「default」や「key1」のような汎用的なセレクターの代わりに、目的を示す名前を使用:

marketing._domainkey.example.com:メールキャンペーン用transactional._domainkey.example.com:自動化メール用office365._domainkey.example.com:Microsoft 365統合用

日付情報を含める:キーローテーションサイクルを追跡するため、jan2026や2026q1のようなセレクターを検討。

特殊文字を避ける:DNS互換性の問題を防ぐため、英数字とハイフンに限定。

キーローテーション戦略

DKIMキーローテーションに体系的なアプローチを実装:

四半期ローテーション:秘密キーが侵害された場合の露出期間を制限するため、3-4か月ごとにキーを変更。

デュアルキーオーバーラップ:ローテーション期間中は2つのアクティブなセレクターを維持し、受信者キャッシュから古いキーが期限切れになる間もメールの継続性を確保。

監視統合:Skysnag Protectなどのツールを使用してすべてのセレクターのDKIM認証を監視し、キーがメンテナンスを必要とする際にアラートを受信。

複数セレクター管理

大規模組織は戦略的なセレクター展開から恩恵を受けます:

地理的分離:地域ごとに異なるセレクターを使用して潜在的な問題を分離し、地域規制に準拠。

サービス固有キー:異なるメールサービスに一意のセレクターを割り当て、認証問題の追跡とサービスレベルセキュリティの維持を容易に。

部門ベース選択:特に分散型組織では、異なる事業部門に別々のセレクターを検討。

IV. 一般的なDKIMセレクターの課題

設定ミス

セレクターの不一致:DKIM署名のセレクターはDNSレコード名と正確に一致する必要があります。一方を更新して他方を更新しないのは一般的なエラーです。

DNS伝播遅延:新しいセレクターDNSレコードは世界的に伝播するのに時間がかかる場合があり、一時的な認証失敗を引き起こします。

キー長の問題:短すぎるキー(1024ビット未満)や非対応アルゴリズムの使用は検証失敗を引き起こす可能性があります。

認証失敗のトラブルシューティング

DKIM認証が失敗した場合、以下の一般的な問題を確認:

- DNSレコードの正確性:セレクターDNSレコードが存在し、有効なキーデータを含んでいることを確認

- セレクターの一貫性:メールサーバーが正しいセレクター名を使用していることを確認

- キー形式:DNSレコードの公開キーが適切にフォーマットされていることを確認

- TTL設定:DNS TTL値がキー変更時にキャッシュ問題を引き起こしていないことを確認

メールセキュリティプロバイダーの研究によると、DKIM認証失敗の67%はキーの問題ではなく、セレクター関連の設定ミスが原因です。

V. 効果的なセレクター戦略の実装

小規模組織向け

シンプルな2セレクターアプローチから開始:

- 現在のメール署名用の1つのアクティブセレクター

- キーローテーション用の1つのスタンバイセレクター

これは複雑さのオーバーヘッドなしにセキュリティ上の利益を提供します。

エンタープライズ環境向け

包括的なセレクター戦略を実装:

サービスマッピング:どのセレクターがどのメールストリームに対応するかを文書化

ローテーションカレンダー:事前計画による定期的なキーローテーションスケジュールを確立

監視統合:すべてのドメインでセレクターパフォーマンスを追跡する自動化監視を展開

リアルタイム認証監視を提供しながら複雑なインフラ全体で複数のセレクターを管理できる包括的なメールセキュリティプラットフォームとの統合を検討。

クラウドサービス統合

クラウドメールサービスを使用する場合:

プロバイダーセレクター:メールプロバイダーがセレクター割り当てをどのように処理するかを理解

カスタムセレクター:可能な場合は、制御可能なカスタムセレクターを使用

バックアッププラン:事業継続のための代替セレクターを維持

VI. 監視とメンテナンス

主要パフォーマンス指標

セレクター効果のために以下のメトリクスを追跡:

- セレクター別認証成功率

- キールックアップのDNSクエリ応答時間

- 地理的地域別の失敗認証パターン

自動監視の利点

現代のメールセキュリティプラットフォームは以下を提供するDKIMセレクター自動監視を提供:

- 認証失敗のアラート

- キー有効期限の追跡

- DNS伝播ステータスの監視

- セレクターパフォーマンスの詳細レポート

VII. 重要なポイント

DKIMセレクターはメール認証セキュリティの基礎であり、メールインフラと暗号化検証を結ぶ重要なリンクとして機能します。適切なセレクター管理には戦略的計画、一貫した命名規則、定期的なキーローテーション慣行が必要です。

成功した実装には、技術的メカニズムの理解、適切な命名戦略の実装、堅牢な監視システムの維持が含まれます。DKIMセレクター管理をマスターする組織は、信頼できるメッセージ配信を維持しながら、より強力なメールセキュリティ体制を構築します。

適切なDKIMセレクター設定と管理への投資は、メール配信性の向上、スプーフィングリスクの軽減、ブランド保護の強化において配当をもたらします。メールベースの脅威が進化し続ける中、堅実な認証基盤が組織のサイバーセキュリティにとってますます重要になります。

包括的なDKIMセレクター管理の実装を始める準備はできましたか?Skysnag Protectは、複雑なメール認証シナリオを簡素化しながら、すべてのドメインでセレクターが安全で機能的であることを確保する自動監視および管理ツールを提供します。