MTA-STS vs DANE: Vollständiger Vergleich der E-Mail-Sicherheit für moderne Organisationen

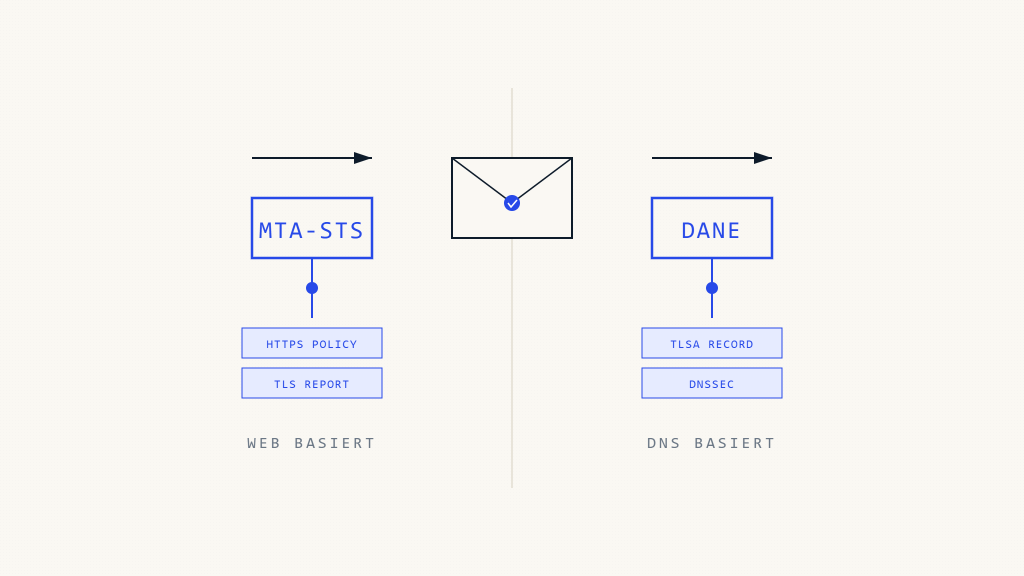

Die Sicherheit des E-Mail-Transports bleibt ein kritisches Schlachtfeld in der Cybersicherheit, da Organisationen zunehmend sophistizierten Angriffen ausgesetzt sind, die auf SMTP-Kommunikation abzielen. Zwei prominente Standards haben sich herausgebildet, um E-Mails während der Übertragung zu sichern: MTA-STS (Mail Transfer Agent Strict Transport Security) und DANE (DNS-based Authentication of Named Entities). Das Verständnis der Unterschiede zwischen diesen Protokollen ist entscheidend für die Implementierung effektiver E-Mail-Sicherheitsstrategien.

Sowohl MTA-STS als auch DANE adressieren fundamentale Schwachstellen in der E-Mail-Übertragung, aber sie verfolgen deutlich unterschiedliche Ansätze zur Lösung von Sicherheitsherausforderungen auf der Transportschicht. Dieser umfassende Vergleich untersucht ihre technischen Implementierungen, Sicherheitsvorteile und praktischen Bereitstellungsüberlegungen, um Organisationen bei der Auswahl der am besten geeigneten Lösung für ihre E-Mail-Infrastruktur zu helfen.

MTA-STS verstehen: HTTPS-basierte E-Mail-Sicherheit

MTA-STS nutzt vertraute Web-Sicherheitsprinzipien zum Schutz der E-Mail-Kommunikation. Eingeführt als RFC 8461, verwendet dieser Standard HTTPS zur Veröffentlichung von Sicherheitsrichtlinien, die vorschreiben, wie E-Mails an eine Domain übertragen werden sollen.

Wie MTA-STS funktioniert

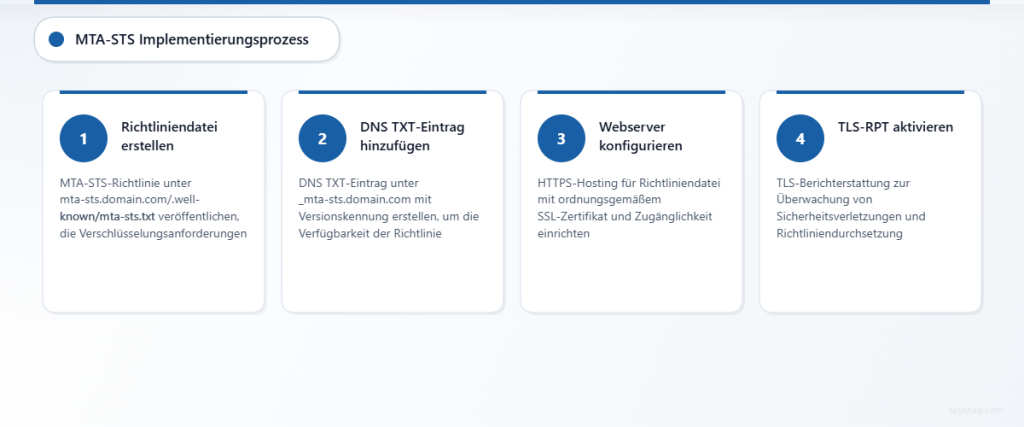

Der MTA-STS-Implementierungsprozess umfasst mehrere Schlüsselkomponenten:

Richtlinienveröffentlichung: Organisationen veröffentlichen MTA-STS-Richtlinien über HTTPS unter einer bekannten URL (mta-sts.domain.com/.well-known/mta-sts.txt). Diese Richtliniendatei spezifiziert, welche Mail-Server berechtigt sind, E-Mails zu empfangen, und schreibt Verschlüsselungsanforderungen vor.

DNS TXT-Eintrag: Ein einfacher DNS TXT-Eintrag unter _mta-sts.domain.com zeigt die Verfügbarkeit der Richtlinie an und enthält eine Versionskennung für Richtlinienaktualisierungen.

Richtliniendurchsetzung: Sendende Mail-Server rufen die MTA-STS-Richtlinie ab, speichern sie zwischen und setzen die spezifizierten Sicherheitsanforderungen bei der E-Mail-Zustellung an die Domain durch.

Wichtige MTA-STS-Funktionen

- Verschlüsselungsdurchsetzung: Erfordert TLS-Verschlüsselung für alle E-Mail-Kommunikationen

- Zertifikatsvalidierung: Schreibt ordnungsgemäße SSL/TLS-Zertifikatsverifikation vor

- Autorisierte MX-Einträge: Spezifiziert, welche Mail-Server legitim E-Mails empfangen können

- Richtlinienflexibilität: Unterstützt Test- und Durchsetzungsmodi für schrittweise Bereitstellung

- Fehlerberichterstattung: Umfasst TLS-RPT-Integration zur Überwachung von Sicherheitsverletzungen

DANE erkunden: DNS-gestützte Zertifikatsauthentifizierung

DANE verfolgt einen grundlegend anderen Ansatz, indem es DNS Security Extensions (DNSSEC) nutzt, um Zertifikatsinformationen direkt in DNS-Einträgen zu veröffentlichen. Standardisiert in RFC 6698, schafft DANE eine direkte Vertrauensbeziehung zwischen Domainnamen und ihren zugehörigen Zertifikaten.

DANE-Implementierungsarchitektur

TLSA-Einträge: DANE verwendet TLSA (Transport Layer Security Authentication)-Einträge im DNS, um zu spezifizieren, welche Zertifikate oder Zertifizierungsstellen für einen Service autorisiert sind.

DNSSEC-Abhängigkeit: DANE erfordert eine voll funktionsfähige DNSSEC-Implementierung, um die Authentizität und Integrität der im DNS veröffentlichten Zertifikatsinformationen sicherzustellen.

Zertifikatsabgleich: DANE unterstützt mehrere Zertifikatsabgleichsmethoden, einschließlich exakter Zertifikatsübereinstimmungen, Public-Key-Übereinstimmungen und Zertifizierungsstellenvalidierung.

DANE-Sicherheitsmechanismen

- Zertifikatspinning: Bindet spezifische Zertifikate über DNS an Domainnamen

- CA-Unabhängigkeit: Reduziert die Abhängigkeit von traditioneller Zertifizierungsstellen-Infrastruktur

- Kryptographische Validierung: Verwendet DNSSEC-Signaturen zur Verifikation der Zertifikatsauthentizität

- Mehrere Validierungsoptionen: Unterstützt verschiedene Zertifikatsvalidierungsmethoden

- Protokollintegration: Funktioniert mit mehreren Protokollen über SMTP hinaus, einschließlich HTTPS und anderen TLS-fähigen Services

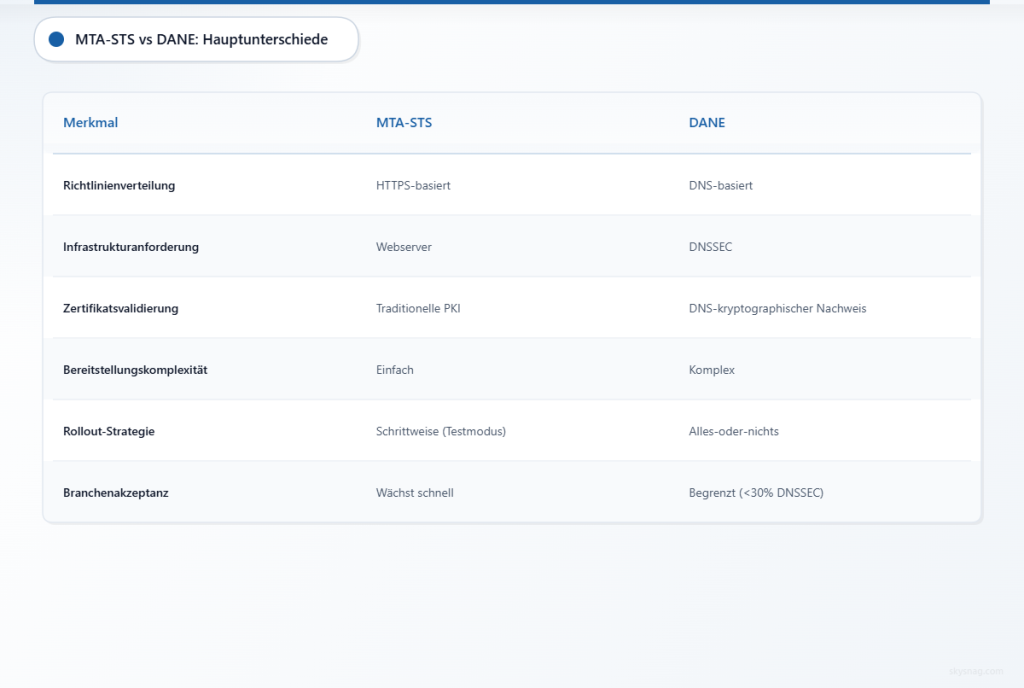

Technischer Implementierungsvergleich

Bereitstellungskomplexität

MTA-STS-Implementierung:

- Erfordert Webserver-Konfiguration für Richtlinien-Hosting

- Einfache DNS TXT-Eintrags-Erstellung

- Unkomplizierte Richtliniendateiverwaltung

- Kompatibel mit bestehender PKI-Infrastruktur

- Schrittweise Einführung durch Testmodus

DANE-Implementierung:

- Erfordert vollständige DNSSEC-Bereitstellung

- Komplexe TLSA-Eintrags-Konfiguration

- Benötigt Zertifikats-Lebenszyklus-Management im DNS

- Kann spezialisiertes DNS-Hosting erfordern

- Alles-oder-nichts-Bereitstellungsansatz

Infrastrukturanforderungen

Organisationen, die MTA-STS vs DANE in Betracht ziehen, stehen vor unterschiedlichen Infrastrukturanforderungen. MTA-STS erfordert minimale zusätzliche Infrastruktur über einen Webserver hinaus, der Richtliniendateien über HTTPS bereitstellen kann. Die meisten Organisationen verfügen bereits über diese Fähigkeit durch ihre bestehende Webpräsenz.

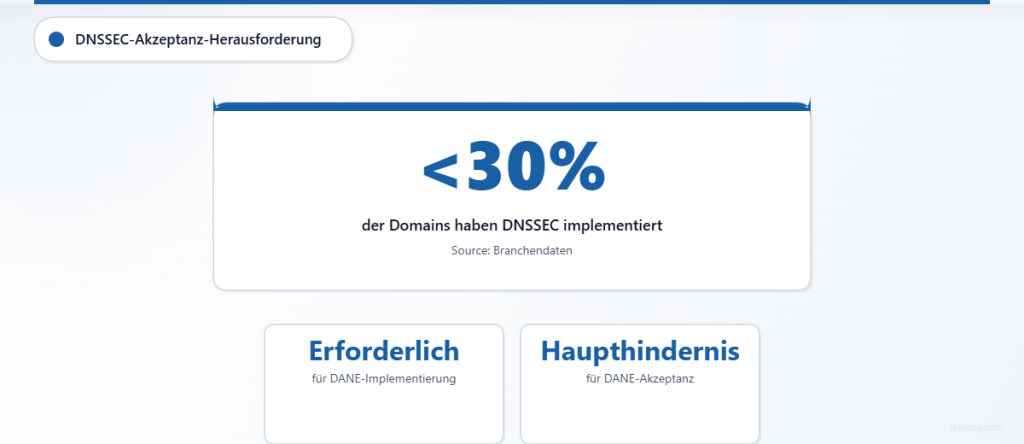

Die DANE-Implementierung bringt bedeutendere Infrastrukturherausforderungen mit sich. Die DNSSEC-Bereitstellung erfordert spezialisiertes DNS-Hosting oder erhebliche Upgrades der internen DNS-Infrastruktur. Laut aktuellen Branchendaten haben weniger als 30% der Domains DNSSEC implementiert, was ein erhebliches Hindernis für die DANE-Adoption darstellt.

Wartung und Betrieb

MTA-STS-Wartung:

- Richtlinien-Updates über einfache Dateimodifikationen

- Standard-Webserver-Überwachung

- Zertifikatsverwaltung durch bestehende PKI-Prozesse

- Klare Fehlerberichterstattung durch TLS-RPT

DANE-Wartung:

- DNS-Eintrags-Updates für Zertifikatsänderungen

- DNSSEC-Schlüsselverwaltung und -rotation

- Komplexe Fehlersuche bei DNSSEC-bezogenen Problemen

- Begrenzte Sichtbarkeit in Validierungsfehler

Sicherheitsanalyse und Wirksamkeit

Reduzierung der Angriffsfläche

Beide Protokolle adressieren verschiedene Angriffsvektoren in der E-Mail-Sicherheit. MTA-STS schützt primär vor Man-in-the-Middle-Angriffen während der SMTP-Übertragung, indem es Verschlüsselung und Zertifikatsvalidierung durchsetzt. Dieser Ansatz verhindert effektiv, dass Angreifer E-Mail-Kommunikationen durch Connection-Downgrade-Angriffe abfangen oder modifizieren.

DANE bietet umfassendere Zertifikatsvalidierung, indem es kryptographischen Beweis der Zertifikatsauthentizität durch DNSSEC bereitstellt. Dieser Mechanismus schützt vor betrügerischen Zertifikatsangriffen und reduziert die Abhängigkeit von potenziell kompromittierten Zertifizierungsstellen.

Unterschiede im Vertrauensmodell

Die Vertrauensmodelle, die MTA-STS und DANE zugrunde liegen, repräsentieren grundlegend verschiedene Ansätze zur Zertifikatsvalidierung:

MTA-STS-Vertrauensmodell: Basiert auf traditioneller PKI-Infrastruktur und Zertifizierungsstellen, erweitert durch richtlinienbasierte Durchsetzung. Dieser Ansatz erhält die Kompatibilität mit bestehenden Zertifikatsverwaltungspraktiken bei gleichzeitiger Hinzufügung von Sicherheitsschichten.

DANE-Vertrauensmodell: Schafft eine direkte kryptographische Vertrauensbeziehung zwischen Domain-Eigentümern und ihren Zertifikaten durch DNSSEC. Dieses Modell reduziert die Abhängigkeit von Zertifizierungsstellen, erfordert jedoch robuste DNSSEC-Infrastruktur.

Adoptionsraten und Branchenunterstützung

Aktuelle Marktdurchdringung

MTA-STS hat aufgrund seiner einfacheren Implementierungsanforderungen eine breitere Adoption bei großen E-Mail-Anbietern und Unternehmen erreicht. Große Anbieter einschließlich Gmail, Yahoo und Microsoft haben MTA-STS-Unterstützung implementiert, was einen Netzwerkeffekt schafft, der weitere Adoption fördert.

Die DANE-Adoption bleibt hauptsächlich aufgrund von DNSSEC-Implementierungsherausforderungen begrenzt. Obwohl in einigen Aspekten technisch überlegen, haben die praktischen Barrieren für die DANE-Bereitstellung ihre weit verbreitete Adoption eingeschränkt.

Herstellerunterstützung

E-Mail-Sicherheitsanbieter haben aufgrund der Kundennachfrage und einfacherer Integrationsanforderungen generell stärkere Unterstützung für die MTA-STS-Implementierung geboten. Skysnag Protect umfasst umfassende MTA-STS-Überwachungs- und Richtlinienverwaltungsfähigkeiten, die Organisationen bei der Implementierung und Wartung effektiver Transportsicherheitsrichtlinien helfen.

Die DANE-Unterstützung variiert erheblich zwischen den Anbietern, wobei sich viele auf Nischeneinsatzfälle oder spezialisierte Sicherheitsanforderungen anstatt auf breite Unternehmensbereitstellung konzentrieren.

Framework für Implementierungsentscheidungen

Wann MTA-STS zu wählen ist

Organisationen sollten die MTA-STS-Implementierung priorisieren, wenn:

- Schnelle Transportsicherheitsbereitstellung angestrebt wird

- Innerhalb bestehender PKI-Infrastrukturbeschränkungen gearbeitet wird

- Breite Kompatibilität mit E-Mail-Partnern erforderlich ist

- Klare Richtlinienberichterstattung und -überwachung benötigt wird

- Ohne umfassende DNSSEC-Infrastruktur operiert wird

Wann DANE zu erwägen ist

Die DANE-Implementierung macht Sinn für Organisationen, die:

- Bereits robuste DNSSEC-Infrastruktur bereitgestellt haben

- Maximale Zertifikatsvalidierungssicherheit benötigen

- Abhängigkeiten von Zertifizierungsstellen reduzieren müssen

- In Hochsicherheitsumgebungen operieren

- Komplexe DNS-basierte Zertifikats-Lebenszyklus-Prozesse verwalten können

Überlegungen zum hybriden Ansatz

Einige Organisationen implementieren sowohl MTA-STS als auch DANE, um die Sicherheitsabdeckung zu maximieren. Dieser Ansatz bietet redundante Schutzmechanismen, erfordert jedoch sorgfältige Koordination, um Richtlinienkonflikte und operative Komplexität zu vermeiden.

Praktische Bereitstellungsstrategien

Phasenweise Implementierungsansatz

Phase 1: Bewertung

- Bewertung der aktuellen E-Mail-Infrastruktur und Sicherheitsanforderungen

- Bewertung der DNSSEC-Bereitschaft für DANE-Überlegungen

- Identifizierung wichtiger E-Mail-Partner und ihrer Sicherheitsfähigkeiten

Phase 2: Tests

- Bereitstellung von MTA-STS im Testmodus für schrittweise Validierung

- Überwachung von TLS-RPT-Berichten auf Implementierungsprobleme

- Validierung von Zertifikatsverwaltungsprozessen

Phase 3: Durchsetzung

- Aktivierung des Durchsetzungsmodus nach erfolgreicher Testphase

- Überwachung laufender Compliance und Sicherheitsmetriken

- Erweiterung der Implementierung auf alle mail-fähigen Domains

Häufige Implementierungsfallen

Organisationen stoßen häufig auf Herausforderungen während der Transportsicherheitsbereitstellung:

Zertifikatsverwaltungsprobleme: Das Versäumnis, Transportsicherheitsrichtlinien mit Zertifikatserneuerungsprozessen zu koordinieren, kann zu Zustellungsfehlern führen.

Richtliniensynchronisation: Fehlausgerichtete Richtlinien zwischen verschiedenen Sicherheitsmechanismen können Verwirrung und operative Probleme verursachen.

Überwachungslücken: Unzureichende Überwachung der Transportsicherheitswirksamkeit begrenzt die Fähigkeit, Sicherheitsprobleme zu erkennen und darauf zu reagieren.

Leistung und operative Auswirkungen

Latenz-Überlegungen

MTA-STS führt minimalen Latenz-Overhead durch HTTPS-Richtlinienabruf und Caching ein. Die Auswirkung auf die E-Mail-Zustellungsleistung ist für die meisten Organisationen vernachlässigbar, da Richtlinien für längere Zeiträume zwischengespeichert werden.

DANE kann zusätzliche DNS-Lookup-Latenz einführen, besonders in Umgebungen mit komplexen DNSSEC-Validierungsketten. Jedoch können ordnungsgemäßes DNS-Caching und Optimierung die Leistungsauswirkung minimieren.

Überwachung und Fehlersuche

Effektive Überwachungsfähigkeiten unterscheiden sich erheblich zwischen den beiden Ansätzen:

MTA-STS-Überwachung: TLS-RPT bietet detaillierte Berichterstattung über Transportsicherheitsverletzungen, Zertifikatsvalidierungsfehler und Richtliniendurchsetzungsprobleme. Diese standardisierte Berichterstattung ermöglicht proaktive Sicherheitsüberwachung und schnelle Problemlösung.

DANE-Überwachung: Die DANE-Fehlersuche basiert stark auf DNS-Analysewerkzeugen und DNSSEC-Validierungsüberwachung. Die Komplexität des DNSSEC-Debuggings kann die Problemlösung für viele IT-Teams herausfordernder machen.

Zukunftsbetrachtungen und Evolution

Protokollentwicklungstrends

Sowohl MTA-STS als auch DANE entwickeln sich weiter, um aufkommende Sicherheitsherausforderungen zu adressieren und die Bereitstellungssimplizität zu verbessern. Jüngste Entwicklungen umfassen erweiterte Richtlinienflexibilität für MTA-STS und vereinfachte DANE-Bereitstellungstools.

Die E-Mail-Sicherheitslandschaft bevorzugt zunehmend Lösungen, die Sicherheitswirksamkeit mit praktischen Bereitstellungsanforderungen ausbalancieren, was auf kontinuierlich starkes Wachstum für die MTA-STS-Adoption hindeutet.

Integration mit breiteren Sicherheitsframeworks

Transportsicherheitsprotokolle werden zunehmend in umfassende E-Mail-Sicherheitsplattformen integriert, die einheitliche Richtlinienverwaltung und -überwachung über mehrere Sicherheitsstandards einschließlich DMARC, SPF und DKIM hinweg bieten.

Wichtige Erkenntnisse

MTA-STS erweist sich als klarer Gewinner für die meisten Organisationen, die E-Mail-Transportsicherheit implementieren möchten. Seine einfacheren Bereitstellungsanforderungen, breite Herstellerunterstützung und effektiven Sicherheitsschutzmaßnahmen machen es zur praktischen Wahl für Unternehmens-E-Mail-Sicherheitsstrategien. Die Integration des Protokolls mit bestehender PKI-Infrastruktur und umfassende Berichterstattungsfähigkeiten durch TLS-RPT bieten operative Vorteile, die langfristige Wartung und Sicherheitsüberwachung erleichtern.

DANE bietet überlegene theoretische Sicherheit durch seinen kryptographischen Zertifikatsvalidierungsansatz, aber Implementierungskomplexität und DNSSEC-Abhängigkeiten begrenzen seine praktische Anwendbarkeit für die meisten Organisationen. DANE bleibt wertvoll für Hochsicherheitsumgebungen mit bestehender DNSSEC-Infrastruktur und spezialisierten Sicherheitsanforderungen.

Organisationen sollten die MTA-STS-Implementierung als ihre primäre E-Mail-Transportsicherheitsstrategie priorisieren, während sie DANE für spezifische Anwendungsfälle in Betracht ziehen, die ihre zusätzliche Komplexität rechtfertigen. Die Kombination von MTA-STS mit umfassenden E-Mail-Authentifizierungsprotokollen bietet robusten Schutz gegen moderne E-Mail-basierte Bedrohungen bei gleichzeitiger Beibehaltung operativer Einfachheit und breiter Kompatibilität.

Für Organisationen, die bereit sind, effektive E-Mail-Transportsicherheit zu implementieren, bietet Skysnag Protect umfassende MTA-STS-Richtlinienverwaltungs- und Überwachungsfähigkeiten, die die Bereitstellung vereinfachen und dauerhafte Sicherheitswirksamkeit über Ihre gesamte E-Mail-Infrastruktur hinweg sicherstellen.

Bereit, Ihre Absenderidentität zu sichern und den Ruf Ihrer Domain zu schützen? Registrieren Sie sich noch heute.

Jetzt starten