PCI DSS 4.0 E-Mail-Sicherheit: Ultimativer Implementierungsleitfaden

Der Payment Card Industry Data Security Standard (PCI DSS) 4.0 hat erhebliche neue Anforderungen für die E-Mail-Sicherheit eingeführt, die Organisationen, die mit Zahlungskartendaten umgehen, implementieren müssen. Da E-Mail-basierte Angriffe über 90% aller erfolgreichen Cyber-Angriffe ausmachen, sind diese verbesserten Kontrollen entscheidend für den Schutz sensibler Zahlungsinformationen und die Aufrechterhaltung der Compliance.

Verständnis der PCI DSS 4.0 E-Mail-Sicherheitsanforderungen

PCI DSS 4.0, das im März 2022 wirksam wurde und eine obligatorische Compliance bis März 2025 vorsieht, führt mehrere neue angepasste Ansätze und erweiterte Anforderungen für die E-Mail-Sicherheit ein. Diese Änderungen spiegeln die sich entwickelnde Bedrohungslandschaft wider, in der Cyberkriminelle zunehmend Zahlungskartenumgebungen durch ausgeklügelte E-Mail-Angriffe ins Visier nehmen.

Wichtige neue E-Mail-Sicherheitskontrollen

Der aktualisierte Standard betont authentifizierungsbasierte Sicherheitsmaßnahmen, einschließlich:

Multi-Faktor-Authentifizierung für den gesamten Zugang zu Karteninhaberumgebungen, einschließlich E-Mail-Systemen, die Zahlungsinformationen verarbeiten oder übertragen.

Erweiterte Protokollierungs- und Überwachungsanforderungen für E-Mail-Systeme, die sensible Authentifizierungsdaten verarbeiten.

Angepasste Ansatzoptionen, die es Organisationen ermöglichen, alternative Sicherheitsmaßnahmen zu implementieren, sofern sie die Absicht der ursprünglichen Anforderung erfüllen.

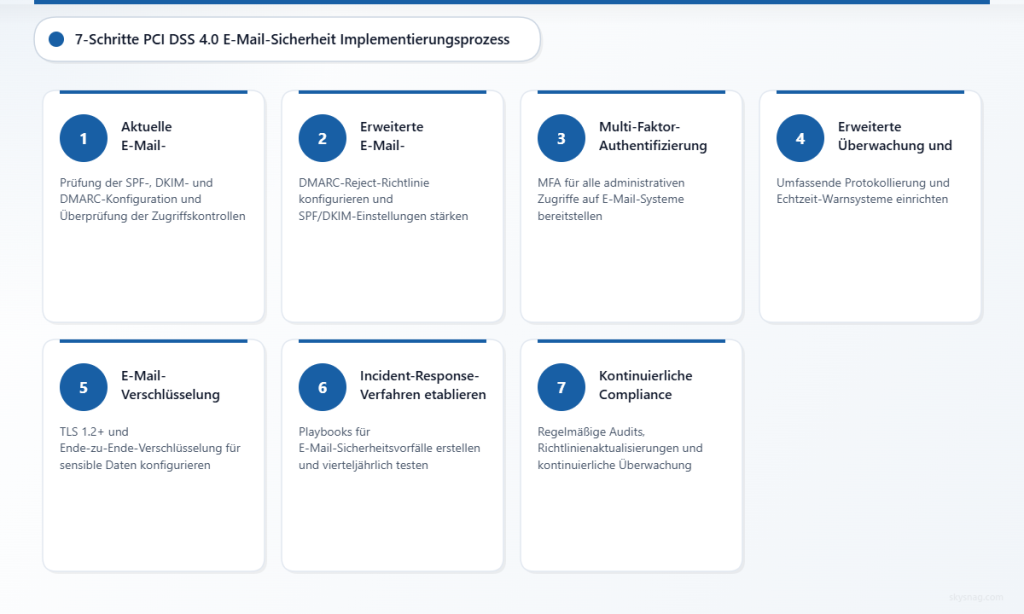

Schritt 1: Bewertung der aktuellen E-Mail-Authentifizierungslage

Bevor Sie neue Kontrollen implementieren, führen Sie eine umfassende Bewertung Ihrer bestehenden E-Mail-Sicherheitsinfrastruktur durch.

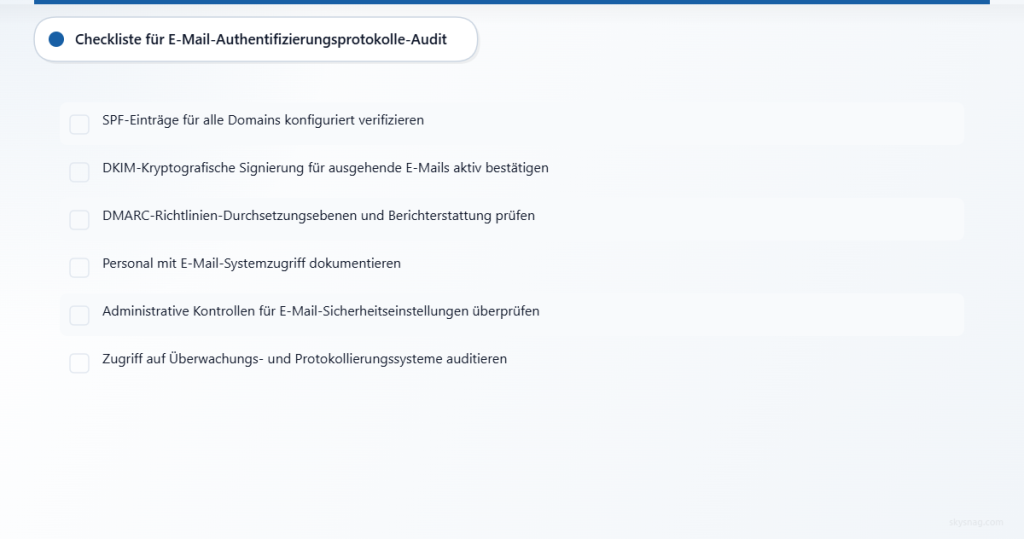

Audit der E-Mail-Authentifizierungsprotokolle

Bewerten Sie Ihre aktuelle Implementierung kritischer E-Mail-Authentifizierungsstandards:

- SPF (Sender Policy Framework): Überprüfen Sie, ob alle Domains ordnungsgemäß konfigurierte SPF-Einträge haben

- DKIM (DomainKeys Identified Mail): Stellen Sie sicher, dass die kryptografische Signierung für alle ausgehenden E-Mails aktiv ist

- DMARC (Domain-based Message Authentication, Reporting and Conformance): Überprüfen Sie Policy-Durchsetzungsebenen und Berichtsmechanismen

Verwenden Sie Tools wie Skysnag Protect, um automatisierte Bewertungen durchzuführen und Lücken in Ihrer E-Mail-Authentifizierungskonfiguration zu identifizieren.

Zugriffskontrollprüfung

Dokumentieren Sie alle Mitarbeiter mit Zugang zu:

- E-Mail-Systemen, die Zahlungskartendaten verarbeiten

- Administrativen Kontrollen für E-Mail-Sicherheitseinstellungen

- Überwachungs- und Protokollierungssystemen für E-Mail-bezogene Aktivitäten

Schritt 2: Implementierung verbesserter E-Mail-Authentifizierung

Die Betonung der Authentifizierung in PCI DSS 4.0 erstreckt sich auf E-Mail-Systeme, die Zahlungskarteninformationen verarbeiten.

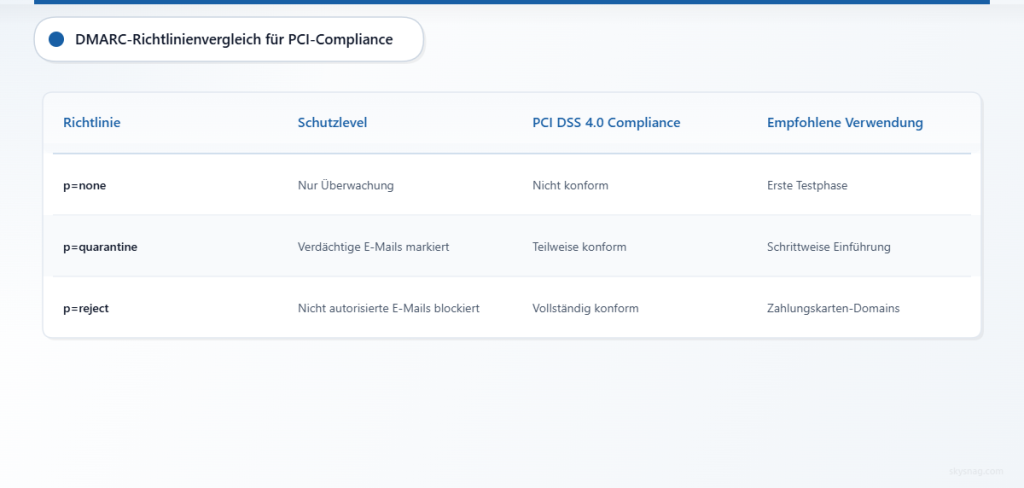

DMARC für maximalen Schutz konfigurieren

Richten Sie DMARC mit einer „reject“-Policy für Domains ein, die Zahlungskartenkommunikation verarbeiten:

v=DMARC1; p=reject; rua=mailto:[email protected]; ruf=mailto:[email protected]; fo=1Diese Konfiguration stellt sicher, dass jede E-Mail, die SPF- oder DKIM-Authentifizierung nicht besteht, abgelehnt wird, und verhindert Spoofing-Versuche, die auf Ihre Zahlungskartenverarbeitungskommunikation abzielen.

SPF-Einträge verstärken

Erstellen Sie umfassende SPF-Einträge, die alle legitimen Versendequellen enthalten:

v=spf1 include:_spf.google.com include:mailgun.org include:yourdomain.com -allDer „-all“-Qualifier ist entscheidend für die PCI-Compliance, da er einen harten Fehlschlag für nicht autorisierte Absender erzeugt.

DKIM-Signierung einsetzen

Implementieren Sie DKIM-Signierung für alle Domains, die an der Übertragung von Zahlungskartendaten beteiligt sind:

- Generieren Sie DKIM-Schlüsselpaare mit mindestens 2048-Bit-Verschlüsselung

- Veröffentlichen Sie öffentliche Schlüssel in DNS-TXT-Einträgen

- Konfigurieren Sie Mail-Server zur Signierung aller ausgehenden Nachrichten

- Rotieren Sie Schlüssel jährlich oder bei Kompromittierung

Schritt 3: Multi-Faktor-Authentifizierung etablieren

PCI DSS 4.0 erfordert MFA für alle Mitarbeiter, die auf Karteninhaberumgebungen zugreifen, einschließlich E-Mail-Administratoren.

Zugangskontrollen für E-Mail-Systeme

Implementieren Sie MFA für:

- Administrativen Zugang zu E-Mail-Servern

- E-Mail-Sicherheitskonsolen-Management

- DMARC-Policy-Konfigurationssysteme

- E-Mail-Überwachungs- und Berichtsplattformen

Benutzerzugangsverwaltung

Erstellen Sie rollenbasierte Zugangskontrollen, die E-Mail-Systemprivilegien basierend auf Jobfunktionen und dem Prinzip der geringsten Berechtigung begrenzen.

Schritt 4: Erweiterte Überwachung und Protokollierung einsetzen

Die erweiterten Protokollierungsanforderungen in PCI DSS 4.0 erstrecken sich auf E-Mail-Systeme, die Zahlungskartendaten verarbeiten.

Überwachung von E-Mail-Sicherheitsereignissen

Konfigurieren Sie umfassende Protokollierung für:

- Authentifizierungsfehlschläge und -erfolge

- Policy-Verletzungen (SPF-, DKIM-, DMARC-Fehlschläge)

- Administrative Änderungen an E-Mail-Sicherheitseinstellungen

- Verdächtige E-Mail-Muster oder Volumenanomalien

Automatisierte Warnsysteme

Richten Sie Echtzeit-Benachrichtigungen ein für:

- DMARC-Policy-Verletzungen

- Ungewöhnliche E-Mail-Verkehrsmuster

- Fehlgeschlagene Authentifizierungsversuche

- Änderungen an DNS-Einträgen, die E-Mail-Authentifizierung betreffen

Tools wie Skysnag Protect bieten automatisierte Überwachungs- und Benachrichtigungsfunktionen, die speziell für E-Mail-Authentifizierungs-Compliance entwickelt wurden.

Schritt 5: E-Mail-Verschlüsselung und sichere Übertragung implementieren

Schützen Sie Zahlungskartendaten bei der Übertragung durch E-Mail-Kommunikation.

TLS-Konfiguration

Stellen Sie sicher, dass alle E-Mail-Server unterstützen:

- TLS 1.2 oder höher für E-Mail-Übertragung

- Starke Cipher-Suites mit Perfect Forward Secrecy

- Zertifikatsvalidierung und ordnungsgemäße Hostname-Verifizierung

E-Mail-Verschlüsselungsstandards

Für E-Mails mit Zahlungskartendaten:

- Verwenden Sie Ende-zu-Ende-Verschlüsselung (S/MIME oder PGP)

- Implementieren Sie Data Loss Prevention (DLP), um unverschlüsselte Übertragung zu verhindern

- Konfigurieren Sie automatische Verschlüsselung für Nachrichten mit sensiblen Mustern

Schritt 6: Incident-Response-Verfahren etablieren

PCI DSS 4.0 betont die schnelle Reaktion auf Sicherheitsvorfälle, die Zahlungskartendaten betreffen.

E-Mail-Sicherheits-Incident-Playbooks

Entwickeln Sie spezifische Verfahren für:

- DMARC-Policy-Verletzungen, die auf potenzielles Spoofing hinweisen

- Verdächtige Phishing-Versuche, die auf Zahlungskartendaten abzielen

- Unbefugten Zugang zu E-Mail-Systemen

- Kompromittierte E-Mail-Konten mit Zahlungskartenaugang

Regelmäßige Tests und Updates

Führen Sie vierteljährlich Tabletop-Übungen durch, die sich auf E-Mail-basierte Angriffsszenarien konzentrieren, und aktualisieren Sie Verfahren basierend auf gewonnenen Erkenntnissen.

Schritt 7: Fortlaufende Compliance aufrechterhalten

PCI DSS 4.0-Compliance erfordert kontinuierliche Überwachung und regelmäßige Bewertungen.

Vierteljährliche Sicherheitsüberprüfungen

Planen Sie regelmäßige Überprüfungen von:

- Wirksamkeit der E-Mail-Authentifizierungs-Policy

- DMARC-Berichtsanalyse und Policy-Anpassungen

- Zugriffskontrollaudits und Privilegienüberprüfungen

- Sicherheitskontrolltests und -validierung

Jährliche Compliance-Bewertungen

Arbeiten Sie mit qualifizierten Sicherheitsbewertern (QSAs) zusammen, um zu validieren, dass E-Mail-Sicherheitskontrollen den PCI DSS 4.0-Anforderungen entsprechen, und dokumentieren Sie alle implementierten angepassten Ansätze.

Häufige Implementierungsherausforderungen und Lösungen

Herausforderung: Integration von Legacy-Systemen

Viele Zahlungskartenumgebungen umfassen Legacy-E-Mail-Systeme, die moderne Authentifizierungsprotokolle nicht nativ unterstützen.

Lösung: Implementieren Sie E-Mail-Sicherheits-Gateways oder Cloud-basierte Services, die Authentifizierungsfähigkeiten zu bestehender Infrastruktur hinzufügen, ohne einen vollständigen Systemersatz zu erfordern.

Herausforderung: DMARC-Policy-Auswirkungen auf legitime E-Mails

Organisationen befürchten oft, dass strenge DMARC-Policys legitime Geschäftskommunikation blockieren werden.

Lösung: Implementieren Sie einen phasenweisen Ansatz, beginnend mit „p=none“ zur Überwachung, und wechseln Sie schrittweise zu „p=quarantine“ und schließlich „p=reject“, während Authentifizierungsprobleme gelöst werden.

Herausforderung: Komplexe Multi-Domain-Umgebungen

Zahlungsabwickler verwalten oft mehrere Domains und Subdomains, was die Authentifizierungseinrichtung kompliziert macht.

Lösung: Verwenden Sie zentralisierte E-Mail-Authentifizierungs-Management-Plattformen, die komplexe Domain-Hierarchien verwalten und einheitliches Policy-Management bieten können.

Wichtige Erkenntnisse

Die Implementierung der PCI DSS 4.0 E-Mail-Sicherheit erfordert einen systematischen Ansatz, der sich auf Authentifizierung, Zugangskontrolle und kontinuierliche Überwachung konzentriert. Organisationen müssen robuste SPF-, DKIM- und DMARC-Protokolle implementieren und gleichzeitig umfassende Protokollierungs- und Incident-Response-Verfahren etablieren.

Der Erfolg hängt von gründlicher Bewertung, phasenweiser Implementierung und fortlaufender Compliance-Überwachung ab. Moderne E-Mail-Sicherheitsplattformen wie Skysnag Protect können den Implementierungsprozess erheblich rationalisieren und kontinuierliche Compliance mit PCI DSS 4.0-Anforderungen gewährleisten.

Die Investition in umfassende E-Mail-Sicherheit gewährleistet nicht nur PCI DSS 4.0-Compliance, sondern bietet auch eine kritische Verteidigungsebene gegen E-Mail-basierte Angriffe, die das größte Risiko für die Sicherheit von Zahlungskartendaten darstellen.

Bereit, Ihre Absenderidentität zu sichern und den Ruf Ihrer Domain zu schützen? Registrieren Sie sich noch heute.

Jetzt starten