E-Mail-Sicherheit war noch nie kritischer, und MTA-STS (Mail Transfer Agent Strict Transport Security) stellt eine der effektivsten Methoden dar, um die E-Mail-Kommunikation Ihrer Organisation vor Man-in-the-Middle-Angriffen und Downgrade-Angriffen zu schützen. Wenn Sie MTA-STS implementieren möchten, aber von der technischen Komplexität überwältigt sind, sind Sie nicht allein. Viele Organisationen haben Schwierigkeiten mit dem Einrichtungsprozess und machen oft kostspielige Fehler, die ihre E-Mail-Sicherheit gefährden oder den legitimen E-Mail-Verkehr stören können.

Dieses umfassende Handbuch führt Sie durch jeden Schritt der MTA-STS-Implementierung, von der ersten Planung bis zur laufenden Wartung, um sicherzustellen, dass Ihre E-Mail-Infrastruktur sicher bleibt und den modernen Sicherheitsstandards entspricht.

I. MTA-STS verstehen: Das Fundament sicherer E-Mail-Übertragung

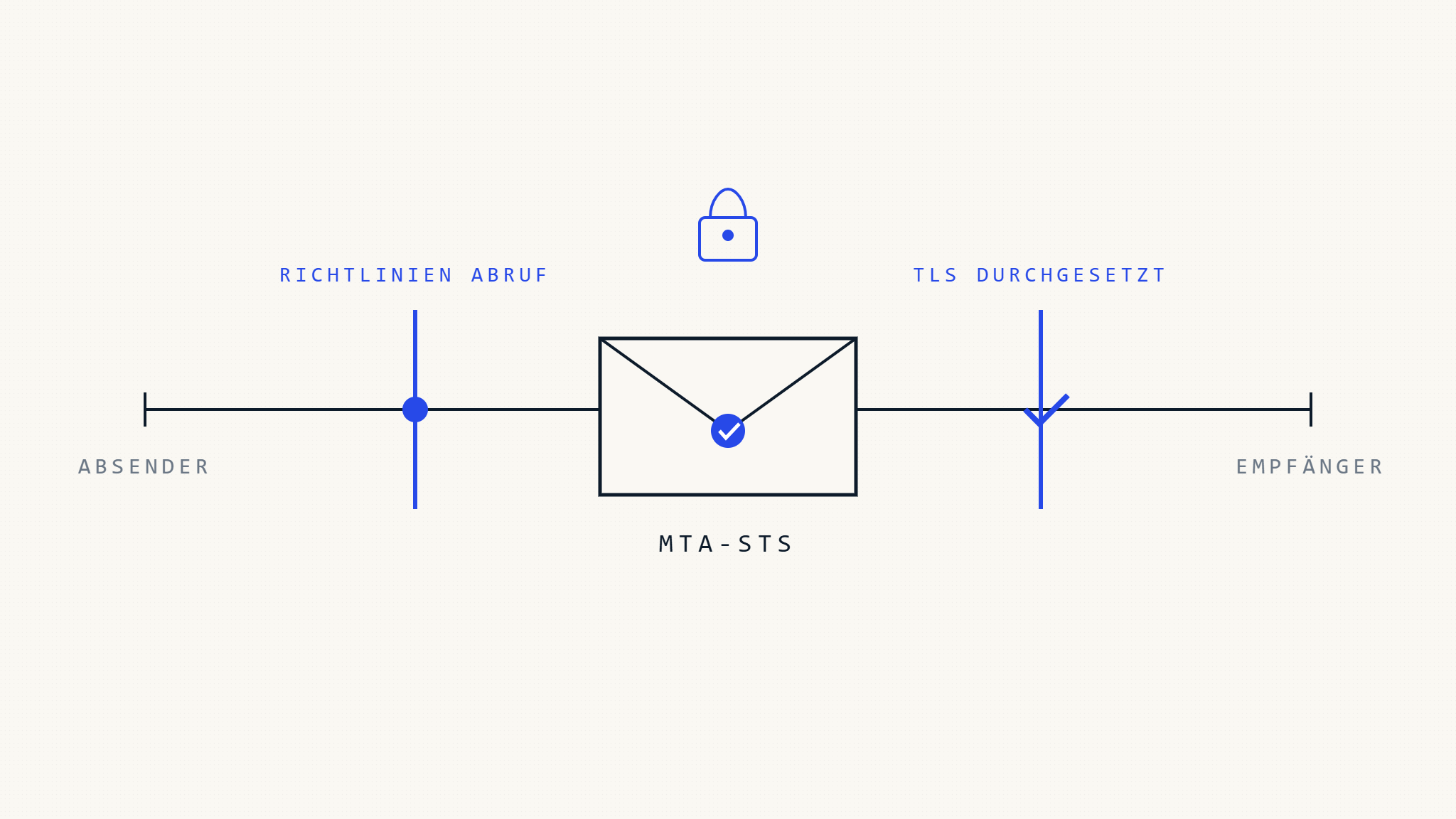

MTA-STS funktioniert durch die Veröffentlichung einer Richtlinie, die sendende E-Mail-Server anweist, E-Mails nur über verschlüsselte TLS-Verbindungen an Ihre E-Mail-Server zu übermitteln. Anders als opportunistisches TLS, das von Angreifern herabgestuft werden kann, erzwingt MTA-STS strikte Transportsicherheit, wodurch es für böswillige Akteure erheblich schwieriger wird, Ihre E-Mail-Kommunikation abzufangen oder zu manipulieren.

Der Standard funktioniert über zwei Schlüsselkomponenten: einen DNS-TXT-Eintrag, der die Verfügbarkeit der Richtlinie bewirbt, und eine über HTTPS gehostete Richtliniendatei, die die tatsächlichen Sicherheitsanforderungen enthält. Bei ordnungsgemäßer Implementierung kann MTA-STS bis zu 95% der E-Mail-Abfangversuche verhindern, so aktuelle Sicherheitsforschung führender Cybersicherheitsfirmen.

Moderne E-Mail-Bedrohungen haben sich über einfachen Spam und Phishing hinaus entwickelt. Fortgeschrittene persistente Bedrohungsakteure versuchen heute routinemäßig, Unternehmenskommunikation durch Transportschicht-Angriffe abzufangen, was die MTA-STS-Implementierung für jede Organisation unerlässlich macht, die E-Mail-Sicherheit ernst nimmt.

II. Voraussetzungen und Planung vor der Implementierung

Technische Voraussetzungen

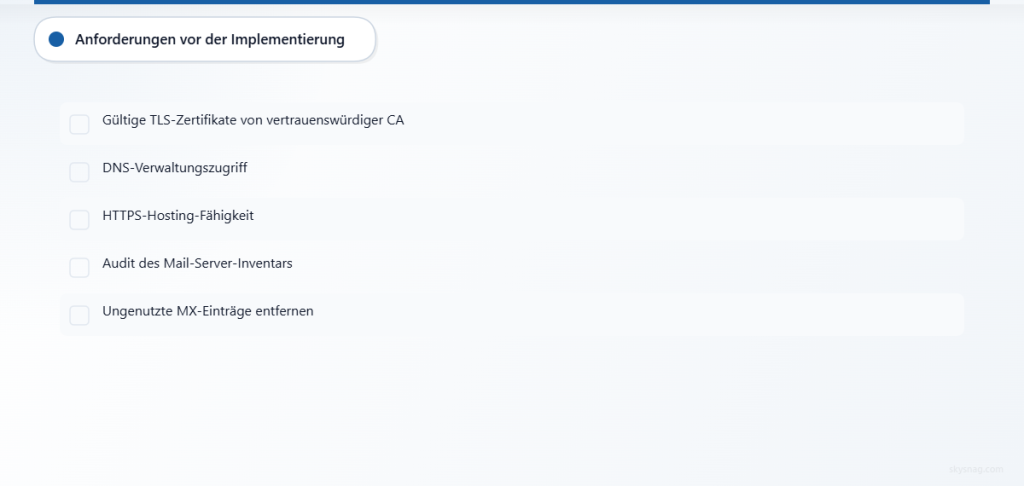

Bevor Sie mit der MTA-STS-Implementierung beginnen, stellen Sie sicher, dass die folgenden technischen Anforderungen erfüllt sind:

SSL/TLS-Zertifikatsverwaltung: Ihre E-Mail-Server müssen gültige, ordnungsgemäß konfigurierte TLS-Zertifikate von vertrauenswürdigen Zertifizierungsstellen haben. Selbstsignierte Zertifikate verursachen Richtlinienverletzungen und potenzielle E-Mail-Zustellungsfehler.

DNS-Verwaltungszugriff: Sie benötigen administrativen Zugriff auf die DNS-Zone Ihrer Organisation, um die erforderlichen TXT-Einträge zu veröffentlichen. Erwägen Sie die Verwendung eines DNS-Anbieters, der API-Verwaltung für einfachere Richtlinienaktualisierungen unterstützt.

Web-Hosting-Fähigkeit: MTA-STS erfordert das Hosting einer Richtliniendatei über HTTPS, typischerweise auf einer Subdomain wie mta-sts.ihredomain.com. Dies kann auf bestehender Web-Infrastruktur oder dedizierten Hosting-Diensten gehostet werden.

Bewertung der E-Mail-Server-Infrastruktur

Führen Sie eine umfassende Prüfung Ihrer aktuellen E-Mail-Server-Einrichtung durch. Dokumentieren Sie alle eingehenden E-Mail-Server, einschließlich primärer MX-Einträge, Backup-Server und jeglicher Drittanbieter-E-Mail-Sicherheitsdienste. Diese Bestandsaufnahme wird bei der Definition Ihrer MTA-STS-Richtlinienparameter entscheidend.

Viele Organisationen entdecken veraltete oder vergessene E-Mail-Server während dieses Prozesses. Entfernen Sie ungenutzte Server aus Ihren MX-Einträgen, bevor Sie MTA-STS implementieren, um Richtlinienkonflikte zu vermeiden.

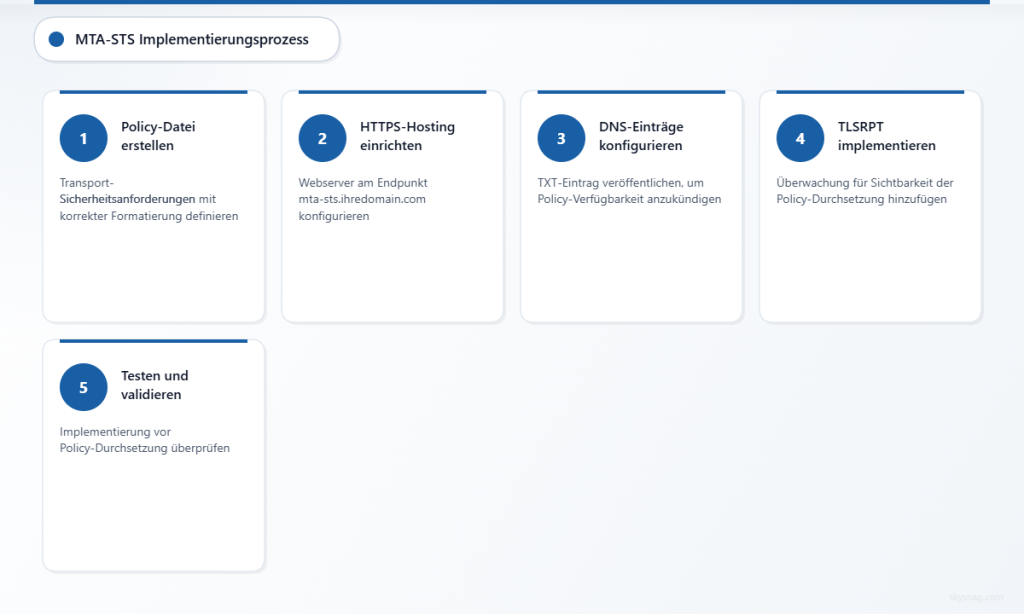

III. Schritt-für-Schritt MTA-STS-Implementierung

Schritt 1: Erstellen Sie Ihre MTA-STS-Richtliniendatei

Beginnen Sie mit der Erstellung einer Richtliniendatei, die Ihre Transportsicherheitsanforderungen definiert. Diese Datei muss über HTTPS bereitgestellt werden und spezielle Formatierung enthalten, um Kompatibilität mit allen wichtigen E-Mail-Anbietern zu gewährleisten.

Erstellen Sie eine Datei namens mta-sts.txt mit der folgenden Struktur:

version: STSv1

mode: enforce

mx: mail.ihredomain.com

mx: backup.ihredomain.com

max_age: 86400Richtlinienparameter erklärt:

- version: Muss „STSv1“ für aktuelle Standardkonformität sein

- mode: Verwenden Sie zunächst „testing“, dann wechseln zu „enforce“ nach Verifizierung

- mx: Listen Sie alle legitimen E-Mail-Server auf, die Ihre E-Mails empfangen sollen

- max_age: Richtlinien-Cache-Dauer in Sekunden (86400 = 24 Stunden)

Schritt 2: HTTPS-Hosting für Richtliniendatei einrichten

Konfigurieren Sie einen Webserver, um Ihre MTA-STS-Richtliniendatei unter https://mta-sts.ihredomain.com/.well-known/mta-sts.txt zu hosten. Die Hosting-Einrichtung muss spezielle Anforderungen erfüllen:

SSL-Zertifikatsanforderungen: Verwenden Sie ein gültiges TLS-Zertifikat für die mta-sts-Subdomain. Viele Organisationen verwenden Wildcard-Zertifikate oder fügen die Subdomain zu bestehenden Zertifikaten hinzu.

Content-Type-Header: Konfigurieren Sie Ihren Webserver so, dass er die Richtliniendatei mit Content-Type: text/plain-Headern bereitstellt. Falsche Content-Types können Richtlinien-Parsing-Fehler verursachen.

Zuverlässigkeitsüberlegungen: Stellen Sie hohe Verfügbarkeit für Ihr Richtlinien-Hosting sicher. Wenn die Richtliniendatei nicht verfügbar wird, können sendende Server die E-Mail-Zustellung verschieben oder ablehnen.

Schritt 3: DNS-Einträge konfigurieren

Veröffentlichen Sie einen TXT-Eintrag unter _mta-sts.ihredomain.com, der Ihre Richtlinie bewirbt:

_mta-sts.ihredomain.com. IN TXT "v=STSv1; id=20260315120000;"DNS-Eintrags-Komponenten:

- v=STSv1: Gibt MTA-STS-Version 1 an

- id: Richtlinien-Identifikator, der bei Richtlinienänderungen aktualisiert werden sollte (verwenden Sie Zeitstempel-Format für einfache Verfolgung)

Der DNS-Eintrag dient als Signal für sendende E-Mail-Server, dass eine MTA-STS-Richtlinie existiert und von Ihrem Richtlinien-Hosting-Endpunkt abgerufen werden sollte.

Schritt 4: TLSRPT für Überwachung implementieren

Obwohl nicht strikt erforderlich, bietet die Implementierung von TLSRPT (TLS Reporting) zusammen mit MTA-STS entscheidende Sichtbarkeit in die Richtliniendurchsetzung und potenzielle Probleme.

Fügen Sie einen TLSRPT-DNS-Eintrag hinzu:

_smtp._tls.ihredomain.com. IN TXT "v=TLSRPTv1; rua=mailto:[email protected]"TLSRPT-Berichte helfen Ihnen, legitime E-Mail-Server zu identifizieren, die möglicherweise TLS-Verbindungsprobleme mit Ihren Servern haben, wodurch Sie Probleme beheben können, bevor sie die E-Mail-Zustellung beeinträchtigen.

Schritt 5: Testen und Validierung

Bevor Sie in den Durchsetzungsmodus wechseln, testen Sie Ihre MTA-STS-Implementierung gründlich mit sowohl automatisierten Tools als auch manuellen Verifizierungsmethoden.

DNS-Propagationsprüfung: Überprüfen Sie, dass Ihre DNS-Einträge global propagiert haben, indem Sie mehrere DNS-Checker verwenden. Unvollständige Propagation kann inkonsistente Richtliniendurchsetzung verursachen.

Richtliniendatei-Zugänglichkeit: Testen Sie HTTPS-Zugriff auf Ihre Richtliniendatei von verschiedenen Standorten und Netzwerken. Erwägen Sie die Verwendung von Überwachungsdiensten, um die Verfügbarkeit der Richtliniendatei zu verfolgen.

E-Mail-Fluss-Test: Senden Sie Test-E-Mails von verschiedenen Anbietern (Gmail, Outlook, Yahoo) und überwachen Sie die Zustellungserfolgsraten. Viele Organisationen verwenden Tools wie Skysnag Protect, um diesen Testprozess zu automatisieren und detaillierte Berichte über den Authentifizierungsstatus zu erhalten.

Schritt 6: Zum Durchsetzungsmodus wechseln

Nach erfolgreichem Testen im „testing“-Modus für mindestens eine Woche aktualisieren Sie Ihre Richtlinie auf „enforce“-Modus:

version: STSv1

mode: enforce

mx: mail.ihredomain.com

mx: backup.ihredomain.com

max_age: 604800Erhöhen Sie den max_age-Wert auf eine Woche (604800 Sekunden) für Produktionsbereitstellungen. Aktualisieren Sie das ID-Feld Ihres DNS-Eintrags, um die Richtlinienänderung zu reflektieren:

_mta-sts.ihredomain.com. IN TXT "v=STSv1; id=20260322120000;"IV. Häufige Implementierungsfehler und wie man sie vermeidet

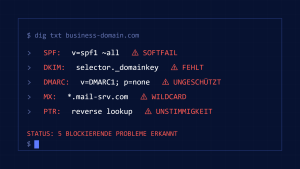

Unvollständige MX-Eintrags-Abdeckung

Einer der häufigsten Fehler besteht darin, nicht alle legitimen E-Mail-Server in die MTA-STS-Richtlinie aufzunehmen. Diese Übersicht kann dazu führen, dass legitime E-Mails abgelehnt werden, wenn sie über Server ankommen, die nicht in der Richtlinie aufgeführt sind.

Lösung: Führen Sie eine umfassende Bestandsaufnahme aller E-Mail-Server, einschließlich Backup-Server, Drittanbieter-Sicherheitsdienste und jeglicher cloudbasierter E-Mail-Routing-Dienste. Überprüfen Sie MX-Einträge vierteljährlich, um Änderungen zu identifizieren.

TLS-Zertifikat-Unstimmigkeiten

E-Mail-Server müssen TLS-Zertifikate präsentieren, die genau mit ihren Hostnamen übereinstimmen. Zertifikat-Unstimmigkeiten verursachen Richtlinienverletzungen und potenzielle E-Mail-Zustellungsfehler.

Lösung: Implementieren Sie automatisierte Zertifikatsüberwachung, um Sie vor dem Ablauf von Zertifikaten zu warnen. Verwenden Sie Subject Alternative Name (SAN)-Zertifikate, um mehrere E-Mail-Server-Hostnamen mit einem einzigen Zertifikat abzudecken.

Verfügbarkeitsprobleme der Richtliniendatei

Wenn Ihre MTA-STS-Richtliniendatei nicht verfügbar wird, können sendende E-Mail-Server den Fehler zwischenspeichern und zukünftige Zustellungsversuche für längere Zeiträume verschieben.

Lösung: Implementieren Sie redundantes Hosting für Ihre Richtliniendatei über mehrere geografische Standorte. Erwägen Sie die Verwendung von Content Delivery Networks (CDNs) zur Verbesserung von Verfügbarkeit und Leistung.

Falsche DNS-TTL-Werte

Das Setzen von DNS-TTL-Werten zu hoch kann Richtlinienaktualisierungen verzögern, während zu niedrige Werte die DNS-Query-Last und potenzielle Serviceunterbrechungen erhöhen können.

Lösung: Verwenden Sie moderate TTL-Werte (300-3600 Sekunden) für MTA-STS-DNS-Einträge. Planen Sie Richtlinienänderungen im Voraus und reduzieren Sie TTL-Werte vor Aktualisierungen.

V. Erweiterte Konfigurationsoptionen

Verwaltung mehrerer Domains

Organisationen, die mehrere Domains verwalten, können zentralisierte MTA-STS-Richtlinien implementieren, indem sie Richtliniendateien auf einer einzigen Infrastruktur hosten, während sie separate DNS-Einträge für jede Domain beibehalten.

Dieser Ansatz vereinfacht das Zertifikatsmanagement und reduziert die Hosting-Komplexität, während Sicherheitsgrenzen zwischen verschiedenen Organisationseinheiten aufrechterhalten werden.

Integration mit E-Mail-Sicherheitsdiensten

Viele Organisationen verwenden Drittanbieter-E-Mail-Sicherheitsdienste, die als MX-Server fungieren, bevor sie E-Mails an die interne Infrastruktur weiterleiten. Nehmen Sie diese Dienste in Ihre MTA-STS-Richtlinie auf, während Sie sicherstellen, dass sie ordnungsgemäße TLS-Konnektivität zu Ihren endgültigen Zielservern aufrechterhalten.

Dokumentieren Sie den vollständigen E-Mail-Flusspfad und überprüfen Sie die TLS-Konnektivität an jedem Schritt, um Richtlinienverletzungen zu vermeiden.

Automatisierte Richtlinienverwaltung

Erwägen Sie die Implementierung automatisierter Richtlinienverwaltungssysteme, die DNS-Einträge und Richtliniendateien basierend auf Infrastrukturänderungen aktualisieren können. Diese Automatisierung reduziert das Risiko menschlicher Fehler und stellt sicher, dass Richtlinien aktuell bleiben, während sich Ihre E-Mail-Infrastruktur entwickelt.

VI. Best Practices für Überwachung und Wartung

Regelmäßige Richtlinienvalidierung

Etablieren Sie einen monatlichen Überprüfungsprozess, um zu validieren, dass Ihre MTA-STS-Richtlinie Ihre aktuelle E-Mail-Server-Infrastruktur genau widerspiegelt. Diese Überprüfung sollte umfassen:

- Verifizierung aller MX-Einträge in der Richtlinie

- Bestätigung der TLS-Zertifikatsgültigkeit über alle E-Mail-Server

- Testen der Richtliniendatei-Zugänglichkeit von mehreren Standorten

- Überprüfung von TLSRPT-Daten auf Richtlinienverletzungstrends

Zertifikats-Lebenszyklus-Management

Implementieren Sie automatisierte Überwachung für TLS-Zertifikate auf allen E-Mail-Servern, die in Ihrer MTA-STS-Richtlinie enthalten sind. Zertifikatsablauf kann sofortige Richtlinienverletzungen und E-Mail-Zustellungsfehler verursachen.

Viele Organisationen integrieren Zertifikatsüberwachung in ihre bestehenden IT-Service-Management-Plattformen, um rechtzeitige Erneuerungen sicherzustellen und Serviceunterbrechungen zu minimieren.

Leistungsoptimierung

Überwachen Sie die Leistungsauswirkungen von MTA-STS-Richtlinienprüfungen auf Ihre E-Mail-Infrastruktur. Während die Sicherheitsvorteile den minimalen Leistungsoverhead erheblich überwiegen, hilft das Verstehen von Baseline-Metriken, potenzielle Probleme zu identifizieren.

Verfolgen Sie Richtliniendatei-Antwortzeiten, DNS-Query-Leistung und jede Korrelation zwischen Richtliniendurchsetzung und E-Mail-Verarbeitungsverzögerungen.

VII. Compliance- und regulatorische Überlegungen

Die MTA-STS-Implementierung unterstützt die Compliance mit verschiedenen regulatorischen Frameworks, die Verschlüsselung sensibler Kommunikation während der Übertragung erfordern. Branchen wie Gesundheitswesen (HIPAA), Finanzen (PCI DSS) und Regierungssektoren mandatieren oft oder empfehlen stark Transportschicht-Sicherheit für E-Mail-Kommunikation.

Dokumentieren Sie Ihre MTA-STS-Implementierung als Teil des Sicherheitskontroll-Inventars Ihrer Organisation. Schließen Sie Richtliniendokumente, Konfigurationsdetails und Überwachungsverfahren in Compliance-Audit-Pakete ein.

Für Organisationen, die Datenlokalisierungsanforderungen unterliegen, stellen Sie sicher, dass Ihre Richtliniendatei-Hosting-Infrastruktur relevanten geografischen Beschränkungen entspricht, während die Verfügbarkeitsanforderungen für effektive Richtliniendurchsetzung beibehalten werden.

VIII. Fehlerbehebung häufiger Probleme

Richtlinien-Parsing-Fehler

Syntaxfehler in MTA-STS-Richtliniendateien können dazu führen, dass sendende E-Mail-Server Richtlinien ignorieren oder auf weniger sichere Transportmethoden zurückgreifen. Häufige Syntaxprobleme umfassen falsche Leerzeichen, fehlende Doppelpunkte und ungültige Parameterwerte.

Auflösung: Verwenden Sie Richtlinien-Validierungstools, um die Syntax vor der Veröffentlichung von Aktualisierungen zu überprüfen. Implementieren Sie Versionskontrolle für Richtliniendateien, um schnelles Rollback bei auftretenden Problemen zu ermöglichen.

DNS-Propagationsverzögerungen

Änderungen an MTA-STS-DNS-Einträgen können Zeit für globale Propagation benötigen, was temporäre Inkonsistenzen in der Richtliniendurchsetzung über verschiedene geografische Regionen hinweg schafft.

Auflösung: Planen Sie Richtlinienänderungen während niedriger E-Mail-Volumenphasen und überwachen Sie den Propagationsstatus mit globalen DNS-Überprüfungstools. Erwägen Sie die Implementierung von DNS-Überwachung, um Propagationsprobleme automatisch zu erkennen.

Zertifikat-Vertrauensketten-Probleme

E-Mail-Server können TLS-Verbindungen ablehnen, wenn Zertifikat-Vertrauensketten unvollständig sind oder ungültige Zwischenzertifikate enthalten.

Auflösung: Überprüfen Sie vollständige Zertifikat-Vertrauensketten auf allen E-Mail-Servern. Verwenden Sie SSL-Testtools, um Vertrauensketten-Probleme zu identifizieren und sicherzustellen, dass Zwischenzertifikate ordnungsgemäß konfiguriert sind.

IX. Wichtige Erkenntnisse

Die MTA-STS-Implementierung verbessert die E-Mail-Sicherheitshaltung Ihrer Organisation erheblich, indem sie verschlüsselte Transportverbindungen durchsetzt und Downgrade-Angriffe verhindert. Der Erfolg hängt von sorgfältiger Planung, gründlichem Testen und laufender Wartung sowohl der technischen Infrastruktur als auch der Sicherheitsrichtlinien ab.

Beginnen Sie mit dem Testmodus, um Ihre Konfiguration zu validieren, bevor Sie zur Durchsetzung wechseln, und führen Sie umfassende Überwachung durch, um anhaltende Wirksamkeit sicherzustellen. Regelmäßige Überprüfungen Ihrer MTA-STS-Richtlinie stellen sicher, dass sie mit Infrastrukturänderungen und sich entwickelnden Sicherheitsanforderungen übereinstimmt.

Die Investition in die MTA-STS-Implementierung zahlt sich in reduzierten E-Mail-Sicherheitsrisiken und verbesserter Compliance-Haltung aus. Organisationen, die MTA-STS implementieren, sehen typischerweise sofortige Verbesserungen in E-Mail-Sicherheitsmetriken und reduzierte Anfälligkeit für Transportschicht-Angriffe.

Bereit, MTA-STS mit Expertenberatung und automatisierter Überwachung zu implementieren? Skysnag Protect bietet umfassendes E-Mail-Authentifizierungs-Management, einschließlich MTA-STS-Implementierungsunterstützung, automatisierte Richtlinienvalidierung und detaillierte Berichterstattung, um sicherzustellen, dass Ihre E-Mail-Sicherheit robust und konform bleibt.