Wie MTA-STS E-Mail-Downgrade-Angriffe verhindert: Technische Abwehrmechanismen

E-Mail-Downgrade-Angriffe stellen eine der raffiniertesten Bedrohungen für moderne E-Mail-Infrastrukturen dar und nutzen die opportunistische Natur von SMTP aus, um Kommunikationen in verwundbare, unverschlüsselte Kanäle zu zwingen. MTA-STS (Mail Transfer Agent Strict Transport Security) dient als kritischer Abwehrmechanismus gegen diese Angriffe und bietet verbindliche Verschlüsselungsrichtlinien, die böswillige Akteure daran hindern, E-Mail-Verkehr abzufangen und zu manipulieren.

Verstehen der E-Mail-Downgrade-Angriffsvektoren

Die SMTP-Opportunistische-Verschlüsselungs-Schwachstelle

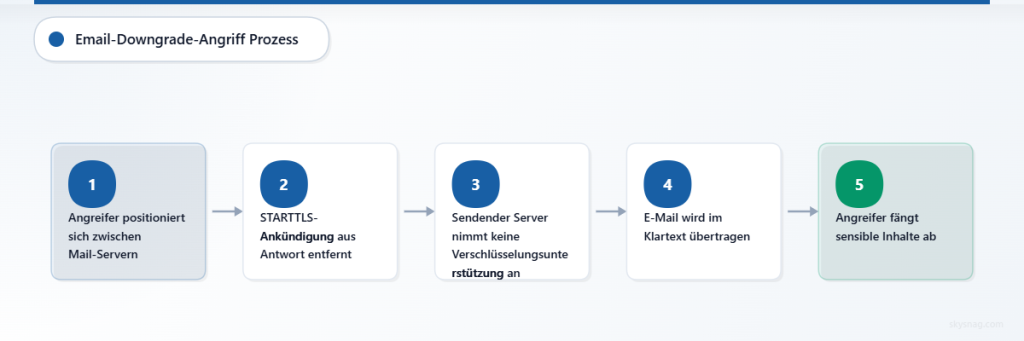

Das inhärente Design von SMTP ermöglicht opportunistische Verschlüsselung durch STARTTLS, bei der sendende Mail-Server versuchen, verschlüsselte Verbindungen herzustellen, aber auf Klartext-Übertragung zurückgreifen, wenn die Verschlüsselung fehlschlägt. Diese Flexibilität schafft eine Angriffsfläche, die Bedrohungsakteure durch mehrere raffinierte Methoden ausnutzen:

Aktive Man-in-the-Middle-Manipulation: Angreifer positionieren sich zwischen kommunizierenden Mail-Servern und entfernen aktiv STARTTLS-Anzeigen aus SMTP-Antworten. Wenn der sendende Server eine Antwort ohne STARTTLS-Fähigkeit erhält, nimmt er an, dass der empfangende Server keine Verschlüsselung unterstützt und überträgt E-Mails im Klartext.

DNS-Vergiftung für Mail-Routing: Böswillige Akteure kompromittieren DNS-Antworten für MX-Record-Lookups und leiten E-Mail-Verkehr zu angreifergesteuerten Servern um, die keine Verschlüsselungsfähigkeiten anzeigen. Der legitime sendende Server folgt dem standardmäßigen SMTP-Verhalten und liefert E-Mails ohne Verschlüsselung an den böswilligen Endpunkt.

BGP-Hijacking für Mail-Abfangung: Fortgeschrittene Angreifer nutzen Border Gateway Protocol-Schwachstellen, um E-Mail-Verkehr durch ihre Infrastruktur umzuleiten, wo sie SMTP-Verhandlungen manipulieren und Klartext-Übertragung erzwingen können, während sie den Anschein einer erfolgreichen Zustellung aufrechterhalten.

Reale Angriffsszenarios

Nationalstaatliche Akteure haben besondere Raffinesse bei der Bereitstellung dieser Techniken gezeigt. In dokumentierten Fällen haben Angreifer Infrastrukturen etabliert, die legitime Mail-Server spiegeln, aber systematisch Verschlüsselungsfähigkeiten entfernen. Unternehmenskommunikation, Regierungskorrespondenz und Finanztransaktionen werden anfällig für Abfangung und Inhaltsanalyse.

Der Angriffsverlauf folgt typischerweise diesem Muster: Aufklärung identifiziert hochwertige E-Mail-Kommunikationen, Netzwerkpositionierung etabliert die Man-in-the-Middle-Fähigkeit, aktive Downgrade-Attacken erzwingen Klartext-Übertragung, und Datenexfiltration erfolgt ohne Erkennung durch Sender oder Empfänger.

MTA-STS Technische Architektur und Implementierung

Policy-Framework und Durchsetzungsmechanismen

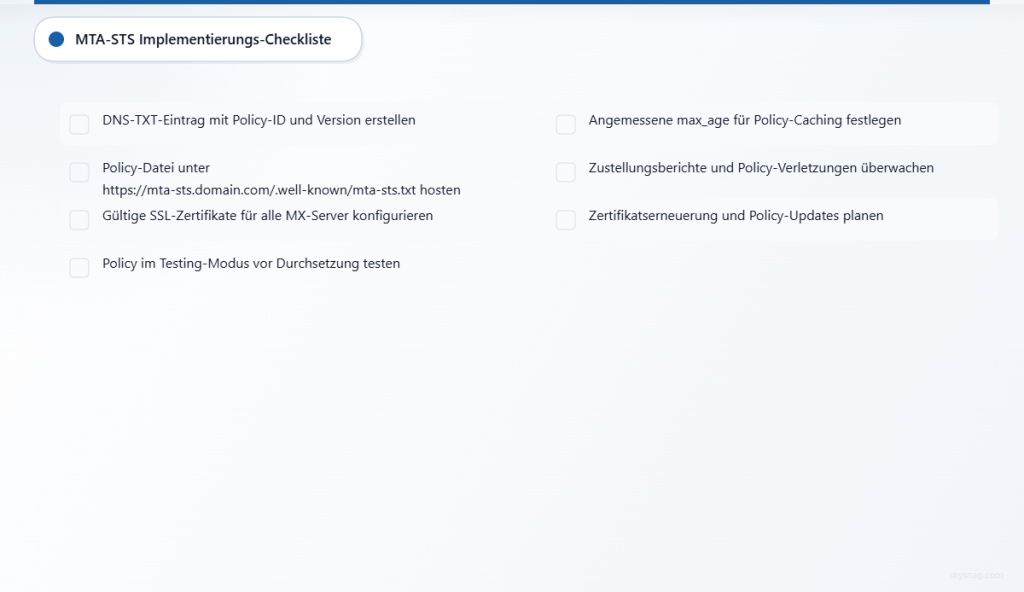

MTA-STS funktioniert durch ein Dual-Komponenten-System, das strenge Verschlüsselungsrichtlinien etabliert und durchsetzt. Der DNS-TXT-Record dient als Entdeckungsmechanismus, der Policy-Verfügbarkeit und Versionsinformationen anzeigt. Dieser Record folgt dem Format v=STSv1; id=policy_identifier; und ermöglicht es sendenden Servern, die vollständige Policy-Spezifikation zu lokalisieren.

Die Policy-Datei, gehostet unter https://mta-sts.domain.com/.well-known/mta-sts.txt, enthält umfassende Sicherheitsanforderungen:

version: STSv1

mode: enforce

mx: mail.example.com

mx: backup-mail.example.com

max_age: 604800Der mode-Parameter definiert Durchsetzungsverhalten mit drei unterschiedlichen Optionen. Testing-Modus ermöglicht Policy-Monitoring ohne Blockierung der E-Mail-Zustellung und erlaubt Administratoren, potenzielle Kompatibilitätsprobleme zu identifizieren. Enforce-Modus erfordert strikt verschlüsselte Verbindungen und weist E-Mails zurück, die keine sichere Übertragung herstellen können. None-Modus deaktiviert effektiv MTA-STS-Schutz, während die Policy-Infrastruktur erhalten bleibt.

Zertifikatsvalidierung und Vertrauensetablierung

MTA-STS geht über grundlegende Verschlüsselungsanforderungen hinaus, indem es ordnungsgemäße Zertifikatsvalidierung vorschreibt. Das Protokoll erfordert, dass empfangende Mail-Server gültige SSL/TLS-Zertifikate präsentieren, die ihrem Hostnamen entsprechen und zu vertrauenswürdigen Zertifizierungsstellen führen. Dies verhindert, dass Angreifer selbstsignierte oder betrügerische Zertifikate verwenden, um scheinbar verschlüsselte, aber tatsächlich kompromittierte Verbindungen herzustellen.

Der Zertifikatsvalidierungsprozess umfasst mehrere Verifizierungsschritte: Hostname-Matching gegen den MX-Record, Zertifikatsketten-Validierung zu vertrauenswürdigen Root-Autoritäten, Zertifikatsgültigkeits-Verifizierung und Widerrufsstatus-Prüfung durch CRL- oder OCSP-Mechanismen.

Angriffsverhinderung durch Policy-Durchsetzung

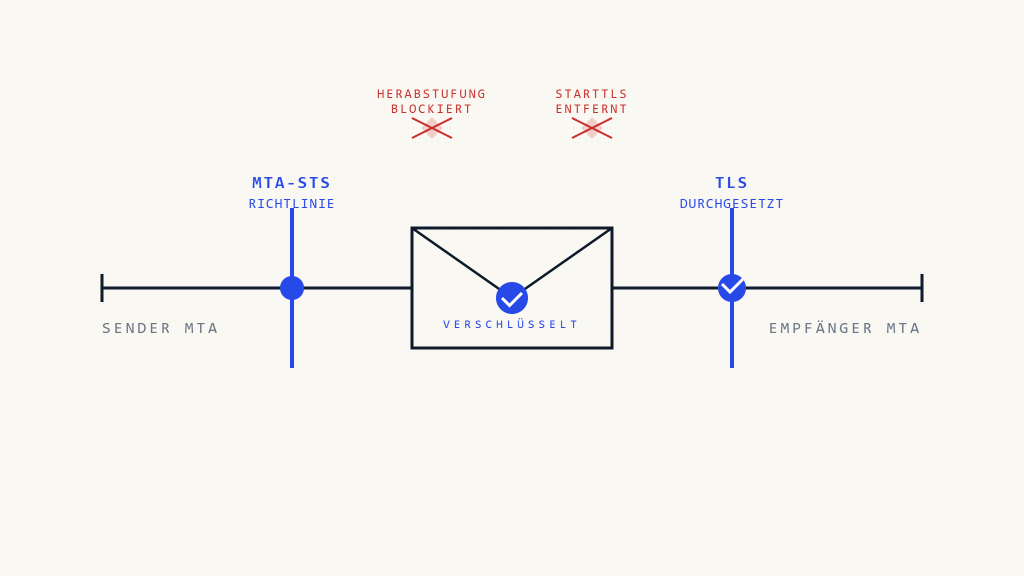

STARTTLS-Stripping-Schutz

Wenn MTA-STS-Policies aktiv sind, können sendende Mail-Server nicht mehr auf Klartext-Übertragung zurückgreifen, auch wenn die STARTTLS-Verhandlung fehlschlägt. Die Policy erfordert explizit Verschlüsselung und zwingt den sendenden Server, entweder eine sichere Verbindung herzustellen oder die Zustellung zu verschieben. Dies eliminiert den primären Angriffsvektor für Downgrade-Angriffe.

Betrachten Sie dieses technische Szenario: Ein Angreifer fängt SMTP-Verkehr ab und entfernt STARTTLS-Anzeigen aus Server-Antworten. Ohne MTA-STS würde der sendende Server mit Klartext-Übertragung fortfahren. Mit MTA-STS-Durchsetzung erkennt der sendende Server die Policy-Anforderung für Verschlüsselung und versucht entweder die Verbindung erneut oder reiht die Nachricht für spätere Zustellung ein, wodurch der Downgrade-Angriff verhindert wird.

DNS-Manipulations-Resistenz

MTA-STS-Policies enthalten spezifische MX-Server-Deklarationen, die begrenzen, welche Mail-Server E-Mails für eine Domain empfangen können. Selbst wenn Angreifer erfolgreich DNS-MX-Records manipulieren, um Verkehr umzuleiten, beschränkt die MTA-STS-Policy die Akzeptanz auf explizit autorisierte Server. Dies schafft eine sekundäre Validierungsschicht, die erfolgreiche DNS-basierte Umleitungsangriffe verhindert.

Der Policy-Validierungsprozess erfordert, dass empfangende Server nicht nur Verschlüsselung unterstützen, sondern auch in der autorisierten MX-Liste innerhalb der MTA-STS-Policy erscheinen. Angreifer können nicht einfach verschlüsselte Endpunkte etablieren; sie müssen die Policy-Infrastruktur selbst kompromittieren, was die Angriffskomplexität erheblich erhöht.

Verbindungssicherheits-Validierung

MTA-STS-Durchsetzung umfasst umfassende Verbindungssicherheits-Validierung, die über grundlegende Verschlüsselung hinausgeht. Das Protokoll verifiziert Cipher-Suite-Stärke, Protokollversions-Anforderungen und Zertifikatsketten-Integrität. Diese mehrschichtige Validierung verhindert Angriffe, die versuchen, verschlüsselte, aber kryptographisch schwache Verbindungen herzustellen.

Moderne Implementierungen weisen Verbindungen zurück, die veraltete Cipher-Suites, schwache Schlüsselaustausche oder veraltete TLS-Versionen verwenden. Dies stellt sicher, dass selbst wenn Angreifer verschlüsselte Verbindungen herstellen, die kryptographische Stärke aktuellen Sicherheitsstandards entspricht und bekannten Angriffsmethoden widersteht.

Integration mit E-Mail-Sicherheitsinfrastruktur

Skysnag Protect-Implementierung

Skysnag Protect bietet umfassende MTA-STS-Implementierung, die Policy-Bereitstellung und -Verwaltung über komplexe E-Mail-Infrastrukturen vereinfacht. Die Plattform automatisiert Policy-Generierung, handhabt Zertifikatsvalidierungsanforderungen und bietet detailliertes Monitoring der Verschlüsselungsdurchsetzung über alle E-Mail-Kommunikationen.

Der Service umfasst fortgeschrittene Bedrohungserkennungs-Fähigkeiten, die versuchte Downgrade-Angriffe identifizieren und detaillierte forensische Informationen über Angriffsmuster liefern. Dies ermöglicht es Sicherheitsteams, Bedrohungsakteur-Methodologien zu verstehen und zusätzliche Verteidigungsmaßnahmen zu implementieren, wo nötig.

TLSRPT-Integration für Angriffssichtbarkeit

MTA-STS arbeitet in Verbindung mit TLSRPT (TLS Reporting), um umfassende Sichtbarkeit in Verschlüsselungsdurchsetzung und Angriffsversuche zu bieten. TLSRPT generiert detaillierte Berichte über Verbindungsfehler, Policy-Verletzungen und Verschlüsselungsverhandlungs-Muster, die es Sicherheitsteams ermöglichen, systematische Angriffskampagnen zu identifizieren.

Das Reporting-Framework erfasst versuchte Downgrade-Angriffe, Zertifikatsvalidierungsfehler und Verbindungsmuster-Anomalien. Diese Daten liefern entscheidende Intelligence über Bedrohungsakteur-Fähigkeiten und helfen Organisationen, Sicherheitsrichtlinien basierend auf beobachteten Angriffsmethoden anzupassen.

Bereitstellungsüberlegungen und Grenzfälle

MTA-STS-Implementierung erfordert sorgfältige Berücksichtigung legitimer E-Mail-Infrastrukturmuster. Organisationen mit komplexem Mail-Routing, Drittanbieter-E-Mail-Services und Backup-Mail-Servern müssen sicherstellen, dass Policies alle legitimen Kommunikationswege berücksichtigen, während die Sicherheitsdurchsetzung beibehalten wird.

Schrittweise Bereitstellungsstrategie: Organisationen sollten MTA-STS zunächst im Testing-Modus implementieren, um potenzielle Kompatibilitätsprobleme mit legitimen Mail-Servern zu identifizieren. Die Testperiode ermöglicht Policy-Verfeinerung und stellt sicher, dass Sicherheitsdurchsetzung nicht versehentlich legitime Kommunikationen blockiert.

Drittanbieter-Service-Integration: Moderne E-Mail-Infrastrukturen umfassen oft cloud-basierte Sicherheitsdienste, Spam-Filtersysteme und Backup-Mail-Anbieter. MTA-STS-Policies müssen diese Services explizit in autorisierten MX-Listen einschließen, während sie sicherstellen, dass sie Verschlüsselungs- und Zertifikatsanforderungen erfüllen.

Notfall-Kommunikationsverfahren: Kritische Kommunikationssysteme erfordern Backup-Verfahren für Szenarien, in denen MTA-STS-Durchsetzung E-Mail-Zustellung aufgrund von Infrastrukturproblemen verhindert. Organisationen sollten alternative Kommunikationskanäle und Policy-Override-Verfahren für Notfallsituationen etablieren.

Monitoring und Threat Intelligence

Angriffsmuster-Erkennung

Effektive MTA-STS-Bereitstellung umfasst umfassende Monitoring-Systeme, die Angriffsmuster identifizieren und umsetzbare Bedrohungs-Intelligence liefern. Moderne Angriffe beinhalten oft systematisches Probing mehrerer Domains, um Schwachstellen und Policy-Lücken zu identifizieren.

Monitoring-Systeme sollten Verbindungsfehler-Muster, Zertifikatsvalidierungs-Anomalien und geografische Verteilungen von Verbindungsversuchen verfolgen. Diese Muster helfen, koordinierte Angriffskampagnen zu identifizieren und ermöglichen proaktive Verteidigungs-Anpassungen.

Performance-Impact-Bewertung

MTA-STS-Durchsetzung umfasst zusätzliche Validierungsschritte, die E-Mail-Zustellungs-Performance beeinträchtigen können. Organisationen müssen Sicherheitsanforderungen mit betrieblicher Effizienz ausbalancieren, besonders für hochvolumige E-Mail-Systeme.

Verbindungs-Caching, Policy-Validierungs-Optimierung und Zertifikatsketten-Caching können Performance-Auswirkungen erheblich reduzieren, während Sicherheitseffektivität beibehalten wird. Regelmäßiges Performance-Monitoring stellt sicher, dass Sicherheitsdurchsetzung keine inakzeptablen Zustellungsverzögerungen schafft.

Zukünftige Angriffsentwicklung und Verteidigungs-Anpassung

Aufkommende Bedrohungsvektoren

Mit zunehmender MTA-STS-Adoption entwickeln Bedrohungsakteure raffiniertere Angriffsmethoden, die versuchen, Policy-Durchsetzung zu umgehen. Diese umfassen Policy-Infrastruktur-Angriffe, Zertifizierungsstellen-Kompromittierungsversuche und fortgeschrittene persistente Bedrohungskampagnen, die Policy-Management-Systeme angreifen.

Organisationen müssen aktualisierte Bedrohungs-Intelligence aufrechterhalten und MTA-STS-Implementierungen anpassen, um aufkommende Angriffsmethoden zu adressieren. Dies umfasst regelmäßige Policy-Reviews, Zertifizierungsstellen-Monitoring und Infrastruktursicherheits-Bewertungen.

Standards-Evolution und Kompatibilität

E-Mail-Sicherheitsstandards entwickeln sich weiter, um neue Bedrohungsvektoren zu adressieren und Interoperabilität zu verbessern. MTA-STS-Implementierungen müssen mit aufkommenden Standards kompatibel bleiben, während Rückwärtskompatibilität mit bestehender Infrastruktur beibehalten wird.

Die laufende Entwicklung von E-Mail-Sicherheitsprotokollen umfasst verbesserte Zertifikatsvalidierungsmethoden, verbesserte Policy-Verteilungsmechanismen und Integration mit aufkommenden Authentifizierungsstandards. Organisationen sollten Standards-Evolution in ihre langfristigen Sicherheitsstrategien einplanen.

Wichtige Erkenntnisse

MTA-STS bietet robusten Schutz gegen E-Mail-Downgrade-Angriffe durch verbindliche Verschlüsselungsrichtlinien und umfassende Zertifikatsvalidierung. Das Protokoll verhindert STARTTLS-Stripping-Angriffe, widersteht DNS-Manipulation und stellt kryptographisch starke Verbindungen für alle E-Mail-Kommunikationen sicher.

Erfolgreiche Implementierung erfordert sorgfältige Planung, schrittweise Bereitstellung und umfassende Monitoring-Systeme. Organisationen müssen Sicherheitsdurchsetzung mit betrieblichen Anforderungen ausbalancieren, während Kompatibilität mit legitimer E-Mail-Infrastruktur beibehalten wird.

Die Integration von MTA-STS mit breiteren E-Mail-Sicherheits-Frameworks schafft geschichtete Verteidigungssysteme, die Kosten und Komplexität erfolgreicher Angriffe erheblich erhöhen. Regelmäßiges Monitoring, Policy-Wartung und Bedrohungs-Intelligence-Integration stellen fortgesetzte Wirksamkeit gegen sich entwickelnde Angriffsmethoden sicher.

Bereit für die Implementierung umfassenden E-Mail-Sicherheitsschutzes? Skysnag Protect bietet unternehmenstaugliche MTA-STS-Bereitstellung und -Verwaltung mit fortgeschrittenen Bedrohungserkennungs-Fähigkeiten.

Bereit, Ihre Absenderidentität zu sichern und den Ruf Ihrer Domain zu schützen? Registrieren Sie sich noch heute.

Jetzt starten