MTA-STS vs DANE: Comparação Completa de Segurança de Email para Organizações Modernas

A segurança do transporte de email permanece um campo de batalha crítico na cibersegurança, com organizações enfrentando ataques cada vez mais sofisticados direcionados às comunicações SMTP. Dois padrões proeminentes emergiram para proteger emails em trânsito: MTA-STS (Mail Transfer Agent Strict Transport Security) e DANE (DNS-based Authentication of Named Entities). Compreender as diferenças entre esses protocolos é essencial para implementar estratégias eficazes de segurança de email.

Tanto o MTA-STS quanto o DANE abordam vulnerabilidades fundamentais na transmissão de email, mas adotam abordagens distintamente diferentes para resolver desafios de segurança da camada de transporte. Esta comparação abrangente examina suas implementações técnicas, benefícios de segurança e considerações práticas de implantação para ajudar organizações a escolher a solução mais apropriada para sua infraestrutura de email.

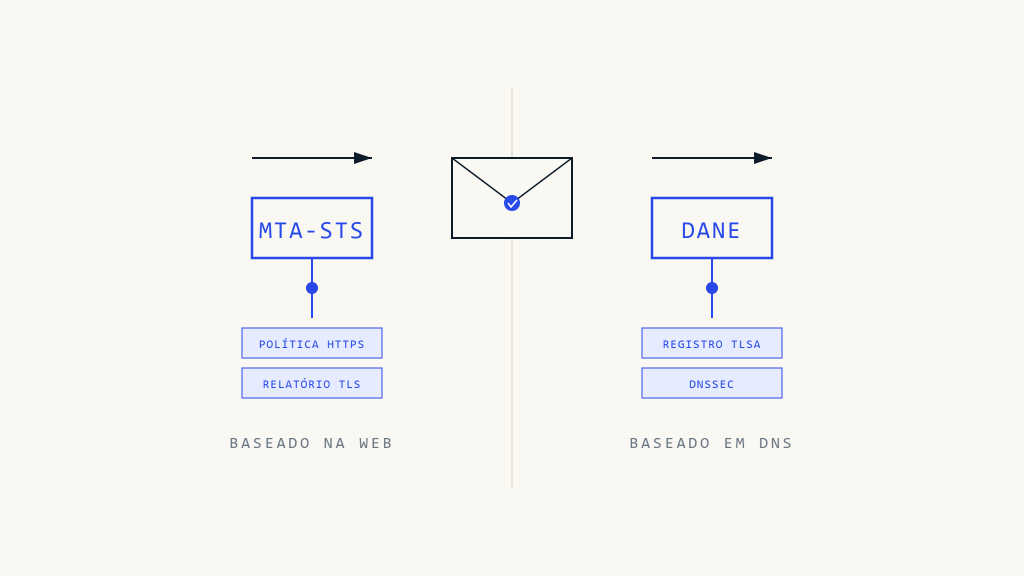

Compreendendo o MTA-STS: Segurança de Email Baseada em HTTPS

O MTA-STS aproveita princípios familiares de segurança web para proteger comunicações de email. Introduzido como RFC 8461, este padrão usa HTTPS para publicar políticas de segurança que determinam como o email deve ser transmitido para um domínio.

Como o MTA-STS Funciona

O processo de implementação do MTA-STS envolve vários componentes-chave:

Publicação de Política: As organizações publicam políticas MTA-STS via HTTPS em uma URL bem conhecida (mta-sts.domain.com/.well-known/mta-sts.txt). Este arquivo de política especifica quais servidores de email estão autorizados a receber emails e obriga requisitos de criptografia.

Registro DNS TXT: Um registro DNS TXT simples em _mta-sts.domain.com indica disponibilidade de política e inclui um identificador de versão para atualizações de política.

Aplicação de Política: Servidores de email remetentes recuperam e armazenam em cache a política MTA-STS, então aplicam os requisitos de segurança especificados ao entregar email para o domínio.

Principais Características do MTA-STS

- Aplicação de Criptografia: Exige criptografia TLS para todas as comunicações de email

- Validação de Certificado: Obriga verificação adequada de certificados SSL/TLS

- Registros MX Autorizados: Especifica quais servidores de email podem legitimamente receber email

- Flexibilidade de Política: Suporta modos de teste e aplicação para implantação gradual

- Relatório de Falhas: Inclui integração TLS-RPT para monitoramento de violações de segurança

Explorando o DANE: Autenticação de Certificado Baseada em DNS

O DANE adota uma abordagem fundamentalmente diferente, aproveitando as Extensões de Segurança DNS (DNSSEC) para publicar informações de certificado diretamente em registros DNS. Padronizado na RFC 6698, o DANE cria uma relação de confiança direta entre nomes de domínio e seus certificados associados.

Arquitetura de Implementação DANE

Registros TLSA: O DANE usa registros TLSA (Transport Layer Security Authentication) no DNS para especificar quais certificados ou autoridades certificadoras estão autorizados para um serviço.

Dependência DNSSEC: O DANE requer uma implementação DNSSEC totalmente funcional para garantir a autenticidade e integridade das informações de certificado publicadas no DNS.

Correspondência de Certificado: O DANE suporta múltiplos métodos de correspondência de certificado, incluindo correspondências exatas de certificado, correspondências de chave pública e validação de autoridade certificadora.

Mecanismos de Segurança DANE

- Fixação de Certificado: Vincula certificados específicos a nomes de domínio através do DNS

- Independência de CA: Reduz dependência da infraestrutura tradicional de autoridade certificadora

- Validação Criptográfica: Usa assinaturas DNSSEC para verificar autenticidade de certificado

- Múltiplas Opções de Validação: Suporta vários métodos de validação de certificado

- Integração de Protocolo: Funciona com múltiplos protocolos além do SMTP, incluindo HTTPS e outros serviços habilitados para TLS

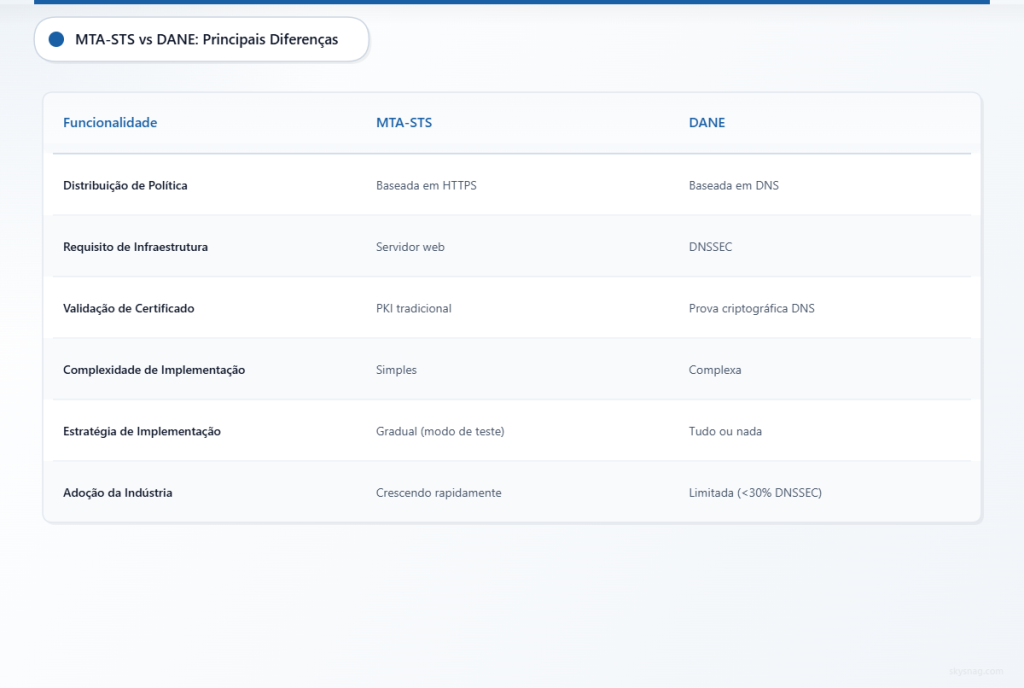

Comparação de Implementação Técnica

Complexidade de Implantação

Implementação MTA-STS:

- Requer configuração de servidor web para hospedagem de política

- Criação simples de registro DNS TXT

- Gerenciamento direto de arquivo de política

- Compatível com infraestrutura PKI existente

- Implantação gradual através do modo de teste

Implementação DANE:

- Demanda implantação completa de DNSSEC

- Configuração complexa de registro TLSA

- Requer gerenciamento de ciclo de vida de certificado no DNS

- Pode necessitar hospedagem DNS especializada

- Abordagem de implantação tudo ou nada

Requisitos de Infraestrutura

Organizações considerando MTA-STS vs DANE enfrentam demandas diferentes de infraestrutura. O MTA-STS requer infraestrutura adicional mínima além de um servidor web capaz de servir arquivos de política sobre HTTPS. A maioria das organizações já possui esta capacidade através de sua presença web existente.

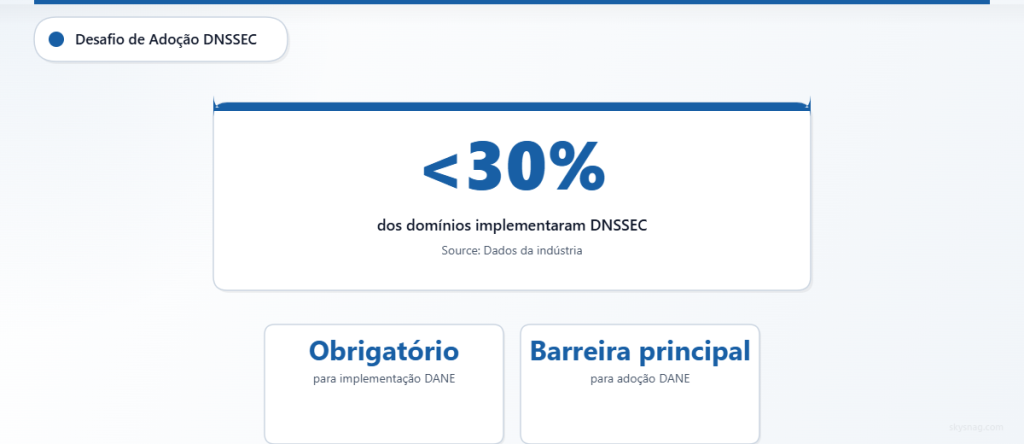

A implementação DANE apresenta desafios mais significativos de infraestrutura. A implantação DNSSEC requer hospedagem DNS especializada ou atualizações significativas da infraestrutura DNS interna. De acordo com dados recentes da indústria, menos de 30% dos domínios implementaram DNSSEC, criando uma barreira substancial para adoção do DANE.

Manutenção e Operações

Manutenção MTA-STS:

- Atualizações de política via modificações simples de arquivo

- Monitoramento padrão de servidor web

- Gerenciamento de certificado através de processos PKI existentes

- Relatório de erro claro através do TLS-RPT

Manutenção DANE:

- Atualizações de registro DNS para mudanças de certificado

- Gerenciamento e rotação de chaves DNSSEC

- Solução de problemas complexa para questões relacionadas ao DNSSEC

- Visibilidade limitada em falhas de validação

Análise de Segurança e Eficácia

Mitigação de Superfície de Ataque

Ambos os protocolos abordam diferentes vetores de ataque na segurança de email. O MTA-STS protege principalmente contra ataques man-in-the-middle durante transmissão SMTP ao aplicar criptografia e validação de certificado. Esta abordagem previne eficazmente que atacantes interceptem ou modifiquem comunicações de email através de ataques de downgrade de conexão.

O DANE fornece validação de certificado mais abrangente estabelecendo prova criptográfica de autenticidade de certificado através do DNSSEC. Este mecanismo protege contra ataques de certificado fraudulento e reduz dependência de autoridades certificadoras potencialmente comprometidas.

Diferenças de Modelo de Confiança

Os modelos de confiança subjacentes ao MTA-STS e DANE representam abordagens fundamentalmente diferentes para validação de certificado:

Modelo de Confiança MTA-STS: Depende da infraestrutura PKI tradicional e autoridades certificadoras, aprimorado com aplicação baseada em política. Esta abordagem mantém compatibilidade com práticas existentes de gerenciamento de certificado enquanto adiciona camadas de segurança.

Modelo de Confiança DANE: Cria uma relação de confiança criptográfica direta entre proprietários de domínio e seus certificados através do DNSSEC. Este modelo reduz dependência de autoridades certificadoras mas requer infraestrutura DNSSEC robusta.

Taxas de Adoção e Suporte da Indústria

Penetração de Mercado Atual

O MTA-STS alcançou adoção mais ampla entre principais provedores de email e empresas devido aos seus requisitos de implementação mais simples. Grandes provedores incluindo Gmail, Yahoo e Microsoft implementaram suporte MTA-STS, criando um efeito de rede que encoraja maior adoção.

A adoção do DANE permanece limitada principalmente devido aos desafios de implementação DNSSEC. Embora tecnicamente superior em alguns aspectos, as barreiras práticas para implantação DANE restringiram sua adoção generalizada.

Suporte de Fornecedores

Fornecedores de segurança de email geralmente forneceram suporte mais forte para implementação MTA-STS devido à demanda do cliente e requisitos de integração mais simples. O Skysnag Protect inclui capacidades abrangentes de monitoramento e gerenciamento de política MTA-STS, ajudando organizações a implementar e manter políticas eficazes de segurança de transporte.

O suporte DANE varia significativamente entre fornecedores, com muitos focando em casos de uso de nicho ou requisitos de segurança especializados ao invés de implantação empresarial ampla.

Framework de Decisão de Implementação

Quando Escolher MTA-STS

Organizações devem priorizar implementação MTA-STS quando:

- Buscando implantação rápida de segurança de transporte

- Trabalhando dentro de restrições de infraestrutura PKI existente

- Requerendo compatibilidade ampla com parceiros de email

- Necessitando relatório e monitoramento claro de política

- Operando sem infraestrutura DNSSEC abrangente

Quando Considerar DANE

A implementação DANE faz sentido para organizações que:

- Têm infraestrutura DNSSEC robusta já implantada

- Requerem segurança máxima de validação de certificado

- Precisam reduzir dependências de autoridade certificadora

- Operam em ambientes de alta segurança

- Podem gerenciar processos complexos de ciclo de vida de certificado baseados em DNS

Considerações de Abordagem Híbrida

Algumas organizações implementam tanto MTA-STS quanto DANE para maximizar cobertura de segurança. Esta abordagem fornece mecanismos de proteção redundantes mas requer coordenação cuidadosa para prevenir conflitos de política e complexidade operacional.

Estratégias Práticas de Implantação

Abordagem de Implementação Faseada

Fase 1: Avaliação

- Avaliar infraestrutura de email atual e requisitos de segurança

- Avaliar prontidão DNSSEC para consideração DANE

- Identificar parceiros de email chave e suas capacidades de segurança

Fase 2: Teste

- Implantar MTA-STS em modo de teste para validação gradual

- Monitorar relatórios TLS-RPT para problemas de implementação

- Validar processos de gerenciamento de certificado

Fase 3: Aplicação

- Habilitar modo de aplicação após período de teste bem-sucedido

- Monitorar conformidade contínua e métricas de segurança

- Expandir implementação através de todos os domínios habilitados para email

Armadilhas Comuns de Implementação

Organizações frequentemente encontram desafios durante implantação de segurança de transporte:

Problemas de Gerenciamento de Certificado: Falha em coordenar políticas de segurança de transporte com processos de renovação de certificado pode criar falhas de entrega.

Sincronização de Política: Políticas desalinhadas entre diferentes mecanismos de segurança podem causar confusão e problemas operacionais.

Lacunas de Monitoramento: Monitoramento inadequado da eficácia de segurança de transporte limita a capacidade de detectar e responder a problemas de segurança.

Impacto de Performance e Operacional

Considerações de Latência

O MTA-STS introduz sobrecarga de latência mínima através de recuperação e cache de política HTTPS. O impacto na performance de entrega de email é negligível para a maioria das organizações, já que políticas são armazenadas em cache por períodos estendidos.

O DANE pode introduzir latência adicional de consulta DNS, particularmente em ambientes com cadeias complexas de validação DNSSEC. Contudo, cache DNS adequado e otimização podem minimizar impacto de performance.

Monitoramento e Solução de Problemas

Capacidades eficazes de monitoramento diferem significativamente entre as duas abordagens:

Monitoramento MTA-STS: O TLS-RPT fornece relatório detalhado sobre violações de segurança de transporte, falhas de validação de certificado e problemas de aplicação de política. Este relatório padronizado permite monitoramento proativo de segurança e resolução rápida de problemas.

Monitoramento DANE: A solução de problemas DANE depende fortemente de ferramentas de análise DNS e monitoramento de validação DNSSEC. A complexidade da depuração DNSSEC pode tornar a resolução de problemas mais desafiadora para muitas equipes de TI.

Considerações Futuras e Evolução

Tendências de Desenvolvimento de Protocolo

Tanto MTA-STS quanto DANE continuam evoluindo para abordar desafios emergentes de segurança e melhorar simplicidade de implantação. Desenvolvimentos recentes incluem flexibilidade aprimorada de política para MTA-STS e ferramentas simplificadas de implantação DANE.

O cenário de segurança de email favorece cada vez mais soluções que equilibram eficácia de segurança com requisitos práticos de implantação, sugerindo crescimento forte contínuo para adoção MTA-STS.

Integração com Frameworks de Segurança Mais Amplos

Protocolos de segurança de transporte são cada vez mais integrados com plataformas abrangentes de segurança de email que fornecem gerenciamento unificado de política e monitoramento através de múltiplos padrões de segurança incluindo DMARC, SPF e DKIM.

Principais Conclusões

O MTA-STS emerge como o vencedor claro para a maioria das organizações buscando implementar segurança de transporte de email. Seus requisitos de implantação mais simples, suporte amplo de fornecedores e proteções de segurança eficazes fazem dele a escolha prática para estratégias de segurança de email empresarial. A integração do protocolo com infraestrutura PKI existente e capacidades abrangentes de relatório através do TLS-RPT fornecem vantagens operacionais que facilitam manutenção a longo prazo e monitoramento de segurança.

O DANE oferece segurança teórica superior através de sua abordagem de validação de certificado criptográfica, mas complexidade de implementação e dependências DNSSEC limitam sua aplicabilidade prática para a maioria das organizações. O DANE permanece valioso para ambientes de alta segurança com infraestrutura DNSSEC existente e requisitos de segurança especializados.

Organizações devem priorizar implementação MTA-STS como sua estratégia primária de segurança de transporte de email enquanto consideram DANE para casos de uso específicos que justificam sua complexidade adicional. A combinação de MTA-STS com protocolos abrangentes de autenticação de email fornece proteção robusta contra ameaças modernas baseadas em email enquanto mantém simplicidade operacional e compatibilidade ampla.

Para organizações prontas para implementar segurança eficaz de transporte de email, o Skysnag Protect oferece capacidades abrangentes de gerenciamento e monitoramento de política MTA-STS que simplificam implantação e garantem eficácia contínua de segurança através de toda sua infraestrutura de email.

Pronto para proteger a sua identidade de envio e a reputação do seu domínio? Registe-se hoje.

Começar