Como o MTA-STS Previne Ataques de Downgrade de Email: Mecanismos Técnicos de Defesa

Os ataques de downgrade de email representam uma das ameaças mais sofisticadas à infraestrutura moderna de email, explorando a natureza oportunística do SMTP para forçar comunicações em canais vulneráveis e não criptografados. O MTA-STS (Mail Transfer Agent Strict Transport Security) serve como um mecanismo crítico de defesa contra esses ataques, fornecendo políticas de criptografia obrigatórias que impedem atores maliciosos de interceptar e manipular o tráfego de email.

Compreendendo os Vetores de Ataque de Downgrade de Email

A Vulnerabilidade da Criptografia Oportunística SMTP

O design inerente do SMTP permite criptografia oportunística através do STARTTLS, onde os servidores de email remetentes tentam estabelecer conexões criptografadas, mas revertem para transmissão em texto simples se a criptografia falhar. Esta flexibilidade cria uma superfície de ataque que atores de ameaça exploram através de vários métodos sofisticados:

Manipulação Ativa Man-in-the-Middle: Atacantes se posicionam entre servidores de email comunicantes e ativamente removem anúncios STARTTLS das respostas SMTP. Quando o servidor remetente recebe uma resposta sem capacidade STARTTLS, assume que o servidor receptor não suporta criptografia e transmite emails em texto simples.

Envenenamento DNS para Roteamento de Email: Atores maliciosos comprometem respostas DNS para consultas de registros MX, redirecionando tráfego de email para servidores controlados por atacantes que não anunciam capacidades de criptografia. O servidor remetente legítimo, seguindo comportamento SMTP padrão, entrega emails sem criptografia para o endpoint malicioso.

Sequestro BGP para Interceptação de Email: Atacantes avançados aproveitam vulnerabilidades do Border Gateway Protocol para redirecionar tráfego de email através de sua infraestrutura, onde podem manipular negociações SMTP e forçar transmissão em texto simples mantendo a aparência de entrega bem-sucedida.

Cenários de Ataque do Mundo Real

Atores de estado-nação demonstraram sofisticação particular na implantação dessas técnicas. Em casos documentados, atacantes estabeleceram infraestrutura que espelha servidores de email legítimos, mas sistematicamente remove capacidades de criptografia. Comunicações corporativas, correspondência governamental e transações financeiras tornam-se vulneráveis à interceptação e análise de conteúdo.

A linha temporal do ataque tipicamente segue este padrão: reconhecimento identifica comunicações de email de alto valor, posicionamento de rede estabelece a capacidade man-in-the-middle, downgrade ativo força transmissão em texto simples, e exfiltração de dados ocorre sem detecção pelo remetente ou destinatário.

Arquitetura Técnica e Implementação do MTA-STS

Framework de Política e Mecanismos de Aplicação

O MTA-STS opera através de um sistema de duplo componente que estabelece e aplica políticas rigorosas de criptografia. O registro DNS TXT serve como mecanismo de descoberta, anunciando disponibilidade de política e informações de versão. Este registro segue o formato v=STSv1; id=identificador_política; e permite que servidores remetentes localizem a especificação completa da política.

O arquivo de política, hospedado em https://mta-sts.domain.com/.well-known/mta-sts.txt, contém requisitos de segurança abrangentes:

version: STSv1

mode: enforce

mx: mail.example.com

mx: backup-mail.example.com

max_age: 604800O parâmetro mode define comportamento de aplicação com três opções distintas. Modo de teste habilita monitoramento de política sem bloquear entrega de email, permitindo que administradores identifiquem potenciais problemas de compatibilidade. Modo de aplicação rigorosamente requer conexões criptografadas e rejeita emails que não podem estabelecer transporte seguro. Modo nenhum efetivamente desabilita proteção MTA-STS mantendo infraestrutura de política.

Validação de Certificado e Estabelecimento de Confiança

O MTA-STS estende além de requisitos básicos de criptografia ao exigir validação adequada de certificado. O protocolo requer que servidores de email receptores apresentem certificados SSL/TLS válidos que correspondam ao seu nome de host e se conectem a autoridades certificadoras confiáveis. Isso impede atacantes de usar certificados autoassinados ou fraudulentos para estabelecer conexões aparentemente criptografadas, mas na verdade comprometidas.

O processo de validação de certificado inclui múltiplas etapas de verificação: correspondência de nome de host contra o registro MX, validação de cadeia de certificado para autoridades raiz confiáveis, verificação de expiração de certificado, e verificação de status de revogação através de mecanismos CRL ou OCSP.

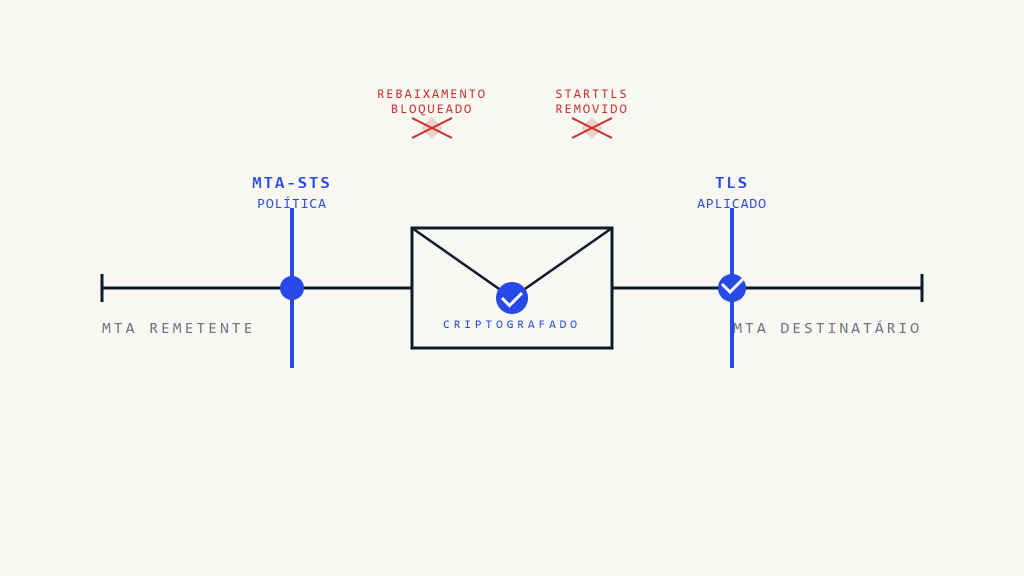

Prevenção de Ataques Através de Aplicação de Política

Proteção Contra Remoção STARTTLS

Quando políticas MTA-STS estão ativas, servidores de email remetentes não podem mais reverter para transmissão em texto simples mesmo se a negociação STARTTLS falhar. A política explicitamente requer criptografia, forçando o servidor remetente a estabelecer uma conexão segura ou adiar a entrega. Isso elimina o vetor de ataque primário para ataques de downgrade.

Considere este cenário técnico: um atacante intercepta tráfego SMTP e remove anúncios STARTTLS das respostas do servidor. Sem MTA-STS, o servidor remetente prosseguiria com transmissão em texto simples. Com aplicação MTA-STS, o servidor remetente reconhece o requisito de política para criptografia e tenta novamente a conexão ou enfileira a mensagem para entrega posterior, prevenindo o ataque de downgrade.

Resistência à Manipulação DNS

Políticas MTA-STS incluem declarações específicas de servidor MX que limitam quais servidores de email podem receber email para um domínio. Mesmo se atacantes manipularem com sucesso registros MX DNS para redirecionar tráfego, a política MTA-STS restringe aceitação a servidores explicitamente autorizados. Isso cria uma camada secundária de validação que previne ataques bem-sucedidos de redirecionamento baseado em DNS.

O processo de validação de política requer que servidores receptores não apenas suportem criptografia, mas também apareçam na lista MX autorizada dentro da política MTA-STS. Atacantes não podem simplesmente estabelecer endpoints criptografados; eles devem comprometer a própria infraestrutura de política, aumentando significativamente a complexidade do ataque.

Validação de Segurança de Conexão

A aplicação MTA-STS inclui validação abrangente de segurança de conexão que estende além de criptografia básica. O protocolo verifica força de conjunto de cifras, requisitos de versão de protocolo, e integridade da cadeia de certificados. Esta validação multicamadas previne ataques que tentam estabelecer conexões criptografadas, mas criptograficamente fracas.

Implementações modernas rejeitam conexões usando conjuntos de cifras depreciados, trocas de chave fracas, ou versões TLS desatualizadas. Isso assegura que mesmo se atacantes estabelecerem conexões criptografadas, a força criptográfica atende padrões de segurança atuais e resiste métodos de ataque conhecidos.

Integração com Infraestrutura de Segurança de Email

Implementação Skysnag Protect

Skysnag Protect fornece implementação abrangente de MTA-STS que simplifica implantação e gerenciamento de políticas através de infraestruturas de email complexas. A plataforma automatiza geração de políticas, lida com requisitos de validação de certificado, e fornece monitoramento detalhado de aplicação de criptografia através de todas as comunicações de email.

O serviço inclui capacidades avançadas de detecção de ameaças que identificam tentativas de ataques de downgrade e fornecem informações forenses detalhadas sobre padrões de ataque. Isso permite que equipes de segurança compreendam metodologias de atores de ameaça e implementem medidas defensivas adicionais onde necessário.

Integração TLSRPT para Visibilidade de Ataques

O MTA-STS opera em conjunto com TLSRPT (TLS Reporting) para fornecer visibilidade abrangente sobre aplicação de criptografia e tentativas de ataque. TLSRPT gera relatórios detalhados sobre falhas de conexão, violações de política, e padrões de negociação de criptografia que permitem que equipes de segurança identifiquem campanhas sistemáticas de ataque.

O framework de relatórios captura tentativas de ataques de downgrade, falhas de validação de certificado, e anomalias de padrão de conexão. Esses dados fornecem inteligência crucial sobre capacidades de atores de ameaça e ajudam organizações a ajustar políticas de segurança baseadas em métodos de ataque observados.

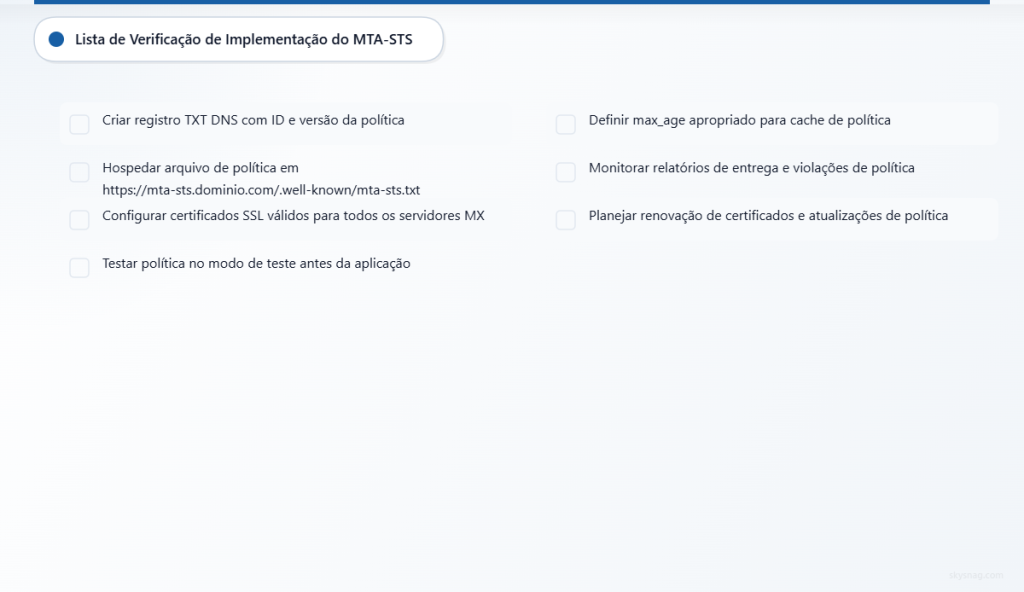

Considerações de Implantação e Casos Extremos

A implementação MTA-STS requer consideração cuidadosa de padrões legítimos de infraestrutura de email. Organizações com roteamento de email complexo, serviços de email de terceiros, e servidores de backup de email devem assegurar que políticas acomodem todos os caminhos legítimos de comunicação mantendo aplicação de segurança.

Estratégia de Implantação Gradual: Organizações devem implementar MTA-STS usando modo de teste inicialmente para identificar potenciais problemas de compatibilidade com servidores de email legítimos. O período de teste permite refinamento de política e assegura que aplicação de segurança não bloqueie inadvertidamente comunicações legítimas.

Integração de Serviço de Terceiros: Infraestruturas modernas de email frequentemente incluem serviços de segurança baseados em nuvem, sistemas de filtragem de spam, e provedores de email de backup. Políticas MTA-STS devem explicitamente incluir esses serviços em listas MX autorizadas enquanto asseguram que atendam requisitos de criptografia e certificado.

Procedimentos de Comunicação de Emergência: Sistemas críticos de comunicação requerem procedimentos de backup para cenários onde aplicação MTA-STS previne entrega de email devido a problemas de infraestrutura. Organizações devem estabelecer canais alternativos de comunicação e procedimentos de substituição de política para situações de emergência.

Monitoramento e Inteligência de Ameaças

Reconhecimento de Padrões de Ataque

Implantação eficaz de MTA-STS inclui sistemas abrangentes de monitoramento que identificam padrões de ataque e fornecem inteligência de ameaças acionável. Ataques modernos frequentemente envolvem sondagem sistemática de múltiplos domínios para identificar vulnerabilidades e lacunas de política.

Sistemas de monitoramento devem rastrear padrões de falha de conexão, anomalias de validação de certificado, e distribuições geográficas de tentativas de conexão. Esses padrões ajudam a identificar campanhas coordenadas de ataque e permitem ajustes proativos de defesa.

Avaliação de Impacto de Performance

A aplicação MTA-STS inclui etapas adicionais de validação que podem impactar performance de entrega de email. Organizações devem equilibrar requisitos de segurança com eficiência operacional, particularmente para sistemas de email de alto volume.

Cache de conexão, otimização de validação de política, e cache de cadeia de certificados podem reduzir significativamente impactos de performance mantendo eficácia de segurança. Monitoramento regular de performance assegura que aplicação de segurança não crie atrasos inaceitáveis de entrega.

Evolução de Ataques Futuros e Adaptação de Defesa

Vetores de Ameaça Emergentes

À medida que a adoção MTA-STS aumenta, atores de ameaça estão desenvolvendo métodos de ataque mais sofisticados que tentam contornar aplicação de política. Estes incluem ataques de infraestrutura de política, tentativas de comprometimento de autoridade certificadora, e campanhas de ameaça persistente avançada que visam sistemas de gerenciamento de política.

Organizações devem manter inteligência de ameaças atualizada e adaptar implementações MTA-STS para abordar métodos emergentes de ataque. Isso inclui revisões regulares de política, monitoramento de autoridade certificadora, e avaliações de segurança de infraestrutura.

Evolução de Padrões e Compatibilidade

Padrões de segurança de email continuam evoluindo para abordar novos vetores de ameaça e melhorar interoperabilidade. Implementações MTA-STS devem permanecer compatíveis com padrões emergentes mantendo compatibilidade retrógrada com infraestrutura existente.

O desenvolvimento contínuo de protocolos de segurança de email inclui métodos aprimorados de validação de certificado, mecanismos melhorados de distribuição de política, e integração com padrões emergentes de autenticação. Organizações devem planejar evolução de padrões em suas estratégias de segurança de longo prazo.

Principais Conclusões

O MTA-STS fornece proteção robusta contra ataques de downgrade de email através de políticas de criptografia obrigatórias e validação abrangente de certificados. O protocolo previne ataques de remoção STARTTLS, resiste manipulação DNS, e assegura conexões criptograficamente fortes para todas as comunicações de email.

Implementação bem-sucedida requer planejamento cuidadoso, implantação gradual, e sistemas abrangentes de monitoramento. Organizações devem equilibrar aplicação de segurança com requisitos operacionais mantendo compatibilidade com infraestrutura legítima de email.

A integração do MTA-STS com frameworks mais amplos de segurança de email cria sistemas de defesa em camadas que aumentam significativamente o custo e complexidade de ataques bem-sucedidos. Monitoramento regular, manutenção de política, e integração de inteligência de ameaças asseguram eficácia continuada contra métodos de ataque em evolução.

Pronto para implementar proteção abrangente de segurança de email? Skysnag Protect fornece implantação e gerenciamento MTA-STS de nível empresarial com capacidades avançadas de detecção de ameaças.

Pronto para proteger a sua identidade de envio e a reputação do seu domínio? Registe-se hoje.

Começar