A segurança de e-mail nunca foi tão crítica, e o MTA-STS (Mail Transfer Agent Strict Transport Security) representa uma das formas mais eficazes de proteger as comunicações por e-mail da sua organização contra ataques man-in-the-middle e ataques de downgrade. Se você está procurando implementar MTA-STS mas se sentindo sobrecarregado pela complexidade técnica, você não está sozinho. Muitas organizações enfrentam dificuldades com o processo de configuração, frequentemente cometendo erros custosos que podem comprometer sua segurança de e-mail ou interromper o fluxo legítimo de mensagens.

Este guia abrangente o conduz através de cada etapa da implementação MTA-STS, desde o planejamento inicial até a manutenção contínua, garantindo que sua infraestrutura de e-mail permaneça segura e em conformidade com os padrões modernos de segurança.

I. Compreendendo o MTA-STS: A Base do Transporte Seguro de E-mail

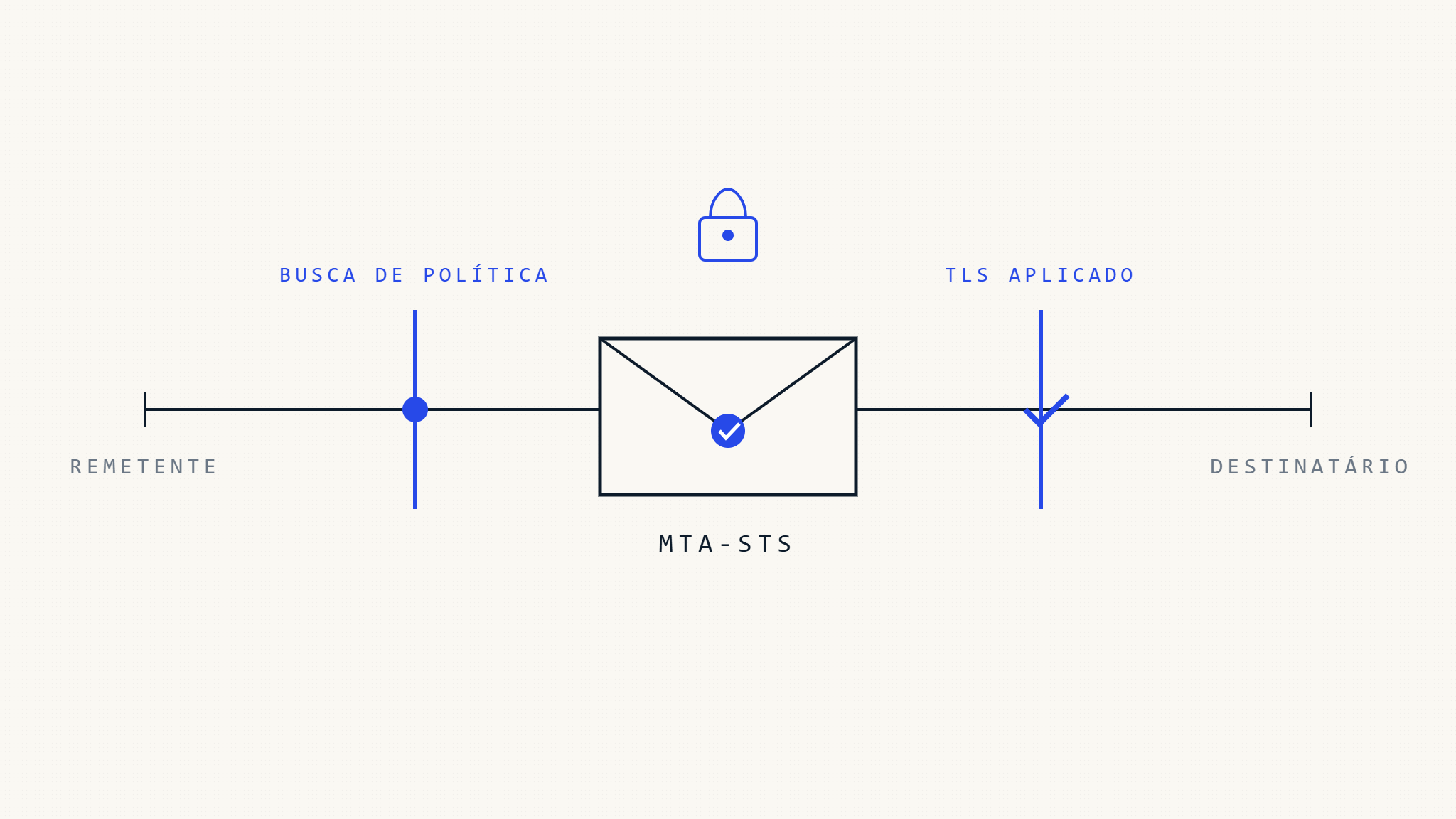

O MTA-STS funciona publicando uma política que instrui os servidores de e-mail remetentes a entregarem e-mails apenas através de conexões TLS criptografadas aos seus servidores de e-mail. Diferentemente do TLS oportunístico, que pode ser rebaixado por atacantes, o MTA-STS impõe segurança de transporte rígida, tornando significativamente mais difícil para atores maliciosos interceptarem ou manipularem suas comunicações por e-mail.

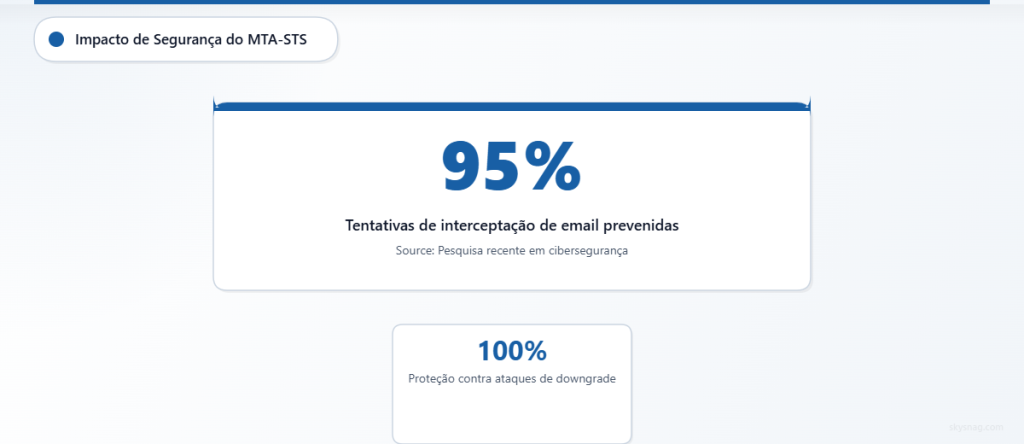

O padrão opera através de dois componentes principais: um registro DNS TXT que anuncia a disponibilidade da política e um arquivo de política hospedado via HTTPS que contém os requisitos de segurança reais. Quando implementado adequadamente, o MTA-STS pode prevenir até 95% das tentativas de interceptação de e-mail, segundo pesquisas de segurança recentes de empresas líderes em cibersegurança.

As ameaças modernas de e-mail evoluíram além de spam e phishing simples. Atores de ameaças persistentes avançadas agora tentam rotineiramente interceptar comunicações corporativas através de ataques na camada de transporte, tornando a implementação do MTA-STS essencial para qualquer organização séria sobre segurança de e-mail.

II. Requisitos Pré-Implementação e Planejamento

Pré-requisitos Técnicos

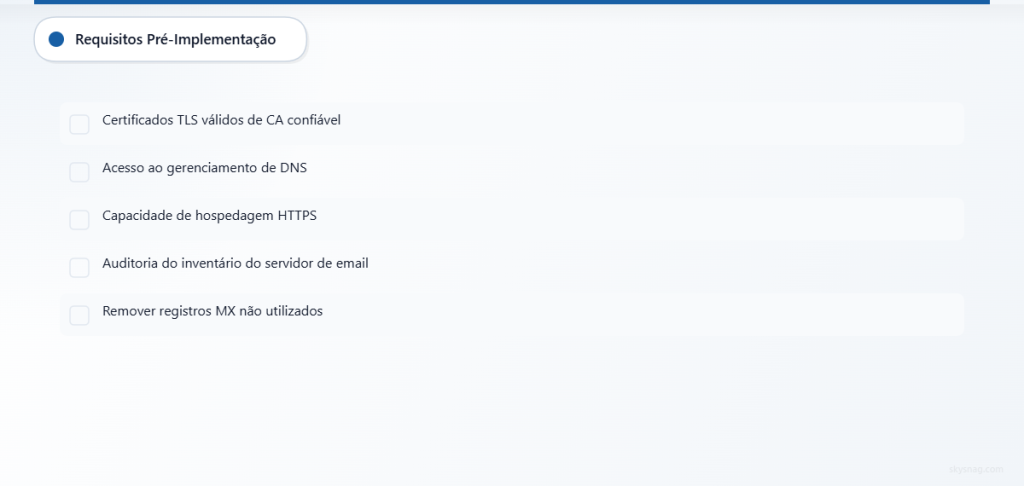

Antes de iniciar sua implementação MTA-STS, certifique-se de ter os seguintes requisitos técnicos em vigor:

Gerenciamento de Certificados SSL/TLS: Seus servidores de e-mail devem ter certificados TLS válidos e adequadamente configurados de autoridades certificadoras confiáveis. Certificados autoassinados causarão violações de política e possíveis falhas na entrega de e-mail.

Acesso ao Gerenciamento DNS: Você precisará de acesso administrativo à zona DNS da sua organização para publicar os registros TXT necessários. Considere usar um provedor DNS que suporte gerenciamento via API para atualizações mais fáceis de política.

Capacidade de Hospedagem Web: O MTA-STS requer hospedagem de um arquivo de política via HTTPS, tipicamente em um subdomínio como mta-sts.seudominio.com. Isso pode ser hospedado na infraestrutura web existente ou em serviços de hospedagem dedicados.

Avaliação da Infraestrutura do Servidor de E-mail

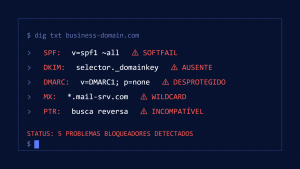

Conduza uma auditoria abrangente da sua configuração atual de servidor de e-mail. documente todos os servidores de e-mail de entrada, incluindo registros MX primários, servidores de backup e quaisquer serviços de segurança de e-mail de terceiros. Este inventário torna-se crucial ao definir os parâmetros da sua política MTA-STS.

Muitas organizações descobrem servidores de e-mail desatualizados ou esquecidos durante este processo. Remova quaisquer servidores não utilizados dos seus registros MX antes de implementar o MTA-STS para evitar conflitos de política.

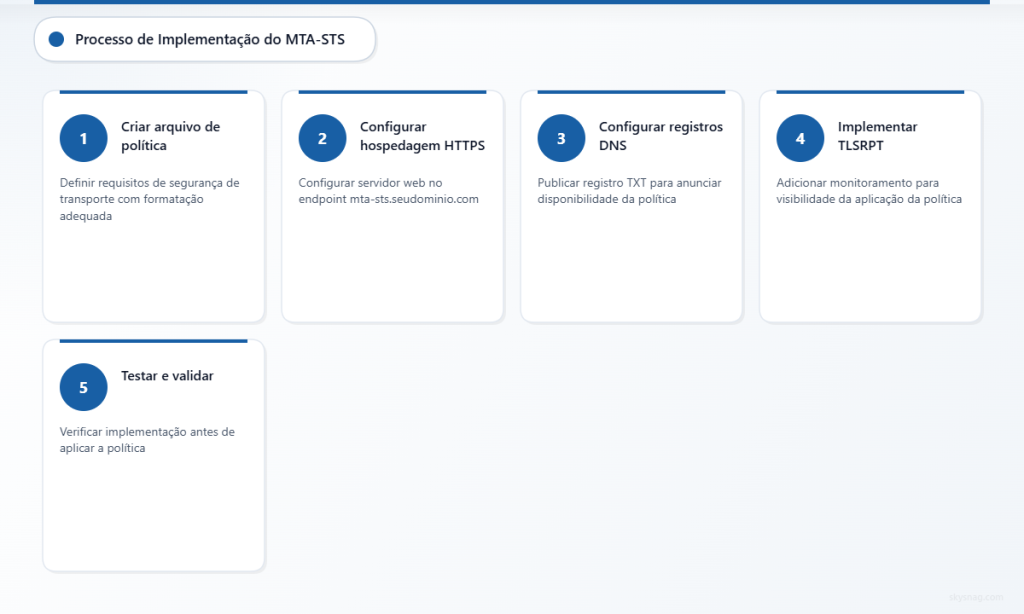

III. Implementação MTA-STS Passo a Passo

Passo 1: Criar Seu Arquivo de Política MTA-STS

Comece criando um arquivo de política que define seus requisitos de segurança de transporte. Este arquivo deve ser servido via HTTPS e conter formatação específica para garantir compatibilidade com todos os principais provedores de e-mail.

Crie um arquivo chamado mta-sts.txt com a seguinte estrutura:

version: STSv1

mode: enforce

mx: mail.seudominio.com

mx: backup.seudominio.com

max_age: 86400Parâmetros de Política Explicados:

- version: Deve ser “STSv1” para conformidade com padrão atual

- mode: Use “testing” inicialmente, depois mude para “enforce” após verificação

- mx: Liste todos os servidores de e-mail legítimos que devem receber seu e-mail

- max_age: Duração do cache da política em segundos (86400 = 24 horas)

Passo 2: Configurar Hospedagem HTTPS para Arquivo de Política

Configure um servidor web para hospedar seu arquivo de política MTA-STS em https://mta-sts.seudominio.com/.well-known/mta-sts.txt. A configuração de hospedagem deve atender requisitos específicos:

Requisitos de Certificado SSL: Use um certificado TLS válido para o subdomínio mta-sts. Muitas organizações usam certificados wildcard ou adicionam o subdomínio a certificados existentes.

Cabeçalhos Content-Type: Configure seu servidor web para servir o arquivo de política com cabeçalhos Content-Type: text/plain. Tipos de conteúdo incorretos podem causar falhas na análise da política.

Considerações de Confiabilidade: Garanta alta disponibilidade para sua hospedagem de política. Se o arquivo de política ficar indisponível, servidores remetentes podem adiar ou rejeitar a entrega de e-mail.

Passo 3: Configurar Registros DNS

Publique um registro TXT em _mta-sts.seudominio.com que anuncia sua política:

_mta-sts.seudominio.com. IN TXT "v=STSv1; id=20260315120000;"Componentes do Registro DNS:

- v=STSv1: Indica MTA-STS versão 1

- id: Identificador de política que deve ser atualizado quando a política muda (use formato timestamp para rastreamento fácil)

O registro DNS serve como um sinal para servidores de e-mail remetentes de que uma política MTA-STS existe e deve ser buscada do seu endpoint de hospedagem de política.

Passo 4: Implementar TLSRPT para Monitoramento

Embora não seja estritamente necessário, implementar TLSRPT (TLS Reporting) junto com MTA-STS fornece visibilidade crucial sobre a aplicação da política e problemas potenciais.

Adicione um registro DNS TLSRPT:

_smtp._tls.seudominio.com. IN TXT "v=TLSRPTv1; rua=mailto:[email protected]"Relatórios TLSRPT ajudam você a identificar servidores de e-mail legítimos que podem estar enfrentando problemas de conexão TLS com seus servidores, permitindo que você resolva problemas antes que impactem a entrega de e-mail.

Passo 5: Teste e Validação

Antes de mudar para modo de aplicação, teste completamente sua implementação MTA-STS usando tanto ferramentas automatizadas quanto métodos de verificação manual.

Verificação de Propagação DNS: Verifique se seus registros DNS se propagaram globalmente usando múltiplos verificadores DNS. Propagação incompleta pode causar aplicação inconsistente de política.

Acessibilidade do Arquivo de Política: Teste acesso HTTPS ao seu arquivo de política de múltiplas localizações e redes. Considere usar serviços de monitoramento para rastrear a disponibilidade do arquivo de política.

Teste de Fluxo de E-mail: Envie e-mails de teste de vários provedores (Gmail, Outlook, Yahoo) e monitore as taxas de sucesso de entrega. Muitas organizações usam ferramentas como Skysnag Protect para automatizar esse processo de teste e receber relatórios detalhados sobre o status de autenticação.

Passo 6: Mover para Modo de Aplicação

Após teste bem-sucedido no modo “testing” por pelo menos uma semana, atualize sua política para modo “enforce”:

version: STSv1

mode: enforce

mx: mail.seudominio.com

mx: backup.seudominio.com

max_age: 604800Aumente o valor max_age para uma semana (604800 segundos) para implantações em produção. Atualize o campo ID do seu registro DNS para refletir a mudança de política:

_mta-sts.seudominio.com. IN TXT "v=STSv1; id=20260322120000;"IV. Armadilhas Comuns de Implementação e Como Evitá-las

Cobertura Incompleta de Registros MX

Um dos erros mais frequentes envolve falhar em incluir todos os servidores de e-mail legítimos na política MTA-STS. Esta supervisão pode causar rejeição de e-mails legítimos quando chegam via servidores não listados na política.

Solução: Mantenha um inventário abrangente de todos os servidores de e-mail, incluindo servidores de backup, serviços de segurança de terceiros e quaisquer serviços de roteamento de e-mail baseados em nuvem. Revise registros MX trimestralmente para identificar quaisquer mudanças.

Incompatibilidades de Certificado TLS

Servidores de e-mail devem apresentar certificados TLS que correspondam exatamente aos seus nomes de host. Incompatibilidades de certificado causam violações de política e possíveis falhas na entrega de e-mail.

Solução: Implemente monitoramento automatizado de certificados para alertá-lo antes que certificados expirem. Use certificados Subject Alternative Name (SAN) para cobrir múltiplos nomes de host de servidor de e-mail com um único certificado.

Problemas de Disponibilidade do Arquivo de Política

Se seu arquivo de política MTA-STS ficar indisponível, servidores de e-mail remetentes podem cachear a falha e adiar tentativas futuras de entrega por períodos estendidos.

Solução: Implemente hospedagem redundante para seu arquivo de política através de múltiplas localizações geográficas. Considere usar redes de entrega de conteúdo (CDNs) para melhorar disponibilidade e desempenho.

Valores de TTL DNS Incorretos

Definir valores de TTL DNS muito altos pode atrasar atualizações de política, enquanto valores muito baixos podem aumentar a carga de consultas DNS e potenciais interrupções de serviço.

Solução: Use valores de TTL moderados (300-3600 segundos) para registros DNS MTA-STS. Planeje mudanças de política com antecedência e reduza valores de TTL antes de fazer atualizações.

V. Opções de Configuração Avançada

Gerenciamento de Múltiplos Domínios

Organizações que gerenciam múltiplos domínios podem implementar políticas MTA-STS centralizadas hospedando arquivos de política em uma única infraestrutura enquanto mantêm registros DNS separados para cada domínio.

Esta abordagem simplifica o gerenciamento de certificados e reduz a complexidade de hospedagem enquanto mantém limites de segurança entre diferentes unidades organizacionais.

Integração com Serviços de Segurança de E-mail

Muitas organizações usam serviços de segurança de e-mail de terceiros que agem como servidores MX antes de entregar e-mail à infraestrutura interna. Inclua estes serviços na sua política MTA-STS enquanto garante que mantenham conectividade TLS adequada aos seus servidores de destino final.

documente o caminho completo do fluxo de e-mail e verifique conectividade TLS em cada salto para evitar violações de política.

Gerenciamento Automatizado de Política

Considere implementar sistemas de gerenciamento automatizado de política que podem atualizar registros DNS e arquivos de política baseado em mudanças de infraestrutura. Esta automação reduz o risco de erro humano e garante que políticas permaneçam atuais conforme sua infraestrutura de e-mail evolui.

VI. Práticas Recomendadas de Monitoramento e Manutenção

Validação Regular de Política

Estabeleça um processo de revisão mensal para validar que sua política MTA-STS reflete com precisão sua infraestrutura atual de servidor de e-mail. Esta revisão deve incluir:

- Verificação de todas as entradas de registro MX na política

- Confirmação da validade do certificado TLS em todos os servidores de e-mail

- Teste da acessibilidade do arquivo de política de múltiplas localizações

- Revisão de dados TLSRPT para tendências de violação de política

Gerenciamento do Ciclo de Vida de Certificados

Implemente monitoramento automatizado para certificados TLS em todos os servidores de e-mail incluídos na sua política MTA-STS. Expiração de certificado pode causar violações imediatas de política e falhas na entrega de e-mail.

Muitas organizações integram monitoramento de certificados com suas plataformas existentes de gerenciamento de serviços de TI para garantir renovações pontuais e minimizar interrupções de serviço.

Otimização de Desempenho

Monitore o impacto no desempenho das verificações de política MTA-STS na sua infraestrutura de e-mail. Embora os benefícios de segurança superem significativamente a sobrecarga mínima de desempenho, entender métricas de linha de base ajuda a identificar problemas potenciais.

Rastreie tempos de resposta do arquivo de política, desempenho de consulta DNS e qualquer correlação entre aplicação de política e atrasos no processamento de e-mail.

VII. Considerações de Conformidade e Regulamentação

A implementação MTA-STS apoia conformidade com várias estruturas regulamentares que requerem criptografia de comunicações sensíveis em trânsito. Indústrias como saúde (HIPAA), finanças (PCI DSS) e setores governamentais frequentemente exigem ou recomendam fortemente segurança de camada de transporte para comunicações por e-mail.

documente sua implementação MTA-STS como parte do inventário de controles de segurança da sua organização. Inclua documentos de política, detalhes de configuração e procedimentos de monitoramento em pacotes de auditoria de conformidade.

Para organizações sujeitas a requisitos de localização de dados, garanta que sua infraestrutura de hospedagem de arquivo de política cumpra com restrições geográficas relevantes enquanto mantém os requisitos de disponibilidade para aplicação efetiva de política.

VIII. Solução de Problemas Comuns

Erros de Análise de Política

Erros de sintaxe em arquivos de política MTA-STS podem causar com que servidores de e-mail remetentes ignorem políticas ou usem métodos de transporte menos seguros por padrão. Problemas de sintaxe comuns incluem espaçamento incorreto, dois pontos ausentes e valores de parâmetros inválidos.

Resolução: Use ferramentas de validação de política para verificar sintaxe antes de publicar atualizações. Implemente controle de versão para arquivos de política para permitir rollback rápido se problemas surgirem.

Atrasos de Propagação DNS

Mudanças nos registros DNS MTA-STS podem levar tempo para se propagar globalmente, criando inconsistências temporárias na aplicação de política através de diferentes regiões geográficas.

Resolução: Planeje mudanças de política durante períodos de baixo volume de e-mail e monitore o status de propagação usando ferramentas globais de verificação DNS. Considere implementar monitoramento DNS para detectar problemas de propagação automaticamente.

Problemas de Cadeia de Confiança de Certificado

Servidores de e-mail podem rejeitar conexões TLS se cadeias de confiança de certificado estiverem incompletas ou contiverem certificados intermediários inválidos.

Resolução: Verifique cadeias completas de confiança de certificado em todos os servidores de e-mail. Use ferramentas de teste SSL para identificar problemas de cadeia de confiança e garantir que certificados intermediários estejam adequadamente configurados.

IX. Principais Conclusões

A implementação MTA-STS melhora significativamente a postura de segurança de e-mail da sua organização ao impor conexões de transporte criptografadas e prevenir ataques de downgrade. O sucesso depende de planejamento cuidadoso, teste completo e manutenção contínua tanto da infraestrutura técnica quanto das políticas de segurança.

Comece com modo de teste para validar sua configuração antes de mover para aplicação, e mantenha monitoramento abrangente para garantir efetividade contínua. Revisões regulares da sua política MTA-STS garantem que ela permaneça alinhada com mudanças de infraestrutura e requisitos de segurança em evolução.

O investimento na implementação MTA-STS paga dividendos na redução de riscos de segurança de e-mail e postura de conformidade aprimorada. Organizações que implementam MTA-STS tipicamente veem melhorias imediatas nas métricas de segurança de e-mail e suscetibilidade reduzida a ataques de camada de transporte.

Pronto para implementar MTA-STS com orientação especializada e monitoramento automatizado? Skysnag Protect fornece gerenciamento abrangente de autenticação de e-mail, incluindo suporte à implementação MTA-STS, validação automatizada de política e relatórios detalhados para garantir que sua segurança de e-mail permaneça robusta e em conformidade.