ドイツ連邦情報セキュリティ局(BSI)は、TR-03182とTR-03108をメールセキュリティの包括的なフレームワークとして確立し、DMARC認証はメールベースのサイバー脅威から組織を保護する上で重要な役割を果たしています。ドイツの組織が規制上の監視の強化と巧妙なフィッシング攻撃に直面する中、BSI TR-03182およびTR-03108準拠のメールセキュリティ対策の実装は、堅牢なサイバーセキュリティ態勢を維持するために不可欠となっています。

本技術ガイドは、適切なDMARC設定と監視を通じてBSI TR-03182およびTR-03108メールセキュリティ準拠を達成するための完全な実装ロードマップを提供します。

I. BSI TR-03182 & TR-03108 メールセキュリティ要件の理解

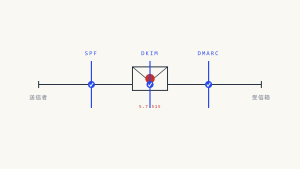

BSI TR-03182「安全なメール転送」とTR-03108「メールセキュリティガイドライン」は、ドイツの組織におけるメール通信の保護に関する詳細なガイダンスを提供しています。両フレームワークは、SPF、DKIM、DMARCの必須DNSレコードを含むメール認証プロトコルと、基盤的なセキュリティ制御としてのMTA-STSやTLS-RPTなどの補完的セキュリティ対策を重視しています。

技術レポートは、ドメインスプーフィングを防止し、認証されたメールチャネルを確立するためのDMARCポリシーの実装を推奨しています。両フレームワークの長期目標は、特にBSI NIS2マンデートの下でこれらのセキュリティ対策を包括的に強制することであり、ドイツの重要インフラと必須サービス全体でDMARCポリシーをp=rejectに持続的に強制することを目指しています。

主要なメール認証コンポーネント

SPF(Sender Policy Framework)

- 公開されたDNSレコードに対して送信IPアドレスを検証

- 不正なメールサーバーによる基本的なメールスプーフィングを防止

- DMARC認証の基盤を形成

DKIM(DomainKeys Identified Mail)

- メール認証のための暗号署名を提供

- 送信中のメールコンテンツの整合性を確保

- 受信システムがメッセージの真正性を検証することを可能にする

DMARC(Domain-based Message Authentication, Reporting and Conformance)

- 包括的なドメイン保護のためにSPFとDKIMを基盤とする

- 認証失敗の処理に関するポリシー指示を提供

- セキュリティ監視と準拠証拠のための詳細なレポートを生成

MTA-STS(Mail Transfer Agent Strict Transport Security)

- メール配信における安全な接続と証明書検証を強制

- メール送信中の中間者攻撃を防止

- トランスポート層を保護することでDMARCを補完

TLS-RPT(TLS Reporting)

- TLS接続の失敗とセキュリティ問題の可視性を提供

- メール暗号化の効果性の監視を可能にする

- トランスポートセキュリティ対策のコンプライアンスレポートをサポート

II. ステップ1:メールインフラストラクチャの評価実施

BSI TR-03182およびTR-03108メールセキュリティ制御を実装する前に、組織は現在のメールインフラストラクチャと認証状況を徹底的に評価する必要があります。

メール送信元のインベントリ

組織に代わってメールを送信する権限を持つすべてのシステムを文書化します:

- プライマリメールサーバーとExchangeシステム

- マーケティング自動化プラットフォームとCRMシステム

- メール通知機能を持つクラウドアプリケーション

- トランザクションメールを送信するサードパーティサービス

- バックアップと災害復旧メールシステム

現在の認証状況の分析

DNSルックアップツールを使用して既存のメール認証レコードを確認します:

dig TXT domain.com | grep "v=spf1"

dig TXT _dmarc.domain.com

dig TXT selector._domainkey.domain.com受信メールの認証ヘッダーを確認して、現在のSPFとDKIMの配置率を理解します。このベースライン評価は、BSI TR-03182およびTR-03108準拠のために対処しなければならない認証ギャップの特定に役立ちます。

メールフローの文書化

以下を含む、インフラストラクチャを通るすべての正当なメールフローをマッピングします:

- 内部ユーザー通信と自動化されたシステム通知

- 顧客向け通信とサポートチケットシステム

- ビジネスパートナー通信とベンダー通知

- 緊急通信とインシデント対応手順

III. ステップ2:送信者検証のためのSPFレコード実装

適切なSPF設定は、BSI TR-03182およびTR-03108メールセキュリティ実装の基盤を形成します。SPFレコードは、厳格な検証ポリシーを維持しながら、すべての認可された送信元を正確に反映する必要があります。

包括的なSPFレコードの設定

インフラストラクチャ評価中に特定されたすべての正当なメール送信元を含むSPFレコードを作成します:

v=spf1 include:_spf.google.com include:mailgun.org ip4:203.0.113.0/24 -allSPFメカニズムのガイドライン:

- 確立されたSPFレコードを持つサードパーティサービスには「include:」メカニズムを使用

- 専用メールサーバーには「ip4:」で個々のIPアドレスを指定

- テスト段階中は初期的に「~all」(ソフト失敗)を実装

- すべての正当な送信元が検証されたら「-all」(ハード失敗)に移行

SPF実装の検証

複数の検証ツールを使用してSPFレコードをテストし、メール配信メトリクスを監視します。すべての認可された送信元からテストメールを送信し、メッセージヘッダーで適切なSPF認証を確認します。

SPF実装中のバウンス率と配信失敗を監視して、認証ポリシーから誤って除外された正当な送信元を特定します。

IV. ステップ3:DKIM署名インフラストラクチャの展開

DKIM実装は、BSI TR-03182およびTR-03108メールセキュリティ目標をサポートする暗号化認証を提供します。組織はすべての送信メール送信元に対してDKIM署名を設定する必要があります。

DKIMキーペアの生成

各送信ドメインとセレクターに対して固有のDKIMキーペアを作成します:

- 強力な暗号化セキュリティのために2048ビットRSAキーを使用

- 可能な場合は異なるメール送信元に対して別々のキーペアを生成

- 継続的なセキュリティメンテナンスのためのキーローテーション手順を実装

DKIM DNSレコードの設定

標準セレクター形式を使用してDNSでDKIM公開キーを公開します:

selector1._domainkey.domain.com TXT "v=DKIM1; k=rsa; p=MIGfMA0GCSqGSIb3DQEBAQUAA..."DKIM署名の有効化

すべてのメールシステムを設定して、適切なDKIMキーで送信メッセージに署名します:

- メールサーバーは対応する秘密キーでメッセージに署名する必要があります

- サードパーティサービスは管理インターフェースを通じてDKIM設定が必要

- メール認証バリデーターを使用してDKIM署名をテスト

V. ステップ4:ドメイン保護のためのDMARCポリシー設定

DMARC実装は、BSI TR-03182およびTR-03108メール認証展開の集大成を表します。適切なDMARC設定は、コンプライアンスレポートデータを生成しながら、ドメインスプーフィングに対するポリシーベースの保護を提供します。

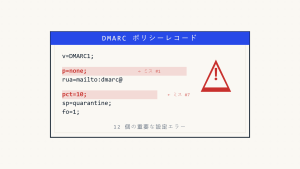

監視モードで開始

メール配信に影響を与えることなく認証データを収集するために、監視モードで初期DMARCポリシーを展開します:

_dmarc.domain.com TXT "v=DMARC1; p=none; rua=mailto:[email protected]; ruf=mailto:[email protected]; sp=none; adkim=r; aspf=r;"ポリシーパラメータ:

- p=none: 強制なしで認証を監視

- rua=: 日次認証サマリーの集約レポート宛先

- ruf=: 詳細な失敗分析のフォレンジックレポート宛先

- adkim=r, aspf=r: 初期展開のための緩和された配置

DMARCレポートの分析

Skysnag Protectは、組織がメール認証の状況を理解し、セキュリティギャップを特定するのに役立つ包括的なDMARCレポート分析機能を提供します。プラットフォームは集約およびフォレンジックレポートを処理して、BSI TR-03182およびTR-03108準拠のための実用的な洞察を提供します。

数週間にわたってDMARCレポートを監視して以下を特定します:

- すべてのメール送信元にわたる認証成功率

- SPFまたはDKIM検証に失敗している正当な送信者

- 潜在的なスプーフィング試行と不正な送信活動

- 追加の認証設定を必要とするサードパーティサービス

強制ポリシーの実装

高い認証成功率を達成した後、強制ポリシーに移行します:

_dmarc.domain.com TXT "v=DMARC1; p=quarantine; rua=mailto:[email protected]; ruf=mailto:[email protected]; sp=quarantine; adkim=s; aspf=s; pct=100;"ポリシー強制レベルを段階的に進行:

- p=quarantine: 失敗したメッセージを疑わしいものとして扱う

- p=reject: 失敗したメッセージを完全にブロック

- 厳格な配置(adkim=s, aspf=s): 正確なドメインマッチングを要求

VI. ステップ5:監視とコンプライアンスレポートの確立

BSI TR-03182およびTR-03108準拠には、メール認証の効果性の継続的な監視とセキュリティインシデント検出能力が必要です。

自動レポート処理の設定

DMARCレポートを自動的に処理および分析するシステムを実装します:

- 認証トレンド分析のための集約レポートの解析

- 潜在的なセキュリティインシデントを示すフォレンジックレポートのアラート

- 認証成功率を示すコンプライアンスダッシュボードの生成

- 監査証跡とコンプライアンス証拠のためのレポートアーカイブ

セキュリティ監視手順の作成

メール認証失敗に対応する運用手順を確立します:

- 潜在的なスプーフィング試行についてフォレンジックレポートを調査

- 新しいメール送信元が展開された際のSPFとDKIMレコードの更新

- サードパーティサービスの認証状況とポリシー変更の監視

- メールセキュリティイベントのインシデント対応手順の調整

コンプライアンス証拠の文書化

BSI TR-03182およびTR-03108メールセキュリティ実装の包括的な文書を維持します:

- SPF、DKIM、DMARCポリシーの設定記録

- 認証成功率レポートとトレンド分析

- メールセキュリティイベントのインシデント対応ログ

- 承認ワークフローを含むポリシーレビューと更新手順

VII. ステップ6:メール認証の維持と最適化

継続的なメンテナンスは、組織インフラストラクチャの進化に伴ってBSI TR-03182およびTR-03108メールセキュリティ制御の効果を継続的に確保します。

定期的なポリシーレビュー

メール認証ポリシーの四半期レビューをスケジュール:

- すべての正当なメール送信元が適切な認証を維持していることを確認

- 廃止されたシステムの古いSPFインクルードとDKIMセレクターを削除

- DMARCポリシーの効果を評価し、強制の厳格化を検討

- インフラストラクチャ変更を反映した文書の更新

キーローテーションとセキュリティアップデート

定期的なセキュリティメンテナンス手順を実装:

- 年次またはセキュリティインシデント発生時のDKIMキーローテーション

- 新しいメール認証標準とベストプラクティスの監視

- 必要時に迅速なポリシー変更を可能にするDNS TTL値の更新

- メール認証復旧を含む災害復旧手順のテスト

サイバーセキュリティ・インフラストラクチャセキュリティ庁(CISA)によると、包括的なメール認証を持つ組織では、そのドメインを標的とするフィッシングキャンペーンの成功率が大幅に減少しています。

VIII. BSI TR-03182 & TR-03108 実装の高度な考慮事項

マルチドメイン組織

大規模なドイツの組織は、調整されたメール認証ポリシーを必要とする複数のドメインを管理することがよくあります:

- すべての組織ドメインにわたって一貫した認証ポリシーを実装

- 統合されたセキュリティ監視のための集中化されたDMARCレポートを設定

- 組織のメール使用パターンでサブドメインポリシー(sp=)を調整

- 子会社ドメイン管理の委任手順を確立

クラウドサービス統合

現代の組織は、BSI TR-03182およびTR-03108メールセキュリティフレームワークと統合する必要があるクラウドサービスに大きく依存しています:

- すべてのクラウドベースメールサービスを含むようにSPFレコードを設定

- クラウドプロバイダーと組織ドメイン間でDKIM署名を調整

- クラウドサービス認証パターンに対応するDMARCポリシーを実装

- 認証配置に影響する可能性のあるクラウドサービスポリシー変更を監視

国際通信要件

国際事業を持つドイツの組織は、BSI TR-03182およびTR-03108準拠とグローバルメール通信ニーズのバランスを取る必要があります:

- 厳格なDMARCポリシーを実装する際の地域メール配信要件を考慮

- 一貫した認証ポリシーのために国際子会社と調整

- 国境を越えたメール認証成功率を監視

- 異なる管轄区域でのコンプライアンスフレームワークを文書化

IX. 重要なポイント

BSI TR-03182およびTR-03108メールセキュリティ準拠の実装には、メール認証の展開と継続的な監視に対する体系的なアプローチが必要です。組織はメールインフラストラクチャを徹底的に評価し、包括的なSPFとDKIM認証を実装し、適切な監視と強制レベルでDMARCポリシーを展開する必要があります。

成功は慎重な計画、段階的な実装、認証効果の継続的な監視に依存します。Skysnag Protectは、進化するメールベースのセキュリティ脅威から保護しながらBSI TR-03182およびTR-03108準拠を維持するために必要な高度なDMARC分析とレポート機能を提供します。

適切なメール認証への投資は、フィッシングの成功率の減少、メール配信性の向上、ドイツのサイバーセキュリティベストプラクティスへの実証可能な準拠を通じて配当をもたらします。これらの制御を実装する組織は、進化する規制期待を満たしながら、巧妙なメール脅威に対して防御する立場に自らを位置づけます。

BSI TR-03182およびTR-03108準拠のメールセキュリティを実装する準備はできていますか?Skysnag Protectで開始して、包括的なDMARC監視を展開し、堅牢なメール認証準拠を達成してください。