Das Bundesamt für Sicherheit in der Informationstechnik (BSI) hat TR-03182 und TR-03108 als umfassende Rahmenwerke für E-Mail-Sicherheit etabliert, wobei die DMARC-Authentifizierung eine entscheidende Rolle beim Schutz von Organisationen vor E-Mail-basierten Cyber-Bedrohungen spielt. Da deutsche Organisationen einer zunehmenden regulatorischen Kontrolle und ausgeklügelten Phishing-Angriffen ausgesetzt sind, ist die Implementierung von BSI TR-03182 und TR-03108 konformen E-Mail-Sicherheitsmaßnahmen für die Aufrechterhaltung einer robusten Cybersicherheitslage unerlässlich geworden.

Dieser technische Leitfaden bietet eine vollständige Implementierungs-Roadmap zur Erreichung der BSI TR-03182 und TR-03108 E-Mail-Sicherheits-Compliance durch ordnungsgemäße DMARC-Konfiguration und -Überwachung.

I. Verstehen der BSI TR-03182 & TR-03108 E-Mail-Sicherheitsanforderungen

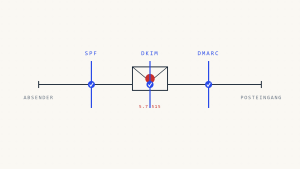

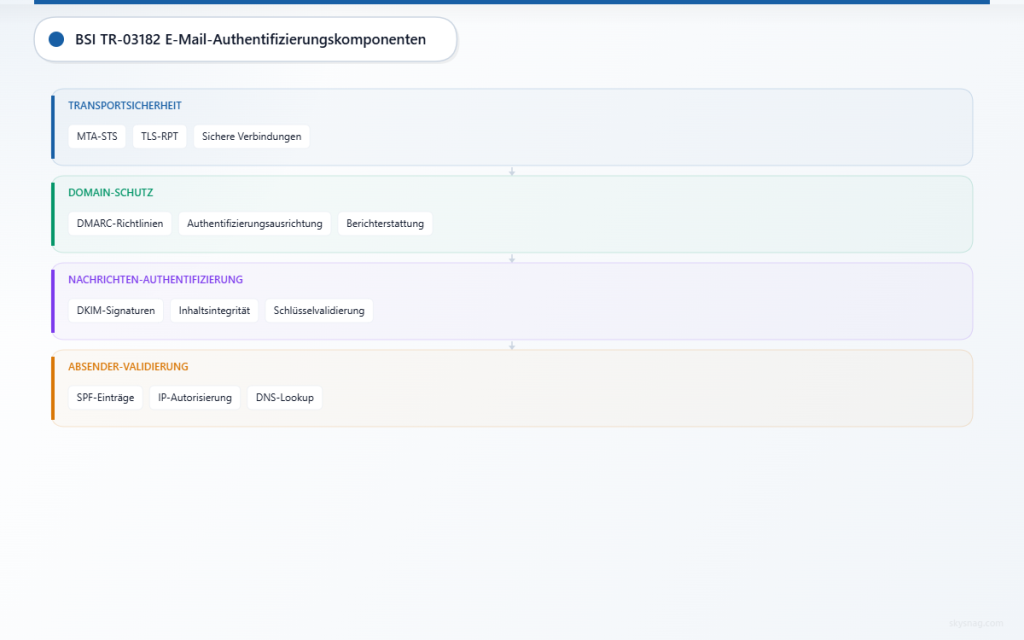

BSI TR-03182 „Sichere E-Mail-Übertragung“ und TR-03108 „E-Mail-Sicherheitsrichtlinien“ bieten detaillierte Anleitungen zur Sicherung der E-Mail-Kommunikation in deutschen Organisationen. Beide Rahmenwerke betonen E-Mail-Authentifizierungsprotokolle, einschließlich der wesentlichen DNS-Einträge für SPF, DKIM und DMARC, sowie ergänzende Sicherheitsmaßnahmen wie MTA-STS und TLS-RPT als grundlegende Sicherheitskontrollen.

Die technischen Berichte empfehlen die Implementierung von DMARC-Richtlinien zur Verhinderung von Domain-Spoofing und zur Einrichtung authentifizierter E-Mail-Kanäle. Das langfristige Ziel unter beiden Rahmenwerken ist die umfassende Durchsetzung dieser Sicherheitsmaßnahmen, insbesondere unter dem BSI NIS2-Mandat, das darauf abzielt, DMARC-Richtlinien auf p=reject nachhaltig in der deutschen kritischen Infrastruktur und wesentlichen Diensten durchzusetzen.

Schlüsselkomponenten der E-Mail-Authentifizierung

SPF (Sender Policy Framework)

- Validiert Absende-IP-Adressen gegen veröffentlichte DNS-Einträge

- Verhindert grundlegendes E-Mail-Spoofing durch unbefugte Mail-Server

- Bildet die Grundlage für die DMARC-Authentifizierung

DKIM (DomainKeys Identified Mail)

- Bietet kryptographische Signaturen für die E-Mail-Authentifizierung

- Gewährleistet die Integrität des E-Mail-Inhalts während der Übertragung

- Ermöglicht es empfangenden Systemen, die Nachrichtenauthentizität zu verifizieren

DMARC (Domain-based Message Authentication, Reporting and Conformance)

- Baut auf SPF und DKIM für umfassenden Domain-Schutz auf

- Bietet Richtlinienanweisungen für den Umgang mit Authentifizierungsfehlern

- Generiert detaillierte Berichte für Sicherheitsüberwachung und Compliance-Nachweis

MTA-STS (Mail Transfer Agent Strict Transport Security)

- Erzwingt sichere Verbindungen und Zertifikatvalidierung für E-Mail-Zustellung

- Verhindert Man-in-the-Middle-Angriffe während der E-Mail-Übertragung

- Ergänzt DMARC durch Sicherung der Transportschicht

TLS-RPT (TLS Reporting)

- Bietet Einblick in TLS-Verbindungsfehler und Sicherheitsprobleme

- Ermöglicht die Überwachung der E-Mail-Verschlüsselungseffektivität

- Unterstützt Compliance-Berichterstattung für Transportsicherheitsmaßnahmen

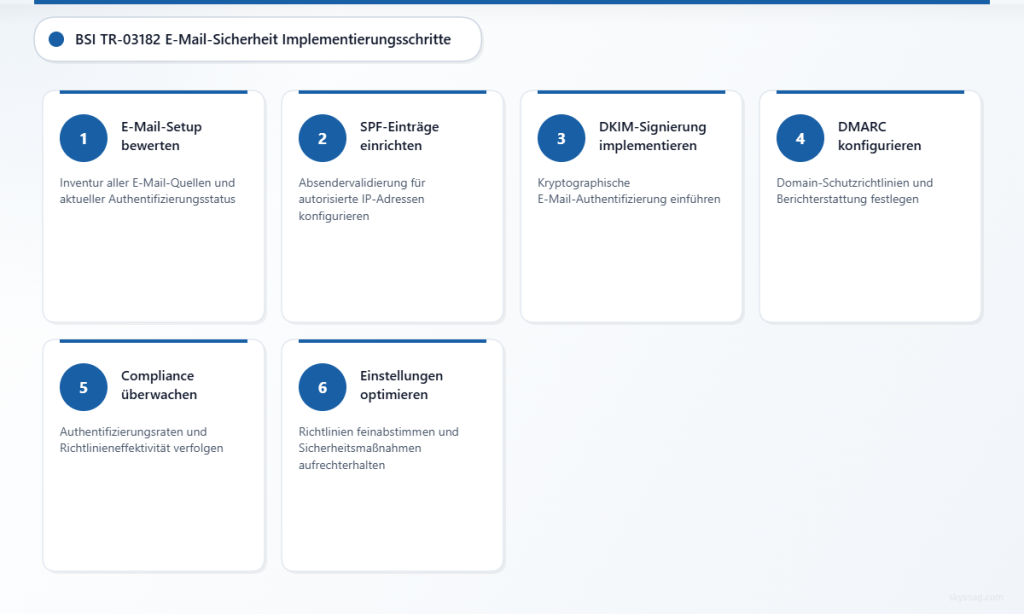

II. Schritt 1: E-Mail-Infrastruktur-Bewertung durchführen

Vor der Implementierung von BSI TR-03182 und TR-03108 E-Mail-Sicherheitskontrollen müssen Organisationen ihre aktuelle E-Mail-Infrastruktur und ihren Authentifizierungsstatus gründlich bewerten.

E-Mail-Quellen inventarisieren

Dokumentieren Sie alle Systeme, die berechtigt sind, E-Mails im Namen Ihrer Organisation zu senden:

- Primäre Mail-Server und Exchange-Systeme

- Marketing-Automatisierungsplattformen und CRM-Systeme

- Cloud-Anwendungen mit E-Mail-Benachrichtigungsfunktionen

- Drittanbieter-Services, die Transaktions-E-Mails senden

- Backup- und Disaster-Recovery-E-Mail-Systeme

Aktuellen Authentifizierungsstatus analysieren

Verwenden Sie DNS-Lookup-Tools, um vorhandene E-Mail-Authentifizierungseinträge zu prüfen:

dig TXT domain.com | grep "v=spf1"

dig TXT _dmarc.domain.com

dig TXT selector._domainkey.domain.comÜberprüfen Sie Authentifizierungs-Header in empfangenen E-Mails, um die aktuellen SPF- und DKIM-Ausrichtungsraten zu verstehen. Diese Baseline-Bewertung hilft dabei, Authentifizierungslücken zu identifizieren, die für die BSI TR-03182 und TR-03108 Compliance behoben werden müssen.

E-Mail-Flows dokumentieren

Kartieren Sie alle legitimen E-Mail-Flows durch Ihre Infrastruktur, einschließlich:

- Interne Benutzerkommunikation und automatisierte Systembenachrichtigungen

- Kundenseitige Kommunikation und Support-Ticket-Systeme

- Geschäftspartner-Kommunikation und Lieferantenbenachrichtigungen

- Notfallkommunikation und Incident-Response-Verfahren

III. Schritt 2: SPF-Einträge für Absender-Validierung implementieren

Die ordnungsgemäße SPF-Konfiguration bildet das Fundament der BSI TR-03182 und TR-03108 E-Mail-Sicherheitsimplementierung. SPF-Einträge müssen alle autorisierten Sendequellen genau widerspiegeln und dabei strenge Validierungsrichtlinien einhalten.

Umfassende SPF-Einträge konfigurieren

Erstellen Sie SPF-Einträge, die alle während Ihrer Infrastrukturbewertung identifizierten legitimen Mail-Quellen einschließen:

v=spf1 include:_spf.google.com include:mailgun.org ip4:203.0.113.0/24 -allSPF-Mechanismus-Richtlinien:

- Verwenden Sie „include:“-Mechanismen für Drittanbieter-Services mit etablierten SPF-Einträgen

- Spezifizieren Sie individuelle IP-Adressen mit „ip4:“ für dedizierte Mail-Server

- Implementieren Sie „~all“ (soft fail) zunächst während der Testphasen

- Wechseln Sie zu „-all“ (hard fail), sobald alle legitimen Quellen verifiziert sind

SPF-Implementierung validieren

Testen Sie SPF-Einträge mit mehreren Validierungs-Tools und überwachen Sie E-Mail-Zustellungsmetriken. Senden Sie Test-E-Mails von allen autorisierten Quellen und verifizieren Sie die ordnungsgemäße SPF-Authentifizierung in den Nachrichten-Headern.

Überwachen Sie Bounce-Raten und Zustellungsfehler während der SPF-Implementierung, um legitime Quellen zu identifizieren, die versehentlich von den Authentifizierungsrichtlinien ausgeschlossen wurden.

IV. Schritt 3: DKIM-Signierungsinfrastruktur bereitstellen

Die DKIM-Implementierung bietet kryptographische Authentifizierung, die die BSI TR-03182 und TR-03108 E-Mail-Sicherheitsziele unterstützt. Organisationen müssen DKIM-Signierung für alle ausgehenden E-Mail-Quellen konfigurieren.

DKIM-Schlüsselpaare generieren

Erstellen Sie eindeutige DKIM-Schlüsselpaare für jede sendende Domain und jeden Selektor:

- Verwenden Sie 2048-Bit-RSA-Schlüssel für starke kryptographische Sicherheit

- Generieren Sie separate Schlüsselpaare für verschiedene E-Mail-Quellen, wenn möglich

- Implementieren Sie Schlüsselrotationsverfahren für die laufende Sicherheitswartung

DKIM-DNS-Einträge konfigurieren

Veröffentlichen Sie DKIM-öffentliche Schlüssel im DNS unter Verwendung des Standard-Selektor-Formats:

selector1._domainkey.domain.com TXT "v=DKIM1; k=rsa; p=MIGfMA0GCSqGSIb3DQEBAQUAA..."DKIM-Signierung aktivieren

Konfigurieren Sie alle E-Mail-Systeme, um ausgehende Nachrichten mit entsprechenden DKIM-Schlüsseln zu signieren:

- E-Mail-Server müssen Nachrichten mit entsprechenden privaten Schlüsseln signieren

- Drittanbieter-Services erfordern DKIM-Konfiguration über administrative Schnittstellen

- Testen Sie DKIM-Signaturen mit E-Mail-Authentifizierungs-Validatoren

V. Schritt 4: DMARC-Richtlinien für Domain-Schutz konfigurieren

Die DMARC-Implementierung stellt den Höhepunkt der BSI TR-03182 und TR-03108 E-Mail-Authentifizierungsbereitstellung dar. Die ordnungsgemäße DMARC-Konfiguration bietet richtlinienbasierten Schutz vor Domain-Spoofing und generiert Compliance-Berichtsdaten.

Mit Überwachungsmodus beginnen

Stellen Sie erste DMARC-Richtlinien im Überwachungsmodus bereit, um Authentifizierungsdaten zu sammeln, ohne die E-Mail-Zustellung zu beeinträchtigen:

_dmarc.domain.com TXT "v=DMARC1; p=none; rua=mailto:[email protected]; ruf=mailto:[email protected]; sp=none; adkim=r; aspf=r;"Richtlinien-Parameter:

- p=none: Authentifizierung überwachen ohne Durchsetzung

- rua=: Aggregierte Berichtsziel für tägliche Authentifizierungszusammenfassungen

- ruf=: Forensische Berichtsziel für detaillierte Fehleranalyse

- adkim=r, aspf=r: Entspannte Ausrichtung für anfängliche Bereitstellung

DMARC-Berichte analysieren

Skysnag Protect bietet umfassende DMARC-Berichtsanalysefunktionen, die Organisationen dabei helfen, ihre E-Mail-Authentifizierungslandschaft zu verstehen und Sicherheitslücken zu identifizieren. Die Plattform verarbeitet aggregierte und forensische Berichte, um umsetzbare Erkenntnisse für die BSI TR-03182 und TR-03108 Compliance zu liefern.

Überwachen Sie DMARC-Berichte über mehrere Wochen, um zu identifizieren:

- Authentifizierungserfolgsraten über alle E-Mail-Quellen hinweg

- Legitime Absender, die SPF- oder DKIM-Validierung nicht bestehen

- Potenzielle Spoofing-Versuche und unbefugte Sendeaktivitäten

- Drittanbieter-Services, die zusätzliche Authentifizierungskonfiguration erfordern

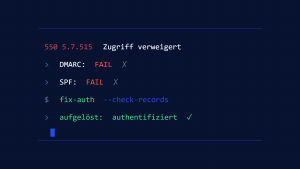

Durchsetzungsrichtlinien implementieren

Nach Erreichen hoher Authentifizierungserfolgsraten wechseln Sie zu Durchsetzungsrichtlinien:

_dmarc.domain.com TXT "v=DMARC1; p=quarantine; rua=mailto:[email protected]; ruf=mailto:[email protected]; sp=quarantine; adkim=s; aspf=s; pct=100;"Fortschritt durch Richtlinien-Durchsetzungsebenen:

- p=quarantine: Behandle fehlgeschlagene Nachrichten als verdächtig

- p=reject: Blockiere fehlgeschlagene Nachrichten vollständig

- Strenge Ausrichtung (adkim=s, aspf=s): Exakte Domain-Übereinstimmung erforderlich

VI. Schritt 5: Überwachung und Compliance-Berichterstattung etablieren

Die BSI TR-03182 und TR-03108 Compliance erfordert eine kontinuierliche Überwachung der E-Mail-Authentifizierungseffektivität und Sicherheitsvorfalls-Erkennungsfähigkeiten.

Automatisierte Berichtsverarbeitung konfigurieren

Implementieren Sie Systeme zur automatischen Verarbeitung und Analyse von DMARC-Berichten:

- Parsen Sie aggregierte Berichte für Authentifizierungstrendanalyse

- Alarmieren Sie bei forensischen Berichten, die potenzielle Sicherheitsvorfälle anzeigen

- Generieren Sie Compliance-Dashboards, die Authentifizierungserfolgsraten zeigen

- Archivieren Sie Berichte für Audit-Trail und Compliance-Nachweis

Sicherheitsüberwachungsverfahren erstellen

Etablieren Sie operative Verfahren für die Reaktion auf E-Mail-Authentifizierungsfehler:

- Untersuchen Sie forensische Berichte auf potenzielle Spoofing-Versuche

- Aktualisieren Sie SPF- und DKIM-Einträge bei der Bereitstellung neuer E-Mail-Quellen

- Überwachen Sie den Authentifizierungsstatus und Richtlinienänderungen von Drittanbieter-Services

- Koordinieren Sie Incident-Response-Verfahren für E-Mail-Sicherheitsereignisse

Compliance-Nachweis dokumentieren

Führen Sie umfassende Dokumentation der BSI TR-03182 und TR-03108 E-Mail-Sicherheitsimplementierung:

- Konfigurationsaufzeichnungen für SPF-, DKIM- und DMARC-Richtlinien

- Authentifizierungserfolgsraten-Berichte und Trendanalyse

- Incident-Response-Protokolle für E-Mail-Sicherheitsereignisse

- Richtlinienüberprüfungs- und Aktualisierungsverfahren mit Genehmigungsworkflows

VII. Schritt 6: E-Mail-Authentifizierung warten und optimieren

Die laufende Wartung gewährleistet die kontinuierliche Wirksamkeit der BSI TR-03182 und TR-03108 E-Mail-Sicherheitskontrollen, während sich die Organisationsinfrastruktur weiterentwickelt.

Regelmäßige Richtlinienüberprüfungen

Planen Sie vierteljährliche Überprüfungen der E-Mail-Authentifizierungsrichtlinien:

- Verifizieren Sie, dass alle legitimen E-Mail-Quellen ordnungsgemäße Authentifizierung beibehalten

- Entfernen Sie veraltete SPF-Includes und DKIM-Selektoren für stillgelegte Systeme

- Bewerten Sie die DMARC-Richtlinieneffektivität und erwägen Sie eine Verschärfung der Durchsetzung

- Aktualisieren Sie die Dokumentation entsprechend den Infrastrukturänderungen

Schlüsselrotation und Sicherheitsupdates

Implementieren Sie regelmäßige Sicherheitswartungsverfahren:

- Rotieren Sie DKIM-Schlüssel jährlich oder bei Sicherheitsvorfällen

- Überwachen Sie neue E-Mail-Authentifizierungsstandards und Best Practices

- Aktualisieren Sie DNS-TTL-Werte, um bei Bedarf schnelle Richtlinienänderungen zu ermöglichen

- Testen Sie Disaster-Recovery-Verfahren einschließlich der Wiederherstellung der E-Mail-Authentifizierung

Laut der Cybersecurity and Infrastructure Security Agency (CISA) verzeichnen Organisationen mit umfassender E-Mail-Authentifizierung deutlich reduzierte Erfolgsraten für Phishing-Kampagnen, die auf ihre Domains abzielen.

VIII. Erweiterte BSI TR-03182 & TR-03108 Implementierungsüberlegungen

Multi-Domain-Organisationen

Große deutsche Organisationen verwalten oft mehrere Domains, die koordinierte E-Mail-Authentifizierungsrichtlinien erfordern:

- Implementieren Sie konsistente Authentifizierungsrichtlinien über alle Organisationsdomains hinweg

- Konfigurieren Sie zentralisierte DMARC-Berichterstattung für einheitliche Sicherheitsüberwachung

- Koordinieren Sie Subdomain-Richtlinien (sp=) mit organisatorischen E-Mail-Nutzungsmustern

- Etablieren Sie Delegierungsverfahren für Tochtergesellschafts-Domain-Management

Cloud-Service-Integration

Moderne Organisationen sind stark auf Cloud-Services angewiesen, die sich in die BSI TR-03182 und TR-03108 E-Mail-Sicherheitsrahmen integrieren müssen:

- Konfigurieren Sie SPF-Einträge, um alle cloud-basierten E-Mail-Services einzuschließen

- Koordinieren Sie DKIM-Signierung zwischen Cloud-Anbietern und Organisationsdomains

- Implementieren Sie DMARC-Richtlinien, die Cloud-Service-Authentifizierungsmuster berücksichtigen

- Überwachen Sie Cloud-Service-Richtlinienänderungen, die die Authentifizierungsausrichtung beeinträchtigen könnten

Internationale Kommunikationsanforderungen

Deutsche Organisationen mit internationalen Aktivitäten müssen die BSI TR-03182 und TR-03108 Compliance mit globalen E-Mail-Kommunikationsbedürfnissen ausbalancieren:

- Berücksichtigen Sie regionale E-Mail-Zustellungsanforderungen bei der Implementierung strenger DMARC-Richtlinien

- Koordinieren Sie mit internationalen Tochtergesellschaften für konsistente Authentifizierungsrichtlinien

- Überwachen Sie grenzüberschreitende E-Mail-Authentifizierungserfolgsraten

- Dokumentieren Sie Compliance-Rahmen in verschiedenen Jurisdiktionen

IX. Wichtige Erkenntnisse

Die Implementierung der BSI TR-03182 und TR-03108 E-Mail-Sicherheits-Compliance erfordert einen systematischen Ansatz für die E-Mail-Authentifizierungsbereitstellung und kontinuierliche Überwachung. Organisationen müssen ihre E-Mail-Infrastruktur gründlich bewerten, umfassende SPF- und DKIM-Authentifizierung implementieren und DMARC-Richtlinien mit angemessenen Überwachungs- und Durchsetzungsebenen bereitstellen.

Der Erfolg hängt von sorgfältiger Planung, phasenweiser Implementierung und kontinuierlicher Überwachung der Authentifizierungseffektivität ab. Skysnag Protect bietet die fortschrittlichen DMARC-Analyse- und Berichtsfunktionen, die für die Aufrechterhaltung der BSI TR-03182 und TR-03108 Compliance erforderlich sind, während gleichzeitig vor sich entwickelnden E-Mail-basierten Sicherheitsbedrohungen geschützt wird.

Die Investition in ordnungsgemäße E-Mail-Authentifizierung zahlt sich durch reduzierte Phishing-Erfolgsraten, verbesserte E-Mail-Zustellbarkeit und nachweisbare Compliance mit deutschen Cybersicherheits-Best-Practices aus. Organisationen, die diese Kontrollen implementieren, positionieren sich zur Verteidigung gegen ausgeklügelte E-Mail-Bedrohungen und erfüllen gleichzeitig sich entwickelnde regulatorische Erwartungen.

Bereit zur Implementierung BSI TR-03182 und TR-03108 konformer E-Mail-Sicherheit? Beginnen Sie mit Skysnag Protect, um umfassende DMARC-Überwachung bereitzustellen und robuste E-Mail-Authentifizierungs-Compliance zu erreichen.