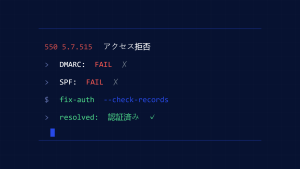

マーケティングメールが「550 5.7.1 – Message rejected due to SPF failure」のような暗号的なエラーメッセージでバウンスバックされ、丁寧に作成したキャンペーンが顧客の受信箱ではなく、デジタルの迷宮に送られてしまっているということはありませんか。

SPF 550 5.7.1 エラーは、今日の企業が遭遇する最も厄介なメール認証失敗の一つです。このエラーは、Sender Policy Framework (SPF) レコードの検証が失敗したため、受信メールサーバーがあなたのメールを拒否する際に発生し、受信サーバーに対してあなたのメールがドメインからの送信を許可されていないことを効果的に伝えます。

I. SPF 550 5.7.1 エラーの理解

550 5.7.1 エラーは、ポリシー違反による永続的な配信失敗を示すSMTP(Simple Mail Transfer Protocol)応答コードです。SPF失敗と組み合わさると、受信サーバーがあなたのメールが認証チェックに失敗し、潜在的なセキュリティリスクをもたらすと判断したことを意味します。

このエラーの引き金となる要因

SPFエラーは通常、以下の場合に発生します:

- SPFレコードが欠落している、不正な形式、または不完全

- 送信IPアドレスがSPFレコードに含まれていない

- 複数のDNSルックアップがSPFの10クエリ制限を超えている

- 構文エラーにより適切なSPFレコードの解析が妨げられている

最近のメールセキュリティレポートによると、組織の47%がメールマーケティングの効果に影響するSPF関連の配信問題を経験しており、メールセキュリティインシデントの62%は、適切なSPF設定で防止できる何らかの形の認証バイパスを含んでいます。

II. ステップ別SPFエラー診断

ステップ1: 根本原因の特定

完全なバウンスメッセージを調べて、具体的な失敗を理解することから始めます:

550 5.7.1 Message rejected due to SPF failure:

Sender IP [192.168.1.100] not authorized by domain example.com主要な指標を探します:

- エラーに記載された送信IPアドレス

- ドメイン認証失敗の詳細

- 拒否を引き起こしたSPFメカニズム

ステップ2: 現在のSPFレコードの確認

コマンドラインツールを使用して既存のSPFレコードをチェックします:

nslookup -type=TXT yourdomain.comまたは、オンラインSPFルックアップツールを使用して現在の設定を調べます。SPFレコードは以下のようになっているはずです:

v=spf1 include:_spf.google.com include:spf.protection.outlook.com ~allステップ3: SPFレコード構文の検証

550 5.7.1 エラーを引き起こす一般的な構文エラーには以下があります:

v=spf1プレフィックスの欠落- 不正なメカニズム形式

- 255文字のDNSレコード制限の超過

- 同一ドメインに対する複数のSPFレコード

ステップ4: DNSルックアップ数の確認

SPFレコードは無限ループを防ぐため10回のDNSルックアップに制限されています。include:文と入れ子のルックアップを数えます:

v=spf1 include:_spf.google.com include:mailgun.org include:_spf.salesforce.com ~all各include:メカニズムは1回のルックアップとしてカウントされ、インクルードされたレコード内のメカニズムも制限にカウントされます。

III. 一般的なSPF設定問題の修正

IPアドレスの欠落

バウンスメッセージで未承認のIPアドレスが表示される場合、SPFレコードに追加します:

v=spf1 ip4:192.168.1.100 include:_spf.google.com ~allDNSルックアップ過多

以下の方法でDNSルックアップを削減します:

include:メカニズムの統合- 可能な場合は

include:の代わりにip4:とip6:を使用 - 依存関係を減らすためのSPFレコードの平坦化

不正なポリシー修飾子

SPFレコードが適切な修飾子を使用していることを確認します:

- テスト用の

~all(ソフト失敗) - 本番環境用の

-all(ハード失敗) +all(全て通過)は決して使用すべきではありません

IV. 高度なSPFトラブルシューティング技術

メールヘッダーの分析

バウンスメールのAuthentication-Resultsヘッダーを調べます:

Authentication-Results: mx.google.com;

spf=fail (google.com: domain of [email protected] does not designate 192.168.1.100 as permitted sender)このヘッダーは、どの特定のSPFメカニズムが失敗したかについて詳細な情報を提供します。

SPF変更のテスト

本番環境でSPF変更を実装する前に:

- SPFテストツールを使用して構文を検証

- ソフト失敗(~all)から開始して影響を監視

- メール配信率を監視48-72時間

- 検証が完了したら徐々にポリシーを厳格化

Skysnag Protectのような最新のメールセキュリティプラットフォームは、リアルタイムのSPF監視と自動化されたポリシー最適化を提供し、組織がメール配信に影響する前に認証失敗を防ぐのに役立ちます。

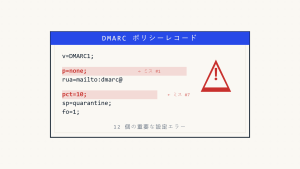

SPFパフォーマンスの監視

SPF問題を早期に発見するための継続的な監視を実装します:

- SPF失敗を追跡するDMARCレポートの設定

- 認証関連問題のバウンス率監視

- 自動化されたSPF検証ツールの使用

- 送信インフラストラクチャ変更の定期監査

V. 将来のSPF 550 5.7.1 エラーの防止

SPFガバナンスの確立

SPF設定の漂流を防ぐプロセスを作成します:

- マーケティングプラットフォーム、CRM、サードパーティサービスを含む全ての承認済み送信ソースを文書化

- SPFレコード変更のための変更管理を実装

- 未承認または廃止されたエントリを特定するための定期的なSPF監査

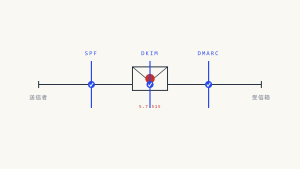

包括的なメール認証の実装

SPFは完全なメール認証戦略の一部として最も効果を発揮します:

- メッセージ完全性のためのDKIM署名

- 包括的保護のためのDMARCポリシー

- 認証パフォーマンスの定期的な監視

完全なメール認証を使用している組織は、メール配信問題が73%少なく、受信箱への配置率も大幅に改善していると報告されています。

VI. 復旧と修復

緊急対応

広範囲なSPF 550 5.7.1 エラーが発生している場合:

- バウンスメッセージから失敗しているIPまたはサービスを特定

- 欠落しているIPアドレスを直ちにSPFレコードに追加

- メールフローを復元するため一時的にソフト失敗(~all)を使用

- 24-48時間の間配信改善を監視

長期最適化

持続的なメール配信可能性のために:

- 自動化されたSPF管理ツールの実装

- 定期的なSPFレコードレビューの確立

- 認証失敗のためのインシデント対応手順の作成

- メール認証ベストプラクティスのチーム教育

VII. 重要なポイント

SPF 550 5.7.1 エラーは、適切な計画と監視により防止可能です。解決の鍵は、体系的な診断、慎重なSPFレコード管理、そしてメール認証インフラストラクチャの継続的な検証にあります。

メール認証の失敗は、ビジネスコミュニケーション、マーケティングの効果、顧客関係に深刻な影響を与える可能性があることを忘れてはいけません。適切なSPF設定と監視への投資は、配信可能性の向上とセキュリティ態勢の強化において配当をもたらします。

SPFエラーを排除してメール配信可能性を向上させる準備はできていますか? Skysnag Protectは、自動化されたSPF監視、リアルタイムエラー検出、インテリジェントなポリシー最適化を提供し、メールが受信者の受信箱にスムーズに配信されるようにします。