DMARC整合失敗は、現代のメールセキュリティにおける最も重要な認証課題の一つであり、組織のなりすまし防止能力やメール配信性に直接影響を与えます。厳密モードと緩和モードの微妙な違いを理解することは、メール認証の成功と壊滅的な配信失敗の分岐点となり得ます。

I. DMARC整合の基礎理解

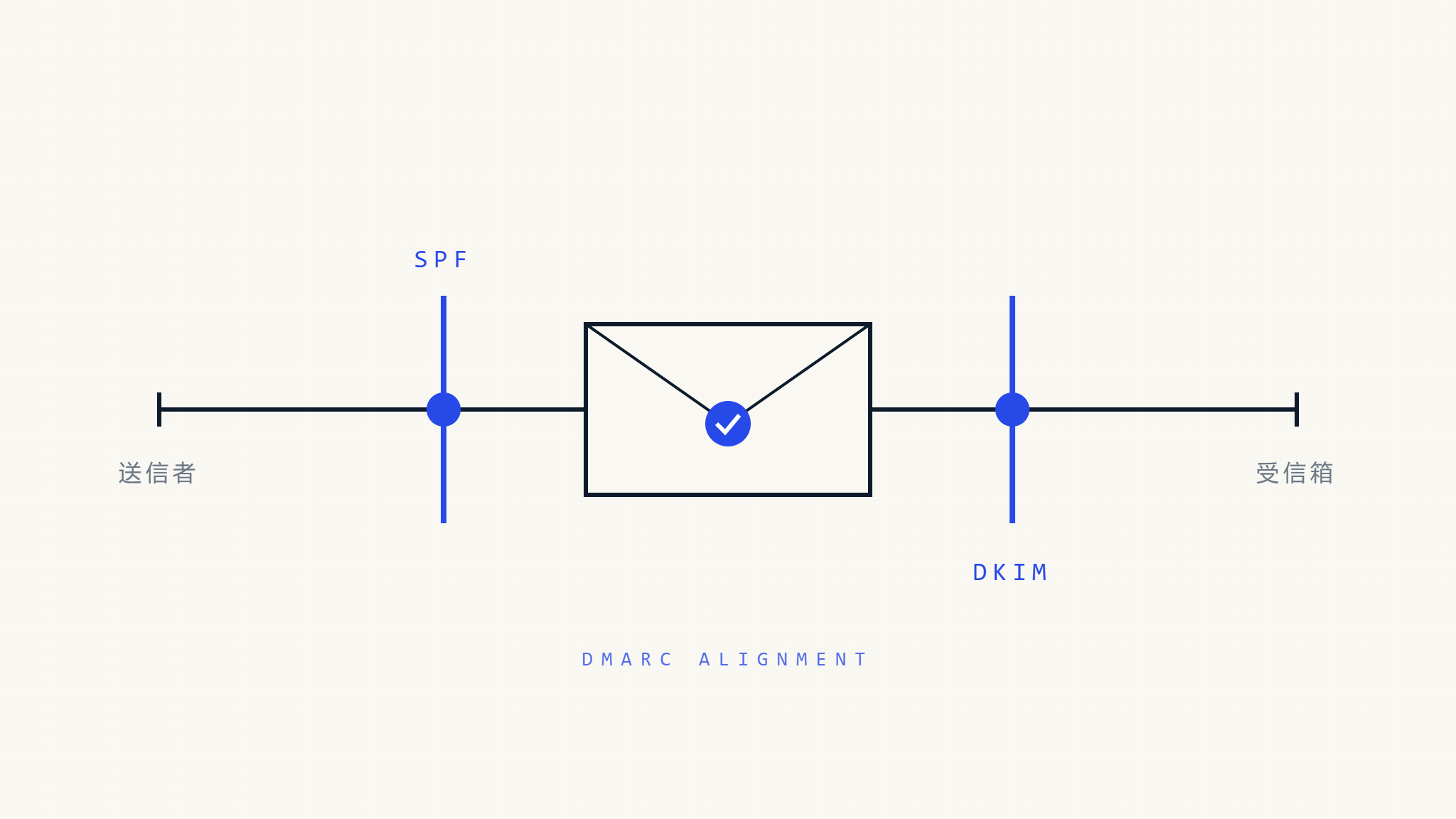

DMARC整合はメール認証の礎石として機能し、SPFおよびDKIMレコードが組織ドメインに対して適切に検証されるかどうかを決定します。このメカニズムは、あなたのドメインから発信されると主張するメールが、正当性に必要な暗号化またはネットワークベースの認証を実際に保持していることを保証します。

コア整合メカニクス

DMARCは整合チェックを通じて2つの異なる認証方法を評価します:

SPF整合:Return-Pathドメイン(エンベロープ送信者)をFromヘッダードメインと比較

DKIM整合:DKIM署名ドメインをFromヘッダードメインと検証

認証プロセスには、少なくとも一つの方法で整合の成功が必要です。ただし、特定の整合モード(厳密vs緩和)は、ドメインマッチングの発生方法を根本的に変更し、大幅に異なる認証結果を生み出します。

II. SPF整合:厳密モード vs 緩和モード

緩和SPF整合

緩和整合はサブドメインマッチングを許可し、複雑なメールインフラストラクチャに柔軟性を提供します。緩和モードでは:

From: [email protected]

Return-Path: [email protected]

結果: PASS(サブドメインマッチ許可)この設定は、マーケティングプラットフォーム、カスタマーサービスシステム、または地域オフィスが運用目的でサブドメインを使用する正当なビジネスシナリオに対応します。

厳密SPF整合

厳密整合は正確なドメインマッチングを要求し、サブドメインの柔軟性を排除します:

From: [email protected]

Return-Path: [email protected]

結果: FAIL(正確なドメインマッチが必要)厳密整合を実装する組織は、すべてのメール送信インフラストラクチャコンポーネント全体で正確なドメイン一貫性を確保する必要があります。

SPF整合設定構文

v=DMARC1; p=reject; aspf=r; (緩和SPF整合)

v=DMARC1; p=reject; aspf=s; (厳密SPF整合)III. DKIM整合:認証の複雑さ

緩和DKIM整合

DKIM緩和整合はSPFの動作を反映し、DKIM署名ドメインとFromヘッダー間のサブドメインマッチを受け入れます:

From: [email protected]

DKIM-Signature: d=mail.company.com

結果: PASS(サブドメイン整合満足)厳密DKIM整合

厳密DKIM整合は完全なドメインマッチングを要求します:

From: [email protected]

DKIM-Signature: d=company.com

結果: PASS(正確なドメインマッチ)

From: [email protected]

DKIM-Signature: d=mail.company.com

結果: FAIL(ドメイン不一致)DKIM整合設定

v=DMARC1; p=reject; adkim=r; (緩和DKIM整合)

v=DMARC1; p=reject; adkim=s; (厳密DKIM整合)IV. 一般的な整合失敗シナリオ

サードパーティメールサービス

組織が適切なドメイン委任を設定し損ねた場合、マーケティングプラットフォームは頻繁に整合失敗を生成します:

問題のある設定:

From: [email protected]

Return-Path: [email protected]

SPFレコード: emailprovider.com(yourcompany.com認証なし)

DKIM署名: d=emailprovider.com解決策:

CNAMEデリゲーションまたはカスタムReturn-Path設定を実装して、ドメイン整合を維持します。

マルチドメイン組織

企業買収と子会社管理は複雑な整合課題を生み出します:

シナリオ:

親会社(parent.com)が適切なクロスドメイン認証設定なしに子会社(subsidiary.com)の代理でメールを送信。

解決策:

各ドメインに個別のDMARCポリシーを設定するか、緩和整合を通じて組織ドメインクラスタリングを実装します。

クラウドメール移行

メールプロバイダー間の移行中の組織は、デュアルプロバイダー運用中に整合失敗に遭遇します:

問題:

移行フェーズ中の同時Office 365およびGoogle Workspace使用が、一貫性のないReturn-Pathドメインを生み出す。

軽減策:

完全な拒否ポリシー前に監視フェーズでDMARCポリシー段階的強制を実装します。

V. 高度なトラブルシューティング技術

整合失敗診断

ステップ1:DMARCレポート分析

集約レポート内の認証結果コードを検査:

spf=fail reason=alignmentはSPFドメイン不一致を示すdkim=fail reason=alignmentはDKIMドメイン不整合を示す

ステップ2:ヘッダー検査

ドメイン一貫性についてメールヘッダーを分析:

Authentication-Results: spf=pass smtp.mailfrom=sender.example.com;

dkim=pass header.d=different.com;

dmarc=fail (p=reject dis=none) header.from=company.comステップ3:ポリシー検証

DNSクエリと専門検証ツールを使用してDMARCレコード構文と整合仕様を確認。

エッジケース解決

複数DKIM署名

メールに複数のDKIM署名が含まれる場合、DMARCは整合成功に一つの署名のみを要求します:

DKIM-Signature: d=company.com; (整合)

DKIM-Signature: d=mailprovider.com; (非整合)

結果: DMARC PASS(一つの整合署名で十分)サブドメイン継承

明示的なDMARCポリシーのないサブドメインは親ドメインポリシーを継承し、予期しない整合動作を引き起こす可能性があります。

転送メールの課題

メール転送は頻繁にSPF整合を破壊する一方で、DKIM整合は保持される可能性があり、慎重なポリシー設定が必要です。

VI. 実装ベストプラクティス

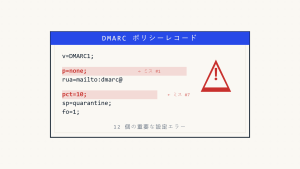

段階的展開戦略

組織は段階的アプローチを通じてDMARC整合を実装すべきです:

- 監視モード:強制なしに認証データを収集する

p=noneを展開 - 段階的ロールアウト:段階的ポリシー適用に

pct=タグを使用 - 完全強制:十分なテスト後に

p=quarantineまたはp=rejectに移行

整合モード選択

緩和整合を選択する場合:

- 複数のサブドメインがメール送信機能を必要とする

- サードパーティサービスがメールインフラストラクチャを管理

- 複雑な組織構造が存在する

厳密整合を選択する場合:

- 最大セキュリティ体制が必要

- 簡素化されたメールインフラストラクチャが正確なドメインマッチングを許可

- 規制コンプライアンスが厳密認証を要求

監視とメンテナンス

Skysnag Protectを通じて継続監視を実装し、整合失敗と認証トレンドを追跡します。定期的なポリシーレビューにより、整合設定が進化するビジネス要件とインフラストラクチャ変更に適応することを確保します。

VII. 重要なポイント

DMARC整合失敗は、メール認証メカニズムとドメイン設定間の根本的な不一致から生じます。厳密対緩和整合モードの理解により、組織はセキュリティ要件と運用柔軟性のバランスを取ることができます。適切な実装には、メールインフラストラクチャの慎重な分析、段階的ポリシー展開、認証整合性を維持しながら正当なメール配信を確保する継続監視が必要です。

成功するDMARC整合は、正確な設定管理、包括的テスト、継続的なポリシー改良に依存します。組織は、メールベースの脅威に対する堅固な保護を維持しながら、適切な整合モードを決定するために特定のメールエコシステム要件を評価する必要があります。