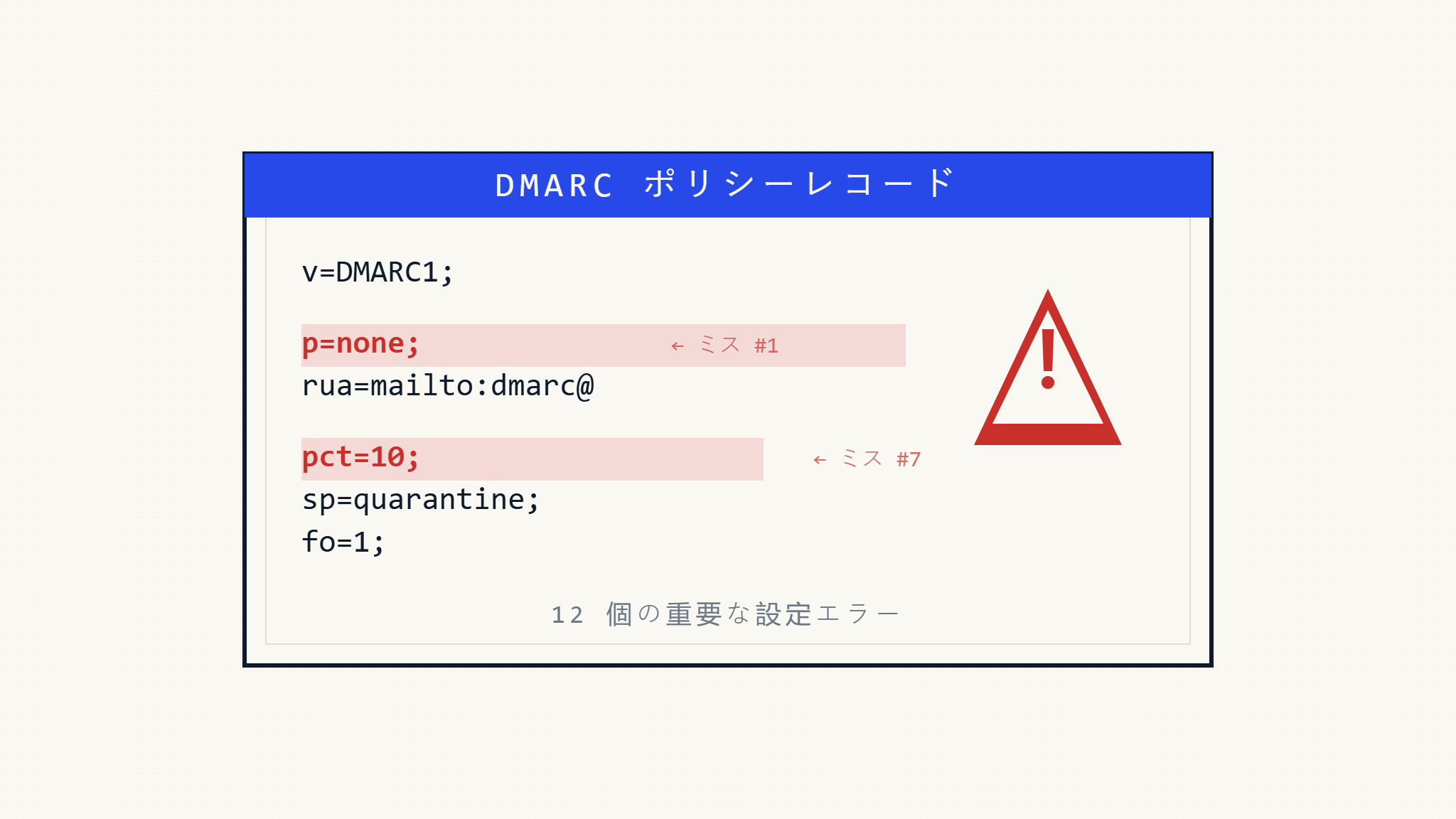

DMARC実装エラーは、最強のメールセキュリティ防御を偽りの安心感に変え、組織を巧妙なフィッシング攻撃やブランドなりすましに対して脆弱な状態にしてしまう可能性があります。わずかな設定ミスでも、メール認証戦略全体を無効化してしまうことがあります。

企業組織におけるDMARC導入の最近の分析では、73%が少なくとも1つの重大な設定ミスを含んでおり、セキュリティ効果を損なっていることが明らかになっています。これらの実装エラーは、メール詐欺からの保護に失敗するだけでなく、正当なメール配信を阻害し、組織がセキュリティ体制を弱めることを余儀なくされる運用上の課題を生み出します。

I. 評価:よくあるDMARC実装の失敗

DMARC実装が通常どこで失敗するかを理解することで、組織は高額なセキュリティギャップと配信問題を回避できます。

1. 段階的展開なしでいきなりp=rejectから開始

ミス: 適切な準備と監視なしに、DMARC ポリシーをすぐに p=reject に設定すること。

セキュリティが破綻する理由: メールエコシステムを理解する前に正当なメールがブロックされ、緊急のポリシー巻き戻しを余儀なくされて、保護されない状態になります。

影響評価:

- すべてのメールソースで現在の認証合格率を測定

- すべての正当な送信ソース(マーケティングプラットフォーム、サードパーティサービス、内部アプリケーション)を文書化

- ブロックされたメールによる潜在的なビジネス混乱を計算

2. 不十分なSPFレコードカバレッジ

ミス: すべての正当な送信ソースを考慮していない不完全なSPFレコード。

セキュリティが破綻する理由: DMARCはSPFアライメントに依存しており、欠落したソースは認証失敗とポリシー違反を引き起こします。

重要チェック:

- 忘れられた従来のアプリケーションを含む、すべてのメール送信システムを監査

- クラウドサービス、CRMプラットフォーム、自動通知システムを含める

- 動的ホスティング環境でのIPアドレス変更を考慮

3. DKIM署名の一貫性不足

ミス: DKIMドメインの不整合や重要な送信ソースからの署名欠落。

セキュリティが破綻する理由: DKIM失敗により適切なメール認証が妨げられ、DMARC執行が無効になります。

検証ポイント:

- DKIM署名が組織ドメインと一致することを確認

- すべてのメールソースが有効なDKIM署名を生成することを確認

- 異なるメールクライアントとサーバー間で署名の妥当性をテスト

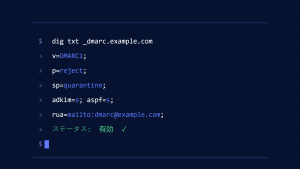

4. サブドメインポリシー設定の無視

ミス: sp= タグでサブドメインポリシーを明示的に設定しないこと。

セキュリティが破綻する理由: サブドメインは親ドメインポリシーを継承するため、正当なサブドメインメールがブロックされる可能性やセキュリティギャップが生じます。

設定レビュー:

- メール送信に使用されるすべてのアクティブなサブドメインをマッピング

- サブドメイン保護に適切な

sp=ポリシーを設定 - プライマリドメインとは別にサブドメインメール認証をテスト

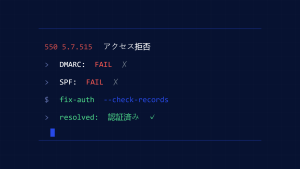

II. アクション:重大なDMARCミスの修正

5. 不十分なDMARCレポート分析

ミス: 集計レポートとフォレンジックレポートを積極的に監視・分析せずにDMARCを展開すること。

セキュリティが破綻する理由: 認証失敗、なりすまし試行、設定問題に盲目的になります。

アクションステップ:

- 自動化されたDMARCレポート処理と分析を実装

- 異常な認証失敗パターンに対するアラートシステムを設定

- DMARCデータトレンドの定期的なレビュープロセスを作成

6. 不適切なアライメント設定

ミス: 厳密なアライメントが必要な場合に aspf= と adkim= タグでアライメントモードを指定しないこと。

セキュリティが破綻する理由: 緩和されたアライメント(デフォルト)では、類似ドメインが認証チェックを通過する可能性があります。

即時修正:

- 厳密なアライメント(

aspf=sまたはadkim=s)がメールアーキテクチャに適しているかを評価 - 執行前に監視モードでアライメント変更をテスト

- 将来の参考のためにアライメント決定を文書化

7. 不正なRUAとRUF受信者

ミス: 監視されていない、または存在しないDMARCレポートアドレスを設定すること。

セキュリティが破綻する理由: DMARCパフォーマンスと潜在的なセキュリティ脅威への可視性を失います。

設定要件:

- レポートメールアドレスが大量の自動レポートを受信できることを確認

- レポート損失を防ぐ適切なメールフィルタリングを設定

- レポートアドレスがセキュリティチームによって監視されることを確認

8. ポリシー割合の管理ミス

ミス: pct= タグを正しく使用しないか、部分的執行を無期限に残すこと。

セキュリティが破綻する理由: 部分的執行は一貫性のない保護を作成し、一部の詐欺メールの通過を許します。

修正プロセス:

- テスト段階では低い割合から開始

- 認証成功率に基づいて段階的に割合を増加

- 完全執行の準備ができたら

pct=タグを完全に削除

9. サードパーティ送信者との連携失敗

ミス: 外部メールサービスプロバイダーの認証を適切に設定しないこと。

セキュリティが破綻する理由: 正当なサードパーティメールがDMARCチェックに失敗し、ポリシーの緩和を余儀なくされます。

連携ステップ:

- サードパーティ送信者に適切なDKIMキーとSPF包含要件を提供

- DMARC執行前にサードパーティ認証をテスト

- 承認された外部送信者の更新リストを維持

III. 自動化:DMARC管理と監視

10. 自動化されたポリシー進捗なし

ミス: 体系的な進捗計画なしに手動でDMARCポリシーを管理すること。

セキュリティが破綻する理由: 人的遅延とエラーにより、タイムリーなポリシー強化と脅威対応が妨げられます。

自動化フレームワーク:

- 認証成功メトリクスに基づく自動ポリシー進捗をスケジュール

- 認証失敗スパイクに対する自動巻き戻しトリガーを実装

- ポリシー変更のための体系的なテストプロトコルを作成

11. 脅威検出統合の不備

ミス: より広範なセキュリティ監視への統合なしに、DMARCをスタンドアロンツールとして扱うこと。

セキュリティが破綻する理由: 複数のベクターを組み合わせたり、基本的なメールなりすましを超えて進化する巧妙な攻撃を見逃します。

統合要件:

- 相関分析のためにDMARCデータをSIEMシステムに接続

- DMARCの失敗をブランド保護監視にリンク

- プロアクティブな防御のために脅威インテリジェンスフィードと統合

12. 災害復旧計画の欠如

ミス: DMARC関連のメール配信緊急事態に対する文書化された手順がないこと。

セキュリティが破綻する理由: 適切な計画なしに行われる緊急ポリシー変更は、しばしば永続的なセキュリティ脆弱性を作り出します。

復旧準備:

- DNS変更のための緊急連絡手順を文書化

- ポリシー修正のためのテストされた巻き戻し手順を作成

- 配信中断のためのコミュニケーションプロトコルを確立

Skysnag Protectのような現代的なDMARC管理プラットフォームは、これらの重要なプロセスの多くを自動化し、継続的な監視、インテリジェントなポリシー推奨、統合された脅威検出を提供して、よくある実装ミスがメールセキュリティ体制を損なうことを防ぎます。

IV. 重要なポイント

DMARCの実装を成功させるには、体系的な計画立案、継続的な監視、設定詳細への細心の注意が必要です。最も重要な間違いは、適切な準備なしに展開を急ぐこと、継続的な管理要件を無視すること、DMARCを包括的なメールセキュリティ戦略に統合しないことです。

効果的なDMARC保護を実現するには、実装を一回限りの設定タスクではなく、継続的なセキュリティプロセスとして扱う必要があります。適切な計画立案、自動監視、定期的な最適化に投資する組織は、正当な通信の信頼性の高いメール配信を維持しながら、メールベースの脅威に対してより優れた保護を実現しています。

これらのコストのかかる間違いを避け、初日から強固なメールセキュリティを実現するために、適切な計画立案と専門的なガイダンスでSkysnag ProtectからDMARC実装の旅を始めましょう。