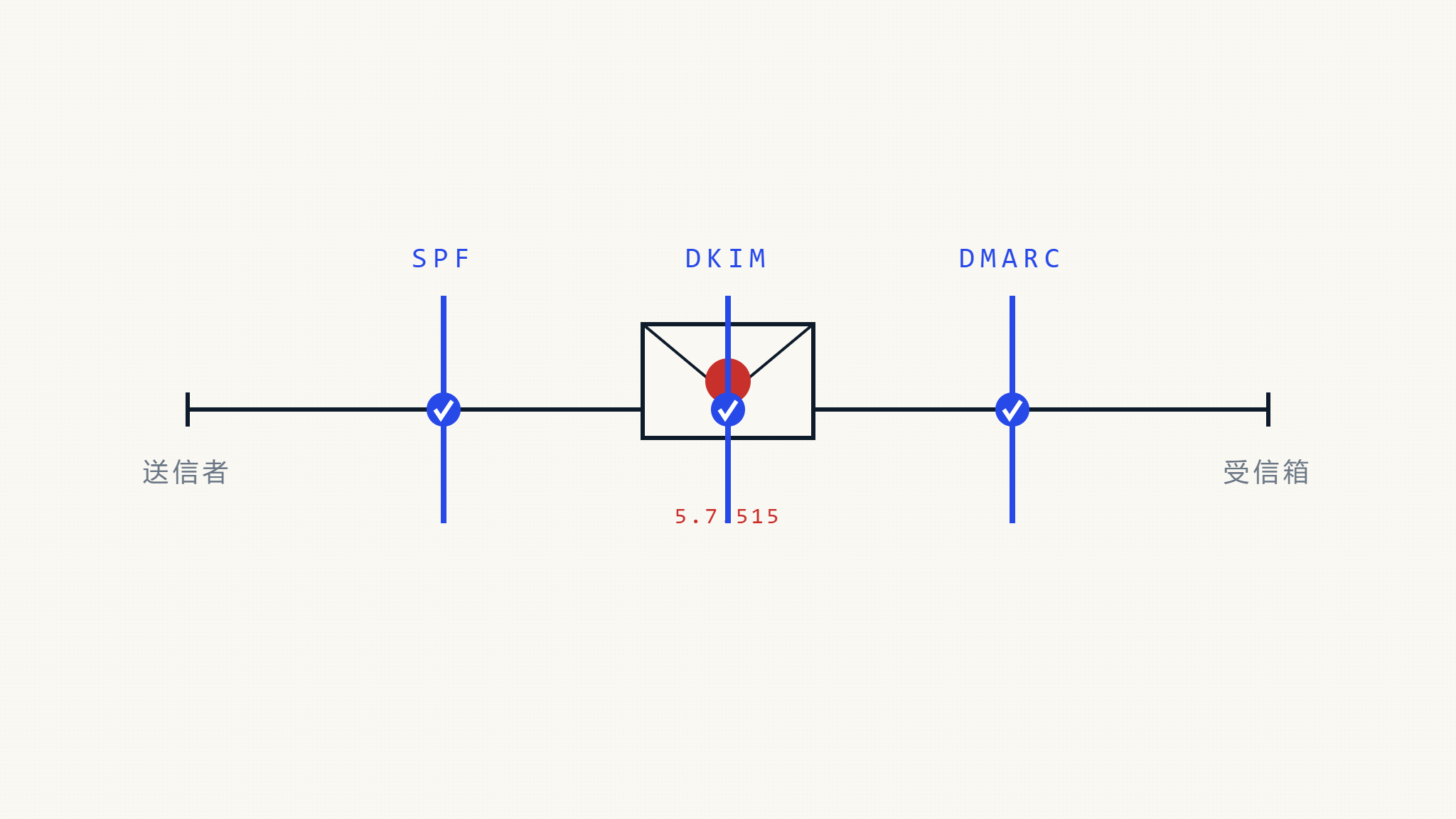

SMTP エラーコード 5.7.515 は、電子メールプロバイダーが認証要件を強化するにつれて、ますます一般的になっています。このエラーは通常、電子メールが認証チェックに失敗した際に表示され、受信者の受信箱への配信を妨げます。適切な DMARC 設定を通じて 5.7.515 エラーを解決する方法を理解することは、今日のセキュリティ重視の環境で信頼性の高い電子メール配信を維持するために不可欠です。

I. SMTP 5.7.515 認証エラーの理解

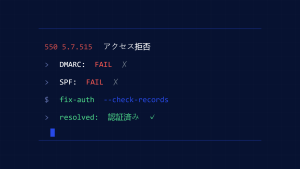

SMTP 5.7.515 は、「認証失敗によりアクセス拒否、メッセージが拒否されました」を示す永続的な失敗コードです。このエラーは、メッセージが以下の認証チェックのいずれかまたは複数に失敗したために、受信メールサーバーがメッセージを拒否した際に発生します:

- SPF(Sender Policy Framework)認証失敗

- DKIM(DomainKeys Identified Mail)署名検証失敗

- DMARC ポリシー違反

- IP レピュテーション問題

このエラーは通常、以下のようなメッセージで現れます:

- 「5.7.515 Authentication required」

- 「Access denied, message refused due to security policy」

- 「Message rejected due to authentication failure」

Microsoft 365、Gmail、Yahoo などの電子メールプロバイダーは、スプーフィングやフィッシング攻撃に対抗するため、より厳格な認証要件を実装しています。ドメインに適切な認証がない場合や、レコードが不整合な場合、正当な電子メールでも 5.7.515 エラーが発生する可能性があります。

II. 5.7.515 エラーの一般的な原因

SPF レコードの欠如または設定ミス

SPF レコードは、ドメインに対して電子メール送信を許可されている IP アドレスを指定します。適切な SPF 設定がないと、受信サーバーは電子メールが正当なソースから発信されたことを検証できません。

典型的な SPF 問題:

- DNS に SPF レコードが公開されていない

- SPF レコードが DNS ルックアップ制限の 10 を超過

- サードパーティ電子メールサービスの include ステートメントが不足

- メカニズム構文(ip4、include、all)が不正確

DKIM 署名の問題

DKIM は電子メールヘッダーに暗号署名を追加し、受信サーバーがメッセージの真正性と完全性を検証できるようにします。

一般的な DKIM 失敗:

- 送信メッセージに DKIM 署名がない

- DNS の DKIM キーが期限切れまたは無効

- 電子メールと DNS レコード間での DKIM セレクターの不一致

- メッセージ改変によるボディハッシュ検証失敗

DMARC ポリシー違反

DMARC は SPF と DKIM を基に構築され、認証失敗の処理に関するポリシー指示を提供します。厳格な DMARC ポリシーは、SPF または DKIM アラインメントが失敗した際に 5.7.515 エラーを引き起こす可能性があります。

DMARC 関連の原因:

- 適切な認証なしに「隔離」または「拒否」に設定された DMARC ポリシー

- ドメインアラインメント失敗(SPF または DKIM ドメインが From ヘッダーと一致しない)

- DMARC チェックに失敗した転送電子メール

- サブドメインポリシー継承の問題

III. ステップバイステップ解決ガイド

ステップ 1:SPF レコードの確認

まず、ドメインに SPF レコードがあるか、正しく設定されているかを確認します。

SPF レコードの存在確認:

nslookup -type=TXT yourdomain.com「v=spf1」で始まる TXT レコードを探します。SPF レコードが存在しない場合は、作成する必要があります。

基本的な SPF レコードの作成:

v=spf1 include:_spf.google.com include:spf.protection.outlook.com ~allこの例では、Google Workspace と Microsoft 365 がドメインに対して電子メール送信を許可されています。電子メールプロバイダーに基づいて include ステートメントを調整してください。

重要な SPF 考慮事項:

- テスト中は「~all」(ソフトフェイル)を使用し、動作確認後に「-all」(ハードフェイル)にアップグレード

- include ステートメントを統合して DNS ルックアップ 10 回の制限を回避

- すべての正当な電子メールソース(マーケティングプラットフォーム、通知サービスなど)を含める

ステップ 2:DKIM 認証の設定

DKIM には、キーペアの生成と DNS での公開キーの公開、そして送信メッセージに署名するための電子メールシステムの設定が必要です。

Google Workspace の場合:

- 管理コンソール → アプリ → Google Workspace → Gmail にアクセス

- 「メール認証」設定に移動

- ドメイン用の新しい DKIM キーを生成

- 提供された DNS レコードをコピーし、ドメインの DNS に追加

Microsoft 365 の場合:

- Microsoft 365 管理センター → セキュリティ → メール認証にアクセス

- ドメインを選択し、DKIM 署名を有効化

- 提供された 2 つの CNAME レコードをコピー

- DNS 設定に CNAME レコードを追加

DKIM 設定の確認:

nslookup -type=TXT selector1._domainkey.yourdomain.com「selector1」を実際の DKIM セレクターに置き換え、公開キーが DNS に表示されることを確認してください。

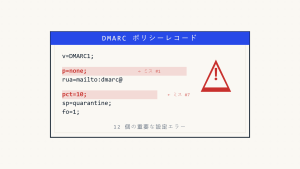

ステップ 3:DMARC ポリシーの実装

DMARC は、SPF と DKIM 認証を調整するフレームワークを提供し、ポリシー実行の制御を可能にします。

監視 DMARC ポリシーから始める:

v=DMARC1; p=none; rua=mailto:[email protected]; ruf=mailto:[email protected]; sp=none; adkim=r; aspf=r;DMARC レコードの構成要素:

v=DMARC1:バージョン識別子p=none:ドメインのポリシー(none、quarantine、reject)rua=:集約レポートの電子メールアドレスruf=:フォレンジックレポートの電子メールアドレスsp=none:サブドメインポリシーadkim=r:DKIM アラインメントモード(緩和)aspf=r:SPF アラインメントモード(緩和)

段階的なポリシー実行:

p=noneで監視から始めてブロックしない- 2〜4 週間 DMARC レポートを分析

- パーセンテージロールアウト(

pct=25)でp=quarantineに進行 - 最終的に完全な保護のため

p=rejectを実装

ステップ 4:ドメインアラインメント問題の対処

ドメインアラインメントは、From ヘッダー内のドメインが SPF または DKIM で認証されたドメインとアラインしていることを保証します。

SPF アラインメント要件:

- Return-Path ドメインは From ヘッダードメインと一致するか、そのサブドメインである必要がある

- サブドメインマッチを許可するため緩和アラインメント(

aspf=r)を使用 - アラインしたreturn-pathアドレスを使用するよう電子メールシステムを設定

DKIM アラインメント考慮事項:

- DKIM 署名ドメイン(d= パラメータ)は From ヘッダードメインとアラインする必要がある

- 緩和アラインメントはサブドメインマッチを許可

- 電子メールインフラストラクチャ全体で一貫したドメイン使用を確保

ステップ 5:変更の監視と検証

認証レコードを実装した後、電子メール配信と認証結果を監視します。

電子メールテストツールの使用:

- 様々なプロバイダー(Gmail、Outlook、Yahoo)にテスト電子メールを送信

- 認証結果のメッセージヘッダーを確認

- SPF、DKIM、DMARC の通過ステータスを検証

DMARC レポートの監視:

DMARC 集約レポートは、認証パフォーマンスと潜在的な問題に関する洞察を提供します。追跡すべき主要指標:

- SPF と DKIM の認証通過率

- ドメインアラインメント成功率

- 認証失敗のソース

- ポリシーオーバーライド理由

IV. 高度なトラブルシューティング技術

電子メールヘッダーの分析

電子メールヘッダーには、5.7.515 エラーの診断に役立つ認証結果が含まれています。以下のようなヘッダーを探してください:

Authentication-Results: spf=pass smtp.mailfrom=yourdomain.com;

dkim=pass [email protected];

dmarc=pass (policy=none) header.from=yourdomain.com失敗した認証は以下のように表示されます:

Authentication-Results: spf=fail smtp.mailfrom=yourdomain.com;

dkim=fail [email protected];

dmarc=fail (policy=quarantine)サードパーティ電子メールサービスの処理

サードパーティサービス(マーケティングプラットフォーム、通知システム、CRM ツール)は、適切に設定されていない場合、認証失敗を引き起こすことがよくあります。

サードパーティサービスのベストプラクティス:

- include ステートメントを使用してサービスプロバイダーの IP を SPF レコードに追加

- サービスプロバイダー経由で DKIM 署名を設定

- バルク電子メール用の専用サブドメインを使用(marketing.yourdomain.com)

- サブドメイン DMARC ポリシーを実装

電子メール転送の考慮事項

電子メール転送は、転送されたメッセージが元の From ヘッダーを保持しながら送信 IP アドレスを変更するため、DMARC 認証を破る可能性があります。

転送ソリューション:

- SPF 互換性のため SRS(Sender Rewriting Scheme)を使用

- DMARC 保存のため ARC(Authenticated Received Chain)を実装

- 認証を保持する代替転送方法を検討

V. Skysnag Protect:包括的な電子メール認証管理

複数のドメインとサービスにわたる電子メール認証の管理は複雑になる可能性があります。Skysnag Protect は、自動監視とポリシー推奨を通じて DMARC の実装と継続的な管理を簡素化します。

Skysnag Protect が提供するもの:

- 適切なアラインメント設定による自動 DMARC レコード生成

- 5.7.515 トリガーを検出するリアルタイム認証監視

- SPF、DKIM、DMARC パフォーマンスの包括的レポート

- 電子メールインフラストラクチャに基づくポリシー最適化推奨

- 認証失敗とポリシー違反のアラートシステム

このプラットフォームは、電子メール配信可能性を維持し、認証関連の配信失敗のリスクを軽減しながら、DMARC 監視から実行への進歩を支援します。

VI. 予防と継続的なメンテナンス

定期的な認証監査

電子メール認証設定の月次レビューを実施:

- SPF レコードにすべての許可された送信ソースが含まれていることを確認

- DKIM 署名が有効でキーが期限切れでないことを確認

- 認証トレンドの DMARC レポートをレビュー

- 主要プロバイダーへの電子メール配信をテスト

変更管理手順

電子メールインフラストラクチャ変更を管理するプロセスを実装:

- 新しい電子メールサービス追加時の SPF レコード更新

- セキュリティベストプラクティスに従った DKIM キーのローテーション

- ステークホルダーとの DMARC ポリシー変更の調整

- すべての認証設定変更の文書化

監視とアラート

ユーザーに影響を与える前に認証問題を検出する監視システムを確立:

- DMARC ポリシー失敗のアラート設定

- バウンス率と配信指標の監視

- 電子メールソース全体の認証通過率の追跡

- 電子メール認証の自動テスト実装

VII. 主要なポイント

SMTP 5.7.515 認証エラーの解決には、電子メール認証実装への体系的なアプローチが必要です。適切な SPF レコードの確立から始め、DKIM 署名を設定し、段階的実行による DMARC ポリシーを実装してください。定期的な監視とメンテナンスにより、スプーフィング攻撃からドメインを保護しながら、継続的な電子メール配信可能性を確保します。

5.7.515 エラーを防ぐ鍵は、現代のセキュリティ要件に合致する包括的な電子メール認証にあります。SPF、DKIM、DMARC を適切に設定することで、組織は電子メールセキュリティベストプラクティスへのコミットメントを示しながら、信頼性の高い電子メール配信を確保できます。

5.7.515 認証エラーを排除し、電子メール配信可能性を向上させる準備はできていますか?Skysnag Protect は、ドメインレピュテーションを保護しながら配信失敗を防ぐ堅牢な電子メール認証の実装に必要なツールと専門知識を提供します。