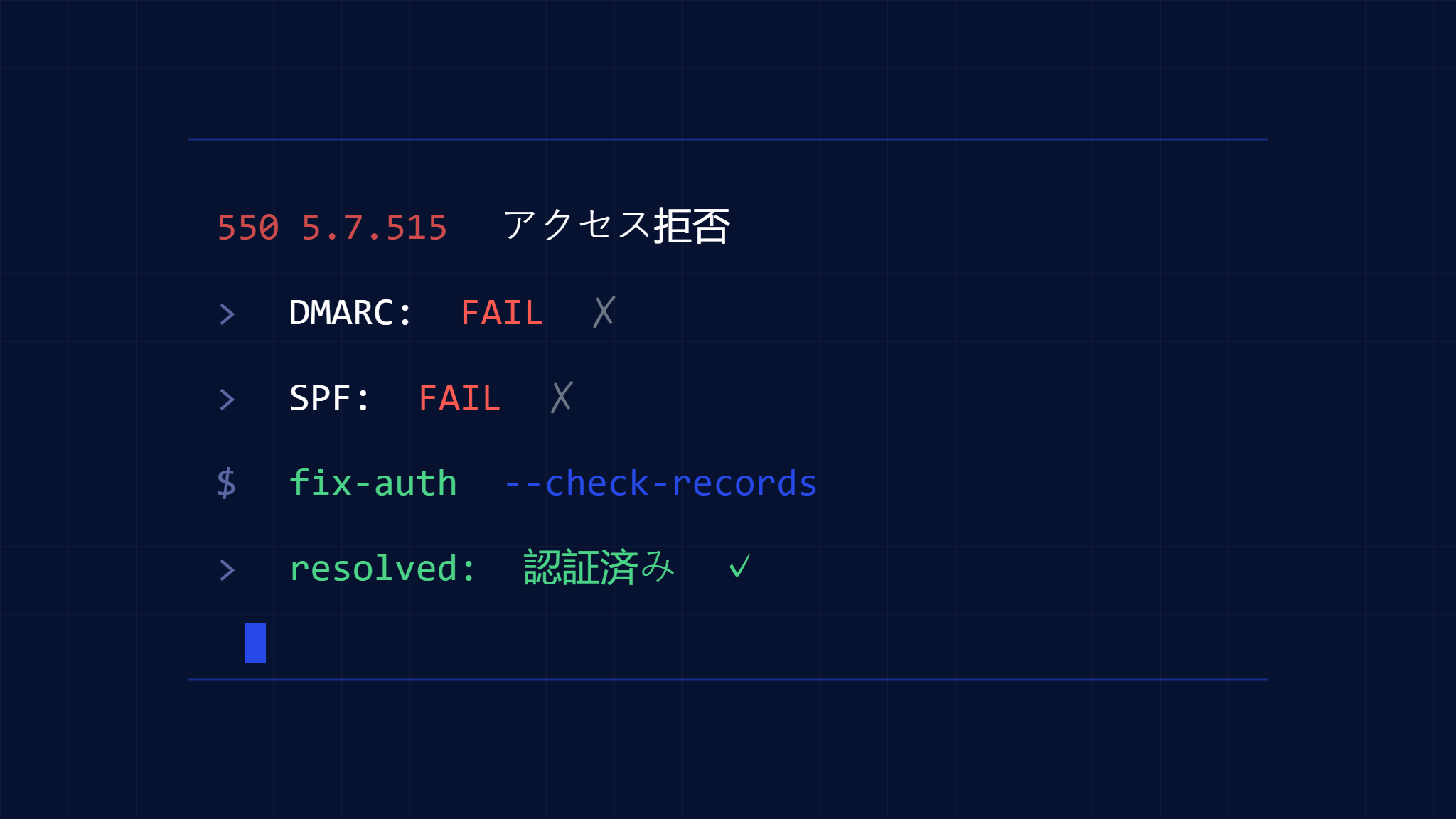

550 5.7.515 Access Denied エラーは、組織が直面する最も厄介なメール配信エラーの一つで、通常は認証問題によりメールがブロックされていることを示しています。このMicrosoft Exchangeエラーは、受信メールサーバーが認証チェックに失敗したり、受信者のセキュリティポリシーに違反したりした場合にメッセージを拒否するときに発生します。

このエラーを理解し解決することは、信頼性の高いメール通信を維持し、組織の送信者レピュテーションを保護するために重要です。根本原因を探り、メールフローを再び正常化するための段階的なソリューションを提供しましょう。

I. 550 5.7.515 エラーコードの理解

550 5.7.515 エラーは「Access Denied, message refused(アクセス拒否、メッセージ拒否)」を意味する永続的な配信失敗です。このエラーは通常、以下の場合に発生します:

- ドメインに適切なメール認証レコードがない

- DMARCポリシーが誤設定されているか、過度に制限的

- IPアドレスまたはドメインにレピュテーション問題がある

- 受信者のサーバーがメッセージをブロックする厳格なセキュリティポリシーを持っている

一時的な配信失敗(4xxコード)とは異なり、550エラーは受信サーバーがメールを永続的に拒否し、再配信を試行しないことを示します。

II. 認証失敗の一般的な根本原因

SPFレコードの欠如または不正確性

SPF(Sender Policy Framework)レコードは、ドメインに代わってメールを送信できるIPアドレスを承認します。一般的なSPF問題には以下があります:

- SPFレコードなし: ドメインがSPFレコードを公開していない

- 構文の誤り: 検証されない形式不正なSPFレコード

- includeステートメントの欠如: 正当な送信サービスの承認失敗

- 過度に制限的なポリシー: 正当な送信者をブロックするSPFレコード

DKIM認証問題

DKIM(DomainKeys Identified Mail)は、真正性を検証するためにメールにデジタル署名を付与します:

- DKIM署名の欠如: 適切なデジタル署名なしで送信されるメール

- セレクタの不一致: メール署名と一致しないDKIMレコード

- 期限切れまたはローテーションされたキー: もはや検証されない古いDKIMキー

- 第三者サービス問題: メールサービスプロバイダーでのDKIM問題

DMARCポリシーの競合

DMARCはSPFとDKIMに基づいてドメインレベルの保護を提供します:

- 厳格な拒否ポリシー: 正当なメールブロックを引き起こす「p=reject」に設定されたDMARCポリシー

- 整合性失敗: SPFまたはDKIM整合要件に失敗するメール

- サブドメインポリシー問題: サブドメインの不正確なDMARC継承

- 段階的ポリシー実施: モニターから実施への過度に迅速な移行

III. 段階的トラブルシューティングガイド

ステップ1:完全なエラーメッセージの分析

メールログまたはバウンス通知から完全なエラーメッセージを収集します:

550 5.7.515 Access denied, message refused by [server.domain.com]

Additional details: SPF check failed, DMARC policy violation特定の認証失敗指標を探します:

- SPF check failed

- DKIM signature invalid

- DMARC policy violation

- Domain reputation issues

ステップ2:SPFレコードの検証

DNS参照ツールを使用して現在のSPFレコードを確認します:

- ドメインのTXTレコードをクエリ:

dig TXT yourdomain.com v=spf1で始まるSPFレコードを見つける- SPFテストツールを使用して構文を検証

- 全ての正当な送信ソースが含まれていることを確認

一般的なSPF修正:

- メールサービスの欠けている

include:ステートメントを追加 - メカニズム形式の構文エラーを修正

- 変更されたインフラストラクチャのIPアドレスを更新

- 複雑な設定に対してSPFフラット化を検討

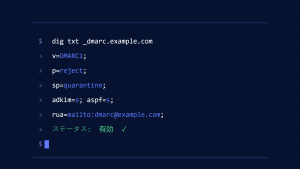

ステップ3:DKIM設定の検証

全送信ソースでDKIMセットアップをテストします:

- メールインフラストラクチャで使用されるDKIMセレクタを特定

- DKIMレコードをクエリ:

dig TXT selector._domainkey.yourdomain.com - キー強度とアルゴリズム互換性を検証

- 送信メッセージでの署名生成を確認

DKIMトラブルシューティング手順:

- 署名が一貫して検証に失敗する場合はキーを再生成

- 第三者メールサービスとのDKIMセットアップを調整

- 送信プラットフォーム間での一貫したセレクタ使用を確保

- キーローテーション要件を監視

ステップ4:DMARCポリシー設定の確認

過度に制限的なポリシーについてDMARCレコードを検査します:

v=DMARC1; p=quarantine; sp=quarantine; pct=100; rua=mailto:[email protected]主要な考慮事項:

- ポリシー進行:

p=noneからp=quarantine、p=rejectへ段階的に移行 - パーセンテージ適用:

pct=を使用して段階的に実施を増加 - サブドメインポリシー: サブドメイン処理の

sp=設定を確認 - 整合要件: 必要に応じて緩和された整合を検討

ステップ5:包括的監視のためのSkysnag Protectの実装

Skysnag Protectは、以下を通じてメール認証失敗へのリアルタイム可視性を提供し、550 5.7.515エラーを防止するのに役立ちます:

- 自動DMARC監視: 全送信ソース間での認証失敗を追跡

- ポリシー最適化推奨事項: 安全なDMARCポリシー進行に関するガイダンス

- マルチソース可視性: メールインフラストラクチャ全体の統合レポート

- アラートシステム: 認証問題が発生した際の即座の通知

この包括的な監視は、広範囲な配信失敗を引き起こす前に認証問題を特定するのに役立ちます。

ステップ6:レピュテーション問題への対処

認証レコードが正しいにもかかわらずエラーが続く場合:

- レピュテーション監視ツールを使用して送信者レピュテーションを確認

- 苦情率と配信停止メトリクスを確認

- ボリュームスパイクや異常な動作について送信パターンを分析

- 潜在的な許可リストについて受信ドメインと調整

ステップ7:変更のテストと検証

修正実装後:

- 様々なメールプロバイダーにテストメッセージを送信

- 継続する550エラーについて配信ログを監視

- 認証成功率についてDMARCレポートを確認

- 問題が継続する場合は受信ドメインで検証

IV. 高度なトラブルシューティング技術

第三者サービス調整

多くの組織は、連携して動作する複数のメールサービスを使用します:

- マーケティングプラットフォーム: 全サービスのDKIMとSPFカバレッジを確保

- トランザクショナルメール: 異なるプロバイダー間での認証調整

- レガシーシステム: 現代の認証をサポートするために古いメールインフラストラクチャを更新

- クラウド移行: プラットフォーム変更中の認証継続性を維持

DNS伝播とタイミング

DNS変更は世界的に伝播するのに時間がかかる場合があります:

- DNSレコード更新が完全に伝播するまで24-48時間を許可

- レコードの一貫性を検証するために複数のDNSサーバーを使用

- 認証更新を計画する際はTTL値を考慮

- グローバル伝播を確保するために異なる地理的位置から監視

ベンダー固有の考慮事項

異なるメールプロバイダーは、様々な認証要件を持ちます:

- Microsoft 365: DMARC準拠に特に厳格

- Google Workspace: DKIM署名検証に強い重点

- オンプレミスExchange: 追加のコネクタ設定が必要な場合がある

- 第三者セキュリティサービス: 追加のフィルタリング層を考慮

V. 予防とベストプラクティス

段階的DMARCポリシー実装

認証中断を避けるために、DMARCポリシーを段階的に実装します:

- 監視から開始: ベースラインデータを収集するために

p=noneを展開 - レポートを徹底的に分析: 全ての正当な送信ソースを理解

- 認証ギャップを修正: SPFとDKIMカバレッジが完全であることを確保

- 段階的に実施を増加:

p=quarantineからp=rejectへ移行

定期的な認証監査

継続的な監視プラクティスを確立します:

- 月次DMARCレポート確認: 認証成功率を追跡

- 四半期SPFレコード監査: 全送信ソースが承認されたままであることを検証

- 年次DKIMキーローテーション: 暗号化キー強度を維持

- 継続的レピュテーション監視: 送信者スコアの変化を監視

ドキュメンテーションと変更管理

メール認証設定の明確なドキュメンテーションを維持します:

- 全SPF includeを記録: 各承認の目的を文書化

- DKIMセレクタ使用を追跡: セレクタを特定の送信ソースにマッピング

- DMARCポリシー決定を文書化: ポリシー選択の根拠を記録

- インフラストラクチャ変更を調整: メールシステム変更に伴う認証更新を確保

VI. 問題をエスカレートする時期

一部の550 5.7.515エラーは追加サポートが必要です:

- 認証修正後の持続的エラー: レピュテーションやポリシー問題を示す可能性

- ベンダー固有のブロッキング: 一部の受信ドメインは直接調整が必要な場合

- 複雑なマルチテナント環境: 専門的な設定アプローチが必要な場合

- コンプライアンス要件: 特定業界は特定の認証義務がある場合

VII. 重要なポイント

550 5.7.515 Access Deniedエラーは通常、系統的に診断し解決できるメール認証失敗に起因します。成功には以下が必要です:

- 包括的な認証セットアップ: 適切なSPF、DKIM、DMARC実装

- 段階的ポリシー実施: 過度に積極的なDMARCポリシーの回避

- 継続的監視: 認証パフォーマンスと配信メトリクスの定期的な確認

- 積極的レピュテーション管理: 技術的コンプライアンスと併せた正のレピュテーション維持

Skysnag Protectの実装により、認証失敗を防ぎ、信頼性の高いメール配信を維持するために必要な可視性と自動化が提供されます。適切な監視と段階的ポリシー実装により、組織はメールセキュリティ態勢を強化しながら550 5.7.515エラーを排除できます。

メール認証の課題を解決する準備はできましたか?Skysnag Protectがどのように完璧なメール認証を実装し、配信失敗を排除するのに役立つかご確認ください。