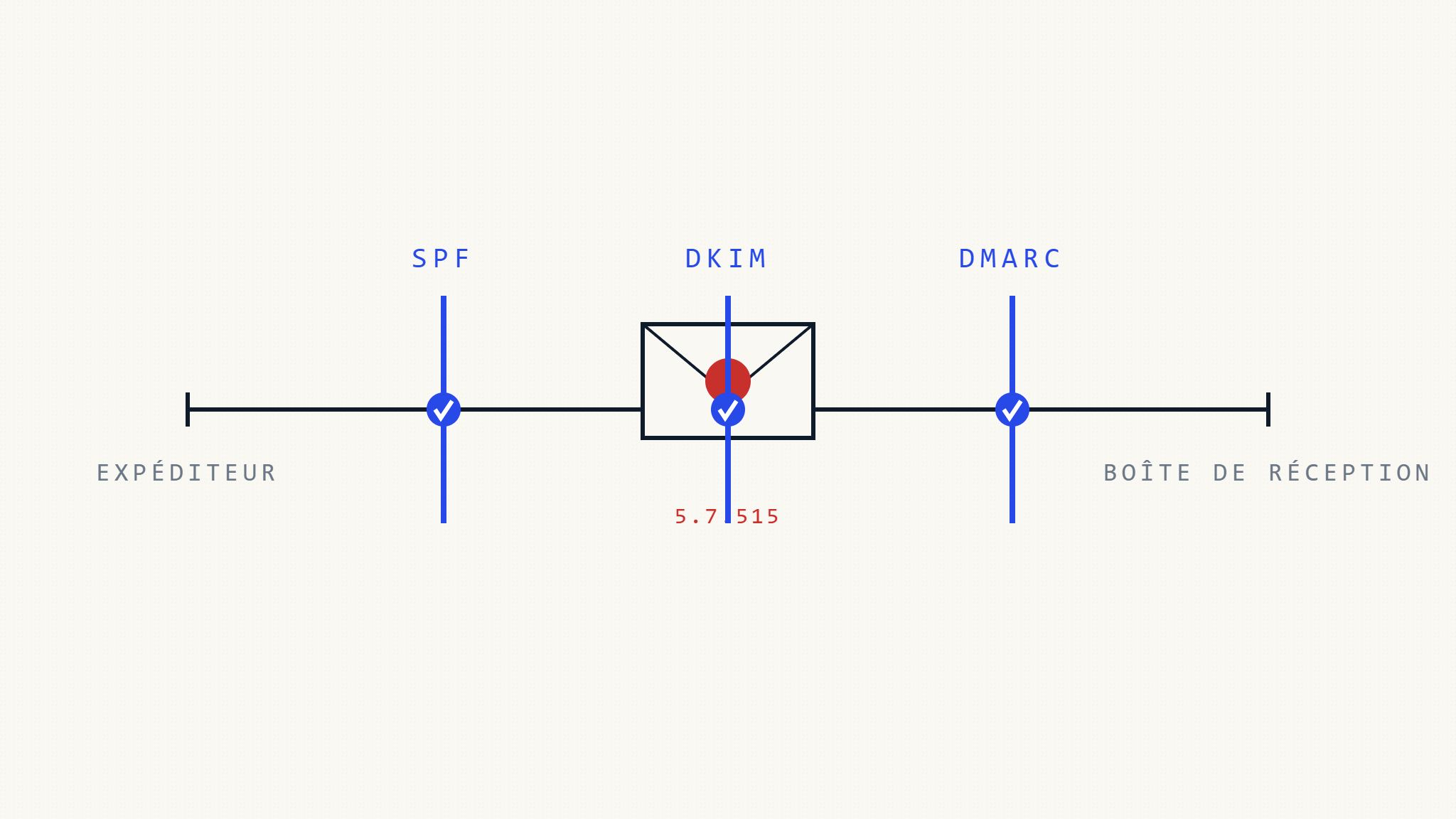

Le code d’erreur SMTP 5.7.515 est devenu de plus en plus courant alors que les fournisseurs de messagerie renforcent leurs exigences d’authentification. Cette erreur apparaît généralement lorsque votre e-mail échoue aux vérifications d’authentification, empêchant la livraison dans les boîtes de réception des destinataires. Comprendre comment résoudre les erreurs 5.7.515 grâce à une configuration DMARC appropriée est essentiel pour maintenir une livraison d’e-mails fiable dans l’environnement actuel axé sur la sécurité.

I. Comprendre les erreurs d’authentification SMTP 5.7.515

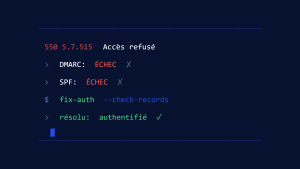

SMTP 5.7.515 est un code d’échec permanent qui indique « Accès refusé, message refusé en raison d’un échec d’authentification. » Cette erreur se produit lorsque le serveur de messagerie récepteur rejette votre message car il échoue à une ou plusieurs vérifications d’authentification, le plus souvent :

- Échec de l’authentification SPF (Sender Policy Framework)

- Échec de la vérification de signature DKIM (DomainKeys Identified Mail)

- Violation de la politique DMARC

- Problèmes de réputation IP

L’erreur se manifeste généralement par des messages comme :

- « 5.7.515 Authentification requise »

- « Accès refusé, message refusé en raison de la politique de sécurité »

- « Message rejeté en raison d’un échec d’authentification »

Les fournisseurs de messagerie comme Microsoft 365, Gmail et Yahoo ont mis en place des exigences d’authentification plus strictes pour lutter contre l’usurpation d’identité et les tentatives d’hameçonnage. Lorsque votre domaine manque d’authentification appropriée ou a des enregistrements mal alignés, les e-mails légitimes peuvent déclencher des erreurs 5.7.515.

II. Causes courantes des erreurs 5.7.515

Enregistrements SPF manquants ou mal configurés

Les enregistrements SPF spécifient quelles adresses IP sont autorisées à envoyer des e-mails pour votre domaine. Sans configuration SPF appropriée, les serveurs de réception ne peuvent pas vérifier que vos e-mails proviennent de sources légitimes.

Les problèmes SPF typiques incluent :

- Aucun enregistrement SPF publié dans le DNS

- Enregistrement SPF dépassant la limite de 10 recherches DNS

- Instructions include manquantes pour les services de messagerie tiers

- Syntaxe de mécanisme incorrecte (ip4, include, all)

Problèmes de signature DKIM

DKIM ajoute des signatures cryptographiques aux en-têtes d’e-mail, permettant aux serveurs de réception de vérifier l’authenticité et l’intégrité des messages.

Échecs DKIM courants :

- Signatures DKIM manquantes sur les messages sortants

- Clés DKIM expirées ou invalides dans le DNS

- Désalignements de sélecteur DKIM entre l’e-mail et les enregistrements DNS

- Échecs de vérification de hachage du corps dus à la modification du message

Violations de politique DMARC

DMARC s’appuie sur SPF et DKIM, fournissant des instructions de politique pour gérer les échecs d’authentification. Une politique DMARC stricte peut causer des erreurs 5.7.515 lorsque l’alignement SPF ou DKIM échoue.

Causes liées à DMARC :

- Politique DMARC définie sur « quarantine » ou « reject » sans authentification appropriée

- Échecs d’alignement de domaine (les domaines SPF ou DKIM ne correspondent pas à l’en-tête From)

- E-mails transférés échouant aux vérifications DMARC

- Problèmes d’héritage de politique de sous-domaine

III. Guide de résolution étape par étape

Étape 1 : Vérifier votre enregistrement SPF

Premièrement, vérifiez si votre domaine a un enregistrement SPF et s’il est configuré correctement.

Vérifier l’existence de l’enregistrement SPF :

nslookup -type=TXT votredomaine.comRecherchez un enregistrement TXT commençant par « v=spf1 ». Si aucun enregistrement SPF n’existe, vous devrez en créer un.

Créer un enregistrement SPF de base :

v=spf1 include:_spf.google.com include:spf.protection.outlook.com ~allCet exemple autorise Google Workspace et Microsoft 365 à envoyer des e-mails pour votre domaine. Ajustez les instructions include en fonction de vos fournisseurs de messagerie.

Considérations clés SPF :

- Utilisez « ~all » (softfail) pendant les tests, puis passez à « -all » (hardfail) une fois confirmé fonctionnel

- Évitez de dépasser 10 recherches DNS en consolidant les instructions include

- Incluez toutes les sources d’e-mail légitimes (plateformes marketing, services de notification, etc.)

Étape 2 : Configurer l’authentification DKIM

DKIM nécessite la génération de paires de clés et la publication de clés publiques dans le DNS tout en configurant votre système de messagerie pour signer les messages sortants.

Pour Google Workspace :

- Accédez à Admin Console → Apps → Google Workspace → Gmail

- Naviguez vers les paramètres « Authenticate email »

- Générez une nouvelle clé DKIM pour votre domaine

- Copiez l’enregistrement DNS fourni et ajoutez-le au DNS de votre domaine

Pour Microsoft 365 :

- Accédez à Microsoft 365 Admin Center → Security → Email authentication

- Sélectionnez votre domaine et activez la signature DKIM

- Copiez les deux enregistrements CNAME fournis

- Ajoutez les enregistrements CNAME à votre configuration DNS

Vérifier la configuration DKIM :

nslookup -type=TXT selector1._domainkey.votredomaine.comRemplacez « selector1 » par votre sélecteur DKIM réel et vérifiez que la clé publique apparaît dans le DNS.

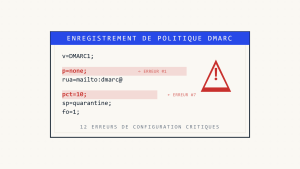

Étape 3 : Implémenter la politique DMARC

DMARC fournit le cadre pour coordonner l’authentification SPF et DKIM tout en vous donnant le contrôle sur l’application de la politique.

Commencer avec une politique DMARC de surveillance :

v=DMARC1; p=none; rua=mailto:[email protected]; ruf=mailto:[email protected]; sp=none; adkim=r; aspf=r;Composants de l’enregistrement DMARC :

v=DMARC1: Identifiant de versionp=none: Politique pour le domaine (none, quarantine, reject)rua=: Adresse e-mail pour les rapports agrégésruf=: Adresse e-mail pour les rapports forensiquessp=none: Politique de sous-domaineadkim=r: Mode d’alignement DKIM (relaxed)aspf=r: Mode d’alignement SPF (relaxed)

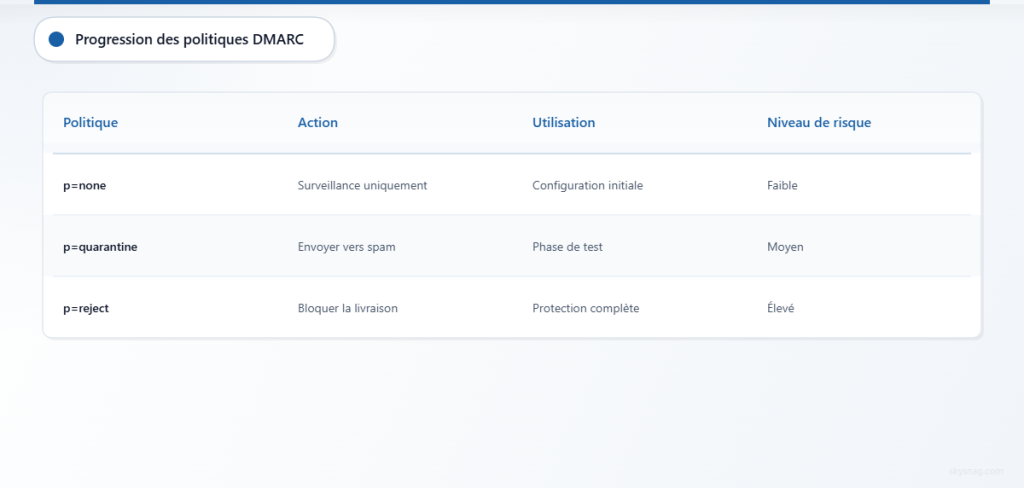

Application progressive de la politique :

- Commencez avec

p=nonepour surveiller sans bloquer - Analysez les rapports DMARC pendant 2-4 semaines

- Progressez vers

p=quarantineavec un déploiement en pourcentage (pct=25) - Implémentez finalement

p=rejectpour une protection complète

Étape 4 : Résoudre les problèmes d’alignement de domaine

L’alignement de domaine assure que le domaine dans l’en-tête From s’aligne avec les domaines authentifiés par SPF ou DKIM.

Exigences d’alignement SPF :

- Le domaine Return-Path doit correspondre ou être un sous-domaine du domaine de l’en-tête From

- Utilisez l’alignement relaxed (

aspf=r) pour permettre les correspondances de sous-domaines - Configurez votre système de messagerie pour utiliser des adresses return-path alignées

Considérations d’alignement DKIM :

- Le domaine de signature DKIM (paramètre d=) devrait s’aligner avec le domaine de l’en-tête From

- L’alignement relaxed permet les correspondances de sous-domaines

- Assurez-vous d’une utilisation cohérente du domaine dans toute l’infrastructure de messagerie

Étape 5 : Surveiller et valider les modifications

Après avoir implémenté les enregistrements d’authentification, surveillez la livraison des e-mails et les résultats d’authentification.

Utilisez des outils de test d’e-mail :

- Envoyez des e-mails de test à divers fournisseurs (Gmail, Outlook, Yahoo)

- Vérifiez les en-têtes de message pour les résultats d’authentification

- Vérifiez les statuts de réussite SPF, DKIM et DMARC

Surveillez les rapports DMARC :

Les rapports agrégés DMARC fournissent des insights sur les performances d’authentification et les problèmes potentiels. Les métriques clés à suivre incluent :

- Taux de réussite d’authentification pour SPF et DKIM

- Taux de succès d’alignement de domaine

- Sources d’authentification échouée

- Raisons de contournement de politique

IV. Techniques de dépannage avancées

Analyse des en-têtes d’e-mail

Les en-têtes d’e-mail contiennent des résultats d’authentification qui aident à diagnostiquer les erreurs 5.7.515. Recherchez des en-têtes comme :

Authentication-Results: spf=pass smtp.mailfrom=votredomaine.com;

dkim=pass [email protected];

dmarc=pass (policy=none) header.from=votredomaine.comL’authentification échouée apparaît comme :

Authentication-Results: spf=fail smtp.mailfrom=votredomaine.com;

dkim=fail [email protected];

dmarc=fail (policy=quarantine)Gestion des services de messagerie tiers

Les services tiers (plateformes marketing, systèmes de notification, outils CRM) causent souvent des échecs d’authentification lorsqu’ils ne sont pas correctement configurés.

Meilleures pratiques pour les services tiers :

- Ajoutez les IP du fournisseur de services à l’enregistrement SPF en utilisant des instructions include

- Configurez la signature DKIM via le fournisseur de services

- Utilisez des sous-domaines dédiés pour l’e-mail en masse (marketing.votredomaine.com)

- Implémentez des politiques DMARC de sous-domaine

Considérations de transfert d’e-mail

Le transfert d’e-mail peut briser l’authentification DMARC car les messages transférés conservent l’en-tête From original tout en changeant l’adresse IP d’envoi.

Solutions de transfert :

- Utilisez SRS (Sender Rewriting Scheme) pour la compatibilité SPF

- Implémentez ARC (Authenticated Received Chain) pour la préservation DMARC

- Considérez des méthodes de transfert alternatives qui préservent l’authentification

V. Skysnag Protect : Gestion complète de l’authentification des e-mails

La gestion de l’authentification des e-mails sur plusieurs domaines et services peut devenir complexe. Skysnag Protect simplifie l’implémentation DMARC et la gestion continue grâce à la surveillance automatisée et aux recommandations de politique.

Skysnag Protect fournit :

- Génération automatisée d’enregistrements DMARC avec des paramètres d’alignement appropriés

- Surveillance d’authentification en temps réel pour détecter les déclencheurs 5.7.515

- Rapports complets pour les performances SPF, DKIM et DMARC

- Recommandations d’optimisation de politique basées sur votre infrastructure de messagerie

- Systèmes d’alerte pour les échecs d’authentification et violations de politique

La plateforme aide les organisations à progresser de la surveillance DMARC à l’application tout en maintenant la délivrabilité des e-mails et en réduisant le risque d’échecs de livraison liés à l’authentification.

VI. Prévention et maintenance continue

Audits d’authentification réguliers

Effectuez des révisions mensuelles de votre configuration d’authentification des e-mails :

- Vérifiez que les enregistrements SPF incluent toutes les sources d’envoi autorisées

- Confirmez que les signatures DKIM sont valides et que les clés n’ont pas expiré

- Révisez les rapports DMARC pour les tendances d’authentification

- Testez la livraison d’e-mails aux principaux fournisseurs

Procédures de gestion des changements

Implémentez des processus pour gérer les changements d’infrastructure de messagerie :

- Mettez à jour les enregistrements SPF lors de l’ajout de nouveaux services de messagerie

- Effectuez la rotation des clés DKIM selon les meilleures pratiques de sécurité

- Coordonnez les changements de politique DMARC avec les parties prenantes

- Documentez tous les changements de configuration d’authentification

Surveillance et alertes

Établissez des systèmes de surveillance pour détecter les problèmes d’authentification avant qu’ils n’impactent les utilisateurs :

- Configurez des alertes pour les échecs de politique DMARC

- Surveillez les taux de rebond et les métriques de livraison

- Suivez les taux de réussite d’authentification dans toutes les sources d’e-mail

- Implémentez des tests automatisés de l’authentification des e-mails

VII. Points clés à retenir

Résoudre les erreurs d’authentification SMTP 5.7.515 nécessite une approche systématique de l’implémentation de l’authentification des e-mails. Commencez par établir des enregistrements SPF appropriés, configurez la signature DKIM et implémentez des politiques DMARC avec une application progressive. La surveillance et la maintenance régulières assurent une délivrabilité d’e-mails continue tout en protégeant votre domaine contre les attaques d’usurpation d’identité.

La clé pour prévenir les erreurs 5.7.515 réside dans une authentification d’e-mail complète qui s’aligne avec les exigences de sécurité modernes. En configurant correctement SPF, DKIM et DMARC, les organisations peuvent assurer une livraison d’e-mails fiable tout en démontrant leur engagement envers les meilleures pratiques de sécurité des e-mails.

Prêt à éliminer les erreurs d’authentification 5.7.515 et améliorer votre délivrabilité d’e-mails ? Skysnag Protect fournit les outils et l’expertise nécessaires pour implémenter une authentification d’e-mail robuste qui prévient les échecs de livraison tout en protégeant la réputation de votre domaine.