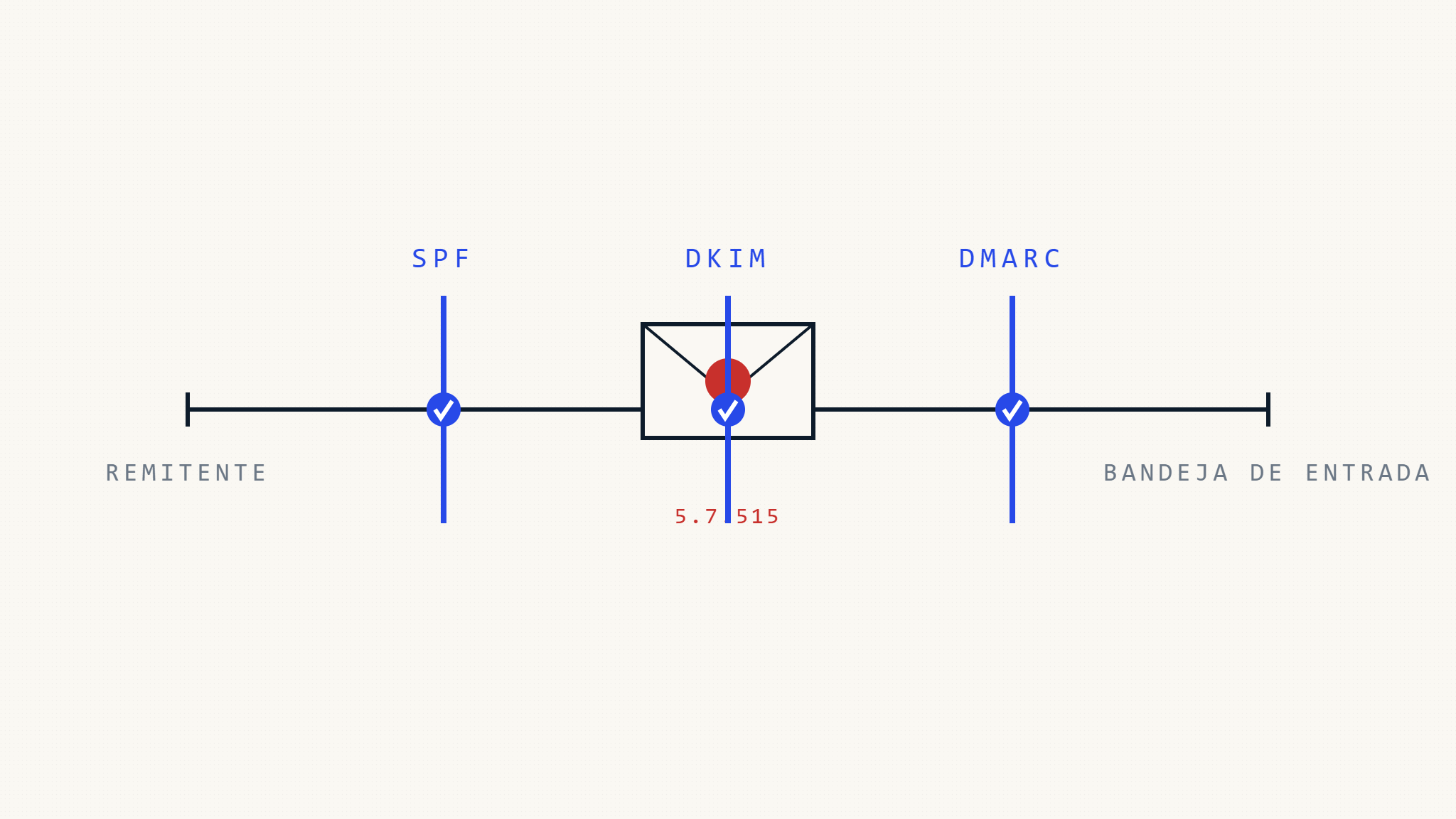

El código de error SMTP 5.7.515 se ha vuelto cada vez más común a medida que los proveedores de correo electrónico refuerzan sus requisitos de autenticación. Este error normalmente aparece cuando tu correo electrónico falla en las verificaciones de autenticación, impidiendo la entrega a las bandejas de entrada de los destinatarios. Entender cómo resolver los errores 5.7.515 a través de una configuración DMARC adecuada es esencial para mantener una entrega de correo electrónico confiable en el entorno actual enfocado en la seguridad.

I. Entendiendo los Errores de Autenticación SMTP 5.7.515

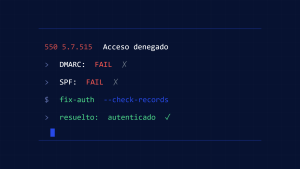

SMTP 5.7.515 es un código de falla permanente que indica «Acceso denegado, mensaje rechazado debido a falla de autenticación.» Este error ocurre cuando el servidor de correo receptor rechaza tu mensaje porque falla en una o más verificaciones de autenticación, más comúnmente:

- Falla de autenticación SPF (Sender Policy Framework)

- Falla de verificación de firma DKIM (DomainKeys Identified Mail)

- Violación de política DMARC

- Problemas de reputación de IP

El error típicamente se manifiesta con mensajes como:

- «5.7.515 Autenticación requerida»

- «Acceso denegado, mensaje rechazado debido a política de seguridad»

- «Mensaje rechazado debido a falla de autenticación»

Proveedores de correo como Microsoft 365, Gmail y Yahoo han implementado requisitos de autenticación más estrictos para combatir intentos de suplantación y phishing. Cuando tu dominio carece de autenticación adecuada o tiene registros mal alineados, los correos legítimos pueden desencadenar errores 5.7.515.

II. Causas Comunes de Errores 5.7.515

Registros SPF Faltantes o Mal Configurados

Los registros SPF especifican qué direcciones IP están autorizadas para enviar correo electrónico para tu dominio. Sin una configuración SPF adecuada, los servidores receptores no pueden verificar que tus correos se originen de fuentes legítimas.

Los problemas típicos de SPF incluyen:

- Ningún registro SPF publicado en DNS

- Registro SPF que excede el límite de 10 consultas DNS

- Declaraciones include faltantes para servicios de correo de terceros

- Sintaxis de mecanismo incorrecta (ip4, include, all)

Problemas de Firma DKIM

DKIM añade firmas criptográficas a los encabezados de correo, permitiendo a los servidores receptores verificar la autenticidad e integridad del mensaje.

Fallas comunes de DKIM:

- Firmas DKIM faltantes en mensajes salientes

- Claves DKIM expiradas o inválidas en registros DNS

- Desajustes de selector DKIM entre registros de correo y DNS

- Fallas de verificación de hash del cuerpo debido a modificación del mensaje

Violaciones de Política DMARC

DMARC se basa en SPF y DKIM, proporcionando instrucciones de política para manejar fallas de autenticación. Una política DMARC estricta puede causar errores 5.7.515 cuando falla la alineación SPF o DKIM.

Causas relacionadas con DMARC:

- Política DMARC establecida en «quarantine» o «reject» sin autenticación adecuada

- Fallas de alineación de dominio (dominios SPF o DKIM no coinciden con el encabezado From)

- Correos reenviados fallando en verificaciones DMARC

- Problemas de herencia de política de subdominio

III. Guía de Resolución Paso a Paso

Paso 1: Verificar tu Registro SPF

Primero, verifica si tu dominio tiene un registro SPF y si está configurado correctamente.

Verificar la existencia del registro SPF:

nslookup -type=TXT tudominio.comBusca un registro TXT que comience con «v=spf1». Si no existe un registro SPF, necesitarás crear uno.

Crear un registro SPF básico:

v=spf1 include:_spf.google.com include:spf.protection.outlook.com ~allEste ejemplo autoriza a Google Workspace y Microsoft 365 a enviar correo para tu dominio. Ajusta las declaraciones include según tus proveedores de correo.

Consideraciones clave de SPF:

- Usa «~all» (softfail) durante las pruebas, luego actualiza a «-all» (hardfail) una vez confirmado que funciona

- Evita exceder 10 consultas DNS consolidando declaraciones include

- Incluye todas las fuentes legítimas de correo (plataformas de marketing, servicios de notificación, etc.)

Paso 2: Configurar Autenticación DKIM

DKIM requiere generar pares de claves y publicar claves públicas en DNS mientras configuras tu sistema de correo para firmar mensajes salientes.

Para Google Workspace:

- Accede a la Consola de Administración → Apps → Google Workspace → Gmail

- Navega a la configuración «Autenticar correo»

- Genera nueva clave DKIM para tu dominio

- Copia el registro DNS proporcionado y añádelo al DNS de tu dominio

Para Microsoft 365:

- Accede al Centro de Administración de Microsoft 365 → Seguridad → Autenticación de correo

- Selecciona tu dominio y habilita la firma DKIM

- Copia los dos registros CNAME proporcionados

- Añade registros CNAME a tu configuración DNS

Verificar configuración DKIM:

nslookup -type=TXT selector1._domainkey.tudominio.comReemplaza «selector1» con tu selector DKIM actual y verifica que la clave pública aparezca en DNS.

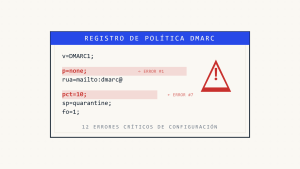

Paso 3: Implementar Política DMARC

DMARC proporciona el marco para coordinar la autenticación SPF y DKIM mientras te da control sobre la aplicación de políticas.

Comenzar con una política DMARC de monitoreo:

v=DMARC1; p=none; rua=mailto:[email protected]; ruf=mailto:[email protected]; sp=none; adkim=r; aspf=r;Componentes del registro DMARC:

v=DMARC1: Identificador de versiónp=none: Política para el dominio (none, quarantine, reject)rua=: Dirección de correo para reportes agregadosruf=: Dirección de correo para reportes forensessp=none: Política de subdominioadkim=r: Modo de alineación DKIM (relajado)aspf=r: Modo de alineación SPF (relajado)

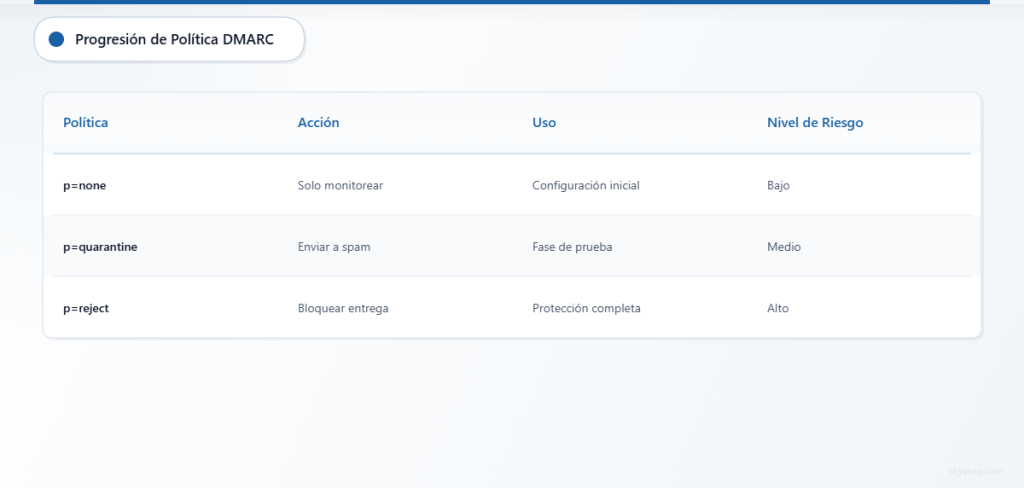

Aplicación gradual de política:

- Comienza con

p=nonepara monitorear sin bloquear - Analiza reportes DMARC durante 2-4 semanas

- Progresa a

p=quarantinecon despliegue porcentual (pct=25) - Eventualmente implementa

p=rejectpara protección completa

Paso 4: Abordar Problemas de Alineación de Dominio

La alineación de dominio asegura que el dominio en el encabezado From se alinee con dominios autenticados por SPF o DKIM.

Requisitos de alineación SPF:

- El dominio Return-Path debe coincidir o ser un subdominio del dominio del encabezado From

- Usa alineación relajada (

aspf=r) para permitir coincidencias de subdominio - Configura tu sistema de correo para usar direcciones return-path alineadas

Consideraciones de alineación DKIM:

- El dominio de firma DKIM (parámetro d=) debe alinearse con el dominio del encabezado From

- La alineación relajada permite coincidencias de subdominio

- Asegura uso consistente de dominio a través de la infraestructura de correo

Paso 5: Monitorear y Validar Cambios

Después de implementar registros de autenticación, monitorea la entrega de correo y los resultados de autenticación.

Usar herramientas de prueba de correo:

- Envía correos de prueba a varios proveedores (Gmail, Outlook, Yahoo)

- Verifica encabezados de mensajes para resultados de autenticación

- Confirma estados de aprobación SPF, DKIM y DMARC

Monitorear reportes DMARC:

Los reportes agregados DMARC proporcionan información sobre el rendimiento de autenticación y problemas potenciales. Métricas clave a rastrear incluyen:

- Tasas de aprobación de autenticación para SPF y DKIM

- Tasas de éxito de alineación de dominio

- Fuentes de autenticación fallida

- Razones de anulación de política

IV. Técnicas Avanzadas de Solución de Problemas

Analizando Encabezados de Correo

Los encabezados de correo contienen resultados de autenticación que ayudan a diagnosticar errores 5.7.515. Busca encabezados como:

Authentication-Results: spf=pass smtp.mailfrom=tudominio.com;

dkim=pass [email protected];

dmarc=pass (policy=none) header.from=tudominio.comLa autenticación fallida aparece como:

Authentication-Results: spf=fail smtp.mailfrom=tudominio.com;

dkim=fail [email protected];

dmarc=fail (policy=quarantine)Manejando Servicios de Correo de Terceros

Los servicios de terceros (plataformas de marketing, sistemas de notificación, herramientas CRM) a menudo causan fallas de autenticación cuando no están configurados adecuadamente.

Mejores prácticas para servicios de terceros:

- Añade IPs del proveedor de servicios al registro SPF usando declaraciones include

- Configura firma DKIM a través del proveedor de servicios

- Usa subdominios dedicados para correo masivo (marketing.tudominio.com)

- Implementa políticas DMARC de subdominio

Consideraciones de Reenvío de Correo

El reenvío de correo puede romper la autenticación DMARC porque los mensajes reenviados retienen el encabezado From original mientras cambian la dirección IP de envío.

Soluciones de reenvío:

- Usa SRS (Sender Rewriting Scheme) para compatibilidad SPF

- Implementa ARC (Authenticated Received Chain) para preservación DMARC

- Considera métodos alternativos de reenvío que preserven la autenticación

V. Skysnag Protect: Gestión Integral de Autenticación de Correo

Gestionar la autenticación de correo a través de múltiples dominios y servicios puede volverse complejo. Skysnag Protect simplifica la implementación DMARC y la gestión continua a través de monitoreo automatizado y recomendaciones de política.

Skysnag Protect proporciona:

- Generación automatizada de registros DMARC con configuraciones de alineación apropiadas

- Monitoreo de autenticación en tiempo real para detectar desencadenantes 5.7.515

- Reportes comprensivos para rendimiento SPF, DKIM y DMARC

- Recomendaciones de optimización de política basadas en tu infraestructura de correo

- Sistemas de alerta para fallas de autenticación y violaciones de política

La plataforma ayuda a las organizaciones a progresar del monitoreo DMARC a la aplicación mientras mantiene la entregabilidad del correo y reduce el riesgo de fallas de entrega relacionadas con autenticación.

VI. Prevención y Mantenimiento Continuo

Auditorías Regulares de Autenticación

Conduce revisiones mensuales de tu configuración de autenticación de correo:

- Verifica que los registros SPF incluyan todas las fuentes de envío autorizadas

- Confirma que las firmas DKIM son válidas y las claves no han expirado

- Revisa reportes DMARC para tendencias de autenticación

- Prueba entrega de correo a proveedores principales

Procedimientos de Gestión de Cambios

Implementa procesos para gestionar cambios de infraestructura de correo:

- Actualiza registros SPF al añadir nuevos servicios de correo

- Rota claves DKIM según mejores prácticas de seguridad

- Coordina cambios de política DMARC con partes interesadas

- Documenta todos los cambios de configuración de autenticación

Monitoreo y Alertas

Establece sistemas de monitoreo para detectar problemas de autenticación antes de que impacten a los usuarios:

- Configura alertas para fallas de política DMARC

- Monitorea tasas de rebote y métricas de entrega

- Rastrea tasas de aprobación de autenticación a través de fuentes de correo

- Implementa pruebas automatizadas de autenticación de correo

VII. Puntos Clave

Resolver errores de autenticación SMTP 5.7.515 requiere un enfoque sistemático para la implementación de autenticación de correo. Comienza estableciendo registros SPF adecuados, configura firma DKIM e implementa políticas DMARC con aplicación gradual. El monitoreo y mantenimiento regulares aseguran entregabilidad continua de correo mientras protegen tu dominio de ataques de suplantación.

La clave para prevenir errores 5.7.515 radica en una autenticación de correo comprensiva que se alinee con los requisitos de seguridad modernos. Al configurar adecuadamente SPF, DKIM y DMARC, las organizaciones pueden asegurar entrega de correo confiable mientras demuestran compromiso con las mejores prácticas de seguridad de correo.

¿Listo para eliminar errores de autenticación 5.7.515 y mejorar tu entregabilidad de correo? Skysnag Protect proporciona las herramientas y experiencia necesarias para implementar autenticación de correo robusta que previene fallas de entrega mientras protege la reputación de tu dominio.