Les échecs de chiffrement des emails représentent un angle mort critique dans la sécurité organisationnelle, l’analyse TLS-RPT révélant des défaillances systématiques dans l’implémentation SMTP TLS qui laissent les communications sensibles vulnérables à l’interception. Le Transport Layer Security Reporting (TLS-RPT) fournit une visibilité sans précédent sur les échecs de chiffrement des emails, exposant des patterns qui aident les équipes de sécurité à comprendre pourquoi leurs initiatives de chiffrement des emails ne fonctionnent pas comme prévu.

I. Qu’est-ce que l’analyse TLS-RPT et pourquoi est-ce important ?

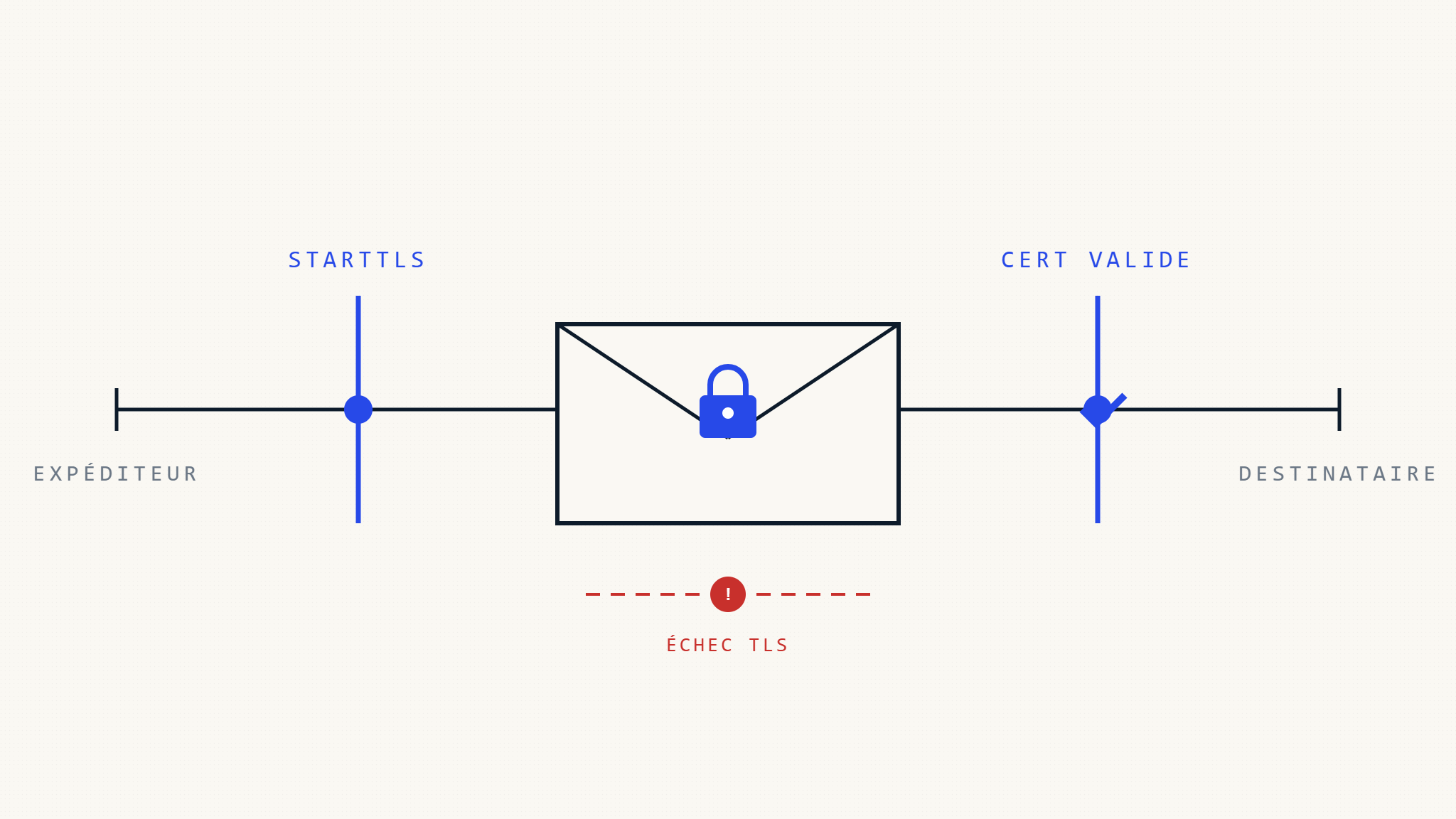

L’analyse TLS-RPT consiste à examiner les rapports Transport Layer Security générés lorsque les serveurs de messagerie tentent d’établir des connexions chiffrées pendant la transmission des messages. Ces rapports capturent des informations détaillées sur les échecs de négociation TLS, les erreurs de validation de certificats, et les problèmes d’application des politiques qui empêchent le chiffrement réussi des emails.

Contrairement à la surveillance traditionnelle de la sécurité des emails qui se concentre sur les messages livrés, l’analyse TLS-RPT révèle les échecs cachés qui se produisent pendant le processus de négociation du chiffrement. Lorsqu’un serveur de messagerie ne peut pas établir une connexion TLS sécurisée avec le serveur récepteur, le message peut être rétrogradé vers une transmission non chiffrée ou échouer entièrement, créant des failles de sécurité que les organisations détectent rarement par une surveillance conventionnelle.

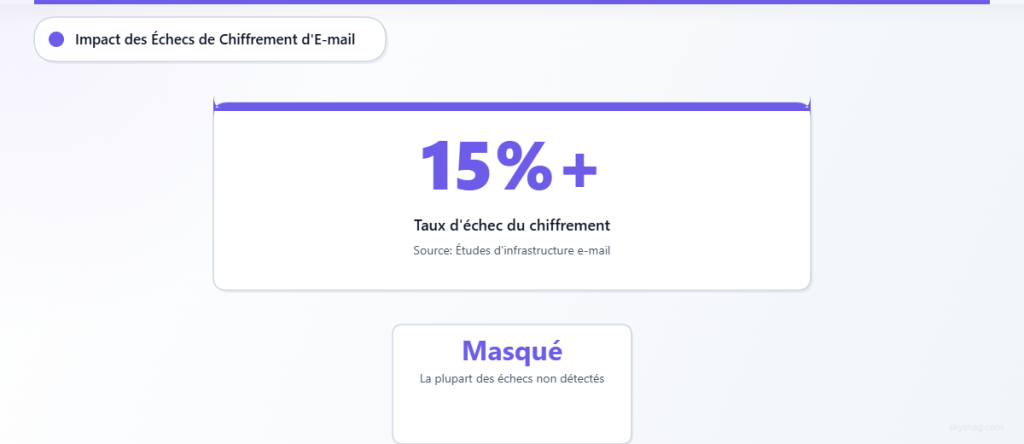

L’importance s’étend au-delà des échecs de messages individuels. Les données TLS-RPT révèlent des problèmes systématiques dans la configuration de l’infrastructure de messagerie, les pratiques de gestion des certificats, et l’application des politiques de chiffrement qui s’accumulent au fil du temps. Les organisations implémentant SMTP TLS découvrent souvent par l’analyse TLS-RPT que leur couverture de chiffrement est bien inférieure aux attentes, avec des taux d’échec dépassant parfois 15% des messages sortants selon les études d’infrastructure de messagerie.

II. Patterns d’échec de chiffrement d’emails courants dans les données TLS-RPT

Échecs de validation de certificats

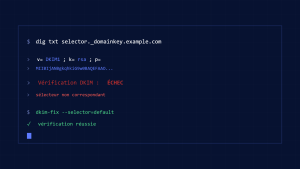

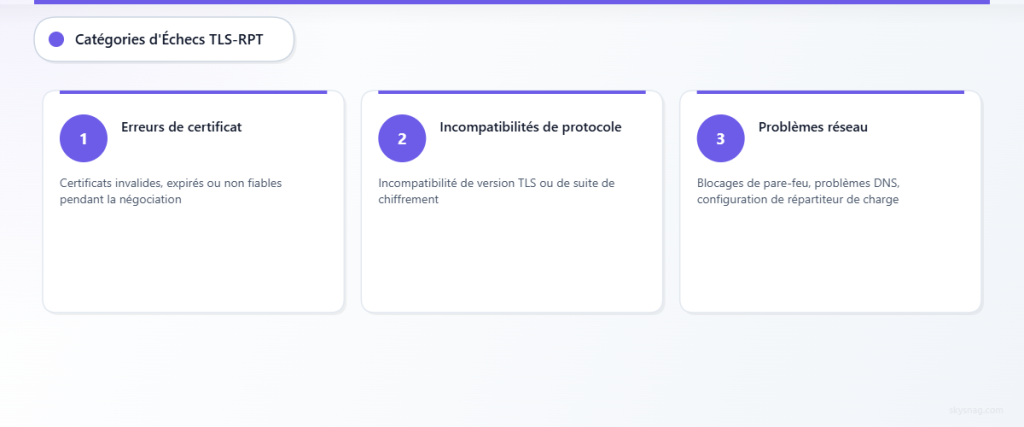

Les erreurs liées aux certificats représentent la cause la plus fréquente d’échecs de chiffrement d’emails dans l’analyse TLS-RPT. Ces échecs se produisent lorsque les serveurs de messagerie récepteurs présentent des certificats invalides, expirés ou non fiables pendant le processus de négociation TLS.

Les certificats auto-signés causent des échecs de validation immédiats, particulièrement problématiques pour les organisations exploitant des serveurs de messagerie internes ou utilisant des fournisseurs cloud avec des configurations de certificats non standard. Les erreurs de validation de chaîne de certificats émergent lorsque les certificats intermédiaires sont manquants ou incorrectement configurés, empêchant le serveur récepteur d’établir la confiance avec l’autorité de certification.

Les discordances de nom d’hôte de certificat créent un autre pattern d’échec courant, se produisant lorsque le nom alternatif du sujet (SAN) du certificat ne correspond pas au nom d’hôte réel du serveur de messagerie. Cela arrive fréquemment pendant les migrations de serveurs ou lorsque les organisations utilisent un hébergement cloud générique sans personnalisation appropriée des certificats.

Discordances de version de protocole et de suites de chiffrement

L’analyse TLS-RPT révèle fréquemment des échecs de négociation de protocole entre des serveurs de messagerie supportant différentes versions TLS ou suites de chiffrement. Les serveurs de messagerie legacy peuvent seulement supporter des versions TLS plus anciennes (1.0 ou 1.1) tandis que les politiques de sécurité modernes exigent TLS 1.2 ou supérieur, créant une incompatibilité qui force la rétrogradation du message ou l’échec de livraison.

Les discordances de suites de chiffrement se produisent lorsque les serveurs d’envoi et de réception ne peuvent s’accorder sur des algorithmes de chiffrement acceptables. Les organisations implémentant des politiques de sécurité strictes peuvent désactiver les suites de chiffrement faibles, mais cela peut empêcher la communication avec des partenaires externes utilisant encore des configurations legacy.

Les exigences de forward secrecy ajoutent une autre couche de complexité, certaines organisations exigeant des suites de chiffrement à perfect forward secrecy (PFS) que les serveurs de messagerie plus anciens ne peuvent supporter. Le résultat est une panne de communication que l’analyse TLS-RPT rend visible mais que la surveillance traditionnelle manque.

Problèmes d’infrastructure réseau et de connectivité

Les problèmes au niveau réseau créent des échecs de chiffrement qui apparaissent dans les données TLS-RPT comme des timeouts de connexion, des connexions refusées, ou des négociations incomplètes. Les configurations de pare-feu bloquant des ports TLS spécifiques ou implémentant une inspection approfondie des paquets peuvent interférer avec la négociation du chiffrement.

Les équilibreurs de charge et les configurations proxy introduisent des points d’échec supplémentaires, particulièrement lorsque la terminaison SSL/TLS se produit à la mauvaise couche réseau ou lorsque la persistance de session n’est pas correctement configurée pour les serveurs de messagerie. Ces problèmes d’infrastructure créent des échecs intermittents difficiles à diagnostiquer sans analyse TLS-RPT complète.

Les problèmes de résolution DNS affectant la découverte des serveurs de messagerie peuvent empêcher l’établissement des connexions TLS, particulièrement lorsque les enregistrements MX pointent vers des serveurs avec des problèmes de connectivité ou lorsque les implémentations DNS over HTTPS (DoH) entrent en conflit avec la résolution des serveurs de messagerie.

III. Approches systématiques pour le dépannage du chiffrement d’emails

Implémentation de la collecte TLS-RPT complète

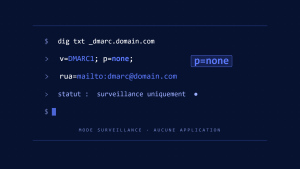

Le dépannage efficace de SMTP TLS commence par la collecte systématique de rapports TLS-RPT à travers tous les domaines et sous-domaines organisationnels. Les organisations devraient configurer des politiques TLS-RPT qui demandent des rapports quotidiens de tous les serveurs de messagerie externes, fournissant une visibilité complète sur les échecs de chiffrement.

L’agrégation des rapports devient critique lors de la gestion de multiples domaines ou de configurations de routage de messagerie complexes. Les systèmes de collecte centralisés devraient normaliser les données TLS-RPT de différentes sources, permettant la reconnaissance de patterns à travers toute l’infrastructure de messagerie.

L’analyse automatisée et la catégorisation des échecs TLS-RPT permet une identification plus rapide des problèmes systémiques versus les problèmes ponctuels. Les organisations implémentant une analyse complète découvrent souvent que les échecs apparemment aléatoires suivent en fait des patterns prévisibles liés à des fournisseurs de messagerie spécifiques, des régions géographiques, ou des périodes temporelles.

Stratégies de gestion et validation des certificats

La gestion proactive des certificats adresse la source la plus commune d’échecs de chiffrement d’emails identifiée dans l’analyse TLS-RPT. Les organisations devraient implémenter une surveillance automatisée des certificats qui suit les dates d’expiration à travers tous les serveurs de messagerie et valide les chaînes de certificats avant le déploiement.

Les journaux de transparence des certificats fournissent des couches de validation supplémentaires, permettant aux organisations de détecter les certificats non autorisés émis pour leurs domaines de messagerie. L’intégration avec l’analyse TLS-RPT aide à corréler les échecs liés aux certificats avec les problèmes réels de livraison de messages.

Les stratégies de certificats de sauvegarde deviennent essentielles pour maintenir le chiffrement des emails pendant les transitions de certificats. Les organisations devraient maintenir des certificats de sauvegarde valides et implémenter des procédures de basculement automatisées qui minimisent l’interruption du chiffrement pendant les mises à jour de certificats.

Optimisation de la configuration d’infrastructure

L’optimisation de la configuration des serveurs de messagerie basée sur l’analyse TLS-RPT implique d’ajuster les politiques TLS pour équilibrer les exigences de sécurité avec la fiabilité de communication. Les organisations devraient maintenir des matrices de compatibilité montrant les versions TLS supportées et les suites de chiffrement à travers leurs principaux partenaires de communication.

L’application graduelle des politiques aide les organisations à implémenter des exigences de chiffrement plus fortes sans causer d’échecs de livraison généralisés. L’analyse TLS-RPT permet la surveillance des taux d’échec pendant les transitions de politiques, permettant des ajustements avant l’application complète.

L’ajustement de l’infrastructure réseau inclut l’optimisation des règles de pare-feu, des configurations d’équilibreurs de charge, et de la résolution DNS pour des connexions TLS fiables. Les organisations devraient tester la connectivité de chiffrement depuis multiples chemins réseau pour identifier les goulots d’étranglement potentiels de l’infrastructure.

IV. Implémentation stratégique de l’analyse TLS-RPT avec Skysnag Comply

Skysnag Comply intègre l’analyse TLS-RPT dans la surveillance complète de la sécurité des emails, fournissant une collecte, analyse et parsing automatisés des données d’échec de chiffrement à travers les domaines organisationnels. Le tableau de bord centralisé de la plateforme permet aux équipes de sécurité d’identifier les patterns d’échec de chiffrement et de suivre les progrès de remédiation au fil du temps.

Les capacités d’alerte automatisées de la solution notifient les administrateurs lorsque les taux d’échec de chiffrement dépassent les seuils acceptables ou lorsque de nouveaux patterns d’échec émergent. Cette approche proactive empêche les petits problèmes de chiffrement de se développer en problèmes de livraison systématiques.

Les fonctionnalités de rapport de Skysnag Comply supportent les exigences de documentation de conformité, particulièrement pour les organisations soumises aux régulations de protection des données qui mandatent le chiffrement pour les communications sensibles. La plateforme génère des rapports prêts pour la conformité montrant les pourcentages de couverture de chiffrement et les activités de remédiation.

L’intégration avec les systèmes existants de gestion des informations et événements de sécurité (SIEM) permet la corrélation des échecs de chiffrement d’emails avec des événements de sécurité plus larges, fournissant du contexte pour les activités de réponse aux incidents et aidant les équipes de sécurité à prioriser les efforts de remédiation.

V. Points clés à retenir

L’analyse TLS-RPT révèle des échecs critiques de chiffrement d’emails que les approches de surveillance traditionnelles manquent, fournissant une visibilité sur les erreurs de validation de certificats, les discordances de protocoles, et les problèmes d’infrastructure qui compromettent la sécurité des messages. La collecte et l’analyse systématiques des données TLS-RPT permettent aux organisations d’identifier les patterns d’échec et d’implémenter des stratégies de remédiation ciblées.

La gestion des certificats émerge comme le facteur le plus critique dans le maintien d’un chiffrement d’emails fiable, nécessitant une surveillance proactive, une validation automatisée, et une planification stratégique de sauvegarde. L’optimisation de l’infrastructure basée sur les insights TLS-RPT aide les organisations à équilibrer les exigences de sécurité avec la fiabilité de communication.

Les organisations implémentant une analyse TLS-RPT complète par des solutions comme Skysnag Comply gagnent la visibilité et l’automatisation nécessaires pour maintenir des programmes de chiffrement d’emails efficaces tout en supportant les exigences de conformité et la fiabilité opérationnelle.