DMARC p=none constitue la première étape essentielle du déploiement de l’authentification email, offrant une visibilité sur votre écosystème email sans impacter la livraison des emails légitimes. Cette politique de surveillance uniquement permet aux organisations de comprendre leur paysage d’authentification email avant d’implémenter des politiques d’application qui pourraient potentiellement bloquer des messages légitimes.

Comprendre quand utiliser p=none et comment effectuer une transition sécurisée vers des politiques d’application est crucial pour maintenir la délivrabilité des emails tout en construisant des défenses anti-phishing robustes. De nombreuses organisations se précipitent vers l’application sans surveillance adéquate, créant des problèmes de livraison qui auraient pu être évités avec une implémentation p=none appropriée.

I. Comprendre la politique DMARC p=none

DMARC p=none instruit les serveurs de messagerie récepteurs de ne prendre aucune action contre les messages qui échouent aux vérifications d’authentification DMARC. Au lieu de mettre en quarantaine ou de rejeter les messages en échec, la politique génère des rapports agrégés et forensiques qui fournissent des informations détaillées sur les modèles d’authentification email.

L’enregistrement de politique p=none ressemble typiquement à ceci :

v=DMARC1; p=none; rua=mailto:[email protected]; ruf=mailto:[email protected];Cette configuration permet une surveillance complète tout en maintenant un flux de courrier normal. Les organisations reçoivent des rapports détaillés sur tous les emails prétendant provenir de leur domaine, incluant à la fois les sources légitimes et les menaces potentielles.

Comment fonctionne la politique de surveillance uniquement

Lorsqu’un serveur récepteur rencontre un message d’un domaine avec une politique p=none, il effectue des vérifications d’alignement DMARC standard contre les enregistrements SPF et DKIM. L’échec d’authentification déclenche la génération de rapport mais aucun impact sur la livraison. Le message continue son traitement normal, atteignant le destinataire prévu indépendamment du statut d’authentification.

Cette approche fournit une visibilité complète sur les modèles d’email sans le risque de bloquer les communications légitimes. Les organisations peuvent identifier toutes les sources d’envoi autorisées, repérer les lacunes d’authentification, et détecter l’activité frauduleuse sans perturbation opérationnelle.

II. Quand DMARC p=none est approprié

Implémentation DMARC initiale

Chaque organisation devrait commencer le déploiement DMARC avec une politique p=none. Cette phase de surveillance révèle l’écosystème email complet, incluant les services tiers oubliés, les systèmes hérités, et les intégrations partenaires qui peuvent ne pas être correctement authentifiées.

Les organisations découvrent communément 20-30% de sources d’envoi légitimes supplémentaires durant la phase de surveillance que celles initialement documentées. Ces sources peuvent inclure les plateformes marketing, les systèmes de service client, les notifications automatisées, et les communications partenaires business qui n’étaient pas incluses dans l’inventaire original.

Environnements email complexes

Les organisations avec une infrastructure email distribuée bénéficient d’une surveillance p=none étendue. Les entreprises utilisant plusieurs plateformes marketing, des bureaux régionaux avec des systèmes email locaux, ou des intégrations tierces étendues ont besoin d’une visibilité complète avant l’application.

Les entreprises manufacturières maintiennent souvent des systèmes séparés pour les communications clients, les notifications fournisseurs, et les rapports réglementaires. Chaque système peut avoir des configurations d’authentification différentes, rendant la surveillance approfondie essentielle avant l’application de la politique.

Scénarios de fusion et acquisition

Durant les changements organisationnels, les politiques p=none fournissent une visibilité cruciale sur les systèmes email hérités. Les entreprises acquises peuvent opérer des services email non documentés ou maintenir des configurations d’authentification héritées qui pourraient être perturbées par des politiques d’application immédiates.

L’approche de surveillance permet aux équipes IT d’identifier et de configurer correctement toutes les sources email héritées avant d’implémenter des politiques plus strictes. Ceci prévient les perturbations de service durant les périodes de transition critiques.

III. Avantages de l’implémentation surveillance uniquement

Visibilité email complète

Les rapports DMARC générés durant le déploiement p=none fournissent une identification complète des sources email. Les organisations reçoivent des informations détaillées sur chaque adresse IP, service d’envoi, et statut d’authentification pour les messages prétendant leur domaine.

Cette visibilité s’étend au-delà des systèmes internes pour inclure les tentatives de spoofing et les messages frauduleux. Les équipes sécurité peuvent analyser les modèles d’attaque, identifier les campagnes ciblées, et comprendre le paysage de menace spécifique à leur domaine.

Skysnag Protect transforme les rapports agrégés DMARC complexes en informations exploitables, aidant les organisations à identifier rapidement les sources légitimes et les menaces potentielles durant la phase de surveillance.

Test d’authentification sans risque

La politique p=none permet un test complet des configurations SPF et DKIM sans impact sur la livraison. Les organisations peuvent modifier les enregistrements d’authentification, tester de nouveaux services d’envoi, et valider les changements de configuration tout en maintenant les opérations email normales.

Cette capacité de test s’avère particulièrement précieuse lors de l’implémentation de nouvelles plateformes de marketing email ou de la mise à jour des configurations DNS. Les équipes peuvent vérifier l’authentification appropriée avant de s’engager vers des politiques d’application.

Construction de confiance des parties prenantes

Les périodes de surveillance étendues démontrent la diligence raisonnable aux parties prenantes business concernées par les impacts de livraison email. Les rapports complets montrant des modèles d’authentification stables et des améliorations identifiées construisent la confiance dans l’application éventuelle de la politique.

Les équipes exécutives apprécient les approches basées sur les données pour les implémentations sécurité. Les résultats de surveillance détaillés fournissent une justification claire pour passer aux politiques d’application tout en démontrant une évaluation de risque approfondie.

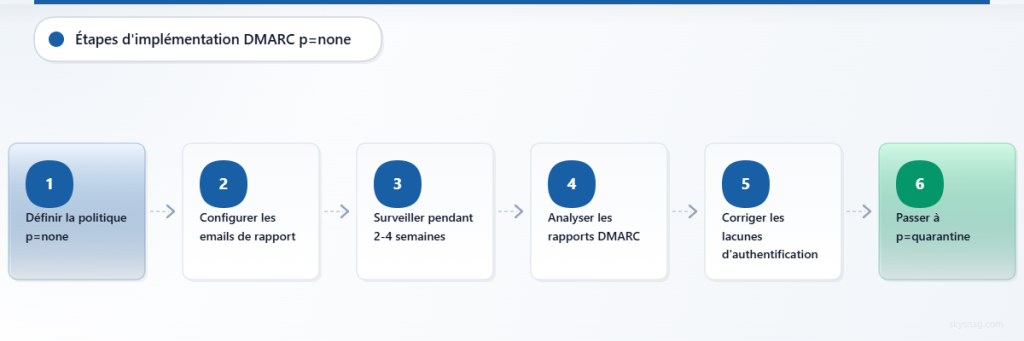

IV. Transition de p=none vers l’application

Directives de durée de surveillance

La plupart des organisations devraient maintenir les politiques p=none pour 2-4 semaines minimum pour capturer les modèles email typiques. Les environnements complexes peuvent nécessiter 6-8 semaines de surveillance pour identifier les rapports trimestriels, campagnes saisonnières, ou processus business intermittents.

Les organisations avec des opérations globales devraient surveiller à travers des cycles business complets pour s’assurer que les systèmes régionaux et variations de fuseaux horaires sont correctement documentés. Les saisons de fêtes et les clôtures de périodes fiscales révèlent souvent des sources email supplémentaires.

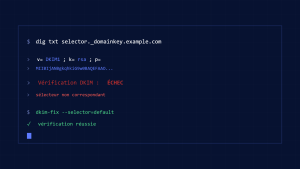

Validation des sources d’authentification

Avant la transition vers l’application, validez que toutes les sources légitimes atteignent un alignement SPF et DKIM approprié. Ceci nécessite de configurer les enregistrements d’authentification pour chaque service d’envoi identifié et de vérifier les taux de réussite DMARC cohérents.

Les étapes de validation communes incluent :

- Confirmer que les enregistrements SPF incluent toutes les adresses IP légitimes

- Vérifier la signature DKIM pour tous les services autorisés

- Tester l’alignement d’authentification pour les plateformes tierces

- Valider les systèmes email de sauvegarde et récupération d’urgence

Implémentation d’application graduelle

L’approche de transition la plus sûre implémente l’application graduellement en utilisant des politiques basées sur des pourcentages. Commencer avec p=quarantine à 5% permet aux organisations de tester l’impact d’application sur un petit sous-ensemble de messages tout en maintenant la plupart de la livraison normale.

L’implémentation progressive pourrait suivre cette chronologie :

- Semaine 1-2 : p=quarantine; pct=5

- Semaine 3-4 : p=quarantine; pct=25

- Semaine 5-6 : p=quarantine; pct=50

- Semaine 7-8 : p=quarantine; pct=100

- Semaine 9-10 : p=reject; pct=25

- Semaine 11+ : p=reject; pct=100

Cette approche fournit plusieurs points de contrôle pour identifier et résoudre les problèmes d’authentification avant l’application complète.

V. Défis courants de l’implémentation p=none

Gestion du volume de rapports

Les organisations avec des volumes email élevés peuvent recevoir des milliers de rapports agrégés DMARC quotidiennement. Gérer et analyser ces données manuellement devient impraticable, nécessitant des outils de traitement et d’analyse automatisés.

Sans outillage approprié, les équipes ont souvent du mal à extraire des informations exploitables des données de rapport. Le volume peut submerger l’analyse manuelle, menant à une identification de source incomplète ou des transitions d’application retardées.

Identification de faux positifs

Distinguer entre les échecs d’authentification légitimes et les menaces réelles nécessite une analyse attentive. Les services légitimes peuvent montrer des échecs d’authentification intermittents dus à des problèmes de configuration ou des changements de fournisseur de service.

Les organisations doivent investiguer chaque source unique pour déterminer si les échecs d’authentification représentent des problèmes de configuration ou des menaces sécurité. Ce processus d’analyse nécessite à la fois une expertise technique et une compréhension du contexte business.

Communication avec les parties prenantes

Différentes unités business peuvent contrôler divers services d’envoi email, nécessitant une coordination à travers plusieurs équipes. Les départements marketing, les groupes de service client, et les opérations IT peuvent chacun gérer des systèmes séparés nécessitant une configuration d’authentification.

L’implémentation p=none efficace nécessite une communication claire sur le processus de surveillance, les attentes de chronologie, et les implications d’application éventuelles. Les mises à jour régulières des parties prenantes aident à maintenir le support tout au long du processus de transition.

VI. Meilleures pratiques pour le déploiement surveillance uniquement

Configuration de rapport complète

Configurez à la fois les adresses de rapport agrégées (RUA) et forensiques (RUF) pour capturer des données d’authentification complètes. Les rapports agrégés fournissent des résumés statistiques tandis que les rapports forensiques livrent des échantillons de messages détaillés pour investigation.

Utilisez des adresses email dédiées pour le rapport DMARC pour éviter de mélanger les données d’authentification avec les communications opérationnelles. Considérez l’implémentation du traitement automatisé pour les environnements à haut volume pour assurer une analyse opportune.

Analyse régulière des rapports

Établissez des processus de revue de rapport hebdomadaires pour identifier de nouvelles sources et suivre les tendances d’authentification. L’analyse cohérente aide à détecter les changements de configuration, nouvelles menaces, ou modifications de service qui pourraient impacter la préparation d’application.

Documentez toutes les sources identifiées avec justification business et informations de contact technique. Cette documentation supporte les décisions d’application ultérieures et aide à maintenir les configurations d’authentification dans le temps.

Collaboration inter-équipes

Impliquez la sécurité, les opérations IT, le marketing, et les parties prenantes business dans le processus de surveillance. Différentes équipes peuvent reconnaître des sources légitimes ou fournir un contexte pour les modèles d’authentification qui ne sont pas immédiatement évidents.

Les réunions inter-fonctionnelles régulières durant la phase de surveillance aident à assurer une identification de source complète et construisent un consensus pour l’implémentation d’application éventuelle.

VII. Outils et technologies pour la gestion p=none

Les plateformes d’analyse DMARC modernes transforment les données de rapport brutes en intelligence exploitable. Ces outils agrègent les données de sources multiples, identifient les tendances, et fournissent des visualisations claires du statut d’authentification à travers l’écosystème email.

Skysnag Protect offre des capacités de surveillance DMARC complètes qui simplifient le déploiement et l’analyse p=none. La plateforme fournit un traitement de rapport automatisé, identification de menace, et des conseils de transition clairs pour passer aux politiques d’application.

Les plateformes avancées fournissent également des capacités d’intégration avec les outils sécurité existants, permettant la détection automatisée de menaces et les flux de travail de réponse basés sur l’intelligence DMARC.

VIII. Points clés à retenir

Les politiques DMARC p=none servent comme outils de surveillance essentiels qui fournissent une visibilité complète de l’écosystème email sans impact sur la livraison. Les organisations devraient implémenter p=none comme première étape dans tout déploiement DMARC, maintenant la surveillance pour une durée suffisante pour identifier toutes les sources d’envoi légitimes.

Les transitions réussies vers l’application nécessitent une analyse attentive des données de surveillance, validation des configurations d’authentification, et implémentation graduelle de politiques basées sur des pourcentages. La phase de surveillance construit la confiance des parties prenantes tout en assurant une identification de source complète.

Le déploiement p=none efficace nécessite un outillage approprié pour l’analyse de rapport, la collaboration inter-équipes pour l’identification de source, et des processus systématiques pour la transition vers l’application. Les organisations qui investissent dans des phases de surveillance appropriées atteignent des implémentations DMARC plus réussies avec moins de perturbations de livraison.

Prêt à implémenter une surveillance DMARC complète ? Skysnag Protect fournit la visibilité et les outils d’analyse nécessaires pour un déploiement p=none réussi et une transition sûre vers les politiques d’application.