L’authentification des e-mails continue d’évoluer alors que les cybercriminels développent des attaques plus sophistiquées. Bien que DKIM (DomainKeys Identified Mail) ait servi de pierre angulaire de la sécurité email pendant près de deux décennies, les organisations doivent optimiser leurs implémentations actuelles tout en se préparant aux normes d’authentification émergentes. Comprendre les meilleures pratiques DKIM, les défis courants et l’intégration avec les normes modernes comme ARC et BIMI est crucial pour les organisations qui planifient leur stratégie de sécurité email à long terme.

I. Qu’est-ce que DKIM et Pourquoi c’est Important

DKIM fournit une authentification cryptographique en permettant aux expéditeurs d’e-mails de signer numériquement leurs messages. Lorsqu’un e-mail est envoyé, DKIM crée une signature numérique en utilisant une clé privée, que les serveurs de réception peuvent vérifier en utilisant une clé publique publiée dans les enregistrements DNS. Ce processus confirme que le message provient d’un expéditeur autorisé et n’a pas été altéré pendant la transmission.

Les implémentations DKIM actuelles font face à plusieurs défis que les stratégies d’optimisation modernes visent à résoudre :

- Complexité de gestion des clés nécessitant une rotation manuelle et une coordination

- Agilité cryptographique limitée avec une adoption plus lente des algorithmes modernes

- Préoccupations de scalabilité pour les opérations email à haut volume

- Lacunes d’intégration avec les frameworks d’authentification plus récents

II. Stratégies d’Optimisation DKIM Modernes

Plutôt que d’attendre les normes futures, les organisations peuvent améliorer considérablement leur sécurité email en optimisant les implémentations DKIM actuelles et en s’intégrant avec les technologies d’authentification émergentes.

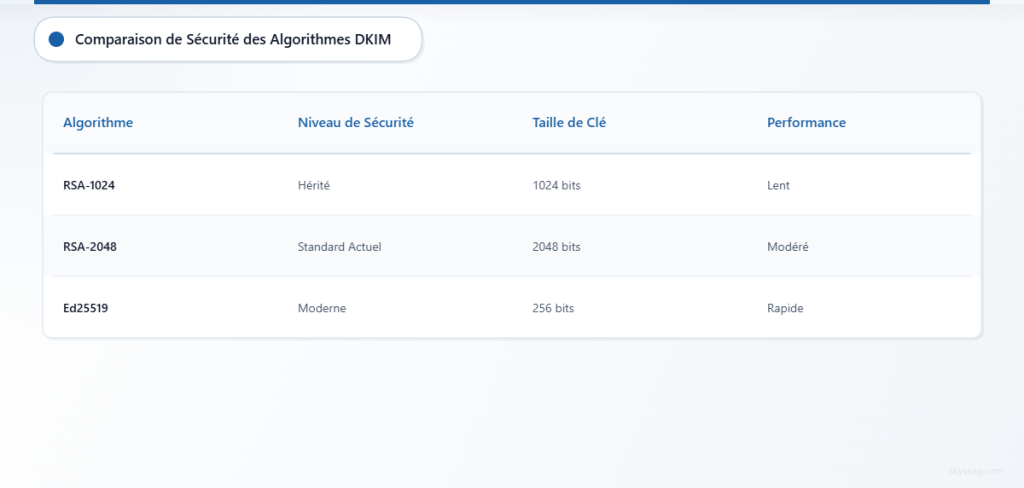

Sécurité Cryptographique Renforcée

Les implémentations DKIM modernes devraient privilégier des algorithmes cryptographiques plus forts. Bien que RSA-1024 était autrefois la norme, les organisations devraient migrer vers RSA-2048 ou Ed25519 pour une sécurité améliorée. Ed25519 offre une sécurité équivalente à RSA-2048 avec des tailles de clés plus petites et une génération de signatures plus rapide.

Comparaison d’Algorithmes :

- RSA-1024 : Hérité, devrait être déprécié

- RSA-2048 : Norme actuelle, largement supportée

- Ed25519 : Courbe elliptique moderne, performance optimale

Meilleures Pratiques de Gestion des Clés Simplifiée

Une gestion efficace des clés réduit la charge opérationnelle tout en améliorant la sécurité grâce à une rotation régulière :

Rotation Automatique des Clés

Implémentez des calendriers de rotation des clés trimestriels ou semestriels en utilisant des outils automatisés. Cela réduit le risque de compromission des clés et assure une posture de sécurité cohérente.

Structures de Clés Hiérarchiques

Utilisez des conventions de nommage de sélecteurs cohérentes qui indiquent les dates de génération des clés ou les objectifs (ex : selector-202401, marketing-key, transactional-key).

Techniques d’Amélioration de la Scalabilité

Les expéditeurs d’e-mails à haut volume peuvent optimiser les performances DKIM grâce à plusieurs stratégies :

Signature Sélective des En-têtes

Signez uniquement les en-têtes essentiels pour réduire la taille des signatures et la surcharge de traitement tout en maintenant l’efficacité de la sécurité.

Traitement Parallèle

Implémentez une génération de signatures multi-threadée pour les opérations d’e-mails en masse afin d’améliorer le débit.

Stratégies de Cache

Mettez en cache les recherches DNS pour la récupération des clés publiques afin de réduire la latence pendant la vérification des signatures.

III. Intégration avec les Normes d’Authentification Modernes

Authenticated Received Chain (ARC)

ARC préserve les résultats d’authentification email lorsque les messages passent par des intermédiaires comme les listes de diffusion ou les services de transfert. ARC fonctionne aux côtés de DKIM pour maintenir l’intégrité de l’authentification tout au long de la chaîne de livraison email.

Avantages de l’Implémentation ARC :

- Préserve l’authentification DKIM lors du transfert d’e-mails

- Réduit les faux positifs dans les politiques DMARC

- Améliore la délivrabilité pour les messages transférés légitimes

Structure des En-têtes ARC :

ARC-Authentication-Results: i=1; domain.com; dkim=pass

ARC-Message-Signature: i=1; a=rsa-sha256; d=intermediary.com

ARC-Seal: i=1; a=rsa-sha256; d=intermediary.comBrand Indicators for Message Identification (BIMI)

BIMI permet aux organisations d’afficher leurs logos dans les clients email lorsqu’elles ont des politiques d’authentification fortes. BIMI nécessite des politiques d’application DMARC et fonctionne mieux avec une implémentation DKIM correctement configurée.

Exigences BIMI :

- Politique DMARC définie sur quarantine ou reject

- Implémentation DKIM forte avec des taux de réussite cohérents

- Fichier logo SVG hébergé sur des serveurs sécurisés

- Certificat de Marque Vérifiée (VMC) pour une confiance renforcée

Alignement SPF et DKIM

Un alignement approprié entre SPF, DKIM et DMARC crée un framework d’authentification robuste :

Meilleures Pratiques d’Alignement DKIM :

- Assurer que le domaine de signature DKIM s’aligne avec le domaine de l’en-tête From

- Utiliser l’alignement de domaine organisationnel lors de la gestion de multiples sous-domaines

- Surveiller les taux d’alignement pour identifier les problèmes de configuration

IV. Défis Courants d’Implémentation DKIM

Problèmes de Configuration DNS

Problèmes de Publication d’Enregistrements :

- Formatage incorrect des enregistrements TXT

- Clés publiques manquantes ou mal formées

- Délais de propagation DNS

Stratégies de Résolution :

- Utiliser des outils de validation DNS pour vérifier la syntaxe des enregistrements

- Implémenter une surveillance pour la disponibilité des enregistrements DNS

- Planifier le temps de propagation DNS lors des mises à jour de clés

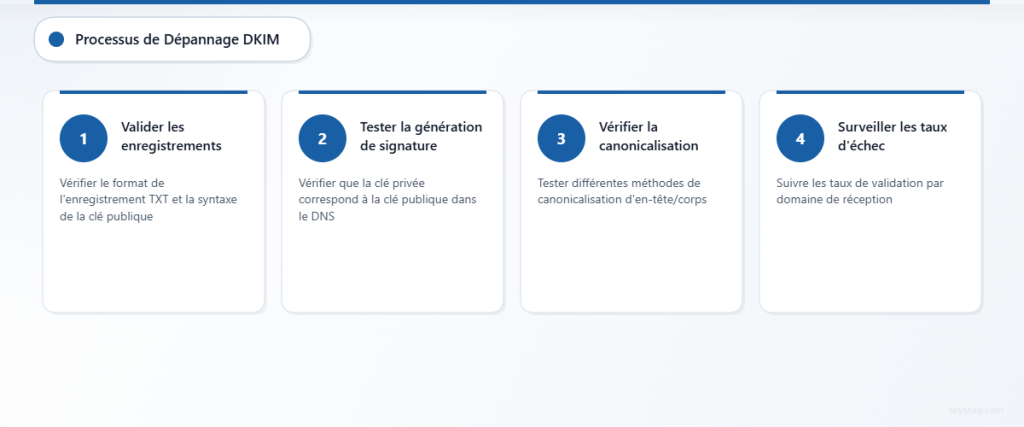

Échecs de Validation de Signature

Causes Courantes d’Échec :

- Modification des en-têtes pendant le transit des e-mails

- Paramètres de canonicalisation incorrects

- Problèmes de synchronisation d’horloge

Approche de Dépannage :

- Surveiller les taux de validation de signature par domaine de réception

- Analyser les modèles d’échec pour identifier les problèmes systémiques

- Tester la génération de signatures avec différentes méthodes de canonicalisation

Performance et Utilisation des Ressources

Les organisations traitant des volumes d’e-mails élevés doivent équilibrer la sécurité avec la performance :

Techniques d’Optimisation :

- Implémenter la mise en cache de signatures pour le contenu répétitif

- Utiliser des modules de sécurité matériels (HSM) pour le stockage des clés

- Surveiller l’utilisation CPU et mémoire pendant les périodes de pointe

V. Feuille de Route d’Implémentation pour l’Authentification Email Moderne

Phase 1 : Fondations DKIM (Mois 1-2)

Évaluation de l’Implémentation Actuelle :

- Auditer la configuration DKIM existante sur tous les domaines d’envoi

- Évaluer la force des clés et les calendriers de rotation

- Examiner les taux de validation de signature et les modèles d’échec

- Documenter la structure actuelle des enregistrements DNS et les processus de gestion

Actions d’Optimisation :

- [ ] Migrer vers des clés RSA-2048 ou Ed25519

- [ ] Implémenter des procédures de rotation automatique des clés

- [ ] Standardiser les conventions de nommage des sélecteurs

- [ ] Optimiser la sélection d’en-têtes pour les signatures

Phase 2 : Intégration Avancée (Mois 3-4)

Implémentation ARC :

- Déployer la signature ARC sur les serveurs de mail sortant

- Configurer la validation ARC pour le traitement entrant

- Surveiller l’intégrité de la chaîne ARC et les taux de validation

Optimisation DMARC :

- Analyser les taux d’alignement DKIM

- Ajuster les politiques basées sur les performances d’authentification

- Implémenter une progression d’application graduelle

Phase 3 : Protection de Marque (Mois 5-6)

Déploiement BIMI :

- Créer des ressources logo SVG conformes

- Publier les enregistrements DNS BIMI

- Considérer l’acquisition de Certificat de Marque Vérifiée

- Surveiller les taux d’affichage de logo à travers les clients email

Surveillance Complète :

- Déployer des outils de surveillance d’authentification unifiés

- Établir des alertes pour les échecs d’authentification

- Créer des processus de rapport réguliers

VI. Exigences Techniques et Infrastructure

Mises à Jour des Agents de Transfert de Mail

L’infrastructure email moderne nécessite des MTA qui supportent les normes d’authentification actuelles :

Capacités Requises :

- Signature DKIM multi-algorithmes (RSA-2048, Ed25519)

- Signature et validation ARC

- Journalisation et surveillance complètes

- Intégration API pour la gestion automatisée

Considérations d’Infrastructure DNS

Une infrastructure DNS robuste supporte une authentification fiable :

Meilleures Pratiques :

- Utiliser plusieurs serveurs DNS autoritaires

- Implémenter une surveillance et des alertes DNS

- Planifier les procédures de basculement d’urgence des clés

- Maintenir des enregistrements DNS de sauvegarde

Outils de Surveillance et d’Analytique

Une surveillance complète permet une gestion proactive de l’authentification :

Métriques Clés à Suivre :

- Taux de validation de signature DKIM par domaine

- Statistiques d’intégrité de chaîne ARC

- Pourcentages d’alignement DMARC

- Modèles d’échec d’authentification

VII. Analyse Coût-Bénéfice

Exigences d’Investissement

Coûts d’Implémentation Initiaux :

- Licences logicielles pour les fonctionnalités MTA avancées

- Mises à niveau d’infrastructure DNS

- Outils de surveillance et de gestion

- Formation et certification du personnel

Coûts Opérationnels Continus :

- Services de gestion automatique des clés

- Abonnements d’outils de surveillance améliorés

- Hébergement DNS supplémentaire pour plusieurs enregistrements

- Audits de sécurité et mises à jour réguliers

Retour sur Investissement

Avantages de Sécurité :

- Réduction des tentatives de fraude et de phishing par e-mail

- Amélioration de la protection et de la réputation de la marque

- Amélioration des taux de délivrabilité

- Support de conformité réglementaire

Efficacité Opérationnelle :

- Gestion automatisée de l’authentification

- Réduction du temps de dépannage manuel

- Amélioration des capacités de réponse aux incidents

- Meilleure visibilité sur la posture de sécurité email

VIII. Adoption Industrielle et Meilleures Pratiques

Tendances Actuelles du Marché

Les principaux fournisseurs de services email exigent de plus en plus une authentification forte :

Exigences Gmail et Yahoo :

- Signature DKIM pour les expéditeurs en masse

- Publication d’enregistrement SPF

- Implémentation de politique DMARC

- Faibles taux de plaintes pour spam

Améliorations Microsoft 365 :

- Support ARC pour un transfert amélioré

- Validation DKIM renforcée

- Capacités d’affichage de logo BIMI

Support de l’Écosystème Fournisseur

Fournisseurs d’Infrastructure Email :

La plupart des principales plateformes email supportent maintenant les normes d’authentification modernes avec des niveaux variables d’automatisation et de capacités de gestion.

Fournisseurs de Services de Sécurité :

Les fournisseurs spécialisés en sécurité email offrent des services complets de gestion, surveillance et optimisation de l’authentification.

IX. Préparation Future de l’Authentification Email

Normes et Technologies Émergentes

Cryptographie Post-Quantique :

Préparez-vous à une éventuelle migration vers des algorithmes résistants au quantique en implémentant une infrastructure crypto-agile qui peut s’adapter aux nouvelles normes.

Intégration d’Apprentissage Automatique :

Les plateformes avancées de sécurité email utilisent de plus en plus le ML pour optimiser les politiques d’authentification et détecter les menaces sophistiquées.

Gestion Pilotée par API :

L’infrastructure email moderne supporte la configuration et surveillance programmatiques, permettant des politiques de sécurité plus dynamiques et réactives.

Recommandations de Planification Stratégique

Investissement Technologique :

- Prioriser les plateformes avec un support d’authentification complet

- Planifier les mises à jour régulières et les migrations d’infrastructure

- Investir dans la formation du personnel sur les normes émergentes

Développement de Politiques :

- Créer des politiques d’authentification flexibles qui peuvent évoluer avec les nouvelles normes

- Établir des procédures claires pour une réponse rapide aux menaces de sécurité

- Documenter les processus de prise de décision pour référence future

X. Intégration avec la Sécurité Email Complète

L’authentification email moderne fonctionne mieux comme partie d’une stratégie de sécurité complète. Skysnag Protect aide les organisations à implémenter et surveiller DKIM aux côtés de SPF, DMARC, ARC et BIMI, fournissant une visibilité unifiée sur les performances d’authentification email.

Les capacités de surveillance automatisée de la plateforme permettent aux organisations de :

- Suivre les taux de succès d’authentification à travers toutes les normes

- Recevoir des alertes en temps réel pour les violations de politique

- Générer des rapports de conformité complets

- Optimiser les configurations basées sur les données de performance

Considérations de Conformité

Les organisations soumises à des exigences réglementaires devraient considérer comment l’authentification email moderne supporte leurs objectifs de conformité :

Avantages Réglementaires :

- Démontre la diligence de sécurité

- Fournit des pistes d’audit pour les communications email

- Supporte les exigences de protection des données et de confidentialité

- Permet une réponse rapide aux incidents et une analyse forensique

XI. Points Clés à Retenir

L’authentification email moderne nécessite une approche complète qui optimise les implémentations DKIM actuelles tout en intégrant les normes émergentes comme ARC et BIMI. Les organisations devraient se concentrer sur :

Priorités Immédiates :

- Migrer les algorithmes cryptographiques vers les normes actuelles

- Implémenter des procédures de gestion automatique des clés

- Déployer une surveillance d’authentification complète

- Planifier l’intégration avec les normes modernes

Objectifs Stratégiques :

- Construire une infrastructure crypto-agile pour les normes futures

- Établir de fortes relations fournisseur pour un support continu

- Investir dans les capacités d’équipe pour les technologies émergentes

- Créer des politiques flexibles qui s’adaptent au paysage de menaces changeant

Le succès dans l’authentification email nécessite de la traiter comme une capacité évolutive plutôt qu’une implémentation statique. Les organisations qui investissent dans des stratégies d’authentification modernes et bien intégrées seront mieux positionnées pour protéger leurs marques et maintenir la délivrabilité email alors que les normes continuent d’évoluer.

Prêt à optimiser votre stratégie d’authentification email avec les normes modernes et les meilleures pratiques ? Skysnag Protect fournit les outils complets de surveillance et de gestion dont vous avez besoin pour les exigences de sécurité email actuelles et émergentes.