As falhas de criptografia de email representam um ponto cego crítico na segurança organizacional, com a análise TLS-RPT revelando quebras sistemáticas na implementação do SMTP TLS que deixam comunicações sensíveis vulneráveis à interceptação. O Transport Layer Security Reporting (TLS-RPT) fornece visibilidade sem precedentes sobre falhas de criptografia de email, expondo padrões que ajudam equipes de segurança a entender por que suas iniciativas de email criptografado não estão funcionando como pretendido.

I. O Que É Análise TLS-RPT e Por Que É Importante?

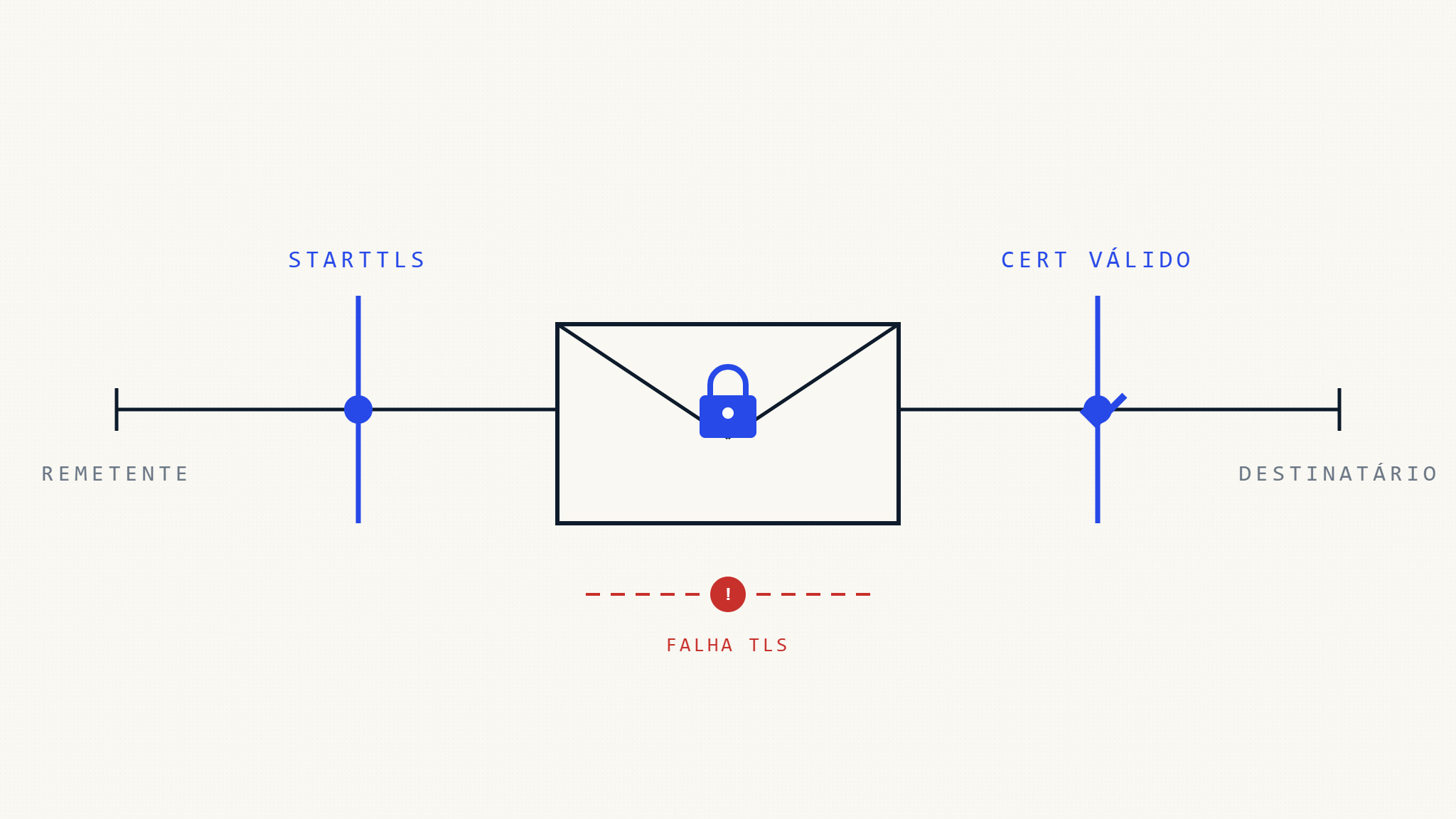

A análise TLS-RPT envolve examinar relatórios de Transport Layer Security gerados quando servidores de email tentam estabelecer conexões criptografadas durante a transmissão de mensagens. Esses relatórios capturam informações detalhadas sobre falhas de handshake TLS, erros de validação de certificado e problemas de aplicação de políticas que impedem a criptografia bem-sucedida de emails.

Ao contrário do monitoramento tradicional de segurança de email que foca em mensagens entregues, a análise TLS-RPT revela as falhas ocultas que ocorrem durante o processo de negociação de criptografia. Quando um servidor de email não consegue estabelecer uma conexão TLS segura com o servidor receptor, a mensagem pode fazer downgrade para transmissão não criptografada ou falhar completamente, criando lacunas de segurança que as organizações raramente detectam através do monitoramento convencional.

A significância se estende além de falhas de mensagens individuais. Os dados TLS-RPT revelam problemas sistemáticos na configuração da infraestrutura de email, práticas de gerenciamento de certificados e aplicação de políticas de criptografia que se acumulam ao longo do tempo. Organizações implementando SMTP TLS frequentemente descobrem através da análise TLS-RPT que sua cobertura de criptografia é muito menor do que esperado, com taxas de falha às vezes excedendo 15% das mensagens enviadas, de acordo com estudos de infraestrutura de email.

II. Padrões Comuns de Falha de Criptografia de Email em Dados TLS-RPT

Falhas de Validação de Certificado

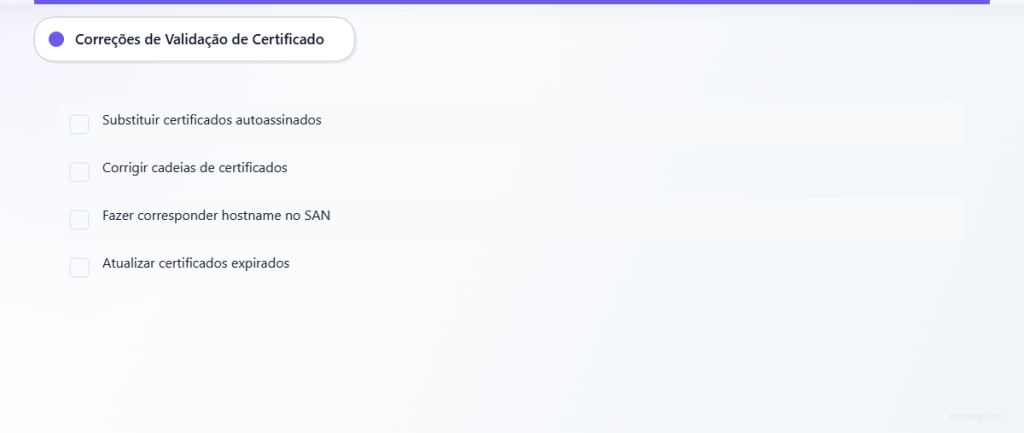

Erros relacionados a certificados representam a causa mais frequente de falhas de criptografia de email na análise TLS-RPT. Essas falhas ocorrem quando servidores de email receptores apresentam certificados inválidos, expirados ou não confiáveis durante o processo de handshake TLS.

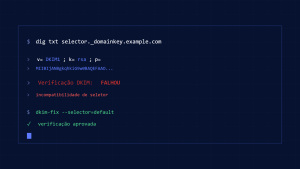

Certificados autoassinados causam falhas imediatas de validação, particularmente problemáticos para organizações operando servidores de email internos ou usando provedores de nuvem com configurações de certificado não padronizadas. Erros de validação de cadeia de certificados surgem quando certificados intermediários estão ausentes ou configurados incorretamente, impedindo que o servidor receptor estabeleça confiança com a autoridade certificadora.

Incompatibilidades de nome de host do certificado criam outro padrão comum de falha, ocorrendo quando o nome alternativo do sujeito (SAN) do certificado não corresponde ao nome de host real do servidor de email. Isso acontece frequentemente durante migrações de servidor ou quando organizações usam hospedagem genérica na nuvem sem customização adequada de certificado.

Incompatibilidades de Versão de Protocolo e Conjunto de Cifras

A análise TLS-RPT frequentemente revela falhas de negociação de protocolo entre servidores de email suportando diferentes versões TLS ou conjuntos de cifras. Servidores de email legados podem suportar apenas versões TLS mais antigas (1.0 ou 1.1) enquanto políticas de segurança modernas requerem TLS 1.2 ou superior, criando incompatibilidade que força downgrade de mensagem ou falha na entrega.

Incompatibilidades de conjunto de cifras ocorrem quando servidores remetentes e receptores não conseguem concordar sobre algoritmos de criptografia aceitáveis. Organizações implementando políticas de segurança rigorosas podem desabilitar conjuntos de cifras fracos, mas isso pode impedir comunicação com parceiros externos ainda usando configurações legadas.

Requisitos de sigilo perfeito adicionam outra camada de complexidade, com algumas organizações exigindo conjuntos de cifras de perfect forward secrecy (PFS) que servidores de email mais antigos não conseguem suportar. O resultado é uma quebra de comunicação que a análise TLS-RPT torna visível mas o monitoramento tradicional perde.

Problemas de Infraestrutura de Rede e Conectividade

Problemas no nível de rede criam falhas de criptografia que aparecem em dados TLS-RPT como timeouts de conexão, conexões recusadas ou handshakes incompletos. Configurações de firewall bloqueando portas TLS específicas ou implementando inspeção profunda de pacotes podem interferir com a negociação de criptografia.

Balanceadores de carga e configurações de proxy introduzem pontos de falha adicionais, particularmente quando a terminação SSL/TLS ocorre na camada de rede errada ou quando a persistência de sessão não está configurada adequadamente para servidores de email. Esses problemas de infraestrutura criam falhas intermitentes que são difíceis de diagnosticar sem análise TLS-RPT abrangente.

Problemas de resolução DNS afetando a descoberta de servidores de email podem impedir que conexões TLS se estabeleçam, particularmente quando registros MX apontam para servidores com problemas de conectividade ou quando implementações DNS over HTTPS (DoH) conflitam com a resolução de servidores de email.

III. Abordagens Sistemáticas para Solução de Problemas de Criptografia de Email

Implementando Coleta Abrangente de TLS-RPT

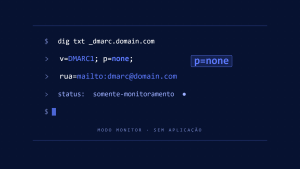

A solução efetiva de problemas SMTP TLS começa com coleta sistemática de relatórios TLS-RPT em todos os domínios e subdomínios organizacionais. Organizações devem configurar políticas TLS-RPT que solicitem relatórios diários de todos os servidores de email externos, fornecendo visibilidade completa sobre falhas de criptografia.

A agregação de relatórios torna-se crítica ao gerenciar múltiplos domínios ou configurações complexas de roteamento de email. Sistemas de coleta centralizados devem normalizar dados TLS-RPT de diferentes fontes, habilitando reconhecimento de padrões em toda a infraestrutura de email.

Análise e categorização automatizadas de falhas TLS-RPT habilitam identificação mais rápida de problemas sistêmicos versus problemas únicos. Organizações implementando análise abrangente frequentemente descobrem que falhas aparentemente aleatórias na verdade seguem padrões previsíveis ligados a provedores de email específicos, regiões geográficas ou períodos de tempo.

Estratégias de Gerenciamento e Validação de Certificados

O gerenciamento proativo de certificados aborda a fonte mais comum de falhas de criptografia de email identificadas na análise TLS-RPT. Organizações devem implementar monitoramento automatizado de certificados que rastreie datas de expiração em todos os servidores de email e valide cadeias de certificados antes da implantação.

Logs de transparência de certificados fornecem camadas de validação adicionais, habilitando organizações a detectar certificados não autorizados emitidos para seus domínios de email. A integração com análise TLS-RPT ajuda correlacionar falhas relacionadas a certificados com problemas reais de entrega de email.

Estratégias de certificados de backup tornam-se essenciais para manter criptografia de email durante transições de certificados. Organizações devem manter certificados de backup válidos e implementar procedimentos de failover automatizados que minimizem interrupções de criptografia durante atualizações de certificado.

Otimização de Configuração de Infraestrutura

A otimização de configuração de servidores de email baseada na análise TLS-RPT envolve ajustar políticas TLS para balancear requisitos de segurança com confiabilidade de comunicação. Organizações devem manter matrizes de compatibilidade mostrando versões TLS e conjuntos de cifras suportados em seus principais parceiros de comunicação.

A aplicação gradual de políticas ajuda organizações a implementar requisitos de criptografia mais fortes sem causar falhas generalizadas de entrega. A análise TLS-RPT habilita monitoramento de taxas de falha durante transições de política, permitindo ajustes antes da aplicação completa.

O ajuste de infraestrutura de rede inclui otimizar regras de firewall, configurações de balanceador de carga e resolução DNS para conexões TLS confiáveis. Organizações devem testar conectividade de criptografia de múltiplos caminhos de rede para identificar potenciais gargalos de infraestrutura.

IV. Implementação Estratégica de Análise TLS-RPT com Skysnag Comply

O Skysnag Comply integra análise TLS-RPT ao monitoramento abrangente de segurança de email, fornecendo coleta, análise e processamento automatizados de dados de falha de criptografia em domínios organizacionais. O dashboard centralizado da plataforma habilita equipes de segurança a identificar padrões de falha de criptografia e rastrear progresso de remediação ao longo do tempo.

As capacidades de alerta automatizado da solução notificam administradores quando taxas de falha de criptografia excedem limites aceitáveis ou quando novos padrões de falha emergem. Esta abordagem proativa previne que pequenos problemas de criptografia se desenvolvam em problemas sistemáticos de entrega.

Os recursos de relatório do Skysnag Comply suportam requisitos de documentação de conformidade, particularmente para organizações sujeitas a regulamentações de proteção de dados que exigem criptografia para comunicações sensíveis. A plataforma gera relatórios prontos para conformidade mostrando porcentagens de cobertura de criptografia e atividades de remediação.

A integração com sistemas existentes de gerenciamento de informações e eventos de segurança (SIEM) habilita correlação de falhas de criptografia de email com eventos de segurança mais amplos, fornecendo contexto para atividades de resposta a incidentes e ajudando equipes de segurança a priorizar esforços de remediação.

V. Pontos-Chave

A análise TLS-RPT revela falhas críticas de criptografia de email que abordagens tradicionais de monitoramento perdem, fornecendo visibilidade sobre erros de validação de certificados, incompatibilidades de protocolo e problemas de infraestrutura que comprometem a segurança das mensagens. A coleta e análise sistemáticas de dados TLS-RPT habilitam organizações a identificar padrões de falha e implementar estratégias de remediação direcionadas.

O gerenciamento de certificados emerge como o fator mais crítico na manutenção de criptografia de email confiável, requerendo monitoramento proativo, validação automatizada e planejamento estratégico de backup. A otimização de infraestrutura baseada em insights TLS-RPT ajuda organizações a balancear requisitos de segurança com confiabilidade de comunicação.

Organizações implementando análise TLS-RPT abrangente através de soluções como Skysnag Comply ganham a visibilidade e automação necessárias para manter programas efetivos de criptografia de email enquanto suportam requisitos de conformidade e confiabilidade operacional.