Les échecs d’authentification DKIM peuvent sévèrement impacter la délivrabilité de vos emails, causant l’atterrissage de messages légitimes dans les dossiers spam ou leur rejet complet. Lorsque la validation DKIM échoue, les serveurs de messagerie récepteurs perdent confiance en l’authenticité de votre email, endommageant potentiellement votre réputation d’expéditeur et vos communications professionnelles.

Ce guide de dépannage complet vous accompagne dans l’identification, le diagnostic et la résolution des scénarios d’échec DKIM les plus courants que rencontrent les organisations dans leur infrastructure email.

I. Comprendre les Échecs d’Authentification DKIM

DKIM (DomainKeys Identified Mail) crée une signature cryptographique qui prouve qu’un email provient d’une source autorisée et n’a pas été altéré en transit. Lorsque ce processus d’authentification échoue, il signale des risques de sécurité potentiels aux serveurs récepteurs.

Les échecs DKIM se manifestent de plusieurs façons :

- Emails marqués comme spam ou rejetés

- Faibles taux de placement en boîte de réception

- Scores de réputation d’expéditeur en déclin

- Audits de conformité échoués pour les industries réglementées

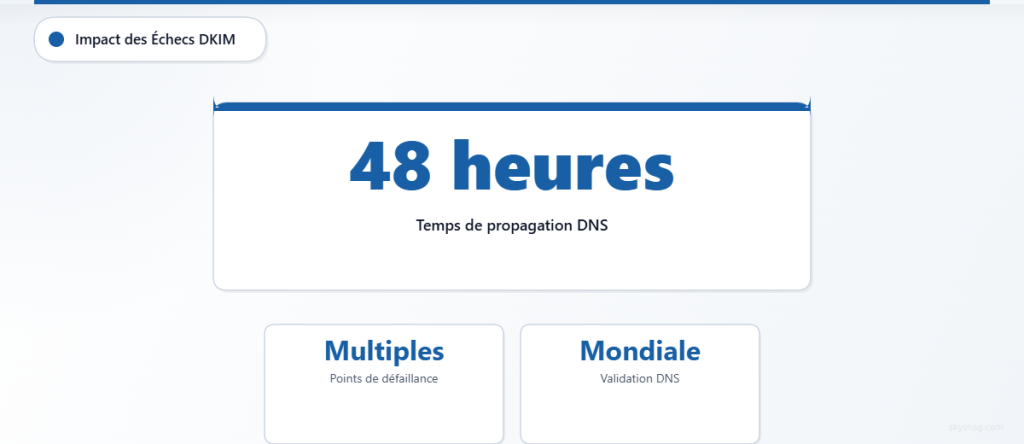

Le processus d’authentification implique de multiples composants qui doivent fonctionner ensemble de manière transparente. Une panne à n’importe quel point crée une cascade d’échecs qui impacte l’ensemble de votre programme email.

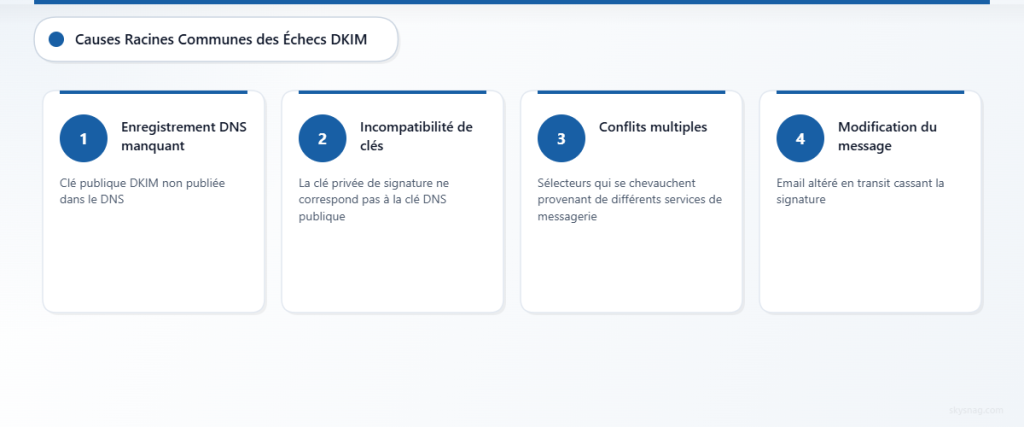

II. Causes d’Échec DKIM les Plus Courantes

Problèmes de Configuration d’Enregistrement DNS

Enregistrements DKIM Manquants ou Incorrects

La cause la plus fréquente d’échec DKIM provient des problèmes de configuration DNS. Votre clé publique DKIM doit être correctement publiée dans les enregistrements DNS de votre domaine pour que les serveurs récepteurs puissent valider les signatures.

Les échecs courants liés au DNS incluent :

- Enregistrement DKIM non publié dans le DNS

- Nom de sélecteur incorrect dans l’enregistrement DNS

- Syntaxe de clé publique mal formée

- Composants d’enregistrement requis manquants

- Retards de propagation DNS affectant la disponibilité globale

Conflit entre Plusieurs Enregistrements DKIM

Les organisations utilisant plusieurs services email créent souvent des enregistrements DKIM conflictuels. Lorsque le même sélecteur pointe vers différentes clés, ou que des sélecteurs se chevauchent, l’authentification devient imprévisible.

Problèmes de Gestion des Clés

Clés Expirées ou Rotées

Les clés DKIM nécessitent une rotation régulière pour des raisons de sécurité. Cependant, les décalages de timing entre la rotation des clés et les mises à jour DNS créent des lacunes d’authentification.

Les échecs de rotation de clés surviennent lorsque :

- De nouvelles clés sont générées mais le DNS n’est pas mis à jour

- Les anciennes clés sont désactivées avant la fin de la propagation DNS

- Les services email font la rotation des clés sans notification de l’administrateur

- Les processus de gestion des clés de sauvegarde ne sont pas suivis

Incompatibilités Clé Publique-Privée

L’authentification DKIM nécessite un alignement parfait entre la clé privée utilisée pour signer et la clé publique publiée dans le DNS. Toute discordance brise la validation cryptographique.

Complications d’Infrastructure Email

Intégration de Services Tiers

L’infrastructure email moderne implique souvent de multiples fournisseurs de services. Les plateformes marketing, les services d’email transactionnel et les systèmes email d’entreprise nécessitent chacun une configuration DKIM appropriée.

Les défis d’intégration incluent :

- Implémentation DKIM incohérente entre les services

- Conflits de gestion des clés des fournisseurs de services

- Complications de délégation de sous-domaines

- Transfert d’emails cassant la validation de signature

Problèmes de Modification de Messages

Les messages email peuvent être altérés pendant le transit, invalidant les signatures DKIM. Les sources de modification courantes incluent :

- Filtres anti-spam ajoutant des en-têtes ou pieds de page

- Logiciels de liste de diffusion modifiant le contenu

- Services de transfert d’emails changeant la structure des messages

- Passerelles email d’entreprise scannant et modifiant les messages

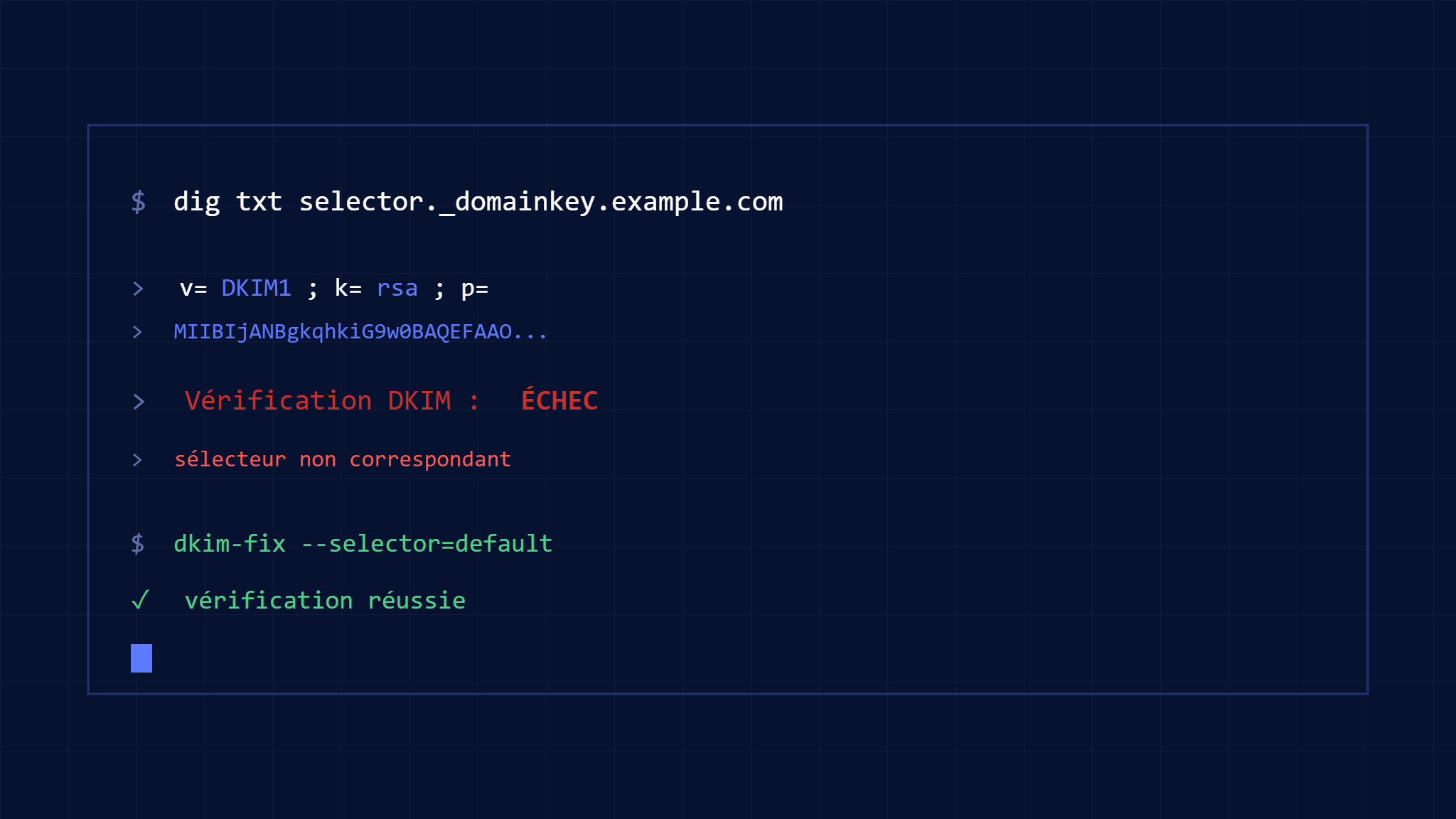

III. Processus de Dépannage DKIM Étape par Étape

Étape 1 : Identifier la Source de l’Échec

Vérifier le Statut d’Authentification DKIM

Commencez par examiner les en-têtes d’emails pour comprendre où l’authentification échoue. Recherchez les en-têtes authentication-results qui indiquent le statut DKIM.

Outils pour le diagnostic :

- Analyseurs d’en-têtes d’emails

- Rapports agrégés DMARC

- Plateformes de test de délivrabilité email

- Outils de recherche DNS pour la validation d’enregistrement DKIM

Analyser les Modèles d’Échec

Déterminez si les échecs sont :

- Cohérents sur tous les emails

- Limités à des domaines destinataires spécifiques

- Liés à des services email particuliers

- Basés sur le timing (suggérant des problèmes DNS)

Étape 2 : Valider la Configuration DNS

Vérifier la Publication d’Enregistrement DKIM

Utilisez des outils de recherche DNS pour confirmer que vos enregistrements DKIM sont correctement publiés et accessibles globalement. Vérifiez plusieurs résolveurs DNS pour assurer une propagation cohérente.

Points de validation clés :

- L’enregistrement existe au chemin de sélecteur correct

- La syntaxe de la clé publique est correctement formatée

- Tous les tags d’enregistrement DKIM requis sont présents

- Les valeurs TTL permettent une mise en cache raisonnable

Tester la Propagation DNS

Les changements DNS peuvent prendre jusqu’à 48 heures pour la propagation globale. Testez depuis plusieurs emplacements géographiques et fournisseurs DNS pour confirmer la disponibilité.

Étape 3 : Examiner la Gestion des Clés

Confirmer la Validité de la Paire de Clés

Vérifiez que votre clé privée de signature correspond à la clé publique publiée dans le DNS. De nombreux échecs DKIM résultent d’incompatibilités de clés après rotation ou changements de configuration.

Vérifier le Timing de Rotation des Clés

Examinez les activités récentes de rotation des clés et assurez-vous du timing approprié entre la publication de nouvelles clés et la désactivation des anciennes clés.

Étape 4 : Réviser la Configuration des Services Email

Auditer la Configuration Multi-Services

Pour les organisations utilisant plusieurs services email, créez une carte complète de quels services gèrent quels types d’emails et leurs configurations DKIM respectives.

Valider les Paramètres des Fournisseurs de Services

Confirmez que les services email tiers sont correctement configurés avec vos clés DKIM et que leurs processus de signature s’alignent avec vos enregistrements DNS.

IV. Corriger les Problèmes DKIM Courants

Résoudre les Problèmes de Configuration DNS

Corriger les Enregistrements Mal Formés

Les enregistrements DNS DKIM doivent suivre des exigences de syntaxe spécifiques. Les corrections de formatage courantes incluent :

- Assurer une structure d’enregistrement TXT appropriée

- Supprimer les espaces ou caractères supplémentaires

- Valider l’encodage base64 des clés publiques

- Ajouter les tags requis manquants (v=DKIM1, k=rsa)

Gérer Plusieurs Services Email

Utilisez des sélecteurs uniques pour chaque service email pour éviter les conflits. Implémentez une convention de nommage qui identifie clairement la configuration DKIM de chaque service.

Adresser les Problèmes de Gestion des Clés

Implémenter une Rotation de Clés Appropriée

Établissez un processus systématique de rotation des clés :

- Générer une nouvelle paire de clés

- Publier la nouvelle clé publique avec un sélecteur unique

- Mettre à jour les services email pour utiliser la nouvelle clé privée

- Permettre le temps de propagation DNS

- Désactiver les anciennes clés après confirmation

Créer des Procédures de Sauvegarde des Clés

Maintenez des sauvegardes sécurisées des clés privées DKIM et documentez toutes les assignations de sélecteurs pour prévenir la perte de configuration pendant les urgences.

Corriger les Problèmes d’Intégration d’Infrastructure

Coordonner le DKIM Multi-Services

Pour les infrastructures email complexes, créez une stratégie centralisée de gestion DKIM qui coordonne tous les services et prévient les conflits de configuration.

Gérer la Modification des Messages

Travaillez avec les fournisseurs de sécurité email et les prestataires de services pour s’assurer que leurs modifications ne cassent pas les signatures DKIM. Considérez l’implémentation d’ARC (Authenticated Received Chain) pour les emails transférés.

V. Prévenir les Futurs Échecs DKIM

Surveillance et Alertes

Implémenter une Surveillance DKIM Continue

Mettez en place une surveillance automatisée pour le statut d’authentification DKIM à travers votre infrastructure email. Surveillez à la fois les taux d’authentification réussie et les modèles d’échec.

Skysnag Protect fournit des rapports DMARC complets qui incluent une analyse détaillée de l’authentification DKIM, vous aidant à identifier et résoudre les échecs avant qu’ils impactent la délivrabilité.

Créer des Procédures de Réponse aux Échecs

Développez des procédures documentées pour répondre aux échecs d’authentification DKIM, incluant les chemins d’escalade et les informations de contact d’urgence pour les fournisseurs DNS et de services email.

Meilleures Pratiques pour la Gestion DKIM

Audits de Configuration Réguliers

Menez des révisions trimestrielles de votre configuration DKIM à travers tous les services email et enregistrements DNS. Vérifiez que tous les composants restent correctement alignés et fonctionnels.

Documentation et Gestion des Changements

Maintenez une documentation complète de votre configuration DKIM, incluant les assignations de sélecteurs, les plannings de rotation des clés et les configurations des fournisseurs de services. Implémentez des procédures de gestion des changements pour toute modification.

Tests Avant les Changements

Testez toujours les changements de configuration DKIM dans un environnement contrôlé avant l’implémentation en production. Utilisez des outils de test d’authentification email pour vérifier l’implémentation réussie.

VI. Mesurer le Succès DKIM

Indicateurs de Performance Clés

Suivez ces métriques pour assurer l’efficacité de l’authentification DKIM :

- Taux de passage DKIM à travers tous les flux d’emails

- Taux de délivrabilité email par domaine destinataire

- Taux de placement en dossier spam

- Scores de réputation d’expéditeur

Utiliser les Rapports DMARC pour l’Analyse DKIM

Les rapports agrégés DMARC fournissent des insights détaillés sur la performance d’authentification DKIM à travers votre infrastructure email. L’analyse régulière aide à identifier les tendances et problèmes potentiels avant qu’ils deviennent critiques.

Optimisation à Long Terme

Améliorations Graduelles d’Infrastructure

Implémentez les améliorations DKIM systématiquement à travers votre organisation. Priorisez les flux d’emails à haut volume et les communications professionnelles critiques pour une attention immédiate.

Rester à Jour avec les Standards

Les standards d’authentification email évoluent régulièrement. Restez informé des mises à jour des spécifications DKIM et implémentez les améliorations dès qu’elles deviennent disponibles.

VII. Points Clés à Retenir

Les échecs d’authentification DKIM résultent typiquement de problèmes de configuration DNS, de problèmes de gestion des clés, ou de complications d’infrastructure email. Un dépannage systématique qui examine chaque composant méthodiquement résout la plupart des problèmes d’authentification efficacement.

Une implémentation DKIM réussie nécessite une surveillance continue, une documentation appropriée et une gestion coordonnée à travers tous les services email. Les organisations qui établissent des processus DKIM robustes expérimentent une délivrabilité email améliorée et une protection renforcée contre les attaques de phishing.

L’audit régulier et la surveillance proactive préviennent la plupart des échecs DKIM d’impacter les opérations commerciales. L’implémentation d’une surveillance complète d’authentification email avec des outils comme Skysnag Protect assure une détection précoce et une résolution rapide des problèmes d’authentification.