メール暗号化の失敗は組織のセキュリティにおける重要な盲点であり、TLS-RPTアナリシスはSMTP TLS実装の体系的な破綻を明らかにし、機密通信が傍受されやすい状態になっていることを示しています。Transport Layer Security Reporting(TLS-RPT)は、メール暗号化の失敗に対する前例のない可視性を提供し、セキュリティチームが暗号化メールイニシアチブが意図通りに機能しない理由を理解するのに役立つパターンを明らかにします。

I. TLS-RPTアナリシスとは何か、なぜ重要なのか?

TLS-RPTアナリシスは、メールサーバーがメッセージ送信中に暗号化接続を確立しようとする際に生成されるTransport Layer Securityレポートを調査することを含みます。これらのレポートは、TLSハンドシェイクの失敗、証明書検証エラー、成功したメール暗号化を妨げるポリシー実行の問題に関する詳細な情報を捕捉します。

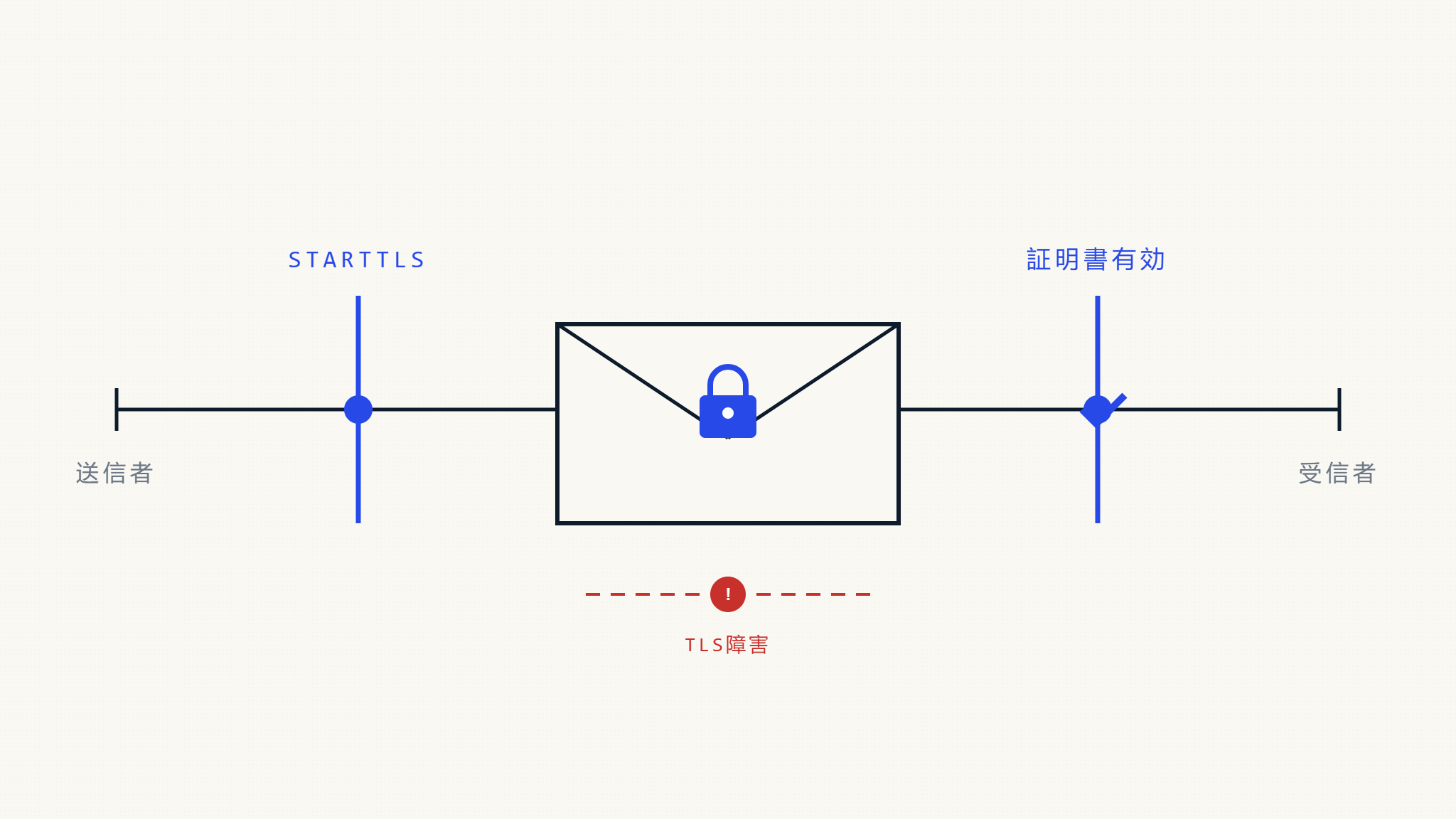

配信されたメッセージに焦点を当てる従来のメールセキュリティ監視とは異なり、TLS-RPTアナリシスは暗号化交渉プロセス中に発生している隠れた失敗を明らかにします。メールサーバーが受信サーバーとの安全なTLS接続を確立できない場合、メッセージは暗号化されていない送信にダウングレードされるか、完全に失敗する可能性があり、組織が従来の監視では滅多に検出しないセキュリティギャップを作り出します。

その重要性は個別のメッセージ失敗を超えて広がります。TLS-RPTデータは、メールインフラストラクチャ設定、証明書管理慣行、時間の経過とともに複合する暗号化ポリシー実行における体系的な問題を明らかにします。SMTP TLSを実装する組織は、TLS-RPTアナリシスを通じて、暗号化カバレッジが期待よりもはるかに低く、メールインフラストラクチャ研究によると、失敗率が送信メッセージの15%を超えることがあることを発見することが多いです。

II. TLS-RPTデータにおける一般的なメール暗号化失敗パターン

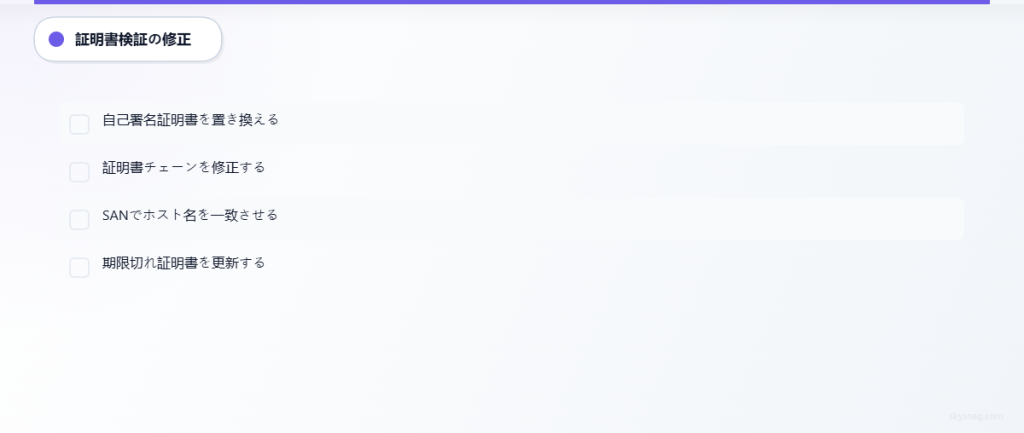

証明書検証の失敗

証明書関連のエラーは、TLS-RPTアナリシスにおけるメール暗号化失敗の最も頻繁な原因を表します。これらの失敗は、受信メールサーバーがTLSハンドシェイクプロセス中に無効、期限切れ、または信頼されていない証明書を提示する際に発生します。

自己署名証明書は即座の検証失敗を引き起こし、特に内部メールサーバーを運営している組織や、非標準的な証明書設定のクラウドプロバイダーを使用している組織にとって問題となります。証明書チェーン検証エラーは、中間証明書が欠落しているか、正しく設定されていない場合に発生し、受信サーバーが証明書機関との信頼を確立することを防ぎます。

証明書ホスト名の不一致は、証明書のsubject alternative name(SAN)がメールサーバーの実際のホスト名と一致しない場合に発生する別の一般的な失敗パターンを作り出します。これは、サーバー移行中や、組織が適切な証明書のカスタマイゼーションなしに汎用クラウドホスティングを使用する場合に頻繁に発生します。

プロトコルバージョンと暗号スイートの不一致

TLS-RPTアナリシスは、異なるTLSバージョンや暗号スイートをサポートするメールサーバー間のプロトコル交渉失敗を頻繁に明らかにします。レガシーメールサーバーは古いTLSバージョン(1.0または1.1)のみをサポートしている可能性があり、一方で現代のセキュリティポリシーはTLS 1.2以上を要求し、メッセージのダウングレードや配信失敗を強制する非互換性を作り出します。

暗号スイートの不一致は、送信および受信サーバーが受け入れ可能な暗号化アルゴリズムに合意できない場合に発生します。厳格なセキュリティポリシーを実装する組織は脆弱な暗号スイートを無効にする可能性がありますが、これは依然としてレガシー設定を使用している外部パートナーとの通信を妨げる可能性があります。

前方秘匿性要件は別の複雑性レイヤーを追加し、一部の組織は古いメールサーバーがサポートできないperfect forward secrecy(PFS)暗号スイートを要求します。結果は、TLS-RPTアナリシスが可視化するが従来の監視では見逃される通信の破綻です。

ネットワークインフラストラクチャと接続の問題

ネットワークレベルの問題は、TLS-RPTデータに接続タイムアウト、接続拒否、または不完全なハンドシェイクとして現れる暗号化失敗を作り出します。特定のTLSポートをブロックするファイアウォール設定や、ディープパケットインスペクションを実装することは、暗号化交渉を妨げる可能性があります。

ロードバランサーとプロキシ設定は追加の失敗ポイントを導入し、特にSSL/TLS終端が間違ったネットワークレイヤーで発生する場合や、メールサーバーに対してセッション永続化が適切に設定されていない場合です。これらのインフラストラクチャの問題は、包括的なTLS-RPTアナリシスなしでは診断が困難な断続的な失敗を作り出します。

メールサーバー発見に影響するDNS解決問題は、特にMXレコードが接続問題のあるサーバーを指している場合や、DNS over HTTPS(DoH)実装がメールサーバー解決と競合する場合に、TLS接続の確立を妨げる可能性があります。

III. メール暗号化トラブルシューティングへの体系的アプローチ

包括的なTLS-RPT収集の実装

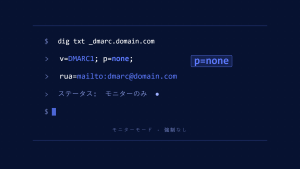

効果的なSMTP TLSトラブルシューティングは、すべての組織ドメインとサブドメインにわたる体系的なTLS-RPTレポート収集から始まります。組織は、すべての外部メールサーバーから日次レポートを要求するTLS-RPTポリシーを設定し、暗号化失敗に対する完全な可視性を提供すべきです。

複数のドメインや複雑なメールルーティング設定を管理する際には、レポートの集約が重要になります。集中収集システムは、異なるソースからのTLS-RPTデータを正規化し、メールインフラストラクチャ全体にわたるパターン認識を可能にするべきです。

TLS-RPT失敗の自動解析と分類により、一回限りの問題と体系的な問題の迅速な識別が可能になります。包括的なアナリシスを実装する組織は、明らかにランダムな失敗が実際には特定のメールプロバイダー、地理的地域、または時間帯に関連する予測可能なパターンに従うことを発見することが多いです。

証明書管理と検証戦略

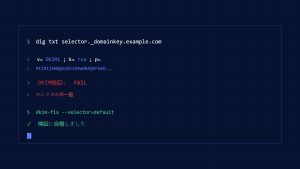

プロアクティブな証明書管理は、TLS-RPTアナリシスで特定されるメール暗号化失敗の最も一般的な原因に対処します。組織は、すべてのメールサーバーにわたる有効期限を追跡し、展開前に証明書チェーンを検証する自動証明書監視を実装すべきです。

証明書透明性ログは追加の検証レイヤーを提供し、組織がメールドメインに対して発行された不正な証明書を検出することを可能にします。TLS-RPTアナリシスとの統合は、証明書関連の失敗と実際のメール配信問題を相関させるのに役立ちます。

バックアップ証明書戦略は、証明書遷移中のメール暗号化維持にとって不可欠になります。組織は有効なバックアップ証明書を維持し、証明書更新中の暗号化中断を最小化する自動フェイルオーバー手順を実装すべきです。

インフラストラクチャ設定の最適化

TLS-RPTアナリシスに基づくメールサーバー設定の最適化には、セキュリティ要件と通信信頼性のバランスを取るためのTLSポリシーの調整が含まれます。組織は、主要な通信パートナー間でサポートされているTLSバージョンと暗号スイートを示す互換性マトリックスを維持すべきです。

段階的なポリシー実行は、組織が広範囲な配信失敗を引き起こすことなく、より強力な暗号化要件を実装するのに役立ちます。TLS-RPTアナリシスにより、ポリシー遷移中の失敗率の監視が可能になり、完全な実行前の調整を可能にします。

ネットワークインフラストラクチャの調整には、信頼できるTLS接続のためのファイアウォールルール、ロードバランサー設定、DNS解決の最適化が含まれます。組織は、潜在的なインフラストラクチャのボトルネックを特定するために、複数のネットワークパスからの暗号化接続をテストすべきです。

IV. Skysnag ComplyによるTLS-RPTアナリシスの戦略的実装

Skysnag Complyは、TLS-RPTアナリシスを包括的なメールセキュリティ監視に統合し、組織ドメイン全体にわたる暗号化失敗データの自動収集、解析、分析を提供します。プラットフォームの集中ダッシュボードにより、セキュリティチームは暗号化失敗パターンを特定し、時間の経過に伴う修復進捗を追跡できます。

ソリューションの自動アラート機能は、暗号化失敗率が受け入れ可能な閾値を超えるか、新しい失敗パターンが出現する際に管理者に通知します。このプロアクティブなアプローチは、小さな暗号化問題が体系的な配信問題に発展することを防ぎます。

Skysnag Complyのレポート機能は、特に機密通信に暗号化を義務付けるデータ保護規制の対象となる組織にとって、コンプライアンス文書要件をサポートします。プラットフォームは、暗号化カバレッジ率と修復活動を示すコンプライアンス対応レポートを生成します。

既存のセキュリティ情報・イベント管理(SIEM)システムとの統合により、メール暗号化失敗と広範なセキュリティイベントの相関が可能になり、インシデント対応活動にコンテキストを提供し、セキュリティチームが修復努力に優先順位をつけるのに役立ちます。

V. 主要なポイント

TLS-RPT分析により、従来の監視手法では見逃されがちな重要なメール暗号化の障害が明らかになり、証明書検証エラー、プロトコルの不一致、メッセージセキュリティを損なうインフラストラクチャの問題に対する可視性が提供されます。TLS-RPTデータの体系的な収集と分析により、組織は障害パターンを特定し、的を絞った修復戦略を実装できます。

証明書管理は、信頼性の高いメール暗号化を維持する上で最も重要な要素として位置づけられ、プロアクティブな監視、自動検証、戦略的なバックアップ計画が必要です。TLS-RPTの洞察に基づくインフラストラクチャの最適化により、組織はセキュリティ要件と通信の信頼性のバランスを取ることができます。

Skysnag Complyなどのソリューションを通じて包括的なTLS-RPT分析を実装する組織は、コンプライアンス要件と運用の信頼性をサポートしながら、効果的なメール暗号化プログラムを維持するために必要な可視性と自動化を獲得します。