Las fallas en el cifrado de correo electrónico representan un punto ciego crítico en la seguridad organizacional, con el análisis TLS-RPT revelando colapsos sistemáticos en la implementación de SMTP TLS que dejan las comunicaciones sensibles vulnerables a la interceptación. Transport Layer Security Reporting (TLS-RPT) proporciona visibilidad sin precedentes sobre las fallas de cifrado de correo electrónico, exponiendo patrones que ayudan a los equipos de seguridad a entender por qué sus iniciativas de correo electrónico cifrado no funcionan como se esperaba.

I. ¿Qué es el Análisis TLS-RPT y Por Qué Importa?

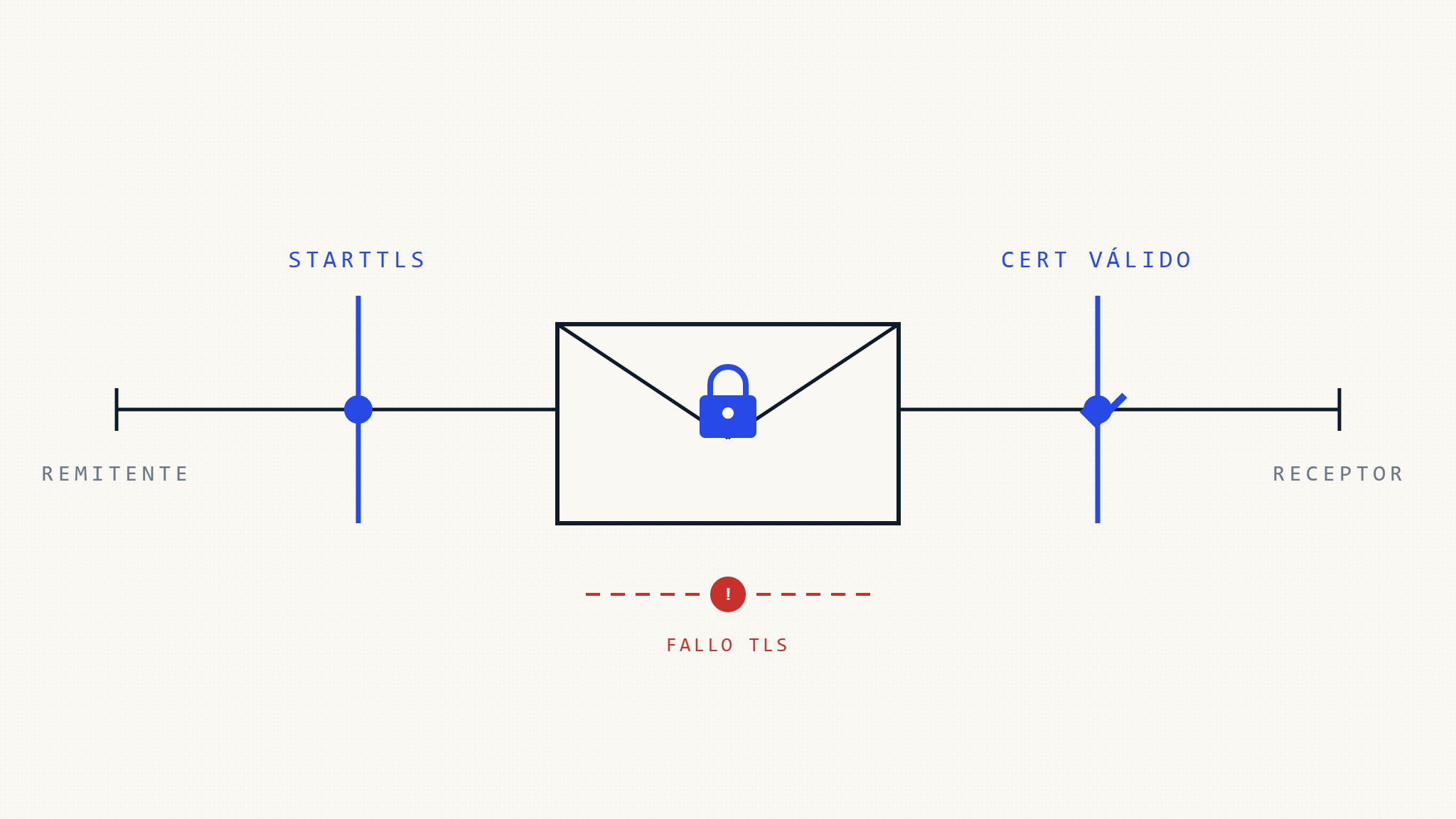

El análisis TLS-RPT involucra examinar los reportes de Transport Layer Security generados cuando los servidores de correo intentan establecer conexiones cifradas durante la transmisión de mensajes. Estos reportes capturan información detallada sobre fallas en el handshake TLS, errores de validación de certificados y problemas de aplicación de políticas que previenen el cifrado exitoso del correo electrónico.

A diferencia del monitoreo tradicional de seguridad de correo electrónico que se enfoca en mensajes entregados, el análisis TLS-RPT revela las fallas ocultas que ocurren durante el proceso de negociación del cifrado. Cuando un servidor de correo no puede establecer una conexión TLS segura con el servidor receptor, el mensaje puede degradarse a transmisión no cifrada o fallar completamente, creando brechas de seguridad que las organizaciones rara vez detectan a través del monitoreo convencional.

La importancia se extiende más allá de las fallas de mensajes individuales. Los datos TLS-RPT revelan problemas sistemáticos en la configuración de infraestructura de correo electrónico, prácticas de gestión de certificados y aplicación de políticas de cifrado que se acumulan con el tiempo. Las organizaciones que implementan SMTP TLS a menudo descubren a través del análisis TLS-RPT que su cobertura de cifrado es mucho menor de lo esperado, con tasas de falla que a veces exceden el 15% de mensajes salientes según estudios de infraestructura de correo electrónico.

II. Patrones Comunes de Fallas de Cifrado de Correo Electrónico en Datos TLS-RPT

Fallas de Validación de Certificados

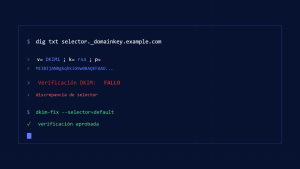

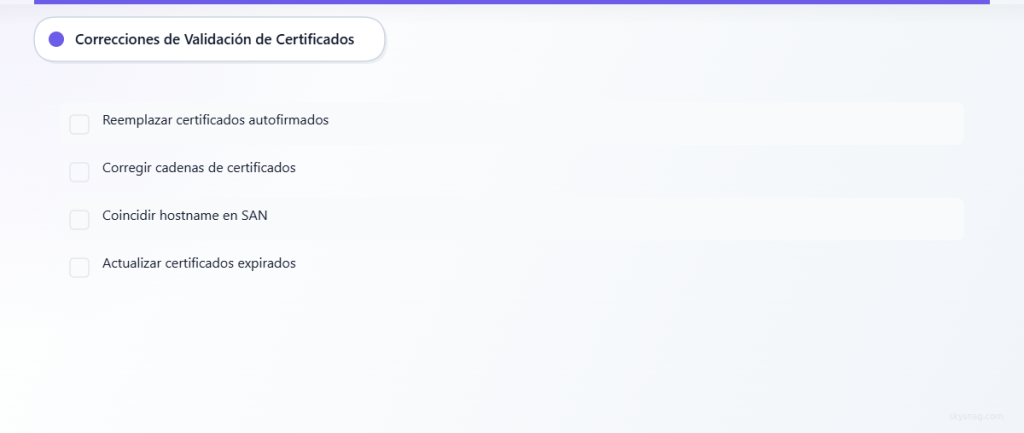

Los errores relacionados con certificados representan la causa más frecuente de fallas de cifrado de correo electrónico en el análisis TLS-RPT. Estas fallas ocurren cuando los servidores de correo receptores presentan certificados inválidos, expirados o no confiables durante el proceso de handshake TLS.

Los certificados autofirmados causan fallas inmediatas de validación, particularmente problemáticos para organizaciones que operan servidores de correo internos o usan proveedores en la nube con configuraciones de certificados no estándar. Los errores de validación de cadena de certificados emergen cuando los certificados intermedios están ausentes o incorrectamente configurados, previniendo que el servidor receptor establezca confianza con la autoridad certificadora.

Las discrepancias de nombre de host de certificado crean otro patrón común de fallas, ocurriendo cuando el nombre alternativo del sujeto (SAN) del certificado no coincide con el nombre de host real del servidor de correo. Esto frecuentemente sucede durante migraciones de servidor o cuando las organizaciones usan alojamiento genérico en la nube sin personalización adecuada del certificado.

Discrepancias de Versión de Protocolo y Suite de Cifrado

El análisis TLS-RPT frecuentemente revela fallas de negociación de protocolo entre servidores de correo que soportan diferentes versiones TLS o suites de cifrado. Los servidores de correo heredados pueden solo soportar versiones TLS más antiguas (1.0 o 1.1) mientras que las políticas de seguridad modernas requieren TLS 1.2 o superior, creando incompatibilidad que fuerza la degradación del mensaje o falla en la entrega.

Las discrepancias de suite de cifrado ocurren cuando los servidores emisores y receptores no pueden acordar algoritmos de cifrado aceptables. Las organizaciones que implementan políticas de seguridad estrictas pueden deshabilitar suites de cifrado débiles, pero esto puede prevenir la comunicación con socios externos que aún usan configuraciones heredadas.

Los requisitos de secreto hacia adelante añaden otra capa de complejidad, con algunas organizaciones requiriendo suites de cifrado de secreto perfecto hacia adelante (PFS) que los servidores de correo más antiguos no pueden soportar. El resultado es una ruptura de comunicación que el análisis TLS-RPT hace visible pero el monitoreo tradicional pasa por alto.

Problemas de Infraestructura de Red y Conectividad

Los problemas a nivel de red crean fallas de cifrado que aparecen en los datos TLS-RPT como timeouts de conexión, conexiones rechazadas o handshakes incompletos. Las configuraciones de firewall que bloquean puertos TLS específicos o implementan inspección profunda de paquetes pueden interferir con la negociación de cifrado.

Los balanceadores de carga y configuraciones de proxy introducen puntos de falla adicionales, particularmente cuando la terminación SSL/TLS ocurre en la capa de red incorrecta o cuando la persistencia de sesión no está configurada adecuadamente para servidores de correo. Estos problemas de infraestructura crean fallas intermitentes que son difíciles de diagnosticar sin análisis TLS-RPT comprensivo.

Los problemas de resolución DNS que afectan el descubrimiento de servidores de correo pueden prevenir que las conexiones TLS se establezcan, particularmente cuando los registros MX apuntan a servidores con problemas de conectividad o cuando las implementaciones DNS sobre HTTPS (DoH) entran en conflicto con la resolución de servidores de correo.

III. Enfoques Sistemáticos para la Solución de Problemas de Cifrado de Correo Electrónico

Implementación de Recolección Integral de TLS-RPT

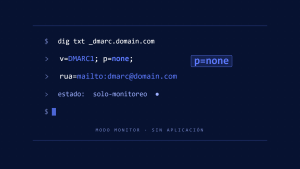

La solución efectiva de problemas SMTP TLS comienza con la recolección sistemática de reportes TLS-RPT a través de todos los dominios organizacionales y subdominios. Las organizaciones deben configurar políticas TLS-RPT que soliciten reportes diarios de todos los servidores de correo externos, proporcionando visibilidad completa sobre las fallas de cifrado.

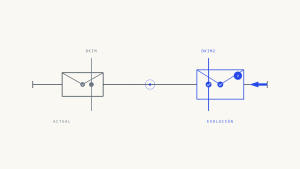

La agregación de reportes se vuelve crítica cuando se gestionan múltiples dominios o configuraciones complejas de enrutamiento de correo. Los sistemas de recolección centralizados deben normalizar los datos TLS-RPT de diferentes fuentes, habilitando el reconocimiento de patrones a través de toda la infraestructura de correo electrónico.

El análisis automatizado y la categorización de fallas TLS-RPT permite una identificación más rápida de problemas sistémicos versus problemas únicos. Las organizaciones que implementan análisis comprensivo a menudo descubren que las fallas aparentemente aleatorias en realidad siguen patrones predecibles ligados a proveedores de correo específicos, regiones geográficas o períodos de tiempo.

Estrategias de Gestión y Validación de Certificados

La gestión proactiva de certificados aborda la fuente más común de fallas de cifrado de correo electrónico identificadas en el análisis TLS-RPT. Las organizaciones deben implementar monitoreo automatizado de certificados que rastree fechas de expiración a través de todos los servidores de correo y valide cadenas de certificados antes del despliegue.

Los registros de transparencia de certificados proporcionan capas adicionales de validación, habilitando a las organizaciones detectar certificados no autorizados emitidos para sus dominios de correo. La integración con el análisis TLS-RPT ayuda a correlacionar fallas relacionadas con certificados con problemas reales de entrega de correo.

Las estrategias de certificados de respaldo se vuelven esenciales para mantener el cifrado de correo electrónico durante las transiciones de certificados. Las organizaciones deben mantener certificados de respaldo válidos e implementar procedimientos de failover automatizado que minimicen la interrupción del cifrado durante las actualizaciones de certificados.

Optimización de Configuración de Infraestructura

La optimización de configuración de servidores de correo basada en el análisis TLS-RPT involucra ajustar políticas TLS para balancear requisitos de seguridad con confiabilidad de comunicación. Las organizaciones deben mantener matrices de compatibilidad mostrando versiones TLS soportadas y suites de cifrado a través de sus principales socios de comunicación.

La aplicación gradual de políticas ayuda a las organizaciones a implementar requisitos de cifrado más fuertes sin causar fallas generalizadas de entrega. El análisis TLS-RPT permite monitorear tasas de falla durante las transiciones de políticas, permitiendo ajustes antes de la aplicación completa.

La afinación de infraestructura de red incluye optimizar reglas de firewall, configuraciones de balanceador de carga y resolución DNS para conexiones TLS confiables. Las organizaciones deben probar la conectividad de cifrado desde múltiples rutas de red para identificar posibles cuellos de botella de infraestructura.

IV. Implementación Estratégica de Análisis TLS-RPT con Skysnag Comply

Skysnag Comply integra el análisis TLS-RPT en monitoreo comprensivo de seguridad de correo electrónico, proporcionando recolección, análisis y análisis automatizado de datos de fallas de cifrado a través de dominios organizacionales. El panel centralizado de la plataforma permite a los equipos de seguridad identificar patrones de fallas de cifrado y rastrear el progreso de remediación a lo largo del tiempo.

Las capacidades de alerta automatizada de la solución notifican a los administradores cuando las tasas de falla de cifrado exceden umbrales aceptables o cuando emergen nuevos patrones de falla. Este enfoque proactivo previene que pequeños problemas de cifrado se desarrollen en problemas sistemáticos de entrega.

Las características de reportes de Skysnag Comply soportan requisitos de documentación de cumplimiento, particularmente para organizaciones sujetas a regulaciones de protección de datos que mandan cifrado para comunicaciones sensibles. La plataforma genera reportes listos para cumplimiento mostrando porcentajes de cobertura de cifrado y actividades de remediación.

La integración con sistemas existentes de gestión de información y eventos de seguridad (SIEM) permite la correlación de fallas de cifrado de correo electrónico con eventos de seguridad más amplios, proporcionando contexto para actividades de respuesta a incidentes y ayudando a los equipos de seguridad a priorizar esfuerzos de remediación.

V. Puntos Clave

El análisis TLS-RPT revela fallas críticas de cifrado de correo electrónico que los enfoques de monitoreo tradicionales pasan por alto, proporcionando visibilidad sobre errores de validación de certificados, discrepancias de protocolo y problemas de infraestructura que comprometen la seguridad de mensajes. La recolección y análisis sistemático de datos TLS-RPT permite a las organizaciones identificar patrones de falla e implementar estrategias de remediación dirigidas.

La gestión de certificados emerge como el factor más crítico en mantener cifrado de correo electrónico confiable, requiriendo monitoreo proactivo, validación automatizada y planificación estratégica de respaldo. La optimización de infraestructura basada en insights TLS-RPT ayuda a las organizaciones a balancear requisitos de seguridad con confiabilidad de comunicación.

Las organizaciones que implementan análisis TLS-RPT comprensivo a través de soluciones como Skysnag Comply ganan la visibilidad y automatización necesarias para mantener programas efectivos de cifrado de correo electrónico mientras soportan requisitos de cumplimiento y confiabilidad operacional.