メールセキュリティの重要性がこれまでになく高まっている今、MTA-STS(Mail Transfer Agent Strict Transport Security)は、中間者攻撃やダウングレード攻撃から組織のメール通信を保護する最も効果的な方法の一つです。MTA-STSの実装を検討しているものの、技術的な複雑さに圧倒されているなら、あなたは一人ではありません。多くの組織がセットアップ過程で苦労し、メールセキュリティを損なったり、正当なメール配信を妨げたりする高コストなミスを犯しがちです。

この包括的なガイドでは、初期計画から継続的なメンテナンスまで、MTA-STS実装のすべてのステップを案内し、あなたのメールインフラストラクチャが安全で現代のセキュリティ標準に準拠した状態を維持できるようにします。

I. MTA-STSの理解:安全なメール転送の基盤

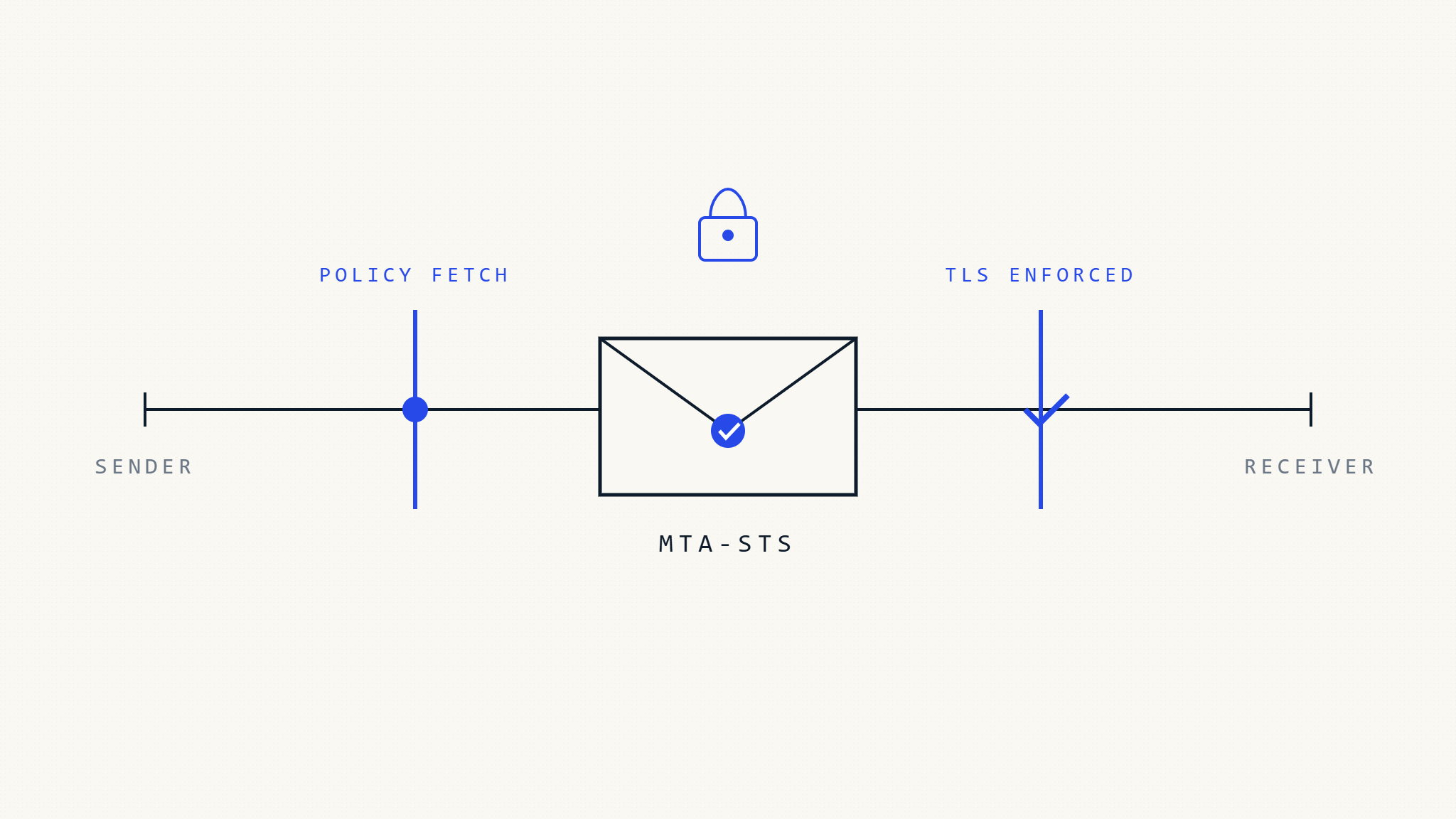

MTA-STSは、送信メールサーバーに対して、あなたのメールサーバーへは暗号化されたTLS接続でのみメールを配信するよう指示するポリシーを公開することで機能します。攻撃者によってダウングレードされる可能性のあるオポチュニスティックTLSとは異なり、MTA-STSは厳格な転送セキュリティを強制し、悪意のある攻撃者があなたのメール通信を傍受または操作することを大幅に困難にします。

この標準は2つの主要コンポーネントで動作します:ポリシーの利用可能性を通知するDNS TXTレコードと、実際のセキュリティ要件を含むHTTPS経由でホストされるポリシーファイルです。適切に実装されると、MTA-STSは主要サイバーセキュリティ企業の最新セキュリティ研究によると、メール傍受試行の最大95%を防ぐことができます。

現代のメール脅威は、単純なスパムやフィッシングを超えて進化しています。高度持続的脅威アクターは現在、トランスポート層攻撃を通じて企業通信を傍受することを日常的に試みており、メールセキュリティを真剣に考える組織にとってMTA-STS実装は不可欠となっています。

II. 実装前の要件と計画

技術的前提条件

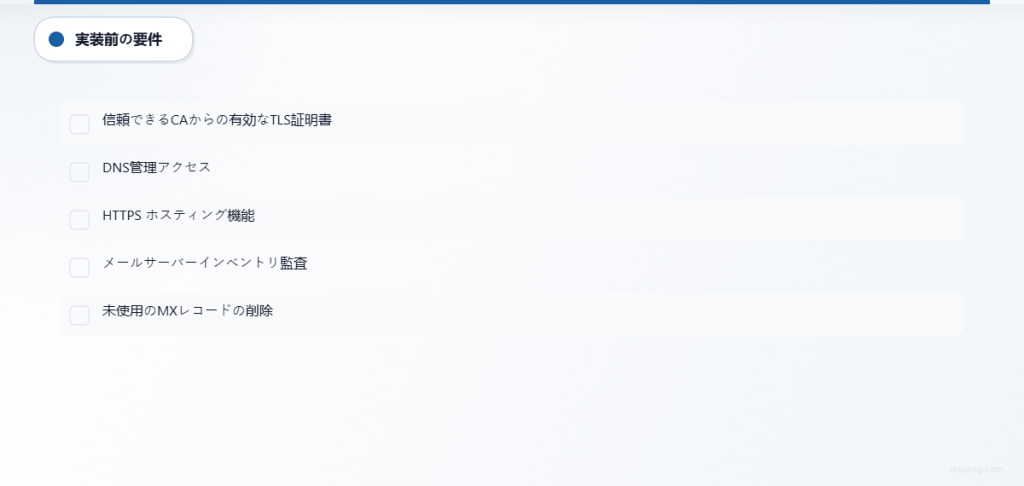

MTA-STS実装を開始する前に、以下の技術要件が整っていることを確認してください:

SSL/TLS証明書管理:メールサーバーには、信頼できる認証局からの有効で適切に設定されたTLS証明書が必要です。自己署名証明書はポリシー違反を引き起こし、メール配信の失敗につながる可能性があります。

DNS管理アクセス:必要なTXTレコードを公開するために、組織のDNSゾーンへの管理アクセスが必要です。簡単なポリシー更新のために、API管理をサポートするDNSプロバイダーの使用を検討してください。

Webホスティング機能:MTA-STSでは、通常mta-sts.yourdomain.comのようなサブドメインで、HTTPS経由でポリシーファイルをホストする必要があります。これは既存のWebインフラストラクチャや専用ホスティングサービスでホストできます。

メールサーバーインフラストラクチャ評価

現在のメールサーバーセットアップの包括的な監査を実施してください。プライマリMXレコード、バックアップサーバー、およびサードパーティメールセキュリティサービスを含む、すべてのインバウンドメールサーバーを文書化してください。この在庫は、MTA-STSポリシーパラメーターを定義する際に重要になります。

多くの組織は、この過程で古いまたは忘れられたメールサーバーを発見します。MTA-STSを実装する前に、MXレコードから未使用のサーバーを削除して、ポリシー競合を避けてください。

III. MTA-STS実装のステップバイステップガイド

ステップ1:MTA-STSポリシーファイルの作成

転送セキュリティ要件を定義するポリシーファイルの作成から始めます。このファイルはHTTPS経由で提供され、すべての主要メールプロバイダーとの互換性を確保するための特定のフォーマットを含む必要があります。

以下の構造でmta-sts.txtという名前のファイルを作成してください:

version: STSv1

mode: enforce

mx: mail.yourdomain.com

mx: backup.yourdomain.com

max_age: 86400ポリシーパラメーターの説明:

- version:現在の標準準拠のために「STSv1」である必要があります

- mode:最初は「testing」を使用し、検証後に「enforce」に移行します

- mx:メールを受信すべきすべての正当なメールサーバーをリストします

- max_age:ポリシーキャッシュ期間(秒単位)(86400 = 24時間)

ステップ2:ポリシーファイルのHTTPSホスティング設定

https://mta-sts.yourdomain.com/.well-known/mta-sts.txtでMTA-STSポリシーファイルをホストするようにWebサーバーを設定してください。ホスティング設定は特定の要件を満たす必要があります:

SSL証明書要件:mta-stsサブドメインに有効なTLS証明書を使用してください。多くの組織はワイルドカード証明書を使用するか、既存の証明書にサブドメインを追加します。

Content-Typeヘッダー:Webサーバーを設定して、ポリシーファイルをContent-Type: text/plainヘッダーで提供するようにしてください。間違ったコンテンツタイプはポリシー解析の失敗を引き起こす可能性があります。

信頼性の考慮事項:ポリシーホスティングの高可用性を確保してください。ポリシーファイルが利用できなくなると、送信サーバーがメール配信を延期または拒否する可能性があります。

ステップ3:DNSレコードの設定

ポリシーを通知する_mta-sts.yourdomain.comでTXTレコードを公開してください:

_mta-sts.yourdomain.com. IN TXT "v=STSv1; id=20260315120000;"DNSレコードコンポーネント:

- v=STSv1:MTA-STSバージョン1を示します

- id:ポリシー変更時に更新すべきポリシー識別子(簡単な追跡のためにタイムスタンプ形式を使用)

DNSレコードは、MTA-STSポリシーが存在し、ポリシーホスティングエンドポイントから取得すべきであることを送信メールサーバーに知らせるシグナルとして機能します。

ステップ4:監視のためのTLSRPT実装

厳密には必須ではありませんが、MTA-STSと並行してTLSRPT(TLS Reporting)を実装することで、ポリシー強制と潜在的な問題に対する重要な可視性が提供されます。

TLSRPTのDNSレコードを追加してください:

_smtp._tls.yourdomain.com. IN TXT "v=TLSRPTv1; rua=mailto:[email protected]"TLSRPTレポートは、あなたのサーバーとのTLS接続問題を経験している可能性のある正当なメールサーバーを特定するのに役立ち、メール配信に影響する前に問題に対処できるようにします。

ステップ5:テストと検証

強制モードに移行する前に、自動化ツールと手動検証方法の両方を使用してMTA-STS実装を徹底的にテストしてください。

DNS伝播チェック:複数のDNSチェッカーを使用して、DNSレコードがグローバルに伝播したことを確認してください。不完全な伝播は不整合なポリシー強制を引き起こす可能性があります。

ポリシーファイルアクセシビリティ:複数の場所とネットワークからポリシーファイルへのHTTPSアクセスをテストしてください。ポリシーファイルの可用性を追跡するために監視サービスの使用を検討してください。

メールフロテスト:さまざまなプロバイダー(Gmail、Outlook、Yahoo)からテストメールを送信し、配信成功率を監視してください。多くの組織はSkysnag Protectなどのツールを使用して、このテストプロセスを自動化し、認証ステータスの詳細なレポートを受け取ります。

ステップ6:強制モードへの移行

「testing」モードで少なくとも1週間の成功したテストの後、ポリシーを「enforce」モードに更新してください:

version: STSv1

mode: enforce

mx: mail.yourdomain.com

mx: backup.yourdomain.com

max_age: 604800本番環境デプロイメントでは、max_age値を1週間(604800秒)に増加してください。ポリシー変更を反映するようにDNSレコードのIDフィールドを更新してください:

_mta-sts.yourdomain.com. IN TXT "v=STSv1; id=20260322120000;"IV. 実装時の一般的な落とし穴とその回避方法

不完全なMXレコードカバレッジ

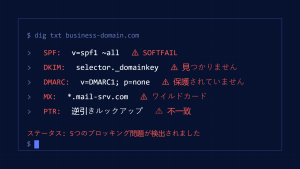

最も頻繁なミスの一つは、MTA-STSポリシーにすべての正当なメールサーバーを含めることを怠ることです。この見落としは、ポリシーにリストされていないサーバー経由で到着した正当なメールが拒否される原因となる可能性があります。

解決策:バックアップサーバー、サードパーティセキュリティサービス、およびクラウドベースのメールルーティングサービスを含む、すべてのメールサーバーの包括的な在庫を維持してください。変更を特定するために四半期ごとにMXレコードを確認してください。

TLS証明書の不一致

メールサーバーは、ホスト名と正確に一致するTLS証明書を提示する必要があります。証明書の不一致はポリシー違反を引き起こし、メール配信の失敗につながる可能性があります。

解決策:証明書の期限切れ前にアラートする自動証明書監視を実装してください。単一の証明書で複数のメールサーバーホスト名をカバーするために、Subject Alternative Name(SAN)証明書を使用してください。

ポリシーファイル可用性問題

MTA-STSポリシーファイルが利用できなくなると、送信メールサーバーが失敗をキャッシュし、長期間にわたって将来の配信試行を延期する可能性があります。

解決策:複数の地理的場所でポリシーファイルの冗長ホスティングを実装してください。可用性とパフォーマンスを向上させるために、コンテンツデリバリーネットワーク(CDN)の使用を検討してください。

不正なDNS TTL値

DNS TTL値を高く設定しすぎるとポリシー更新が遅延し、値が低すぎるとDNSクエリ負荷と潜在的なサービス中断が増加する可能性があります。

解決策:MTA-STS DNSレコードには適度なTTL値(300-3600秒)を使用してください。ポリシー変更を事前に計画し、更新前にTTL値を下げてください。

V. 高度な設定オプション

複数ドメイン管理

複数のドメインを管理する組織は、各ドメインに個別のDNSレコードを維持しながら、単一のインフラストラクチャでポリシーファイルをホストすることで、集中化されたMTA-STSポリシーを実装できます。

このアプローチは、異なる組織単位間のセキュリティ境界を維持しながら、証明書管理を簡素化し、ホスティングの複雑さを軽減します。

メールセキュリティサービスとの統合

多くの組織は、内部インフラストラクチャにメールを配信する前にMXサーバーとして機能するサードパーティメールセキュリティサービスを使用しています。最終宛先サーバーへの適切なTLS接続を維持していることを確認しながら、これらのサービスをMTA-STSポリシーに含めてください。

完全なメールフローパスを文書化し、ポリシー違反を避けるために各ホップでのTLS接続を検証してください。

自動化ポリシー管理

インフラストラクチャ変更に基づいてDNSレコードとポリシーファイルを更新できる自動化ポリシー管理システムの実装を検討してください。この自動化は人的エラーのリスクを軽減し、メールインフラストラクチャが進化してもポリシーが最新の状態を維持することを保証します。

VI. 監視とメンテナンスのベストプラクティス

定期的なポリシー検証

MTA-STSポリシーが現在のメールサーバーインフラストラクチャを正確に反映していることを検証する月次レビュープロセスを確立してください。このレビューには以下を含めるべきです:

- ポリシー内のすべてのMXレコードエントリの検証

- すべてのメールサーバーでのTLS証明書有効性の確認

- 複数の場所からのポリシーファイルアクセシビリティのテスト

- ポリシー違反傾向のTLSRPTデータのレビュー

証明書ライフサイクル管理

MTA-STSポリシーに含まれるすべてのメールサーバーでTLS証明書の自動監視を実装してください。証明書の期限切れは即座にポリシー違反とメール配信の失敗を引き起こす可能性があります。

多くの組織は、タイムリーな更新とサービス中断の最小化を確保するために、証明書監視を既存のITサービス管理プラットフォームと統合しています。

パフォーマンス最適化

メールインフラストラクチャに対するMTA-STSポリシーチェックのパフォーマンス影響を監視してください。セキュリティ利益は最小限のパフォーマンスオーバーヘッドを大幅に上回りますが、ベースラインメトリクスの理解は潜在的な問題の特定に役立ちます。

ポリシーファイル応答時間、DNSクエリパフォーマンス、およびポリシー強制とメール処理遅延の相関関係を追跡してください。

VII. コンプライアンスと規制の考慮事項

MTA-STS実装は、送信中の機密通信の暗号化を要求するさまざまな規制フレームワークとのコンプライアンスをサポートします。医療(HIPAA)、金融(PCI DSS)、政府部門などの業界では、メール通信のトランスポート層セキュリティを義務付けるか強く推奨することがよくあります。

組織のセキュリティコントロール在庫の一部として、MTA-STS実装を文書化してください。コンプライアンス監査パッケージに、ポリシー文書、設定詳細、および監視手順を含めてください。

データローカライゼーション要件の対象となる組織については、効果的なポリシー強制のための可用性要件を維持しながら、ポリシーファイルホスティングインフラストラクチャが関連する地理的制限に準拠していることを確認してください。

VIII. 一般的な問題のトラブルシューティング

ポリシー解析エラー

MTA-STSポリシーファイルの構文エラーは、送信メールサーバーがポリシーを無視したり、より安全でないトランスポート方法をデフォルトにしたりする原因となる可能性があります。一般的な構文問題には、不正な空白文字、コロンの欠落、無効なパラメーター値が含まれます。

解決方法:更新を公開する前に、ポリシー検証ツールを使用して構文をチェックしてください。問題が発生した場合に迅速なロールバックを可能にするために、ポリシーファイルのバージョン管理を実装してください。

DNS伝播遅延

MTA-STS DNSレコードの変更は、グローバルに伝播するのに時間がかかる場合があり、異なる地理的地域でポリシー強制の一時的な不整合を引き起こす可能性があります。

解決方法:メールボリュームの少ない期間中にポリシー変更を計画し、グローバルDNSチェックツールを使用して伝播ステータスを監視してください。伝播問題を自動的に検出するDNS監視の実装を検討してください。

証明書信頼チェーンの問題

証明書信頼チェーンが不完全であるか、無効な中間証明書を含んでいる場合、メールサーバーはTLS接続を拒否する可能性があります。

解決方法:すべてのメールサーバーで完全な証明書信頼チェーンを検証してください。信頼チェーンの問題を特定し、中間証明書が適切に設定されていることを確認するために、SSLテストツールを使用してください。

IX. 重要なポイント

MTA-STS実装は、暗号化されたトランスポート接続を強制し、ダウングレード攻撃を防ぐことで、組織のメールセキュリティ態勢を大幅に向上させます。成功は、技術インフラストラクチャとセキュリティポリシーの両方の慎重な計画、徹底的なテスト、継続的なメンテナンスにかかっています。

強制に移行する前に、設定を検証するためにテストモードから始め、継続的な効果を確保するために包括的な監視を維持してください。MTA-STSポリシーの定期的なレビューにより、インフラストラクチャ変更と進化するセキュリティ要件との整合性が保たれます。

MTA-STS実装への投資は、メールセキュリティリスクの軽減と強化されたコンプライアンス態勢で配当を支払います。MTA-STSを実装する組織は通常、メールセキュリティメトリクスの即座の改善とトランスポート層攻撃に対する感受性の軽減を見ています。

専門家の指導と自動化監視でMTA-STSを実装する準備はできましたか?Skysnag Protectは、MTA-STS実装サポート、自動化ポリシー検証、およびメールセキュリティの堅牢性とコンプライアンス維持を確保する詳細なレポートを含む、包括的なメール認証管理を提供します。