La seguridad del correo electrónico nunca ha sido más crítica, y MTA-STS (Mail Transfer Agent Strict Transport Security) representa una de las formas más efectivas de proteger las comunicaciones por correo electrónico de su organización contra ataques de intermediarios y ataques de degradación. Si está buscando implementar MTA-STS pero se siente abrumado por la complejidad técnica, no está solo. Muchas organizaciones luchan con el proceso de configuración, a menudo cometiendo errores costosos que pueden comprometer su seguridad de correo electrónico o interrumpir el flujo legítimo de correo.

Esta guía completa lo acompaña a través de cada paso de la implementación de MTA-STS, desde la planificación inicial hasta el mantenimiento continuo, asegurando que su infraestructura de correo electrónico permanezca segura y cumpla con los estándares modernos de seguridad.

I. Entendiendo MTA-STS: La Base del Transporte Seguro de Correo Electrónico

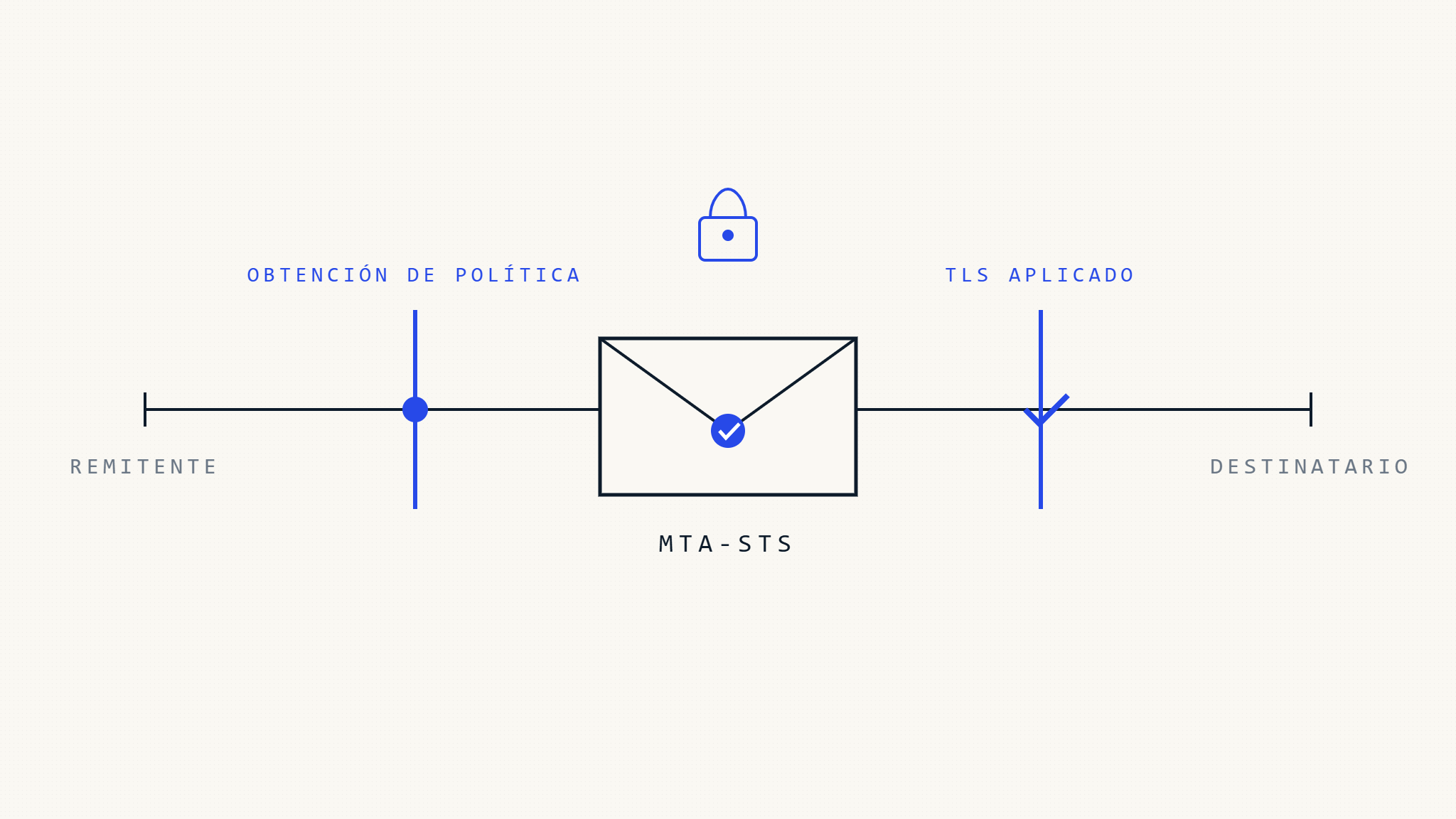

MTA-STS funciona publicando una política que instruye a los servidores de correo emisores a entregar correo electrónico solo a través de conexiones TLS cifradas a sus servidores de correo. A diferencia del TLS oportunista, que puede ser degradado por atacantes, MTA-STS impone seguridad de transporte estricta, haciendo significativamente más difícil que los actores maliciosos intercepten o manipulen sus comunicaciones por correo electrónico.

El estándar opera a través de dos componentes clave: un registro DNS TXT que anuncia la disponibilidad de la política y un archivo de política alojado en HTTPS que contiene los requisitos de seguridad reales. Cuando se implementa correctamente, MTA-STS puede prevenir hasta el 95% de los intentos de intercepción de correo electrónico, según investigaciones recientes de seguridad de firmas líderes en ciberseguridad.

Las amenazas modernas de correo electrónico han evolucionado más allá del spam simple y el phishing. Los actores de amenazas persistentes avanzadas ahora intentan rutinariamente interceptar comunicaciones corporativas a través de ataques de capa de transporte, haciendo que la implementación de MTA-STS sea esencial para cualquier organización seria sobre la seguridad del correo electrónico.

II. Requisitos Previos a la Implementación y Planificación

Prerrequisitos Técnicos

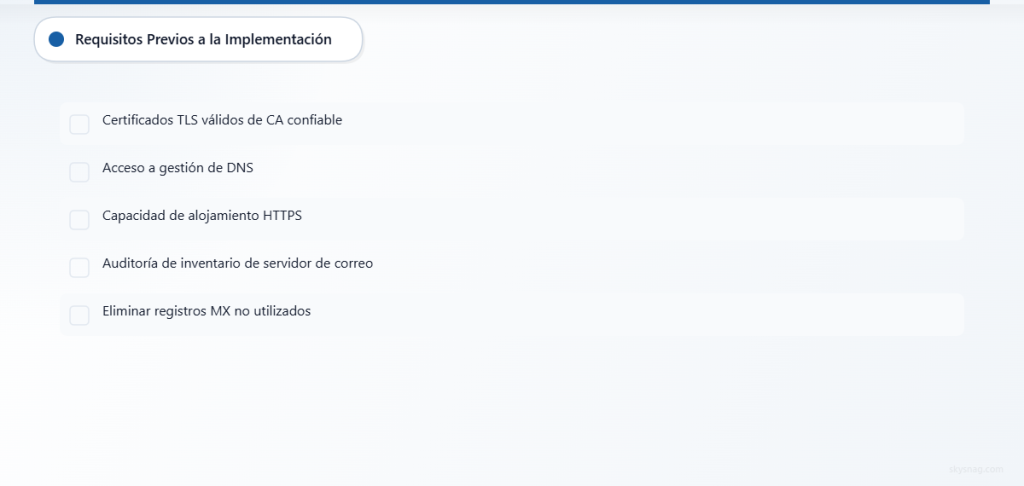

Antes de comenzar su implementación de MTA-STS, asegúrese de tener los siguientes requisitos técnicos en su lugar:

Gestión de Certificados SSL/TLS: Sus servidores de correo deben tener certificados TLS válidos y correctamente configurados de autoridades de certificación confiables. Los certificados autofirmados causarán violaciones de política y posibles fallas en la entrega de correo.

Acceso a Gestión de DNS: Necesitará acceso administrativo a la zona DNS de su organización para publicar los registros TXT requeridos. Considere usar un proveedor de DNS que soporte gestión API para actualizaciones de política más fáciles.

Capacidad de Alojamiento Web: MTA-STS requiere alojar un archivo de política sobre HTTPS, típicamente en un subdominio como mta-sts.sudominio.com. Esto puede ser alojado en infraestructura web existente o servicios de alojamiento dedicados.

Evaluación de Infraestructura de Servidores de Correo

Realice una auditoría completa de su configuración actual de servidores de correo. Documente todos los servidores de correo entrante, incluyendo registros MX primarios, servidores de respaldo y cualquier servicio de seguridad de correo electrónico de terceros. Este inventario se vuelve crucial al definir los parámetros de su política MTA-STS.

Muchas organizaciones descubren servidores de correo obsoletos u olvidados durante este proceso. Elimine cualquier servidor no utilizado de sus registros MX antes de implementar MTA-STS para evitar conflictos de política.

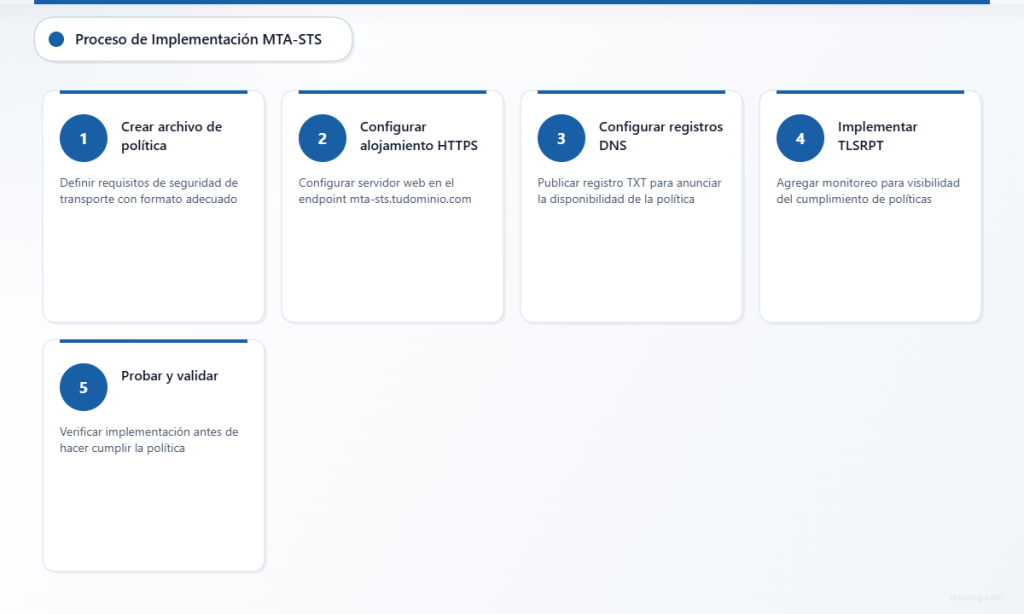

III. Implementación Paso a Paso de MTA-STS

Paso 1: Crear Su Archivo de Política MTA-STS

Comience creando un archivo de política que defina sus requisitos de seguridad de transporte. Este archivo debe ser servido a través de HTTPS y contener formato específico para asegurar compatibilidad con todos los principales proveedores de correo electrónico.

Cree un archivo llamado mta-sts.txt con la siguiente estructura:

version: STSv1

mode: enforce

mx: mail.sudominio.com

mx: backup.sudominio.com

max_age: 86400Parámetros de Política Explicados:

- version: Debe ser «STSv1» para cumplimiento con el estándar actual

- mode: Use «testing» inicialmente, luego mueva a «enforce» después de la verificación

- mx: Liste todos los servidores de correo legítimos que deberían recibir su correo electrónico

- max_age: Duración de caché de la política en segundos (86400 = 24 horas)

Paso 2: Configurar Alojamiento HTTPS para el Archivo de Política

Configure un servidor web para alojar su archivo de política MTA-STS en https://mta-sts.sudominio.com/.well-known/mta-sts.txt. La configuración de alojamiento debe cumplir requisitos específicos:

Requisitos de Certificado SSL: Use un certificado TLS válido para el subdominio mta-sts. Muchas organizaciones usan certificados comodín o agregan el subdominio a certificados existentes.

Cabeceras Content-Type: Configure su servidor web para servir el archivo de política con cabeceras Content-Type: text/plain. Tipos de contenido incorrectos pueden causar fallas en el análisis de políticas.

Consideraciones de Confiabilidad: Asegure alta disponibilidad para su alojamiento de políticas. Si el archivo de política se vuelve no disponible, los servidores emisores pueden diferir o rechazar la entrega de correo electrónico.

Paso 3: Configurar Registros DNS

Publique un registro TXT en _mta-sts.sudominio.com que anuncie su política:

_mta-sts.sudominio.com. IN TXT "v=STSv1; id=20260315120000;"Componentes del Registro DNS:

- v=STSv1: Indica la versión 1 de MTA-STS

- id: Identificador de política que debe ser actualizado cuando cambien las políticas (use formato de marca de tiempo para seguimiento fácil)

El registro DNS sirve como una señal a los servidores de correo emisores de que existe una política MTA-STS y debe ser obtenida desde su punto final de alojamiento de políticas.

Paso 4: Implementar TLSRPT para Monitoreo

Aunque no es estrictamente requerido, implementar TLSRPT (TLS Reporting) junto con MTA-STS proporciona visibilidad crucial sobre el cumplimiento de políticas y posibles problemas.

Agregue un registro DNS TLSRPT:

_smtp._tls.sudominio.com. IN TXT "v=TLSRPTv1; rua=mailto:[email protected]"Los reportes TLSRPT lo ayudan a identificar servidores de correo legítimos que pueden estar experimentando problemas de conexión TLS con sus servidores, permitiéndole abordar problemas antes de que impacten la entrega de correo.

Paso 5: Pruebas y Validación

Antes de pasar al modo de cumplimiento, pruebe completamente su implementación MTA-STS usando tanto herramientas automatizadas como métodos de verificación manual.

Verificación de Propagación DNS: Verifique que sus registros DNS se hayan propagado globalmente usando múltiples verificadores DNS. La propagación incompleta puede causar cumplimiento inconsistente de políticas.

Accesibilidad del Archivo de Política: Pruebe el acceso HTTPS a su archivo de política desde múltiples ubicaciones y redes. Considere usar servicios de monitoreo para rastrear la disponibilidad del archivo de política.

Pruebas de Flujo de Correo: Envíe correos electrónicos de prueba desde varios proveedores (Gmail, Outlook, Yahoo) y monitoree las tasas de éxito de entrega. Muchas organizaciones usan herramientas como Skysnag Protect para automatizar este proceso de prueba y recibir reportes detallados sobre el estado de autenticación.

Paso 6: Pasar al Modo de Cumplimiento

Después de pruebas exitosas en modo «testing» por al menos una semana, actualice su política a modo «enforce»:

version: STSv1

mode: enforce

mx: mail.sudominio.com

mx: backup.sudominio.com

max_age: 604800Incremente el valor max_age a una semana (604800 segundos) para implementaciones de producción. Actualice el campo ID de su registro DNS para reflejar el cambio de política:

_mta-sts.sudominio.com. IN TXT "v=STSv1; id=20260322120000;"IV. Errores Comunes de Implementación y Cómo Evitarlos

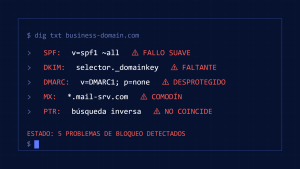

Cobertura Incompleta de Registros MX

Uno de los errores más frecuentes involucra fallar en incluir todos los servidores de correo legítimos en la política MTA-STS. Esta omisión puede causar que el correo electrónico legítimo sea rechazado cuando llega a través de servidores no listados en la política.

Solución: Mantenga un inventario completo de todos los servidores de correo, incluyendo servidores de respaldo, servicios de seguridad de terceros y cualquier servicio de enrutamiento de correo electrónico basado en la nube. Revise los registros MX trimestralmente para identificar cualquier cambio.

Desajustes de Certificados TLS

Los servidores de correo deben presentar certificados TLS que coincidan exactamente con sus nombres de host. Los desajustes de certificados causan violaciones de política y posibles fallas en la entrega de correo.

Solución: Implemente monitoreo automatizado de certificados para alertarlo antes de que los certificados expiren. Use certificados Subject Alternative Name (SAN) para cubrir múltiples nombres de host de servidores de correo con un solo certificado.

Problemas de Disponibilidad del Archivo de Política

Si su archivo de política MTA-STS se vuelve no disponible, los servidores de correo emisores pueden cachear la falla y diferir futuros intentos de entrega por períodos extendidos.

Solución: Implemente alojamiento redundante para su archivo de política a través de múltiples ubicaciones geográficas. Considere usar redes de distribución de contenido (CDNs) para mejorar la disponibilidad y el rendimiento.

Valores de TTL DNS Incorrectos

Configurar valores de TTL DNS demasiado altos puede retrasar actualizaciones de política, mientras que valores demasiado bajos pueden aumentar la carga de consultas DNS e interrupciones potenciales del servicio.

Solución: Use valores de TTL moderados (300-3600 segundos) para registros DNS MTA-STS. Planifique cambios de política con anticipación y reduzca valores TTL antes de hacer actualizaciones.

V. Opciones de Configuración Avanzada

Gestión de Múltiples Dominios

Las organizaciones que gestionan múltiples dominios pueden implementar políticas MTA-STS centralizadas alojando archivos de política en una sola infraestructura mientras mantienen registros DNS separados para cada dominio.

Este enfoque simplifica la gestión de certificados y reduce la complejidad de alojamiento mientras mantiene límites de seguridad entre diferentes unidades organizacionales.

Integración con Servicios de Seguridad de Correo Electrónico

Muchas organizaciones usan servicios de seguridad de correo electrónico de terceros que actúan como servidores MX antes de entregar correo electrónico a la infraestructura interna. Incluya estos servicios en su política MTA-STS mientras asegura que mantengan conectividad TLS apropiada a sus servidores de destino final.

Documente la ruta completa de flujo de correo electrónico y verifique la conectividad TLS en cada salto para evitar violaciones de política.

Gestión Automatizada de Políticas

Considere implementar sistemas de gestión automatizada de políticas que pueden actualizar registros DNS y archivos de política basados en cambios de infraestructura. Esta automatización reduce el riesgo de error humano y asegura que las políticas permanezcan actuales a medida que evoluciona su infraestructura de correo electrónico.

VI. Mejores Prácticas de Monitoreo y Mantenimiento

Validación Regular de Políticas

Establezca un proceso de revisión mensual para validar que su política MTA-STS refleje con precisión su infraestructura actual de servidores de correo. Esta revisión debe incluir:

- Verificación de todas las entradas de registros MX en la política

- Confirmación de validez de certificados TLS a través de todos los servidores de correo

- Prueba de accesibilidad del archivo de política desde múltiples ubicaciones

- Revisión de datos TLSRPT para tendencias de violación de política

Gestión del Ciclo de Vida de Certificados

Implemente monitoreo automatizado para certificados TLS en todos los servidores de correo incluidos en su política MTA-STS. La expiración de certificados puede causar violaciones inmediatas de política y fallas en la entrega de correo.

Muchas organizaciones integran el monitoreo de certificados con sus plataformas existentes de gestión de servicios de TI para asegurar renovaciones oportunas y minimizar interrupciones del servicio.

Optimización del Rendimiento

Monitoree el impacto en el rendimiento de las verificaciones de política MTA-STS en su infraestructura de correo electrónico. Aunque los beneficios de seguridad superan significativamente la sobrecarga mínima de rendimiento, entender las métricas base ayuda a identificar problemas potenciales.

Rastree tiempos de respuesta del archivo de política, rendimiento de consultas DNS y cualquier correlación entre cumplimiento de política y retrasos de procesamiento de correo.

VII. Consideraciones de Cumplimiento y Regulatorias

La implementación de MTA-STS apoya el cumplimiento con varios marcos regulatorios que requieren cifrado de comunicaciones sensibles en tránsito. Industrias como la salud (HIPAA), finanzas (PCI DSS) y sectores gubernamentales a menudo exigen o recomiendan fuertemente seguridad de capa de transporte para comunicaciones por correo electrónico.

Documente su implementación MTA-STS como parte del inventario de controles de seguridad de su organización. Incluya documentos de política, detalles de configuración y procedimientos de monitoreo en paquetes de auditoría de cumplimiento.

Para organizaciones sujetas a requisitos de localización de datos, asegúrese de que su infraestructura de alojamiento de archivos de política cumpla con restricciones geográficas relevantes mientras mantiene los requisitos de disponibilidad para cumplimiento efectivo de políticas.

VIII. Resolución de Problemas Comunes

Errores de Análisis de Políticas

Los errores de sintaxis en archivos de política MTA-STS pueden causar que los servidores de correo emisores ignoren las políticas o recurran a métodos de transporte menos seguros. Los problemas de sintaxis comunes incluyen espacios en blanco incorrectos, dos puntos faltantes y valores de parámetros inválidos.

Resolución: Use herramientas de validación de políticas para verificar la sintaxis antes de publicar actualizaciones. Implemente control de versiones para archivos de política para permitir retroceso rápido si surgen problemas.

Retrasos de Propagación DNS

Los cambios a registros DNS MTA-STS pueden tomar tiempo para propagarse globalmente, creando inconsistencias temporales en el cumplimiento de políticas a través de diferentes regiones geográficas.

Resolución: Planifique cambios de política durante períodos de bajo volumen de correo electrónico y monitoree el estado de propagación usando herramientas globales de verificación DNS. Considere implementar monitoreo DNS para detectar problemas de propagación automáticamente.

Problemas de Cadena de Confianza de Certificados

Los servidores de correo pueden rechazar conexiones TLS si las cadenas de confianza de certificados están incompletas o contienen certificados intermedios inválidos.

Resolución: Verifique cadenas de confianza completas de certificados en todos los servidores de correo. Use herramientas de prueba SSL para identificar problemas de cadena de confianza y asegure que los certificados intermedios estén configurados correctamente.

IX. Puntos Clave

La implementación de MTA-STS mejora significativamente la postura de seguridad de correo electrónico de su organización al imponer conexiones de transporte cifradas y prevenir ataques de degradación. El éxito depende de planificación cuidadosa, pruebas exhaustivas y mantenimiento continuo tanto de la infraestructura técnica como de las políticas de seguridad.

Comience con modo de prueba para validar su configuración antes de pasar al cumplimiento, y mantenga monitoreo completo para asegurar efectividad continua. Las revisiones regulares de su política MTA-STS aseguran que permanezca alineada con cambios de infraestructura y requisitos de seguridad en evolución.

La inversión en implementación MTA-STS paga dividendos en riesgos reducidos de seguridad de correo electrónico y postura de cumplimiento mejorada. Las organizaciones que implementan MTA-STS típicamente ven mejoras inmediatas en métricas de seguridad de correo electrónico y susceptibilidad reducida a ataques de capa de transporte.

¿Listo para implementar MTA-STS con orientación experta y monitoreo automatizado? Skysnag Protect proporciona gestión completa de autenticación de correo electrónico, incluyendo soporte de implementación MTA-STS, validación automatizada de políticas y reportes detallados para asegurar que su seguridad de correo electrónico permanezca robusta y cumpla.