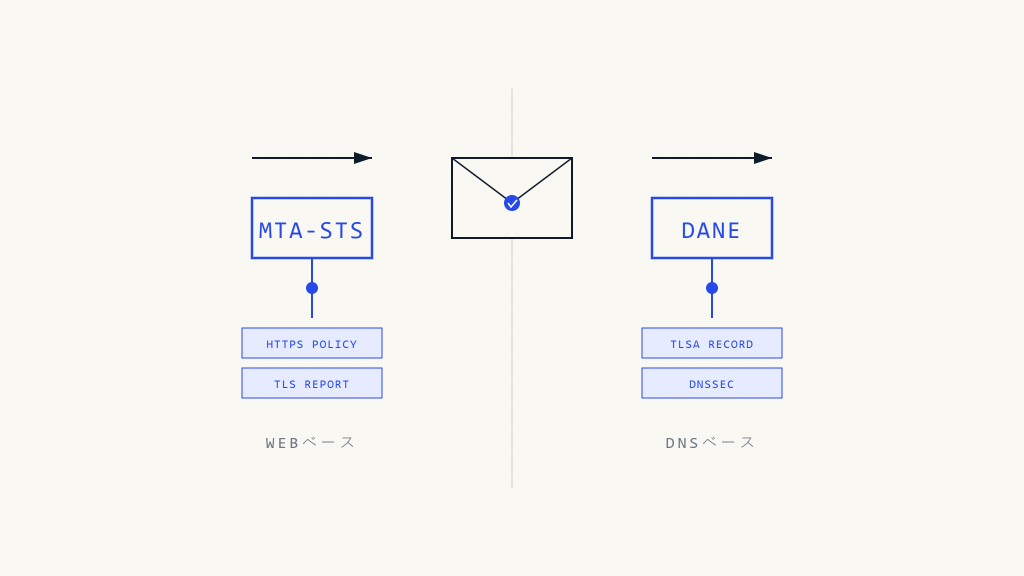

メールトランスポートセキュリティは、組織がSMTP通信を標的とするますます巧妙な攻撃に直面する中、サイバーセキュリティの重要な戦場であり続けています。輸送中のメールを保護するために2つの主要な標準が登場しています:MTA-STS(Mail Transfer Agent Strict Transport Security)とDANE(DNS-based Authentication of Named Entities)です。効果的なメールセキュリティ戦略を実装するためには、これらのプロトコルの違いを理解することが不可欠です。

MTA-STSとDANEの両方ともメール送信の基本的な脆弱性に対処していますが、トランスポート層セキュリティの課題を解決するために明確に異なるアプローチを取っています。この包括的な比較では、技術的実装、セキュリティ上の利点、実用的な展開に関する考慮事項を検証し、組織がメールインフラストラクチャに最も適したソリューションを選択できるよう支援します。

MTA-STSの理解:HTTPSベースのメールセキュリティ

MTA-STSは馴染みのあるWebセキュリティの原則を活用してメール通信を保護します。RFC 8461として導入されたこの標準は、HTTPSを使用してドメインへのメール送信方法を規定するセキュリティポリシーを公開します。

MTA-STSの動作原理

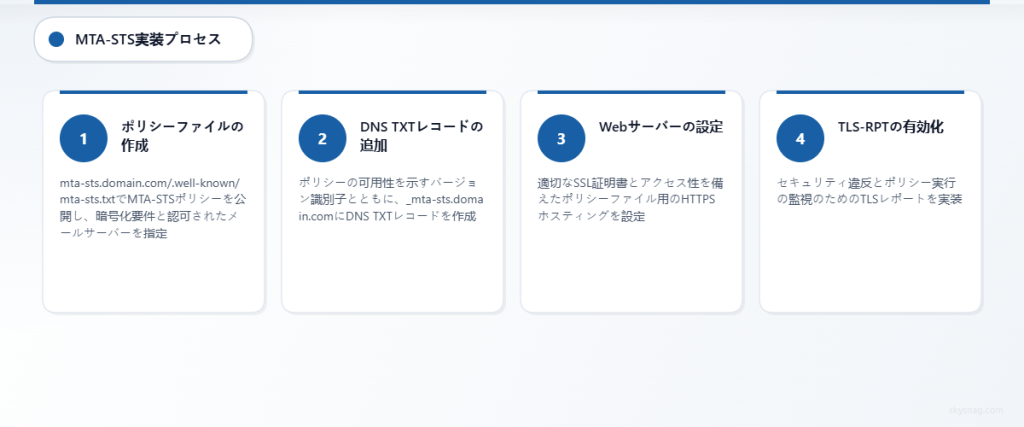

MTA-STS実装プロセスには、いくつかの重要なコンポーネントが含まれます:

ポリシー公開:組織はよく知られたURL(mta-sts.domain.com/.well-known/mta-sts.txt)でHTTPS経由でMTA-STSポリシーを公開します。このポリシーファイルは、どのメールサーバーがメールを受信する権限があるかを指定し、暗号化要件を義務付けます。

DNS TXTレコード:_mta-sts.domain.comのシンプルなDNS TXTレコードは、ポリシーの可用性を示し、ポリシー更新のバージョン識別子を含みます。

ポリシー実施:送信メールサーバーはMTA-STSポリシーを取得してキャッシュし、ドメインにメールを配信する際に指定されたセキュリティ要件を実施します。

MTA-STSの主要機能

- 暗号化の強制:すべてのメール通信にTLS暗号化を要求

- 証明書検証:適切なSSL/TLS証明書検証を義務付け

- 認可されたMXレコード:メールを正当に受信できるメールサーバーを指定

- ポリシーの柔軟性:段階的展開のためのテストと実施モードをサポート

- 障害報告:セキュリティ違反の監視のためのTLS-RPT統合を含む

DANEの探求:DNS駆動の証明書認証

DANEは、DNS Security Extensions(DNSSEC)を活用してDNSレコードに直接証明書情報を公開することで、根本的に異なるアプローチを取ります。RFC 6698で標準化されたDANEは、ドメイン名と関連する証明書の間に直接的な信頼関係を作成します。

DANE実装アーキテクチャ

TLSAレコード:DANEはDNSでTLSA(Transport Layer Security Authentication)レコードを使用して、サービスに対してどの証明書または証明書機関が認可されているかを指定します。

DNSSEC依存性:DANEは、DNSで公開された証明書情報の真正性と完全性を保証するために、完全に機能するDNSSEC実装を必要とします。

証明書マッチング:DANEは、正確な証明書マッチ、公開鍵マッチ、証明書機関検証など、複数の証明書マッチング方法をサポートします。

DANEセキュリティメカニズム

- 証明書ピニング:DNSを通じて特定の証明書をドメイン名に結合

- CA独立性:従来の証明書機関インフラストラクチャへの依存を削減

- 暗号化検証:DNSSEC署名を使用して証明書の真正性を検証

- 複数の検証オプション:さまざまな証明書検証方法をサポート

- プロトコル統合:SMTP以外にも、HTTPSやその他のTLS対応サービスなど、複数のプロトコルで動作

技術実装の比較

展開の複雑さ

MTA-STS実装:

- ポリシーホスティングのためのWebサーバー設定が必要

- シンプルなDNS TXTレコード作成

- 直接的なポリシーファイル管理

- 既存のPKIインフラストラクチャとの互換性

- テストモードを通じた段階的展開

DANE実装:

- 完全なDNSSEC展開を要求

- 複雑なTLSAレコード設定

- DNSでの証明書ライフサイクル管理が必要

- 専門的なDNSホスティングが必要な可能性

- 全て実行するか何もしないかの展開アプローチ

インフラストラクチャ要件

MTA-STS vs DANEを検討する組織は、異なるインフラストラクチャ要求に直面します。MTA-STSは、HTTPS経由でポリシーファイルを提供できるWebサーバー以外に最小限の追加インフラストラクチャしか必要としません。ほとんどの組織は既存のWeb存在を通じてこの機能を既に持っています。

DANE実装はより重要なインフラストラクチャの課題を提示します。DNSSEC展開には専門的なDNSホスティングまたは重要な内部DNSインフラストラクチャのアップグレードが必要です。最近の業界データによると、ドメインの30%未満しかDNSSECを実装しておらず、DANE採用に対する実質的な障壁を作成しています。

保守と運用

MTA-STS保守:

- シンプルなファイル修正によるポリシー更新

- 標準的なWebサーバー監視

- 既存のPKIプロセスを通じた証明書管理

- TLS-RPTを通じた明確なエラー報告

DANE保守:

- 証明書変更のためのDNSレコード更新

- DNSSECキー管理とローテーション

- DNSSEC関連問題の複雑なトラブルシューティング

- 検証失敗に対する可視性の制限

セキュリティ分析と有効性

攻撃面の軽減

両方のプロトコルは、メールセキュリティにおける異なる攻撃ベクターに対処します。MTA-STSは主に、暗号化と証明書検証を強制することでSMTP送信中の中間者攻撃から保護します。このアプローチは、接続ダウングレード攻撃を通じて攻撃者がメール通信を傍受または修正することを効果的に防止します。

DANEは、DNSSECを通じた証明書真正性の暗号化証明を確立することで、より包括的な証明書検証を提供します。このメカニズムは不正証明書攻撃から保護し、潜在的に侵害された証明書機関への依存を削減します。

信頼モデルの違い

MTA-STSとDANEの基盤となる信頼モデルは、証明書検証に対する根本的に異なるアプローチを表しています:

MTA-STS信頼モデル:従来のPKIインフラストラクチャと証明書機関に依存し、ポリシーベースの実施で強化されます。このアプローチは、セキュリティ層を追加しながら既存の証明書管理慣行との互換性を維持します。

DANE信頼モデル:DNSSECを通じてドメイン所有者と彼らの証明書の間に直接的な暗号化信頼関係を作成します。このモデルは証明書機関への依存を削減しますが、堅牢なDNSSECインフラストラクチャが必要です。

採用率と業界サポート

現在の市場浸透

MTA-STSは、シンプルな実装要件により、主要なメールプロバイダーと企業で広く採用されています。Gmail、Yahoo、Microsoftを含む主要プロバイダーがMTA-STSサポートを実装し、さらなる採用を促進するネットワーク効果を作成しています。

DANE採用は主にDNSSEC実装の課題により制限されたままです。技術的にはいくつかの側面で優れていますが、DANE展開の実用的な障壁がその広範な採用を制限しています。

ベンダーサポート

メールセキュリティベンダーは一般的に、顧客要求とシンプルな統合要件により、MTA-STS実装により強いサポートを提供しています。Skysnag Protectは包括的なMTA-STS監視とポリシー管理機能を含み、組織が効果的なトランスポートセキュリティポリシーを実装し維持するのに役立ちます。

DANEサポートはベンダー間で大幅に異なり、多くは広範な企業展開ではなく、ニッチなユースケースや専門的なセキュリティ要件に焦点を当てています。

実装決定フレームワーク

MTA-STSを選択すべき場合

組織は以下の場合にMTA-STS実装を優先すべきです:

- 迅速なトランスポートセキュリティ展開を求める場合

- 既存のPKIインフラストラクチャの制約内で作業する場合

- メールパートナーとの広範な互換性が必要な場合

- 明確なポリシー報告と監視が必要な場合

- 包括的なDNSSECインフラストラクチャなしで運用している場合

DANEを検討すべき場合

DANE実装は以下の組織にとって意味があります:

- 堅牢なDNSSECインフラストラクチャが既に展開されている

- 最大限の証明書検証セキュリティが必要

- 証明書機関の依存関係を削減する必要がある

- 高セキュリティ環境で運用している

- 複雑なDNSベースの証明書ライフサイクルプロセスを管理できる

ハイブリッドアプローチの考慮事項

一部の組織は、セキュリティカバレッジを最大化するためにMTA-STSとDANEの両方を実装しています。このアプローチは冗長な保護メカニズムを提供しますが、ポリシー競合と運用の複雑さを防ぐための慎重な調整が必要です。

実用的な展開戦略

段階的実装アプローチ

フェーズ1:評価

- 現在のメールインフラストラクチャとセキュリティ要件を評価

- DANE検討のためのDNSSEC準備状況を評価

- 主要なメールパートナーと彼らのセキュリティ機能を特定

フェーズ2:テスト

- 段階的検証のためにテストモードでMTA-STSを展開

- 実装問題についてTLS-RPTレポートを監視

- 証明書管理プロセスを検証

フェーズ3:実施

- 成功したテスト期間後に実施モードを有効化

- 継続的なコンプライアンスとセキュリティメトリクスを監視

- すべてのメール対応ドメインに実装を拡張

一般的な実装の落とし穴

組織はトランスポートセキュリティ展開中に頻繁に課題に遭遇します:

証明書管理の問題:トランスポートセキュリティポリシーと証明書更新プロセスの調整失敗は配信失敗を作成する可能性があります。

ポリシー同期:異なるセキュリティメカニズム間の整合性のないポリシーは混乱と運用問題を引き起こす可能性があります。

監視のギャップ:トランスポートセキュリティ有効性の不適切な監視は、セキュリティ問題を検出し対応する能力を制限します。

パフォーマンスと運用への影響

遅延の考慮事項

MTA-STSはHTTPSポリシー取得とキャッシングを通じて最小限の遅延オーバーヘッドを導入します。ポリシーが長期間キャッシュされるため、メール配信パフォーマンスへの影響はほとんどの組織にとって無視できます。

DANEは、特に複雑なDNSSEC検証チェーンを持つ環境で、追加のDNSルックアップ遅延を導入する可能性があります。しかし、適切なDNSキャッシングと最適化によりパフォーマンス影響を最小化できます。

監視とトラブルシューティング

効果的な監視機能は2つのアプローチ間で大幅に異なります:

MTA-STS監視:TLS-RPTはトランスポートセキュリティ違反、証明書検証失敗、ポリシー実施問題について詳細な報告を提供します。この標準化された報告により、プロアクティブなセキュリティ監視と迅速な問題解決が可能になります。

DANE監視:DANEトラブルシューティングは主にDNS分析ツールとDNSSEC検証監視に依存しています。DNSSECデバッグの複雑さは、多くのITチームにとって問題解決をより困難にする可能性があります。

将来の考慮事項と進化

プロトコル開発動向

MTA-STSとDANEの両方とも、新興セキュリティ課題に対処し、展開の簡素化を改善するために進化し続けています。最近の開発には、MTA-STSの強化されたポリシー柔軟性と簡素化されたDANE展開ツールが含まれます。

メールセキュリティ環境は、セキュリティ有効性と実用的な展開要件のバランスを取るソリューションを益々好む傾向があり、MTA-STS採用の継続的な強い成長を示唆しています。

より広いセキュリティフレームワークとの統合

トランスポートセキュリティプロトコルは、DMARC、SPF、DKIMを含む複数のセキュリティ標準にわたって統一されたポリシー管理と監視を提供する包括的なメールセキュリティプラットフォームとますます統合されています。

重要なポイント

MTA-STSは、メールトランスポートセキュリティの実装を求めるほとんどの組織にとって明確な勝者として浮上しています。シンプルな展開要件、広範なベンダーサポート、効果的なセキュリティ保護により、企業メールセキュリティ戦略の実用的な選択肢となっています。既存のPKIインフラストラクチャとの統合と、TLS-RPTを通じた包括的な報告機能により、長期的な保守とセキュリティ監視を促進する運用上の利点が提供されます。

DANEは暗号化証明書検証アプローチを通じて優れた理論的セキュリティを提供しますが、実装の複雑さとDNSSEC依存性により、ほとんどの組織での実用的な適用可能性が制限されています。DANEは既存のDNSSECインフラストラクチャと専門的なセキュリティ要件を持つ高セキュリティ環境にとって価値があります。

組織は、追加の複雑さを正当化する特定のユースケースにDANEを検討しながら、主要なメールトランスポートセキュリティ戦略としてMTA-STS実装を優先すべきです。包括的なメール認証プロトコルとのMTA-STSの組み合わせは、運用の簡素さと広範な互換性を維持しながら、現代のメールベース脅威に対する堅牢な保護を提供します。

効果的なメールトランスポートセキュリティを実装する準備ができている組織にとって、Skysnag Protectは、メールインフラストラクチャ全体で展開を簡素化し継続的なセキュリティ有効性を確保する包括的なMTA-STSポリシー管理と監視機能を提供します。

送信元のアイデンティティを保護し、ドメインの信頼性を守る準備はできていますか?今すぐご登録ください。

始めましょう