MTA-STS vs DANE: Comparación Completa de Seguridad de Email para Organizaciones Modernas

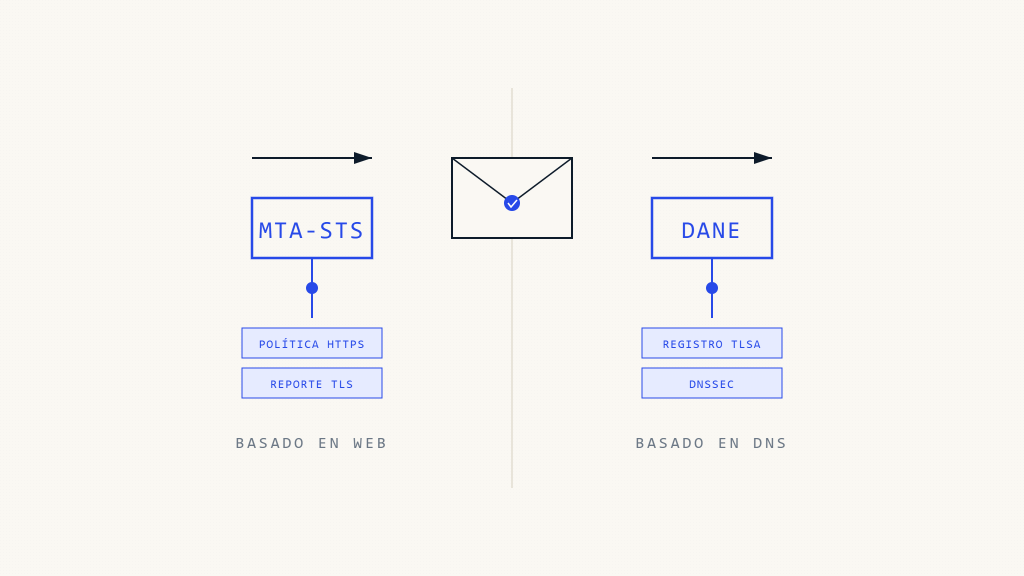

La seguridad del transporte de correo electrónico sigue siendo un campo de batalla crítico en ciberseguridad, con organizaciones enfrentando ataques cada vez más sofisticados que se dirigen a las comunicaciones SMTP. Dos estándares prominentes han surgido para asegurar el correo electrónico en tránsito: MTA-STS (Seguridad de Transporte Estricta del Agente de Transferencia de Correo) y DANE (Autenticación Basada en DNS de Entidades Nombradas). Entender las diferencias entre estos protocolos es esencial para implementar estrategias efectivas de seguridad de correo electrónico.

Tanto MTA-STS como DANE abordan vulnerabilidades fundamentales en la transmisión de correo electrónico, pero toman enfoques distintamente diferentes para resolver los desafíos de seguridad de la capa de transporte. Esta comparación comprensiva examina sus implementaciones técnicas, beneficios de seguridad y consideraciones prácticas de despliegue para ayudar a las organizaciones a elegir la solución más apropiada para su infraestructura de correo electrónico.

Entendiendo MTA-STS: Seguridad de Email Basada en HTTPS

MTA-STS aprovecha los principios familiares de seguridad web para proteger las comunicaciones de correo electrónico. Introducido como RFC 8461, este estándar usa HTTPS para publicar políticas de seguridad que dictan cómo el correo electrónico debe ser transmitido a un dominio.

Cómo Funciona MTA-STS

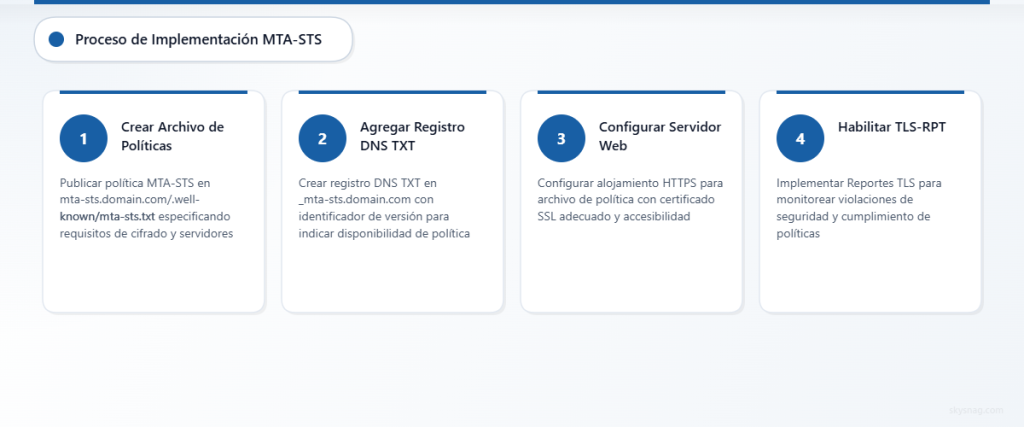

El proceso de implementación de MTA-STS involucra varios componentes clave:

Publicación de Políticas: Las organizaciones publican políticas MTA-STS vía HTTPS en una URL bien conocida (mta-sts.domain.com/.well-known/mta-sts.txt). Este archivo de política especifica qué servidores de correo están autorizados para recibir email y establece requisitos de encriptación.

Registro DNS TXT: Un registro DNS TXT simple en _mta-sts.domain.com indica la disponibilidad de la política e incluye un identificador de versión para actualizaciones de política.

Aplicación de Políticas: Los servidores de correo emisores recuperan y almacenan en caché la política MTA-STS, luego aplican los requisitos de seguridad especificados al entregar correo electrónico al dominio.

Características Clave de MTA-STS

- Aplicación de Encriptación: Requiere encriptación TLS para todas las comunicaciones de correo electrónico

- Validación de Certificados: Exige verificación adecuada de certificados SSL/TLS

- Registros MX Autorizados: Especifica qué servidores de correo pueden recibir legítimamente el email

- Flexibilidad de Políticas: Soporta modos de prueba y aplicación para despliegue gradual

- Reporte de Fallos: Incluye integración TLS-RPT para monitorear violaciones de seguridad

Explorando DANE: Autenticación de Certificados Basada en DNS

DANE toma un enfoque fundamentalmente diferente aprovechando las Extensiones de Seguridad DNS (DNSSEC) para publicar información de certificados directamente en registros DNS. Estandarizado en RFC 6698, DANE crea una relación de confianza directa entre nombres de dominio y sus certificados asociados.

Arquitectura de Implementación DANE

Registros TLSA: DANE usa registros TLSA (Autenticación de Seguridad de Capa de Transporte) en DNS para especificar qué certificados o autoridades de certificación están autorizados para un servicio.

Dependencia de DNSSEC: DANE requiere una implementación DNSSEC completamente funcional para asegurar la autenticidad e integridad de la información de certificados publicada en DNS.

Coincidencia de Certificados: DANE soporta múltiples métodos de coincidencia de certificados, incluyendo coincidencias exactas de certificados, coincidencias de claves públicas y validación de autoridades de certificación.

Mecanismos de Seguridad DANE

- Fijación de Certificados: Vincula certificados específicos a nombres de dominio a través de DNS

- Independencia de CA: Reduce la dependencia en infraestructura tradicional de autoridades de certificación

- Validación Criptográfica: Usa firmas DNSSEC para verificar autenticidad de certificados

- Múltiples Opciones de Validación: Soporta varios métodos de validación de certificados

- Integración de Protocolos: Funciona con múltiples protocolos más allá de SMTP, incluyendo HTTPS y otros servicios habilitados para TLS

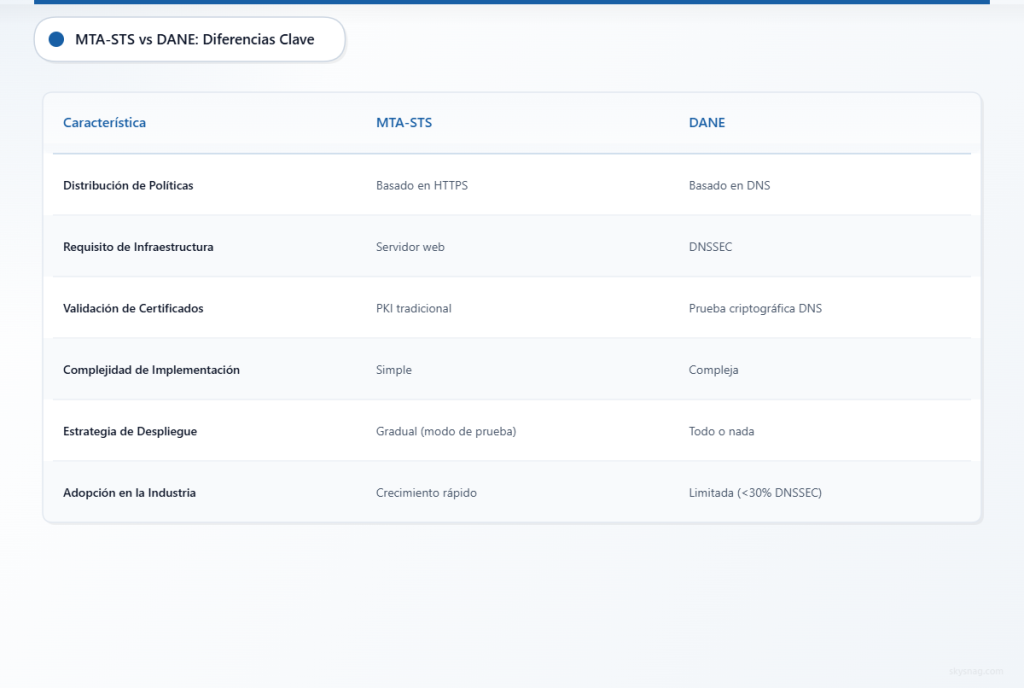

Comparación de Implementación Técnica

Complejidad de Despliegue

Implementación MTA-STS:

- Requiere configuración de servidor web para alojar políticas

- Creación simple de registro DNS TXT

- Gestión directa de archivos de política

- Compatible con infraestructura PKI existente

- Implementación gradual a través del modo de prueba

Implementación DANE:

- Demanda despliegue completo de DNSSEC

- Configuración compleja de registros TLSA

- Requiere gestión del ciclo de vida de certificados en DNS

- Puede necesitar alojamiento DNS especializado

- Enfoque de despliegue todo-o-nada

Requisitos de Infraestructura

Las organizaciones que consideran MTA-STS vs DANE enfrentan diferentes demandas de infraestructura. MTA-STS requiere infraestructura adicional mínima más allá de un servidor web capaz de servir archivos de política sobre HTTPS. La mayoría de las organizaciones ya poseen esta capacidad a través de su presencia web existente.

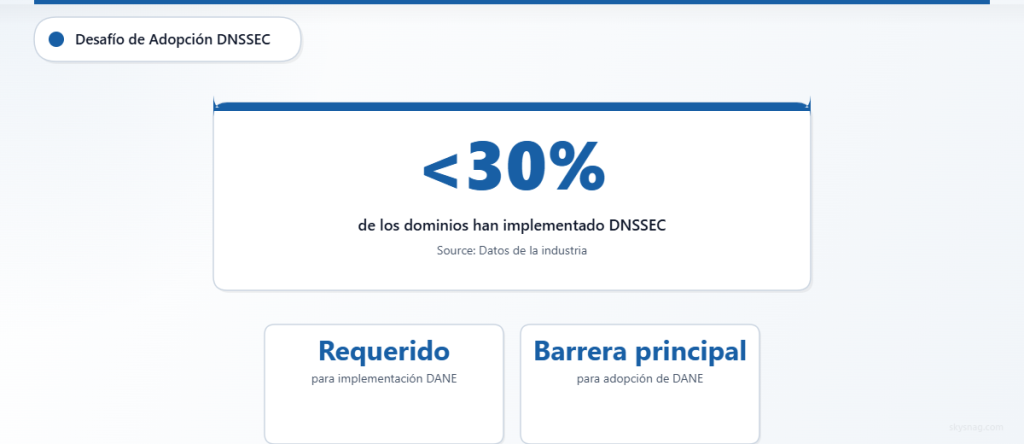

La implementación DANE presenta desafíos de infraestructura más significativos. El despliegue DNSSEC requiere alojamiento DNS especializado o actualizaciones significativas de la infraestructura DNS interna. Según datos recientes de la industria, menos del 30% de los dominios han implementado DNSSEC, creando una barrera sustancial para la adopción de DANE.

Mantenimiento y Operaciones

Mantenimiento MTA-STS:

- Actualizaciones de políticas vía modificaciones simples de archivos

- Monitoreo estándar de servidores web

- Gestión de certificados a través de procesos PKI existentes

- Reporte claro de errores a través de TLS-RPT

Mantenimiento DANE:

- Actualizaciones de registros DNS para cambios de certificados

- Gestión y rotación de claves DNSSEC

- Resolución de problemas compleja para asuntos relacionados con DNSSEC

- Visibilidad limitada en fallas de validación

Análisis de Seguridad y Efectividad

Mitigación de Superficie de Ataque

Ambos protocolos abordan diferentes vectores de ataque en seguridad de correo electrónico. MTA-STS protege principalmente contra ataques de intermediario durante la transmisión SMTP al aplicar encriptación y validación de certificados. Este enfoque previene efectivamente que los atacantes intercepten o modifiquen comunicaciones de correo electrónico a través de ataques de degradación de conexión.

DANE proporciona validación de certificados más comprensiva estableciendo prueba criptográfica de autenticidad de certificados a través de DNSSEC. Este mecanismo protege contra ataques de certificados maliciosos y reduce la dependencia en autoridades de certificación potencialmente comprometidas.

Diferencias en Modelos de Confianza

Los modelos de confianza subyacentes a MTA-STS y DANE representan enfoques fundamentalmente diferentes para la validación de certificados:

Modelo de Confianza MTA-STS: Se basa en infraestructura PKI tradicional y autoridades de certificación, mejorado con aplicación basada en políticas. Este enfoque mantiene compatibilidad con prácticas existentes de gestión de certificados mientras añade capas de seguridad.

Modelo de Confianza DANE: Crea una relación de confianza criptográfica directa entre propietarios de dominio y sus certificados a través de DNSSEC. Este modelo reduce la dependencia en autoridades de certificación pero requiere infraestructura DNSSEC robusta.

Tasas de Adopción y Soporte de la Industria

Penetración de Mercado Actual

MTA-STS ha logrado adopción más amplia entre principales proveedores de correo electrónico y empresas debido a sus requisitos de implementación más simples. Principales proveedores incluyendo Gmail, Yahoo y Microsoft han implementado soporte MTA-STS, creando un efecto de red que fomenta mayor adopción.

La adopción de DANE permanece limitada principalmente debido a desafíos de implementación DNSSEC. Aunque técnicamente superior en algunos aspectos, las barreras prácticas para el despliegue de DANE han restringido su adopción generalizada.

Soporte de Proveedores

Los proveedores de seguridad de correo electrónico generalmente han proporcionado soporte más fuerte para la implementación MTA-STS debido a la demanda del cliente y requisitos de integración más simples. Skysnag Protect incluye capacidades comprensivas de monitoreo y gestión de políticas MTA-STS, ayudando a las organizaciones a implementar y mantener políticas efectivas de seguridad de transporte.

El soporte DANE varía significativamente entre proveedores, con muchos enfocándose en casos de uso nicho o requisitos de seguridad especializados en lugar de despliegue empresarial amplio.

Marco de Decisión de Implementación

Cuándo Elegir MTA-STS

Las organizaciones deben priorizar la implementación MTA-STS cuando:

- Buscan despliegue rápido de seguridad de transporte

- Trabajan dentro de restricciones de infraestructura PKI existente

- Requieren compatibilidad amplia con socios de correo electrónico

- Necesitan reporte y monitoreo claros de políticas

- Operan sin infraestructura DNSSEC comprensiva

Cuándo Considerar DANE

La implementación DANE tiene sentido para organizaciones que:

- Tienen infraestructura DNSSEC robusta ya desplegada

- Requieren máxima seguridad de validación de certificados

- Necesitan reducir dependencias de autoridades de certificación

- Operan en ambientes de alta seguridad

- Pueden gestionar procesos complejos de ciclo de vida de certificados basados en DNS

Consideraciones de Enfoque Híbrido

Algunas organizaciones implementan tanto MTA-STS como DANE para maximizar la cobertura de seguridad. Este enfoque proporciona mecanismos de protección redundantes pero requiere coordinación cuidadosa para prevenir conflictos de políticas y complejidad operacional.

Estrategias Prácticas de Despliegue

Enfoque de Implementación por Fases

Fase 1: Evaluación

- Evaluar infraestructura actual de correo electrónico y requisitos de seguridad

- Evaluar preparación DNSSEC para consideración DANE

- Identificar socios clave de correo electrónico y sus capacidades de seguridad

Fase 2: Pruebas

- Desplegar MTA-STS en modo de prueba para validación gradual

- Monitorear reportes TLS-RPT para problemas de implementación

- Validar procesos de gestión de certificados

Fase 3: Aplicación

- Habilitar modo de aplicación después de período de prueba exitoso

- Monitorear cumplimiento continuo y métricas de seguridad

- Expandir implementación a todos los dominios habilitados para correo

Errores Comunes de Implementación

Las organizaciones frecuentemente encuentran desafíos durante el despliegue de seguridad de transporte:

Problemas de Gestión de Certificados: El fallo en coordinar políticas de seguridad de transporte con procesos de renovación de certificados puede crear fallas de entrega.

Sincronización de Políticas: Políticas desalineadas entre diferentes mecanismos de seguridad pueden causar confusión y problemas operacionales.

Brechas de Monitoreo: Monitoreo inadecuado de la efectividad de seguridad de transporte limita la capacidad de detectar y responder a problemas de seguridad.

Impacto de Rendimiento y Operacional

Consideraciones de Latencia

MTA-STS introduce sobrecarga mínima de latencia a través de recuperación y almacenamiento en caché de políticas HTTPS. El impacto en el rendimiento de entrega de correo electrónico es insignificante para la mayoría de organizaciones, ya que las políticas se almacenan en caché por períodos extendidos.

DANE puede introducir latencia adicional de búsqueda DNS, particularmente en ambientes con cadenas complejas de validación DNSSEC. Sin embargo, el almacenamiento en caché DNS adecuado y la optimización pueden minimizar el impacto de rendimiento.

Monitoreo y Resolución de Problemas

Las capacidades efectivas de monitoreo difieren significativamente entre los dos enfoques:

Monitoreo MTA-STS: TLS-RPT proporciona reporte detallado sobre violaciones de seguridad de transporte, fallas de validación de certificados y problemas de aplicación de políticas. Este reporte estandarizado habilita monitoreo proactivo de seguridad y resolución rápida de problemas.

Monitoreo DANE: La resolución de problemas DANE depende fuertemente de herramientas de análisis DNS y monitoreo de validación DNSSEC. La complejidad de la depuración DNSSEC puede hacer más desafiante la resolución de problemas para muchos equipos de TI.

Consideraciones Futuras y Evolución

Tendencias de Desarrollo de Protocolos

Tanto MTA-STS como DANE continúan evolucionando para abordar desafíos emergentes de seguridad y mejorar la simplicidad de despliegue. Desarrollos recientes incluyen flexibilidad mejorada de políticas para MTA-STS y herramientas simplificadas de despliegue DANE.

El panorama de seguridad de correo electrónico favorece cada vez más soluciones que equilibran efectividad de seguridad con requisitos prácticos de despliegue, sugiriendo crecimiento fuerte continuo para la adopción MTA-STS.

Integración con Marcos de Seguridad Más Amplios

Los protocolos de seguridad de transporte se integran cada vez más con plataformas comprensivas de seguridad de correo electrónico que proporcionan gestión unificada de políticas y monitoreo a través de múltiples estándares de seguridad incluyendo DMARC, SPF y DKIM.

Puntos Clave

MTA-STS emerge como el claro ganador para la mayoría de organizaciones que buscan implementar seguridad en el transporte de correo electrónico. Sus requisitos de implementación más simples, amplio soporte de proveedores y protecciones de seguridad efectivas lo convierten en la opción práctica para estrategias de seguridad de correo electrónico empresarial. La integración del protocolo con la infraestructura PKI existente y las capacidades de reporte integral a través de TLS-RPT proporcionan ventajas operativas que facilitan el mantenimiento a largo plazo y el monitoreo de seguridad.

DANE ofrece seguridad teórica superior a través de su enfoque de validación criptográfica de certificados, pero la complejidad de implementación y las dependencias de DNSSEC limitan su aplicabilidad práctica para la mayoría de organizaciones. DANE sigue siendo valioso para entornos de alta seguridad con infraestructura DNSSEC existente y requisitos de seguridad especializados.

Las organizaciones deberían priorizar la implementación de MTA-STS como su estrategia principal de seguridad en el transporte de correo electrónico, considerando DANE para casos de uso específicos que justifiquen su complejidad adicional. La combinación de MTA-STS con protocolos integrales de autenticación de correo electrónico proporciona protección robusta contra amenazas modernas basadas en correo electrónico mientras mantiene la simplicidad operativa y amplia compatibilidad.

Para organizaciones listas para implementar seguridad efectiva en el transporte de correo electrónico, [Skysnag Protect](https://skysnag.com/es/protect/) ofrece capacidades integrales de gestión y monitoreo de políticas MTA-STS que simplifican la implementación y aseguran efectividad de seguridad continua en toda su infraestructura de correo electrónico.

¿Listo para asegurar tu identidad de envío y proteger la reputación de tu dominio? Regístrate hoy.

Comience