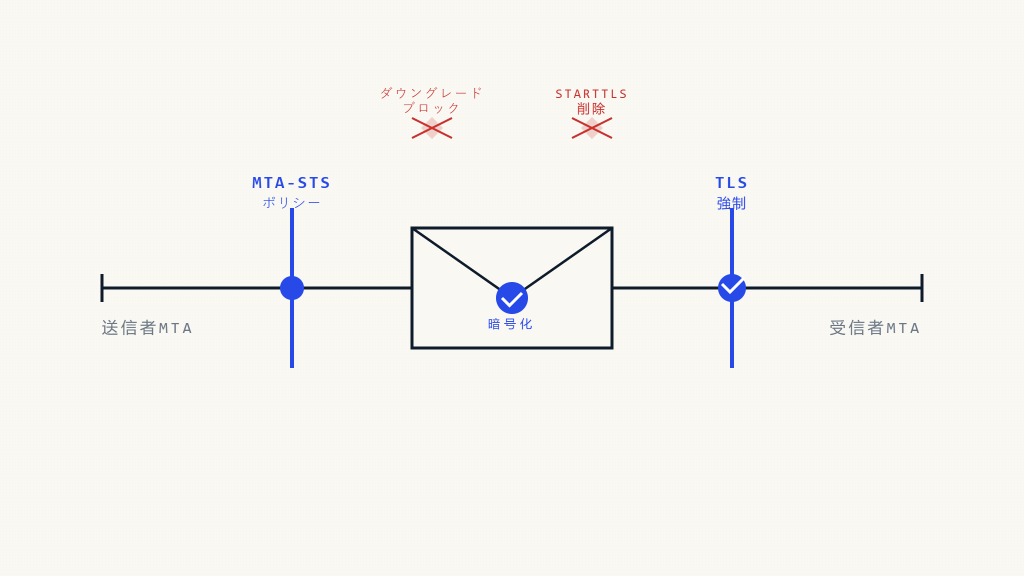

メールダウングレード攻撃は、現代のメールインフラストラクチャに対する最も巧妙な脅威の一つであり、SMTPの日和見的な性質を悪用して通信を脆弱で暗号化されていないチャネルへ強制的に誘導します。MTA-STS(Mail Transfer Agent Strict Transport Security)は、これらの攻撃に対する重要な防御メカニズムとして機能し、悪意のある攻撃者がメールトラフィックを傍受・操作することを防ぐ必須の暗号化ポリシーを提供します。

メールダウングレード攻撃ベクトルの理解

SMTPの日和見暗号化脆弱性

SMTPの本質的な設計では、STARTTLSを通じた日和見暗号化が可能で、送信メールサーバーは暗号化された接続の確立を試みますが、暗号化に失敗した場合は平文での送信にフォールバックします。この柔軟性により、脅威アクターがいくつかの巧妙な方法で悪用する攻撃面が作り出されます。

アクティブな中間者攻撃による操作:攻撃者は通信するメールサーバー間に位置し、SMTP応答からSTARTTLSアドバタイズメントを積極的に除去します。送信サーバーがSTARTTLS機能のない応答を受信すると、受信サーバーが暗号化をサポートしていないと仮定し、メールを平文で送信します。

メールルーティングのためのDNSポイズニング:悪意のあるアクターはMXレコード検索のDNS応答を侵害し、暗号化機能をアドバタイズしない攻撃者制御のサーバーにメールトラフィックをリダイレクトします。正当な送信サーバーは標準的なSMTP動作に従い、悪意のあるエンドポイントに暗号化なしでメールを配信します。

メール傍受のためのBGPハイジャック:高度な攻撃者はBorder Gateway Protocolの脆弱性を活用してメールトラフィックを自分たちのインフラストラクチャ経由でルーティングし、SMTP交渉を操作して配信成功の外観を維持しながら平文送信を強制します。

現実世界の攻撃シナリオ

国家レベルの攻撃者は、これらの技術の展開において特に高い洗練度を実証しています。記録されたケースでは、攻撃者は正当なメールサーバーを模倣するが体系的に暗号化機能を取り除くインフラストラクチャを構築しました。企業通信、政府対応、金融取引が傍受と内容分析に対して脆弱になります。

攻撃のタイムラインは通常、次のパターンに従います:偵察により価値の高いメール通信を特定、ネットワークポジショニングで中間者攻撃機能を確立、アクティブダウングレードで平文送信を強制、送信者と受信者の両方による検出なしにデータ流出が発生。

MTA-STS技術アーキテクチャと実装

ポリシーフレームワークと実行メカニズム

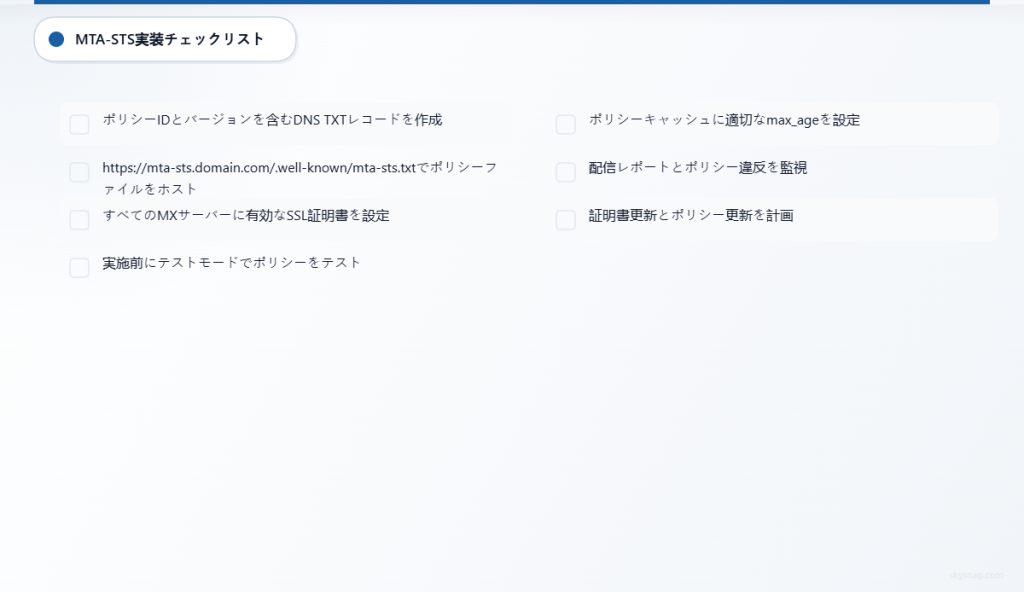

MTA-STSは、厳格な暗号化ポリシーを確立し実行する二重コンポーネントシステムを通じて動作します。DNS TXTレコードは発見メカニズムとして機能し、ポリシーの可用性とバージョン情報をアドバタイズします。このレコードはv=STSv1; id=policy_identifier;の形式に従い、送信サーバーが完全なポリシー仕様を見つけることを可能にします。

https://mta-sts.domain.com/.well-known/mta-sts.txtにホストされるポリシーファイルには、包括的なセキュリティ要件が含まれています:

version: STSv1

mode: enforce

mx: mail.example.com

mx: backup-mail.example.com

max_age: 604800modeパラメータは、3つの異なるオプションで実行動作を定義します。テストモードは、メール配信をブロックすることなくポリシー監視を有効にし、管理者が潜在的な互換性問題を特定できるようにします。実行モードは暗号化された接続を厳格に要求し、安全な転送を確立できないメールを拒否します。なしモードは、ポリシーインフラストラクチャを維持しながらMTA-STS保護を効果的に無効にします。

証明書検証と信頼確立

MTA-STSは基本的な暗号化要件を超えて、適切な証明書検証を義務付けることで拡張されています。このプロトコルは、受信メールサーバーがホスト名と一致し、信頼できる証明書機関にチェーンする有効なSSL/TLS証明書を提示することを要求します。これにより、攻撃者が自己署名や不正な証明書を使用して、一見暗号化されているが実際には侵害された接続を確立することを防ぎます。

証明書検証プロセスには複数の確認ステップが含まれます:MXレコードに対するホスト名マッチング、信頼できるルート機関への証明書チェーン検証、証明書有効期限の確認、CRLまたはOCSPメカニズムを通じた失効ステータスチェック。

ポリシー実行による攻撃防止

STARTTLSストリッピング保護

MTA-STSポリシーがアクティブな場合、送信メールサーバーはSTARTTLS交渉が失敗しても平文送信にフォールバックできません。ポリシーは明示的に暗号化を要求し、送信サーバーに安全な接続の確立または配信の延期を強制します。これにより、ダウングレード攻撃の主要な攻撃ベクトルが排除されます。

次の技術的シナリオを考えてみましょう:攻撃者がSMTPトラフィックを傍受し、サーバー応答からSTARTTLSアドバタイズメントを除去します。MTA-STSがなければ、送信サーバーは平文送信を続行します。MTA-STS実行により、送信サーバーは暗号化のポリシー要件を認識し、接続を再試行するかメッセージを後の配信のためにキューに入れ、ダウングレード攻撃を防ぎます。

DNS操作耐性

MTA-STSポリシーには、ドメインのメールを受信できるメールサーバーを制限する特定のMXサーバー宣言が含まれています。攻撃者がDNS MXレコードを操作してトラフィックをリダイレクトすることに成功したとしても、MTA-STSポリシーは明示的に承認されたサーバーのみに受け入れを制限します。これにより、DNSベースのリダイレクト攻撃の成功を防ぐ二次検証レイヤーが作成されます。

ポリシー検証プロセスでは、受信サーバーが暗号化をサポートするだけでなく、MTA-STSポリシー内の承認されたMXリストに表示されることも要求します。攻撃者は単に暗号化されたエンドポイントを確立することはできません。彼らはポリシーインフラストラクチャ自体を侵害する必要があり、攻撃の複雑さが大幅に増加します。

接続セキュリティ検証

MTA-STS実行には、基本的な暗号化を超えて拡張される包括的な接続セキュリティ検証が含まれています。このプロトコルは暗号スイートの強度、プロトコルバージョンの要件、証明書チェーンの整合性を検証します。この多層検証により、暗号化されているが暗号的に弱い接続を確立しようとする攻撃を防ぎます。

現代の実装では、廃止された暗号スイート、弱い鍵交換、または古いTLSバージョンを使用する接続を拒否します。これにより、攻撃者が暗号化された接続を確立したとしても、暗号化強度が現在のセキュリティ標準を満たし、既知の攻撃方法に耐性があることが保証されます。

メールセキュリティインフラストラクチャとの統合

Skysnag Protect実装

Skysnag Protectは、複雑なメールインフラストラクチャ全体でポリシーの展開と管理を簡素化する包括的なMTA-STS実装を提供します。このプラットフォームはポリシー生成を自動化し、証明書検証要件を処理し、すべてのメール通信にわたる暗号化実行の詳細な監視を提供します。

このサービスには、ダウングレード攻撃の試みを識別し、攻撃パターンに関する詳細なフォレンジック情報を提供する高度な脅威検知機能が含まれています。これにより、セキュリティチームは脅威アクターの手法を理解し、必要に応じて追加の防御措置を実装できます。

攻撃可視性のためのTLSRPT統合

MTA-STSはTLSRPT(TLS Reporting)と連携して動作し、暗号化実行と攻撃試行の包括的な可視性を提供します。TLSRPTは接続失敗、ポリシー違反、暗号化交渉パターンに関する詳細なレポートを生成し、セキュリティチームが体系的な攻撃キャンペーンを識別できるようにします。

レポートフレームワークは、ダウングレード攻撃の試み、証明書検証失敗、接続パターン異常を捕捉します。このデータは脅威アクターの能力に関する重要な情報を提供し、組織が観察された攻撃方法に基づいてセキュリティポリシーを調整するのに役立ちます。

展開考慮事項とエッジケース

MTA-STS実装では、正当なメールインフラストラクチャパターンを慎重に考慮する必要があります。複雑なメールルーティング、サードパーティメールサービス、バックアップメールサーバーを持つ組織は、セキュリティ実行を維持しながら、すべての正当な通信パスに対応するポリシーを確実にする必要があります。

段階的展開戦略:組織は最初にテストモードを使用してMTA-STSを実装し、正当なメールサーバーとの潜在的な互換性問題を特定する必要があります。テスト期間により、ポリシーの改良が可能になり、セキュリティ実行が正当な通信を誤ってブロックしないことが保証されます。

サードパーティサービス統合:現代のメールインフラストラクチャには、クラウドベースのセキュリティサービス、スパムフィルタリングシステム、バックアップメールプロバイダーが含まれることが多くあります。MTA-STSポリシーは、暗号化と証明書要件を満たしていることを確認しながら、これらのサービスを承認されたMXリストに明示的に含める必要があります。

緊急通信手順:重要な通信システムでは、インフラストラクチャの問題によりMTA-STS実行がメール配信を妨げるシナリオに対するバックアップ手順が必要です。組織は緊急時のための代替通信チャネルとポリシーオーバーライド手順を確立する必要があります。

監視と脅威インテリジェンス

攻撃パターン認識

効果的なMTA-STS展開には、攻撃パターンを識別し、実行可能な脅威インテリジェンスを提供する包括的な監視システムが含まれています。現代の攻撃は、脆弱性とポリシーギャップを特定するために複数のドメインを体系的にプローブすることが多くあります。

監視システムは、接続失敗パターン、証明書検証異常、接続試行の地理的分布を追跡する必要があります。これらのパターンは、協調された攻撃キャンペーンの識別に役立ち、プロアクティブな防御調整を可能にします。

パフォーマンス影響評価

MTA-STS実行には、メール配信パフォーマンスに影響を与える可能性のある追加の検証ステップが含まれています。組織は、特に大容量メールシステムにおいて、セキュリティ要件と運用効率のバランスを取る必要があります。

接続キャッシング、ポリシー検証最適化、証明書チェーンキャッシングにより、セキュリティ効果を維持しながらパフォーマンス影響を大幅に削減できます。定期的なパフォーマンス監視により、セキュリティ実行が受け入れ不可能な配信遅延を生じないことが保証されます。

将来の攻撃進化と防御適応

新興脅威ベクトル

MTA-STS採用の増加に伴い、脅威アクターはポリシー実行を回避しようとする、より巧妙な攻撃方法を開発しています。これらには、ポリシーインフラストラクチャ攻撃、証明書機関侵害試行、ポリシー管理システムを標的とする高度持続的脅威キャンペーンが含まれます。

組織は最新の脅威インテリジェンスを維持し、新興攻撃方法に対処するためにMTA-STS実装を適応させる必要があります。これには、定期的なポリシー見直し、証明書機関監視、インフラストラクチャセキュリティ評価が含まれます。

標準進化と互換性

メールセキュリティ標準は、新しい脅威ベクトルに対処し、相互運用性を改善するために進化し続けています。MTA-STS実装は、既存のインフラストラクチャとの下位互換性を維持しながら、新興標準と互換性を保つ必要があります。

メールセキュリティプロトコルの継続的な開発には、拡張された証明書検証方法、改善されたポリシー配布メカニズム、新興認証標準との統合が含まれています。組織は長期的なセキュリティ戦略において標準進化を計画する必要があります。

重要なポイント

MTA-STSは、必須の暗号化ポリシーと包括的な証明書検証を通じて、メールダウングレード攻撃に対する堅牢な保護を提供します。このプロトコルはSTARTTLSストリッピング攻撃を防ぎ、DNS操作に耐性があり、すべてのメール通信に対して暗号的に強力な接続を確保します。

成功する実装には、慎重な計画、段階的展開、包括的な監視システムが必要です。組織は、正当なメールインフラストラクチャとの互換性を維持しながら、運用要件とセキュリティ実行のバランスを取る必要があります。

MTA-STSとより広範なメールセキュリティフレームワークの統合により、攻撃の成功コストと複雑さを大幅に増加させる階層化された防御システムが作成されます。定期的な監視、ポリシー維持、脅威インテリジェンス統合により、進化する攻撃方法に対する継続的な効果が保証されます。

包括的なメールセキュリティ保護の実装準備はお済みですか?Skysnag Protectは、高度な脅威検知機能を備えたエンタープライズグレードのMTA-STS展開と管理を提供します。

送信元のアイデンティティを保護し、ドメインの信頼性を守る準備はできていますか?今すぐご登録ください。

始めましょう