Cómo MTA-STS Previene los Ataques de Degradación de Email: Mecanismos Técnicos de Defensa

Los ataques de degradación de email representan una de las amenazas más sofisticadas para la infraestructura de correo electrónico moderna, explotando la naturaleza oportunista de SMTP para forzar las comunicaciones hacia canales vulnerables y no cifrados. MTA-STS (Mail Transfer Agent Strict Transport Security) sirve como un mecanismo de defensa crítico contra estos ataques, proporcionando políticas de cifrado obligatorias que previenen que actores maliciosos intercepten y manipulen el tráfico de email.

Entendiendo los Vectores de Ataque de Degradación de Email

La Vulnerabilidad del Cifrado Oportunista SMTP

El diseño inherente de SMTP permite el cifrado oportunista a través de STARTTLS, donde los servidores de correo emisores intentan establecer conexiones cifradas pero recurren a la transmisión en texto plano si el cifrado falla. Esta flexibilidad crea una superficie de ataque que los actores de amenaza explotan a través de varios métodos sofisticados:

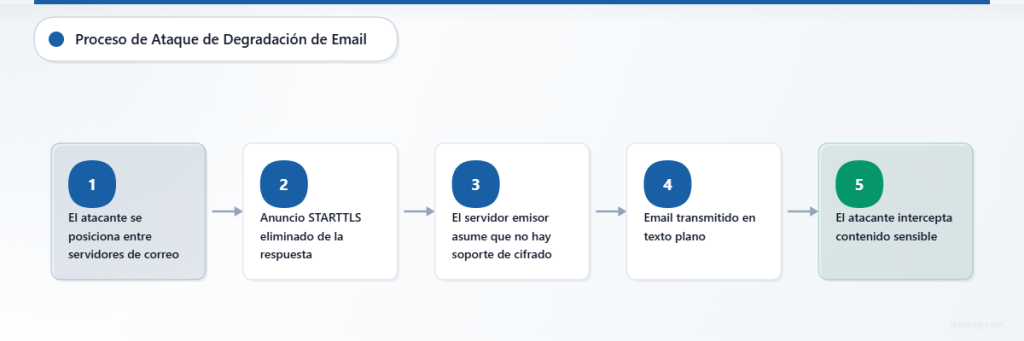

Manipulación Activa de Man-in-the-Middle: Los atacantes se posicionan entre servidores de correo que se comunican y activamente eliminan los anuncios de STARTTLS de las respuestas SMTP. Cuando el servidor emisor recibe una respuesta sin capacidad STARTTLS, asume que el servidor receptor no soporta cifrado y transmite emails en texto plano.

Envenenamiento DNS para Enrutamiento de Correo: Los actores maliciosos comprometen las respuestas DNS para las búsquedas de registros MX, redirigiendo el tráfico de email a servidores controlados por atacantes que no anuncian capacidades de cifrado. El servidor emisor legítimo, siguiendo el comportamiento estándar SMTP, entrega emails sin cifrado al endpoint malicioso.

Secuestro BGP para Intercepción de Correo: Los atacantes avanzados aprovechan las vulnerabilidades del Border Gateway Protocol para rerutar el tráfico de email a través de su infraestructura, donde pueden manipular las negociaciones SMTP y forzar la transmisión en texto plano mientras mantienen la apariencia de entrega exitosa.

Escenarios de Ataque en el Mundo Real

Los actores de estado-nación han demostrado particular sofisticación en el despliegue de estas técnicas. En casos documentados, los atacantes han establecido infraestructura que refleja servidores de correo legítimos pero sistemáticamente elimina las capacidades de cifrado. Las comunicaciones corporativas, correspondencia gubernamental y transacciones financieras se vuelven vulnerables a intercepción y análisis de contenido.

La línea de tiempo del ataque típicamente sigue este patrón: reconocimiento identifica comunicaciones de email de alto valor, posicionamiento de red establece la capacidad de man-in-the-middle, degradación activa fuerza la transmisión en texto plano, y exfiltración de datos ocurre sin detección por el emisor o receptor.

Arquitectura Técnica e Implementación de MTA-STS

Marco de Políticas y Mecanismos de Aplicación

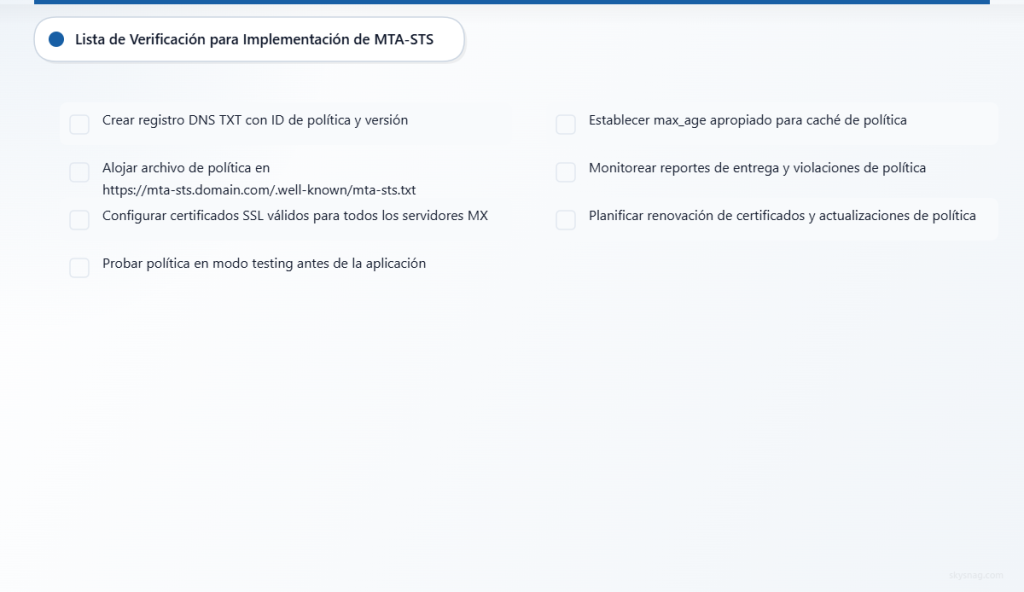

MTA-STS opera a través de un sistema de dos componentes que establece y aplica políticas estrictas de cifrado. El registro TXT DNS sirve como el mecanismo de descubrimiento, anunciando la disponibilidad de política e información de versión. Este registro sigue el formato v=STSv1; id=identificador_política; y permite a los servidores emisores localizar la especificación completa de la política.

El archivo de política, alojado en https://mta-sts.domain.com/.well-known/mta-sts.txt, contiene requisitos de seguridad completos:

version: STSv1

mode: enforce

mx: mail.example.com

mx: backup-mail.example.com

max_age: 604800El parámetro mode define el comportamiento de aplicación con tres opciones distintas. Modo de prueba habilita el monitoreo de políticas sin bloquear la entrega de email, permitiendo a los administradores identificar posibles problemas de compatibilidad. Modo enforce requiere estrictamente conexiones cifradas y rechaza emails que no pueden establecer transporte seguro. Modo none efectivamente deshabilita la protección MTA-STS mientras mantiene la infraestructura de políticas.

Validación de Certificados y Establecimiento de Confianza

MTA-STS se extiende más allá de los requisitos básicos de cifrado al exigir validación adecuada de certificados. El protocolo requiere que los servidores de correo receptores presenten certificados SSL/TLS válidos que coincidan con su nombre de host y se vinculen a autoridades de certificación confiables. Esto previene que los atacantes usen certificados auto-firmados o fraudulentos para establecer conexiones aparentemente cifradas pero realmente comprometidas.

El proceso de validación de certificados incluye múltiples pasos de verificación: coincidencia de nombre de host contra el registro MX, validación de cadena de certificados a autoridades raíz confiables, verificación de expiración del certificado, y verificación del estado de revocación a través de mecanismos CRL u OCSP.

Prevención de Ataques a Través de Aplicación de Políticas

Protección contra STARTTLS Stripping

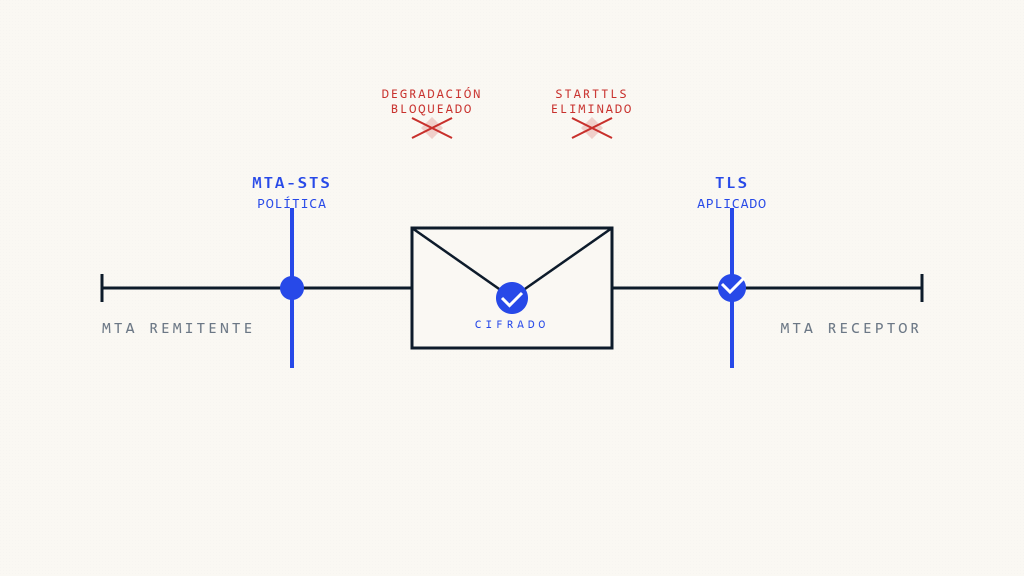

Cuando las políticas MTA-STS están activas, los servidores de correo emisores ya no pueden recurrir a la transmisión en texto plano incluso si la negociación STARTTLS falla. La política requiere explícitamente cifrado, forzando al servidor emisor a establecer una conexión segura o diferir la entrega. Esto elimina el vector de ataque principal para ataques de degradación.

Considera este escenario técnico: un atacante intercepta tráfico SMTP y elimina anuncios STARTTLS de las respuestas del servidor. Sin MTA-STS, el servidor emisor procedería con transmisión en texto plano. Con aplicación MTA-STS, el servidor emisor reconoce el requisito de política para cifrado y reintenta la conexión o encola el mensaje para entrega posterior, previniendo el ataque de degradación.

Resistencia a Manipulación DNS

Las políticas MTA-STS incluyen declaraciones específicas de servidores MX que limitan qué servidores de correo pueden recibir email para un dominio. Incluso si los atacantes manipulan exitosamente registros DNS MX para redirigir tráfico, la política MTA-STS restringe la aceptación a servidores explícitamente autorizados. Esto crea una capa de validación secundaria que previene ataques exitosos de redirección basados en DNS.

El proceso de validación de política requiere que los servidores receptores no solo soporten cifrado sino que también aparezcan en la lista MX autorizada dentro de la política MTA-STS. Los atacantes no pueden simplemente establecer endpoints cifrados; deben comprometer la infraestructura de política misma, aumentando significativamente la complejidad del ataque.

Validación de Seguridad de Conexión

La aplicación MTA-STS incluye validación comprehensiva de seguridad de conexión que se extiende más allá del cifrado básico. El protocolo verifica la fortaleza de cipher suite, requisitos de versión de protocolo, e integridad de cadena de certificados. Esta validación multicapa previene ataques que intentan establecer conexiones cifradas pero criptográficamente débiles.

Las implementaciones modernas rechazan conexiones usando cipher suites obsoletos, intercambios de claves débiles, o versiones TLS desactualizadas. Esto asegura que incluso si los atacantes establecen conexiones cifradas, la fortaleza criptográfica cumple con estándares de seguridad actuales y resiste métodos de ataque conocidos.

Integración con Infraestructura de Seguridad de Email

Implementación de Skysnag Protect

Skysnag Protect proporciona implementación comprehensiva de MTA-STS que simplifica el despliegue y gestión de políticas a través de infraestructuras de email complejas. La plataforma automatiza la generación de políticas, maneja requisitos de validación de certificados, y proporciona monitoreo detallado de aplicación de cifrado a través de todas las comunicaciones de email.

El servicio incluye capacidades avanzadas de detección de amenazas que identifican intentos de ataques de degradación y proporcionan información forense detallada sobre patrones de ataque. Esto permite a los equipos de seguridad entender las metodologías de actores de amenaza e implementar medidas defensivas adicionales donde sea necesario.

Integración TLSRPT para Visibilidad de Ataques

MTA-STS opera en conjunto con TLSRPT (TLS Reporting) para proporcionar visibilidad comprehensiva en la aplicación de cifrado e intentos de ataque. TLSRPT genera reportes detallados sobre fallas de conexión, violaciones de política, y patrones de negociación de cifrado que permiten a los equipos de seguridad identificar campañas de ataque sistemáticas.

El marco de reportes captura intentos de ataques de degradación, fallas de validación de certificados, y anomalías en patrones de conexión. Estos datos proporcionan inteligencia crucial sobre capacidades de actores de amenaza y ayudan a las organizaciones ajustar políticas de seguridad basadas en métodos de ataque observados.

Consideraciones de Despliegue y Casos Límite

La implementación MTA-STS requiere consideración cuidadosa de patrones legítimos de infraestructura de email. Las organizaciones con enrutamiento de correo complejo, servicios de email de terceros, y servidores de correo de respaldo deben asegurar que las políticas acomoden todas las rutas de comunicación legítimas mientras mantienen la aplicación de seguridad.

Estrategia de Despliegue Gradual: Las organizaciones deben implementar MTA-STS usando modo de prueba inicialmente para identificar posibles problemas de compatibilidad con servidores de correo legítimos. El período de prueba permite refinamiento de políticas y asegura que la aplicación de seguridad no bloquee inadvertidamente comunicaciones legítimas.

Integración de Servicios de Terceros: Las infraestructuras de email modernas a menudo incluyen servicios de seguridad basados en nube, sistemas de filtrado de spam, y proveedores de correo de respaldo. Las políticas MTA-STS deben incluir explícitamente estos servicios en listas MX autorizadas mientras aseguran que cumplan con requisitos de cifrado y certificados.

Procedimientos de Comunicación de Emergencia: Los sistemas de comunicaciones críticas requieren procedimientos de respaldo para escenarios donde la aplicación MTA-STS previene la entrega de email debido a problemas de infraestructura. Las organizaciones deben establecer canales de comunicación alternativos y procedimientos de anulación de política para situaciones de emergencia.

Monitoreo e Inteligencia de Amenazas

Reconocimiento de Patrones de Ataque

El despliegue efectivo de MTA-STS incluye sistemas de monitoreo comprehensivos que identifican patrones de ataque y proporcionan inteligencia de amenazas accionable. Los ataques modernos a menudo involucran sondeo sistemático de múltiples dominios para identificar vulnerabilidades y brechas en políticas.

Los sistemas de monitoreo deben rastrear patrones de falla de conexión, anomalías de validación de certificados, y distribuciones geográficas de intentos de conexión. Estos patrones ayudan a identificar campañas de ataque coordinadas y permiten ajustes defensivos proactivos.

Evaluación de Impacto en Rendimiento

La aplicación MTA-STS incluye pasos de validación adicionales que pueden impactar el rendimiento de entrega de email. Las organizaciones deben balancear requisitos de seguridad con eficiencia operacional, particularmente para sistemas de email de alto volumen.

El almacenamiento en caché de conexiones, optimización de validación de políticas, y almacenamiento en caché de cadena de certificados pueden reducir significativamente los impactos en rendimiento mientras mantienen efectividad de seguridad. El monitoreo regular de rendimiento asegura que la aplicación de seguridad no cree retrasos inaceptables en la entrega.

Evolución Futura de Ataques y Adaptación de Defensa

Vectores de Amenaza Emergentes

A medida que la adopción de MTA-STS aumenta, los actores de amenaza están desarrollando métodos de ataque más sofisticados que intentan evadir la aplicación de políticas. Estos incluyen ataques de infraestructura de políticas, intentos de compromiso de autoridades de certificación, y campañas avanzadas de amenaza persistente que apuntan a sistemas de gestión de políticas.

Las organizaciones deben mantener inteligencia de amenazas actualizada y adaptar implementaciones MTA-STS para abordar métodos de ataque emergentes. Esto incluye revisiones regulares de políticas, monitoreo de autoridades de certificación, y evaluaciones de seguridad de infraestructura.

Evolución de Estándares y Compatibilidad

Los estándares de seguridad de email continúan evolucionando para abordar nuevos vectores de amenaza y mejorar interoperabilidad. Las implementaciones MTA-STS deben permanecer compatibles con estándares emergentes mientras mantienen compatibilidad hacia atrás con infraestructura existente.

El desarrollo continuo de protocolos de seguridad de email incluye métodos mejorados de validación de certificados, mecanismos mejorados de distribución de políticas, e integración con estándares de autenticación emergentes. Las organizaciones deben planificar para la evolución de estándares en sus estrategias de seguridad a largo plazo.

Puntos Clave

MTA-STS proporciona protección robusta contra ataques de degradación de email a través de políticas de cifrado obligatorias y validación comprehensiva de certificados. El protocolo previene ataques de STARTTLS stripping, resiste manipulación DNS, y asegura conexiones criptográficamente fuertes para todas las comunicaciones de email.

La implementación exitosa requiere planificación cuidadosa, despliegue gradual, y sistemas de monitoreo comprehensivos. Las organizaciones deben balancear la aplicación de seguridad con requisitos operacionales mientras mantienen compatibilidad con infraestructura de email legítima.

La integración de MTA-STS con marcos de seguridad de email más amplios crea sistemas de defensa en capas que aumentan significativamente el costo y complejidad de ataques exitosos. El monitoreo regular, mantenimiento de políticas, e integración de inteligencia de amenazas aseguran efectividad continuada contra métodos de ataque en evolución.

¿Listo para implementar protección comprehensiva de seguridad de email? Skysnag Protect proporciona despliegue y gestión MTA-STS de grado empresarial con capacidades avanzadas de detección de amenazas.

¿Listo para asegurar tu identidad de envío y proteger la reputación de tu dominio? Regístrate hoy.

Comience