La certification ISO 27001 exige des organisations qu’elles mettent en œuvre des contrôles de sécurité de l’information complets, et les systèmes de messagerie représentent un composant critique de ce cadre. Les contrôles d’authentification email et les mécanismes de surveillance jouent un rôle vital dans la démonstration de conformité aux exigences de gestion de sécurité ISO 27001, particulièrement pour protéger contre l’accès non autorisé et assurer l’intégrité de l’information.

Cette référence technique fournit aux professionnels de la sécurité des conseils pratiques pour implémenter des contrôles email qui soutiennent les objectifs de certification ISO 27001, couvrant les protocoles d’authentification, les cadres de surveillance et les stratégies de collecte de preuves.

I. Comprendre les Exigences de Sécurité Email ISO 27001

L’ISO 27001 ne prescrit pas de technologies d’authentification email spécifiques comme DMARC, SPF ou DKIM. Au lieu de cela, la norme établit des objectifs de sécurité basés sur le risque que les organisations doivent adresser par des contrôles appropriés. Les contrôles d’authentification et de surveillance email soutiennent plusieurs objectifs de contrôle clés de l’ISO 27001 :

Contrôle d’Accès (A.9)

Les organisations doivent implémenter des contrôles pour limiter l’accès à l’information et aux installations de traitement de l’information. Les protocoles d’authentification email aident à vérifier la légitimité de l’expéditeur et préviennent l’accès non autorisé aux communications email.

Approche d’Implémentation du Contrôle :

- Déployer des enregistrements SPF pour autoriser les adresses IP d’envoi

- Configurer la signature DKIM pour la vérification d’intégrité des messages

- Implémenter des politiques DMARC pour définir la gestion des échecs d’authentification

- Surveiller les résultats d’authentification pour l’efficacité du contrôle d’accès

Cryptographie (A.10)

La norme requiert l’utilisation appropriée de la cryptographie pour protéger la confidentialité, l’authenticité et l’intégrité de l’information. L’authentification email exploite des mécanismes cryptographiques pour atteindre ces objectifs.

Implémentation Technique :

- DKIM utilise des signatures cryptographiques RSA ou ECDSA pour l’authentification des messages

- Configurer des longueurs de clé minimales (RSA 2048-bit recommandé)

- Implémenter des calendriers de rotation des clés pour les clés de signature DKIM

- Surveiller l’efficacité du contrôle cryptographique par le reporting d’authentification

Sécurité des Opérations (A.12)

L’ISO 27001 met l’accent sur le fonctionnement correct et sécurisé des installations de traitement de l’information. La surveillance de sécurité email relève des contrôles de sécurité opérationnelle.

Cadre de Surveillance :

- Implémenter le reporting DMARC pour la visibilité d’authentification

- Configurer les alertes d’échec SPF et DKIM

- Établir des métriques de base pour les taux de succès d’authentification email

- Documenter les procédures de réponse aux incidents pour les échecs d’authentification

II. Implémentation des Protocoles d’Authentification Email

Configuration SPF (Sender Policy Framework)

Les enregistrements SPF définissent les sources d’envoi autorisées pour votre domaine, soutenant les objectifs de contrôle d’accès ISO 27001.

Syntaxe SPF de Base :

v=spf1 include:_spf.skysnag.com ip4:203.0.113.1 -allExigences d’Implémentation :

- Documenter toutes les sources d’envoi légitimes

- Utiliser des politiques restrictives (mécanisme -all)

- Implémenter la surveillance pour les échecs d’authentification SPF

- Maintenir des procédures de contrôle des changements pour les mises à jour d’enregistrement SPF

Alignement ISO 27001 :

L’implémentation SPF soutient A.9.1.1 (Politique de contrôle d’accès) en définissant les expéditeurs email autorisés et A.12.4.1 (Journalisation des événements) par la journalisation des résultats d’authentification.

Déploiement DKIM (DomainKeys Identified Mail)

DKIM fournit une authentification cryptographique pour les messages email, soutenant les objectifs d’intégrité de l’information.

Structure d’Enregistrement DKIM :

selector._domainkey.example.com. IN TXT "v=DKIM1; k=rsa; p=MIGfMA0GCSqGSIb3DQEBAQUAA..."Paramètres de Configuration :

- Longueur de Clé : Clés RSA minimum 2048-bit

- Rotation de Sélecteur : Implémenter une rotation trimestrielle des clés

- Portée de Signature : Signer les en-têtes critiques (From, Subject, Date, Message-ID)

- Algorithme de Hachage : Utiliser SHA-256 pour la génération de signature

Preuves de Contrôle :

Documenter l’implémentation DKIM dans les procédures de sécurité, maintenir les enregistrements de gestion des clés, et collecter les métriques de succès d’authentification pour les preuves de conformité.

Politique DMARC (Domain-based Message Authentication)

DMARC s’appuie sur SPF et DKIM pour fournir une application complète de politique d’authentification email.

Stratégie de Progression de Politique :

v=DMARC1; p=none; rua=mailto:[email protected]

v=DMARC1; p=quarantine; pct=25; rua=mailto:[email protected]

v=DMARC1; p=reject; rua=mailto:[email protected]Phases d’Implémentation :

- Surveiller (p=none) : Collecter les données d’authentification sans application

- Quarantaine (p=quarantine) : Application partielle avec augmentation graduelle du pourcentage

- Rejeter (p=reject) : Application complète de la politique pour une protection maximale

III. Cadre de Surveillance et de Reporting

Analyse des Rapports Agrégés DMARC

Les rapports agrégés DMARC fournissent une visibilité complète sur les performances d’authentification email, soutenant les exigences de surveillance ISO 27001.

Composants d’Analyse des Rapports :

- Taux de succès/échec d’authentification

- Évaluation de réputation des IP sources

- Efficacité de l’application de politique

- Corrélation avec la threat intelligence

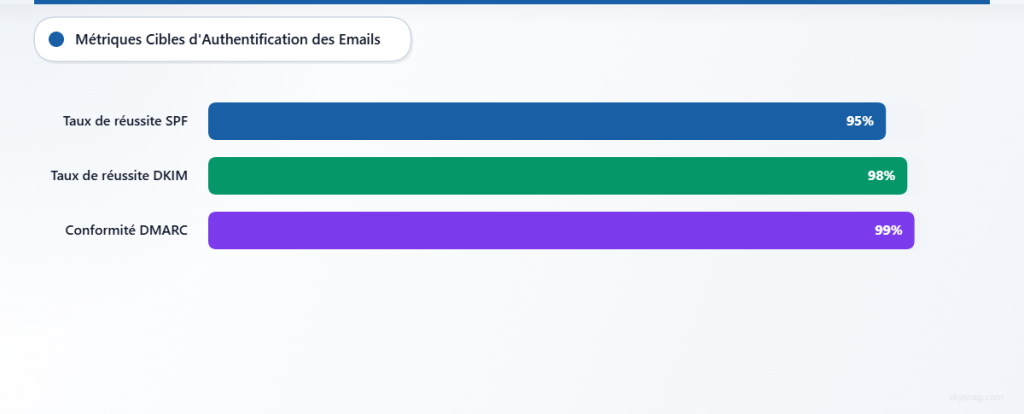

Indicateurs Clés de Performance :

- Taux de réussite d’authentification SPF (cible : >95%)

- Taux de réussite d’authentification DKIM (cible : >98%)

- Taux de conformité de politique DMARC (cible : >99%)

- Détection de sources d’envoi non autorisées

Traitement des Rapports Forensiques

Les rapports forensiques DMARC fournissent des informations détaillées sur les échecs d’authentification, soutenant les capacités de détection et de réponse aux incidents.

Éléments de Données Forensiques :

- En-têtes et contenu des messages originaux

- Raisons d’échec d’authentification

- Informations du réseau source

- Décisions de traitement des destinataires

Exigences d’Intégration :

- Transmettre les rapports forensiques aux systèmes SIEM

- Corréler avec les flux de threat intelligence

- Déclencher des workflows automatisés de réponse aux incidents

- Générer des pistes d’audit de conformité

IV. Évaluation et Gestion des Risques

Évaluation du Paysage des Menaces Email

Les organisations doivent effectuer des évaluations de risques régulières pour identifier les menaces liées à l’email et déterminer les mesures de contrôle appropriées.

Vecteurs d’Attaque Email Courants :

- Usurpation de domaine et attaques d’impersonation

- Schémas de compromission d’email professionnel (BEC)

- Distribution de malware par pièces jointes email

- Exfiltration de données via des canaux email non autorisés

Critères d’Évaluation des Risques :

- Probabilité d’exécution réussie d’attaque

- Impact commercial potentiel et perte financière

- Implications de conformité réglementaire

- Conséquences de dommages à la réputation

Mesure de l’Efficacité des Contrôles

L’ISO 27001 exige des organisations qu’elles mesurent et évaluent l’efficacité des contrôles de sécurité implémentés.

Métriques de Contrôle Email :

- Couverture de déploiement des protocoles d’authentification

- Taux de succès d’application de politique

- Temps de détection et réponse aux incidents

- Efficacité de la formation de sensibilisation à la sécurité des utilisateurs

Méthodologie de Mesure :

- Définir les métriques de sécurité de base

- Implémenter des systèmes de surveillance continue

- Collecter et analyser les données de performance

- Rapporter les résultats à la direction senior

- Implémenter des actions correctives pour les lacunes

V. Bonnes Pratiques d’Implémentation

Standards de Configuration Technique

Gestion DNS :

- Implémenter DNS Security Extensions (DNSSEC) pour l’intégrité des enregistrements

- Utiliser des valeurs TTL courtes pendant les phases de déploiement initial

- Maintenir des zones DNS séparées pour les enregistrements d’authentification email

- Documenter tous les changements DNS par des processus de contrôle des changements

Configuration du Serveur Email :

- Configurer les serveurs de messagerie pour effectuer des vérifications d’authentification

- Implémenter le traitement approprié des messages pour les échecs d’authentification

- Activer la journalisation détaillée pour les exigences de piste d’audit

- Établir des canaux de communication sécurisés pour le reporting d’authentification

Contrôles Organisationnels

Développement de Politique :

- Créer des politiques de sécurité email complètes

- Définir les rôles et responsabilités pour la gestion du système email

- Établir des procédures de réponse aux incidents pour les échecs d’authentification

- Documenter les exigences de formation pour le personnel administratif

Gestion des Changements :

- Implémenter un contrôle de changement formel pour les configurations d’authentification email

- Exiger une révision de sécurité pour tous les changements d’infrastructure email

- Maintenir la documentation de base de configuration

- Établir des procédures de rollback pour les implémentations échouées

VI. Préparation d’Audit et Collecte de Preuves

Exigences de Documentation

Les auditeurs ISO 27001 attendent une documentation complète démontrant l’implémentation et l’efficacité des contrôles.

Documentation Requise :

- Politique et procédures de sécurité email

- Rapports d’évaluation des risques incluant les menaces email

- Spécifications d’implémentation technique

- Rapports de surveillance et de mesure

- Enregistrements de réponse aux incidents

- Matériels de formation et sensibilisation

Stratégie de Collecte de Preuves

Preuves Techniques :

- Fichiers de configuration d’authentification email

- Rapports de validation d’enregistrements DNS

- Résumés de rapports agrégés et forensiques DMARC

- Captures d’écran de tableaux de bord de surveillance de sécurité

- Résultats d’évaluation de vulnérabilité

Preuves Procédurales :

- Enregistrements d’approbation de contrôle des changements

- Journaux d’activité de réponse aux incidents

- Procès-verbaux de réunions de révision de gestion

- Enregistrements de completion de formation de sensibilisation à la sécurité

- Rapports d’évaluation de sécurité des fournisseurs

VII. Intégration avec Skysnag Comply

Skysnag Comply simplifie l’implémentation des contrôles email ISO 27001 grâce à la gestion automatisée de configuration et aux capacités de reporting de conformité. La plateforme fournit :

Implémentation Automatisée des Contrôles :

- Configuration guidée SPF, DKIM et DMARC

- Validation et surveillance DNS en temps réel

- Moteur de recommandation de politique basé sur l’évaluation des risques

- Collecte automatisée de preuves à des fins d’audit

Reporting de Conformité :

- Rapports d’efficacité des contrôles alignés ISO 27001

- Détection et alerte automatisées d’incidents

- Tableau de bord des risques avec indicateurs clés de performance

- Génération de documentation prête pour l’audit

Surveillance Continue :

- Surveillance en temps réel des performances d’authentification

- Intégration et alerte de threat intelligence

- Suivi et reporting de conformité de politique

- Escalade automatisée pour les événements de sécurité critiques

VIII. Considérations d’Implémentation Avancées

Gestion Multi-Domaines

Les organisations avec des portfolios de domaines complexes nécessitent des stratégies sophistiquées de gestion d’authentification.

Défis de Configuration :

- Héritage de politique d’authentification de sous-domaine

- Autorisation de fournisseur de services tiers

- Protection de marque à travers plusieurs domaines

- Application de politique cohérente à travers les unités organisationnelles

Cadre de Solution :

- Implémenter des politiques d’authentification hiérarchiques

- Utiliser les balises de politique de sous-domaine DMARC (sp=) pour un contrôle granulaire

- Maintenir une surveillance d’authentification centralisée

- Établir un partage de threat intelligence inter-domaines

Intégration de Services Cloud

Les organisations modernes exploitent plusieurs services cloud pour le traitement email, nécessitant une configuration d’authentification soigneuse.

Exigences d’Intégration :

- Autoriser les adresses IP des fournisseurs de services cloud dans les enregistrements SPF

- Configurer la signature DKIM pour les services email basés sur le cloud

- Implémenter des politiques DMARC qui tiennent compte de l’authentification des services cloud

- Surveiller les performances d’authentification à travers tous les fournisseurs de services

IX. Points Clés à Retenir

Les contrôles d’authentification email fournissent un soutien essentiel pour la certification ISO 27001 en adressant les exigences de contrôle d’accès, cryptographie et sécurité des opérations. Bien que la norme ne mandate pas de protocoles spécifiques, l’implémentation de SPF, DKIM et DMARC crée une fondation robuste pour la gestion de sécurité email.

Une implémentation réussie nécessite une évaluation complète des risques, une gestion de configuration technique, une surveillance continue et une documentation approfondie. Les organisations devraient se concentrer sur l’application graduelle de politique, la surveillance complète et l’intégration avec des systèmes de gestion de sécurité plus larges.

La mesure et l’évaluation régulières de l’efficacité des contrôles email assure la conformité continue avec les exigences ISO 27001 et fournit la preuve de diligence raisonnable dans la protection des actifs d’information organisationnels.

Pour les organisations cherchant une implémentation rationalisée des contrôles email ISO 27001, Skysnag Comply fournit des capacités complètes d’automatisation et de reporting qui réduisent la complexité d’implémentation tout en assurant la préparation d’audit.