A certificação ISO 27001 requer que as organizações implementem controles abrangentes de segurança da informação, e os sistemas de email representam um componente crítico desta estrutura. Os controles de autenticação de email e mecanismos de monitoramento desempenham um papel vital na demonstração de conformidade com os requisitos de gerenciamento de segurança da ISO 27001, particularmente na proteção contra acesso não autorizado e garantia da integridade da informação.

Esta referência técnica fornece aos profissionais de segurança orientação prática para implementar controles de email que apoiem os objetivos de certificação ISO 27001, cobrindo protocolos de autenticação, estruturas de monitoramento e estratégias de coleta de evidências.

I. Compreendendo os Requisitos de Segurança de Email da ISO 27001

A ISO 27001 não prescreve tecnologias específicas de autenticação de email como DMARC, SPF ou DKIM. Em vez disso, a norma estabelece objetivos de segurança baseados em risco que as organizações devem abordar através de controles apropriados. Os controles de autenticação e monitoramento de email apoiam vários objetivos-chave de controle da ISO 27001:

Controle de Acesso (A.9)

As organizações devem implementar controles para limitar o acesso à informação e às facilidades de processamento de informação. Os protocolos de autenticação de email ajudam a verificar a legitimidade do remetente e prevenir acesso não autorizado às comunicações por email.

Abordagem de Implementação de Controle:

- Implementar registros SPF para autorizar endereços IP de envio

- Configurar assinatura DKIM para verificação de integridade da mensagem

- Implementar políticas DMARC para definir tratamento de falhas de autenticação

- Monitorar resultados de autenticação para efetividade do controle de acesso

Criptografia (A.10)

A norma requer uso adequado de criptografia para proteger confidencialidade, autenticidade e integridade da informação. A autenticação de email utiliza mecanismos criptográficos para alcançar esses objetivos.

Implementação Técnica:

- DKIM usa assinaturas criptográficas RSA ou ECDSA para autenticação de mensagem

- Configurar comprimentos mínimos de chave (RSA de 2048 bits recomendado)

- Implementar cronogramas de rotação de chave para chaves de assinatura DKIM

- Monitorar efetividade do controle criptográfico através de relatórios de autenticação

Segurança Operacional (A.12)

A ISO 27001 enfatiza a operação correta e segura das facilidades de processamento de informação. O monitoramento de segurança de email enquadra-se nos controles de segurança operacional.

Estrutura de Monitoramento:

- Implementar relatórios DMARC para visibilidade de autenticação

- Configurar alertas de falha SPF e DKIM

- Estabelecer métricas de linha de base para taxas de sucesso de autenticação de email

- Documentar procedimentos de resposta a incidentes para falhas de autenticação

II. Implementação de Protocolos de Autenticação de Email

Configuração SPF (Sender Policy Framework)

Registros SPF definem fontes autorizadas de envio para seu domínio, apoiando objetivos de controle de acesso da ISO 27001.

Sintaxe Básica SPF:

v=spf1 include:_spf.skysnag.com ip4:203.0.113.1 -allRequisitos de Implementação:

- Documentar todas as fontes legítimas de envio

- Usar políticas restritivas (mecanismo -all)

- Implementar monitoramento para falhas de autenticação SPF

- Manter procedimentos de controle de mudança para atualizações de registro SPF

Alinhamento com ISO 27001:

A implementação SPF apoia A.9.1.1 (Política de controle de acesso) definindo remetentes de email autorizados e A.12.4.1 (Log de eventos) através do registro de resultados de autenticação.

Implementação DKIM (DomainKeys Identified Mail)

DKIM fornece autenticação criptográfica para mensagens de email, apoiando objetivos de integridade da informação.

Estrutura de Registro DKIM:

selector._domainkey.example.com. IN TXT "v=DKIM1; k=rsa; p=MIGfMA0GCSqGSIb3DQEBAQUAA..."Parâmetros de Configuração:

- Comprimento da Chave: Chaves RSA mínimas de 2048 bits

- Rotação de Seletor: Implementar rotação trimestral de chaves

- Escopo de Assinatura: Assinar cabeçalhos críticos (From, Subject, Date, Message-ID)

- Algoritmo de Hash: Usar SHA-256 para geração de assinatura

Evidência de Controle:

Documentar implementação DKIM em procedimentos de segurança, manter registros de gerenciamento de chaves e coletar métricas de sucesso de autenticação para evidência de conformidade.

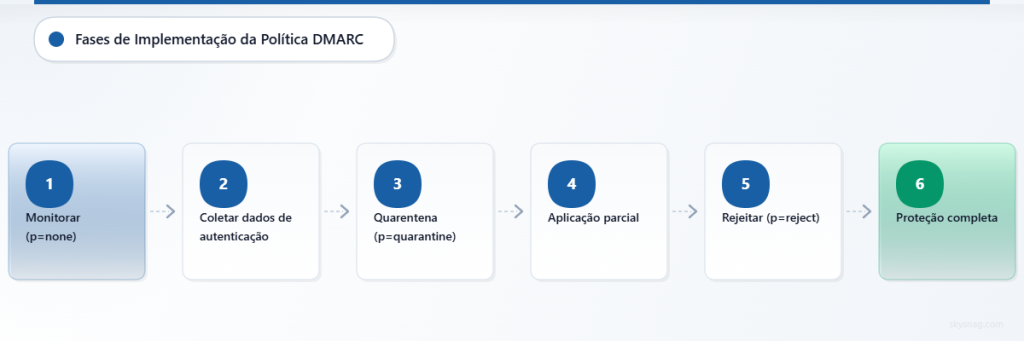

Política DMARC (Domain-based Message Authentication)

DMARC baseia-se em SPF e DKIM para fornecer aplicação abrangente de política de autenticação de email.

Estratégia de Progressão de Política:

v=DMARC1; p=none; rua=mailto:[email protected]

v=DMARC1; p=quarantine; pct=25; rua=mailto:[email protected]

v=DMARC1; p=reject; rua=mailto:[email protected]Fases de Implementação:

- Monitorar (p=none): Coletar dados de autenticação sem aplicação

- Quarentena (p=quarantine): Aplicação parcial com aumento gradual de porcentagem

- Rejeitar (p=reject): Aplicação completa de política para proteção máxima

III. Estrutura de Monitoramento e Relatórios

Análise de Relatórios Agregados DMARC

Relatórios agregados DMARC fornecem visibilidade abrangente sobre desempenho de autenticação de email, apoiando requisitos de monitoramento da ISO 27001.

Componentes de Análise de Relatório:

- Taxas de sucesso/falha de autenticação

- Avaliação de reputação de IP de origem

- Efetividade de aplicação de política

- Correlação de inteligência de ameaças

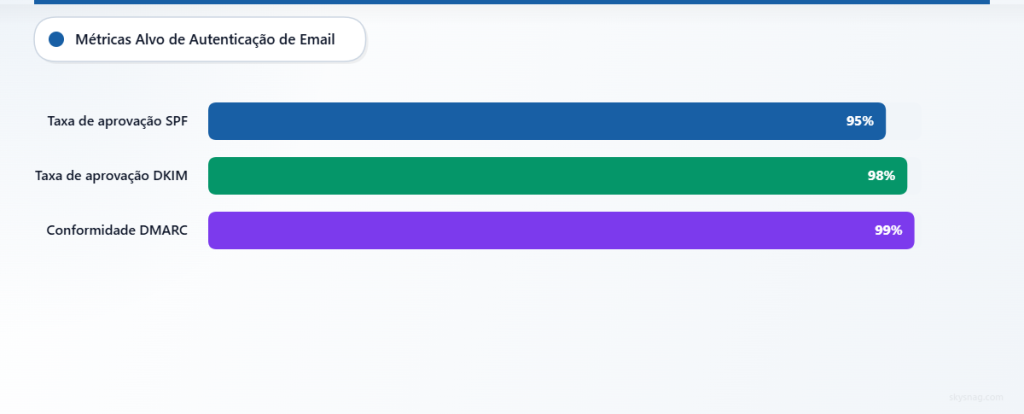

Indicadores-Chave de Desempenho:

- Taxa de aprovação de autenticação SPF (meta: >95%)

- Taxa de aprovação de autenticação DKIM (meta: >98%)

- Taxa de conformidade de política DMARC (meta: >99%)

- Detecção de fonte de envio não autorizada

Processamento de Relatórios Forenses

Relatórios forenses DMARC fornecem informações detalhadas sobre falhas de autenticação, apoiando capacidades de detecção e resposta a incidentes.

Elementos de Dados Forenses:

- Cabeçalhos e conteúdo de mensagem original

- Razões de falha de autenticação

- Informações de rede de origem

- Decisões de tratamento do destinatário

Requisitos de Integração:

- Encaminhar relatórios forenses para sistemas SIEM

- Correlacionar com feeds de inteligência de ameaças

- Disparar fluxos automatizados de resposta a incidentes

- Gerar trilhas de auditoria de conformidade

IV. Avaliação e Gerenciamento de Riscos

Avaliação do Cenário de Ameaças de Email

As organizações devem conduzir avaliações regulares de risco para identificar ameaças relacionadas a email e determinar medidas de controle apropriadas.

Vetores Comuns de Ataque por Email:

- Ataques de falsificação e personificação de domínio

- Esquemas de comprometimento de email empresarial (BEC)

- Distribuição de malware através de anexos de email

- Exfiltração de dados via canais de email não autorizados

Critérios de Avaliação de Risco:

- Probabilidade de execução bem-sucedida de ataque

- Potencial impacto comercial e perda financeira

- Implicações de conformidade regulatória

- Consequências de dano à reputação

Medição de Efetividade de Controle

A ISO 27001 requer que as organizações meçam e avaliem a efetividade dos controles de segurança implementados.

Métricas de Controle de Email:

- Cobertura de implementação de protocolos de autenticação

- Taxas de sucesso de aplicação de política

- Tempos de detecção e resposta a incidentes

- Efetividade de treinamento de conscientização de segurança do usuário

Metodologia de Medição:

- Definir métricas de segurança de linha de base

- Implementar sistemas de monitoramento contínuo

- Coletar e analisar dados de desempenho

- Relatar descobertas à alta gestão

- Implementar ações corretivas para lacunas

V. Melhores Práticas de Implementação

Padrões de Configuração Técnica

Gerenciamento DNS:

- Implementar Extensões de Segurança DNS (DNSSEC) para integridade de registros

- Usar valores TTL curtos durante fases iniciais de implementação

- Manter zonas DNS separadas para registros de autenticação de email

- Documentar todas as mudanças DNS através de processos de controle de mudança

Configuração de Servidor de Email:

- Configurar servidores de email para realizar verificações de autenticação

- Implementar tratamento adequado de mensagem para falhas de autenticação

- Habilitar logging detalhado para requisitos de trilha de auditoria

- Estabelecer canais de comunicação seguros para relatórios de autenticação

Controles Organizacionais

Desenvolvimento de Política:

- Criar políticas abrangentes de segurança de email

- Definir papéis e responsabilidades para gerenciamento de sistema de email

- Estabelecer procedimentos de resposta a incidentes para falhas de autenticação

- Documentar requisitos de treinamento para pessoal administrativo

Gerenciamento de Mudança:

- Implementar controle formal de mudança para configurações de autenticação de email

- Requerer revisão de segurança para todas as mudanças de infraestrutura de email

- Manter documentação de linha de base de configuração

- Estabelecer procedimentos de rollback para implementações falhadas

VI. Preparação de Auditoria e Coleta de Evidências

Requisitos de Documentação

Auditores da ISO 27001 esperam documentação abrangente demonstrando implementação e efetividade de controle.

Documentação Requerida:

- Política e procedimentos de segurança de email

- Relatórios de avaliação de risco incluindo ameaças de email

- Especificações técnicas de implementação

- Relatórios de monitoramento e medição

- Registros de resposta a incidentes

- Materiais de treinamento e conscientização

Estratégia de Coleta de Evidências

Evidência Técnica:

- Arquivos de configuração de autenticação de email

- Relatórios de validação de registros DNS

- Resumos de relatórios agregados e forenses DMARC

- Screenshots de painéis de monitoramento de segurança

- Resultados de avaliação de vulnerabilidade

Evidência Processual:

- Registros de aprovação de controle de mudança

- Logs de atividade de resposta a incidentes

- Atas de reuniões de revisão gerencial

- Registros de conclusão de treinamento de conscientização de segurança

- Relatórios de avaliação de segurança de fornecedores

VII. Integração com Skysnag Comply

Skysnag Comply simplifica a implementação de controles de email ISO 27001 através de gerenciamento automatizado de configuração e capacidades de relatório de conformidade. A plataforma fornece:

Implementação Automatizada de Controle:

- Configuração guiada de SPF, DKIM e DMARC

- Validação e monitoramento DNS em tempo real

- Motor de recomendação de política baseado em avaliação de risco

- Coleta automatizada de evidências para fins de auditoria

Relatório de Conformidade:

- Relatórios de efetividade de controle alinhados com ISO 27001

- Detecção automatizada de incidentes e alertas

- Painel de risco com indicadores-chave de desempenho

- Geração de documentação pronta para auditoria

Monitoramento Contínuo:

- Monitoramento de desempenho de autenticação em tempo real

- Integração de inteligência de ameaças e alertas

- Rastreamento e relatório de conformidade de política

- Escalação automatizada para eventos críticos de segurança

VIII. Considerações Avançadas de Implementação

Gerenciamento Multi-Domínio

Organizações com portfólios complexos de domínios requerem estratégias sofisticadas de gerenciamento de autenticação.

Desafios de Configuração:

- Herança de política de autenticação de subdomínio

- Autorização de provedor de serviços terceirizados

- Proteção de marca através de múltiplos domínios

- Aplicação consistente de política através de unidades organizacionais

Estrutura de Solução:

- Implementar políticas hierárquicas de autenticação

- Usar tags de política de subdomínio DMARC (sp=) para controle granular

- Manter monitoramento centralizado de autenticação

- Estabelecer compartilhamento de inteligência de ameaças entre domínios

Integração de Serviços em Nuvem

Organizações modernas utilizam múltiplos serviços em nuvem para processamento de email, requerendo configuração cuidadosa de autenticação.

Requisitos de Integração:

- Autorizar endereços IP de provedor de serviços em nuvem em registros SPF

- Configurar assinatura DKIM para serviços de email baseados em nuvem

- Implementar políticas DMARC que considerem autenticação de serviços em nuvem

- Monitorar desempenho de autenticação através de todos os provedores de serviços

IX. Principais Conclusões

Controles de autenticação de email fornecem suporte essencial para certificação ISO 27001 ao abordar requisitos de controle de acesso, criptografia e segurança operacional. Embora a norma não exija protocolos específicos, implementar SPF, DKIM e DMARC cria uma base robusta para gerenciamento de segurança de email.

Implementação bem-sucedida requer avaliação abrangente de risco, gerenciamento de configuração técnica, monitoramento contínuo e documentação minuciosa. As organizações devem focar em aplicação gradual de política, monitoramento abrangente e integração com sistemas mais amplos de gerenciamento de segurança.

Medição e avaliação regulares da efetividade de controles de email asseguram conformidade contínua com requisitos da ISO 27001 e fornecem evidência de devida diligência na proteção de ativos de informação organizacional.

Para organizações que buscam implementação simplificada de controles de email ISO 27001, Skysnag Comply fornece capacidades abrangentes de automação e relatório que reduzem a complexidade de implementação enquanto asseguram prontidão para auditoria.