Die E-Mail-Authentifizierung ist zum Grundpfeiler der modernen Cybersicherheit geworden, und DKIM-Selektoren dienen als kritische Verbindung zwischen Ihrer E-Mail-Infrastruktur und Domain-Sicherheit. Das Verständnis der Funktionsweise dieser Authentifizierungsschlüssel ist nicht nur technisches Wissen—es ist essentiell für den Schutz Ihrer Organisation vor sophistizierten E-Mail-basierten Angriffen, die sich kontinuierlich weiterentwickeln.

DKIM-Selektoren fungieren als eindeutige Identifikatoren, die empfangenden E-Mail-Servern genau mitteilen, welchen kryptografischen Schlüssel sie zur Verifizierung der Authentizität Ihrer E-Mail verwenden sollen. Stellen Sie sie sich als Adressetiketten vor, die den Authentifizierungsprozess leiten und sicherstellen, dass Ihre legitimen E-Mails ihr Ziel erreichen, während betrügerische Nachrichten bereits am Tor blockiert werden.

I. Was ist ein DKIM-Selektor?

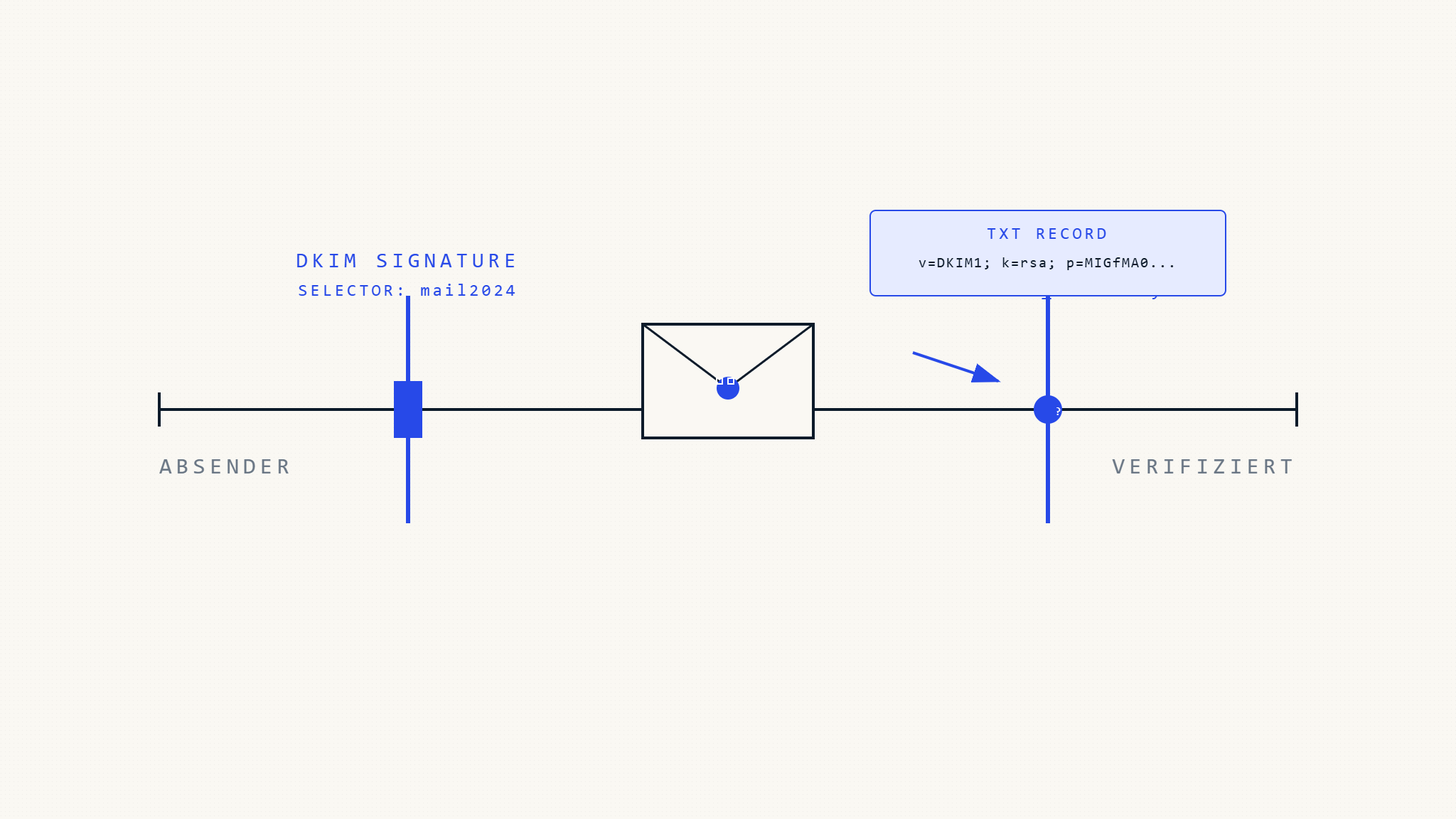

Ein DKIM-Selektor ist ein String-Identifikator, der als Zeiger auf einen spezifischen DKIM-öffentlichen Schlüssel fungiert, der in Ihren DNS-Einträgen gespeichert ist. Wenn Ihr E-Mail-Server eine ausgehende Nachricht signiert, fügt er den Selektor in den DKIM-Signature-Header ein und teilt dem empfangenden Server mit, welchen Schlüssel er zur Verifizierung abrufen soll.

Der Selektor erscheint in Ihrer DKIM-Signatur wie folgt:

DKIM-Signature: v=1; a=rsa-sha256; d=yourdomain.com; s=selector1; ...Hier teilt s=selector1 dem empfangenden Server mit, dass er nach dem öffentlichen Schlüssel unter selector1._domainkey.yourdomain.com in Ihren DNS-Einträgen suchen soll.

Warum Selektoren für die E-Mail-Sicherheit wichtig sind

DKIM-Selektoren bieten mehrere kritische Sicherheitsfunktionen:

Flexibilität im Schlüsselmanagement: Mehrere Selektoren ermöglichen es Ihnen, verschiedene Schlüssel für verschiedene E-Mail-Streams, Services oder geografische Regionen zu verwenden, ohne den E-Mail-Fluss zu unterbrechen.

Rotationssicherheit: Bei der Rotation von Schlüsseln aus Sicherheitsgründen ermöglichen Selektoren die Aufrechterhaltung der Kontinuität, indem alte Schlüssel aktiv gehalten werden, während neue eingeführt werden.

Service-Isolation: Verschiedene E-Mail-Services (wie Marketing-Plattformen, Transaktions-E-Mails oder interne Systeme) können separate Selektoren verwenden und begrenzen so die Auswirkungen, falls ein Schlüssel kompromittiert wird.

Laut aktueller E-Mail-Sicherheitsforschung verzeichnen Organisationen, die ordnungsgemäßes DKIM-Selektor-Management verwenden, eine 73%ige Reduzierung erfolgreicher E-Mail-Spoofing-Versuche gegen ihre Domains.

II. Wie DKIM-Selektoren in der Praxis funktionieren

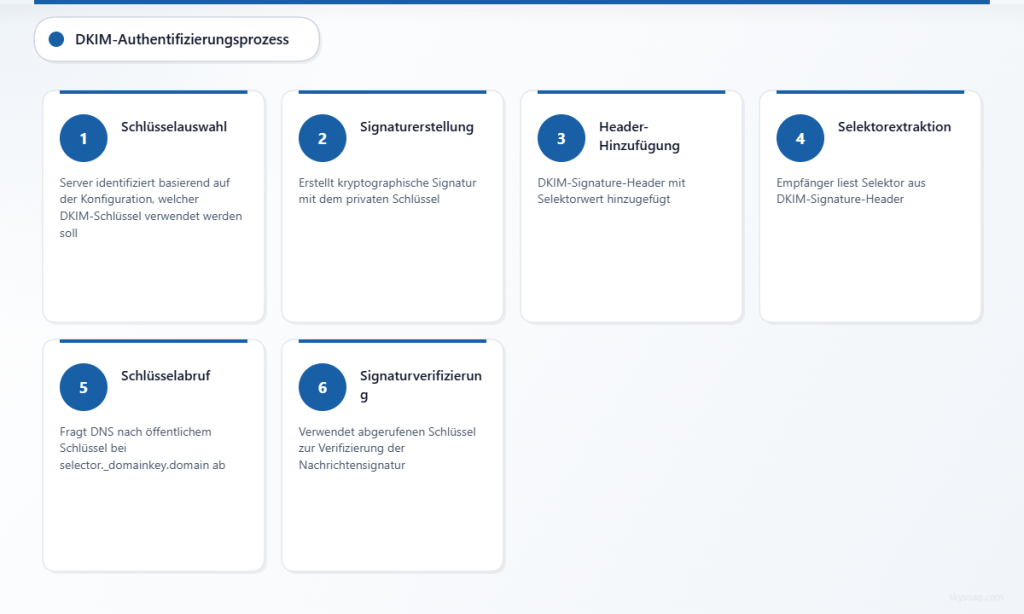

Der Authentifizierungsprozess

Wenn Sie eine E-Mail senden, führt Ihr Mail-Server folgende Schritte aus:

- Schlüsselauswahl: Der Server identifiziert basierend auf Ihrer Konfiguration, welchen DKIM-Schlüssel er verwenden soll

- Signaturgenerierung: Er erstellt eine kryptografische Signatur mit dem privaten Schlüssel

- Header-Hinzufügung: Der DKIM-Signature-Header wird hinzugefügt, einschließlich des Selektor-Werts

- DNS-Veröffentlichung: Der entsprechende öffentliche Schlüssel muss bereits in DNS veröffentlicht sein

Wenn der Server des Empfängers Ihre E-Mail erhält:

- Selektor-Extraktion: Er liest den Selektor aus dem DKIM-Signature-Header

- Schlüsselabruf: Er fragt DNS nach dem öffentlichen Schlüssel unter

[selektor]._domainkey.[ihredomain]ab - Signaturverifizierung: Er verwendet den abgerufenen Schlüssel zur Verifizierung der Nachrichtensignatur

- Authentifizierungsergebnis: Das Ergebnis beeinflusst Spam-Filterung und Zustellentscheidungen

DNS-Eintrag-Struktur

Ihr DKIM-öffentlicher Schlüsseleintrag in DNS folgt diesem Format:

selector1._domainkey.yourdomain.com. IN TXT "v=DKIM1; k=rsa; p=[public-key-data]"Der Selektor wird Teil des DNS-Eintragsnamens und erstellt einen eindeutigen Suchpfad für jeden Schlüssel.

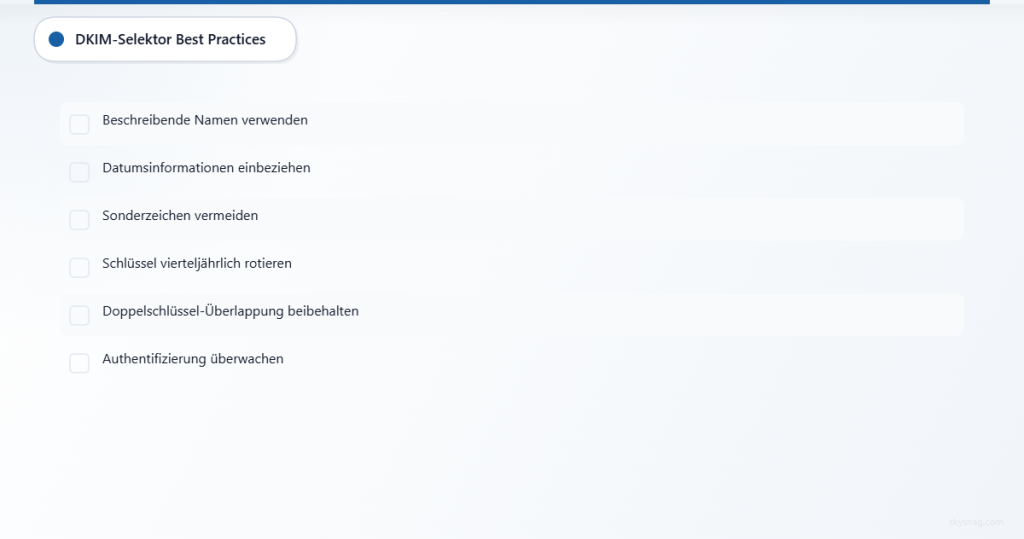

III. DKIM-Selektor Best Practices

Benennungskonventionen, die funktionieren

Verwenden Sie beschreibende Namen: Anstatt generischer Selektoren wie „default“ oder „key1“, verwenden Sie Namen, die den Zweck angeben:

marketing._domainkey.example.comfür E-Mail-Kampagnentransactional._domainkey.example.comfür automatisierte E-Mailsoffice365._domainkey.example.comfür Microsoft 365-Integration

Datumsinformationen einschließen: Erwägen Sie Selektoren wie jan2026 oder 2026q1, um Schlüssel-Rotationszyklen zu verfolgen.

Sonderzeichen vermeiden: Beschränken Sie sich auf alphanumerische Zeichen und Bindestriche, um DNS-Kompatibilitätsprobleme zu vermeiden.

Schlüssel-Rotationsstrategie

Implementieren Sie einen systematischen Ansatz zur DKIM-Schlüsselrotation:

Quartalsweise Rotation: Wechseln Sie Schlüssel alle 3-4 Monate, um Expositionsfenster zu begrenzen, falls private Schlüssel kompromittiert werden.

Dual-Key-Überlappung: Halten Sie während Rotationsperioden zwei aktive Selektoren aufrecht, um E-Mail-Kontinuität zu gewährleisten, während alte Schlüssel aus Empfänger-Caches ablaufen.

Monitoring-Integration: Verwenden Sie Tools wie Skysnag Protect, um die DKIM-Authentifizierung über alle Ihre Selektoren hinweg zu überwachen und Warnungen zu erhalten, wenn Schlüssel Aufmerksamkeit benötigen.

Verwaltung mehrerer Selektoren

Große Organisationen profitieren von strategischer Selektor-Bereitstellung:

Geografische Trennung: Verwenden Sie verschiedene Selektoren für verschiedene Regionen, um potenzielle Probleme zu isolieren und lokale Vorschriften einzuhalten.

Service-spezifische Schlüssel: Weisen Sie verschiedenen E-Mail-Services eindeutige Selektoren zu, wodurch es einfacher wird, Authentifizierungsprobleme zu verfolgen und Service-Level-Sicherheit zu gewährleisten.

Abteilungsbasierte Auswahl: Erwägen Sie separate Selektoren für verschiedene Geschäftsbereiche, besonders in dezentralisierten Organisationen.

IV. Häufige DKIM-Selektor-Herausforderungen

Konfigurationsfehler

Nicht übereinstimmende Selektoren: Der Selektor in Ihrer DKIM-Signatur muss exakt mit dem DNS-Eintragsnamen übereinstimmen. Ein häufiger Fehler ist die Aktualisierung des einen ohne den anderen.

DNS-Propagationsverzögerungen: Neue Selektor-DNS-Einträge können Zeit benötigen, um sich global zu propagieren, was temporäre Authentifizierungsfehler verursacht.

Schlüssellängen-Probleme: Die Verwendung zu kurzer Schlüssel (weniger als 1024 Bits) oder nicht unterstützter Algorithmen kann Verifizierungsfehler verursachen.

Fehlerbehebung bei Authentifizierungsfehlern

Wenn DKIM-Authentifizierung fehlschlägt, prüfen Sie diese häufigen Probleme:

- DNS-Eintrag-Genauigkeit: Überprüfen Sie, dass der Selektor-DNS-Eintrag existiert und gültige Schlüsseldaten enthält

- Selektor-Konsistenz: Stellen Sie sicher, dass Ihr Mail-Server den korrekten Selektor-Namen verwendet

- Schlüsselformat: Bestätigen Sie, dass der öffentliche Schlüssel ordnungsgemäß im DNS-Eintrag formatiert ist

- TTL-Einstellungen: Prüfen Sie, ob DNS-TTL-Werte nicht Caching-Probleme während Schlüsseländerungen verursachen

Forschung von E-Mail-Sicherheitsanbietern zeigt, dass 67% der DKIM-Authentifizierungsfehler auf selektor-bezogene Fehlkonfigurationen zurückzuführen sind und nicht auf Schlüsselprobleme.

V. Implementierung effektiver Selektor-Strategien

Für kleine Organisationen

Beginnen Sie mit einem einfachen Zwei-Selektor-Ansatz:

- Ein aktiver Selektor für aktuelle E-Mail-Signierung

- Ein Standby-Selektor für Schlüsselrotation

Dies bietet Sicherheitsvorteile ohne Komplexitäts-Overhead.

Für Unternehmensumgebungen

Implementieren Sie eine umfassende Selektor-Strategie:

Service-Mapping: Dokumentieren Sie, welche Selektoren welche E-Mail-Streams bedienen

Rotationskalender: Etablieren Sie regelmäßige Schlüssel-Rotationspläne mit Vorausplanung

Monitoring-Integration: Setzen Sie automatisierte Überwachung ein, um Selektor-Performance über alle Domains hinweg zu verfolgen

Erwägen Sie die Integration mit umfassenden E-Mail-Sicherheitsplattformen, die mehrere Selektoren über komplexe Infrastrukturen verwalten können, während sie Echtzeit-Authentifizierungs-Monitoring bieten.

Cloud-Service-Integration

Bei der Verwendung von Cloud-E-Mail-Services:

Anbieter-Selektoren: Verstehen Sie, wie Ihr E-Mail-Anbieter die Selektor-Zuweisung handhabt

Benutzerdefinierte Selektoren: Verwenden Sie wo möglich benutzerdefinierte Selektoren, die Sie kontrollieren

Backup-Pläne: Halten Sie alternative Selektoren für Geschäftskontinuität bereit

VI. Monitoring und Wartung

Key Performance Indikatoren

Verfolgen Sie diese Metriken für Selektor-Effektivität:

- Authentifizierungserfolgsraten nach Selektor

- DNS-Abfrage-Antwortzeiten für Schlüssel-Lookups

- Fehlgeschlagene Authentifizierungsmuster nach geografischer Region

Vorteile automatisierter Überwachung

Moderne E-Mail-Sicherheitsplattformen bieten automatisierte DKIM-Selektor-Überwachung, die:

- Bei Authentifizierungsfehlern warnt

- Schlüssel-Ablaufdaten verfolgt

- DNS-Propagationsstatus überwacht

- Detaillierte Berichte über Selektor-Performance bereitstellt

VII. Wichtige Erkenntnisse

DKIM-Selektoren sind fundamental für die E-Mail-Authentifizierungssicherheit und dienen als kritische Verbindung zwischen Ihrer E-Mail-Infrastruktur und kryptografischer Verifizierung. Ordnungsgemäßes Selektor-Management erfordert strategische Planung, konsistente Benennungskonventionen und regelmäßige Schlüssel-Rotationspraktiken.

Erfolgreiche Implementierung beinhaltet das Verständnis der technischen Mechanismen, die Implementierung angemessener Benennungsstrategien und die Aufrechterhaltung robuster Überwachungssysteme. Organisationen, die DKIM-Selektor-Management beherrschen, schaffen stärkere E-Mail-Sicherheitshaltungen bei gleichzeitiger Aufrechterhaltung zuverlässiger Nachrichtenzustellung.

Die Investition in ordnungsgemäße DKIM-Selektor-Konfiguration und -Management zahlt sich in verbesserter E-Mail-Zustellbarkeit, reduzierten Spoofing-Risiken und verbessertem Markenschutz aus. Da sich E-Mail-basierte Bedrohungen weiterentwickeln, werden solide Authentifizierungsgrundlagen zunehmend kritisch für die organisationale Cybersicherheit.

Bereit zur Implementierung umfassenden DKIM-Selektor-Managements? Skysnag Protect bietet automatisierte Überwachungs- und Verwaltungstools, die komplexe E-Mail-Authentifizierungsszenarien vereinfachen und gleichzeitig sicherstellen, dass Ihre Selektoren über alle Ihre Domains hinweg sicher und funktional bleiben.