A autenticação de email tornou-se a pedra angular da cibersegurança moderna, e os seletores DKIM servem como o elo crítico entre sua infraestrutura de email e a segurança do domínio. Entender como essas chaves de autenticação funcionam não é apenas conhecimento técnico é essencial para proteger sua organização de ataques sofisticados baseados em email que continuam evoluindo.

Os seletores DKIM funcionam como identificadores únicos que informam aos servidores de email receptores exatamente qual chave criptográfica usar ao verificar a autenticidade do seu email. Pense neles como etiquetas de endereço que orientam o processo de autenticação, garantindo que seus emails legítimos cheguem ao destino enquanto mensagens fraudulentas são bloqueadas na entrada.

I. O Que É um Seletor DKIM?

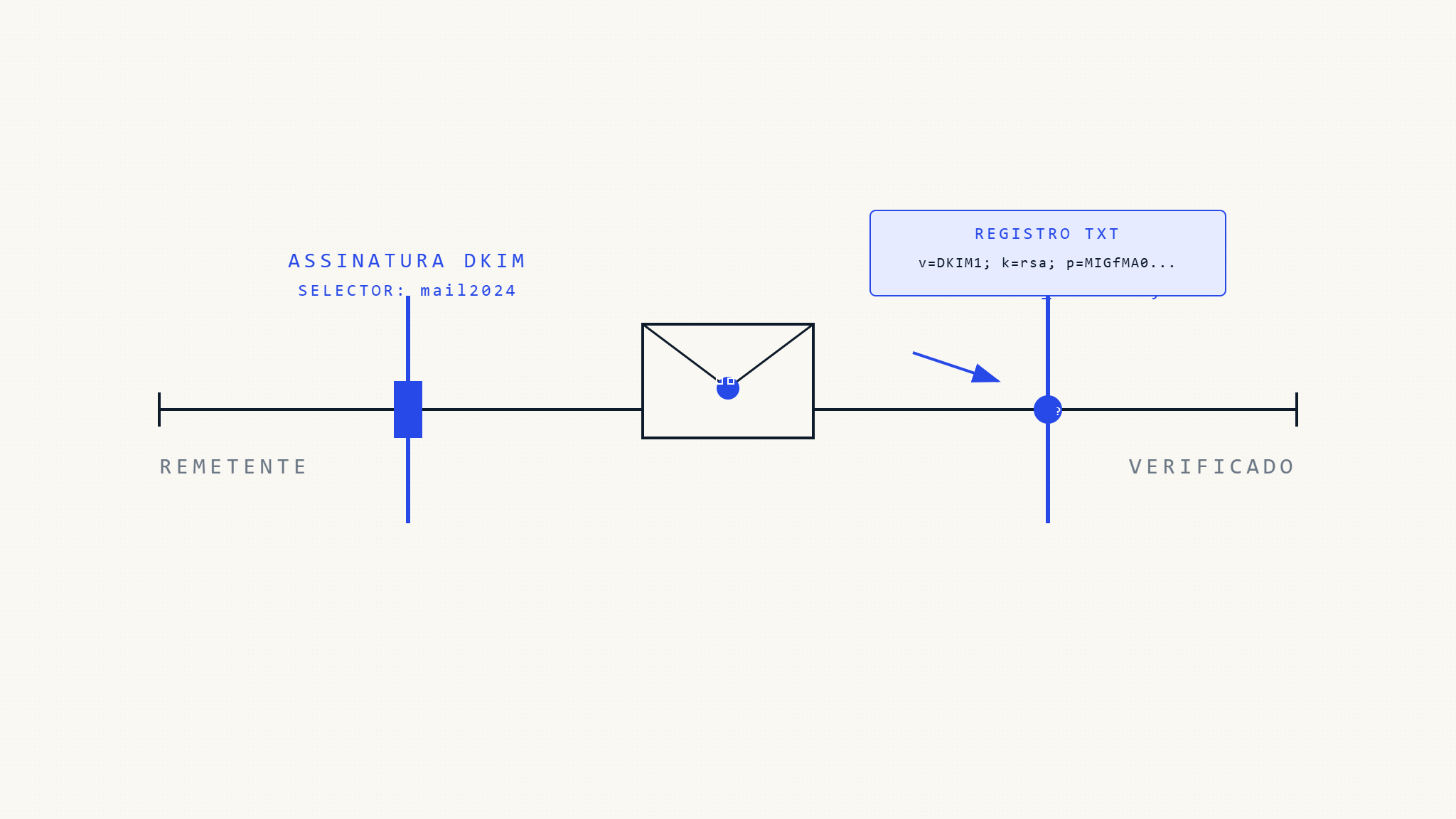

Um seletor DKIM é um identificador de string que atua como um ponteiro para uma chave pública DKIM específica armazenada em seus registros DNS. Quando seu servidor de email assina uma mensagem de saída, ele inclui o seletor no cabeçalho DKIM-Signature, informando ao servidor receptor qual chave recuperar para verificação.

O seletor aparece em sua assinatura DKIM assim:

DKIM-Signature: v=1; a=rsa-sha256; d=seudominio.com; s=seletor1; ...Aqui, s=seletor1 informa ao servidor receptor para procurar a chave pública em seletor1._domainkey.seudominio.com em seus registros DNS.

Por Que os Seletores São Importantes para a Segurança de Email

Os seletores DKIM fornecem várias funções críticas de segurança:

Flexibilidade no Gerenciamento de Chaves: Múltiplos seletores permitem usar diferentes chaves para diferentes fluxos de email, serviços ou regiões geográficas sem interromper o fluxo de email.

Segurança de Rotação: Ao rotacionar chaves por questões de segurança, os seletores permitem manter continuidade mantendo chaves antigas ativas enquanto introduz novas.

Isolamento de Serviços: Diferentes serviços de email (como plataformas de marketing, emails transacionais ou sistemas internos) podem usar seletores separados, limitando o impacto se uma chave for comprometida.

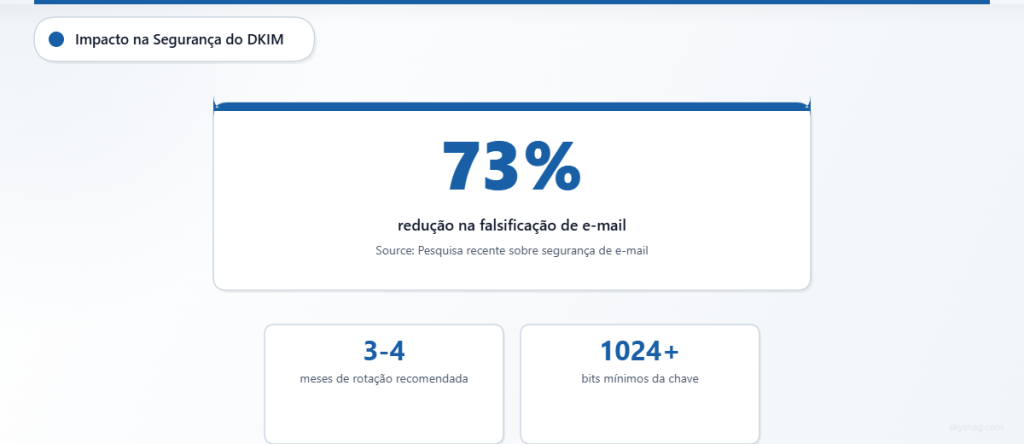

De acordo com pesquisas recentes de segurança de email, organizações que usam gerenciamento adequado de seletores DKIM veem uma redução de 73% em tentativas bem-sucedidas de spoofing de email contra seus domínios.

II. Como os Seletores DKIM Funcionam na Prática

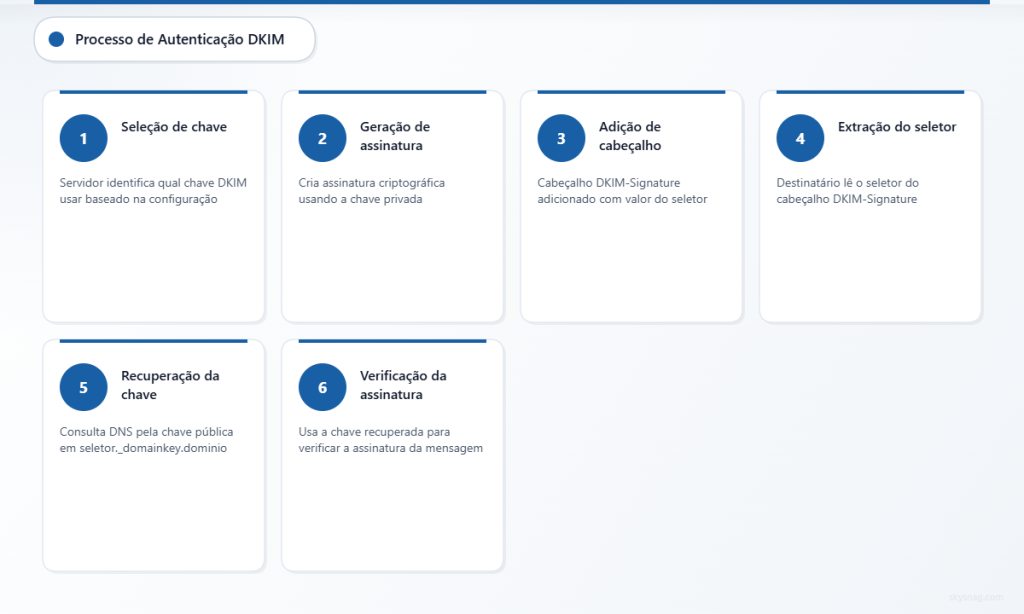

O Processo de Autenticação

Quando você envia um email, seu servidor de email executa estas etapas:

- Seleção de Chave: O servidor identifica qual chave DKIM usar com base em sua configuração

- Geração de Assinatura: Ele cria uma assinatura criptográfica usando a chave privada

- Adição de Cabeçalho: O cabeçalho DKIM-Signature é adicionado, incluindo o valor do seletor

- Publicação DNS: A chave pública correspondente já deve estar publicada no DNS

Quando o servidor do destinatário recebe seu email:

- Extração do Seletor: Ele lê o seletor do cabeçalho DKIM-Signature

- Recuperação da Chave: Ele consulta o DNS pela chave pública em

[seletor]._domainkey.[seudominio] - Verificação da Assinatura: Ele usa a chave recuperada para verificar a assinatura da mensagem

- Resultado da Autenticação: O resultado influencia a filtragem de spam e decisões de entrega

Estrutura do Registro DNS

Seu registro de chave pública DKIM no DNS segue este formato:

seletor1._domainkey.seudominio.com. IN TXT "v=DKIM1; k=rsa; p=[dados-da-chave-publica]"O seletor torna-se parte do nome do registro DNS, criando um caminho de consulta único para cada chave.

III. Melhores Práticas para Seletores DKIM

Convenções de Nomenclatura Que Funcionam

Use Nomes Descritivos: Em vez de seletores genéricos como “default” ou “chave1,” use nomes que indiquem propósito:

marketing._domainkey.exemplo.compara campanhas de emailtransacional._domainkey.exemplo.compara emails automatizadosoffice365._domainkey.exemplo.compara integração com Microsoft 365

Inclua Informações de Data: Considere seletores como jan2026 ou 2026t1 para rastrear ciclos de rotação de chave.

Evite Caracteres Especiais: Mantenha-se com caracteres alfanuméricos e hífens para prevenir problemas de compatibilidade DNS.

Estratégia de Rotação de Chaves

Implemente uma abordagem sistemática para rotação de chaves DKIM:

Rotação Trimestral: Troque chaves a cada 3-4 meses para limitar janelas de exposição se chaves privadas forem comprometidas.

Sobreposição de Duas Chaves: Mantenha dois seletores ativos durante períodos de rotação, garantindo continuidade de email enquanto chaves antigas expiram de caches de destinatários.

Integração de Monitoramento: Use ferramentas como Skysnag Protect para monitorar autenticação DKIM em todos os seus seletores e receber alertas quando chaves precisarem de atenção.

Gerenciamento de Múltiplos Seletores

Grandes organizações se beneficiam de implementação estratégica de seletores:

Separação Geográfica: Use diferentes seletores para diferentes regiões para isolar problemas potenciais e cumprir regulamentações locais.

Chaves Específicas por Serviço: Atribua seletores únicos a diferentes serviços de email, facilitando o rastreamento de problemas de autenticação e mantendo segurança a nível de serviço.

Seleção Baseada em Departamento: Considere seletores separados para diferentes unidades de negócio, especialmente em organizações descentralizadas.

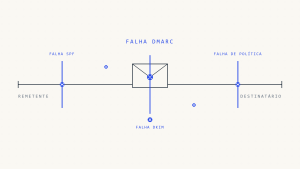

IV. Desafios Comuns com Seletores DKIM

Erros de Configuração

Seletores Incompatíveis: O seletor em sua assinatura DKIM deve corresponder exatamente ao nome do registro DNS. Um erro comum é atualizar um sem o outro.

Atrasos de Propagação DNS: Novos registros DNS de seletor podem levar tempo para propagar globalmente, causando falhas temporárias de autenticação.

Problemas de Comprimento de Chave: Usar chaves muito curtas (menos de 1024 bits) ou algoritmos não suportados pode causar falhas de verificação.

Solucionando Falhas de Autenticação

Quando a autenticação DKIM falha, verifique estes problemas comuns:

- Precisão do Registro DNS: Verifique se o registro DNS do seletor existe e contém dados de chave válidos

- Consistência do Seletor: Garanta que seu servidor de email usa o nome correto do seletor

- Formato da Chave: Confirme se a chave pública está formatada corretamente no registro DNS

- Configurações TTL: Verifique se valores TTL DNS não estão causando problemas de cache durante mudanças de chave

Pesquisas de provedores de segurança de email indicam que 67% das falhas de autenticação DKIM resultam de configurações incorretas relacionadas ao seletor, em vez de problemas de chave.

V. Implementando Estratégias Eficazes de Seletor

Para Pequenas Organizações

Comece com uma abordagem simples de dois seletores:

- Um seletor ativo para assinatura atual de email

- Um seletor de reserva para rotação de chave

Isso fornece benefícios de segurança sem sobrecarga de complexidade.

Para Ambientes Empresariais

Implemente uma estratégia abrangente de seletor:

Mapeamento de Serviços: Documente quais seletores servem quais fluxos de email

Calendário de Rotação: Estabeleça cronogramas regulares de rotação de chave com planejamento antecipado

Integração de Monitoramento: Implante monitoramento automatizado para rastrear desempenho de seletor em todos os domínios

Considere integrar com plataformas abrangentes de segurança de email que podem gerenciar múltiplos seletores em infraestruturas complexas enquanto fornecem monitoramento de autenticação em tempo real.

Integração com Serviços em Nuvem

Ao usar serviços de email em nuvem:

Seletores do Provedor: Entenda como seu provedor de email lida com atribuição de seletor

Seletores Personalizados: Onde possível, use seletores personalizados que você controla

Planos de Backup: Mantenha seletores alternativos para continuidade de negócios

VI. Monitoramento e Manutenção

Indicadores-Chave de Desempenho

Rastreie essas métricas para eficácia do seletor:

- Taxas de sucesso de autenticação por seletor

- Tempos de resposta de consulta DNS para lookups de chave

- Padrões de autenticação falhada por região geográfica

Benefícios do Monitoramento Automatizado

Plataformas modernas de segurança de email fornecem monitoramento automatizado de seletor DKIM que:

- Alerta sobre falhas de autenticação

- Rastreia datas de expiração de chave

- Monitora status de propagação DNS

- Fornece relatórios detalhados sobre desempenho do seletor

VII. Principais Conclusões

Os seletores DKIM são fundamentais para a segurança de autenticação de email, servindo como o elo crítico entre sua infraestrutura de email e verificação criptográfica. O gerenciamento adequado de seletor requer planejamento estratégico, convenções de nomenclatura consistentes e práticas regulares de rotação de chave.

A implementação bem-sucedida envolve entender a mecânica técnica, implementar estratégias apropriadas de nomenclatura e manter sistemas robustos de monitoramento. Organizações que dominam o gerenciamento de seletor DKIM criam posturas de segurança de email mais fortes mantendo entrega confiável de mensagens.

O investimento em configuração e gerenciamento adequado de seletor DKIM paga dividendos em melhor entregabilidade de email, riscos reduzidos de spoofing e proteção aprimorada da marca. À medida que ameaças baseadas em email continuam evoluindo, fundações sólidas de autenticação tornam-se cada vez mais críticas para cibersegurança organizacional.

Pronto para implementar gerenciamento abrangente de seletor DKIM? O Skysnag Protect fornece ferramentas automatizadas de monitoramento e gerenciamento que simplificam cenários complexos de autenticação de email enquanto garantem que seus seletores permaneçam seguros e funcionais em todos os seus domínios.