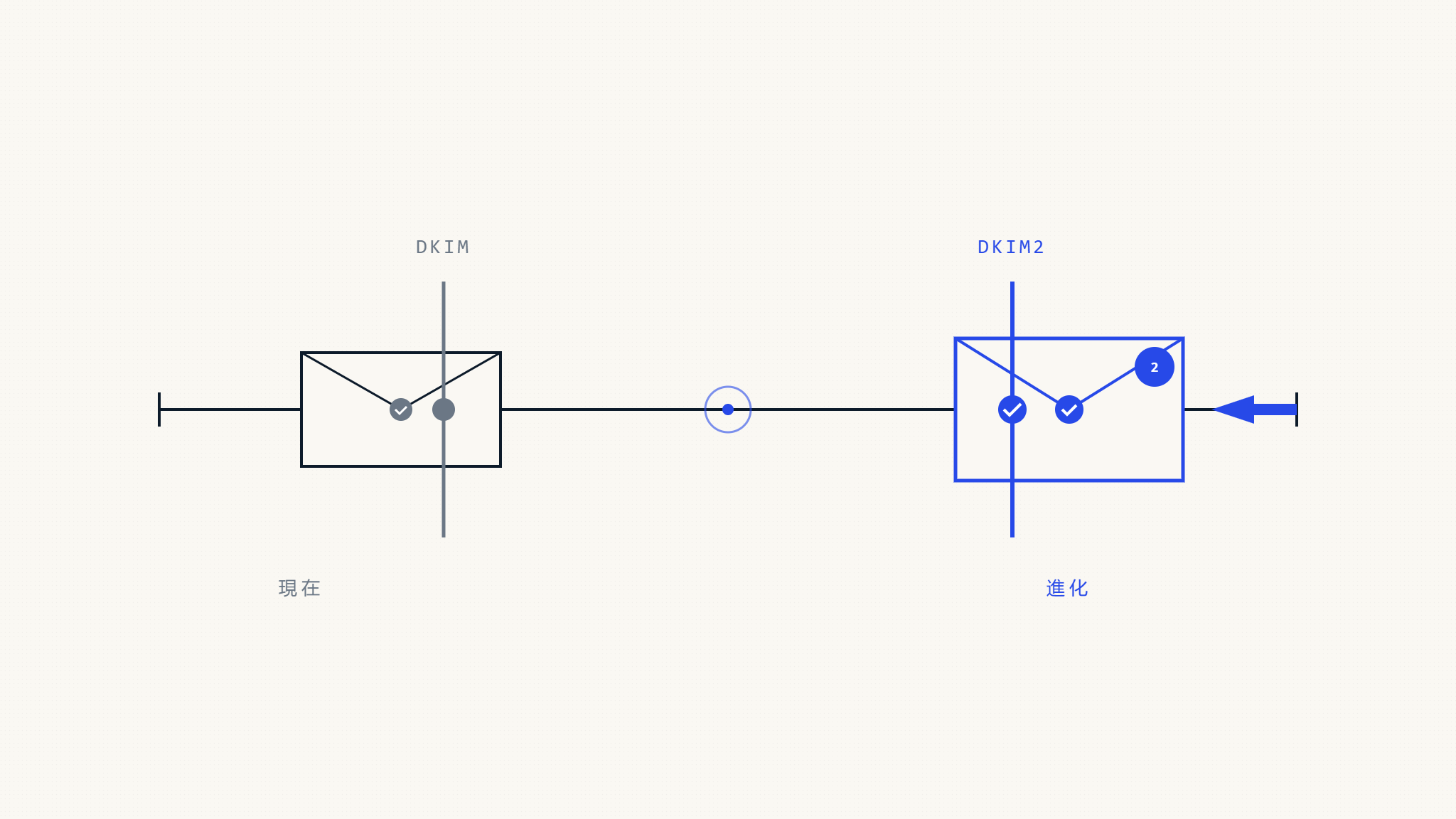

サイバー犯罪者がより巧妙な攻撃を展開するにつれて、メール認証は進化し続けています。DKIM(DomainKeys Identified Mail)は約20年間メールセキュリティの基盤として機能してきましたが、組織は新興認証標準に備えながら、現在の実装を最適化する必要があります。DKIM のベストプラクティス、一般的な課題、ARCやBIMIなどの現代標準との統合を理解することは、長期的なメールセキュリティ戦略を計画する組織にとって極めて重要です。

I. DKIMとは何か、なぜ重要なのか

DKIMは、メール送信者がメッセージにデジタル署名を付与することで暗号学的認証を提供します。メールが送信される際、DKIMは秘密鍵を使用してデジタル署名を作成し、受信サーバーはDNSレコードに公開された公開鍵を使用してこれを検証できます。このプロセスにより、メッセージが認証された送信者から発信され、送信中に改ざんされていないことが確認されます。

現在のDKIM実装は、現代の最適化戦略が対処を目指すいくつかの課題に直面しています:

- 鍵管理の複雑さ – 手動でのローテーションと調整が必要

- 限定的な暗号学的アジリティ – 現代的なアルゴリズムの採用が遅い

- スケーラビリティの懸念 – 大容量メール操作に関する問題

- 統合の隙間 – 新しい認証フレームワークとの統合不足

II. 現代のDKIM最適化戦略

将来の標準を待つのではなく、組織は現在のDKIM実装を最適化し、新興認証技術と統合することで、メールセキュリティを大幅に改善できます。

暗号化セキュリティの強化

現代のDKIM実装では、より強力な暗号化アルゴリズムを優先すべきです。RSA-1024がかつて標準でしたが、組織はセキュリティ向上のためRSA-2048またはEd25519に移行すべきです。Ed25519は、より小さな鍵サイズとより高速な署名生成でRSA-2048と同等のセキュリティを提供します。

アルゴリズム比較:

- RSA-1024: レガシー、廃止すべき

- RSA-2048: 現在の標準、広くサポートされている

- Ed25519: 現代的な楕円曲線、最適なパフォーマンス

簡素化された鍵管理のベストプラクティス

効果的な鍵管理は、定期的なローテーションによってセキュリティを向上させながら運用負担を軽減します:

自動鍵ローテーション

自動化ツールを使用して四半期または半年ごとの鍵ローテーションスケジュールを実装します。これにより鍵の侵害リスクが軽減され、一貫したセキュリティ体制が確保されます。

階層的鍵構造

鍵生成日や用途を示す一貫したセレクター命名規則を使用します(例:selector-202401、marketing-key、transactional-key)。

より良いスケーラビリティ技術

大容量メール送信者は、いくつかの戦略を通じてDKIMパフォーマンスを最適化できます:

選択的ヘッダー署名

セキュリティ効果を維持しながら、署名サイズと処理オーバーヘッドを削減するため、必須ヘッダーのみに署名します。

並列処理

一括メール操作のスループットを改善するため、マルチスレッド署名生成を実装します。

キャッシング戦略

署名検証中の遅延を軽減するため、公開鍵取得のDNSルックアップをキャッシュします。

III. 現代認証標準との統合

Authenticated Received Chain (ARC)

ARCは、メーリングリストや転送サービスなどの仲介者を通過する際にメール認証結果を保持します。ARCはDKIMと連携して、メール配信チェーン全体で認証の整合性を維持します。

ARC実装の利点:

- メール転送を通じてDKIM認証を保持

- DMARCポリシーでの偽陽性を削減

- 正当な転送メッセージの配信性を改善

ARCヘッダー構造:

ARC-Authentication-Results: i=1; domain.com; dkim=pass

ARC-Message-Signature: i=1; a=rsa-sha256; d=intermediary.com

ARC-Seal: i=1; a=rsa-sha256; d=intermediary.comBrand Indicators for Message Identification (BIMI)

BIMIを使用すると、組織は強力な認証ポリシーを持つ場合にメールクライアントでロゴを表示できます。BIMIはDMARC実施ポリシーを必要とし、適切に設定されたDKIMで最適に機能します。

BIMI要件:

- 隔離または拒否に設定されたDMARCポリシー

- 一貫した合格率を持つ強力なDKIM実装

- セキュアサーバーでホストされたSVGロゴファイル

- 信頼性向上のためのVerified Mark Certificate (VMC)

SPFとDKIMの整合性

SPF、DKIM、DMARCの適切な整合性により、堅牢な認証フレームワークが作成されます:

DKIMアライメントのベストプラクティス:

- DKIM署名ドメインがFromヘッダードメインと一致することを確保

- 複数のサブドメインを管理する際は組織ドメインアライメントを使用

- 設定問題を特定するためアライメント率を監視

IV. 一般的なDKIM実装の課題

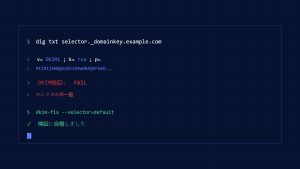

DNS設定の問題

レコード公開の問題:

- 不正なTXTレコードフォーマット

- 公開鍵の欠如または形式不良

- DNS伝播の遅延

解決策:

- レコード構文を検証するためDNS検証ツールを使用

- DNSレコードの可用性監視を実装

- 鍵更新時のDNS伝播時間を計画

署名検証の失敗

一般的な失敗原因:

- メール転送中のヘッダー変更

- 不正な正規化設定

- クロック同期の問題

トラブルシューティングアプローチ:

- 受信ドメイン別の署名検証率を監視

- 体系的な問題を特定するため失敗パターンを分析

- 異なる正規化方法で署名生成をテスト

パフォーマンスとリソース使用量

大容量メール処理を行う組織は、セキュリティとパフォーマンスのバランスを取る必要があります:

最適化技術:

- 反復コンテンツの署名キャッシングを実装

- 鍵保存にハードウェアセキュリティモジュール(HSM)を使用

- ピーク時のCPUとメモリ使用量を監視

V. 現代メール認証の実装ロードマップ

フェーズ1:DKIM基盤(1-2ヶ月目)

現在の実装評価:

- すべての送信ドメインでの既存DKIM設定の監査

- 鍵強度とローテーションスケジュールの評価

- 署名検証率と失敗パターンのレビュー

- 現在のDNSレコード構造と管理プロセスの文書化

最適化アクション:

- [ ] RSA-2048またはEd25519鍵へのアップグレード

- [ ] 自動鍵ローテーション手順の実装

- [ ] セレクター命名規則の標準化

- [ ] 署名用ヘッダー選択の最適化

フェーズ2:高度な統合(3-4ヶ月目)

ARC実装:

- 送信メールサーバーでのARC署名のデプロイ

- 受信処理でのARC検証の設定

- ARCチェーンの整合性と検証率の監視

DMARC最適化:

- DKIMアライメント率の分析

- 認証パフォーマンスに基づくポリシー調整

- 段階的実施進行の実装

フェーズ3:ブランド保護(5-6ヶ月目)

BIMIデプロイ:

- 準拠したSVGロゴアセットの作成

- BIMI DNSレコードの公開

- Verified Mark Certificate取得の検討

- メールクライアント間でのロゴ表示率の監視

包括的監視:

- 統合認証監視ツールのデプロイ

- 認証失敗のアラート設定

- 定期報告プロセスの作成

VI. 技術要件とインフラストラクチャ

Mail Transfer Agentの更新

現代のメールインフラストラクチャには、現在の認証標準をサポートするMTAが必要です:

必要な機能:

- マルチアルゴリズムDKIM署名(RSA-2048、Ed25519)

- ARC署名と検証

- 包括的なログ記録と監視

- 自動管理のためのAPI統合

DNSインフラストラクチャの考慮事項

堅牢なDNSインフラストラクチャは信頼性のある認証をサポートします:

ベストプラクティス:

- 複数の権威DNSサーバーを使用

- DNS監視とアラートの実装

- 緊急鍵ロールオーバー手順の計画

- バックアップDNSレコードの維持

監視と分析ツール

包括的な監視により、プロアクティブな認証管理が可能になります:

追跡すべき主要メトリクス:

- ドメイン別DKIM署名検証率

- ARCチェーン整合性統計

- DMARCアライメント率

- 認証失敗パターン

VII. コストベネフィット分析

投資要件

初期実装コスト:

- 高度なMTA機能のソフトウェアライセンス

- DNSインフラストラクチャのアップグレード

- 監視と管理ツール

- スタッフトレーニングと認定

継続的運用コスト:

- 自動鍵管理サービス

- 拡張監視ツールサブスクリプション

- 複数レコード用の追加DNSホスティング

- 定期的なセキュリティ監査と更新

投資収益率

セキュリティベネフィット:

- メール詐欺とフィッシング攻撃の削減

- ブランド保護と評判の改善

- 配信率の向上

- 規制コンプライアンスのサポート

運用効率:

- 自動認証管理

- 手動トラブルシューティング時間の削減

- インシデント対応能力の改善

- メールセキュリティ態勢の可視性向上

VIII. 業界採用とベストプラクティス

現在の市場トレンド

主要なメールサービスプロバイダーは強力な認証をますます要求しています:

GmailとYahooの要件:

- 一括送信者のためのDKIM署名

- SPFレコード公開

- DMARCポリシー実装

- 低いスパム苦情率

Microsoft 365の拡張:

- 改善された転送のためのARCサポート

- 強化されたDKIM検証

- BIMIロゴ表示機能

ベンダーエコシステムのサポート

メールインフラストラクチャプロバイダー:

ほとんどの主要メールプラットフォームは、自動化と管理機能のレベルが異なる現代認証標準をサポートしています。

セキュリティサービスプロバイダー:

専門のメールセキュリティベンダーは、包括的な認証管理、監視、最適化サービスを提供します。

IX. メール認証の将来への対応

新興標準と技術

ポスト量子暗号学:

新しい標準に適応できる暗号学的アジャイルインフラストラクチャを実装することで、量子耐性アルゴリズムへの最終的な移行に備えます。

機械学習統合:

高度なメールセキュリティプラットフォームは、認証ポリシーを最適化し、巧妙な脅威を検出するためMLをますます使用しています。

API駆動管理:

現代のメールインフラストラクチャはプログラム的な設定と監視をサポートし、よりダイナミックで応答性の高いセキュリティポリシーを可能にします。

戦略的計画の推奨事項

技術投資:

- 包括的認証サポートを持つプラットフォームを優先

- 定期的なインフラストラクチャ更新と移行を計画

- 新興標準に関するスタッフトレーニングに投資

ポリシー開発:

- 新しい標準とともに進化できる柔軟な認証ポリシーを作成

- セキュリティ脅威への迅速対応のための明確な手順を確立

- 将来の参考のため意思決定プロセスを文書化

X. 包括的メールセキュリティとの統合

現代のメール認証は、完全なセキュリティ戦略の一部として最適に機能します。Skysnag Protectは、組織がSPF、DMARC、ARC、BIMIと併せてDKIMを実装・監視するのを支援し、メール認証パフォーマンスへの統合可視性を提供します。

このプラットフォームの自動監視機能により、組織は以下が可能になります:

- すべての標準にわたる認証成功率の追跡

- ポリシー違反のリアルタイムアラート受信

- 包括的なコンプライアンスレポートの生成

- パフォーマンスデータに基づく設定の最適化

コンプライアンスの考慮事項

規制要件の対象となる組織は、現代のメール認証がコンプライアンス目標をどのようにサポートするかを検討すべきです:

規制上の利点:

- セキュリティデューデリジェンスの実証

- メール通信の監査証跡の提供

- データ保護とプライバシー要件のサポート

- 迅速なインシデント対応とフォレンジック分析の実現

XI. 重要なポイント

現代のメール認証には、既存のDKIM実装を最適化しながら、ARCやBIMIなどの新興標準を統合する包括的なアプローチが必要です。組織は以下に焦点を当てるべきです:

即座の優先事項:

- 暗号化アルゴリズムを現在の標準にアップグレード

- 自動化されたキー管理手順の実装

- 包括的な認証監視の展開

- 現代標準との統合計画

戦略的目標:

- 将来の標準に対応する暗号アジャイルインフラストラクチャの構築

- 継続的なサポートのための強固なベンダー関係の確立

- 新興技術に対するチーム能力への投資

- 変化する脅威環境に適応する柔軟なポリシーの作成

メール認証における成功には、静的な実装ではなく、進化する機能として扱うことが必要です。現代的で十分に統合された認証戦略に投資する組織は、標準が進化し続ける中で、ブランドを保護し、メール配信性を維持するためのより良いポジションに立つことができるでしょう。

現代の標準とベストプラクティスでメール認証戦略を最適化する準備はできていますか?Skysnag Protectは、現在および新興のメールセキュリティ要件に必要な包括的な監視・管理ツールを提供します。