Ihre Marketing-E-Mails werden mit kryptischen Fehlermeldungen wie „550 5.7.1 – Message rejected due to SPF failure“ zurückgewiesen, und plötzlich landen Ihre sorgfältig erstellten Kampagnen im digitalen Limbo statt in den Postfächern der Kunden.

Der SPF 550 5.7.1 Fehler ist einer der frustrierendsten E-Mail-Authentifizierungsfehler, mit denen Unternehmen heute konfrontiert werden. Dieser Fehler tritt auf, wenn empfangende Mail-Server Ihre E-Mails ablehnen, weil Ihr Sender Policy Framework (SPF) Record die Validierung nicht besteht und dem Empfängerserver effektiv mitteilt, dass Ihre E-Mail nicht berechtigt ist, von Ihrer Domain gesendet zu werden.

I. Den SPF 550 5.7.1 Fehler verstehen

Der 550 5.7.1 Fehler ist ein SMTP (Simple Mail Transfer Protocol) Response-Code, der einen permanenten Zustellungsfehler aufgrund von Richtlinienverletzungen anzeigt. In Verbindung mit SPF-Fehlern bedeutet dies, dass der empfangende Server festgestellt hat, dass Ihre E-Mail die Authentifizierungsprüfungen nicht besteht und ein potenzielles Sicherheitsrisiko darstellt.

Was löst diesen Fehler aus

SPF-Fehler treten typischerweise auf, wenn:

- Ihr SPF-Record fehlt, fehlerhaft ist oder unvollständig ist

- Die sendende IP-Adresse nicht in Ihrem SPF-Record enthalten ist

- Mehrere DNS-Lookups das 10-Query SPF-Limit überschreiten

- Syntaxfehler eine ordnungsgemäße SPF-Record-Analyse verhindern

Laut aktuellen E-Mail-Sicherheitsberichten erleben 47% der Organisationen SPF-bezogene Zustellungsprobleme, die ihre E-Mail-Marketing-Effektivität beeinträchtigen, während 62% der E-Mail-Sicherheitsvorfälle eine Form der Authentifizierungsumgehung beinhalten, die eine ordnungsgemäße SPF-Konfiguration verhindern könnte.

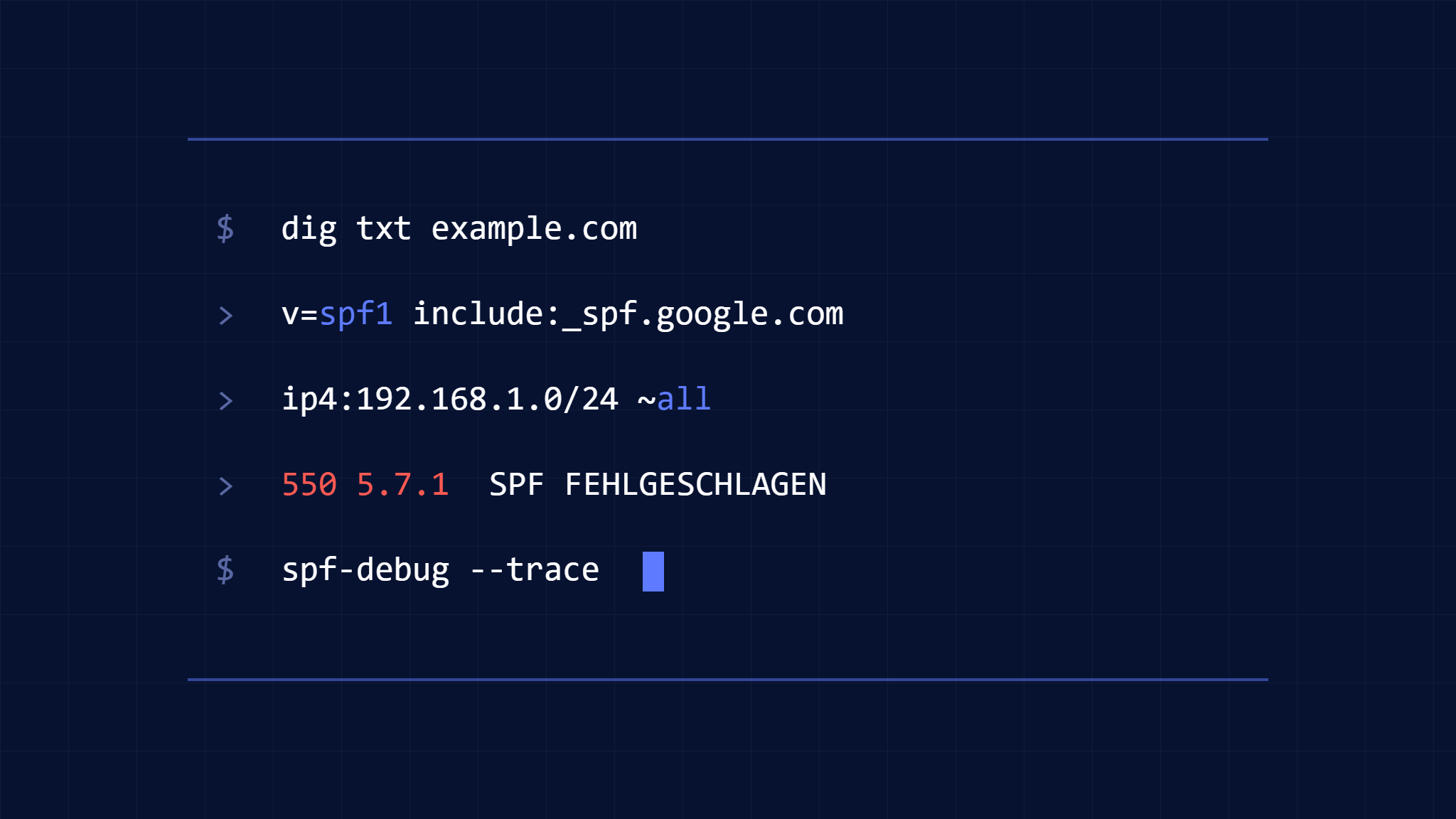

II. Schritt-für-Schritt SPF-Fehlerdiagnose

Schritt 1: Die Grundursache identifizieren

Beginnen Sie mit der Untersuchung der vollständigen Bounce-Nachricht, um den spezifischen Fehler zu verstehen:

550 5.7.1 Message rejected due to SPF failure:

Sender IP [192.168.1.100] not authorized by domain example.comSuchen Sie nach wichtigen Indikatoren:

- Sender-IP-Adresse im Fehler erwähnt

- Domain-Authentifizierungsfehler Spezifikationen

- SPF-Mechanismus, der die Ablehnung verursacht hat

Schritt 2: Ihren aktuellen SPF-Record überprüfen

Überprüfen Sie Ihren bestehenden SPF-Record mit Befehlszeilen-Tools:

nslookup -type=TXT yourdomain.comOder verwenden Sie Online-SPF-Lookup-Tools, um Ihre aktuelle Konfiguration zu untersuchen. Ihr SPF-Record sollte etwa so aussehen:

v=spf1 include:_spf.google.com include:spf.protection.outlook.com ~allSchritt 3: SPF-Record-Syntax validieren

Häufige Syntaxfehler, die 550 5.7.1 Fehler auslösen, umfassen:

- Fehlender

v=spf1Präfix - Falsche Mechanismus-Formatierung

- Überschreitung des 255-Zeichen DNS-Record-Limits

- Mehrere SPF-Records für dieselbe Domain

Schritt 4: DNS-Lookup-Anzahl prüfen

SPF-Records sind auf 10 DNS-Lookups begrenzt, um Endlosschleifen zu verhindern. Zählen Sie Ihre include:-Anweisungen und verschachtelte Lookups:

v=spf1 include:_spf.google.com include:mailgun.org include:_spf.salesforce.com ~allJeder include:-Mechanismus zählt als ein Lookup, und Mechanismen innerhalb eingeschlossener Records zählen ebenfalls zu Ihrem Limit.

III. Häufige SPF-Konfigurationsprobleme beheben

Fehlende IP-Adressen

Wenn Ihre Bounce-Nachricht eine nicht autorisierte IP-Adresse zeigt, fügen Sie sie zu Ihrem SPF-Record hinzu:

v=spf1 ip4:192.168.1.100 include:_spf.google.com ~allZu viele DNS-Lookups

Reduzieren Sie DNS-Lookups durch:

- Konsolidierung von

include:-Mechanismen - Verwendung von

ip4:undip6:anstelle voninclude:, wo möglich - Abflachung Ihres SPF-Records zur Reduzierung von Abhängigkeiten

Falsche Richtlinienqualifizierer

Stellen Sie sicher, dass Ihr SPF-Record angemessene Qualifizierer verwendet:

~all(soft fail) für Tests-all(hard fail) für Produktionsumgebungen+all(pass all) sollte niemals verwendet werden

IV. Erweiterte SPF-Troubleshooting-Techniken

E-Mail-Header analysieren

Untersuchen Sie den Authentication-Results-Header in zurückgewiesenen E-Mails:

Authentication-Results: mx.google.com;

spf=fail (google.com: domain of [email protected] does not designate 192.168.1.100 as permitted sender)Dieser Header liefert detaillierte Informationen darüber, welcher spezifische SPF-Mechanismus fehlgeschlagen ist.

SPF-Änderungen testen

Vor der Implementierung von SPF-Änderungen in der Produktion:

- SPF-Test-Tools verwenden zur Syntax-Validierung

- Mit Soft Fail (~all) beginnen zur Auswirkungsüberwachung

- E-Mail-Zustellungsraten überwachen für 48-72 Stunden

- Richtlinien schrittweise verschärfen, sobald die Validierung abgeschlossen ist

Moderne E-Mail-Sicherheitsplattformen wie Skysnag Protect bieten Echtzeit-SPF-Überwachung und automatisierte Richtlinienoptimierung, die Organisationen dabei helfen, Authentifizierungsfehler zu verhindern, bevor sie die E-Mail-Zustellung beeinträchtigen.

SPF-Leistung überwachen

Implementieren Sie kontinuierliche Überwachung, um SPF-Probleme früh zu erkennen:

- DMARC-Reporting einrichten zur Verfolgung von SPF-Fehlern

- Bounce-Raten für authentifizierungsbezogene Probleme überwachen

- Automatisierte SPF-Validierungstools verwenden

- Regelmäßige Auditierung von Änderungen der Sendeinfrastruktur

V. Zukünftige SPF 550 5.7.1 Fehler verhindern

SPF-Governance etablieren

Erstellen Sie Prozesse zur Verhinderung von SPF-Konfigurationsabweichungen:

- Alle autorisierten Sendequellen dokumentieren einschließlich Marketing-Plattformen, CRMs und Drittanbieterdiensten

- Change Management implementieren für SPF-Record-Änderungen

- Regelmäßige SPF-Audits zur Identifizierung nicht autorisierter oder veralteter Einträge

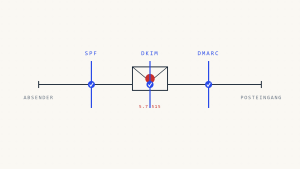

Umfassende E-Mail-Authentifizierung implementieren

SPF funktioniert am besten als Teil einer vollständigen E-Mail-Authentifizierungsstrategie:

- DKIM-Signierung für Nachrichtenintegrität

- DMARC-Richtlinien für umfassenden Schutz

- Regelmäßige Überwachung der Authentifizierungsleistung

Organisationen, die vollständige E-Mail-Authentifizierung verwenden, berichten von 73% weniger E-Mail-Zustellungsproblemen und erheblich verbesserten Posteingangsplatzierungsraten.

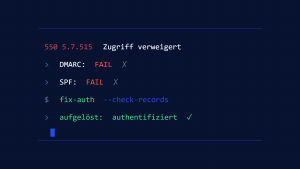

VI. Wiederherstellung und Behebung

Sofortmaßnahmen

Bei umfangreichen SPF 550 5.7.1 Fehlern:

- Die fehlschlagende IP oder den Service identifizieren aus Bounce-Nachrichten

- Fehlende IP-Adressen sofort hinzufügen zu Ihrem SPF-Record

- Soft Fail (~all) vorübergehend verwenden zur Wiederherstellung des E-Mail-Flusses

- Zustellungsverbesserung überwachen über 24-48 Stunden

Langfristige Optimierung

Für nachhaltige E-Mail-Zustellbarkeit:

- Automatisierte SPF-Management-Tools implementieren

- Regelmäßige SPF-Record-Überprüfungen etablieren

- Incident-Response-Verfahren für Authentifizierungsfehler erstellen

- Teams in E-Mail-Authentifizierungs-Best-Practices schulen

VII. Wichtige Erkenntnisse

SPF 550 5.7.1 Fehler sind mit ordnungsgemäßer Planung und Überwachung vermeidbar. Der Schlüssel zur Lösung liegt in systematischer Diagnose, sorgfältiger SPF-Record-Verwaltung und kontinuierlicher Validierung Ihrer E-Mail-Authentifizierungsinfrastruktur.

Denken Sie daran, dass E-Mail-Authentifizierungsfehler die Geschäftskommunikation, Marketing-Effektivität und Kundenbeziehungen erheblich beeinträchtigen können. Die Investition in ordnungsgemäße SPF-Konfiguration und -Überwachung zahlt sich durch verbesserte Zustellbarkeit und erhöhte Sicherheitslage aus.

Bereit, SPF-Fehler zu eliminieren und Ihre E-Mail-Zustellbarkeit zu verbessern? Skysnag Protect bietet automatisierte SPF-Überwachung, Echtzeit-Fehlererkennung und intelligente Richtlinienoptimierung, um Ihre E-Mails reibungslos in die Postfächer der Empfänger fließen zu lassen.