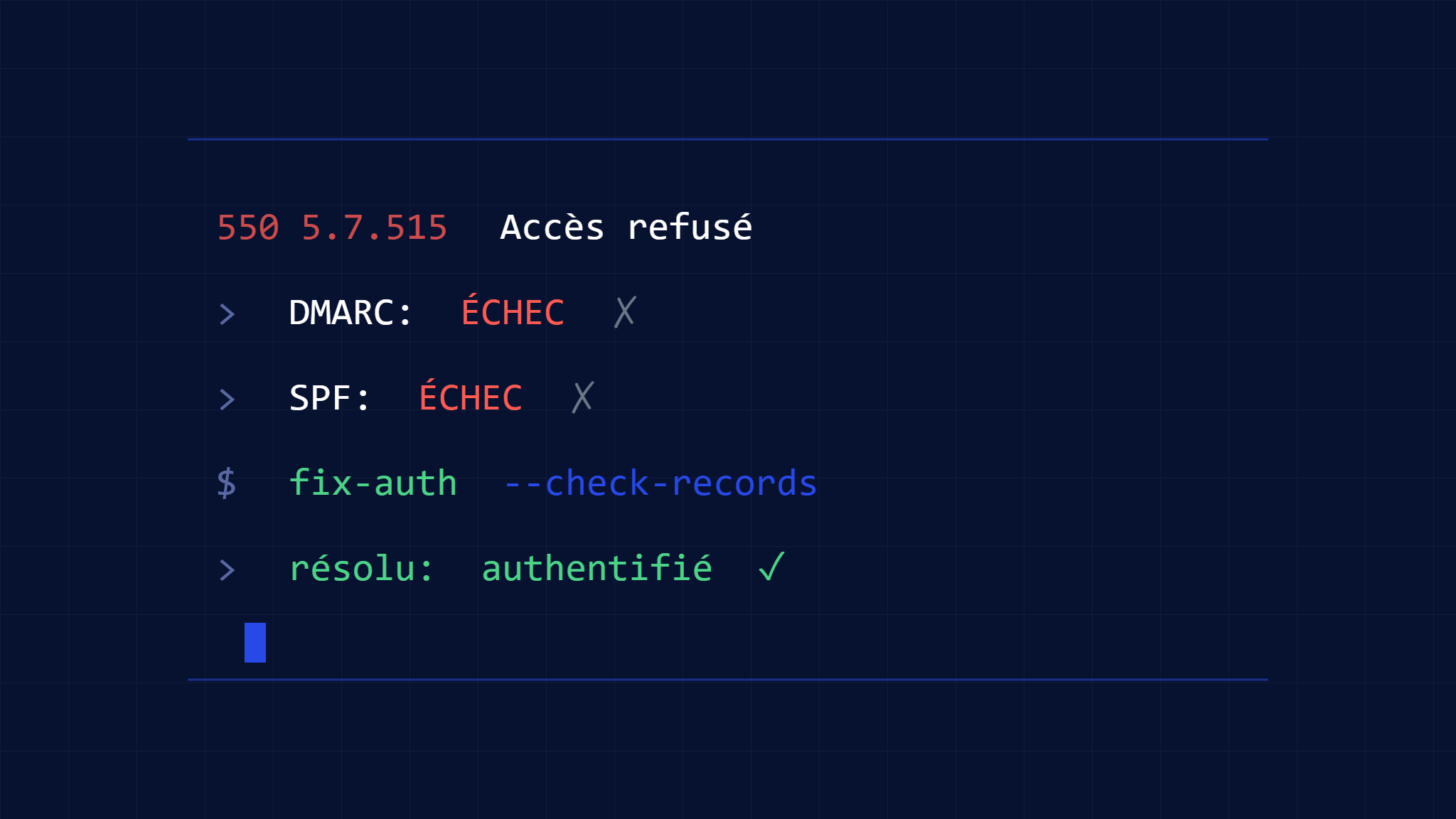

L’erreur 550 5.7.515 Accès Refusé est l’un des échecs de livraison d’emails les plus frustrants auxquels font face les organisations, indiquant généralement que vos emails sont bloqués en raison de problèmes d’authentification. Cette erreur Microsoft Exchange se produit lorsque les serveurs de messagerie destinataires rejettent vos messages car ils échouent aux vérifications d’authentification ou violent les politiques de sécurité du destinataire.

Comprendre et résoudre cette erreur est crucial pour maintenir une communication email fiable et protéger la réputation d’expéditeur de votre organisation. Explorons les causes principales et fournissons des solutions étape par étape pour rétablir le flux de vos emails.

I. Comprendre le Code d’Erreur 550 5.7.515

L’erreur 550 5.7.515 est un échec de livraison permanent qui signifie « Accès Refusé, message rejeté. » Cette erreur se produit généralement quand :

- Votre domaine manque d’enregistrements d’authentification email appropriés

- Les politiques DMARC sont mal configurées ou trop restrictives

- Votre adresse IP ou domaine a des problèmes de réputation

- Le serveur du destinataire a des politiques de sécurité strictes bloquant vos messages

Contrairement aux échecs de livraison temporaires (codes 4xx), l’erreur 550 indique que le serveur destinataire a définitivement rejeté votre email et ne tentera pas de le livrer à nouveau.

II. Causes Principales Communes des Échecs d’Authentification

Enregistrements SPF Manquants ou Incorrects

Les enregistrements SPF (Sender Policy Framework) autorisent quelles adresses IP peuvent envoyer des emails pour votre domaine. Les problèmes SPF courants incluent :

- Aucun enregistrement SPF : Votre domaine ne publie pas d’enregistrement SPF

- Syntaxe incorrecte : Enregistrements SPF mal formés qui ne valident pas

- Instructions include manquantes : Échec à autoriser les services d’envoi légitimes

- Politiques trop restrictives : Enregistrements SPF qui bloquent les expéditeurs légitimes

Problèmes d’Authentification DKIM

DKIM (DomainKeys Identified Mail) signe numériquement vos emails pour vérifier l’authenticité :

- Signatures DKIM manquantes : Emails envoyés sans signatures numériques appropriées

- Sélecteurs non correspondants : Enregistrements DKIM qui ne correspondent pas aux signatures d’email

- Clés expirées ou rotées : Clés DKIM obsolètes qui ne valident plus

- Problèmes de services tiers : Problèmes DKIM avec les fournisseurs de services email

Conflits de Politique DMARC

DMARC s’appuie sur SPF et DKIM pour fournir une protection au niveau du domaine :

- Politiques de rejet strictes : Politiques DMARC définies sur « p=reject » causant des blocages d’emails légitimes

- Échecs d’alignement : Emails échouant aux exigences d’alignement SPF ou DKIM

- Problèmes de politique de sous-domaine : Héritage DMARC incorrect pour les sous-domaines

- Mise en œuvre progressive des politiques : Transition trop rapide de la surveillance à l’application

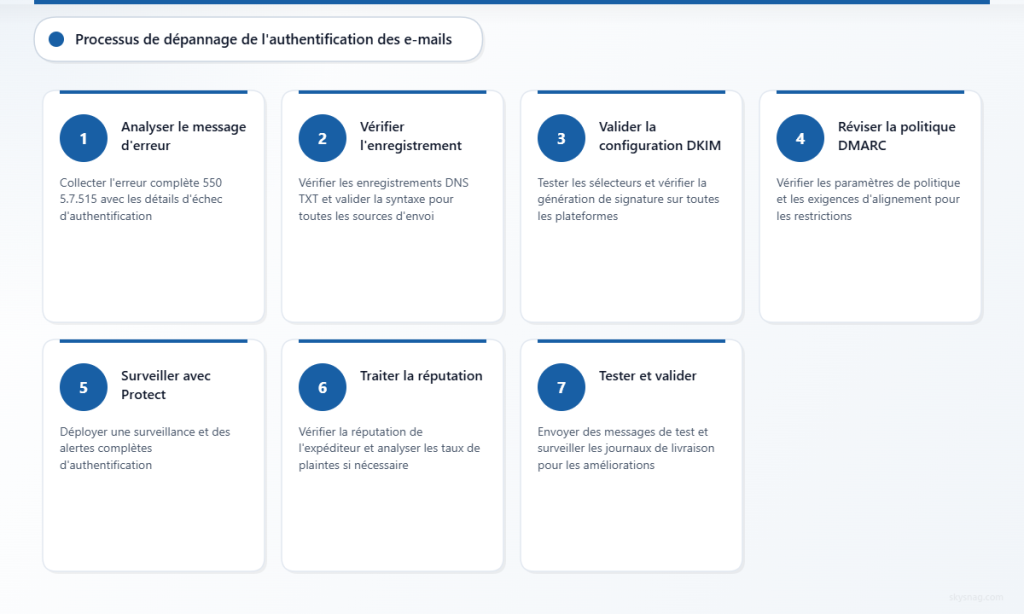

III. Guide de Dépannage Étape par Étape

Étape 1 : Analyser le Message d’Erreur Complet

Collectez le message d’erreur complet depuis vos journaux email ou notification de rebond :

550 5.7.515 Access denied, message refused by [server.domain.com]

Détails supplémentaires : Vérification SPF échouée, violation de politique DMARCRecherchez les indicateurs spécifiques d’échec d’authentification :

- Vérification SPF échouée

- Signature DKIM invalide

- Violation de politique DMARC

- Problèmes de réputation du domaine

Étape 2 : Vérifier Votre Enregistrement SPF

Vérifiez votre enregistrement SPF actuel en utilisant les outils de recherche DNS :

- Interrogez les enregistrements TXT de votre domaine :

dig TXT votredomaine.com - Localisez l’enregistrement SPF commençant par

v=spf1 - Validez la syntaxe en utilisant les outils de test SPF

- Assurez-vous que toutes les sources d’envoi légitimes sont incluses

Corrections SPF communes :

- Ajouter les déclarations

include:manquantes pour les services email - Corriger les erreurs de syntaxe dans le formatage des mécanismes

- Mettre à jour les adresses IP pour l’infrastructure modifiée

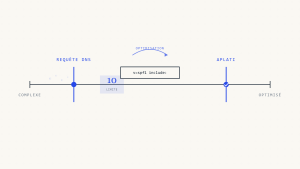

- Considérer l’aplatissement SPF pour les configurations complexes

Étape 3 : Valider la Configuration DKIM

Testez votre configuration DKIM à travers toutes les sources d’envoi :

- Identifiez les sélecteurs DKIM utilisés par votre infrastructure email

- Interrogez les enregistrements DKIM :

dig TXT selecteur._domainkey.votredomaine.com - Vérifiez la force de la clé et la compatibilité de l’algorithme

- Vérifiez la génération de signature dans les messages envoyés

Étapes de dépannage DKIM :

- Régénérer les clés si les signatures échouent constamment à la validation

- Coordonner la configuration DKIM avec les services email tiers

- Assurer l’utilisation cohérente des sélecteurs à travers les plateformes d’envoi

- Surveiller les exigences de rotation des clés

Étape 4 : Examiner les Paramètres de Politique DMARC

Examinez votre enregistrement DMARC pour les politiques trop restrictives :

v=DMARC1; p=quarantine; sp=quarantine; pct=100; rua=mailto:[email protected]Considérations clés :

- Progression de politique : Passer graduellement de

p=noneàp=quarantineàp=reject - Application de pourcentage : Utiliser

pct=pour augmenter graduellement l’application - Politiques de sous-domaine : Examiner les paramètres

sp=pour la gestion des sous-domaines - Exigences d’alignement : Considérer l’alignement relâché si nécessaire

Étape 5 : Implémenter Skysnag Protect pour une Surveillance Complète

Skysnag Protect fournit une visibilité en temps réel sur les échecs d’authentification email et aide à prévenir les erreurs 550 5.7.515 grâce à :

- Surveillance DMARC automatisée : Suivre les échecs d’authentification à travers toutes les sources d’envoi

- Recommandations d’optimisation de politique : Guidance sur la progression sûre de la politique DMARC

- Visibilité multi-source : Rapports consolidés à travers l’infrastructure email

- Systèmes d’alerte : Notifications immédiates quand des problèmes d’authentification surviennent

Cette surveillance complète aide à identifier les problèmes d’authentification avant qu’ils ne causent des échecs de livraison répandus.

Étape 6 : Traiter les Problèmes de Réputation

Si les enregistrements d’authentification sont corrects mais les erreurs persistent :

- Vérifier la réputation de l’expéditeur en utilisant les outils de surveillance de réputation

- Examiner les taux de plaintes et les métriques de désabonnement

- Analyser les modèles d’envoi pour les pics de volume ou comportement inhabituel

- Coordonner avec les domaines destinataires pour un potentiel ajout à la liste blanche

Étape 7 : Tester et Valider les Changements

Après avoir implémenté les corrections :

- Envoyer des messages de test à divers fournisseurs d’email

- Surveiller les journaux de livraison pour les erreurs 550 continues

- Vérifier les rapports DMARC pour les taux de succès d’authentification

- Vérifier avec les domaines destinataires si les problèmes persistent

IV. Techniques de Dépannage Avancées

Coordination des Services Tiers

Beaucoup d’organisations utilisent plusieurs services email qui doivent fonctionner ensemble :

- Plateformes marketing : Assurer la couverture DKIM et SPF pour tous les services

- Email transactionnel : Coordonner l’authentification à travers différents fournisseurs

- Systèmes hérités : Mettre à jour l’infrastructure email ancienne pour supporter l’authentification moderne

- Migrations cloud : Maintenir la continuité d’authentification pendant les changements de plateforme

Propagation DNS et Timing

Les changements DNS peuvent prendre du temps à se propager globalement :

- Permettre 24-48 heures pour que les mises à jour d’enregistrements DNS se propagent complètement

- Utiliser plusieurs serveurs DNS pour vérifier la cohérence des enregistrements

- Considérer les valeurs TTL lors de la planification des mises à jour d’authentification

- Surveiller depuis différentes localisations géographiques pour assurer la propagation globale

Considérations Spécifiques aux Fournisseurs

Différents fournisseurs d’email ont des exigences d’authentification variées :

- Microsoft 365 : Particulièrement strict sur la conformité DMARC

- Google Workspace : Fort accent sur la validation de signature DKIM

- Exchange sur site : Peut nécessiter une configuration de connecteur supplémentaire

- Services de sécurité tiers : Considérer les couches de filtrage supplémentaires

V. Prévention et Meilleures Pratiques

Implémentation Progressive de Politique DMARC

Implémenter les politiques DMARC progressivement pour éviter les perturbations d’authentification :

- Commencer par la surveillance : Déployer

p=nonepour collecter les données de base - Analyser les rapports minutieusement : Comprendre toutes les sources d’envoi légitimes

- Corriger les lacunes d’authentification : Assurer que la couverture SPF et DKIM est complète

- Augmenter graduellement l’application : Passer à

p=quarantinepuisp=reject

Audits Réguliers d’Authentification

Établir des pratiques de surveillance continues :

- Examens mensuels des rapports DMARC : Suivre les taux de succès d’authentification

- Audits trimestriels des enregistrements SPF : Vérifier que toutes les sources d’envoi restent autorisées

- Rotation annuelle des clés DKIM : Maintenir la force des clés cryptographiques

- Surveillance continue de la réputation : Surveiller les changements de score d’expéditeur

Documentation et Gestion des Changements

Maintenir une documentation claire des configurations d’authentification email :

- Enregistrer tous les includes SPF : Documenter le but de chaque autorisation

- Suivre l’utilisation des sélecteurs DKIM : Mapper les sélecteurs aux sources d’envoi spécifiques

- Documenter les décisions de politique DMARC : Enregistrer la justification des choix de politique

- Coordonner les changements d’infrastructure : Assurer que les mises à jour d’authentification accompagnent les changements de système email

VI. Quand Escalader les Problèmes

Certaines erreurs 550 5.7.515 nécessitent un support supplémentaire :

- Erreurs persistantes après les corrections d’authentification : Peuvent indiquer des problèmes de réputation ou de politique

- Blocage spécifique au fournisseur : Certains domaines destinataires peuvent nécessiter une coordination directe

- Environnements multi-locataires complexes : Peuvent nécessiter des approches de configuration spécialisées

- Exigences de conformité : Certaines industries peuvent avoir des mandats d’authentification spécifiques

VII. Points Clés à Retenir

L’erreur 550 5.7.515 Accès Refusé provient généralement d’échecs d’authentification email qui peuvent être systématiquement diagnostiqués et résolus. Le succès nécessite :

- Configuration d’authentification complète : Implémentation appropriée de SPF, DKIM et DMARC

- Application progressive des politiques : Éviter les politiques DMARC trop agressives

- Surveillance continue : Examen régulier des performances d’authentification et des métriques de livraison

- Gestion proactive de la réputation : Maintenir une réputation d’expéditeur positive parallèlement à la conformité technique

Implémenter Skysnag Protect fournit la visibilité et l’automatisation nécessaires pour prévenir les échecs d’authentification et maintenir une livraison email fiable. Avec une surveillance appropriée et une implémentation progressive des politiques, les organisations peuvent éliminer les erreurs 550 5.7.515 tout en renforçant leur posture de sécurité email.

Prêt à résoudre vos défis d’authentification email ? Découvrez comment Skysnag Protect peut vous aider à implémenter une authentification email infaillible et éliminer les échecs de livraison.