DMARC実装の失敗は世界中の組織を悩ませており、調査によると初回DMARC展開の70%以上にメール認証の有効性を損なう重要なエラーが含まれていることが示されています。これらのミスは配信性に影響を与えるだけでなく、サイバー犯罪者が積極的に悪用するセキュリティ脆弱性を生み出します。

なぜDMARC実装が失敗するのかを理解することは、信頼性のあるメール認証を必要とするITチームとセキュリティ専門家にとって極めて重要です。成功するDMARC展開と失敗するものの差は、一般的だが高くつく設定エラーを避けることにかかっていることが多いのです。

I. 評価:DMARC実装失敗の隠れたコスト

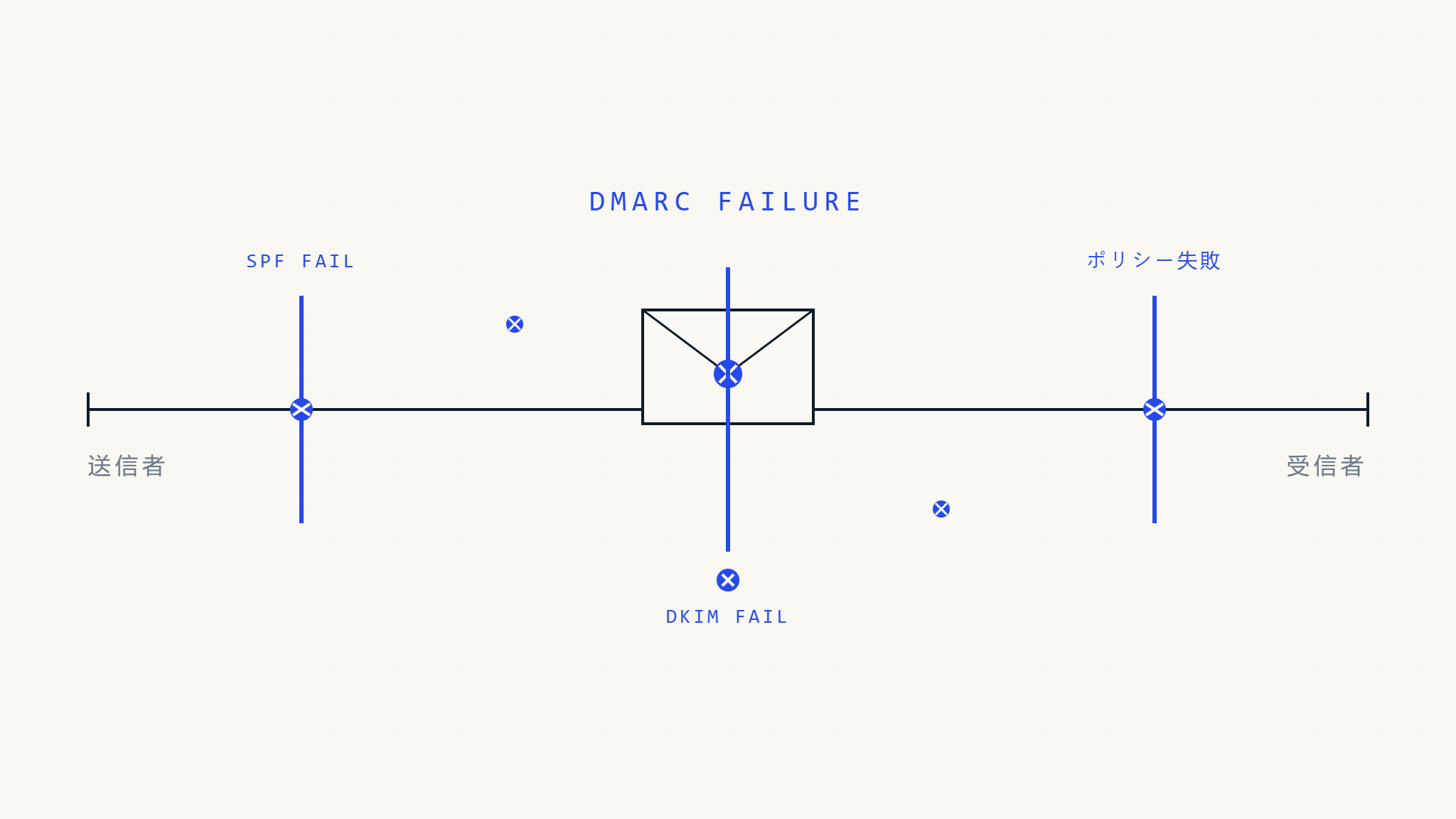

DMARC展開エラーは、メールエコシステム全体に連鎖的な問題を引き起こします。認証の失敗は正当なメールが拒否されたりスパムとしてマークされることを意味し、一方で悪意のあるメッセージは検出されずに通過してしまいます。失敗したDMARC実装を持つ組織では、フィッシング事件の発生率が40%高く、メール配信性に大きな問題を報告しています。

DMARC失敗の最も危険な側面は何でしょうか?それは、しばしば数か月間気づかれないことです。ITチームはメール認証が機能していると思い込んでいる一方で、セキュリティギャップは大きく開いたまま残り、攻撃者にドメインの偽装を自由に行わせることになります。

II. 対策:10の重要なDMARC実装ミスとその修正方法

1. 「p=none」の代わりに「p=reject」ポリシーから開始する

ミス: メールエコシステムを理解することなく、いきなり制限的なDMARCポリシーに飛び込む。

なぜ失敗するのか: 非整列ソースからの正当なメールが拒否され、すべての承認済み送信者を特定する前にビジネスの中断を引き起こす。

解決策:

- 強制なしで監視するため、常に

p=noneから開始する - ポリシー変更前に最低2-4週間データを収集する

- 段階的に

p=quarantine、次にp=rejectに移行する - 段階的展開には割合タグ(pct=10)を使用する

2. 不完全なSPFレコードカバレッジ

ミス: SPFレコードでメールソースが不足し、DMARC整列失敗を引き起こす。

なぜ失敗するのか: SPF認証が失敗した場合、DMARCはDKIM整列にのみ依存でき、全体的な認証有効性が低下する。

解決策:

- すべてのメールソースを監査する:マーケティングプラットフォーム、CRMシステム、サードパーティサービス

- すべての承認済み送信者のIPアドレスとドメインを含める

- SPFレコードチェックツールを使用して構文とカバレッジを検証する

- 将来のギャップを防ぐためメールソースを文書化する

3. DKIM署名の欠如または破損

ミス: すべてのメールソースに対して適切に設定されたDKIM署名なしでDMARCを実装する。

なぜ失敗するのか: DKIM整列なしでは、メールはDMARC認証をSPFのみに依存する必要があり、単一障害点を生み出す。

解決策:

- すべてのメールプラットフォームとサービスでDKIM署名を有効にする

- DKIM鍵がDNSに正しく公開されていることを確認する

- メール認証ツールを使用してDKIM署名をテストする

- サードパーティメールサービスとベンダー向けにDKIMを設定する

4. ドメイン整列設定エラー

ミス: SPFとDKIMの厳格vs緩和整列要件を誤解する。

なぜ失敗するのか: 適切に署名・承認されていても、整列の不一致によりメールがDMARC認証に失敗する。

解決策:

- 複雑なメール環境では最初に緩和整列(

aspf=r、adkim=r)を使用する - サブドメイン整列が機能する場合と正確なドメインマッチングが必要な場合を理解する

- ポリシー強制前に異なるメールソースで整列をテストする

- 各メールサービスの整列要件を文書化する

5. 不適切なDMARCレコード監視と分析

ミス: 適切な監視とレポート分析の実装なしでDMARCレコードを設定する。

なぜ失敗するのか: 認証問題が検出されず、実際のメールトラフィックデータに基づくポリシー調整ができない。

解決策:

- 包括的なDMARCレポートと分析を実装する

- 認証失敗に対する自動アラートを設定する

- DMARC集約レポートとフォレンジックレポートの定期的レビュー

- 集中型DMARC監視のためSkysnag Protectなどのツールを使用する

6. サブドメインポリシーのギャップ

ミス: サブドメインDMARCポリシーに対処せず、攻撃経路を開いたままにする。

なぜ失敗するのか: サイバー犯罪者が保護されていないサブドメインを悪用してメインドメインのDMARC保護を回避する。

解決策:

sp=quarantineまたはsp=rejectを使用してサブドメインポリシーを実装する- 潜在的なメール使用についてすべてのサブドメインを監査する

- アクティブなサブドメインに個別のDMARCレコードを設定する

- 正当なトラフィックのブロックを避けるためワイルドカードポリシーは慎重に使用する

7. サードパーティメールサービスの設定ミス

ミス: マーケティングプラットフォームやカスタマーサポートツールなどの外部メールサービスに対してDMARC認証を適切に設定していない。

なぜ失敗するのか: サードパーティサービスが適切に認証できず、配信失敗やセキュリティギャップを引き起こす。

解決策:

- ベンダーと協力して適切なDKIM署名とSPF包含を実装する

- 各サードパーティメールサービスで認証設定を確認する

- 必要に応じてサードパーティサービス専用のサブドメインを使用する

- すべての外部サービスでエンドツーエンド認証フローをテストする

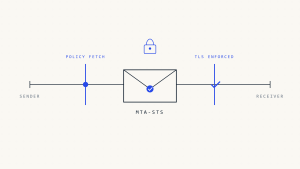

8. DNS伝播とキャッシングの問題

ミス: DMARCレコードの実装や更新時にDNS伝播遅延とキャッシングを考慮しない。

なぜ失敗するのか: 一貫性のないDNS応答が断続的な認証失敗と監視ギャップを引き起こす。

解決策:

- 24-48時間のDNS伝播期間を計画する

- 初期実装とテスト中はより低いTTL値を使用する

- 複数のDNSサーバー間でDMARCレコード伝播を確認する

- 影響を最小限に抑えるためメール送信スケジュールと変更を調整する

9. 不十分なフォレンジックレポート設定

ミス: DMARCフォレンジックレポートを有効にしないか、不適切に設定する。

なぜ失敗するのか: 詳細な失敗分析が利用できず、トラブルシューティングと脅威検出がはるかに困難になる。

解決策:

- 詳細な失敗データのため

rufタグでフォレンジックレポートを有効にする - フォレンジックレポートの安全な収集ポイントを設定する

- フォレンジックレポート頻度とデータ管理能力のバランスを取る

- フォレンジックデータを使用して特定の認証問題を特定する

10. 継続的なメンテナンスと更新の不足

ミス: DMARCを定期的なメンテナンスのない「設定して忘れる」セキュリティ制御として扱う。

なぜ失敗するのか: メール環境は絶えず変化し、静的なDMARC設定は時代遅れになり効果がなくなる。

解決策:

- 定期的なDMARCポリシーと設定レビューをスケジュールする

- 新しいメールソースと認証失敗を監視する

- メールインフラストラクチャが変更された時にSPFとDKIMレコードを更新する

- メール認証要件の文書を維持する

III. 自動化:DMARC実装失敗の防止

メール環境が複雑になるにつれて、手動のDMARC管理は困難になります。自動化されたDMARC監視と管理プラットフォームは、人的エラーを排除し、認証パフォーマンスへのリアルタイムの可視性を提供します。

Skysnag Protectは、DMARC実装検証を自動化し、認証パフォーマンスを継続的に監視し、ポリシー最適化のための実用的な洞察を提供します。自動化システムは設定エラーを即座に捕捉し、認証失敗を防止し、メールインフラストラクチャの進化に合わせて一貫した保護を維持します。

IV. 重要なポイント

DMARC実装の失敗は、予防可能な設定エラーと継続的管理の不備に起因します。最も重要なミスは、制限的なポリシーへの性急な移行、メール送信元の不完全なカバー、および不十分な監視です。

成功するには、監視ポリシーから始める体系的な実装、包括的なメール送信元の監査、そして継続的なメンテナンスが必要です。DMARCを静的な設定ではなく動的なセキュリティコントロールとして扱う組織は、認証率とセキュリティ成果において大幅に優れた結果を達成します。

適切なDMARCトラブルシューティングと展開エラー防止は、メール配信性とドメインセキュリティの両方を保護するため、正しい実装への投資は現代の組織にとって不可欠です。